Académique Documents

Professionnel Documents

Culture Documents

Introducción A La Administración y Manejo de Incidentes

Transféré par

Alvaro Auza BarriosTitre original

Copyright

Formats disponibles

Partager ce document

Partager ou intégrer le document

Avez-vous trouvé ce document utile ?

Ce contenu est-il inapproprié ?

Signaler ce documentDroits d'auteur :

Formats disponibles

Introducción A La Administración y Manejo de Incidentes

Transféré par

Alvaro Auza BarriosDroits d'auteur :

Formats disponibles

Seguridad, Auditora y Continuidad de Redes Telecomunicaciones

Introduccin a la Administracin y Manejo de Incidentes

Jos Alfredo Torres Solano DSA 213

Manejo y Respuesta a Incidentes

Un incidente de seguridad es un evento que afecta adversamente el uso de equipos de cmputo Incluye:

Prdida

de la confidencialidad de la informacin Compromiso de la integridad de la informacin Negacin de servicios Acceso no autorizado a los sistemas Robo o dao a los sistemas Otros incluyen: ataque de virus e intrusiones

Seguridad, Auditora y Continuidad de Redes Telecomunicaciones

Manejo y Respuesta a Incidentes

Fases para la respuesta a incidentes

Planeacin y preparacin Deteccin Inicio Evaluacin Contencin Erradicacin Respuesta Recuperacin Cerrar Revisin posterior al incidente Lecciones aprendidas

Seguridad, Auditora y Continuidad de Redes Telecomunicaciones

Manejo y Respuesta a Incidentes

Definicin de roles y responsabilidades

Un

coordinador entre dueos de los procesos del negocio Un director encargado del equipo de respuesta a incidentes Administrador (es) para el manejo de incidentes individuales Especialistas en seguridad para detectar, investigar y recuperacin de incidentes Especialistas tcnicos en otras reas de conocimiento (no seguridad) Lder de la unidad de negocios (legal, recursos humanos, relaciones pblica, etc.)

Seguridad, Auditora y Continuidad de Redes Telecomunicaciones

Manejo y Respuesta a Incidentes

En forma ideal una organizacin deber de contar con un CSIRT o con un CERT

CSIRT equipo de respuesta a incidentes de seguridad en cmputo (Computer Security Incident Response Team) CERT equipo de respuesta a emergencias de cmputo (Computer Emergency Response Team) Lneas claras para reporte, y responsabilidades que soporten esta actividad deben ser establecidas

El CSIRT debe:

Diseminar alertas de seguridad tales como amenazas recientes, directrices de seguridad, actualizaciones de seguridad y asistir a los usuarios a que entiendan los riesgos de seguridad de errores u omisiones Servir como punto de contacto nico para todos los incidentes o asuntos relacionados con la seguridad de la informacin

Seguridad, Auditora y Continuidad de Redes Telecomunicaciones

Manejo y Respuesta a Incidentes

El auditor debe asegurar que el CSIRT est involucrado en forma activa para asistirlos en la mitigacin de riesgos por fallas en la seguridad o para prevenir incidentes de seguridad El auditor debe asegurar que exista un plan formal documentado sobre incidentes de seguridad tales como:

Ataque por virus Modificacin a pginas Web Notificacin de abuso Alertas de acceso no autorizado de las pistas de auditora Alertas de ataque de seguridad de los sistemas de deteccin de intrusos Robo de hardware o software Compromiso de las cuentas de administrador (root) Fallas en la seguridad fsica Spyware, malware, troyanos detectados en las PCs Informacin falsa difamatoria en los medios Investigacin forense

Seguridad, Auditora y Continuidad de Redes Telecomunicaciones

Seguridad, Auditora y Continuidad de Redes Telecomunicaciones

Marco para Planeacin de la Continuidad del Negocio y Administracin de Incidentes (Auditora)

Marco para planeacin de la continuidad del negocio

El marco desde el punto de vista del Auditor, debe considerar los siguientes requerimientos:

Las

condiciones para la activacin del plan y que describe el proceso a ser seguido antes de la activacin del mismo Procedimientos de emergencia, que describen las acciones a ser tomadas durante y despus del incidente Procedimientos de retorno (fallback) que indican las acciones a ser tomadas para llevar actividades esenciales del negocio a ubicaciones alternas, y traer de regreso el proceso de negocio de acuerdo al marco de tiempo definido

Seguridad, Auditora y Continuidad de Redes Telecomunicaciones

Marco para planeacin de la continuidad del negocio

Procedimientos

de operacin temporal a ser seguidos durante el tiempo en que es puesto en marcha los procesos de recuperacin o restauracin Procedimientos a ser usados para la restauracin de la operacin a su forma normal de operacin del negocio Actividades de educacin y entrenamiento diseadas para el entendimiento de los procesos de continuidad del negocio, y que aseguren que la continuidad de procesos sea efectiva

Seguridad, Auditora y Continuidad de Redes Telecomunicaciones

Marco para planeacin de la continuidad del negocio

Definir

las responsabilidad de los individuos, describiendo quien es el responsable de la ejecucin de los componentes del plan. Suplentes o alternativos deben ser identificados Verificar que todos los recursos crticos y necesarios para la ejecucin de los planes de emergencia, recuperacin y restauracin estn disponibles Existencia de Planes para el manejo se incidentes Verificacin de la existencia de un grupo de respuesta a incidentes

Seguridad, Auditora y Continuidad de Redes Telecomunicaciones

Marco para planeacin de la continuidad del negocio

El auditor debe asegurar que exista un plan formal documentado sobre incidentes de seguridad tales como:

Ataque por virus Modificacin a pginas web Notificacin de abuso Alertas de acceso no autorizado de las pistas de auditora Alertas de ataque de seguridad de los sistemas de deteccin de intrusos Robo de hardware o software Compromiso de las cuentas de administrador (root) Fallas en la seguridad fsica Spyware, malware, troyanos detectados en las PCs Informacin falsa difamatoria en los medios Investigacin forense

Seguridad, Auditora y Continuidad de Redes Telecomunicaciones

Seguridad, Auditora y Continuidad de Redes Telecomunicaciones

Introduccin a la Administracin y Manejo de Incidentes

Jos Alfredo Torres Solano, MCC CISA OPST jtorres@tecninfo.com.mx

Vous aimerez peut-être aussi

- Riesgos en las grandes empresas antioqueñas: La pespectiva del fundadorD'EverandRiesgos en las grandes empresas antioqueñas: La pespectiva del fundadorPas encore d'évaluation

- Nist - Ciclo de Vida - Respuesta A IncidentesDocument26 pagesNist - Ciclo de Vida - Respuesta A IncidentesEnrique CorniellePas encore d'évaluation

- U2 - Estrategias de Recuperación y Gestión de Crisis PDFDocument57 pagesU2 - Estrategias de Recuperación y Gestión de Crisis PDFJuan SilvaPas encore d'évaluation

- Taller Vulnerabilidades de Seguridad v2 PDFDocument5 pagesTaller Vulnerabilidades de Seguridad v2 PDFAldair TurizoPas encore d'évaluation

- CAP.4 Ejercicios RespuestaAnteIncidentesSeguridadDocument3 pagesCAP.4 Ejercicios RespuestaAnteIncidentesSeguridadFvaldes100% (1)

- Presentación Seguridad de La InformaciónDocument24 pagesPresentación Seguridad de La Informacióncristian8123Pas encore d'évaluation

- Taller 3 4 Longas Perez Moreno Sanchez.Document3 pagesTaller 3 4 Longas Perez Moreno Sanchez.LuisPas encore d'évaluation

- U07 CISSP Seguridad en El Desarrollo de SoftwareDocument31 pagesU07 CISSP Seguridad en El Desarrollo de SoftwareRodrigo Cabrera EspinozaPas encore d'évaluation

- Programacion DefensivaDocument5 pagesProgramacion DefensivaJuan VillaPas encore d'évaluation

- Fases SDLDocument9 pagesFases SDLLuis MoralesPas encore d'évaluation

- 2.3 Profundizamos - HDDC vs. SDDC PDFDocument6 pages2.3 Profundizamos - HDDC vs. SDDC PDFLoucotton12Pas encore d'évaluation

- Sistema HA y Toleracia A Fallos - ASR2 - v2Document20 pagesSistema HA y Toleracia A Fallos - ASR2 - v2niltonleo C.M.100% (2)

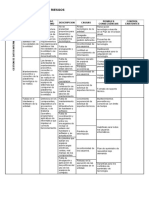

- Matriz de Prioridades de Incidentes PDFDocument4 pagesMatriz de Prioridades de Incidentes PDFMilton Teodosio Ramirez MolinaresPas encore d'évaluation

- Nivel de Madurez ProcesoDocument57 pagesNivel de Madurez ProcesoJhoiner M. Cifuentes100% (1)

- EVALUACION RIESGO CIBERSEGURIDAD v1Document8 pagesEVALUACION RIESGO CIBERSEGURIDAD v1Nino vejarPas encore d'évaluation

- Valenzuela Gonzales Jorge Arquitectura Seguridad PerimetralDocument88 pagesValenzuela Gonzales Jorge Arquitectura Seguridad PerimetraljhimmypalaciosPas encore d'évaluation

- Workshop ASVS en El Proyecto de SemestreDocument3 pagesWorkshop ASVS en El Proyecto de Semestreharvey vargasPas encore d'évaluation

- Reporte Vulnerabilidades Marzo2020Document7 pagesReporte Vulnerabilidades Marzo2020Leonel Mujica100% (1)

- CasoDocument10 pagesCasoDarwin MatutePas encore d'évaluation

- ASFinalDocument11 pagesASFinalAlonso PalominoPas encore d'évaluation

- Parches InformaticosDocument2 pagesParches Informaticosrcalerre1969Pas encore d'évaluation

- Control Interno Informático Agrosur S.ADocument15 pagesControl Interno Informático Agrosur S.ALendy CPas encore d'évaluation

- Certificación ISO 27001Document5 pagesCertificación ISO 27001Cristhian Gamboa FernandezPas encore d'évaluation

- Caso Sistema at UMGDocument3 pagesCaso Sistema at UMGAmmedCárcamoPas encore d'évaluation

- SonarQube - Instalación y Configuración1Document10 pagesSonarQube - Instalación y Configuración1Martin CejasPas encore d'évaluation

- Trabajo Final PilarDocument28 pagesTrabajo Final PilarJorge LuisPas encore d'évaluation

- Analisis de Reisgos IEEE PaperDocument7 pagesAnalisis de Reisgos IEEE PaperNelson Andrey EslavaPas encore d'évaluation

- Examen FinalDocument25 pagesExamen Finalcesar100% (1)

- Guia Auditoria CloudDocument22 pagesGuia Auditoria CloudAngelica GonzalezPas encore d'évaluation

- 1 Modelo de Servicio Soporte en Sitio SENA V 2Document67 pages1 Modelo de Servicio Soporte en Sitio SENA V 2lgaleanocPas encore d'évaluation

- Paper Seguridad ADocument2 pagesPaper Seguridad AassesinoPas encore d'évaluation

- BGP Seguridad PDFDocument150 pagesBGP Seguridad PDFCarlos TorresPas encore d'évaluation

- 1 Master Seguridad InformaticaDocument25 pages1 Master Seguridad Informaticajohn salgadoPas encore d'évaluation

- Guía de Controles Críticos de CiberseguridadDocument71 pagesGuía de Controles Críticos de CiberseguridadJaiber SosaPas encore d'évaluation

- Anexo - Consultoría - Evaluación y Diagnóstico - Sistema de Gestión de Ciberseguridad - v3Document11 pagesAnexo - Consultoría - Evaluación y Diagnóstico - Sistema de Gestión de Ciberseguridad - v3Jose Rivera100% (1)

- Requerimientos Safetica.Document4 pagesRequerimientos Safetica.Daniel Garzón100% (1)

- Tabla Ataques InformaticosDocument4 pagesTabla Ataques InformaticosA996Pas encore d'évaluation

- Instructivo de Pase A Producción de Infraestructura TecnológicaDocument42 pagesInstructivo de Pase A Producción de Infraestructura Tecnológicamaribel100% (1)

- Indicaciones Cuadro Vulnerabilidades, Amenazas y Riesgos Por CategoríaDocument6 pagesIndicaciones Cuadro Vulnerabilidades, Amenazas y Riesgos Por CategoríaWilton Calvo Barrios100% (1)

- Actividad 1 CiberseguridadDocument18 pagesActividad 1 CiberseguridadRover DmsPas encore d'évaluation

- Gt-d-03 Plan de Comunicación y SensibilizacionDocument27 pagesGt-d-03 Plan de Comunicación y SensibilizacionBeder MosqueiraPas encore d'évaluation

- Tesis 58469Document94 pagesTesis 58469J Miguel Borges CPas encore d'évaluation

- Implementacion de Un Sitio Alterno para El Data Center Del IssfaDocument7 pagesImplementacion de Un Sitio Alterno para El Data Center Del IssfaYarelva RosalesPas encore d'évaluation

- Laboratorio HE (Nmap-Zenmap)Document8 pagesLaboratorio HE (Nmap-Zenmap)jisjaisdfPas encore d'évaluation

- Solucion de Seguridad AWSDocument4 pagesSolucion de Seguridad AWSHP MicroPas encore d'évaluation

- ATAM - Evaluación de Arquitecturas de SoftwareDocument12 pagesATAM - Evaluación de Arquitecturas de SoftwaredankenzonPas encore d'évaluation

- Políticas de Uso de Cuentas de Usuario Del SistemaDocument4 pagesPolíticas de Uso de Cuentas de Usuario Del SistemaJulio LeyvaPas encore d'évaluation

- Mapa de Riesgo Ejemplo GestionDocument5 pagesMapa de Riesgo Ejemplo GestionJuan Ramon ContrerasPas encore d'évaluation

- Exámen ITIL V3 Español 2017Document7 pagesExámen ITIL V3 Español 2017daniela1212Pas encore d'évaluation

- SNMP EvolucionDocument2 pagesSNMP EvolucionArnaldo Preso De LigaPas encore d'évaluation

- Curso Ethical Hacking CDocument11 pagesCurso Ethical Hacking CJavier IngarocaPas encore d'évaluation

- Ciclismo Urbano Chile PDFDocument48 pagesCiclismo Urbano Chile PDFPriscila Elizabeth MuñozPas encore d'évaluation

- CIS Controls Version 7 SpanishDocument71 pagesCIS Controls Version 7 SpanishManuel RojasPas encore d'évaluation

- Gap - Iso 27001 2013 KPDocument58 pagesGap - Iso 27001 2013 KPHenrry Gutierrez GutierrezPas encore d'évaluation

- Auditoría A La Seguridad de Infraestructura de RedDocument24 pagesAuditoría A La Seguridad de Infraestructura de RedEli SuPas encore d'évaluation

- Endesa GapDocument2 pagesEndesa GapElMERPas encore d'évaluation

- Honeypots 120044756342786 4Document26 pagesHoneypots 120044756342786 4MissDuoc Viña del MarPas encore d'évaluation

- MEST 9700 M XYZ F XYZ - Formato de Requerimiento de Control de Cambios de Tecnología V2Document6 pagesMEST 9700 M XYZ F XYZ - Formato de Requerimiento de Control de Cambios de Tecnología V2May Alejandra BPas encore d'évaluation

- Luis Escalante 100343502Document6 pagesLuis Escalante 100343502Uziel Brutus ConstantPas encore d'évaluation

- GESTIÓN DE LOS INCIDENTES DE SEGURIDAD TrabajoDocument4 pagesGESTIÓN DE LOS INCIDENTES DE SEGURIDAD TrabajoSugey VegaPas encore d'évaluation

- eBook-Fundamentos de Exchange Server 2013Document34 pageseBook-Fundamentos de Exchange Server 2013hvillafuertebPas encore d'évaluation

- Manual Seguridad InformacionDocument73 pagesManual Seguridad InformacionJean Pierre Villamar PinoPas encore d'évaluation

- SC 07 5 Requirements Web WP Cte en ES (ES)Document5 pagesSC 07 5 Requirements Web WP Cte en ES (ES)Alvaro Auza BarriosPas encore d'évaluation

- Consolidado - Fernando Roca Suarez (Auxiliar de SMS) PDFDocument81 pagesConsolidado - Fernando Roca Suarez (Auxiliar de SMS) PDFAlvaro Auza BarriosPas encore d'évaluation

- Manual de Políticas de Seguridad de La InformaciónDocument26 pagesManual de Políticas de Seguridad de La InformaciónAlvaro Auza BarriosPas encore d'évaluation

- Ebook Fundamentos Auditoria InformaticaDocument163 pagesEbook Fundamentos Auditoria InformaticaAlvaro Auza BarriosPas encore d'évaluation

- ASF 201603 AnálisisSF PDFDocument32 pagesASF 201603 AnálisisSF PDFAlvaro Auza BarriosPas encore d'évaluation

- Gestion Del Cambio MOCDocument12 pagesGestion Del Cambio MOCjcgallon100% (2)

- Manual Taller Trabajo en EquipoDocument103 pagesManual Taller Trabajo en EquipoSandra Grados GalvánPas encore d'évaluation

- Guia Esencial Cisco Ccna Capacity AcademyDocument23 pagesGuia Esencial Cisco Ccna Capacity Academyvalverdelobo51100% (3)

- Gestión de Proyectos SCRUM (J. Palacio) PDFDocument98 pagesGestión de Proyectos SCRUM (J. Palacio) PDFAlvaro Auza BarriosPas encore d'évaluation

- CAR Accenture - SOA PDFDocument28 pagesCAR Accenture - SOA PDFDavid BelloPas encore d'évaluation

- Gestión de Procesos de Negocio BPM (CETIUC) PDFDocument92 pagesGestión de Procesos de Negocio BPM (CETIUC) PDFAlvaro Auza BarriosPas encore d'évaluation

- Fundamentos ITIL Orlando.Document9 pagesFundamentos ITIL Orlando.pequesilfidePas encore d'évaluation

- Latin American Spanish Syllabus Itil Foundation v5.5Document11 pagesLatin American Spanish Syllabus Itil Foundation v5.5lorenzoarmentaPas encore d'évaluation

- USER Manual V1.0 SPDocument22 pagesUSER Manual V1.0 SPCero CoolPas encore d'évaluation

- Transicion Del ServicioDocument38 pagesTransicion Del ServicioYhuaman2Pas encore d'évaluation

- Operacion de Los Servicios TI ITILDocument35 pagesOperacion de Los Servicios TI ITILAlvaro Auza BarriosPas encore d'évaluation

- Alta Disponiblidad en VPNDocument25 pagesAlta Disponiblidad en VPNAlvaro Auza BarriosPas encore d'évaluation

- Itil Conceptos BasicosDocument31 pagesItil Conceptos BasicosJimmy Cabrejos FerreyrosPas encore d'évaluation

- Transicion de Los Servicios TI ITIL V3Document46 pagesTransicion de Los Servicios TI ITIL V3Alvaro Auza BarriosPas encore d'évaluation

- Itil Biblioteca de Infraestructuras de Tecnologias de Informaci 602 K8u3gjDocument3 pagesItil Biblioteca de Infraestructuras de Tecnologias de Informaci 602 K8u3gjOmar LazoPas encore d'évaluation

- Estrategia para Los Servicios TI - OdtDocument23 pagesEstrategia para Los Servicios TI - OdtColiseo De Gallos Fina EstampaPas encore d'évaluation

- Ab Ms Exchange W EsnDocument230 pagesAb Ms Exchange W EsnAlvaro Auza BarriosPas encore d'évaluation

- 04 Cisco Ventajas CiscoipcomDocument16 pages04 Cisco Ventajas CiscoipcomAlvaro Auza BarriosPas encore d'évaluation

- ArCERT Curso Firewall 2004 2Document23 pagesArCERT Curso Firewall 2004 2Onel Luis PelegrinoPas encore d'évaluation

- Infosec Ven 2012 DNSDocument15 pagesInfosec Ven 2012 DNSAlvaro Auza BarriosPas encore d'évaluation

- 3apd 07 QosDocument8 pages3apd 07 QosAlvaro Auza BarriosPas encore d'évaluation

- Introducción Al Control de AccesoDocument56 pagesIntroducción Al Control de AccesoAlvaro Auza BarriosPas encore d'évaluation

- Tarea3 EliBueso 61921245Document4 pagesTarea3 EliBueso 61921245Eli Jonathan BuesoPas encore d'évaluation

- Reporte de Crimenes de Internet 2021 FBIDocument33 pagesReporte de Crimenes de Internet 2021 FBIIngprosegPas encore d'évaluation

- Presentación de Investigación Tecnología Digital Moderna Negro y AguamarinaDocument13 pagesPresentación de Investigación Tecnología Digital Moderna Negro y AguamarinaDULCE BELÉN CHAVÉZ CORTÉSPas encore d'évaluation

- Indagación Sobre Sortware de Antivirus - FinalDocument25 pagesIndagación Sobre Sortware de Antivirus - FinalJesus AgueroPas encore d'évaluation

- Un Paso Adelante Del FraudeDocument24 pagesUn Paso Adelante Del FraudeDiana CastilloPas encore d'évaluation

- Manual de Seguridad de La Informacion M E GET 01Document38 pagesManual de Seguridad de La Informacion M E GET 01DIEGO QUINTEROPas encore d'évaluation

- Guía de Controles Críticos de CiberseguridadDocument71 pagesGuía de Controles Críticos de CiberseguridadJaiber SosaPas encore d'évaluation

- Influencia de Los Virus Informaticos en Los Computadores y Metodos para PrevenirlosDocument17 pagesInfluencia de Los Virus Informaticos en Los Computadores y Metodos para PrevenirlosGustavo Antonio Gopar NievesPas encore d'évaluation

- MalwareDocument7 pagesMalwaresergijrPas encore d'évaluation

- El Virus RogueDocument6 pagesEl Virus RogueFabiiann BriitoPas encore d'évaluation

- Cap10 ITESSENTIALSDocument3 pagesCap10 ITESSENTIALSkanonasoPas encore d'évaluation

- Ciberataques - SueiroDocument24 pagesCiberataques - SueiroLucio BlascoPas encore d'évaluation

- The Cyber Kill ChainDocument2 pagesThe Cyber Kill ChainAlejandra RestrepoPas encore d'évaluation

- 100 Preguntas InformáticaDocument19 pages100 Preguntas InformáticaJorgeIvanManriqueAriasPas encore d'évaluation

- Mapa de CajasDocument2 pagesMapa de Cajask2k pagaPas encore d'évaluation

- Tarea HackerDocument4 pagesTarea HackerMarthin LopezPas encore d'évaluation

- Guia de Informatica ResueltaDocument24 pagesGuia de Informatica ResueltaJosé Díaz PérezPas encore d'évaluation

- Copia TesisDocument321 pagesCopia TesisNelson Enrique BohadaPas encore d'évaluation

- Evidencia AA2-1Document3 pagesEvidencia AA2-1アルデマー ガビダPas encore d'évaluation

- Clara Flores SiñaniDocument3 pagesClara Flores SiñaniJesuus 123Pas encore d'évaluation

- Modulo 9 - Soporte Permanente Software y HardwareDocument23 pagesModulo 9 - Soporte Permanente Software y HardwareRyan Owen WoodsPas encore d'évaluation

- ISO27001 Lista de VerificacionDocument14 pagesISO27001 Lista de VerificacionMarco Antonio Gonzalez CastañoPas encore d'évaluation

- P C & I N174 2017Document116 pagesP C & I N174 2017rubenmfacalPas encore d'évaluation

- Estrategia de Ciberseguridad Nacional UK 2016-2021 PDFDocument59 pagesEstrategia de Ciberseguridad Nacional UK 2016-2021 PDFGonzaloPas encore d'évaluation

- Tema 1 PentestingDocument23 pagesTema 1 PentestingPERCY ALHUAY CARRASCOPas encore d'évaluation

- Ejercicios UT01Document3 pagesEjercicios UT01Jose CongostoPas encore d'évaluation

- Unidad 3 Marketing DigitalDocument38 pagesUnidad 3 Marketing DigitalWenyi ZhangPas encore d'évaluation

- Ley 1273 de 2009Document4 pagesLey 1273 de 2009PABLO ANDRES CALDERON RIAÑOPas encore d'évaluation

- CiberAtaques - Pedro BurruezoDocument6 pagesCiberAtaques - Pedro BurruezochantitaPas encore d'évaluation

- Resumen Sobre La Seguridad InformaticaDocument9 pagesResumen Sobre La Seguridad Informaticayorkin santana meranPas encore d'évaluation