Académique Documents

Professionnel Documents

Culture Documents

Informatica Forense

Transféré par

israelmonzalvo0 évaluation0% ont trouvé ce document utile (0 vote)

1K vues4 pagesEste documento trata sobre informática forense. Explica que la informática forense es una ciencia que busca proteger la información mediante la aplicación de políticas de seguridad y la detección de vulnerabilidades en los sistemas. También tiene como objetivos prevenir ataques mediante auditorías, perseguir a criminales mediante la recolección de evidencia digital, y compensar daños. Para lograr estos objetivos, la informática forense utiliza metodologías como la recolección y análisis forense de datos digitales de diferentes medios sin alterar la evidencia

Description originale:

Titre original

informatica-forense

Copyright

© Attribution Non-Commercial (BY-NC)

Formats disponibles

PDF, TXT ou lisez en ligne sur Scribd

Partager ce document

Partager ou intégrer le document

Avez-vous trouvé ce document utile ?

Ce contenu est-il inapproprié ?

Signaler ce documentEste documento trata sobre informática forense. Explica que la informática forense es una ciencia que busca proteger la información mediante la aplicación de políticas de seguridad y la detección de vulnerabilidades en los sistemas. También tiene como objetivos prevenir ataques mediante auditorías, perseguir a criminales mediante la recolección de evidencia digital, y compensar daños. Para lograr estos objetivos, la informática forense utiliza metodologías como la recolección y análisis forense de datos digitales de diferentes medios sin alterar la evidencia

Droits d'auteur :

Attribution Non-Commercial (BY-NC)

Formats disponibles

Téléchargez comme PDF, TXT ou lisez en ligne sur Scribd

0 évaluation0% ont trouvé ce document utile (0 vote)

1K vues4 pagesInformatica Forense

Transféré par

israelmonzalvoEste documento trata sobre informática forense. Explica que la informática forense es una ciencia que busca proteger la información mediante la aplicación de políticas de seguridad y la detección de vulnerabilidades en los sistemas. También tiene como objetivos prevenir ataques mediante auditorías, perseguir a criminales mediante la recolección de evidencia digital, y compensar daños. Para lograr estos objetivos, la informática forense utiliza metodologías como la recolección y análisis forense de datos digitales de diferentes medios sin alterar la evidencia

Droits d'auteur :

Attribution Non-Commercial (BY-NC)

Formats disponibles

Téléchargez comme PDF, TXT ou lisez en ligne sur Scribd

Vous êtes sur la page 1sur 4

Informática forense

Gerberth Adín Ramírez Rivera

Universidad San Carlos de Guatemala

Facultad de Ingeniería

{adinriv@gmail.com}

Resumen La información es el activo más valioso que poseemos en la

sociedad actual. Ésta es cada vez más importante para el desarrollo de

las empresas y de negocios exitosos a través de la implementación de

sistemas de información. Para proteger la información surge una nueva

ciencia, la Informática Forense ; ésta persigue objetivos preventivos así

como reactivos, una vez se ha dado una in ltración en el sistema.

La Informática forense es una ciencia relativamente nueva y no existen

estándares aceptados. Existen proyectos que están en desarrollo como el

C4PDF (Código de Prácticas para Digital Forensics), de Roger Carhua-

tocto, el Open Source Computer Forensics Manual, de Matías Bevilacqua

Trabado y las Training Standards and Knowledge Skills and Abilities de

la International Organization on Computer Evidence.

Keywords: Seguridad informática, Informática forense, Delitos informáticos,

Análisis forense.

1. Informática forense estos, la vulnerabilidad de la informa-

ción a ser borrada, la fácil replicación

Actualmente la tecnología esta avan- de la información, la explotación de la

zando a pasos agigantados, y con ella información por vulnerabilidades en el

la forma en que todos operamos. Aho- sistema.

ra toda la información es almacenada Con todo el riesgo que se corre al

en los ordenadores de manera automá- manejar información debemos de tener

tica, a diferencia de épocas anteriores una manera de protegernos y de pro-

en donde la información se almacena- teger a las personas de las que man-

ba de manera manual y en papel. Esto tenemos información. Para poder ga-

conlleva cierto tipo de ventajas y des- rantizar las políticas de seguridad y la

ventajas. protección de la información y las tec-

Las ventajas son evidentes, mayor nologías que facilitan la gestión de la

facilidad en el manejo de la informa- información surge la Informática foren-

ción, rapidez en la recolección y análisis se.

de la misma, alta disponibilidad tanto Según el FBI, la informática (o compu-

en tiempo como en localidad. Sin em- tación) forense es la ciencia de adqui-

bargo, las desventajas y riesgos en los rir, preservar, obtener y presentar da-

que se incurre no son tan obvios. Entre tos que han sido procesados electróni-

camente y guardados en un medio compu-2. Objetivos

tacional [6].

La informática forense tiene 3 obje-

La informática forense consiste en tivos

investigar sistemas de información con 1. Crear y aplicar políticas para pre-

el n de detectar evidencias de vulne- venir posibles ataques, y de existir

rabilidad en los mismos. La nalidad antecedentes evitar casos similares.

de la informática forense, para un en- 2. Perseguir y procesar judicialmente

te que la requiera, es perseguir obje- a los criminales.

tivos preventivos (anticipándose al po- 3. Compensar daños causados por los

sible problema) u objetivos correctivos criminales o intrusos.

(para una solución favorable una vez

que la vulnerabilidad y las infracciones La informática forense busca encon-

ya se han producido). trar y reconstruir el ataque que fue rea-

lizado con el n de obtener que da-

En conclusión, la informática foren- tos pudieron ser manipulados durante

se tiene un papel, en primer lugar, co- el mismo y lograr identi car el origen

mo sistema preventivo. Sirve para au- del ataque. Con el n de poder reme-

ditar, mediante la práctica de diversas diar el daño realizado por el atacante

técnicas para probar que los sistemas y poder capturarlo para poder realizar

de seguridad instalados cumplen con un proceso judicial contra él. Para ello

ciertas condiciones básicas de seguri- es necesario el apoyo de los gobiernos

dad. Los resultados de las auditorías con el n de que existan regulaciones

servirán para poder corregir los erro- contra los delitos informáticos 4, y que

res encontrados y poder mejorar el sis- al momento de identi carlos no queden

tema. Así mismo, lograr la elaboración impunes.

de políticas de seguridad y uso de los Los objetivos perseguidos pueden ver-

sistemas para mejorar el rendimiento y se divididos en los dos papeles que pue-

la seguridad de todo el sistema de in- de tomar la informática forense, según

formación. 1, preventivos y correctivos o reactivos.

El primer objetivo entra en la parte

preventiva de ella, mientras que los ob-

En segundo lugar, sí el sistema ha jetivos restantes son cubiertos cuando

sido penetrado, la informática forense se toman medidas reactivas y correcti-

permite realizar un rastreo de la intru- vas luego de un ataque.

sión y poder descubrir el daño realiza-

do. Así como la recopilación de eviden-

cias electrónicas, detectar el origen del 3. Metodología

ataque o las alteraciones realizadas al

sistema (fugas de información, perdi- Las distintas metodologías forenses

da o manipulación de datos). Para que, incluyen el recoger de manera segura

posteriormente, se utilicen las eviden- datos de diferentes medios digitales y

cias encontradas en la captura de los evidencias digitales, sin alterar los da-

criminales que atacaron el sistema, y tos de origen. Cada fuente de informa-

se proceda de manera legal según las ción se cataloga preparándola para su

regulaciones de cada país. posterior análisis y se documenta cada

prueba aportada. Las evidencias digi- Seguridad lógica : virus, ataques

tales recabadas permiten elaborar un de denegación de servicio, sustrac-

dictamen claro, conciso, fundamentado ción de datos, hacking, descubrimien-

y con justi cación de las hipótesis que to y revelación de secretos, suplan-

en él se barajan a partir de las pruebas tación de personalizadas, sustrac-

recogidas. ción de cuentas de correo electróni-

Todo el procedimiento debe hacerse co.

con mucho cuidado, teniendo en cuenta Delitos de injurias, calumnias y ame-

los requerimientos legales para no vul- nazas a través del e-mail, news, fo-

nerar en ningún momento los derechos ros, chats o SMS.

de terceros que puedan verse afectados. Propiedad intelectual: piratería

Ello para que, llegado el caso, las evi- de programas de ordenador, de mú-

dencias sean aceptadas por los tribuna- sica y de productos cinematográ -

les y puedan constituir un elemento de cos.

prueba fundamental, si se plantea un Robos de código: como en el caso

litigio, para alcanzar un resultado fa- de los juegos Dark Age of Camelot,

vorable. y Half-Life 2, o de los sistemas Cis-

co IOS y Enterasys Dragon IDS.

4. Delitos informáticos

5. Análisis forense

El desarrollo de la informática fo-

rense necesitará el apoyo por parte de El Análisis Forense se re ere a la

los gobiernos de cada país, desarrollan- recopilación de evidencias bajo notario

do leyes que respalden las acciones to- que puedan servir como prueba judi-

madas por los investigadores cuando uti- cial. Es por ello que la mayor parte de

licen evidencias electrónicas en proce- las técnicas se basan en la recuperación

sos jurídicos. También deberán de crear de información de discos duros, ahora

regulaciones para reconocer y penalizar que comienza a decaer las técnicas de-

los delitos informáticos más comunes, nominadas Floppy Disk Forensics.

por ejemplo: La recuperación de archivos borra-

dos o no accesibles entra también den-

Protección al menor: producción, tro de este campo, también la búsqueda

distribución y posesión de porno- de cadenas en los datos adquiridos. Lo

grafía infantil. más normal en caso de querer recupe-

Fraude en las comunicaciones: rar datos de un disco es intentar mon-

locutorios telefónicos clandestinos. tar la partición con un arranque del sis-

Dialers: modi cación oculta del nú- tema operativo Linux.

mero de teléfono de destino Por otro lado, el análisis forense tam-

Fraudes en Internet: estafas, subas-bién se re ere a determinar las causas

tas cticias y ventas fraudulentas. del compromiso de seguridad de un sis-

Carding: uso de tarjetas de crédi- tema, es decir, la alteración de sus da-

to ajenas o fraudulentas. tos o la caída o malfuncionameinto del

Phising: redirección mediante co- sistema. Tripwire y Osiris y son dos sis-

rreo electrónico a falsas páginas si- temas de control de integridad de archi-

muladas trucadas. vos.

6. Conclusiones Referencias

1. Ausejo Prieto, Rafael. Análisis forense.

http://www.ausejo.net/seguridad/

En la actualidad el valor de la infor- forense.htm.

mación esta en aumento, con ello debe- 2. Delitos Informáticos Programa Acceso

mos de preocuparnos más por proteger- Máximo .

la. La informática forense nace a raíz de http://youtube.com/watch?v=

vqu5vR7_Od0.

esta preocupación, buscando tanto la

3. Forensics Wiki.

prevención como la reacción y correc- http://www.forensicswiki.org/.

ción a problemas que puedan afectar 4. López, O. y Amaya H. y León R. Infor-

los sistemas de información. mática forense: Generalidades, aspec-

Para la buena aplicación preventi- . Universi-

tos técnicos y herramientas

va de la informática forense es necesa- dad de los Andes. Colombia.

ria la realización de auditorías conti- 5. Pérez Gómez, Elena. ¾Qué es la infor-

mática forense o Forensic?.

nuas en los sistemas, y la corrección de

http://www.microsoft.com/spain/

los errores encontrados en los mismos. empresas/legal/forensic.mspx.

También se necesita establecer políti- 6. Recovering and Examining Computer

cas de seguridad para usuarios y para Forensic Evidence .

el uso de los sistemas de información, http://www.fbi.gov/hq/lab/fsc/

con el n de minimizar la posibilidad backissu/oct2000/computer.htm.

de in ltraciones por alguna negligencia

por parte de los usuarios o alguna falla

en los procedimientos.

Por otro lado, en cuanto a la par-

te reactiva de la informática forense se

necesita el uso de programas para la

detección de la intrusión en el sistema

de información y los cambios realiza-

dos a la información (manipulación o

borrado). Así como un equipo multidi-

ciplinario para poder cubrir de manera

efectiva las áreas que traspasadas du-

rante el ataque y poder rastrear los da-

ños y al atacante.

Para que todo lo realizado en la in-

formática forense sea exitoso, es nece-

sario que se tengan regulaciones jurídi-

cas que penalicen a los atacantes y que

pueda sentenciarseles por los crímenes

cometidos. Cada país necesita recono-

cer el valor de la información de sus ha-

bitantes y poder protegerlos mediante

leyes. De manera que todos los críme-

nes informáticos no queden impunes.

Vous aimerez peut-être aussi

- Fases de La Informatica Forens1Document14 pagesFases de La Informatica Forens1Liliana Cujar Bahamon100% (1)

- Análisis Forense y Peritaje Informático, Privacidad y Delitos TelemáticosDocument23 pagesAnálisis Forense y Peritaje Informático, Privacidad y Delitos TelemáticosroberPas encore d'évaluation

- Informatica Forense (Normas y Certificaciones)Document17 pagesInformatica Forense (Normas y Certificaciones)Tutos CBTA100% (2)

- Análisis Forense y Peritaje InformáticoDocument53 pagesAnálisis Forense y Peritaje InformáticoSol2689100% (1)

- Ciclos de Potencia Del Gas InformeDocument14 pagesCiclos de Potencia Del Gas InformeEmely Foronda100% (1)

- Uso de La Razon..Damborenea R.G.Document375 pagesUso de La Razon..Damborenea R.G.Diegohermo Badpritt50% (2)

- Banco de Preguntas para La Evaluacion Final de Ethical Hackking en El CiberespacioDocument4 pagesBanco de Preguntas para La Evaluacion Final de Ethical Hackking en El CiberespacioAndres Felipe Sanchez AcevedoPas encore d'évaluation

- Informatica ForenseDocument26 pagesInformatica ForenseGraci GonzálezPas encore d'évaluation

- Informatica ForenseDocument55 pagesInformatica ForenseDiego Utani0% (1)

- Investigacion Delitos InformaticosDocument18 pagesInvestigacion Delitos InformaticosPablo100% (1)

- Informática ForenseDocument116 pagesInformática ForenseGABRIEL NICODEMO ESPINOZA HUAM�NPas encore d'évaluation

- Esfuerzos o Estado TensionalDocument10 pagesEsfuerzos o Estado TensionalJorgeEchevarriaSanchezPas encore d'évaluation

- Yunet Adriana Abreu BeltranDocument18 pagesYunet Adriana Abreu BeltranJuan Javier Diaz100% (1)

- 1.2 Proceso Operativo Bajo El Enfoque de Sistema y Diagnóstico. BuenoDocument3 pages1.2 Proceso Operativo Bajo El Enfoque de Sistema y Diagnóstico. BuenoRuperto Alejandro Cano Mendoza67% (6)

- El Cómputo ForenseDocument11 pagesEl Cómputo ForenseLuis Torres AlvaPas encore d'évaluation

- Dte U2 Ea PaahDocument16 pagesDte U2 Ea PaahPriscila AvalosPas encore d'évaluation

- La Informática ForenseDocument7 pagesLa Informática ForenseCristian NarváezPas encore d'évaluation

- Clase 1 (Informatica Forense) by Bad-RobotDocument10 pagesClase 1 (Informatica Forense) by Bad-RobotEdGe CorePas encore d'évaluation

- Presente y Futuro de La Informatica ForenseDocument6 pagesPresente y Futuro de La Informatica ForensemlararivPas encore d'évaluation

- 01 Informática ForenseDocument8 pages01 Informática ForenseJavier Navarro CedamanosPas encore d'évaluation

- Informatica ForenseDocument8 pagesInformatica ForenseLady Johanna Quiceno VillegasPas encore d'évaluation

- Introduccion A La Informatica Forense Modulo 2 PDFDocument17 pagesIntroduccion A La Informatica Forense Modulo 2 PDFWilber OrobioPas encore d'évaluation

- Informatica ForenceDocument34 pagesInformatica ForenceIvert EnginnerPas encore d'évaluation

- 113-Texto Del Artículo-362-1-10-20180726Document12 pages113-Texto Del Artículo-362-1-10-20180726Perú Ayazo VilladiegoPas encore d'évaluation

- La Informática Forense y Los Delitos Informaticos en ColombiaDocument8 pagesLa Informática Forense y Los Delitos Informaticos en ColombiaJaime HungPas encore d'évaluation

- Informatica ForenseDocument3 pagesInformatica ForensePerico de los palotesPas encore d'évaluation

- Carolina Medina#01Document9 pagesCarolina Medina#01Carolina MedinaPas encore d'évaluation

- Informatica ForenseDocument13 pagesInformatica ForenseKaterin GarridoPas encore d'évaluation

- Forensia Digital y Marcas de Tiempo.Document25 pagesForensia Digital y Marcas de Tiempo.JMVzla100% (1)

- Informatica ForenseDocument34 pagesInformatica Forensesalvadordali120Pas encore d'évaluation

- Investigacion Informatica ForenseDocument7 pagesInvestigacion Informatica ForenseKaren Yuliza Madrid VargasPas encore d'évaluation

- 404004Document87 pages404004Calixto PacoPas encore d'évaluation

- Tarea#9 Informatica Criminologica C2Document3 pagesTarea#9 Informatica Criminologica C2Maye ReyesPas encore d'évaluation

- Informática ForenseDocument7 pagesInformática ForenseAndres Jose Sachez DalePas encore d'évaluation

- A Forense en Costa RicaDocument14 pagesA Forense en Costa RicaEdwin Enrique Flores BautistaPas encore d'évaluation

- Informatica ForenseDocument13 pagesInformatica ForenseWilmer TovarPas encore d'évaluation

- Aspectos Legales de Seguridad PDFDocument11 pagesAspectos Legales de Seguridad PDFJonathan CoronadoPas encore d'évaluation

- Investigacion-1SeguridadDocument15 pagesInvestigacion-1Seguridadedson cepedaPas encore d'évaluation

- Delitos InformaticosDocument10 pagesDelitos InformaticosPerico de los palotesPas encore d'évaluation

- Triptico de Informatica ForenceDocument3 pagesTriptico de Informatica ForenceAlfredoJimenezPas encore d'évaluation

- Forense Mod1 Ppt1Document36 pagesForense Mod1 Ppt1W Yael TaverasPas encore d'évaluation

- Auditoria de Sistemas I Evaluacion Sumativa III Jean MorenoDocument8 pagesAuditoria de Sistemas I Evaluacion Sumativa III Jean MorenoJean Carlos Moreno RuizPas encore d'évaluation

- Omar Urena Actividad 6 Resumen Introduccion A La InformaticaDocument4 pagesOmar Urena Actividad 6 Resumen Introduccion A La InformaticaSamul KameronPas encore d'évaluation

- Criminologia AyalaDocument13 pagesCriminologia Ayalaelva veraPas encore d'évaluation

- Informatica Forence.Document21 pagesInformatica Forence.vivian mendozaPas encore d'évaluation

- Resumen Informatica Forense 233012 - 5 (Angel Morales 79692970) PDFDocument9 pagesResumen Informatica Forense 233012 - 5 (Angel Morales 79692970) PDFANGELMORNOVPas encore d'évaluation

- Informatica Forense PDFDocument13 pagesInformatica Forense PDFcacordova70Pas encore d'évaluation

- Preguntas ForoDocument4 pagesPreguntas ForoRene FloresPas encore d'évaluation

- ACA 1 Yurani TorresDocument9 pagesACA 1 Yurani TorresYurani Alejandra Torres MoralesPas encore d'évaluation

- Informatica Forense (Mexico)Document8 pagesInformatica Forense (Mexico)jesusPas encore d'évaluation

- Informática ForenseDocument32 pagesInformática ForenseLilia Quituisaca-Samaniego88% (8)

- Formato 2 (Proyecto Implementación Del Honeypot)Document20 pagesFormato 2 (Proyecto Implementación Del Honeypot)Cristiiano RonaldoPas encore d'évaluation

- Informatica ForenseDocument3 pagesInformatica Forensealex3993Pas encore d'évaluation

- GUION Sesion 16 Pericia InformaticaDocument18 pagesGUION Sesion 16 Pericia InformaticaElena CalinPas encore d'évaluation

- 5.1 Al 5.2.3 Vigilancia de Los Sistemas InformaticosDocument4 pages5.1 Al 5.2.3 Vigilancia de Los Sistemas InformaticosMartitaMondragonPas encore d'évaluation

- 4.informática ForenseDocument24 pages4.informática ForenseDAVID VILLEGAS PRADOSPas encore d'évaluation

- Unidad IDocument14 pagesUnidad ICharles LopezPas encore d'évaluation

- Avances de La Informática Forense en Colombia en El Último Cuatreño-PonenciaDocument10 pagesAvances de La Informática Forense en Colombia en El Último Cuatreño-PonenciaJose Jhon Kennedy Bustamante RiañoPas encore d'évaluation

- Informatica ForenceDocument18 pagesInformatica ForenceshesterlordPas encore d'évaluation

- Digital Es La Aplicación de Técnicas Científicas y Analíticas Especializadas A Infraestructuras Tecnológicas Que Permiten IdentificarDocument7 pagesDigital Es La Aplicación de Técnicas Científicas y Analíticas Especializadas A Infraestructuras Tecnológicas Que Permiten IdentificarReynaldo Jesús Ferrer AbreuPas encore d'évaluation

- Indicios DigitalesDocument8 pagesIndicios DigitalesEscobar KimberlyPas encore d'évaluation

- Ética y Seguridad en InternetDocument14 pagesÉtica y Seguridad en InternetCaroline Scarlette SánchezPas encore d'évaluation

- Empowerment y Compromiso OrganizacionalDocument146 pagesEmpowerment y Compromiso OrganizacionalCapitulo De Anestesia ObstetricaPas encore d'évaluation

- Informe CENTINELA Final PDFDocument45 pagesInforme CENTINELA Final PDFJohudsy CastilloPas encore d'évaluation

- Tema. PerspectivismoDocument2 pagesTema. PerspectivismoPaco97Pas encore d'évaluation

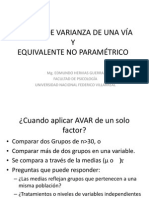

- Análisis de Varianza de Una ViaDocument15 pagesAnálisis de Varianza de Una Viadavidiazlopez271197Pas encore d'évaluation

- Tabla de VerdadDocument12 pagesTabla de VerdadkevinlolololoPas encore d'évaluation

- Unidad 5 - Cadenas de MarkovDocument19 pagesUnidad 5 - Cadenas de MarkovluisPas encore d'évaluation

- 4 Sumatoria de Fuerzas y TorquesDocument6 pages4 Sumatoria de Fuerzas y TorquesLourdes G-p0% (1)

- Bloque 3 (Funciones Polinomiales de Grados Cero, Uno y DosDocument24 pagesBloque 3 (Funciones Polinomiales de Grados Cero, Uno y DosRo de SantoméPas encore d'évaluation

- Proyecto Quinua 60054Document76 pagesProyecto Quinua 60054gaborojas2000Pas encore d'évaluation

- Reinducción Bella PielDocument22 pagesReinducción Bella Piellaura cardozoPas encore d'évaluation

- Tension y Deformacion Axial Pura ContDocument8 pagesTension y Deformacion Axial Pura ContTina NorrisPas encore d'évaluation

- TS12 Como Usar Renarecursos 1020Document15 pagesTS12 Como Usar Renarecursos 1020ericksazoPas encore d'évaluation

- Personal Social 04-04Document5 pagesPersonal Social 04-04ELIZABETH N.Pas encore d'évaluation

- Integracion HorizontalDocument50 pagesIntegracion HorizontalRuben Valdivieso0% (1)

- Estadistica2 2P Tema 14Document1 pageEstadistica2 2P Tema 14Leticia VallejosPas encore d'évaluation

- Puntos Intermedios Determinacion - 050104Document4 pagesPuntos Intermedios Determinacion - 050104García LeoPas encore d'évaluation

- S6 Contenido-FinalDocument20 pagesS6 Contenido-FinalMarielaPas encore d'évaluation

- Tarea 7 - Normas y CorrupciónDocument2 pagesTarea 7 - Normas y CorrupciónRockfan ThirtyonePas encore d'évaluation

- CITASDocument3 pagesCITASEngelPas encore d'évaluation

- MIRC 01 - Practica 2Document7 pagesMIRC 01 - Practica 2Eynar Arnulfo Carvallo TeranPas encore d'évaluation

- Cable BifilarDocument3 pagesCable BifilarHector PichardoPas encore d'évaluation

- Criterios de Inspección de Pintura INMENSADocument4 pagesCriterios de Inspección de Pintura INMENSAANTONIO MARTINEZPas encore d'évaluation

- 2022-00 Actividad 3Document2 pages2022-00 Actividad 3Nicoll Xiomara Calle QuicañoPas encore d'évaluation

- CeruelosOrdoñez DanielaElvira Act10Document5 pagesCeruelosOrdoñez DanielaElvira Act10Dann CeruelosPas encore d'évaluation

- Jose Cara de PotoDocument12 pagesJose Cara de PotoCis NonbinaryPas encore d'évaluation

- Trabajo Topografia AngulosDocument9 pagesTrabajo Topografia AngulosDaniel Soto SanabriaPas encore d'évaluation