Académique Documents

Professionnel Documents

Culture Documents

Administration Securite Reseaux

Transféré par

Rami AnouarCopyright

Formats disponibles

Partager ce document

Partager ou intégrer le document

Avez-vous trouvé ce document utile ?

Ce contenu est-il inapproprié ?

Signaler ce documentDroits d'auteur :

Formats disponibles

Administration Securite Reseaux

Transféré par

Rami AnouarDroits d'auteur :

Formats disponibles

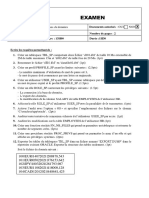

Province de Hainaut

HEPCUT ISIPH

Catgorie Technique

Administration et

scurit des rseaux.

Jean-Franois Challe.

Boulevard Solvay, 31 6000 CHARLEROI

HEPCUT - ISIPH

I. Gestion des comptes utilisateurs. _________________________________________________ 1

1. Introduction. _______________________________________________________________ 1

2. Les attributs dun fichier. ____________________________________________________ 1

3. Cration de comptes utilisateurs.______________________________________________

3.1. Principe de base. _________________________________________________________

3.2. Script de cration des comptes. _____________________________________________

3.3. Options de la commande adduser. ___________________________________________

3.3.1. Les commentaires. ____________________________________________________

3.3.2. Le rpertoire de base.__________________________________________________

3.3.3. Le shell utilis. _______________________________________________________

3.3.4. Les groupes. _________________________________________________________

3.3.5. Spcification de lUID. ________________________________________________

3.3.6. Date dexpiration. ____________________________________________________

2

2

2

3

3

5

5

5

6

6

4. Modification dun compte utilisateur. __________________________________________

4.1. La commande usermod. ___________________________________________________

4.2. La commande chage. _____________________________________________________

4.3. La commande passwd. ____________________________________________________

6

6

7

8

5. Suppression dun compte utilisateur. __________________________________________ 8

6. La gestion des groupes. ______________________________________________________

6.1. Cration dun groupe. _____________________________________________________

6.2. Modification dun groupe. _________________________________________________

6.3. Suppressions dun groupe. _________________________________________________

8

8

9

9

7. Arrt momentan des connexions. _____________________________________________ 9

8. Message du jour. ___________________________________________________________ 9

9. Gestion des quotas. ________________________________________________________

9.1. Introduction. ___________________________________________________________

9.2. Processus de mise en place des quotas. ______________________________________

9.3. Attribution des quotas. ___________________________________________________

9.3.1. Quotas dun utilisateur. _______________________________________________

9.3.2. Quotas dun groupe.__________________________________________________

9.3.3. Priode de grce. ____________________________________________________

9.3.4. Attribution des quotas plusieurs utilisateurs. _____________________________

9.4. Consultation des quotas. __________________________________________________

10

10

10

11

11

12

12

12

13

II. La squence de dmarrage du systme. __________________________________________ 15

1. Principe de la squence de dmarrage. ________________________________________ 15

2. LILO. ___________________________________________________________________

2.1. Les arguments du dmarrage. ______________________________________________

2.2. Le fichier /etc/lilo.conf. __________________________________________________

2.3. Le mot cl password. ____________________________________________________

16

16

17

17

3. Le processus init. __________________________________________________________ 19

4. Les scripts de dmarrage. ___________________________________________________ 20

5. Larrt du systme. ________________________________________________________ 20

6. Le redmarrage du systme._________________________________________________ 21

J-F Challe

HEPCUT - ISIPH

II

III. Configuration de linterface rseau. ____________________________________________ 23

1. La commande ifconfig. _____________________________________________________ 23

2. Structure des fichiers /etc/hosts et /etc/networks.________________________________ 23

3. Dtermination du nom de linterface. _________________________________________ 24

4.Vrification de linterface avec ifconfig. ________________________________________ 26

5. Affectation un masque de sous -rseau. ________________________________________ 26

6. Affectation de ladresse broadcast. ___________________________________________ 27

7. Autres options. ____________________________________________________________

7.1. Activer et dsactiver linterface. ____________________________________________

7.2. ARP et trailers. _________________________________________________________

7.3. Metric.________________________________________________________________

7.4. MTU. ________________________________________________________________

7.5. Mode promiscuous.______________________________________________________

27

27

28

28

28

29

8. Configuration permanente.__________________________________________________ 29

9. Linuxconf. ________________________________________________________________ 30

IV. Configuration du routage. ____________________________________________________ 31

1. Configuration gnrale du routage.___________________________________________ 31

2. Table de routage minimale. _________________________________________________ 31

3. Cration dune table de routage statique. ______________________________________ 32

3.1. Ajouter des routes statiques. _______________________________________________ 33

3.2. Ajouter des routes statiques lamorage. ____________________________________ 34

4. Les protocoles de routage internes. ___________________________________________

4.1. Le protocole RIP. _______________________________________________________

4.2. RIP version 2. __________________________________________________________

4.3. OSPF : Open Shortest Path First. ___________________________________________

35

35

38

38

5. Les protocoles de routage externe.____________________________________________

5.1. EGP : Exterior Gateway Protocol. __________________________________________

5.2. BGP : Border Gateway Protocol. ___________________________________________

5.3. Choisir un protocole de routage.____________________________________________

40

40

40

40

6. gated : Gateway Routing Daemon. ____________________________________________ 41

7. Configurer gated. __________________________________________________________

7.1. Exemple de fichier /etc/gated.conf. _________________________________________

7.1.1. Configuration dune machine. ____________________________________________

7.1.2. Configuration dune passerelle interne. _____________________________________

7.1.3. Configuration dune passerelle externe. ____________________________________

42

42

42

43

44

V. Configuration du DNS. _______________________________________________________ 47

1. Le fichier /etc/hosts.________________________________________________________ 47

2. BIND : Berkeley Internet Name Domain. ______________________________________ 47

3. Configurer le rsolveur. ____________________________________________________ 48

4. Initialisation des donnes du DNS.____________________________________________ 48

4.1. Les fichiers de la base de donnes. __________________________________________ 48

J-F Challe

HEPCUT - ISIPH

4.1.1. Les enregistrements SOA (Start Of Authority). ____________________________

4.1.2. Les enregistrements NS (Name Server). __________________________________

4.1.3. Les enregistrements dadresse et dalias.__________________________________

4.1.4. Les enregistrements PTR (Pointer).______________________________________

4.1.5. Les donnes de la zone racine. _________________________________________

4.2. Le fichier de configuration de BIND. ________________________________________

4.3. Les abrviations. ________________________________________________________

4.4. Dmarrage dun serveur-matre primaire. ____________________________________

4.5. Dmarrage dun serveur-esclave. ___________________________________________

4.6. Les champs de lenregistrement SOA. _______________________________________

4.7. Gestion de plusieurs domaines. ____________________________________________

III

49

49

49

50

51

53

53

56

57

57

58

5. Gestion des sous -domaines.__________________________________________________ 58

6. La scurit. _______________________________________________________________

6.1. Restriction des requtes. __________________________________________________

6.1.1. Restriction sur toutes les requtes._______________________________________

6.1.2. Restriction des requtes concernant une zone. _____________________________

6.2. Contrle des transferts de zones. ___________________________________________

6.2.1. Limitation globale du transfert. _________________________________________

6.2.2. Limitation du transfert une zone. ______________________________________

6.3. Excution de BIND par un utilisateur sans privilge. ___________________________

59

59

59

60

60

60

61

62

7. La commande nslookup. ____________________________________________________

7.1. Recherche de diffrents types de donnes. ____________________________________

7.2. Rponses faisant autorit. _________________________________________________

7.3. Changement de serveur. __________________________________________________

7.4. Visualisation des paquets de requte et de rponse. _____________________________

7.5. Recherche la manire dun serveur de noms. ________________________________

7.6. Transferts de zone. ______________________________________________________

62

64

64

65

66

67

69

VI. Le courrier lectronique. _____________________________________________________ 71

1. Introduction. ______________________________________________________________ 71

2. La structure dun message.__________________________________________________ 71

3. Principe de livraison des mails. ______________________________________________ 72

4. Le routage du courrier. _____________________________________________________ 72

5. Sendmail. ________________________________________________________________

5.1. Les fonctions de sendmail. ________________________________________________

5.2. Le dmon sendmail. _____________________________________________________

5.3. Configuration de sendmail.________________________________________________

5.3.1. Configurer le mail local. ______________________________________________

5.3.2. Configurer le mail distant. _____________________________________________

5.3.3. Agir comme serveur relais. ____________________________________________

5.3.4. Options supplmentaires.______________________________________________

5.4. Sendmail et les alias._____________________________________________________

5.5. Utilisation dun .forward personnel. _________________________________________

5.6. Configuration de la scurit. _______________________________________________

5.6.1. Les commandes vrfy et expn. __________________________________________

5.6.2. Restriction daccs la file des messages. ________________________________

5.6.3. Forcer lidentification du client. ________________________________________

J-F Challe

73

73

73

73

74

75

75

77

79

80

80

80

81

81

HEPCUT - ISIPH

5.6.4. Message dinvite de sendmail.__________________________________________

5.6.5. Contrler les connexions SMTP avec TCP Wrappers. _______________________

5.6.6. Lutter contre les attaques de dni de service. ______________________________

5.6.7. Utilisation dun shell restreint. _________________________________________

IV

81

82

82

82

VII. NFS._____________________________________________________________________ 85

1. Introduction. ______________________________________________________________ 85

2. Configuration de NFS.______________________________________________________ 85

3. Exportation dun systme de fichiers. _________________________________________ 85

3.1. Rgles dexportation des systmes de fichiers. ________________________________ 85

3.2. Exportation simple dun systme de fichiers. __________________________________ 85

4. Montage dun systme de fichiers. ____________________________________________ 86

5. Les options dexportation. ___________________________________________________ 86

6. Les options de montage. ____________________________________________________ 87

6.1. Les arguments gnraux. _________________________________________________ 87

6.2. Les arguments spcifiques. ________________________________________________ 88

7. Le montage permanent._____________________________________________________ 88

8. La rsolution des liens symboliques. __________________________________________ 88

VIII. NIS. ____________________________________________________________________ 89

1. Introduction. ______________________________________________________________ 89

2. Les notions de matres, esclaves et clients. _____________________________________ 89

3. Fondements de la gestion NIS. _______________________________________________

3.1. Installation du serveur NIS matre. __________________________________________

3.2. Configuration des clients NIS. _____________________________________________

3.3. Ajout dun serveur NIS esclave. ____________________________________________

90

90

91

92

4. Les commandes-clients._____________________________________________________

4.1. ypmatch. ______________________________________________________________

4.2. ypcat._________________________________________________________________

4.3. ypwhich. ______________________________________________________________

4.4. yppasswd. _____________________________________________________________

93

93

93

93

94

IX. LPD. _____________________________________________________________________ 95

1. Introduction. ______________________________________________________________ 95

2. Le fichier /etc/printcap. _____________________________________________________ 95

3. Scurit avec LPD._________________________________________________________ 96

4. Utilisation de LPD._________________________________________________________

4.1. Envoyer une requte dimpression. _________________________________________

4.2. Gestion du dmon dimpression. ___________________________________________

4.3. Consultation de la file dattente. ____________________________________________

4.4. Suppression dun requte._________________________________________________

97

97

97

97

98

X. DHCP._____________________________________________________________________ 99

1. Introduction. ______________________________________________________________ 99

2. Le fichier dhcpd.conf. ______________________________________________________ 99

J-F Challe

HEPCUT - ISIPH

2.1. Configuration de base. ___________________________________________________ 99

2.2. Lancement du serveur DHCP. ____________________________________________ 100

2.3. Utilisation des adresses physiques. _________________________________________ 101

XI. Samba.___________________________________________________________________ 103

1. Introduction. _____________________________________________________________

1.1. Partage dun service disque. ______________________________________________

1.2. Partage dune imprimante. _______________________________________________

1.3. Visualisation des ressources sous UNIX. ____________________________________

1.4. Prise en main dun rseau SMB. ___________________________________________

1.4.1. Matrise de NetBIOS. _______________________________________________

1.4.2. Attribution dun no m. _______________________________________________

1.4.3. Anatomie dun nom. ________________________________________________

1.5. Implmentations par Microsoft. ___________________________________________

1.5.1. Domaines Windows. ________________________________________________

1.5.2. Exploration. _______________________________________________________

1.5.3. Le service WINS.___________________________________________________

103

103

105

106

106

106

106

107

107

107

108

108

2. Configuration de Samba. __________________________________________________ 109

2.1. Fichier de configuration de base pour Samba. ________________________________ 109

2.2. Dmarrage du serveur Samba. ____________________________________________ 110

3. Partages de disque. _______________________________________________________

3.1. Structure du fichier de configuration. _______________________________________

3.2. Les sections du fichier de configuration. ____________________________________

3.2.1. La section global. ___________________________________________________

3.2.2. La section homes. __________________________________________________

3.2.3. La section printers.__________________________________________________

3.3. Configuration du serveur. ________________________________________________

3.4. Les options rseau. _____________________________________________________

110

110

110

110

111

111

111

112

4. Exploration et partages de disques avancs.___________________________________

4.1. Lexploration. _________________________________________________________

4.1.1. Blocage de lexploration. _____________________________________________

4.1.2. Election dexplorateurs. ______________________________________________

4.2. Diffrences entre systmes de fichiers. _____________________________________

4.2.1 Droits daccs et fichiers cachs. _______________________________________

4.3. Permissions et attributs des fichiers sous MS-DOS et sous UNIX. ________________

113

113

113

113

115

115

116

5. Utilisateur, scurit et domaines. ____________________________________________

5.1. Utilisateurs et groupes. __________________________________________________

5.2. Scurit des authentifications. ____________________________________________

5.2.1. Scurit de niveau partage. ___________________________________________

5.2.2. Scurit de niveau utilisateur. _________________________________________

5.2.3. Scurit de niveau serveur. ___________________________________________

5.2.4. Scurit de niveau domaine. __________________________________________

5.2.5. Ajout dun serveur Samba un domaine Windows NT. _____________________

5.3. Domaine Windows. ____________________________________________________

5.3.1. Introduction. _______________________________________________________

5.3.2. Configuration PDC pour des clients Windows NT. ________________________

116

117

119

119

119

119

120

121

121

121

122

6. Impression. ______________________________________________________________ 124

7. Rsolution de noms._______________________________________________________ 124

J-F Challe

HEPCUT - ISIPH

VI

XII. APACHE. _______________________________________________________________ 127

1. Introduction. _____________________________________________________________ 127

2. Premier lancement du serveur Web. _________________________________________ 127

3. Un vritable site. _________________________________________________________

3.1. Interprtation du code HTML. ____________________________________________

3.2. Chargement automatique du fichier index.html. ______________________________

3.3. Gestion de plusieurs rpertoires.___________________________________________

3.4. Utilisation des CGI. ____________________________________________________

3.5. Remarque. ____________________________________________________________

128

128

129

129

130

130

4. Gestion de plusieurs sites.__________________________________________________ 131

XIII. SQUID._________________________________________________________________ 133

1. Introduction. _____________________________________________________________ 133

2. Protocoles utiliss. ________________________________________________________ 133

3. Configuration matrielle. __________________________________________________ 133

4. Installation et mise en route.________________________________________________ 134

5. Contourner SQUID. ______________________________________________________ 134

6. Configuration de SQUID. __________________________________________________

6.1. Ports de communication. ________________________________________________

6.2. Taille du cache. ________________________________________________________

6.3. Emplacement du cache et de lhistorique. ___________________________________

6.4. Support de programmes externes.__________________________________________

6.5. Timeouts _____________________________________________________________

6.6. Contrles daccs. ______________________________________________________

6.7. Paramtres administratifs.________________________________________________

6.8. Vrification de la connexion. _____________________________________________

134

134

134

135

136

136

136

138

139

7. Configuration avance. ____________________________________________________

7.1. Bannir des sites. _______________________________________________________

7.2. Interdire le tlchargement de fichier excutables. ____________________________

7.3. Authentification des utilisateurs. __________________________________________

139

139

140

140

XIV. IPCHAINS. _____________________________________________________________ 143

1. Introduction. _____________________________________________________________ 143

2. Choix dune politique de filtrage.____________________________________________ 143

3. Rejeter ou refuser un paquet. _______________________________________________ 144

4. Filtrage des paquets entrants._______________________________________________

4.1. Filtrage dadresse source distante. _________________________________________

4.1.1. Spoofing dadresses source et adresses illgales. __________________________

4.1.2. Bloquer les sites problmatiques. ______________________________________

4.1.3. Limiter les paquets entrants des htes slectionns. _______________________

4.2. Filtrage local dadresses destination. _______________________________________

4.3. Filtrage de port source distant. ____________________________________________

4.4. Filtrage de port destination local. __________________________________________

4.5. Filtrage de ltat de connexion TCP. _______________________________________

4.6. Sondes et balayages. ____________________________________________________

J-F Challe

144

144

144

145

145

145

145

146

146

146

HEPCUT - ISIPH

VII

4.6.1. Balayages gnraux de ports. _________________________________________

4.6.2. Balayages cibls de ports. ____________________________________________

4.7. Attaques par dni de service. _____________________________________________

4.7.1. TCP et SYN flooding. _______________________________________________

4.7.2. Ping flooding. _____________________________________________________

4.7.3. UDP flooding. _____________________________________________________

4.7.4. Bombes ICMP-redirect. ______________________________________________

4.7.5. Autres attaques par dni de service. ____________________________________

146

146

146

147

147

147

147

147

5. Filtrage de paquets sortants.________________________________________________

5.1. Filtrage dadresse source locale. ___________________________________________

5.2. Filtrage dadresse de destination distante. ___________________________________

5.3. Filtrage de port source local. _____________________________________________

5.4. Filtrage de port destination distant. ________________________________________

5.5. Filtrage de ltat des connexions TCP sortantes. ______________________________

148

148

148

148

149

149

6. Services rseau privs/publics. ______________________________________________ 149

7. Construction dun firewall. _________________________________________________

7.1. Le programme ipchains. _________________________________________________

7.2. Initialisation du firewall._________________________________________________

7.2.1. Les constantes symboliques. __________________________________________

7.2.2. Supprimer les rgles existantes.________________________________________

7.2.3. Dfinir la politique par dfaut._________________________________________

7.2.4. Activer linterface loopback. __________________________________________

7.2.5. Le spoofing et les mauvaises adresses source. ____________________________

7.3. Filtrage des messages dtat et de contrle ICMP. _____________________________

7.3.1. Messages derreur dtat et de contrle. _________________________________

7.3.2. Messages de contrle ping Echo Request et Echo Reply. ____________________

7.4. Protection des services sur les ports TCP sans privilge. ________________________

7.4.1. Interdire les connexions Open Window. _________________________________

7.4.2. Interdire les connexions X Window. ____________________________________

7.4.3. Interdire les connexions au serveur SOCKS. _____________________________

7.5. Protection des services sur les ports UDP sans privilge. _______________________

7.6. Activation des services Internet de base. ____________________________________

7.6.1. Permettre DNS. ____________________________________________________

7.6.2. Filtrer les identifications. _____________________________________________

7.7. Activer des services TCP courants. ________________________________________

7.7.1. Le courrier lectronique. _____________________________________________

7.7.2. Accder aux services Usenet. _________________________________________

7.7.3. Le service telnet. ___________________________________________________

7.7.4. Le service ssh. _____________________________________________________

7.7.5. Le service ftp. _____________________________________________________

7.7.6. Les services Web. __________________________________________________

7.7.7. Le service finger. ___________________________________________________

7.7.8. Le service whois. ___________________________________________________

7.7.9. Le service gopher. __________________________________________________

7.7.10. Le service WAIS.__________________________________________________

7.8. Habiliter les services UDP courants. _______________________________________

7.8.1. Le programme traceroute. ____________________________________________

7.8.2. Accder un serveur DHCP.__________________________________________

7.8.3. Accder un serveur Network Time. ___________________________________

J-F Challe

149

149

150

151

151

151

152

152

154

154

155

156

156

156

156

156

157

157

158

158

158

161

161

162

162

163

164

164

165

165

165

165

166

166

HEPCUT - ISIPH

7.9. Journaliser des paquets entrants refuss. ____________________________________

7.10. Refuser laccs aux sites problmatiques. __________________________________

7.11. Activer laccs au rseau local. __________________________________________

7.12. Installer le firewall. ____________________________________________________

VIII

166

166

167

167

Bibliographie. ________________________________________________________________ 168

J-F Challe

HEPCUT - ISIPH

I. Gestion des comptes utilisateurs.

1. Introduction.

La gestion des comptes utilisateurs est lun des travaux absolument essentiels dvolu aux administrateurs. Grer les

utilisateurs et les mots de passe sont une tche de base laquelle tout administrateur doit attacher une attention

particulire car une mauvaise gestion peut gravement affaiblir la scurit dun systme.

Mme dans le cas dun systme offrant des services rseau ne ncessitant pas la gestion de plusieurs utilisateurs, comme

le DNS par exemple, il est essentiel de disposer dau moins un compte autre que celui rserv ladministrateur du

systme (root). Lutilisation du compte root doit tre limite des tches spcifiques qui ne peuvent pas tre ralises

sous lidentit dun utilisateur normal. Lorsquune personne est connecte un systme UNIX sous lidentit root, il a

le droit deffectuer toutes les oprations sans aucune contrainte. Une utilisation abusive de cette identit peut corrompre

compltement lintgrit du systme par le biais de fausses manuvres. Tout administrateur systme doit toujours

disposer du compte root pour raliser les tches administratives critiques mais galement dun compte utilisateur

traditionnel afin deffectuer de petits travaux nexigeant pas de privilges particuliers.

Aprs linstallation dun systme Linux, le compte adminis trateur est cr et un mot de passe y est associ. Si

ladministrateur se connecte la console, il aura toujours la facult de sidentifier et de raliser les travaux ncessaires

la bonne marche de ce systme. Nanmoins, dans de nombreux cas, ladministrateur nutilise que rarement la console.

En rgle gnrale ladministrateur se connecte par lintermdiaire dun poste distant. Pour des raisons de scurit, root

ne peut se connecter directement qu la console. Cette scurit est tablie au travers du fichier de configuration

/etc/securetty. Ce fichier contient la liste des terminaux qui sont considrs comme des points dentre scuriss du

systme. Ces terminaux nengendrent pas de connexion rseau, ce qui rend impossible une coute de la ligne la

recherche du mot de passe du super-utilisateur. Voici un exemple de fichier /etc/securetty :

[root@p200 /etc]# cat securetty

tty1

tty2

tty3

tty4

tty5

tty6

tty7

tty8

Ce fichier dcrit que les huit consoles sont des postes de travail scuriss permettant ladministrateur de se connecter

sans risque. Leffacement de ce fichier peut introduire un trou dans la scurit. En labsence du fichier /etc/securetty,

ladministrateur est autoris se connecter directement au systme partir de nimporte quel poste de travail.

2. Les attributs dun fichier.

Une modification ou un effacement du fichier /etc/securetty peut engendrer une faille dans le systme. Thoriquement,

seul ladministrateur a les autorisations suffisantes pour effacer ou pour modifie r ce fichier. Nanmoins, la scurit

dun systme consiste placer le plus de barrires possibles de manire ralentir autant quil se peut le processus

deffraction.

Le fichier /etc/securetty doit donc tre protg contre les risques deffacement ou de modification. Les commandes

UNIX traditionnelles ne permettent pas la scurisation dun fichier particulier. De nombreux concepteurs de systmes

UNIX ont apport leurs extensions de manire offrir plus de scurit. Le systme Linux ne fait pas exception cette

rgle et propose une commande permettant de scuriser un fichier. Il sagit de la commande chattr. Elle possde de

nombreuses options dont une protgeant un fichier contre les modifications et leffacement. Voici un exemple de

scurisation du fichier /etc/securetty :

[root@p200 /etc]# chattr +i securetty

Comme le montre la session interactive suivante, lorsquun fichier possde lattribut i, mme ladministrateur systme

ne peut le supprimer :

J-F Challe

HEPCUT - ISIPH

[root@p200 /etc]# rm securetty

rm: dtruire le fichier protg en criture `securetty'? y

rm: Ne peut dlier `securetty'.: Opration non permise

Dans certains cas, ladministrateur doit connatre les attributs associs un fichier. La commande lsattr permet de

visualiser tous les attributs affects un fichier :

[root@p200 /etc]# lsattr securetty

----i--- securetty

Toujours pour des raisons de scurit, seul ladministrateur du systme a le droit demployer la commande lsattr pour

visualiser les attributs affects un fichier. Voici un exemple dutilisation de la commande lsattr par un utilisateur

normal :

[jfc@p200 /etc]$ lsattr securetty

lsattr: Permission non accorde While reading flags on securetty

Les tches administratives peuvent conduire lutilisateur root modifier un fichier dont les attributs empchent son

effacement. La commande chattr avec loption moins permet denlever une protection. Voici un exemple de

suppression de lattribut i plac sur le fichier /etc/securetty :

[root@p200 /etc]# chattr -i securetty

[root@p200 /etc]# rm securetty

rm: dtruire `securetty'? y

[root@p200 /etc]# ls securetty

ls: securetty: Aucun fichier ou rpertoire de ce type

3. Cration de comptes utilisateurs.

3.1. Principe de base.

En la qualit de root, il est possible dajouter des utilisateurs au systme par le biais de la commande adduser. La

version minimale de cette commande consiste donner en paramtre le nom de lutilisateur crer.

[root@p200 /root]# adduser jfc

Les options de la commande adduser permettent de peaufiner le processus de cration dun nouvel utilisateur. La

cration dun nouveau compte utilisateur par le biais de la version simplifie de la commande donne des valeurs par

dfaut aux options qui ne sont pas spcifies. Cest ainsi que le compte de lutilisateur ne peut pas tre immdiatement

employ aucun mot de passe valide ny a t associ. Ladministrateur du systme doit alors employer la commande

passwd pour donner un mot de passe valide au nouvel utilisateur cr. Voici un exemple dattribution dun mot de

passe un compte utilisateur :

[root@p200 /root]# passwd jfc

Changing password for user jfc

New UNIX password:

Retype new UNIX password:

Passwd: all authentication tokens updated successfully

3.2. Script de cration des comptes.

Dans un contexte scolaire o il y a de nombreux comptes utilisateurs crer au mme moment, la procdure qui vient

dtre mentionne peut savrer trs lourde. Non seulement il faut employer la commande adduser pour crer un

compte utilisateur mais galement la commande passwd pour attribuer un mot de passe lutilisateur cr. Cette

modification du mot de passe impose de dactylographier deux fois le mot de passe. Afin de rendre le processus de

cration dun utilisateur moins lourd, il est possible de prciser un argument la commande passwd de sorte quelle

puisse accepter directement un mot de passe.

J-F Challe

HEPCUT - ISIPH

Loption stdin informe la commande passwd de ce quelle doit utiliser son entre standard pour obtenir le mot de passe

en clair. Lentre standard peut, comme dans la majorit des cas des commandes UNIX, obtenir ses informations par

lintermdiaire dun pipe.

Supposons que le nom dun utilisateur et son mot de passe soient drivs de son nom et de son prnom. Le nom de

lutilisateur est form de la premire lettre de son prnom suivi de son nom. Le mot de passe est le nom de lutilisateur

crit lenvers. Dans ce cas de figure, il est possible de placer dans un fichier texte, le prnom et le nom de plusieurs

utilisateurs qui doivent recevoir un compte. Il suffit alors dcrire un script UNIX charg de crer les comptes des

utilisateurs. Voici un exemple de script capable de crer automatiquement les comptes utilisateurs partir dun fichier

de donnes :

#!/bin/bash

read a b

while [ "$a" != "" ]; do

a=`expr substr "$a" 1 1`

username=$a$b

l=`expr length $b`

pass=""

while [ "$l" != 0 ]; do

p=`expr substr $b $l 1`

l=`expr $l - 1`

pass=$pass$p

done

pass=$pass$a

adduser $username > /dev/null

echo $pass | passwd --stdin $username >/dev/null

read a b

3.3. Options de la commande adduser.

3.3.1. Les commentaires.

Lors de la cration dun utilisateur, ladministrateur donne gnralement des renseignements complmentaires sur

lidentit de la personne qui utilisera le compte. Cette information est gnralement constitue du prnom et du nom de

la personne utilisatrice. Ce type dinformation tant gnralement constitue dau moins deux mots spars par un

espace, il ne faut pas que la commande adduser considre ces informations comme tant deux arguments distincts. Pour

contrecarrer le principe gnral de dtection des diffrents arguments sur base de lespacement, il suffit de placer le

prnom et le nom de lutilisateur entre guillemets. Cette identit doit tre prcde de loption c afin dinformer la

commande adduser de ce que largument suivant est le commentaire mmoriser. Voici la commande de cration dun

utilisateur avec un argument commentaire :

[root@p200 /root]# adduser -c "Jean-Francois Challe" jchalle

Toute commande adduser ajoute les renseignements relatifs au nouvel utilisateur dans les fichiers /etc/passwd,

/et/shadow et /etc/group. Voici un extrait de ces trois fichiers :

[root@p200 /etc]# cat passwd

jchalle:x:502:502:Jean-Francois Challe:/home/jchalle:/bin/bash

[root@p200 /etc]# cat shadow

jchalle:!!:11642:0:99999:7:::

[root@p200 /etc]# cat group

jchalle:x:502:

Le fichier texte passwd contient la liste des comptes existants sur le systme ainsi que des informations utiles sur ces

comptes, comme lidentification de lutilisateur et de son groupe, la localisation de son rpertoire de travail, etc

Souvent, ce fichier contient aussi le mot de passe chiffr de lutilisateur. Le fichier des mots de passe doit permettre

tout utilisateur de le lire. Par contre, lcriture dans ce fichier ne peut tre effectue que par le super-utilisateur.

Autrefois, aucun problme de scurit ne se posait au sujet de ce droit gnral en lecture. Chacun pouvait consulter les

mots de passe crypts le matriel tant beaucoup trop lent pour dchiffrer les informations. De plus, le principe de base

dUNIX reposait sur une communaut soude dutilisateurs sans intentions nfastes. Actuellement, il est de plus en

J-F Challe

HEPCUT - ISIPH

plus recommand dutiliser des systmes de masquage des mots de passe comme shadow. Le fichier /etc/shadow

contient les mots de passe chiffrs, des utilisateurs. Contrairement au fichier /etc/passwd, /etc/shadow nest accessible

que par le super-utilisateur du systme. Lorsque le masquage des mots de passe est activ, le fichier /etc/passwd

contient un x en lieu et place du mot de passe chiffr.

Une entre du fichier /etc/passwd est de la forme suivante :

account:passwd:UID:GID:GECOS:directory:shell

Chaque champ est spar du suivant par le caractre : . Voici la signification de ces diffrents champs :

account : ce champ spcifie le nom que lutilisateur emploiera pour se connecter ;

passwd : dans le cas o les mots de passe masqus ne sont pas activs, ce champ doit contenir la reprsentation

encrypte du mot de passe ;

UID : ce champ contient une valeur entire permettant didentifier lutilisateur de manire univoque ;

GID : ce champ contient galement une valeur entire permettant didentifier de manire univoque le groupe

auquel lutilisateur appartient. Ce champ doit correspondre une entre du fichier /etc/group ;

GECOS : ce champ est optionnel et na quun rle informatif. Il contient gnralement le nom complet de

lutilisateur. GECOS signifie General Electric Comprehensive Operating System. Cette signification est donc

un reliquat des anciens systmes dexploitation ;

directory : les utilisateurs devant se connecter au systme pour y travailler doivent disposer dun rpertoire de

travail dans lequel ils stockeront leurs fichiers. Lemplacement de ce rpertoire est prcis par ce champ dans

la hirarchie du systme de fichiers ;

shell : si un utilisateur doit tre mme demployer des commandes UNIX aprs sa connexion, il doit disposer

dun interprteur de commandes par dfaut. Le champ shell permet de prciser la localisation de linterprteur

de commandes exploit par lutilisateur.

Le fichier texte /etc/shadow contient les champs suivants :

le nom de connexion de lutilisateur ;

le mot de passe crypt de lutilisateur ;

le nombre de jours couls entre le premier janvier 1970 et le jour du changement du mot de passe ;

le nombre minimum de jours avant que lutilisateur soit oblig de changer de mot de passe ;

le nombre maximum de jours restant avant que le mot de passe soit chang ;

le nombre de jours prcdant lexpiration dun mot de passe. Durant cette priode, lutilisateur est averti de ce

que son mot de passe doit tre chang ;

le nombre de jours passs depuis lexpiration du mot de passe. Le compte utilisateur est alors dsactiv ;

la date aprs laquelle lutilisateur ne pourra plus se connecter. Cette date est exprime sous la forme du

nombre de jours couls depuis le premier janvier 1970 ;

un champ rserv.

Le fichier texte /etc/group dfinit les groupes auxquels appartient chaque utilisateur. Le format de chaque ligne de ce

fichier est le suivant :

nom du groupe:mot de passe:GID:liste dutilisateurs

Voici la signification des diffrents champs :

J-F Challe

tout groupe possde un nom. Gnralement, tout utilisateur fait partie dau moins un groupe dont le nom est

identique son nom de compte. Par dfaut, lutilisateur est seul dans son groupe ;

gnralement aucun mot de passe nest associ un groupe. Dans ce cas, le champ correspondant est vide ;

le GID est une valeur entire identifiant un groupe de manire univoque ;

la liste des utilisateurs comporte un ensemble de noms de comptes spars par une virgule. Cela permet de

dfinir lensemble des utilisateurs qui appartiennent un groupe.

HEPCUT - ISIPH

3.3.2. Le rpertoire de base.

Lorsque la commande adduser est utilise sans prcision du rpertoire de travail de lutilisateur, le systme cre un

rpertoire dans /home dont le nom est identique au login. De nombreux administrateurs placent le rpertoire de travail

des utilisateurs dans un sous-rpertoire de /home. Dans un environnement rel, il se pourrait que les utilisateurs soient

regroups suivant le type dactivits quils effectuent. Il existerait alors autant de sous-rpertoires dans /home que de

groupes dutilisateurs (cette notion na pas de rapport avec la notion UNIX de groupe).

Loption d de la commande adduser permet, comme le montre lexemple suivant, de spcifier lemplacement et le nom

du rpertoire de travail de lutilisateur.

[root@p200 /root]# adduser d /home/staff/jchalle jchalle

Pour que cette commande aboutisse, il faut que le rpertoire /home/staff soit cr.

3.3.3. Le shell utilis.

Les systmes UNIX sont gnralement livrs avec plusieurs interprteurs de commandes, chacun ayant ses

caractristiques propres. Selon lutilis ateur et le travail qui sera ralis, un type dinterprteur de commandes peut tre

choisi au moment de la cration du compte. Les systmes Linux disposent des interprteurs suivants dans le rpertoire

/bin :

ash ;

bash ;

bsh ;

csh ;

ksh ;

sh ;

tcsh ;

zsh ;

Loption s de la commande adduser permet ladministrateur de spcifier le shell par dfaut qui sera employ par

lutilisateur. Voici la syntaxe de la commande adduser permettant de configurer un compte pour quil utilise le korn

shell :

[root@p200 /root]# adduser s /bin/ksh jchalle

3.3.4. Les groupes.

Tous les utilisateurs font partie dau moins un groupe. Par dfaut, la commande adduser cre un groupe dont le nom

sera le mme que celui du login. Au moyen de loption g, il est possible de spcifier un autre groupe par dfaut la

condition que ce groupe existe. Voici la commande permettant de crer un nouvel utilisateur dont le groupe par dfaut

sera celui du super-utilisateur :

[root@p200 /root]# adduser g root jchalle

Pour affiner les autorisations daccess dun utilisateur, il est possible de le placer dans plusieurs groupes. Cette

opration peut tre effectue au moment de la cration du compte par lintermdiaire de loption G de la commande

adduser.

[root@p200 /root]# adduser G adm,sys jchalle

Lorsque plusieurs utilisateurs forment un groupe de travail pench sur un mme projet, il est intressant quils puissent

se partager des informations. Pour cela, chaque utilisateur est plac dans un groupe qui lui est propre mais gale ment

dans un groupe o tous les acteurs du projet se trouvent. Une autre utilit de la commande consiste donner, certains

utilisateurs, des droits correspondants ceux du super-utilisateur. Dans ce cas, il suffit dinclure galement le nouvel

utilisateur dans le groupe root.

J-F Challe

HEPCUT - ISIPH

3.3.5. Spcification de lUID.

A chaque utilisateur du systme est associ un entier unique appel User IDentifier. Pour les utilisateurs privilgis du

systme, cet UID a une valeur comprise entre 0 et 99.

Lorsque la commande adduser doit attribuer un UID par dfaut, elle donne toujours une valeur suprieure 99. De

plus, si dautres comptes ont t crs, la commande adduser choisit comme valeur dUID, celle dune unit suprieure

la plus grande valeur utilise.

Ladministrateur a la possibilit dimposer une valeur dUID au moment de la cration dun compte. Cette possibilit

permet au gestionnaire du systme dattribuer, par exemple, un UID compris entre 1000 et 2000 aux utilisateurs du

service commercial et un UID compris en 3000 et 4000 aux utilisateurs du service recherche et dveloppement.

Voici un exemple de commande adduser attribuant lUID 1000 au nouvel utilisateur cr :

[root@p200 /root]# adduser u 1000 jchalle

3.3.6. Date dexpiration.

Dans certains cas, des comptes sont crs pour une dure limite. Cest, par exemple, le cas lorsquune socit reoit un

stagiaire. Aprs une certaine date, le compte ne doit plus tre utilis. Loption e de la commande adduser permet de

fixer la date partir de laquelle le compte expire. Cette date peut tre rvise la hausse au moyen de loption f.

Loption e spcifie simplement une date dexpiration alors que loption f donne le nombre de jours de sursis accord

lutilisateur. Voici un exemple de commande crant un compte utilisateur dont lexpiration sera imprativement le 15

janvier 2005 :

[root@p200 /root]# adduser e 2005-01-15 f 0 jchalle

4. Modification dun compte utilisateur.

4.1. La commande usermod.

La commande usermod permet de modifier toutes les options fixes par la commande adduser. Pour simplifier

lutilisation de cette commande, les options sont identiques celles de la commande adduser. Voici un exemple

dutilisation de la commande usermod :

[root@p200 /root]# usermod G sys,adm jchalle

Dans certains cas, ladministrateur peut tre amen retirer un utilisateur de tous les groupes dont il fait partie, sauf de

son groupe individuel. Voici la syntaxe de la commande employer :

[root@p200 /root]# usermod G "" jchalle

Cela signifie que loption G remplace totalement les informations. Si lutilisateur jchalle fait partie du groupe adm et

que, par lentremise de la commande usermod, il est plac dans le groupe sys, en ralit, il ne fera plus partie du groupe

adm mais uniquement du groupe sys.

J-F Challe

HEPCUT - ISIPH

4.2. La commande chage.

La commande chage permet de grer aisment les contraintes lies la validit des comptes et des mots de passe. Au

moyen de loption l, cette commande permet dafficher les informations de validits associes un compte :

[root@p200 /root]# chage -l jchalle

Minimum :

0

Maximum :

99999

Avertissement : 7

Dsactiv :

-1

Dernier changement :

nov 15, 2001

Expiration du mot de passe :

Jamais

Password Inactive:

Jamais

Account Expires:

Jamais

La commande chage possde plusieurs options :

-m : fixe la dure de vie minimale dun mot de passe. Si une valeur nulle est spcifie, le mot de passe peut

tre chang tout moment ;

-M : dtermine la dure de vie maximale dun mo t de passe.

-W : spcifie quun message davertissement doit tre envoy lutilisateur un certain nombre de jours avant

lexpiration du mot de passe ;

-d : fixe la date du dernier changement de mot de passe. La date doit tre exprime sous la forme du nombre

de jours couls depuis le premier janvier 1970;

-E : spcifie la date dexpiration du compte utilisateur. Lorsque cette date est atteinte, lutilisateur devra

contacter ladministrateur du systme afin dobtenir, de nouveau, un accs. Cette date doit tre exprime sous

la forme du nombre de jours couls depuis le premier janvier 1970 ;

-I : dtermine le nombre de jours dinactivit permis avant que le profil de lutilisateur soit bloqu. Une valeur

de zro annihile cette fonctionnalit.

Toutes les dates sont mentionnes sous la forme du nombre de jours couls depuis le premier janvier 1970. Parmi les

commandes du systme, il en existe une retournant le nombre de secondes coules depuis le premier janvier 1970 1

heure du matin. Il faut donc crire un script pour quil soit ais de transmettre les dates la commande chage. Voici un

script recevant une date sous la forme JJ MM AAAA et renvoyant le nombre de jours couls depuis le premier janvier

1970 :

[root@p200 /root]# cat dt

#!/bin/bash

DATE=$2"/"$1"/"$3

ns=`convdate -n $DATE`

ns=`expr $ns + 3600`

nj=`expr $ns / 86400`

echo $nj

Voici un exemple dutilisation de la commande chage :

[root@p200 /root]# ./dt 01 12 2010

14944

[root@p200 /root]# chage -m 0 -M 5 W 3 -E 14944 -I 5 jchalle

Dans cet exemple, le mot de passe de lutilisateur jchalle est limit 5 jours. Ds que lutilisateur aura conserv son

mot de passe 2 jours (5-3), il sera averti quil doit changer son mot de passe. De plus, ce compte expirera le premier

dcembre 2010. Si le compte nest pas utilis durant une priode de 5 jours, il sera bloqu.

J-F Challe

HEPCUT - ISIPH

Voici un exemple de message reu par lutilisateur, deux jours aprs lexcution de la commande chage :

Red Hat Linux release 6.2 (Zoot)

Kernel 2.2.14-5.0 on an i586

login: jchalle

Password:

Warning: your password will expire in 5 days

[jchalle@p200 jchalle]$

4.3. La commande passwd.

La commande passwd permet de verrouiller et de dverrouiller un compte. Loption l permet de verrouiller le compte

alors que loption u permet de dverrouiller le compte. Voici un exemple dutilisation de cette commande :

[root@p200 /root]# passwd l jchalle

Changing password for user jchalle

Locking password for user jchalle

passwd: Success

[root@p200 /root]# passwd -u jchalle

Changing password for user jchalle

Unlocking password for user jchalle

passwd: Success

5. Suppression dun compte utilisateur.

La commande userdel permet de supprimer un compte utilisateur. Sans argument, cette commande supprime les

informations relatives au compte des fichiers /etc/passwd, /etc/group et /etc/shadow. Tous les fichiers de lutilisateur

sont toujours prsents dans le rpertoire de travail de lutilisateur. Pour que la suppression du compte puisse tre

effectue, le compte utilisateur doit exister et ne doit pas tre en cours dutilisation. Voici un exemple de suppression

dun compte utilisateur :

[root@p200 /root]# userdel jchalle

Pour que la suppression efface galement tous les fichiers que possdait lutilisateur, il suffit dadjoindre loption r la

commande userdel. Voici un exemple de suppression dun compte utilisateur ainsi que de tous les fichiers quil

possdait dans son rpertoire de travail :

[root@p200 /root]# userdel -r jchalle

6. La gestion des groupes.

6.1. Cration dun groupe.

La commande groupadd permet dajouter de nouveaux groupes au systme. La version simplifie de la commande

accepte uniquement le nom du groupe crer. Dans cette situation, le numro de groupe associ est toujours une unit

suprieure celle du plus grand numro de groupe actuellement employ. Voici un exemple simple dutilisation de la

commande groupadd :

[root@p200 /root]# groupadd students

Ladministrateur a la possibilit de fixer lui mme le GID qui sera attribu lors de la cration dun groupe. Loption g

de la commande groupadd doit tre suivie du GID attribuer au groupe crer. Voici un exemple dune telle

commande :

[root@p200 /root]# groupadd -g 1000 students

J-F Challe

HEPCUT - ISIPH

6.2. Modification dun groupe.

La commande groupmod modifie les attributs dun groupe. Loption n permet de changer le nom dun groupe sans

changer le GID associ. Voici un exemple de modification du nom dun groupe :

[root@p200 /root]# groupmod -n jfchalle jchalle

Voici la visualisation de ce changement de nom :

[root@p200 /home]# ls -l

total 24

drwxr-xr-x

6 root

drwxr-xr-x

5 root

drwx-----4 jchalle

drwx-----6 jfc

drwx-----4 rc

drwxr-xr-x

2 root

root

root

jfchalle

jfc

rc

root

4096

4096

4096

4096

4096

4096

oct

oct

nov

nov

nov

nov

31

31

18

15

15

17

22:48

22:48

12:15

21:04

20:45

19:08

ftp

httpd

jchalle

jfc

rc

staff

6.3. Suppressions dun groupe.

La suppression dun groupe exige lemploi de la commande groupdel suivie du nom du group supprimer. Voici un

exemple dune telle commande :

[root@p200 /root]# groupdel students

7. Arrt momentan des connexions.

Lorsque ladministrateur doit effectuer certains travaux de maintenance, il ne faut pas que les utilisateurs puissent se

connecter au systme. Lorsque le fichier /etc/nologin existe, seul le super-utilisateur du systme a le droit de se

connecter. Ce fichier contient gnralement un message invitant les utilisateurs patienter. Voici un exemple dun tel

fichier :

[root@p200 /etc]# cat nologin

Systeme indisponible jusqu' 13:00 (maintenance)

Voici un exemple de session interactive lorsquun utilisateur tente de se connecter alors que le fichier /etc/nologin

existe :

Red Hat Linux release 6.2 (Zoot)

Kernel 2.2.14-5.0 on an i586

login: jfc

Password:

Systeme indisponible jusqu'a 13:00 (maintenance)

Login incorrect

Cette mthode ne permet pas dempcher les utilisateurs de continuer travailler mais interdit uniquement les nouvelles

connexions.

8. Message du jour.

Lorsque ladministrateur doit communiquer des informations lensemble de la communaut des utilisateurs, il peut le

faire au moyen dun courrier lectronique qui sera envoy chacun dentre eux. Ce procd engendre de multiples

copies du mme message, ce qui occupe inutilement de la place sur le disque. Pour viter cela, ladministrateur peut

placer, dans le fichier /etc/motd (Message Of The Day), le message dlivrer chaque utilisateur. Voici un exemple de

ce fichier :

[root@p200 /etc]# cat motd

Un nouveau serveur DNS est maintenant installe.

J-F Challe

HEPCUT - ISIPH

10

Lorsquun utilisateur se connecte au systme, le texte du message prsent dans le fichier /etc/motd est affich. Voici un

exemple de session interactive lorsquun message du jour est configur :

Red Hat Linux release 6.2 (Zoot)

Kernel 2.2.14-5.0 on an i586

login: jfc

Password:

Last login: Sun Nov 18 20:59:26 from P2366

Un nouveau serveur DNS est maintenant configure.

[jfc@p200 jfc]$

9. Gestion des quotas.

9.1. Introduction.

Les quotas permettent ladministrateur de limiter de deux manires, lespace disque employ par les utilisateurs et par

les groupes dutilisateurs :

limiter le nombre de fichiers (nombre di-nodes) ;

limiter la place occupe (nombre de blocs de 1kb).

Larborescence dun systme UNIX tant compos de plusieurs systmes de fichiers, il est ncessaire de placer un

dispositif de quotas sur tous ceux qui peuvent abriter des donnes en provenance des utilisateurs. Gnralement, le

rpertoire /home contenant les comptes des utilis ateurs rside dans un systme de fichiers spar de manire mieux

contrler loccupation du disque. Le mcanisme de quotas doit donc tre mis en place sur ce systme de fichiers.

Sous Linux, les quotas sont grs selon trois paramtres :

une limite soft ;

une limite hard ;

une priode de grce.

La limite hard est la limite absolue quun utilisateur ne peut en aucun cas dpasser. La limite soft peut tre dpasse

durant une priode de temps stipule par le dlais de grce. Durant cette priode, des messages sont envoys

lutilisateur pour linformer de ce quil a dpass la limite autorise.

9.2. Processus de mise en place des quotas.

Les quotas sont grs par des fichiers de base de donnes prsents dans la racine des systmes de fichiers contrler.

Le fichier quota.user contient les informations relatives aux limites des diffrents utilisateurs alors que le fichier

quota.group contient les limites relatives aux diffrents groupes du systme. Ces deux fichiers doivent tre accessibles,

en lecture et en criture, uniquement par le super-utilisateur. Voici un exemple de cration des fichiers de base de

donnes de quotas :

[root@p200

[root@p200

[root@p200

[root@p200

/]#

/]#

/]#

/]#

touch

touch

chmod

chmod

quota.user

quota.group

600 quota.user

600 quota.group

Pour que les quotas soient pris en considration, il faut diter le fichier /etc/fstab. Tout systme de fichiers ncessitant

une gestion des quotas soit au niveau des utilisateurs, soit au niveau des groupes ou bien la fois pour les groupes et

pour les utilisateurs doit comporter une indication dans le fichier /etc/fstab. La mention usrquota active les quotas au

niveau des utilisateurs et grpquota active les quotas au niveau des groupes.

Voici un exemple dactivation des quotas pour le systme de fichiers racine :

J-F Challe

HEPCUT - ISIPH

[root@p200 /etc]# cat fstab

/dev/hda5

/

/dev/hda1

/boot

/dev/cdrom

/mnt/cdrom

/dev/fd0

/mnt/floppy

none

/proc

none

/dev/pts

/dev/hda6

swap

11

ext2

ext2

iso9660

auto

proc

devpts

swap

defaults,usrquota,grpquota

defaults

noauto,owner,ro

noauto,owner

defaults

gid=5,mode=620

defaults

1

1

0

0

0

0

0

1

2

0

0

0

0

0

Chaque ligne du fichier /etc/fstab dcrivant un systme de fichiers est constitue de six champs :

le premier champ est le priphrique bloc monter ;

le second champ indique le point de montage du systme de fichiers ;

le troisime champ dcrit le type de systme de fichiers ;

le quatrime champ stipule les options de montage du systme de fichiers. Cest dans ce champ que

lactivation des quotas sera mentionne ;

le cinquime champ prcise les systmes de fichiers qui doivent tre sauvegards. Une valeur zro indique que

le systme de fichiers ne doit pas tre sauvegard ;

le sixime champ mentionne lordre de vrification des systmes de fichiers lors du dmarrage du systme.

Le fichier /etc/fstab ntant lu quau dmarrage du systme, il faut rebooter la machine pour que les modifications

rendent la gestion des quotas active.

Au dpart, les bases de donnes quota.user et quota.group ne sont pas initialises. Dans un premier temps, il est

ncessaire de construire ces bases de donnes sans imposer de limites. La commande quotacheck permet deffectuer

cette opration comme le montre la session interactive suivante :

[root@p200 /]# quotacheck avug

Scanning /dev/hda5 [/] done

Checked 4393 directories and 85060 files

Using quotafile /quota.user

Using quotafile /quota.group

La commande quotacheck doit construire une base de donnes pour les utilisateurs (option u) ainsi que pour les

groupes (option g). Cette construction est base sur les informations prsentes dans le fichier /etc/fstab (option a).

Gnralement ladministrateur souhaite un rapport dactivit de la commande quotacheck (option v).

Bien que les bases de donnes soient cres, ladministrateur doit enclencher la surveillance des quotas au moyen de la

commande quotaon. Larrt de la surveillance peut tre ralise au moyen de la commande quotaoff. Voici un exemple

de ces deux commandes :

[root@p200 /etc]# quotaon /

[root@p200 /etc]# quotaoff /

9.3. Attribution des quotas.

9.3.1. Quotas dun utilisateur.

La commande edquota permet dditer les quotas relatifs un utilisateur. Voici un exemple ddition des quotas :

[root@p200 /etc]# edquota jchalle

Quotas for user jchalle:

/dev/hda5: blocks in use: 184, limits (soft = 190, hard = 200)

inodes in use: 46, limits (soft = 50, hard = 60)

Ladministrateur peut modifier les limites places entre parenthses. Labsence de quotas est indique par des limites

nulles.

J-F Challe

HEPCUT - ISIPH

12

Ds que lune des limites soft est atteinte, lutilisateur voit sa commande chouer et il en est averti par un message.

Voici un exemple de session interactive montrant lchec doprations en raison de la limite des quotas :

[jchalle@p200 jchalle]$ man ls > m

/: write failed, user disk limit reached.

[jchalle@p200 jchalle]$ touch fichier

/: warning, user file quota exceeded

9.3.2. Quotas dun groupe.

Loption g de la commande edquota permet dditer les quotas relatifs un groupe. Voici un exemple ddition des

quotas pour un groupe :

[root@p200 /etc]# edquota -g jchalle

Quotas for group jchalle:

/dev/hda5: blocks in use: 148, limits (soft = 0, hard = 0)

inodes in use: 49, limits (soft = 0, hard = 0)

Ds quun des membres du groupe dpasse une limite soft, tous les membres du groupe sont dans lincapacit de

continuer leur travail sans avoir au pralable effac des fichiers afin de rpondre aux critres mis en uvre par le

systme des quotas.

9.3.3. Priode de grce.

La priode de grce peut tre fix e au moyen de loption t de la commande edquota. Voici un exemple fixant les

dlais 7 jours :

[root@p200 /etc]# edquota -t

Time units may be: days, hours, minutes, or seconds

Grace period before enforcing soft limits for users:

/dev/hda5: block grace period: 7 days, file grace period: 7 days

9.3.4. Attribution des quotas plusieurs utilisateurs.

La gestion des quotas peut tre trs lourde lorsquil faut diter les limites relatives chaque utilisateur du systme. Ds

que les limites sont fixes pour un utilisateur, il est possible de les recopier pour dautres. Loption p de la commande

edquota permet de prendre un utilisateur comme base pour fixer les quotas de plusieurs autres. Voici un exemple dune

telle commande :

[root@p200 /etc]# edquota -p jchalle jfc jl rc

Dans cet exemple, les utilisateurs jfc, jl et rc reoivent les mmes limites que lutilisateur jchalle.

J-F Challe

HEPCUT - ISIPH

13

9.4. Consultation des quotas.

La commande repquota tablit un rapport sur lutilisation des quotas. Voici un exemple de consultation des limites

associes aux utilisateurs (option u) :

[root@p200 /etc]# repquota u /

Block limits

User

used

soft

hard

root

-- 1458472

0

0

daemon

-8

0

0

news

-5768

0

0

uucp

-1048

0

0

games

-36

0

0

squid

-8

0

0

postgres -6572

0

0

gdm

-4

0

0

xfs

-8

0

0

piranha

-0

0

0

nobody

-8

0

0

jfc

++

248

190

200

rc

-180

190

200

jchalle

-+

172

190

200

grace

none

used

88539

3

236

16

41

2

458

1

3

1

2

60

45

51

File limits

soft hard

0

0

0

0

0

0

0

0

0

0

0

0

0

0

0

0

0

0

0

0

0

0

50

60

50

60

50

60

grace

none

7days

Les mmes vrifications peuvent avoir lieu pour les groupes. Pour cela, il suffit de mentionner loption g. Voici un

exemple de vrification des quotas relatifs aux groupes :

[root@p200 /etc]# repquota -g /

Block limits

User

used

soft

hard

root

-- 1445028

0

0

bin

-52

0

0

daemon

-88

0

0

sys

-0

0

0

tty

-932

0

0

disk

-0

0

0

lp

-88

0

0

kmem

-108

0

0

mail

-2064

0

0

news

-5944

0

0

uucp

-1244

0

0

man

-7696

0

0

floppy

-0

0

0

games

-832

0

0

slocate

-888

0

0

utmp

-424

0

0

squid

-8

0

0

postgres -6572

0

0

gdm

-4

0

0

xfs

-8

0

0

ftp

-4

0

0

nobody

-4

0

0

jfc

-236

0

0

rc

-180

0

0

jchalle

-148

0

0

J-F Challe

grace

used

81528

3

21

283

655

3753

4

5

10

239

461

1791

20

56

5

4

2

458

1

3

1

2

56

45

49

File limits

soft hard

0

0

0

0

0

0

0

0

0

0

0

0

0

0

0

0

0

0

0

0

0

0

0

0

0

0

0

0

0

0

0

0

0

0

0

0

0

0

0

0

0

0

0

0

0

0

0

0

0

0

grace

HEPCUT - ISIPH

J-F Challe

14

HEPCUT - ISIPH

15

II. La squence de dmarrage du systme.

1. Principe de la squence de dmarrage.

Ds quun PC est mis sous tension, le BIOS effectue diffrents tests pour vrifier que tous les composants sont mme

de fonctionner. Cette phase est appele POST (Power On Self Test). Ds que cette phase de vrification est termine,

le vritable dmarrage du systme dexploitation dbute par le chargement du secteur de dmarrage. Ce secteur de

dmarrage appel master boot record est le premier secteur du disque.

Le secteur de boot contient un petit programme dont le rle consiste continuer la squence de lancement du systme.

Le code du master boot record examine la table des partitions afin didentifier la partition active. La partition bootable

doit contenir dans son secteur de boot un code permettant le lancement du systme dexploitation. Ce secteur appel le

master boot record de la partition est charg en mmoire et ensuite est excut. Lobjectif du programme, prsent dans

le secteur de boot de la partition, rside dans le but de charger entirement le systme dexploitation en mmoire.

La majorit des distributions de Linux installent un chargeur appel LILO (LInux LOader) soit dans le MBR du disque,

soit dans le MBR de la partition active. Ce chargeur permet lutilisateur de choisir le noyau du systme dexploitation

quil souhaite lancer. Notons que LILO est galement capable de lancer dautres systmes dexploitation que Linux.

Lorsque le choix du noyau est effectu, LILO le place en mmoire. Limage du noyau place en mmoire est une

archive compresse contenant en son dbut le code dextraction. Conscutivement cette opration, le noyau vrifie la

prsence de priphriques (disques durs, lecteurs de disquettes, cartes rseau, ) et les configure de manire

approprie. Durant cette phase, le noyau affiche des messages sur les priphriques quil trouve.

Voici un exemple des messages gnrs par le noyau au moment du dmarrage du systme :

LILO boot :

Loading linux ....................

Linux version 2.2.14-5.0 (root@porky.devel.redhat.com) (gcc version egcs-2.91.66

19990314/Linux (egcs-1.1.2 release)) #1 Tue Mar 7 20:53:41 EST 2000

Detected 200456694 Hz processor.

Console: colour VGA+ 80x25

Calibrating delay loop... 399.77 BogoMIPS

Memory: 95452k/98304k available (1084k kernel code, 412k reserved, 1292k data, 6

4k init, 0k bigmem)

Dentry hash table entries: 262144 (order 9, 2048k)

Buffer cache hash table entries: 131072 (order 7, 512k)

Page cache hash table entries: 32768 (order 5, 128k)

VFS: Diskquotas version dquot_6.4.0 initialized

CPU: Intel Pentium MMX stepping 03

Checking 386/387 coupling... OK, FPU using exception 16 error reporting.

Checking 'hlt' instruction... OK.

Intel Pentium with F0 0F bug - workaround enabled.

POSIX conformance testing by UNIFIX

PCI: PCI BIOS revision 2.10 entry at 0xf0510

PCI: Using configuration type 1

PCI: Probing PCI hardware

Linux NET4.0 for Linux 2.2

Based upon Swansea University Computer Society NET3.039

NET4: Unix domain sockets 1.0 for Linux NET4.0.

NET4: Linux TCP/IP 1.0 for NET4.0

IP Protocols: ICMP, UDP, TCP, IGMP

TCP: Hash tables configured (ehash 131072 bhash 65536)

Initializing RT netlink socket

Starting kswapd v 1.5

Detected PS/2 Mouse Port.

Serial driver version 4.27 with MANY_PORTS MULTIPORT SHARE_IRQ enabled

ttyS00 at 0x03f8 (irq = 4) is a 16550A

ttyS01 at 0x02f8 (irq = 3) is a 16550A

pty: 256 Unix98 ptys configured

J-F Challe

HEPCUT - ISIPH

16

apm: BIOS version 1.2 Flags 0x0b (Driver version 1.9)

Real Time Clock Driver v1.09

RAM disk driver initialized: 16 RAM disks of 4096K size

PIIX4: IDE controller on PCI bus 00 dev 09

PIIX4: not 100% native mode: will probe irqs later

ide0: BM-DMA at 0xe000-0xe007, BIOS settings: hda:DMA, hdb:DMA

ide1: BM-DMA at 0xe008-0xe00f, BIOS settings: hdc:pio, hdd:pio

hda: WDC AC38400L, ATA DISK drive

hdb: ATAPI CDROM 52X, ATAPI CDROM drive

ide0 at 0x1f0-0x1f7,0x3f6 on irq 14

hda: WDC AC38400L, 8063MB w/256kB Cache, CHS=1027/255/63

hdb: ATAPI 52X CD-ROM drive, 128kB Cache

Uniform CDROM driver Revision: 2.56

Floppy drive(s): fd0 is 1.44M

FDC 0 is a post-1991 82077

md driver 0.90.0 MAX_MD_DEVS=256, MAX_REAL=12

raid5: measuring checksumming speed

raid5: MMX detected, trying high-speed MMX checksum routines

pII_mmx

:

323.469 MB/sec

p5_mmx

:

374.523 MB/sec

8regs

:

216.408 MB/sec

32regs

:

160.401 MB/sec

using fastest function: p5_mmx (374.523 MB/sec)

scsi : 0 hosts.

scsi : detected total.

md.c: sizeof(mdp_super_t) = 4096

Partition check:

hda: hda1 hda2 < hda5 hda6 >

autodetecting RAID arrays

autorun ...

... autorun DONE.

VFS: Mounted root (ext2 filesystem) readonly.

Freeing unused kernel memory: 64k freed

Adding Swap: 136512k swap-space (priority -1)

Le noyau essaie ensuite de monter le systme de fichiers racine. Si cette opration choue, le noyau panique et arrte le

systme. Le systme de fichiers racine est normalement mont en lecture seule afin de permettre une vrification de

son intgrit.

Le noyau lance ensuite le programme /sbin/init en tche de fond. Ce processus est lanctre de tous les processus du

systme. Cest partir de ce programme que toutes les fonctionnalits du systme sont dmarres. Lorsque le

processus init arrive la fin de linitialisation de ce systme, il lance de programme getty pour toutes les consoles afin

dautoriser les utilisateurs se connecter.

2. LILO.

2.1. Les arguments du dmarrage.

Le chargeur Linux est le programme responsable du chargement du noyau Linux une fois que le BIOS a pass le

contrle de lordinateur au systme dexploitation. Le chargeur de Linux se manifeste par laffichage de linformation

suivante :

LILO boot:

Cette ligne est affiche par le programme LILO avant que le noyau LINUX nait dmarr. Cette ligne de sortie est

linvite damorage qui permet lutilisateur de choisir une image du noyau, dmarrer ou passer des arguments au

noyau.

La capacit de passer des arguments au noyau est utile. Par exemple, en cas de modification non adquate des

bibliothques du systme ou de la perte de donnes la suite dun problme dalimentation, lutilisateur peut passer des

J-F Challe

HEPCUT - ISIPH

17

arguments au noyau de manire amorcer le systme en mode maintenance. Ce mode de fonctionnement permet

ladministrateur de travailler en mode mono-utilisateur sans tre perturb par les autres utilisateurs. Lactivation de ce

mode est effectu en transmettant largument single au noyau. Voici un exemple de dmarrage du systme en mode

maintenance :

LILO boot: linux single

Le passage darguments au noyau peut constituer une faille de scurit. Le plus dangereux est largument init= qui

permet lutilisateur, lors de linvite de LILO, de spcifier un programme init alternatif. Le programme init est

responsable du dmarrage de tous les services, incluant la vrification du nom de compte et du mot de pas se.

Largument init= permet lutilisateur de prciser par exemple lexcution du shell /bin/bash en lieu en place du

programme init traditionnel. Voici un exemple dune telle saisie :

LILO boot: linux init=/bin/bash

Cette simple ligne peut compromettre lentiret du systme. Lorsque largument init pointe sur /bin/bash, le noyau

Linux dmarre comme premier processus /bin/bash. Cela signifie quaucun service ne sera dmarr, quaucune

demande dauthentification ne sera requise pour utiliser le systme. De plus, le shell est lanc sous lidentit du superutilisateur, ce qui permet aux personnes mal intentionnes dengendrer les pires dgts.

Des mesures doivent donc tre prises pour scuriser le chargeur LILO.

2.2. Le fichier /etc/lilo.conf.

Le comportement du chargeur est dirig par le contenu du fichier /etc/lilo.conf. Ce fichier est scind en deux sections

principales. La premire section contient des paramtres gnraux qui sappliquent toutes les autres sections. La

seconde section du fichier dbute par le mot image= ou other= et stend jusqu la fin du fichier. Plusieurs images du

noyau de Linux peuvent tre dfinies au moyen de plusieurs entres image=. Voici un exemple de fichier /etc/lilo.conf :

[root@P2450 /etc]# cat lilo.conf

boot=/dev/sda5

map=/boot/map

install=/boot/boot.b

prompt

timeout=50

default=linux

image=/boot/vmlinuz-2.2.14-5.0smp