Académique Documents

Professionnel Documents

Culture Documents

SeguridadWifi - Ver Tema - MANUAL WIFISLAX REALTEK RTL8187 - L

Transféré par

Juan Valdepeñas JimenoTitre original

Copyright

Formats disponibles

Partager ce document

Partager ou intégrer le document

Avez-vous trouvé ce document utile ?

Ce contenu est-il inapproprié ?

Signaler ce documentDroits d'auteur :

Formats disponibles

SeguridadWifi - Ver Tema - MANUAL WIFISLAX REALTEK RTL8187 - L

Transféré par

Juan Valdepeñas JimenoDroits d'auteur :

Formats disponibles

SeguridadWi Ver Tema - MANUAL WIFISLAX REALT...

http://www.seguridadwi.net/foro/viewtopic.php?f=15&t=15

SeguridadWi

Modo monitor | Seguridad | Auditoria Inalambrica | Aircrack Obviar

Buscar Buscar

Bsqueda avanzada ndice general Auditoria Wireless Wislax Cambiar tamao de la fuente Imprimir vista FAQ Registrarse Identicarse

MANUAL WIFISLAX REALTEK RTL8187/L

Publicar una respuesta

Buscar este tema Buscar

20 mensajes Pgina 1 de 2 1, 2

MANUAL WIFISLAX REALTEK RTL8187/L

por coaxial Mi Sep 16, 2009 9:43 am OBTENCION DE CLAVE WEP CON WIFISLAX live cd Del realteck RTL8187/l

Con Wislax ya arrancado y con una antena con chip realtek RTL8187/l conectado al PC lo primero que debemos hacer para no tener problemas de reconocimiento es ejecutar el apoyo a lanzadores para ello desplegamos el menu de inicio y seguimos la ruta wislax/herramientas wireless/apoyo a lanzadores.

1 de 12

11/11/10 12:36

SeguridadWi Ver Tema - MANUAL WIFISLAX REALT...

http://www.seguridadwi.net/foro/viewtopic.php?f=15&t=15

Desplegamos la ventana de dispositivo y buscamos nuestra tarjeta que aparecer como wlan0 o en ocasiones como wlan1. En la ventana wireless no ponemos nada y si vemos que aparece algo lo borramos y lo dejamos en blancoEl comienzo: Para comenzar con la auditoria necesitamos que se reconozca nuestra tarjeta en modo monitor asi que nos vamos al escritorio, abrimos una shell y escribimos: iwcong wlan0 Nos aparecera la siguiente pantalla donde podemos ver que reconoce nuestra tarjeta a la perfeccin aunque puede suceder que como en esta ocasin aparezca en modo managed.

Como necesitamos trabajar en modo monitor escribimos la linea: airmon-ng start wlan0

2 de 12

11/11/10 12:36

SeguridadWi Ver Tema - MANUAL WIFISLAX REALT...

http://www.seguridadwi.net/foro/viewtopic.php?f=15&t=15

Ya la tenemos en modo monitor, lo siguiente sera escanear las redes que estn en nuestro alcance y para ello utilizamos en la misma shell la siguiente linea: airodump-ng wlan0 Nos aparecera la pantalla del escanerpreparate pa anotar .

Los datos que necesitamos son BSSID (MAC del AP) de la red de la cual queremos obtener la clave, CH ( Canal del AP) y ESSID (Nombre del AP). Para nalmente obtener la clave necesitamos un cliente asociado a la red que vamos a atacar este aparecer debajo de la cabecera station y a su izquierda la mac del ap a la que esta asociada, pudiera suceder que no obtengamos ningn cliente para la red que hemos elegido, pero no tenemos problema ya que nosotros mismos con nuestra red de casa podemos hacer de cliente. Existe la posibilidad de asociar otra AP de la lista a la red elegida, pero se trata de aprender a llevar a cabo una auditoria wireless y no de hacer apologia del caradura.. Lo siguiente ser crear un archivo donde se guardar todo el traco generado y para ello paramos el escaner (ctrl+c) y en la misma shell escribimos la linea:

3 de 12

11/11/10 12:36

SeguridadWi Ver Tema - MANUAL WIFISLAX REALT...

http://www.seguridadwi.net/foro/viewtopic.php?f=15&t=15

airodump-ng -c ch --bssid mac -w archivo wlan0 Lo que est en naranja lo sustituimos por: Ch: canal de la red Mac: mac de la red Archivo: nombre del archivo a crear Aseguraros de respetar siempre los espacios en cada linea escrita. Seguidamente se nos abrir la ventana del airodump pero esta vez nos aparecer solo el AP elegido.

Como comentaba con anterioridad se puede dar el caso de que no tengamos cliente para la AP elegida, como podemos ver en la imagen no aparece nada debajo de station por lo que tendremos que crear una asociacin falsa y asociarnos nosotros mismos y hacer de cliente con la mac de nuestra propia red. Para ello escribimos en otra shell la siguiente linea: aireplay-ng -1 30 -o 1 -e nombre ap -a mac ap -h nuestra mac wlan0 Lo que est en NARANJA lo sustituimos por: Nombre ap: pues eso, el nombre de la red (essid) Mac ap: mac de la red Nuestra mac: mac de nuestra propia red o mac elegida de la lista Tened en cuenta que si el nombre de la AP de la que queremos obtener la clave no posee espacios (ej: wlannino18) tenemos que ponerlo tal cual, pero si por el contrario si posee espacios (ej: wlan nino18) tendremos que ponerlo entrecomillado. Nos aparecer la siguiente pantalla:

4 de 12

11/11/10 12:36

SeguridadWi Ver Tema - MANUAL WIFISLAX REALT...

http://www.seguridadwi.net/foro/viewtopic.php?f=15&t=15

Como podemos observar en la imagen aparece el mensaje association successful lo cual quiere decir que hemos asociado correctamente nuestra mac a la de la victima. En muchos manuales aparece que al crear la asociacin deberia aparecer nuestra mac en station pero no necesariamente es asi, podemos estar asociados como en esta ocasin y no aparecer nuestra mac debajo de station. Una vez asociados podemos parar esta shell (ctrl+c) y en otra shell ejecutamos el ataque 3 escribiendo la siguiente linea: aireplay-ng -3 -b mac ap -h nuestra mac wlan0 Lo que est en NARANJA lo sustituimos por: Mac ap: mac de la red Nuestra mac: mac de nuestra propia red o mac elegida de la lista Aparecer la siguiente pantalla

5 de 12

11/11/10 12:36

SeguridadWi Ver Tema - MANUAL WIFISLAX REALT...

http://www.seguridadwi.net/foro/viewtopic.php?f=15&t=15

Si conseguimos inyectar subiran las datas en la shell 1 mas o menos a la vez que las peticiones ARP, todo esto se estaria guardando en el archivo que creamos anteriormente, pero como siempre tiene que haber un pero.es posible que an estando asociados correctamente no consigamos inyectar traco, sabriamos que esto est pasando porque al nal donde pone ARP requests este valor estaria a cero tras varios miles de paquetes, si esto sucede ejecutamos el ataque 2 con la siguiente linea: aireplay-ng -2 -p 0841 -c ff:ff:ff:ff:ff:ff -b mac ap -h nuestra mac wlan0

Lo que est en NARANJA lo sustituimos por: Mac ap: mac de la red Nuestra mac: mac de nuestra propia red o mac elegida de la lista Asi enviaremos paquetes para facilitar la inyeccin, podremos repetir el ataque si es necesario. Como vereis nos preguntar si queremos utilizar estos paquetes escribimos yes

Ahora si nos jamos en la shell 1 deberiamos ver como suben los datas. Ejecutemos el ataque que ejecutemosel 2 o el 3, necesitamos que los datas suban como minimo hasta 50.000, sobre datas necesarios no hay nada concreto, asi que no desespereis ya que hay casos en los que con 30.000 datas obtenemos la clave y casos en los que 180.000 no son sucientes, depende de varios factores, el principal, los bits que tenga la clave wep. Llegados a los datas necesarios podemos probar varios ataques lanzando aircrack prueba con alguno de los siguientes siempre teniendo sucientes datas: aircrack-ng nombre archivo-01.cap

6 de 12

11/11/10 12:36

SeguridadWi Ver Tema - MANUAL WIFISLAX REALT...

http://www.seguridadwi.net/foro/viewtopic.php?f=15&t=15

aircrack-ptw nombre archivo-01.cap

Lo que est en NARANJA lo sustituimos por: Nombre archivo: el nombre del archivo que creamos con anterioridad, no olvides ponerlo tal y como aparece en la linea de arriba poniendo -01.cap sin espacios tras el nombre del archivo.

Con sucientes datos no deberiais de haber tenido problemas para obtener la clave wep. Suerte con la auditoria. coaxial Mensajes: 3

7 de 12

11/11/10 12:36

SeguridadWi Ver Tema - MANUAL WIFISLAX REALT...

http://www.seguridadwi.net/foro/viewtopic.php?f=15&t=15

Registrado: Mi Sep 16, 2009 9:34 am Arriba

Re: MANUAL WIFISLAX REALTEK RTL8187/L

por nula Mi Oct 14, 2009 8:06 pm Hola coaxial, gracias por el aporte, solo quera decirte que en el comando airodump-ng es necesario indicar la ruta donde se crear el archivo. Yo lo arranco desde el live cd o desde mquina virtual. Si lo arranco desde maquina virtual slo tengo una particin que es la "hdc" y le tengo que indicar la ruta (mnt/hdc /"archivo"). Para alguien que no est familiarizado con el entorno linux este paso es importante para que el comando aircrack-ng puede encontrar el archivo. Saludos!!!! nula Mensajes: 1 Registrado: Mi Oct 14, 2009 8:00 pm Arriba

Re: MANUAL WIFISLAX REALTEK RTL8187/L

por arcangel-gabriel Jue Oct 15, 2009 3:09 pm gracias por la informacion es de gran ayuda .

arcangel-gabriel Mensajes: 53 Registrado: Mar Sep 08, 2009 8:12 am

8 de 12

11/11/10 12:36

SeguridadWi Ver Tema - MANUAL WIFISLAX REALT...

http://www.seguridadwi.net/foro/viewtopic.php?f=15&t=15

Arriba

Re: MANUAL WIFISLAX REALTEK RTL8187/L

por Mitnick Jue Oct 15, 2009 3:26 pm Si, estoy de acuerdo con el comando... Cdigo: Seleccionar todo

df

Podis obtener la lista de particiones No fue bueno, pero fue lo mejor.

Mitnick Mensajes: 51 Registrado: Mar Sep 15, 2009 8:26 am Arriba

Re: MANUAL WIFISLAX REALTEK RTL8187/L

por carlos123231 Sab Nov 07, 2009 10:51 am Ayuda.... He segido todos los pasos y al nal me da "Clave encontrada con longitud 05" y me pone 62:65:61:74:6C pero creo haber leido en algn sitio que esto al ser una clave hexadecimal, no va. Es esto cierto, tengo que convertir esta clave de alguna manera, como lo hago? Gracias carlos123231 Mensajes: 4 Registrado: Sab Nov 07, 2009 10:36 am Arriba

9 de 12

11/11/10 12:36

SeguridadWi Ver Tema - MANUAL WIFISLAX REALT...

http://www.seguridadwi.net/foro/viewtopic.php?f=15&t=15

Re: MANUAL WIFISLAX REALTEK RTL8187/L

por carlos123231 Lun Nov 09, 2009 8:03 am Ya lo tengo, utilizando los modelos de Mac del desencriptador de claves, me lo hace solo. Gracias. carlos123231 Mensajes: 4 Registrado: Sab Nov 07, 2009 10:36 am Arriba

Re: MANUAL WIFISLAX REALTEK RTL8187/L

por arcangel-gabriel Lun Nov 09, 2009 8:52 am Eso mismo iva a contestarte yo

arcangel-gabriel Mensajes: 53 Registrado: Mar Sep 08, 2009 8:12 am Arriba

Re: MANUAL WIFISLAX REALTEK RTL8187/L

por carlos123231 Vie Nov 20, 2009 9:49 pm Donde puedo encontra una aplicacion,etc..., para ampliar los modelos de MAC, y de esta manera ser capaz de que el WIFILAX desencripte mas MAC. Lei o vi algo por algun sitio pero ahora no

10 de 12 11/11/10 12:36

SeguridadWi Ver Tema - MANUAL WIFISLAX REALT...

http://www.seguridadwi.net/foro/viewtopic.php?f=15&t=15

recuerdo. carlos123231 Mensajes: 4 Registrado: Sab Nov 07, 2009 10:36 am Arriba

Re: MANUAL WIFISLAX REALTEK RTL8187/L

por Mitnick Lun Nov 23, 2009 9:20 am Que es lo que buscas exactamente, como modicar tu direccin MAC ? No fue bueno, pero fue lo mejor.

Mitnick Mensajes: 51 Registrado: Mar Sep 15, 2009 8:26 am Arriba

Re: MANUAL WIFISLAX REALTEK RTL8187/L

por carlos123231 Sab Dic 12, 2009 9:45 pm No. Lo que quiero es que el desencriptador que trae el WIFISLAX sea capaz de descodicar las claves de ms MAC. Desencripta solamente 7 que son estas: 00:60:B3:XXXXXXX 00:01:38:XXXXXXX 00:03:C9:XXXXXXX 00:A0:C5:XXXXXXX 00:16:38:XXXXXXX 00:13:49:XXXXXXX 00:02:CF:XXXXXXX Pero en el barrido que hago para desencriptar, me aparecen muchas ms, que me llegan con una seal mas clara; pero no puedo trabajar con ellas, porque a la hora nal de desencriptarla no me lo hace al no trabajar con esas MAC. Gracias por tu inters y perdona por no contestarte antes.

11 de 12

11/11/10 12:36

SeguridadWi Ver Tema - MANUAL WIFISLAX REALT...

http://www.seguridadwi.net/foro/viewtopic.php?f=15&t=15

carlos123231 Mensajes: 4 Registrado: Sab Nov 07, 2009 10:36 am Arriba Siguiente Mostrar mensajes previos: Todos los mensajes

Fecha publicacin Ascendente Ir

Ordenar por

Publicar una respuesta 20 mensajes Pgina 1 de 2 1, 2 Volver a Wislax Saltar a:

Wislax Ir

ndice general El Equipo Borrar todas las cookies del Sitio Todos los horarios son UTC + 1 hora

12 de 12

11/11/10 12:36

Vous aimerez peut-être aussi

- Coleccion de Plantillas de Excel Donde Se Muestra Excel Avanzado VBADocument23 pagesColeccion de Plantillas de Excel Donde Se Muestra Excel Avanzado VBAAlfonso Aguilar100% (1)

- DIG014S2 Manual Configuracion LANTRONIX 1 PDFDocument33 pagesDIG014S2 Manual Configuracion LANTRONIX 1 PDFmarcosgarnicaPas encore d'évaluation

- Manual PromodelDocument60 pagesManual PromodelChuy NicanorPas encore d'évaluation

- Manual de Windows 10Document109 pagesManual de Windows 10chusitoPas encore d'évaluation

- Ejercicios Resueltos VLSM BásicosDocument2 pagesEjercicios Resueltos VLSM Básicosjorgemaltrago267% (3)

- Manual Buenas Prácticas UiPathDocument69 pagesManual Buenas Prácticas UiPathrafaropPas encore d'évaluation

- Programar en Hendrix Desde CasaDocument4 pagesProgramar en Hendrix Desde CasaperlahadassaPas encore d'évaluation

- Sintaxis Del Lenguaje JavaDocument31 pagesSintaxis Del Lenguaje JavaLieka RomijnPas encore d'évaluation

- Introducción Al Mapeo Satelital para El AgroDocument12 pagesIntroducción Al Mapeo Satelital para El AgroGabriel CamposPas encore d'évaluation

- Ejercicio Practico 2 - EMN1109 PDFDocument3 pagesEjercicio Practico 2 - EMN1109 PDFJorge Á CrisostomoPas encore d'évaluation

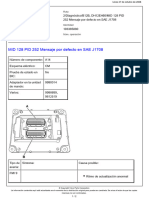

- Pid 252Document2 pagesPid 252tecnolimpieza ajuscoPas encore d'évaluation

- Rubrica Unidad 1 SO2Document2 pagesRubrica Unidad 1 SO2Uriel Navarro PeñalozaPas encore d'évaluation

- Potencia requerida para bomba de aguaDocument5 pagesPotencia requerida para bomba de aguaalicia perezPas encore d'évaluation

- RFC2903Document7 pagesRFC2903carlos eduardo mantillaPas encore d'évaluation

- 1965 Introduccion A La Inteligencia de NegociosDocument4 pages1965 Introduccion A La Inteligencia de NegociosJorge PerezPas encore d'évaluation

- Diego Sanchez CVDocument3 pagesDiego Sanchez CVAlex F Tomas QuintanaPas encore d'évaluation

- Samsung Un43au7000kxzlDocument22 pagesSamsung Un43au7000kxzlPUNTO HOGAR VILLAVICENCIOPas encore d'évaluation

- Math Challenge Reconmendaciones para El ExamenDocument1 pageMath Challenge Reconmendaciones para El ExamenYEHOSUA CORDOVAPas encore d'évaluation

- 2104 Introduccion Azure SlidesDocument351 pages2104 Introduccion Azure SlidesJosé Luis VillenaPas encore d'évaluation

- Transformación DigitalDocument1 pageTransformación DigitalProdujav AlamorPas encore d'évaluation

- Configuracion Outlook (Postfix)Document17 pagesConfiguracion Outlook (Postfix)Andres Felipe Builes TabordaPas encore d'évaluation

- The Digital Experience Audit Workbook2Document28 pagesThe Digital Experience Audit Workbook2monicaPas encore d'évaluation

- Trabajo Escrito ProgramacionDocument10 pagesTrabajo Escrito ProgramacionDiego J. MurilloPas encore d'évaluation

- Informe Seguimiento Proyecto PlantillaDocument1 pageInforme Seguimiento Proyecto PlantillaohmarmenPas encore d'évaluation

- Primera Forma NormalDocument8 pagesPrimera Forma NormalLuis Catucuamba ICPas encore d'évaluation

- Guia Ejercicios 1PDocument2 pagesGuia Ejercicios 1Pscarleth canalesPas encore d'évaluation

- Pasos para El Registro en El SNIDocument3 pagesPasos para El Registro en El SNIMARIAPas encore d'évaluation

- Anahuac Plan de Estudio Diseno Programacion AppsDocument9 pagesAnahuac Plan de Estudio Diseno Programacion AppsPaul CisnerosPas encore d'évaluation

- Análisis Ventas Modelo MatemáticoDocument11 pagesAnálisis Ventas Modelo MatemáticoSIMCOSPas encore d'évaluation