Académique Documents

Professionnel Documents

Culture Documents

Seguridad Voi P

Transféré par

metaphysics18Titre original

Copyright

Formats disponibles

Partager ce document

Partager ou intégrer le document

Avez-vous trouvé ce document utile ?

Ce contenu est-il inapproprié ?

Signaler ce documentDroits d'auteur :

Formats disponibles

Seguridad Voi P

Transféré par

metaphysics18Droits d'auteur :

Formats disponibles

Seguridad y Criptografa en Redes VoIP en GNU/Linux

Jornadas de Software Libre y Seguridad Informtica

Santa Rosa La Pampa 4 y 5 de Diciembre de 2009

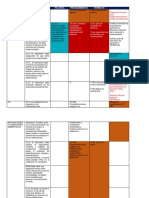

AGENDA

http://www.ifork.com.ar

Sistema de Telefona VoIP Asterisk para Linux Diferentes tipos de protocolos de trama Protocolos IAX y SIP

Seguridad Asterisk a nivel aplicacin Seguridad Asterisk a nivel politicas de seguridad Seguridad Asterisk a nivel sistema operativo y redes

Diferentes arquitecturas de comunicaciones

Seguridad de llamadas a travs de VPN Criptografa VoIP en Asterisk

ASTERISK Potente sistema de telefona VoIP creado por la empresa Digium Posee patente GPL Originalmente desarrollado para GNU/Linux. Aunque ahora hay versiones para Mac, Windows, BSD y Solaris Posee las mismas caractersticas de una PBX tradicional como: -IVR -VoiceMail -FaxToMail -Colas de atencin -Grabacin de llamadas -Funcionalidades de Call Center Caractersticas de Redes avanzadas: -Integracin con telefona celular a travs de Telulares -Conexiones entre servidores Asterisk a travs de VPNs - Integracin con jabber, gtalk, gizmo, skype

http://www.ifork.com.ar

ASTERISK - Sealizacin y Tramas

http://www.ifork.com.ar

Tramas Telefnicas

Tramas con sealizacin R2 Mejor implementacin en Linux OpenR2

Tramas con sealizacin ISDN

Placa Digium E100p para tramas ISDN o R2 de hasta 32 canales

Lneas Analgicas

Se pueden implementar lneas analgicas mediante hardware especializado.

Placa Digium TDM400, permite configurar hasta 4 lneas analgicas Tambin existen routers.

Lneas SIP

No requieren ningn tipo de hardware extra. Solo una conexin a Internet dedicada de buen ancho de banda.

ASTERISK - PROTOCOLOS

http://www.ifork.com.ar

SIP Session Initiation Protocol IAX IAX2 - Inter Asterisk eXchange Protocol

Los ms utilizados

H.323 Versin Open Source: OpenH323

Generalmente utilizado para enlazar otras centrales telefnicas que utilizan ese protocolo, por ejemplo AVAYAS.

IAX vs SIP

IAX

Desarrollado por el equipo de Asterisk Sus codecs emplean menos ancho de banda No tiene problemas con NAT Solo emplea un puerto Funciona bien con FAX

SIP

Es el protocolo estndar Codecs con ancho de banda ms grande No funciona correctamente detrs de NAT Problemas para utilizacin de FAX Es implementado por varios fabricantes Bueno para integracin con celulares

Los protocolos de Criptografa funcionan mejor con el protocolo SIP

ASTERISK - Seguridad a nivel aplicacin

http://www.ifork.com.ar

Seguridad Asterisk a nivel aplicativo

-Elegir la versin de Asterisk ms estable y sus respectivos parches. La gama de Asterisk 1.2 posee una serie de errores que vuelven al sistema sumamente inestable. La versin 1.4 tiene mas de 300 fixes a la 1.2. La gama 1.6 es vista an menos estable que la 1.4 aunque con ms funcionalidades. La versin 1.4.18 es considerada la ms estable y recomendada para entornos crticos. - Quitar todos los mdulos que no sean utilizados. -Mantener actualizados los parches que publica Digium.

- No dejar en los archivos de configuracin internos de prueba con passwords triviales.

[prueba] type=friend secret=password qualify=yes ;Tiempo de latencia no superior a 2000 ms. nat=no ; El telefono no usa NAT host=dynamic ; El dispositivo se registra con una IP variante canreinvite=no ; Asterisk por defecto trata de redirigir context=internal ; El contexto que controla todo esto

Segmento de archivo de onfiguracin /etc/asterisk/sip.conf Alta del usuario prueba

ARQUITECTURAS VoIP basadas en GNU/Linux

http://www.ifork.com.ar

Escenario 1

Trama Telefnica ISDN o PRI sin acceso desde el exterior

Servidor Asterisk

Conectado mediante una placa Digium a una red de telefona, Telecom, Telefnica, etc. Posee una sola placa de red conectada a la LAN. En ningn momento de cara a Internet Proteccin va firewall solo para la red interna Es la configuracin que menos reglas de seguridad requiere.

A la LAN se conectan: - Telfonos IP - PCs con un softphone - Celulares con clientes SIP logueados a la WIFI corporativa - Faxes analgicos y Faxes IP - Trunks contra otras Centrales Telefnicas tradicionales

ARQUITECTURAS VoIP basadas en GNU/Linux

http://www.ifork.com.ar

Escenario 2

Trama Telefnica ISDN o PRI con acceso desde el exterior

Servidor Asterisk

Conectado mediante una placa Digium a una red de telefona, Telecom, Telefnica, etc. Puede Poseer dos placas de red conectadas a la LAN e Internet. O poseer una sola placa y en el firewall corporativo forwardear los puertos IPs

A la LAN se conectan:

- Telfonos IP - PCs con un softphone - Celulares con clientes SIP logueados a la WIFI corporativa - Faxes analgicos y Faxes IP - Trunks contra otras Centrales Telefnicas tradicionales

Se agrega:

-Trunks contra otras centrales IP en diferentes localidades - Acceso mediante softphone en notebooks - Acceso desde clientes SIP de celulares - Acceso desde Telfonos IP desde otras sucursales - Integracin con aplicaciones de comunicaciones, msn, skype, gizmo, etc.

Otro escenario similarescenario reemplaza la Red Telefnica por un Trunk de lneas SIP conectadas directamente va Internet a un servidor VoIP

ARQUITECTURAS VoIP basadas en GNU/Linux

http://www.ifork.com.ar

Escenario 3

Central Asterisk solo para llamas Seguras. Sin conexin a Internet ni Tramas de Telefona Escenario 3.1 Central en una misma locacin fsica

- La intencin es mantener llamadas seguras dentro de un mismo edificio, por ejemplo dentro de un banco o una gobernacin. - Las llamadas se realizan desde una PC o una notebook que tiene cargado un cliente VoIP que encripta las comunicaciones, por ejemplo el ZFONE. - Las llamadas jams salen a internet ni pasan por ningn proveedor telefnico, y de ser sniffeadas igualmente se encuentran encriptadads.

Escenario 3.2 Conexin entre sucursales va VPN.

- Ambas sucursales pueden ser servidores Asterisk, o uno ser cliente del otro unidos mediante un trunk. - El enlace del trunk es un tnel encriptado por una VPN. - Adems clientes externos, encontrndose en cualquier lugar fsico, pueden conectarse mediante una notebook y un cliente encriptado ZFONE

PROTOCOLOS Y CRIPTOGRAFA

http://www.ifork.com.ar

Protocolo RTP

-Real -time Transport Protocol -Utilizado para la transmisin de informacin en tiempo real. Por ej: audio, video, videoconferencias. -Es la base en la industria VoIP y se integra con el protocolo SIP y H.323, ambos soportados por Asterisk.

Protocolo SRTP

- Secure RTP - Creado para proveer encriptacin, autenticacin, integridad para datos RTP - Utiliza el algoritmo de encriptacin AES

Protocolo ZRTP

-Es una extencin al protocolo RTP - A su vez trabaja sobre el protocolo SRTP. - Es independiente del tipo de sealizacin. Realiza toda la negociacin de claves dentro del protocolo RTP - Entre sus creadores se encuentra Phil Zimmermann, creador entre otros del protocolo PGP

ZFONE

http://www.ifork.com.ar

Softphone creado por Phill Zimmermann. Permite realizar llamadas encriptadas dentro de una red privada y a travs de Internet Establece un intercambio de Diffie-Hellman de claves. (no usa llaves persistentes. Las llaves son destruidas al finalizar la comunicacin) Esta integrado exitosamente a Asterisk, aunque an no es parte nativa del mismo. Se integra a travs del protocolo RTP/SIP. Existe un set de parches para Asterisk, creados en zfoneproject.com Tambin funciona con H.323 y con Google Talk. Hay versiones para Linux, Windows XP y Vista, Mac OS. Tambin puede encriptar videos. Ambas partes de la comunicacin necesitan tener el ZFONE.

INSEGURIDAD VoIP

http://www.ifork.com.ar

Existe un proyecto que intenta demostrar que tan insegura es una red VoIP y concientizar sobre las medidas de seguridad a tomar en todos los niveles mencionados en esta presentacin:

-Nivel aplicativo -Nivel polticas de seguridad -Nivel sistema operativo -Encriptacin de llamadas en comunicaciones crticas Las llamadas pueden ser monitoreadas en cualquier punto entre el emisor y el receptor. El punto de monitoreo puede ser la red corporativa, un canal inseguro de internet o una PC infectada con spyware. Funciones de Asterisk que pueden ser explotadas por fallas de seguridad a nivel sistema operativo, seguridad de redes y polticas de seguridad. -Spy Channels (se puede escuchar una llamada en tiempo real) -Monitor (guarda todas las llamadas en formato WAV )

Proyecto SipTrap http://siptap.voipcode.org/

VoIP - Capturas y Anlisis

http://www.ifork.com.ar

Tcpdump & Wireshark

Capturas corriendo el comando desde el mismo Asterisk: # tcpdump -w captura.cap -p -n -s 0 "udp

-w: se elije un archivo de salida -s 0: captura el frame completo -n: impide la resolucin de nombres -p: solo los frames desde y hacia el Asterisk son capturados

Capturas de manera remota:

# ssh root@asterisk 'tcpdump -w -p -n -s 0 udp' > captura-asterisk.cap

la salida se redirecciona a la PC que inici la conexin ssh

SIP Anlisis con Wireshark

Jornadas de Software Libre y Seguridad La Pampa

http://www.ifork.com.ar

Jornadas de Software Libre & Seguridad Informtica 4 y 5 de Diciembre de 2009 Santa Rosa La Pampa

Juan Pablo Braa

juan.brana@ifork.com.ar

Vous aimerez peut-être aussi

- Manual ITIL PDFDocument101 pagesManual ITIL PDFoposeitorPas encore d'évaluation

- 01-B - para Estudiar TorqueDocument76 pages01-B - para Estudiar Torquelavb310Pas encore d'évaluation

- Et 150 Pemex 2019Document22 pagesEt 150 Pemex 2019jihnos193% (14)

- Diccionario de Terminos Yoruba Pronunciacion Sinonimias y Uso Practico Del Idioma Lucumi de La Nacion Yoruba Spanish Edition by Mario MichelenaDocument4 pagesDiccionario de Terminos Yoruba Pronunciacion Sinonimias y Uso Practico Del Idioma Lucumi de La Nacion Yoruba Spanish Edition by Mario MichelenaMiguel Angel Reyes SosaPas encore d'évaluation

- Bermudez, Dario - MER-KA-BA El Acceso A La Cuarta Dimensión PDFDocument156 pagesBermudez, Dario - MER-KA-BA El Acceso A La Cuarta Dimensión PDFJimmy H Maldonado Gomez100% (1)

- Li-Ching Wang - Feng ShuiDocument88 pagesLi-Ching Wang - Feng Shuiknum7100% (4)

- 02 Cobit2019 Introduccion Al Marco PDFDocument24 pages02 Cobit2019 Introduccion Al Marco PDFRahul Condori Capani100% (1)

- Evaluacion Sistema de Gestión de La Seguridad - ScribdDocument7 pagesEvaluacion Sistema de Gestión de La Seguridad - ScribdOrlando Enrique Velasquez Morales100% (1)

- El Libro Del BPM PDFDocument277 pagesEl Libro Del BPM PDFPedro CRuzPas encore d'évaluation

- Diagrama UnifilarDocument6 pagesDiagrama UnifilarJamesZvriAquinoPas encore d'évaluation

- Wu Liang I Ching - El Sutra de Los Infinitos SignificadosDocument84 pagesWu Liang I Ching - El Sutra de Los Infinitos Significadosmpalen1100% (6)

- P4 Tipos de Modulacion de SeñalDocument8 pagesP4 Tipos de Modulacion de SeñalMaikol ApontePas encore d'évaluation

- Ontología Del Hombre y DeconstrucciónDocument24 pagesOntología Del Hombre y DeconstrucciónOliverPas encore d'évaluation

- Metricas Lean Six SigmaDocument7 pagesMetricas Lean Six SigmaEmmanuel MannyPas encore d'évaluation

- Diaz yDocument214 pagesDiaz yEnrique Murga ArandaPas encore d'évaluation

- Mintzberg Henry, J. B. y Voyer, J. 1997. El Proceso Estratégico, Conceptos, Contextos y Caso. México Prentice Hall PDFDocument30 pagesMintzberg Henry, J. B. y Voyer, J. 1997. El Proceso Estratégico, Conceptos, Contextos y Caso. México Prentice Hall PDFMaryel MoralesPas encore d'évaluation

- Examen Leccion 06Document1 pageExamen Leccion 06metaphysics18Pas encore d'évaluation

- Fichas Leccion 7Document1 pageFichas Leccion 7metaphysics18Pas encore d'évaluation

- Gestion de Servicios de TI V1.1Document115 pagesGestion de Servicios de TI V1.1Claudio CollaoPas encore d'évaluation

- Examen Leccion 06Document1 pageExamen Leccion 06metaphysics18Pas encore d'évaluation

- 2015 Año de La Cabra de MaderaDocument12 pages2015 Año de La Cabra de Maderametaphysics18Pas encore d'évaluation

- Glosario Es-Zh Vol 1-2Document67 pagesGlosario Es-Zh Vol 1-2Rafael Almazán GonzálezPas encore d'évaluation

- 6842 6989 1 PBDocument10 pages6842 6989 1 PBmetaphysics18Pas encore d'évaluation

- Introduccion BPM PDFDocument6 pagesIntroduccion BPM PDFmetaphysics18100% (1)

- HerculesDocument123 pagesHerculesDaniel ErcambrackPas encore d'évaluation

- 1.5.1.1 Class Activity - Draw Your Concept of The Internet Now Instructions RESUELTODocument1 page1.5.1.1 Class Activity - Draw Your Concept of The Internet Now Instructions RESUELTOAlexander TylerPas encore d'évaluation

- El Despertador 28Document64 pagesEl Despertador 28metaphysics18Pas encore d'évaluation

- p6 EthernetThroughput PDFDocument4 pagesp6 EthernetThroughput PDFmetaphysics18Pas encore d'évaluation

- Plot GNUDocument13 pagesPlot GNUmetaphysics18Pas encore d'évaluation

- Lab PDFDocument9 pagesLab PDFmetaphysics18Pas encore d'évaluation

- Lab 2 Trhougput y MTUDocument4 pagesLab 2 Trhougput y MTUhhryc7Pas encore d'évaluation

- Tema6 5Document15 pagesTema6 5metaphysics18Pas encore d'évaluation

- 1.0.1.2 Class Activity - Draw Your Concept of The Internet InstructionsDocument1 page1.0.1.2 Class Activity - Draw Your Concept of The Internet InstructionsAsexLavadoPas encore d'évaluation

- CableadoDocument20 pagesCableadoAlberto MoralPas encore d'évaluation

- La Espacialidad Del Tao Interfaz Entre eDocument13 pagesLa Espacialidad Del Tao Interfaz Entre emetaphysics18Pas encore d'évaluation

- La Señorita Dou - Pu Sung LinDocument6 pagesLa Señorita Dou - Pu Sung LinemilcearevaloPas encore d'évaluation

- Teoría Posmoderna de Los Sistemas - Jung PDFDocument9 pagesTeoría Posmoderna de Los Sistemas - Jung PDFCarmen AguilarPas encore d'évaluation

- Compraventa, Requerimiento de Información, CodelcoDocument7 pagesCompraventa, Requerimiento de Información, CodelcoManuel Emilio Gajardo PachecoPas encore d'évaluation

- ETHERNETDocument29 pagesETHERNETRobert GuevaraPas encore d'évaluation

- Practica#2 PAMDocument12 pagesPractica#2 PAMSamuel RamírezPas encore d'évaluation

- Breve Manual de Uso de Lipapa Marte. Julio 2011Document24 pagesBreve Manual de Uso de Lipapa Marte. Julio 2011segarmaPas encore d'évaluation

- Halo 200Document1 pageHalo 200javier_jopPas encore d'évaluation

- Unidad 2 Innovaciones en El Área de TelefoníaDocument25 pagesUnidad 2 Innovaciones en El Área de TelefoníaMiguel ZambranoPas encore d'évaluation

- Cotizacion Ing CebDocument5 pagesCotizacion Ing CebHector GuerrerosanchezPas encore d'évaluation

- InternetDocument25 pagesInternetfersanjavierPas encore d'évaluation

- Block Del Motor y CulataDocument17 pagesBlock Del Motor y CulataIván Pacheco HPas encore d'évaluation

- Protocolos de Túnel VPNDocument7 pagesProtocolos de Túnel VPNdesider_e3nPas encore d'évaluation

- Parametros Productivos - Alimentacion para Peces Aguas Cálidas - CIPADocument5 pagesParametros Productivos - Alimentacion para Peces Aguas Cálidas - CIPALeonardo AguileraPas encore d'évaluation

- Tratamiento de Quejas y SugerenciasDocument10 pagesTratamiento de Quejas y SugerenciasCALIDAD TAE-LTDAPas encore d'évaluation

- MediCap USB100 User Guide SpanishDocument20 pagesMediCap USB100 User Guide SpanishDidier Manuel Castro vasquezPas encore d'évaluation

- Firewall en Gns3 Administrado en SDMDocument26 pagesFirewall en Gns3 Administrado en SDMdanielpalacio92Pas encore d'évaluation

- Metrado I.E. Electricas FinalDocument7 pagesMetrado I.E. Electricas FinalCarlos RequenaPas encore d'évaluation

- Guía DHCP LinuxDocument3 pagesGuía DHCP LinuxJessiJimenezPas encore d'évaluation

- CUESTIONARIO EVIDENCIA 5 ANALISIS 1 - Ingrid Tatiana Rojas AvellaDocument4 pagesCUESTIONARIO EVIDENCIA 5 ANALISIS 1 - Ingrid Tatiana Rojas Avellatatiana rojasPas encore d'évaluation

- Machete CSSDocument25 pagesMachete CSSGabriel ArroyoPas encore d'évaluation

- PDF Iso 17776 Espaol CompressDocument91 pagesPDF Iso 17776 Espaol CompressErick Cespedes MogollonPas encore d'évaluation

- Item NormaDocument7 pagesItem NormaCarolina DuquePas encore d'évaluation

- Especificaciones Tecnicas ProvidenciaDocument34 pagesEspecificaciones Tecnicas Providenciashen fredy castro granadosPas encore d'évaluation

- Ssyma-P02.05 Gestión de Requisitos Legales y OtrosDocument9 pagesSsyma-P02.05 Gestión de Requisitos Legales y OtrosAnonymous G0u0nLLDPas encore d'évaluation

- Bulletin - 3322 PTC Tempo Thermal Cycler BrochureDocument8 pagesBulletin - 3322 PTC Tempo Thermal Cycler Brochureakhil4006Pas encore d'évaluation