Académique Documents

Professionnel Documents

Culture Documents

Aula05 Exercicios Riscos e Amecas

Transféré par

ronielramosTitre original

Copyright

Formats disponibles

Partager ce document

Partager ou intégrer le document

Avez-vous trouvé ce document utile ?

Ce contenu est-il inapproprié ?

Signaler ce documentDroits d'auteur :

Formats disponibles

Aula05 Exercicios Riscos e Amecas

Transféré par

ronielramosDroits d'auteur :

Formats disponibles

Segurana de Redes 1 Prof.

Rabelo Lista de Exerccios 01

01. Spoofing e Sniffing so, respectivamente: (A) uma caracterstica de algoritmo de chave pblica e uma forma de espionagem. (B) um mtodo biomtrico e um mtodo de criptografia assimtrica. (C) um tipo de ataque de falsificao de IP e uma forma de espionagem. (D) um mtodo biomtrico e um tipo de ataque de falsificao de IP. (E) uma caracterstica de algoritmo de chave privada e um mtodo biomtrico. 02. Considere a hiptese de recebimento de uma mensagem no solicitada de um site popular que induza o recebedor a acessar uma pgina fraudulenta projetada para o furto dos dados pessoais e financeiros dele. Trata-se de: (A) spam. (B) phishing/scam. (C) adware. (D) keylogger. (E) bluetooth. 03. Considere o recebimento de um e-mail que informa o usurio a respeito de uma suposta contaminao do computador dele por um vrus, sugerindo a instalao de uma ferramenta disponvel em um site da Internet para eliminar a infeco. Entretanto, a real funo dessa ferramenta permitir que algum tenha acesso ao computador do usurio e a todos os dados l armazenados. Este mtodo de ataque trata-se de (A) Social Engineering. (B) Sniffer. (C) Service Set Identifier. (D) Exploit. (E) Denial of Service. 04. um tipo de ataque passivo s transmisses de dados por meio de redes de computadores o de (A) falsidade. (B) negao de servio. (C) anlise de trfego. (D) repetio. (E) modificao de mensagem. 05. Sobre as maneiras de computador de vrus, analise: proteger um 06. A URL utilizada para verificar e fazer registro de um domnio para a internet no Brasil : (A) (B) (C) (D) (E) HTTP://www.registro.com.br http://www.registro.cgi.br HTTP://registro.br http://cgi.org.br HTTP://www.registro.org.br

07. Uma tcnica de autenticar uma mquina forjando pacotes de um endereo de origem confivel, um tipo de ataque atravs da Internet denominado (A) hacking. (B) crack. (C) snoop. (D) sniffers. (E)) spoofing. 08. Um convite via e-mail, em nome de uma instituio governamental, para ser intermedirio em uma transferncia internacional de fundos de valor vultuoso, em que se oferece um ganho percentual do valor, porm se exige uma quantia antecipada para gastos com advogados, entre outros (ex. o golpe da Nigria), de acordo com o cgi.br classificado como: (A) spyware. (B) hoax. (C) scam. (D) backdoor. (E) spam. 09. um programa capaz de se propagar automaticamente, explorando vulnerabilidades existentes ou falhas na configurao de softwares instalados em um computador. Dispe de mecanismos de comunicao com o invasor, permitindo ser controlado remotamente. Tais so as caractersitcas do (A) Adware. (B) Patch. (C) Opt-out. (D) Bot. (E) Log. 10. Um dos quesitos mais importantes das redes atuais a segurana. Acerca deste assunto, correto afirmar que: (A) a poltica de controle de acesso baseada em senhas to eficiente quanto aquela baseada em chaves pblicas e privadas, visto que, em ambas, o acesso depende de uma informao de conhecimento apenas do usurio autorizado. (B) em funo do grande desenvolvimento da Internet e o conseqente aumento do nmero de usurios, o quantitativo de ataques provindos do ambiente externo de uma empresa tem normalmente superado os originados em seu ambiente interno. (C) um ataque de recusa de servio (DoS) tem como principal caracterstica a obteno passiva de informaes, sem, no entanto, atrapalhar o funcionamento de uma rede. (D)) um dos padres de segurana mais conhecidos o BS7799, o qual estabelece

I Desabilitar a auto-execuo de arquivos anexados s mensagens no programa leitor de e-mails. II Executar ou abrir arquivos recebidos por email somente de pessoas conhecidas III Privilegiar o uso de documentos nos formatos RTF, PDF e Postscript Est correto o que consta em: (A) (B) (C) (D) (E) I e III apenas I e II apenas II e III apenas III, apenas I, II e III

prticas de atuao na gesto da segurana da informao. (E) um equipamento tradicional firewall permite a proteo da rede, tanto em nvel de camada de rede quanto em contedo de camada de aplicao. 11. Uma pessoa mal intencionada tenta obter informaes como nmeros de cartes de crdito, senhas, dados de contas ou outras informaes pessoais convencendo-o a forneclas sob pretextos enganosos em um ataque via WEB do tipo (A) phishing scam. (B) adware. (C) slice and dice. (D) spyware. (E) hijack. 12. Sobre os conceitos de segurana da informao, analise: I. Os ativos produzem as ameaas. II. As ameaas exploram as vulnerabilidades. III. Os riscos afetam as probabilidades. IV. Vulnerabilidades exploram os impactos. Est correto o que se afirma APENAS em (A) II e III. (B) I e IV. (C) I. (D) II. (E) I e III. 13. O impedimento do acesso autorizado aos recursos ou o retardamento de operaes crticas por um certo perodo de tempo um tipo de ataque denominado. (A) (B) (C) (D) (E) engenharia social trojan horse denial of service backdoor rootkit

16. Programa capaz de capturar e armazenar as teclas digitadas pelo usurio no teclado de um computador o (A) Worm. (B) Spyware. (C) Backdoor. (D) Keylogger. (E) Cavalo de Tria. 17. O nmap (Network Mapper) pode ser uma ferramenta muito til na varredura de portas TCP e UDP presentes em uma estrutura de rede. Um uso interessante desta ferramenta, do ponto de vista de monitorao pode ser: (A) a estimativa de impresses digitais de Pilha atravs do tamanho das janelas iniciais TCP. (B) a execuo peridica desta ferramenta em servidores e dispositivos de uma rede com o redirecionamento dos resultados em arquivos a fim de verificar o aparecimento de novas portas de acesso. (C) a composio de monitoramento de "bit no fragmentar". (D) a comparao de backdoors via pilha TCP/IP. (E) a agregao de dados em sistemas de banco de dados relacionais com extrao SQL via MySQL. 18- O(A) __________________ representa um ataque que compromete diretamente a disponibilidade.Assinale a opo que completa corretamente a frase acima. a) cavalo de tria b) falsificao c) negao de servio d) phishing e) sniffing 19 - O cdigo malicioso caracterizado por ser executado independentemente, consumindo recursos do hospedeiro para a sua prpria manuteno, podendo propagar verses completas de si mesmo para outros hospedeiros, denominado a) vrus. b) backdoor. c) cookie. d) verme (worm) e) spyware 20. Durante aproximadamente 25 minutos na tarde do dia 25de junho de 2009, usurios do Google News receberam como resposta a suas buscas uma pgina cuja mensagem dizia que a busca parecia advir de alguma espcie de vrus e que, antes de prosseguir, deveria ser digitado o texto exibido numa imagem (captcha). O que aconteceu foi que o sistema de segurana do Google detectou um repentino e explosivo aumento nas buscas por Michael Jackson, procedentes de diferentes origens, e interpretou este fenmeno como um "ataque". O tipo de ataque contra o qual o sistema de segurana do

14. Quando um conjunto de computadores utilizado para tirar de operao um ou mais servios ou os computadores conectados a uma rede, trata-se de um ataque do tipo (A) Rootkit. (B) Worm. (C) DDoS. (D) DoS. (E) Botnet. 15. Por meio da anlise dos procedimentos para estabelecer e finalizar uma conexo utilizada para troca de informaes entre dois hosts, obtm-se informaes que permitem uma prospeco sobre os servios por eles oferecidos. Essa tcnica, utilizada para descobrir um possvel ataque do tipo DoS, denominada (A) network security. (B) file scan. (C) packet sniffer. (D) network scan. (E) scan vrus.

Google reagiu automaticamente conhecido como (A) port scanning. (B) code injection. (C) buffer overflow. (D) cookie hijacking. (E) flooding. 21. Mensagem no solicitada e mascarada sob comunicao de alguma instituio conhecida e que pode induzir o internauta ao acesso a pginas fraudulentas, projetadas para o furto de dados pessoais ou financeiros do usurio. Trata-se especificamente de (A) keylogger. (B) scanning. (C) botnet. (D) phishing. (E) rootkit. 22. NO um requisito de segurana da informao a (A) Privacidade. (B) Integridade. (C) Disponibilidade. (D) Autenticidade. (E) Periodicidade. 23. O cdigo malicioso caracterizado por ser executado independentemente, consumindo recursos do hospedeiro para a sua prpria manuteno, podendo propagar verses completas de si mesmo para outros hospedeiros, denominado a) vrus. b) backdoor. c) cookie. d) verme. e) spyware.

24. Em se tratando de transferncia de dados, existem cinco requisitos fundamentais para uma transao bem sucedida e segura: privacidade, integridade, autenticao, autorizao e no rejeio. Quais dos requisitos fundamentais tratam do acesso do usurio ao sistema? A) Integridade e autorizao. B) No rejeio e privacidade. C) Autorizao e autenticao. D) Autenticao, autorizao e no rejeio. E) NDA 25. (CESPE) A figura seguinte ilustra parte da janela de um analisador de rede mostrando os dados de uma conexo TCP entre os hosts A (10.0.0.20) e B (164.0.0.130). Considerando que esses hosts tenham apenas os endereos IP mencionados, julgue os itens a seguir. (25.1) Os endereos MAC dos hosts A e B so, respectivamente, 00:01:F4:96:50:7F e 00:80:5F:31:D9:7C. (25.2) correto afirmar que existe, pelo menos, um roteador entre os dois hosts. (25.3) A conexo TCP mostrada desde o seu estabelecimento at o seu encerramento, sendo que todos os segmentos TCP transmitidos so ilustrados pelo menos uma vez na figura. (25.4) Trata-se de uma sesso FTP de controle, na qual o cliente realizou trs tentativas malsucedidas de se autenticar no servidor e foi desconectado por este. (25.5) Com exceo dos segmentos TCP usados para estabelecer e fechar a conexo, todos os outros segmentos carregam uma quantidade no nula de bytes de dados.

26 (CESPE) A poltica de segurana um conjunto de diretrizes, normas, procedimentos e instrues de trabalho que estabelecem os critrios de segurana para serem adotados no nvel local ou a institucional, visando o estabelecimento, a padronizao e a normalizao da segurana tanto no mbito humano quanto tecnolgico. Acerca das boas prticas para elaborao, implantao e monitorao da poltica de segurana, julgue os itens seguintes. (26.1) A elaborao de uma poltica de segurana institucional deve refletir, sobretudo, o know-how de segurana dos profissionais envolvidos com a sua elaborao e no a cultura da organizao. (26.2) A poltica de segurana no deve ter carter punitivo, mas conscientizador e participativo. Assim, na poltica de segurana no se definem sanes ou penalidades aplicveis em caso de descumprimento das normas. Ao contrrio, definem-se responsabilidades e o impacto do no cumprimento adequado do papel de cada um na gesto da segurana como um todo. (26.3) A poltica precisa ser aprovada pela administrao da organizao e formalmente comunicada a todos que devem cumpri-la, caso contrrio sua aplicao torna-se de difcil controle e aceitao. (26.4) Uma fonte primria para a definio dos requisitos de segurana consiste na avaliao de riscos dos ativos de informao. Essa anlise permite ainda equilibrar os gastos com os controles de segurana de acordo com os danos causados aos negcios gerados pelas potenciais falhas na segurana. 27) (CESPE) (27.1) Ocorrendo ataque de negao de servio dirigido a um servidor HTTP, com acesso a uma URL vlida, certamente o endereo IP de origem das requisies ser forjado (spoofed) (27.2) Um ataque de SQL injection explora vulnerabilidades presentes em aplicaes web, podendo ser evitado com inspeo criteriosa dos dados de entrada. (27.3) Ataques do tipo SQL injection exploram erros em aplicativos web que lhes permitam inserir, remover ou alterar dados em um banco de dados. 28) FUNIVERSA. Com relao aos ataques a sistemas, assinale a alternativa que apresenta a definio de phreaking.

(a) Envio de e-mail malicioso com o objetivo de pescar senhas e dados pessoais ou financeiros. (b) Uso indevido de linhas telefnicas, fixas ou mveis, para comunicao por voz ou dados. (c) Tcnica usada para capturar informaes que trafegam por uma rede de computadores. (d) Envio de sucessivos pings para um endereo de broadcast, fraudando-se o endereo de origem. (e) Envio de quantidade excessiva de solicitaes a um servidor com inteno de sobrecarreg-lo. 29) CESPE.2012 TJAL. Com relao segurana da informao, assinale a opo correta. a) Backdoor um programa que permite o acesso de uma mquina a um invasor de computador, pois assegura a acessibilidade a essa mquina em modo remoto, sem utilizar, novamente, os mtodos de realizao da invaso b) Worm um programa ou parte de um programa de computador, usualmente malicioso, que se propaga ao criar cpias de si mesmo e, assim, se torna parte de outros programas e arquivos c) Bot um programa capaz de se propagar, automaticamente, por rede, pois envia cpias de si mesmo de computador para computador, por meio de execuo direta ou por explorao automtica das vulnerabilidades existentes em programas instalados em computadores d) Spyware um programa que permite o controle remoto do agente invasor e capaz de se propagar automaticamente, pois explora vulnerabilidades existentes em programas instalados em computadores e) Vrus um programa que monitora as atividades de um sistema e envia informaes relativas a essas atividades para terceiros. Um exemplo o vrus keylogger que capaz de armazenar os caracteres digitados pelo usurio de um computador.

Mais questes sobre Riscos e Ameaas em http://goo.gl/bDdDi

Vous aimerez peut-être aussi

- Segurança da Informação - Lista de Exercícios FATECDocument6 pagesSegurança da Informação - Lista de Exercícios FATECAnderson FelipePas encore d'évaluation

- 1a.lista FATEC SegurançaDocument9 pages1a.lista FATEC SegurançaMateus RamalhoPas encore d'évaluation

- Segurança da Informação e CibersegurançaDocument10 pagesSegurança da Informação e CibersegurançaAntônio FranciscoPas encore d'évaluation

- 6 Questoes Do Prof LeonardoDocument19 pages6 Questoes Do Prof Leonardoedino marquesnascimento1972Pas encore d'évaluation

- Segurança para BB 2021Document2 pagesSegurança para BB 2021lhusandroPas encore d'évaluation

- Lista de Exercícios SI - FATECDocument8 pagesLista de Exercícios SI - FATECAlexia BartholoPas encore d'évaluation

- Segurança ExerciciosDocument6 pagesSegurança ExerciciosLuis Vitor MattosPas encore d'évaluation

- Segurança Da InternetDocument7 pagesSegurança Da InternetThiago DinizPas encore d'évaluation

- CESPE gabarito segurançaDocument16 pagesCESPE gabarito segurançaAlexsander SilvaPas encore d'évaluation

- Despertando o aprovado que há em vocêDocument26 pagesDespertando o aprovado que há em vocêChristianno Cohin100% (1)

- UFPR - Ataques, Malwares e SegurançaDocument6 pagesUFPR - Ataques, Malwares e SegurançaipcPas encore d'évaluation

- 07.03 NOT e 08.03 MAT - SEGURANÇA DA INFORMAÇÃODocument2 pages07.03 NOT e 08.03 MAT - SEGURANÇA DA INFORMAÇÃOLetícia FerreiraPas encore d'évaluation

- TRABALHO 3 - Seguranca de RedesDocument6 pagesTRABALHO 3 - Seguranca de RedesRodrigo OliveiraPas encore d'évaluation

- Seguranca-da-informacao-Questoes-e-link-para-videoaulas-gratis-professor-Fabiano-AbreuDocument11 pagesSeguranca-da-informacao-Questoes-e-link-para-videoaulas-gratis-professor-Fabiano-AbreuSidinei tomasPas encore d'évaluation

- Informática - Exercícios 10Document15 pagesInformática - Exercícios 10Informa100% (2)

- TI - VALOR 3,0 PONTOSDocument2 pagesTI - VALOR 3,0 PONTOSRoberto Carvalho JuniorPas encore d'évaluation

- Aula 3 - Segurança - ALUNODocument2 pagesAula 3 - Segurança - ALUNOAlan SouzaPas encore d'évaluation

- Simulado Informatica - Carlos VianaDocument8 pagesSimulado Informatica - Carlos Vianacamilapati100% (3)

- Registros de auditoria e segurança em servidores WWWDocument31 pagesRegistros de auditoria e segurança em servidores WWWAlexsander SilvaPas encore d'évaluation

- Exercícios de segurança da informaçãoDocument11 pagesExercícios de segurança da informaçãoGarde PietrovicciPas encore d'évaluation

- Proteção e Segurança VUNESP Prof. Fabiano AbreuDocument6 pagesProteção e Segurança VUNESP Prof. Fabiano AbreuErberson AlbuquerquePas encore d'évaluation

- Teste de InformaticaDocument15 pagesTeste de InformaticaFabiano ConradoPas encore d'évaluation

- Resumo 2363085 Josis Alves 128215530 Informatica Policia Federal Aula 31 Segu 1600694894Document6 pagesResumo 2363085 Josis Alves 128215530 Informatica Policia Federal Aula 31 Segu 1600694894Felipe CunhaPas encore d'évaluation

- Exercicios 2Document7 pagesExercicios 2Hélio Cardoso.Pas encore d'évaluation

- Simulado MCSO - 257 QuestõesDocument49 pagesSimulado MCSO - 257 QuestõesBruno Kopschitz100% (1)

- 1 Prova Parcelar-CHAVE PDFDocument4 pages1 Prova Parcelar-CHAVE PDFToni CarlosPas encore d'évaluation

- 06 - Aula 15.04.2020 Questões FCC PDFDocument6 pages06 - Aula 15.04.2020 Questões FCC PDFDelgado Junior IIPas encore d'évaluation

- Aulao Final BBDocument37 pagesAulao Final BBAna SeixasPas encore d'évaluation

- Exercicio Segurança de RedesDocument10 pagesExercicio Segurança de RedesJulio LimaPas encore d'évaluation

- Teste de Conhecimentos de Segurança Online 1Document3 pagesTeste de Conhecimentos de Segurança Online 1João DinisPas encore d'évaluation

- Lista 4Document6 pagesLista 4paulo henriquePas encore d'évaluation

- Cesgranrio - Correio EletrônicoDocument154 pagesCesgranrio - Correio EletrônicoSaulo RobertoPas encore d'évaluation

- Seguranca em Redes de Computadores-Livro-GabaritoDocument23 pagesSeguranca em Redes de Computadores-Livro-GabaritoAdalirio BervianPas encore d'évaluation

- Atividade - 03 - QUESTÕES DE SEG - DA - INFDocument5 pagesAtividade - 03 - QUESTÕES DE SEG - DA - INFAUGUSTO LEONEL CAVALCANTEPas encore d'évaluation

- 513eb2ac-ae84-4eaf-969b-1b72743336b8Document16 pages513eb2ac-ae84-4eaf-969b-1b72743336b8guxtasilva201Pas encore d'évaluation

- Segurança de dados e ataques cibernéticosDocument4 pagesSegurança de dados e ataques cibernéticosJosé Silvestre da Silva GalvãoPas encore d'évaluation

- Questões Informática Básica PDFDocument9 pagesQuestões Informática Básica PDFDonizete Viana100% (1)

- Exercicios TAGI UADocument25 pagesExercicios TAGI UAFilipa MotaPas encore d'évaluation

- N2 Segurança de Redes de ComputadoresDocument6 pagesN2 Segurança de Redes de ComputadoresGrace Leite MeloPas encore d'évaluation

- Prova CCST - Gabrito OficialDocument18 pagesProva CCST - Gabrito Oficialmazallister1Pas encore d'évaluation

- Prova de Segurança de Sistemas e Redes 1Document2 pagesProva de Segurança de Sistemas e Redes 1Batista OliverPas encore d'évaluation

- HH PsDocument78 pagesHH PsFabíola NovaisPas encore d'évaluation

- 03 - Segurança Da Informação QuestionárioDocument13 pages03 - Segurança Da Informação QuestionárioErik HenriquePas encore d'évaluation

- Avaliação DiagnósticaDocument2 pagesAvaliação DiagnósticaMax Nunes BarretoPas encore d'évaluation

- Questões - Segurança Da InformaçãoDocument5 pagesQuestões - Segurança Da InformaçãoAlan BaloniPas encore d'évaluation

- Avaliação Final - Riscos, Vulnerabilidade e Segurança - Revisão Da TentativaDocument4 pagesAvaliação Final - Riscos, Vulnerabilidade e Segurança - Revisão Da TentativaAltimar Souza JuniorPas encore d'évaluation

- DNS Detection e Ameaças AmbientaisDocument4 pagesDNS Detection e Ameaças AmbientaisFabiano Ventura GuimarãesPas encore d'évaluation

- Lista de Segurança Da Informação IIDocument9 pagesLista de Segurança Da Informação IIKaneda ShotaroPas encore d'évaluation

- Dicas para Passar - Segurança Da InformaçãoDocument54 pagesDicas para Passar - Segurança Da InformaçãoLuis MessiasPas encore d'évaluation

- Resumo 2363085 Josis Alves 128217060 Informatica Policia Federal Aula 32 Segu 1600722792Document5 pagesResumo 2363085 Josis Alves 128217060 Informatica Policia Federal Aula 32 Segu 1600722792Felipe CunhaPas encore d'évaluation

- Seguranca da Informacao questoesDocument6 pagesSeguranca da Informacao questoesedimar hungriaPas encore d'évaluation

- Aula 08 - Segurança e VírusDocument2 pagesAula 08 - Segurança e Vírusnailton sampaio100% (1)

- Aula 1Document4 pagesAula 1familiagcdesouzaPas encore d'évaluation

- Felipe Cavalcante CybersecurityDocument4 pagesFelipe Cavalcante CybersecurityfelipedravemPas encore d'évaluation

- Malwares e Segurança da InformaçãoDocument18 pagesMalwares e Segurança da InformaçãoElder LeaoPas encore d'évaluation

- PDF_04-10-23 - TD 1 - PARADA OBRIGATORIA AMC - INF. - TULIODocument4 pagesPDF_04-10-23 - TD 1 - PARADA OBRIGATORIA AMC - INF. - TULIORoger SantosPas encore d'évaluation

- Internet conceitos básicos e protocolosDocument50 pagesInternet conceitos básicos e protocolosLuiz Rodrigues100% (1)

- Resumo 2363085 Josis Alves 127634895 Informatica Policia Federal Aula 29 Segu 1637091810Document6 pagesResumo 2363085 Josis Alves 127634895 Informatica Policia Federal Aula 29 Segu 1637091810Felipe CunhaPas encore d'évaluation

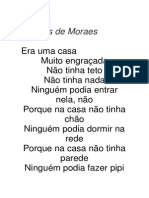

- A CasaDocument2 pagesA CasaronielramosPas encore d'évaluation

- Art 121 HomicidioDocument25 pagesArt 121 HomicidioronielramosPas encore d'évaluation

- Taianne CurriculoDocument1 pageTaianne CurriculoronielramosPas encore d'évaluation

- Trabalho de Gestão de Pessoas 2Document1 pageTrabalho de Gestão de Pessoas 2ronielramosPas encore d'évaluation

- A História Do TeleDocument3 pagesA História Do TeleronielramosPas encore d'évaluation

- Vanessa Guimarães PorfirioDocument4 pagesVanessa Guimarães PorfirioronielramosPas encore d'évaluation

- Aula02.listaexercicios 1Document2 pagesAula02.listaexercicios 1ronielramosPas encore d'évaluation

- A Ciência e o Profissional AtuarialDocument2 pagesA Ciência e o Profissional AtuarialronielramosPas encore d'évaluation

- Apresentacao Sindrome de DownDocument81 pagesApresentacao Sindrome de DownronielramosPas encore d'évaluation

- Fontes para TatuagemDocument1 pageFontes para TatuagemMarcelo ZarurPas encore d'évaluation

- Batente de Seguranca MecanicoDocument5 pagesBatente de Seguranca Mecanicorodrigomachado507Pas encore d'évaluation

- Revista Aeross 2010 PDFDocument84 pagesRevista Aeross 2010 PDF4ponto2Pas encore d'évaluation

- Genro / Mada / SograDocument7 pagesGenro / Mada / SograThe LastPas encore d'évaluation

- Crepes doces e salgados para todas as ocasiõesDocument11 pagesCrepes doces e salgados para todas as ocasiõesAlexandra CabralPas encore d'évaluation

- DominusDocument2 pagesDominusjonesvgPas encore d'évaluation

- Suporte Básico Vida Pré-TesteDocument2 pagesSuporte Básico Vida Pré-TesteMafalda Portas80% (5)

- Exercícios de Biologia sobre FungiDocument9 pagesExercícios de Biologia sobre FungiVinicius CostaPas encore d'évaluation

- Inspeção Programada de SSQMA 24092020 - CSCDocument18 pagesInspeção Programada de SSQMA 24092020 - CSCDaniel CutrimPas encore d'évaluation

- Publicado 86611 2022-08-10Document104 pagesPublicado 86611 2022-08-10Cleber Dos SantosPas encore d'évaluation

- Padrões visuais para hidrojateamentoDocument28 pagesPadrões visuais para hidrojateamentoOtávio FernandesPas encore d'évaluation

- Eq7 Analise e Desenvolvimento de Sistemas v2Document3 pagesEq7 Analise e Desenvolvimento de Sistemas v2Thiago NavarroPas encore d'évaluation

- Guia Emax 2 - Dispositivo de Retardo para Bobina de Minima Tensao - UVDDocument3 pagesGuia Emax 2 - Dispositivo de Retardo para Bobina de Minima Tensao - UVD19thmnlfreemsPas encore d'évaluation

- Memória social: perspectiva psicossocialDocument6 pagesMemória social: perspectiva psicossocialPriscila ValverdePas encore d'évaluation

- Discurso Directo e IndirectoDocument2 pagesDiscurso Directo e IndirectoElsa NovaisPas encore d'évaluation

- Argumentos Não DedutivosDocument21 pagesArgumentos Não DedutivosisabelmouradPas encore d'évaluation

- 74 - Manual Do Usuario - HyBaseDocument96 pages74 - Manual Do Usuario - HyBaseRodrigo CamposPas encore d'évaluation

- DIABETESDocument2 pagesDIABETESMário Neto SantosPas encore d'évaluation

- Radio Tetra - Artigo Apresentado No ITA em 2006Document3 pagesRadio Tetra - Artigo Apresentado No ITA em 2006PX5517Pas encore d'évaluation

- PPG 21958Document64 pagesPPG 21958Tecno DenPas encore d'évaluation

- Texto - Garotas de Programa em TeresinaDocument14 pagesTexto - Garotas de Programa em TeresinaM Sousa RodriguesPas encore d'évaluation

- Uma Análise da Variação Linguística em InglêsDocument17 pagesUma Análise da Variação Linguística em Inglêsbrenda.motaPas encore d'évaluation

- Manual de Horticultura Orgânica JacimarDocument421 pagesManual de Horticultura Orgânica JacimarZenilda LedoPas encore d'évaluation

- Joao GrandeDocument262 pagesJoao GrandeAron Leon DadaltPas encore d'évaluation

- Michael W. Apple - Ideologia e CurrículoDocument248 pagesMichael W. Apple - Ideologia e CurrículoMateus Pinho Bernardes100% (9)

- Dtks News 41Document38 pagesDtks News 41Anderson VianPas encore d'évaluation

- Exercicios 1 - EndocrinologiaDocument7 pagesExercicios 1 - EndocrinologiavelascofonsecaPas encore d'évaluation

- Furo em Viga, Pode Causar Problema Estrutural - HabitissimoDocument11 pagesFuro em Viga, Pode Causar Problema Estrutural - HabitissimovrafaelmlPas encore d'évaluation

- HeroínaDocument8 pagesHeroínaDjully Rayanny FreirePas encore d'évaluation

- Resumos de Fisico Quimica Distancias No UniversoDocument4 pagesResumos de Fisico Quimica Distancias No UniversoFranciscaPas encore d'évaluation