Académique Documents

Professionnel Documents

Culture Documents

Tipos de Virus PDF

Transféré par

Juan Alberto Gallego Morales0 évaluation0% ont trouvé ce document utile (0 vote)

357 vues7 pagesTitre original

tipos-de-virus.pdf

Copyright

© © All Rights Reserved

Formats disponibles

PDF, TXT ou lisez en ligne sur Scribd

Partager ce document

Partager ou intégrer le document

Avez-vous trouvé ce document utile ?

Ce contenu est-il inapproprié ?

Signaler ce documentDroits d'auteur :

© All Rights Reserved

Formats disponibles

Téléchargez comme PDF, TXT ou lisez en ligne sur Scribd

0 évaluation0% ont trouvé ce document utile (0 vote)

357 vues7 pagesTipos de Virus PDF

Transféré par

Juan Alberto Gallego MoralesDroits d'auteur :

© All Rights Reserved

Formats disponibles

Téléchargez comme PDF, TXT ou lisez en ligne sur Scribd

Vous êtes sur la page 1sur 7

Tutoriales de ayuda e informacin

para todos los niveles

(ver ms tutoriales)

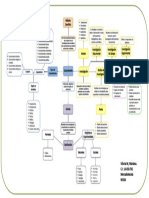

TIPOS DE VIRUS Y MALWARE

Cules son los diferentes tipos de malware (virus, spyware, adware, troyanos y otros)

Aunque normalmente son conocidos como virus,

en realidad los virus son solo una parte del software

malicioso, conocido como MALWARE.

El malware es un tipo de software malicioso que se

instala en nuestro ordenador sin nuestro consentimiento ni

conocimiento, con el fin de causar un perjuicio o de

obtener un beneficio, siendo este ltimo caso el ms

habitual en la actualidad, lo que ha hecho que el malware

sea cada vez ms sofisticado y difcil de identificar.

Por supuesto que este malware aprovecha las brechas de seguridad de los sistemas

operativos y de navegadores como Internet Explorer, Firefox o cualquier otro, o programas de

mensajera instantnea y de gestores de correo (y cualquiera es bueno para este fin) para

instalarse en nuestro ordenador, pero el que tenga mayor incidencia en determinados sistemas

operativos, navegadores o gestores de correo es ms por una simple razn de rentabilidad a la

hora de elegir una plataforma para su difusin que por un peor diseo de estos programas,

aunque algunos se empeen en lo contrario, ya que cuanto ms difundidos estn mayor es la

compensa, en trminos econmicos. Hoy por hoy es mucho ms rentable crear malware para

Windows y programas que se ejecuten bajo este sistema que para otros. Buena prueba de esto

que comento es que, a medida que se ha ido extendiendo el navegador Firefox, que hasta hace

bien poco era un navegador extremadamente seguro, es cada vez mayor el nmero de malware

diseado para actuar tambin en l. Esto es solo una muestra de que la situacin est cambiando

y cada vez resulta ms productivo el trabajo extra que pueda suponer disear un malware para

Mac o para Linux.

Adems, tambin cuentan con el mal uso que en muchas ocasiones hacemos del

ordenador (y que es la mejor puerta que le podemos abrir a un virus), como la navegacin

compulsiva, sin fijarnos donde clicamos, la recepcin y posterior reenvo masivo (generalmente a

toda nuestra lista de contactos) de correo conteniendo imgenes o simples bromas o el uso

indiscriminado de programas P2P (este, por cierto, se est convirtiendo en uno de los medios

ms utilizados para la distribucin de malware, existiendo ya virus especficamente diseados

para este medio de propagacin).

Otro factor que est cambiando radicalmente es el perfil del diseador de estos virus, que

ha dejado de ser un programador con ganas de gastar una broma o de producir un dao

especifico, ms por un cierto afn de notoriedad que por otros motivos, para convertirse en

grupos totalmente organizados, cuyo objetivo es el de obtener unos beneficios econmicos.

Como dato sobre esto que comento, hace ya unos aos que el trfico de dinero que genera

los delitos informticos supera al generado por el trfico de drogas, y estamos hablando de

muchos cientos de miles de millones de euros al ao a nivel mundial.

Paralelamente tambin ha aumentado la sofisticacin de los programas de deteccin de

malware, a la vez que ha aumentado el nmero de empresas que se dedican a este tipo de

software, y la creacin de grupos especializados dentro de las fuerzas de seguridad de la mayora

de los pases, pero como siempre cuando de delitos se trata, y hay que olvidarse de la imagen de

virus como sinnimo de broma, como ocurra en los principios, con el de la pelotita y otros

similares, y considerarlos como lo que son, un delito con fines econmicos, stas van unos pasos

por detrs de los delincuentes.

Vamos a ver contra qu nos enfrentarnos cuando de malware se trata:

VIRUS:

Un virus es un programa que puede tener la capacidad de reproducirse automticamente y

que tiene como fin difundirse y provocar daos en archivos y sistemas. Por la similitud de sus

objetivos y comportamiento con los de los virus biolgicos es por lo que se adopt ese nombre en

1.984.

Existen varias clasificaciones de los virus, dependiendo de distintos factores, como pueden

ser lo que infecten o cual sea su comportamiento y estructura.

Dependiendo de lo que infectan, estos se dividen en:

Virus de archivo

Son aquellos que infectan archivos, como su nombre indica.

Dentro de estos encontramos varios tipos:

- Virus residentes: Se ejecutan cada vez que encendemos el ordenador y se ocultan en la

RAM, controlando todas las operaciones que se realizan con el ordenador, teniendo la capacidad

de infectar todos los archivos que abramos, cerremos, copiemos, ejecutemos, etc. En definitiva,

cualquier archivo con el que trabajemos. Suelen tener como particularidad que solo se activan

cuando se cumple una cierta condicin impuesta por el creador del virus, como puede ser una

fecha o la ejecucin de una determinada accin, permaneciendo ocultos hasta ese momento.

- Virus de accin directa: Estos virus se reproducen y actan en el mismo momento de

ejecutarse. Normalmente solo afectan a los archivos que se encuentran en su misma carpeta o en

las que se encuentren en el path. A esta categora pertenecen los primeros virus, y tienen la

ventaja de ser los ms fciles de eliminar sin dejar rastro.

- Virus de sobre-escritura: Estos virus lo que hacen es escribir dentro de un archivo

reemplazando su contenido. El archivo infectado no vara de tamao, ya que solo es sobre-

escrito. Los archivos infectados por un virus de este tipo quedan inservibles, debiendo ser

eliminados con la consiguiente prdida de la informacin que contengan.

- Virus de macro: Son virus especficos para programas que usen macros (como Word,

Excel, Power Point, Corel Draw y similares). Hay un tipo de virus de macro para cada tipo de

archivo que los contenga, no pudiendo afectar un virus de un tipo determinado de macro a otro

tipo diferente (un virus de macro para Word no puede afectar a una macro de Corel Draw).

- Virus de ejecutables: Afectan exclusivamente a ficheros ejecutables (.exe y .com),

produciendo una serie de efectos indeseados. A este tipo pertenecen la mayora de los virus

existentes.

Virus de disco.

Son virus que no afectan a archivos, sino a las mismas unidades de almacenamiento.

Bsicamente existen dos tipos de virus de disco:

- Virus de boot: Son aquellos que infectan los sectores de arranque del disco duro (boot).

Para que estos acten es necesario que arranquemos el ordenador con un medio que tenga el

boot (arranque) infectado, por lo que, a pesar de ser extremadamente peligrosos, ya que infectan

una parte esencial del sistema, pudiendo llegar a dejarlo inservible, es relativamente fcil

protegerse de ellos.

- Virus de FAT: Estos virus atacan la FAT, que es el sector de un disco donde se guarda la

informacin de la ubicacin en ste de las diferentes carpetas y archivos. Estos virus pueden

dejar inaccesibles ficheros o directorios enteros.

Adems, dependiendo de su estructura y comportamiento se pueden dividir en:

Virus encriptados: Estos virus se encriptan a s mismos para evitar ser detectados por los

antivirus. Cuando actan se desencriptan, volvindose a encriptar una vez que han actuado para

seguir permaneciendo ocultos.

Virus polimrficos: Son de los tipos ms difciles de detectar, ya que cada vez que se ejecutan

se encriptan de forma diferente, creando a la vez una gran cantidad de copias del mismo. Suelen

ser muy peligrosos, ya que unen a la ya de por s peligrosa forma de actuar de un virus encriptado

la propiedad de mutar su encriptacin y la de la saturacin que pueden producir en nuestro

sistema.

Virus multipartites: Son considerados como virus muy peligrosos, ya que son virus muy

avanzados que pueden combinar mltiples sistemas de infeccin y comportamiento, siendo sus

efectos muy perjudiciales.

Tambin existen otros tipos de malware que si bien no son estrictamente hablando virus,

tienen igualmente efectos perjudiciales en nuestro sistema.

Estos pseudo virus son:

Bombas lgicas: No se reproducen ni son programas en s mismos, se trata de cdigos ocultos

dentro de otro programa con la finalidad de destruir informacin y causar el mayor dao posible

cuando se cumple una condicin. Pueden llegar a ser extremadamente peligrosas, ya que incluso

pueden eliminar toda la informacin de un disco. Limitando sus efectos, estas bombas lgicas han

sido bastante utilizadas en el pasado para la proteccin anti-copia de programas, programndose

para dejar estos inutilizables si no se cumpla una determinada condicin, como poda ser su

registro.

Gusanos: Los gusanos (worms) no son virus propiamente dichos, ya que su cometido no es el

de infectar ficheros, simplemente es el de reproducirse a una gran velocidad, llegando as a

colapsar nuestro sistema. Su medio de propagacin suele ser el correo electrnico, las redes y

los chat. No infectan ningn fichero, pero pueden dejarnos totalmente bloqueado el ordenador.

Hoax: Los Hoaxes son mensajes difundidos normalmente por correo electrnico destinados a

crear confusin entre los usuarios al hacer creer la existencia de un falso virus o cualquier otro

tipo de noticia ms o menos creble, pero que genere cierta alarma. La funcin destinada a estos,

en su faceta de malware, suele ser la de que el que lo recibe lo reenve a su lista de contactos,

intentando de paso causar con ello una sobrecarga de trfico en los servidores de correo o como

mnimo la alarma del que lo recibe y de su entorno, y es ste el motivo por el que lo incluimos en

esta lista. Un hoax como tal no causa ningn dao o problema (salvo el ya comentado de una

posible saturacin de los servidores de correo si son muchos), y la forma de defenderse de ellos

es simplemente eliminarlos, es decir, borrar el correo.

Todos los relacionados hasta ahora se consideran virus o pseudovirus, siendo el

tratamiento para su eliminacin un programa anti virus, salvo en en el caso de las bombas

lgicas, que por sus caractersticas no son reconocidas por los antivirus, ya que se trata de

simples cdigos de programacin sin ninguna de las caractersticas comunes de los virus y, como

hemos visto, los hoaxes, que basta con eliminar el mensaje.

MALWARE:

Pero, aunque tcnicamente un virus es una variante de malware, hay otros tipos de

malware, en casi todos los casos ms extendidos que los virus tradicionales, casi siempre mucho

ms perjudiciales, y para los que se necesita un software especializado si queremos detectarlos y

eliminarlos, aunque esto no siempre es posible. Es un malware que en la mayora de los casos no

est diseado para reproducirse ni para causar dao a archivos o discos, sino para extraer

informacin de nuestro equipo y envirsela a terceros o para permitir a otros tomar posesin y

libre acceso a nuestro sistema. Intentan pasar lo ms desapercibidos que les sea posible, y la

nica prueba de su presencia la tenemos no por los efectos del malware en s, sino por una serie

de efectos secundarios que su ejecucin o mtodos de ocultacin causan, como puede ser una

ralentizacin del sistema, de la conexin a Internet o a la red o la imposibilidad de ejecutar cierto

tipo de programas y servicios.

ADWARE: El adware se considera un tipo de malware. La finalidad de ste suele ser publicitaria,

y se emplea sobre todo para financiar ciertos tipos se software gratuito, pero tambin para forzar

la compra de versiones shareware de programas. Lo peor de este tipo de malware radica, aparte

de lo molesto que es, en que llega a ralentizar extremadamente los sistemas y en que en muchos

casos est muy protegido para evitar su desinstalacin o la del programa que lo contiene, siendo

necesario eliminarlo con programas especficos anti adware. Su medio natural de difusin son las

descargas de pginas web y, en mucha menor medida, el correo electrnico.

DIALERS: Un dialer es un programa que fuerza la marcacin a un nmero predeterminado. Este

tipo de programa, utilizado como virus, es muy peligroso, y ha sido muy empleado cuando el

acceso a Internet se haca a travs de mdem y conexiones RTB. Con conexiones ADSL o cable

(en cualquiera de sus variantes) no tiene ninguna influencia, ya que este tipo de conexiones a

Internet no permiten el desvo de llamadas a la RTB. Los dialer son los responsables de que ms

de uno recibiera facturas de telfono de cientos de euros, al desviar la conexin a Internet a

nmeros de pago, del tipo 800.

EXPLOITS: Un exploit (del ingls To exploit, que significa explotar o aprovechar) es un programa

o tcnica que aprovecha una vulnerabilidad. Los exploits dependen de los sistemas operativos y

sus configuraciones, de las configuraciones de los programas que se estn ejecutando en un

ordenador y de la red donde estn. Hay muchos tipos de vulnerabilidades, y van desde un error

en la programacin o un supuesto no previsto al hacerla hasta un fallo o error en la configuracin

de cualquier servicio, incluidos firewall y servicios de conexin de red, por lo que una

vulnerabilidad no siempre es culpa del sistema operativo o del programa que la genera, sino que

muchas veces es culpa del usuario. Un ejemplo de esto puede ser una mala configuracin en el

Messenger o una mala configuracin de seguridad en una red o de los permisos de acceso. Los

exploits pueden estar creados en cualquier lenguaje, entre los que destacan C o ensamblador en

exploits para Windows y C o perl en los exploits para Unix (incluido Linux).

KEYLOGGERS: En realidad un keylogger (su nombre viene del ingls: Key (Tecla) y Logger

(Registrador), registrador de teclas) es una herramienta de diagnstico, utilizada en el desarrollo

de software, que se encarga de registrar las pulsaciones que se realizan sobre el teclado, para

memorizarlas en un fichero y proceder despus a su estudio. Visto as se trata de programas

totalmente legtimos y bastante tiles, el problema viene cuando se instalan sin nuestro

consentimiento, a travs de un troyano, y se utilizan para enviar por Internet un registro de las

pulsaciones del teclado, teniendo as acceso a claves, contraseas y en general a todo lo que

escribimos en l. Normalmente se activan como un servicio, y son muy difciles de detectar, salvo

con software especializado.

TROYANOS: Los troyanos (tambin conocidos como Caballos de Troya) son extremadamente

peligrosos, no por el troyano en s mismo, sino por su contenido y por la dificultad de detectarlos y

eliminarlos. Su principal misin es la de instalar en nuestro ordenador, sin nuestro consentimiento

ni conocimiento, otro programa oculto dentro del troyano que permita a terceros extraer

informacin o tomar el control de nuestro ordenador. Tienen la capacidad de extraer, copiar y

enviar informacin, as como de abrir puertos de comunicacin, pero ni se multiplican ni afectan a

otros ficheros. Es un tipo de malware muy extendido en la actualidad, ya que es el que ms

beneficios puede reportar a sus diseadores y a los que hacen uso de ellos, utilizndose mucho

para su distribucin el correo electrnico y los programas P2P. Normalmente se incrusta dentro

del cdigo de algn fichero legtimo, y son muy difciles de detectar antes de que se instalen en el

sistema, sobre todo si la forma de difusin es mediante programas de intercambio de archivos.

PHISHING: El phishing, refirindonos a phishing informtico, es un tipo de malware basado en

programas de ingeniera social (prctica de obtener informacin confidencial a travs de la

manipulacin de usuarios legtimos) que intenta conseguir informacin confidencial de forma

fraudulenta, ya sean claves personales o nmeros de cuentas y contraseas. Los sistemas

empleados suelen ser muy variados, pero en lo que a nosotros nos atae, los ms empleados

son falsos mensajes de correo electrnico hacindose pasar por entidades reales pidindonos en

muchos casos confirmacin de estos datos. Aqu quiero aclarar que si bien existen suites anti

virus que incluyen proteccin anti phishing, la mejor proteccin en este caso est en nosotros

mismos y en nuestro comportamiento. NO HAY NINGUNA ENTIDAD FINANCIERA que utilice el

correo electrnico para solicitarnos este tipo de informacin. Existen funciones y programas anti

phishing, pero en este caso, al contrario de lo que ocurre en otros muchos, es el usuario el que

enva la informacin confidencial que le piden, por lo que el mejor mtodo de defensa es no hacer

caso de estos mensajes y, como mucho, ponerse en contacto (telefnico o personal) con la

entidad que nos pide los datos.

OJO, que el phishing no solo existe en su vertiente informtica, tambin se utiliza a travs

de llamadas telefnicas u otros medios, por lo que nunca debemos dar datos confidenciales sin

asegurarnos antes muy bien de que quien nos los pide est legitimado para hacerlo.

ROGUE: Un rogue (Rogueware, FakeAVs, Badware, Scareware) es un programa que, bajo la

apariencia de un antivirus, anti espa u otro tipo de antimalware, se trata realmente de todo lo

contrario. Se manifiesta en forma de ventanas que se abren en el navegador, advirtindonos de la

existencia de virus o archivos infectados en nuestro ordenador, sin que hayamos solicitado ningn

anlisis, e indicndonos que instalemos un determinado programa (el rogue propiamente dicho)

para solucionar esta situacin. Estos son totalmente falsos, ya que no ha habido ningn proceso

de anlisis ni nada por el estilo. Ojo, que hasta ah no hay problema, el problema surge cuando se

instala el programa en cuestin, que s que se trata de un virus o programa espa, o cuando

menos de un programa que nos va a obligar a pagar una licencia. No existen programas anti

rogue que eviten que se instalen, pero s que se pueden eliminar posteriormente, aunque hay

mtodos para impedir, al menos en parte, su instalacin. Uno de los medios de defensa que

suelen funcionar es tener bloqueados los Popup o ventanas emergentes, ya que es ste el

mtodo que utilizan normalmente para mostrarse. Los navegadores permiten luego desbloquear

stos en un momento determinado o para una pgina en la que confiemos plenamente, ya que

hay muchas que los necesitan para poder funcionar. En cuanto a pulsar en Cancelar o cerrar la

ventana que se nos muestra haciendo clic en la X de cierre de ventana, no suele dar ningn

resultado, ya que estas acciones estn normalmente previstas, y sea la que sea que hagamos el

resultado es el mismo, la instalacin del rogue. Tan solo finalizar la tarea desde el Administrador

de tareas suele dar un buen resultado.

ROOTKITS: Un rootkit es una herramienta o grupo de herramientas que tiene como finalidad

esconderse a s misma y esconder otros programas, procesos, archivos, directorios, claves de

registro, y puertos que permiten a un intruso mantener el acceso a un sistema para, de forma

remota, ejecutar acciones o extraer informacin, casi siempre con fines maliciosos o destructivos.

Existen rootkits para una amplia variedad de sistemas operativos, como Linux, Solaris o Windows.

Por su morfologa y efectos se puede considerar como uno de los tipos ms peligrosos de

malware que existen, ya que son prcticamente indetectables una vez que se estn ejecutando.

Se suelen utilizar junto con otros virus para protegerlos, y son los responsables de que no se

puedan ejecutar acciones destinadas a la limpieza del sistema, tales como ejecutar antivirus,

acceder al registro, acceder al Administrador de tareas y acciones similares, que incluyen el negar

la instalacin de determinados tipos de programas, normalmente aquellos que puedan suponer

una amenaza para el virus o para el propio rootkit. Como he dicho, son prcticamente

indetectables, salvo para software especializado anti-rootkit, y afectan a cualquier sistema

operativo, teniendo algunos incluso la capacidad de modificar el kernel. Suelen incluir backdoors

(puertas traseras), que facilitan un medio de acceso y lanzan una consola que permite a terceros

tomar posesin de nuestro sistema de forma remota. Uno de los mayores problemas de los rootkit

es que, una vez eliminado (si es que se elimina), los daos causados en el sistema persisten.

SPYWARE: El Spyware, o programa espa, es un tipo de malware que tiene por finalidad la

recopilacin y envo de informacin sobre los usuarios de un ordenador o sistema sin su

conocimiento y consentimiento. Est sumamente extendido (probablemente el que ms), y

adems de enviar esta informacin personal, ralentizan el sistema, siendo junto con el adware la

principal causa de este problema. Un programa espa suele instalarse oculto en otro programa o

bien mediante un troyano, y su eliminacin es mediante programas anti spyware. En ocasiones su

instalacin conlleva la de otro tipo de malware, como rootkits, lo que lo hace muy peligroso.

No todos los programas de recopilacin y envo de datos son spyware, ya que para que un

programa de este tipo tenga la consideracin de programa espa se deben dar como condiciones

el que se instale sin nuestro conocimiento y consentimiento y/o que los datos recopilados sean

diferentes a los que en un principio se anuncian. Hay programas de recopilacin de informacin

totalmente legtimos, como es el caso de la barra de navegacin Alexa o el PageRank en la Barra

de Google, que en ambos casos tienen como finalidad el control de sitios web visitados para la

elaboracin de estadsticas, y algunas otras barras de navegacin y programas, que siempre

piden autorizacin explcita para recabar y enviar este tipo de informacin, con los que se

controlan las web ms visitadas, hbitos de navegacin, etc., de forma totalmente annima.

Visto esto, y a modo de conclusin, la primera y casi ms importante lnea de defensa

contra todo este tipo de ataques somos nosotros mismos. Una de las cosas que ms impide la

propagacin de un virus es un uso responsable de los medios que tanto Internet como el correo

electrnico y los programas de mensajera instantnea ponen a nuestro servicio. No quiero decir

(ni mucho menos) que un anti malware no sea til o necesario, sino todo lo contrario, es casi

imprescindible. Lo que quiero decir es que sin nuestra ayuda todo anti malware que tengamos a

la larga se convertir en un programa totalmente intil. Si no se actualiza regularmente o cuando

intentamos bajar algo de Internet el antivirus no nos lo permite o no nos deja leer un determinado

correo o entrar en alguna pgina concreta, la solucin NO es detener el antivirus, es NO bajarse

ese archivo, eliminar ese correo o no entrar en la pgina en cuestin.

2009 - www.abueloinformatico.es

Vous aimerez peut-être aussi

- Modelo Acta de ConstitucionDocument5 pagesModelo Acta de ConstitucionJuan Alberto Gallego MoralesPas encore d'évaluation

- Introduccion A Las Nuevas Tecnologias en El DerechoDocument15 pagesIntroduccion A Las Nuevas Tecnologias en El DerechoKevin AlexisPas encore d'évaluation

- 10 Pinturas Más Famosas Del MundoDocument11 pages10 Pinturas Más Famosas Del MundoCOMERCIAL GARGOMPas encore d'évaluation

- b2 Montajes Basicos Sobre TableroDocument26 pagesb2 Montajes Basicos Sobre TableroJuan Alberto Gallego MoralesPas encore d'évaluation

- b2 Montajes Basicos Sobre TableroDocument26 pagesb2 Montajes Basicos Sobre TableroJuan Alberto Gallego MoralesPas encore d'évaluation

- Cuáles Son Los Tipos de Procesadores IntelDocument2 pagesCuáles Son Los Tipos de Procesadores IntelRod RedesPas encore d'évaluation

- 10 Chistes CortosDocument5 pages10 Chistes CortosGilmer TalaPas encore d'évaluation

- La Niña de GuatemalaDocument1 pageLa Niña de GuatemalaStyben Geovany XolPas encore d'évaluation

- Pro Yecto Arduino 3Document181 pagesPro Yecto Arduino 3Carlos De La Rosa SanchezPas encore d'évaluation

- MOSKitt Codgen OX DSDMUserManualDocument64 pagesMOSKitt Codgen OX DSDMUserManualGustavo EcheniquePas encore d'évaluation

- MicrosoftDocument623 pagesMicrosoftJosué Israel Rojas VilcaPas encore d'évaluation

- Volcanes de AmericaDocument2 pagesVolcanes de AmericaHeidy RamosPas encore d'évaluation

- Animales Que Nos Proveen MedicinaDocument8 pagesAnimales Que Nos Proveen MedicinaRene Fabricio Col MoralesPas encore d'évaluation

- Señales y MensajesDocument8 pagesSeñales y MensajesJosé Luis Chancho NevePas encore d'évaluation

- Flores Silvestres e InsectosDocument12 pagesFlores Silvestres e InsectosVICTORPas encore d'évaluation

- Teclas de Acceso RapidoDocument5 pagesTeclas de Acceso RapidoRoger Grifor100% (1)

- Tipos de VolcanesDocument7 pagesTipos de VolcanesAndrea CarvajalPas encore d'évaluation

- Mapa ConceptualDocument1 pageMapa Conceptualciber njnPas encore d'évaluation

- Juegos OlimpicosDocument6 pagesJuegos OlimpicosBrenda Ríos ViañaPas encore d'évaluation

- Trifoliar 1Document2 pagesTrifoliar 1Miguel TzocPas encore d'évaluation

- Sitios Turisticos de HuehuetenangoDocument4 pagesSitios Turisticos de HuehuetenangoYadhira FuentesPas encore d'évaluation

- Huracanes Que Afectaron A GuatemalaDocument4 pagesHuracanes Que Afectaron A GuatemalaWalfred ArevaloPas encore d'évaluation

- Ruinas MayasDocument10 pagesRuinas MayasCentri CopiasPas encore d'évaluation

- Accidentes GeograficosDocument14 pagesAccidentes GeograficosEmanuel Gutierrez100% (1)

- Transiciones Animaciones en PowerPointDocument12 pagesTransiciones Animaciones en PowerPointYolanda HernandezPas encore d'évaluation

- Artes PlasticasDocument56 pagesArtes Plasticaslucrecia menendezPas encore d'évaluation

- Tormentas en GuatemalaDocument11 pagesTormentas en GuatemalaOrquidea PazPas encore d'évaluation

- Maquinas IndustrialesDocument6 pagesMaquinas IndustrialesAnonymous xWDH9mKPas encore d'évaluation

- PROMOCIÓN Señales de Peligro Del RNDocument2 pagesPROMOCIÓN Señales de Peligro Del RNvanessa tenorioPas encore d'évaluation

- Trabajo de ComputacionDocument14 pagesTrabajo de ComputacionMau ReinaPas encore d'évaluation

- 10 Instrumentos de LaboratorioDocument7 pages10 Instrumentos de LaboratorioRobert MillerPas encore d'évaluation

- 10 Ventajas de Excel 2010Document2 pages10 Ventajas de Excel 2010Melissa AvilaPas encore d'évaluation

- Tipos de AbortoDocument5 pagesTipos de AbortoGeovany GarcíaPas encore d'évaluation

- Tecnologia Sonora de ReproducciónDocument3 pagesTecnologia Sonora de ReproducciónViki PérezPas encore d'évaluation

- Instrumentos ElectrónicosDocument1 pageInstrumentos ElectrónicossonyPas encore d'évaluation

- Tipos de Virus y Sus CaracterísticasDocument9 pagesTipos de Virus y Sus CaracterísticasHugo DionicioPas encore d'évaluation

- 5 Canciones GuatemaltecasDocument4 pages5 Canciones Guatemaltecasherci2014Pas encore d'évaluation

- Monografia Del Departamento de SuchitepequezDocument15 pagesMonografia Del Departamento de SuchitepequezLuis Ayala0% (1)

- 5 Artistas GuatemaltecosDocument5 pages5 Artistas GuatemaltecosRubia De LeonPas encore d'évaluation

- Tipos de WindowsDocument6 pagesTipos de WindowsMario LuisPas encore d'évaluation

- 10 BuscadoresDocument2 pages10 BuscadoresJuanPerezPas encore d'évaluation

- Imagenes en KaqchikelDocument5 pagesImagenes en KaqchikelEddyAlvarezPas encore d'évaluation

- Civilizacion AztecaDocument4 pagesCivilizacion AztecaVentas De OcacionPas encore d'évaluation

- Adivinanzas Con Graficas 15Document3 pagesAdivinanzas Con Graficas 15Gesler RivasPas encore d'évaluation

- Volcanes y Montañas 2Document5 pagesVolcanes y Montañas 2Santos PalenciaPas encore d'évaluation

- Album Fuente de EnergiaDocument5 pagesAlbum Fuente de EnergiaByron TúnchezPas encore d'évaluation

- Idiomas de HuehuetenangoDocument1 pageIdiomas de HuehuetenangoGLOBAL SYSTEM MTPas encore d'évaluation

- Simbolo PatriosDocument4 pagesSimbolo Patrioshector chenPas encore d'évaluation

- Bebidas GuatemaltecasDocument2 pagesBebidas GuatemaltecasLopez DanyPas encore d'évaluation

- Dispositivos de SalidaDocument20 pagesDispositivos de SalidaNoelia CerrudoPas encore d'évaluation

- Partes de Una Computadora Externas y InternasDocument5 pagesPartes de Una Computadora Externas y InternasJack QAPas encore d'évaluation

- Artesanía Popular GuatemaltecaDocument8 pagesArtesanía Popular GuatemaltecaJhony ColopPas encore d'évaluation

- Ciencias Auxiliares de La ContabilidadDocument2 pagesCiencias Auxiliares de La ContabilidadDiego Ajanel78% (9)

- Reconocimiento de Los Instrumentos Del Laboratorio de BiologíaDocument15 pagesReconocimiento de Los Instrumentos Del Laboratorio de BiologíaJuan ForttiniPas encore d'évaluation

- Herramientas Básicas de EmprendimientoDocument9 pagesHerramientas Básicas de EmprendimientoKaren Tatiana Cardenas SalazarPas encore d'évaluation

- 30 FrutasDocument5 pages30 FrutasJulio CaguamaPas encore d'évaluation

- La LloronaDocument5 pagesLa LloronaRoberto Montiel AriasPas encore d'évaluation

- 5 TrabalenguasDocument3 pages5 TrabalenguasAntulio Morethy Lopez BonillaPas encore d'évaluation

- Teorías de La Desaparición de Los MayasDocument3 pagesTeorías de La Desaparición de Los MayasSusanBarahona0% (2)

- Componentes y Dispositivos ElectronicosDocument6 pagesComponentes y Dispositivos ElectronicoswhiteclockPas encore d'évaluation

- Trajes Tipicos de Guatemala 1Document3 pagesTrajes Tipicos de Guatemala 1Eduardo SamPas encore d'évaluation

- Ciudades Azteca Maya IncaDocument18 pagesCiudades Azteca Maya IncaMajo GamarroPas encore d'évaluation

- Tipos de TecladoDocument1 pageTipos de TecladoRuben Dorantes VazquezPas encore d'évaluation

- Gabriela MistralDocument3 pagesGabriela Mistral-BereMartínez-Pas encore d'évaluation

- Qué Es Un Virus Informático y Cómo FuncionaDocument8 pagesQué Es Un Virus Informático y Cómo FuncionaDavid UrbinaPas encore d'évaluation

- Virus Vs AntivirusDocument18 pagesVirus Vs Antivirusdeadxd10Pas encore d'évaluation

- Qué Es Un Virus Informático Y Otros Temas.Document16 pagesQué Es Un Virus Informático Y Otros Temas.Anahí LópezPas encore d'évaluation

- Modelo Acta de ConstitucionDocument5 pagesModelo Acta de ConstitucionJuan Alberto Gallego MoralesPas encore d'évaluation

- Oferta Comercial Pyme (Moěvil)Document4 pagesOferta Comercial Pyme (Moěvil)Mercy GuerreroPas encore d'évaluation

- Sistemas Borrosos UnlockedDocument168 pagesSistemas Borrosos UnlockedAlmudena GarcíaPas encore d'évaluation

- Programacion de PegasusNXII Hacia ZeuzNXDocument19 pagesProgramacion de PegasusNXII Hacia ZeuzNXgndurangoPas encore d'évaluation

- P105 SP6022Document5 pagesP105 SP6022Cristian Sanhueza100% (2)

- Conectar DVR Hikvision en RedDocument10 pagesConectar DVR Hikvision en RedBURTONPas encore d'évaluation

- Desarrollo de Un Esquema DireccionamientoDocument6 pagesDesarrollo de Un Esquema DireccionamientoEdgar Noriega100% (1)

- 432 HZ PDFDocument10 pages432 HZ PDFDavidCastelaDominguezPas encore d'évaluation

- Rompiendo Contraseñas Wep Con Aircrack en Una Red WifiDocument8 pagesRompiendo Contraseñas Wep Con Aircrack en Una Red Wifiabril_10100% (6)

- Cuestionarios Analisis y Diseño de SistemasDocument3 pagesCuestionarios Analisis y Diseño de SistemasEmanuel PrintempsPas encore d'évaluation

- Cuadro Comparativo de ProtocolosDocument12 pagesCuadro Comparativo de ProtocolosdaliPas encore d'évaluation

- Guia Aprendiz DigitalDocument5 pagesGuia Aprendiz Digitalkarol natalia saavedra diazPas encore d'évaluation

- Tecnicas RecuperacionDocument2 pagesTecnicas RecuperacionSAMMY CUARAN ROSASPas encore d'évaluation

- Examen DiagnósticoDocument2 pagesExamen DiagnósticoDavid AlejoPas encore d'évaluation

- Requerimientos MoodleDocument5 pagesRequerimientos MoodleOrlando Veneros AguilarPas encore d'évaluation

- Comandos en Línea de Apple (MAC OS X)Document12 pagesComandos en Línea de Apple (MAC OS X)mattvedderPas encore d'évaluation

- OWASPDocument22 pagesOWASPOrlando AstorgaPas encore d'évaluation

- Control Remoto AconcaguaDocument2 pagesControl Remoto Aconcaguaroto44Pas encore d'évaluation

- Como Grabar Audio Con CamtasiaDocument6 pagesComo Grabar Audio Con CamtasiaBryan EstrellaPas encore d'évaluation

- Ccna2 Examen Del Capitulo 4Document7 pagesCcna2 Examen Del Capitulo 4angel reyes100% (1)

- Mis Primeros Programas Con PIC16F84A y PIC16F628A PDFDocument31 pagesMis Primeros Programas Con PIC16F84A y PIC16F628A PDFCarlos Ayala100% (1)

- Guia Rapida ElcadDocument2 pagesGuia Rapida Elcadjguerrero.067Pas encore d'évaluation

- PICAXEDocument59 pagesPICAXEMarco Antonio Perez Vazquez67% (3)

- Mibqyyo - Menú Recovery en Las Tablets BQDocument8 pagesMibqyyo - Menú Recovery en Las Tablets BQFer-123Pas encore d'évaluation

- REAL TV Clase 2 Parte 1 RepasoDocument25 pagesREAL TV Clase 2 Parte 1 RepasoClaudio Andres Olivares GuerraPas encore d'évaluation

- Cibertec-Sistemas Integrados de GestiónDocument29 pagesCibertec-Sistemas Integrados de Gestiónrosa reyesPas encore d'évaluation

- Guía de Instalación de FDCGRDDocument5 pagesGuía de Instalación de FDCGRDCarlos Eduardo Quintana FloresPas encore d'évaluation