Académique Documents

Professionnel Documents

Culture Documents

Escaneo Puertos

Transféré par

Jorge Ivan Guillen Amado0 évaluation0% ont trouvé ce document utile (0 vote)

80 vues3 pagesbgfgh

Copyright

© © All Rights Reserved

Formats disponibles

DOCX, PDF, TXT ou lisez en ligne sur Scribd

Partager ce document

Partager ou intégrer le document

Avez-vous trouvé ce document utile ?

Ce contenu est-il inapproprié ?

Signaler ce documentbgfgh

Droits d'auteur :

© All Rights Reserved

Formats disponibles

Téléchargez comme DOCX, PDF, TXT ou lisez en ligne sur Scribd

0 évaluation0% ont trouvé ce document utile (0 vote)

80 vues3 pagesEscaneo Puertos

Transféré par

Jorge Ivan Guillen Amadobgfgh

Droits d'auteur :

© All Rights Reserved

Formats disponibles

Téléchargez comme DOCX, PDF, TXT ou lisez en ligne sur Scribd

Vous êtes sur la page 1sur 3

Yulieth Pabn Snchez 1150159

Wilfred Uriel Garca - 1150204

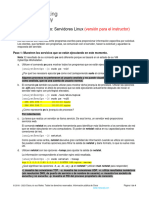

Escaneo de Puertos con herramienta NMAP

Nmap ha sido diseado para permitir a administradores de sistemas y gente

curiosa en general el escaneo de grandes redes para determinar que

servidores se encuentran activos y que servicios ofrecen. nmap es compatible

con un gran nmero de tecnicas de escaneo como: UDP, TCP connect(), TCP

SYN (half open), ftp proxy (bounce attack), Reverseident, ICMP (ping sweep),

FIN, ACK sweep, Xmas Tree, SYN sweep, and Null scan. Vase la seccin

Tipos de Escaneo para ms detalles. nmap proporciona tambin caractersticas

avanzadas como la deteccin remota del sistema operativo por medio de

huellas TCP/IP , escaneo tipo stealth (oculto), retraso dinmico y clculos de

retransmisin, escaneo paralelo, deteccin de servidores inactivos por medio

de pings paralelos, escaneo con seuelos, deteccin de filtrado de puertos,

escaneo por fragmentacin y especificacin flexible de destino y puerto.

Host: unired.ufps.edu.co

Puerto Estado del servicio Version

21 / TCP OPEN FTP vsftpd 2.0.8

21/TCP ssh OpenSSH 5.3 (protocolo 2.0)

80/tcp OPEN http-proxy Squid webproxy 3.0.STABLE19

80/tcp open

http-methods: Potentially risky methods:

TRACE

111/tcp open rpcbind 2-4 (rpc #100000)

3306/tcp open mysql MySQL (unauthorized)

6112/tcp open http-proxy Squid webproxy 3.0.STABLE19

Como se puede observar para unired.ufps.edu.co la salida del programa tras

escanear es bastante simple y se entiende perfectamente, nos dice que tiene

los puertos 21,80,11,3306,6112 abiertos y al servicio a los cuales tambin se

describen en cada fila para cada uno de los servicios a los que pertenece, tales

con (ftp, ssh).

Host: eagle-server.example.com

Como se puede observar que eagle-server.example.com trabaja bajo un

sistema operativo LINUX, la salida del programa tras escanear es bastante

simple as como la anterior, nos dice que tiene los puertos

21,22,23,25,53,80,110,139,143,443,445,6000,6667 abiertos todos al servicio

TCP, pero con diferentes extensiones de este servicio como (ftp, ssh, telnet,

smtp, http, pop3, imap, irc, entre otros. Tambin revela la distribucin de IP

sobre los equipos de la red perteneciente.

host-10A.example.com A 172.16.10.1

host-10B.example.com A 172.16.10.2

host-11A.example.com A 172.16.11.1

host-11B.example.com A 172.16.11.2

host-1A.example.com A 172.16.1.1

host-1B.example.com A 172.16.1.2

host-2A.example.com A 172.16.2.1

host-2B.example.com A 172.16.2.2

Puerto Estado del servicio Version

21/tcp open ftp vsftpd (before 2.0.8) or WU-FTPD

22/tcp open ssh OpenSSH 3.9p1 (protocol 1.99)

23/tcp open telnet Linux telnetd

25/tcp open smtp Sendmail 8.13.1/8.13.1

53/tcp open domain ISC BIND 9.2.5

80/tcp open http Apache httpd 2.0.52 ((Fedora))

110/tcp open pop3 Dovecot pop3d

139/tcp open netbios-ssn

Samba smbd 3.X (workgroup:

WORKGROUP)

143/tcp open imap Dovecot imapd

443/tcp open ssl/http Apache httpd 2.0.52 ((Fedora))

445/tcp open netbios-ssn

Samba smbd 3.X (workgroup:

WORKGROUP)

6000/tcp open X11 (access denied)

6667/tcp open irc Unreal ircd

Service Info: Hosts: Welcome, localhost.localdomain; OSs: Linux, Unix

host-3A.example.com A 172.16.3.1

host-3B.example.com A 172.16.3.2

host-4A.example.com A 172.16.4.1

host-4B.example.com A 172.16.4.2

host-5A.example.com A 172.16.5.1

host-5B.example.com A 172.16.5.2

host-6A.example.com A 172.16.6.1

host-6B.example.com A 172.16.6.2

host-7A.example.com A 172.16.7.1

host-7B.example.com A 172.16.7.2

host-8A.example.com A 172.16.8.1

host-8B.example.com A 172.16.8.2

host-9A.example.com A 172.16.9.1

host-9B.example.com A 172.16.9.2

Vous aimerez peut-être aussi

- UF1879 - Equipos de interconexión y servicios de redD'EverandUF1879 - Equipos de interconexión y servicios de redPas encore d'évaluation

- Escaneo PuertosDocument3 pagesEscaneo PuertosJulio Antonio Montes ValdesPas encore d'évaluation

- 4.5.2.10 Lab - Exploring NmapDocument7 pages4.5.2.10 Lab - Exploring NmapJhonn HuarezPas encore d'évaluation

- S2T2Laboratorio - Explorando Nmap - GABRIELA ANDRADEDocument7 pagesS2T2Laboratorio - Explorando Nmap - GABRIELA ANDRADEVianka PulpiPas encore d'évaluation

- 4.5.2.10 Lab - Exploring NmapDocument8 pages4.5.2.10 Lab - Exploring NmapedwinPas encore d'évaluation

- 4.5.2.10 Lab - Exploring NmapDocument19 pages4.5.2.10 Lab - Exploring NmapDICO APas encore d'évaluation

- Lo Ético Del Ética de SteveDocument12 pagesLo Ético Del Ética de StevemiguelPas encore d'évaluation

- LaboratorioNo.05Scanning Wilmar CachimboDocument10 pagesLaboratorioNo.05Scanning Wilmar CachimboWILMAR ROBERT CACHIMBO ARAUJOPas encore d'évaluation

- ¿Qué Es Nmap Por Qué Necesitas Este Mapeador de RedDocument27 pages¿Qué Es Nmap Por Qué Necesitas Este Mapeador de RedGerardo VerasPas encore d'évaluation

- 9.3.8 Lab - Exploring NmapDocument7 pages9.3.8 Lab - Exploring Nmapflauber wilfredo obregon acuñaPas encore d'évaluation

- NmapDocument8 pagesNmaprovitoPas encore d'évaluation

- Prácticas Nmap PDFDocument7 pagesPrácticas Nmap PDFdanallyPas encore d'évaluation

- Trabajo NMAPDocument6 pagesTrabajo NMAPErica RichardsPas encore d'évaluation

- Nmap EjerciciosDocument10 pagesNmap EjerciciosXperiencia MatemáticaPas encore d'évaluation

- BANNER GRABBING HERRAMIENTAS: Amap UnicorScan P0fDocument16 pagesBANNER GRABBING HERRAMIENTAS: Amap UnicorScan P0fjavier_asir2012Pas encore d'évaluation

- Analizando La Red Con TCPDumpDocument20 pagesAnalizando La Red Con TCPDumplacianaPas encore d'évaluation

- Tutorial NmapDocument8 pagesTutorial NmapRojas Drum LuisPas encore d'évaluation

- Entregable 1 - HDAMDocument10 pagesEntregable 1 - HDAMDan AparicioPas encore d'évaluation

- Manual NMAP ANONIMO501Document11 pagesManual NMAP ANONIMO501Elbananero BananeranoPas encore d'évaluation

- eJPT Cheat Sheet 2024Document11 pageseJPT Cheat Sheet 2024ojedasepulvedanaiverPas encore d'évaluation

- Clase 1 - Unidad 2Document39 pagesClase 1 - Unidad 2Edu VillarPas encore d'évaluation

- Nmap LabDocument16 pagesNmap LabgusvellPas encore d'évaluation

- Nmap y NcatDocument47 pagesNmap y NcatdanymalitoPas encore d'évaluation

- Comandos para Configurar RoutersDocument12 pagesComandos para Configurar RoutersCristian C CorniellePas encore d'évaluation

- Que Es y Como Usar NMAPDocument18 pagesQue Es y Como Usar NMAPLuis Guillermo Salamanca100% (1)

- Técnicas NmapDocument7 pagesTécnicas Nmapnoc_313Pas encore d'évaluation

- Ip Route ExplicaciónDocument19 pagesIp Route ExplicaciónnomdeusuariPas encore d'évaluation

- Nmap Escaner de PuertosDocument16 pagesNmap Escaner de PuertosLopez ErickPas encore d'évaluation

- Taller NmapDocument14 pagesTaller NmapLuis Guillermo SalamancaPas encore d'évaluation

- 9.3.8 Lab - Exploring Nmap - Es XLDocument6 pages9.3.8 Lab - Exploring Nmap - Es XLIRVIN RJPas encore d'évaluation

- Comandos Mas Usados en RedesDocument10 pagesComandos Mas Usados en Redescito3019100% (4)

- Lab Aruba 21 8Document15 pagesLab Aruba 21 8Howard CaceresPas encore d'évaluation

- 4.5.2.10 Lab - Exploring NmapDocument8 pages4.5.2.10 Lab - Exploring Nmapmiguel angel garcia lopezPas encore d'évaluation

- PUERTO - Archestra - InfoDocument12 pagesPUERTO - Archestra - InfoAlex IbarraPas encore d'évaluation

- Informe 2-Laboratorio de RedesDocument12 pagesInforme 2-Laboratorio de Redesjulian rafael paez mauricioPas encore d'évaluation

- Ejemplo de Configuracion Access List Con RestriccionesDocument5 pagesEjemplo de Configuracion Access List Con RestriccionesluchokikePas encore d'évaluation

- Comandos de Red Básicos en WindowsDocument8 pagesComandos de Red Básicos en WindowsJuan Carlos Rodas ValverdePas encore d'évaluation

- Laboratorio 1Document8 pagesLaboratorio 1Magnes07 pmaPas encore d'évaluation

- Nmap Rafa RafaelDocument14 pagesNmap Rafa RafaelrafaelPas encore d'évaluation

- 9.3.8 Lab - Exploring NmapDocument7 pages9.3.8 Lab - Exploring NmapADRIAN FRANCISCO BARRANTES VASQUEZPas encore d'évaluation

- 4.3.4 Lab - Linux Servers - ILMDocument4 pages4.3.4 Lab - Linux Servers - ILMMarco TrujilloPas encore d'évaluation

- Solucion Examen1 2021Document3 pagesSolucion Examen1 2021Maria Casado AvilaPas encore d'évaluation

- 4.5.2.10 Lab - Exploring NmapDocument7 pages4.5.2.10 Lab - Exploring NmapMp OkPas encore d'évaluation

- Hack en RedesDocument22 pagesHack en RedesalexzacPas encore d'évaluation

- Guia NMAPDocument9 pagesGuia NMAPpiriwenhoPas encore d'évaluation

- S2T2Laboratorio - Explorando NmapDocument7 pagesS2T2Laboratorio - Explorando NmappulcesarPas encore d'évaluation

- Práctica 9-2Document4 pagesPráctica 9-2axel alonso monteroPas encore d'évaluation

- Nmap Manual de ComandosDocument14 pagesNmap Manual de Comandoslmonst3rPas encore d'évaluation

- Ataques Por NetBIOSDocument5 pagesAtaques Por NetBIOSDanilo MoralesPas encore d'évaluation

- 4.5.2.10 Lab - Exploring NmapDocument7 pages4.5.2.10 Lab - Exploring NmapCristianPas encore d'évaluation

- Coop Santo DomingoDocument6 pagesCoop Santo DomingoTany Villalba VillalPas encore d'évaluation

- EjerciciosHacking Esteban LopezDocument2 pagesEjerciciosHacking Esteban LopezEsteban LopezPas encore d'évaluation

- Presentación 1Document27 pagesPresentación 1jhonatanPas encore d'évaluation

- Manual NmapDocument9 pagesManual NmapfrankklinPas encore d'évaluation

- Deshabilitar Servicios de Solaris 10Document6 pagesDeshabilitar Servicios de Solaris 10Joseph CurwenPas encore d'évaluation

- Sys 1Document26 pagesSys 1ENRIQUE JOSE ANAYA SIERRAPas encore d'évaluation

- 4.5.2.10 Lab - Exploring NmapDocument9 pages4.5.2.10 Lab - Exploring NmapErick MachadoPas encore d'évaluation

- Z Exa 2501 Quest Com Red BasicDocument126 pagesZ Exa 2501 Quest Com Red BasicAlvaro ZamoraPas encore d'évaluation

- Uso de TCP DumpDocument6 pagesUso de TCP DumpRobert Jose Carreño AlvarezPas encore d'évaluation

- 10 Formas Interesantes de Usar NmapDocument5 pages10 Formas Interesantes de Usar NmapjjesuspenapPas encore d'évaluation

- La Guía Definitiva para Los Marcos de JavaScriptDocument54 pagesLa Guía Definitiva para Los Marcos de JavaScriptJorge Ivan Guillen AmadoPas encore d'évaluation

- Modelo Iafas IpressDocument106 pagesModelo Iafas IpressJorge Ivan Guillen AmadoPas encore d'évaluation

- Manual Usuario Nuevo FUA ARFSISDocument17 pagesManual Usuario Nuevo FUA ARFSISJorge Ivan Guillen Amado100% (1)

- Implementacin de Sistema de Transferencia Interbancaria - Iniciacin PDFDocument11 pagesImplementacin de Sistema de Transferencia Interbancaria - Iniciacin PDFJorge Ivan Guillen AmadoPas encore d'évaluation

- E SaludDocument72 pagesE Saludmgarcia_696672Pas encore d'évaluation

- Trabajo Final-Peña Zúñiga, JudithDocument11 pagesTrabajo Final-Peña Zúñiga, JudithJorge Ivan Guillen AmadoPas encore d'évaluation

- 9 Stryker IsuiteDocument27 pages9 Stryker IsuiteJorge Ivan Guillen AmadoPas encore d'évaluation

- Acuiculturatilapiaruralperiurbana PDFDocument73 pagesAcuiculturatilapiaruralperiurbana PDFドイツ語 ブラウリオPas encore d'évaluation

- 005 - Modelo de Traslado de PersonalDocument1 page005 - Modelo de Traslado de Personalaxel vidalon cardenasPas encore d'évaluation

- Como Poner Una Tienda de Videojuegos - Guía de NegocioDocument4 pagesComo Poner Una Tienda de Videojuegos - Guía de NegocioAlbertoPas encore d'évaluation

- Quimica ReaccionesDocument20 pagesQuimica ReaccionesValentina FernandezPas encore d'évaluation

- Motivacion y AutoestimaDocument43 pagesMotivacion y AutoestimaYolyger Delgado100% (1)

- Diagnostico de La Cuenca - HuarochiriDocument57 pagesDiagnostico de La Cuenca - HuarochiriAlexandra TrujilloPas encore d'évaluation

- Convivencia de Inicio de Curso 2021 2022Document7 pagesConvivencia de Inicio de Curso 2021 2022Kevin Galarreta Sanchez57% (7)

- Elementos Constitutivos Del Delito de Amenazas y Diferencias Entre El Delito y La FaltaDocument5 pagesElementos Constitutivos Del Delito de Amenazas y Diferencias Entre El Delito y La FaltaAngelo Marc Angelo0% (1)

- Estrategia de RecuperaciónDocument3 pagesEstrategia de RecuperaciónErre CebePas encore d'évaluation

- U01.1 Metrologia Unidad 1 2020 SEGUNDA EDICIONDocument18 pagesU01.1 Metrologia Unidad 1 2020 SEGUNDA EDICIONProfe CHavesPas encore d'évaluation

- Caso TipnisDocument5 pagesCaso TipnisMireya Condori MancillaPas encore d'évaluation

- Test OTISDocument10 pagesTest OTISMarco BravoPas encore d'évaluation

- Planeamiento Estrategico (5 Ciclo)Document10 pagesPlaneamiento Estrategico (5 Ciclo)CoQa Gu GullianPas encore d'évaluation

- Factores de ProducciónDocument6 pagesFactores de Producciónjuancojc100% (1)

- El Espacio para La EducaciónDocument8 pagesEl Espacio para La EducaciónLiliana Hdez100% (1)

- Cuestionarios de Canales de PercepcionDocument5 pagesCuestionarios de Canales de PercepcionTisha SanchezPas encore d'évaluation

- Sig For Pri 028 Inspeccion Ssoma - Comedor - Es2Document3 pagesSig For Pri 028 Inspeccion Ssoma - Comedor - Es2Noemi Ayala TacuchePas encore d'évaluation

- Contrato NuevoDocument5 pagesContrato NuevoBayardo GadeaPas encore d'évaluation

- Ejemplo Contestacion Demanda de DivorcioDocument3 pagesEjemplo Contestacion Demanda de DivorcioErnesto Carlos BerrocalPas encore d'évaluation

- Evidencia 4 Informe Variables Cuantitativas.Document3 pagesEvidencia 4 Informe Variables Cuantitativas.Laura VargasPas encore d'évaluation

- Concepto de Sistema Producto PDFDocument12 pagesConcepto de Sistema Producto PDFAbigail GómezPas encore d'évaluation

- Desminitifiquemos El Duelo NSGODocument7 pagesDesminitifiquemos El Duelo NSGONadiatkPas encore d'évaluation

- RD 079-2022-Lp-DeDocument9 pagesRD 079-2022-Lp-Decesar simonPas encore d'évaluation

- El Individuo y La SociedadDocument26 pagesEl Individuo y La SociedadHEIDI FERNANDA AYTE BACAPas encore d'évaluation

- La Institución Educativa: Un Tipo de Organización : Isabel Parés GutiérrezDocument14 pagesLa Institución Educativa: Un Tipo de Organización : Isabel Parés Gutiérrezjhonny chambi mamaniPas encore d'évaluation

- 04 Patologia NeurofetalDocument28 pages04 Patologia NeurofetalJosé Edwing Bautista HernándezPas encore d'évaluation

- Escuelaflorentinoameghino 1°grado Áreasintegradas Guía12Document6 pagesEscuelaflorentinoameghino 1°grado Áreasintegradas Guía12Any RedruelloPas encore d'évaluation

- Caturra Es Una Mutación Natural de La Variedad Borbón, La Cual Tiene Una Mutación de Un Solo Gen Que Causa Que La Planta Crezca Más Pequeño (Enanismo)Document1 pageCaturra Es Una Mutación Natural de La Variedad Borbón, La Cual Tiene Una Mutación de Un Solo Gen Que Causa Que La Planta Crezca Más Pequeño (Enanismo)Mary Carmen CastroPas encore d'évaluation

- Prueba Oficial 4to SecundariaDocument8 pagesPrueba Oficial 4to SecundariaEnrique Alexander Velásquez BustamantePas encore d'évaluation

- ENVIO 2021 - InicialDocument5 pagesENVIO 2021 - InicialKIESER DE LA PEÑA GASPARPas encore d'évaluation