Académique Documents

Professionnel Documents

Culture Documents

Pkcs Presentation

Transféré par

lovermet19840 évaluation0% ont trouvé ce document utile (0 vote)

531 vues31 pagesCopyright

© Attribution Non-Commercial (BY-NC)

Formats disponibles

PDF, TXT ou lisez en ligne sur Scribd

Partager ce document

Partager ou intégrer le document

Avez-vous trouvé ce document utile ?

Ce contenu est-il inapproprié ?

Signaler ce documentDroits d'auteur :

Attribution Non-Commercial (BY-NC)

Formats disponibles

Téléchargez comme PDF, TXT ou lisez en ligne sur Scribd

0 évaluation0% ont trouvé ce document utile (0 vote)

531 vues31 pagesPkcs Presentation

Transféré par

lovermet1984Droits d'auteur :

Attribution Non-Commercial (BY-NC)

Formats disponibles

Téléchargez comme PDF, TXT ou lisez en ligne sur Scribd

Vous êtes sur la page 1sur 31

PKCS

Public Key Cryptography Standards

Réalisé par : Aymen MAHMOUDI Amphi B, 03

Hamdi KADRI Amphi B, 02

PKCS

“Public Key Cryptgraphic Standards” :

Standards Cryptographiques à Clé

Publique.

Ensemble de Standards définis par la

société RSA Security, sise à Bedford,

Massachussets.

PKCS est la suite du développement

et de la promotion de l’algorithme

RSA.

Retour sur RSA

R = RIVEST, Ronald

S = SHAMIR, Adi

A = ADLEMAN, Leonard

RSA : Algorithme de Cryptage à Clé

Publique, développé par les

chercheurs mentionnées.

Naissance officielle : 1977

Bréveté par le MIT : 1983 jusqu’à

2001

Définition de RSA

RSA : Algorithme asymétrique de

cryptographie à clé publique.

Très utilisé pour les applications des

commerce électronique et dans les

échanges des données confidentielles.

Fonctionne en trois étapes :

IV.Création des deux clés (privée et

publique)

V.Chiffrement du messages

VI.Déchiffrement du message

Création des Clés

ALICE Crée les deux clés (privée et publique) et

envoie cette dernière à BOB, tout en conservant

secrètement sa clé privée.

Chiffrement/Déchiffrement

Bob chiffre le message avec la clé publique

d'Alice et envoie le texte chiffré. Alice

déchiffre le message grâce à sa clé privée.

PKCS de nouveau

RSA Security a développé les PKCS

pour permettre à ses clients

d’implanter des solutions de

cryptographie à clé publique.

On effet, PKCS ne sont pas vraiment

des standards puisque RSA Security

n’est pas un organisme de

normalisation.

PKCS exlpose

L’adoption des PKCS par le milieu

informatique les a transformé, par les

efforts du groupe du travail PKIX de

l’IETF(Internet Engineering Task Force,

qui produit les normes d’internet) en des

RFC (Request for Comments, une sorte

de document qui standardise les

technologies Internet : tout les standards

de Internet sont des RFC, alors que

l’inverse est faux).

PKCS Aujourd’hui

PKCS enveloppe aujourd’hui 15

standards don’t 3 sont obsolètes.

Parmi les restants, 6 sont des RFC et

2 sont encore en cours de

développement.

Voici alors la liste exhaustive de ces

PKCS et leur significations :

PKCS #1 (RFC 3447)

Nom : Standard de Cryptographie

RSA.

Rôle : Définit la Cryptographie RSA

Version courante : 2.1

PKCS #2 (Obsolète)

Décrivait le chiffrement RSA des

résumés de messages.

A été intégrée au PKCS #1

PKCS #3

Nom : Standard d’échange des clés Diffie –

Hellman.

Version courante : 1.4

l'échange de clés Diffie-Hellman, du nom de

ses auteurs Whitfield DIFFIE et Martin

HELLMAN, est une méthode par laquelle

deux personnes nommées

conventionnellement Alice et Bob peuvent se

mettre d'accord sur un nombre (qu'ils

peuvent utiliser comme clé pour chiffrer la

conversation suivante) sans qu'une troisième

personne appelée Ève puisse découvrir le

nombre en écoutant.

PKCS #4 (Obsolète)

Décrivait la syntaxe de clé RSA, mais

a été intégré dans PKCS#1.

PKCS #5 (RFC 2898)

Nom : Standard de chiffrement des

mots de passe.

Version courante : 2.0

PKCS #6 (Obsolète)

Définissaitles extensions de

l'ancienne spécification de certificat

X.509 v1.

Dernière version : 1.5

PKCS #7 (RFC 2315)

Nom : Standard de syntaxe de

message cryptographique.

Utilisé pour signer et/ou chiffrer des

messages dans le cadre d'une

infrastructure à clés publiques. Sert

également à la transmission de

certificats (notamment en réponse à

un message PKCS#10)

Version courante : 1.5

PKCS #8 (RFC 5208)

Nom : Standard de syntaxe

d'information de clé privée.

Utilisé par Apache pour le

chargement des clés des certificats

privés. Sans cryptage.

Version courante : 1.2

PKCS #9 (RFC 2985)

Nom : Types d’attribus sélectionnées :

Dans les certificats étendus du PKCS #6

Dans les messages signés numériquement

du PKCS #7

Dans les informations de clé privée du PKCS

#8

Dans les demandes de signature des

certificats du PKCS #10

Version courante : 2.0

PKCS #10 (RFC 2986)

Nom : Standard de Requête de

Certificat.

Rôle : Définir le format des messages

envoyés à une autorité de certification

et demandant la signature d'une paire

de clés.

Version courante : 1.7

PKCS #11

Nom : Interface de périphérique

cryptographique (cryptoki).

Rôle : Une API définissant une

interface générique pour périphérique

cryptographique.

Version courante : 2.20

PKCS #12

Nom : Standard de syntaxe

d'information personnelle.

Rôle : Définit un format de fichier

généralement utilisé pour stocker la

clé privée et le certificat de clé

publique correspondant en les

protégeant par un mot de passe.

Version courante : 1.0

PKCS #13 (Phase de Dév.)

Nom : Standard de Cryptographie sur les

courbes elliptiques.

Les courbes elliptiques, des objets

mathématiques, peuvent être utilisées pour

des opérations asymétriques comme des

échanges de clés sur un canal non-

sécurisé ou un chiffrement asymétrique, on

parle alors de cryptographie sur les

courbes elliptiques ou ECC (Elliptic curve

cryptography). Suggéré, de manière

indépendante, par Neal Koblitz et Victor

Miller en 1985.

PKCS #14 (Phase de Dév.)

Nom : Générateur de nombres

pseudo-aléatoires.

Très utiles pour la cryptographie et

même d’autres domaines, comme la

suppression sécurisée d’un fichier par

sur-écriture (Overwriting).

PKCS #15

Nom : Standard de format

d'information sur les périphériques

cryptographiques.

Rôle : Définit un standard permettant

aux utilisateurs de périphériques

cryptographiques de s'identifier

auprès des applications,

indépendamment de l'implantation de

la cryptoki par l'application (PKCS

#11) ou une autre API.

Version courante : 1.1

Qu’apporte le PKCS ?

I. Comme chaque standard, norme ou

spécification, le PKCS offre une

organisation et une rigueur à la

sécurité informatique surtout dans le

réseau.

II. Il facilite le développement

collaboratif et la compatibilité des

application sécurisées.

III. Il renforce l’algorithme RSA.

I- Améliorer la sécurité

Avec les risques et les dangers

d’échange des informations sur

Internet, PKCS offre des

commandements, des guidelines pour

ne pas créer des failles de sécurité

dans le système d’échange de

l’information.

II- Faciliter le développement

Dans des application d’e-commerce ou

de réseau militaire ou de recherche, il

est important d’avoir une norme bien

définie pour l’intéractions de plusieurs

applications étendues. (Banques,

WebStores, Bases de Connaissances,

Fournisseurs de Publicité, etc.)

Une norme permet d’offrir une solution

de migration et d’insertion pour tout

élément mentionné ci-dessus.

III- Renforcer RSA

Outre les attaques traditionnelles

(comme l’injection), RSA peut subir

d’autres attaques spécifiques, dans

certains cas particulers (attaques de

Hastad, par chronométrage, de

Wiener, par chiffrement choisi, etc.)

PKCS garantit l’exclusion de ces cas

particuliers avec chaque Release.

Conclusion

PKCS est aujourd’hui indissociable du

Net. Avec le cryptage RSA, il garantit

un maximum pratique de

confidentialité.

Malgré la réputation de ses produits

comme la Bibliothèque B-SAFE et le

ticket d’identification SecurID, RSA et

PKCS sont la plus grande contribution

de RSA Security dans le domaine de

l’informatique.

Ressources :

RSA Labs :

www.rsa.com/rsalabs/default.asp

IETF : www.ietf.org

Robert Churchhouse : Codes &

Ciphers, Cambridge University Press.

Wikipedia : www.wikipedia.org

And Google tells more!

PKCS

Public Key Cryptography Standards

Réalisé par : Aymen MAHMOUDI Amphi B, 03

Hamdi KADRI Amphi B, 02

Vous aimerez peut-être aussi

- SSL Sous Linux - Lasfar SalimDocument19 pagesSSL Sous Linux - Lasfar SalimSalim LASFARPas encore d'évaluation

- Wireshark pour les débutants : Le guide ultime du débutant pour apprendre les bases de l’analyse réseau avec Wireshark.D'EverandWireshark pour les débutants : Le guide ultime du débutant pour apprendre les bases de l’analyse réseau avec Wireshark.Pas encore d'évaluation

- Principes Et Algo de Crypto OpenSSLDocument3 pagesPrincipes Et Algo de Crypto OpenSSLessiben nganguePas encore d'évaluation

- TP OpenSSLDocument27 pagesTP OpenSSLRaphaël AndreyPas encore d'évaluation

- SSL TLSDocument67 pagesSSL TLSafsfddasd50% (2)

- Dictionnaire Informatique RéseauxDocument14 pagesDictionnaire Informatique RéseauxFiras LouhichiPas encore d'évaluation

- TP 1Document2 pagesTP 1Hama MusicPas encore d'évaluation

- Projet Attaques WLANDocument50 pagesProjet Attaques WLANinfcom67% (6)

- VPN Site-To-Site (Mode de Compatibilité)Document42 pagesVPN Site-To-Site (Mode de Compatibilité)Moulaye SalehPas encore d'évaluation

- Les Concepts de Protocoles Et D'algorithmes CryptographiquesDocument31 pagesLes Concepts de Protocoles Et D'algorithmes CryptographiquesAlpha Oumar DialloPas encore d'évaluation

- Securisation D'un Reseau en Mode InfrastructureDocument9 pagesSecurisation D'un Reseau en Mode InfrastructureAbobo La-garePas encore d'évaluation

- Cours 3 Certificats de SécuritéDocument39 pagesCours 3 Certificats de SécuritéFadel WissalPas encore d'évaluation

- VPNDocument59 pagesVPNreno51Pas encore d'évaluation

- Ch3 Crypto Partie2Document25 pagesCh3 Crypto Partie2asmi hammoudaPas encore d'évaluation

- 7420 Serveur Asterisk Protocole SSHDocument2 pages7420 Serveur Asterisk Protocole SSHPrince PetemaPas encore d'évaluation

- TD N°1 CorDocument27 pagesTD N°1 CorEmmanuel TCHUMMOGNIPas encore d'évaluation

- IPsecDocument36 pagesIPsecAbdoo AbPas encore d'évaluation

- SETIT2012 Paper P3734441Document13 pagesSETIT2012 Paper P3734441abdelli aliPas encore d'évaluation

- CyOps1.1 Chp09 Instructor Supplemental MaterialDocument59 pagesCyOps1.1 Chp09 Instructor Supplemental Materialoumaima aziziPas encore d'évaluation

- Packages CryptoDocument19 pagesPackages CryptosaberPas encore d'évaluation

- 6 VPNDocument45 pages6 VPNNamePas encore d'évaluation

- 3 - TCP - Ip (Tchi Drive)Document32 pages3 - TCP - Ip (Tchi Drive)شهاب الدينPas encore d'évaluation

- Protocole IpsecDocument19 pagesProtocole IpsecHamza Oulad Ben BrahimPas encore d'évaluation

- TP1openssl PDFDocument2 pagesTP1openssl PDFAntonio RodrigoPas encore d'évaluation

- Tp3: Rsa Et Certificats Avec Openssl: 1. Présentation de Openssl 1.1 Protocole SSLDocument5 pagesTp3: Rsa Et Certificats Avec Openssl: 1. Présentation de Openssl 1.1 Protocole SSLben fradj hajerPas encore d'évaluation

- ProtocoleDocument3 pagesProtocoleYassin ObiePas encore d'évaluation

- Travaux Dirigés - Administration - Et - Sécurité - de - Serveurs - Services - Internet - ASI60Document40 pagesTravaux Dirigés - Administration - Et - Sécurité - de - Serveurs - Services - Internet - ASI60Zacharie NkanyouPas encore d'évaluation

- 02 Pratique CryptoDocument27 pages02 Pratique CryptoHafedh TrimechePas encore d'évaluation

- Télécoms M1 Cours Réseaux-Haut-Débit BOUKENADILDocument11 pagesTélécoms M1 Cours Réseaux-Haut-Débit BOUKENADILAsmaa BouhlelPas encore d'évaluation

- Protocole SSL Et TLSDocument19 pagesProtocole SSL Et TLSrmazighiPas encore d'évaluation

- Presentation Et Mise en Oeuvre de SSF-SSHDocument21 pagesPresentation Et Mise en Oeuvre de SSF-SSHKifak ThierryPas encore d'évaluation

- Packages CryptoDocument19 pagesPackages CryptoOumar Diallo100% (1)

- 2 CryptageDocument3 pages2 CryptagesaidnamisanPas encore d'évaluation

- Mini Memoire SSLDocument35 pagesMini Memoire SSLfifi ninaPas encore d'évaluation

- Arefaire: 1.introductionDocument10 pagesArefaire: 1.introductionsofian BENPas encore d'évaluation

- 6 - Prot (Tchi Drive)Document13 pages6 - Prot (Tchi Drive)شهاب الدينPas encore d'évaluation

- Crypot PDFDocument37 pagesCrypot PDFipoutaPas encore d'évaluation

- Ingegnerie de Protolles Reseaux CRDocument250 pagesIngegnerie de Protolles Reseaux CRmariamPas encore d'évaluation

- Securisation WifiDocument6 pagesSecurisation WifibombflexPas encore d'évaluation

- Sécurité Au Niveau Transport (Transport Layer Security)Document9 pagesSécurité Au Niveau Transport (Transport Layer Security)vlsenghor97Pas encore d'évaluation

- Info4305 - Devoir 2Document3 pagesInfo4305 - Devoir 2tiko bossPas encore d'évaluation

- VPN IpsecDocument6 pagesVPN Ipsecarthur_1569Pas encore d'évaluation

- rc4 1Document4 pagesrc4 1f.hadj.miPas encore d'évaluation

- tp2 2Document8 pagestp2 2Ahmed Ben MakhloufPas encore d'évaluation

- Crypto 3Document26 pagesCrypto 3sabersaberPas encore d'évaluation

- Infrastructure PKIDocument10 pagesInfrastructure PKIayoub boutahiriPas encore d'évaluation

- Securite de RDP ArticleDocument40 pagesSecurite de RDP Articleassane2mcsPas encore d'évaluation

- CSE Student Materials Chapter5Document24 pagesCSE Student Materials Chapter5Jo ZefPas encore d'évaluation

- openSSL Cours Et TPDocument7 pagesopenSSL Cours Et TPAlin TrancaPas encore d'évaluation

- CSE Instructor Materials Chapter5Document25 pagesCSE Instructor Materials Chapter5Linux HamzaPas encore d'évaluation

- Supervision Services TelephoniquesDocument61 pagesSupervision Services Telephoniqueskebe100% (1)

- DéfinitionDocument14 pagesDéfinitionradouanePas encore d'évaluation

- Le Protocole SSL Version2Document42 pagesLe Protocole SSL Version2rjhdrPas encore d'évaluation

- Projet ZeroshellDocument37 pagesProjet ZeroshellTrong Oganort Gampoula100% (2)

- CH4 Protocoles CommunicationDocument14 pagesCH4 Protocoles CommunicationLamis BoufafaPas encore d'évaluation

- Securite InformatiqueDocument8 pagesSecurite Informatiquekiongamadeleine1981Pas encore d'évaluation

- Configuring A Site To Site VPNDocument14 pagesConfiguring A Site To Site VPNmebarki.assia9Pas encore d'évaluation

- CHAP II Protocoles SécuriséesDocument20 pagesCHAP II Protocoles SécuriséesBATGIMSPas encore d'évaluation

- Atelier 2 SécuritéDocument4 pagesAtelier 2 SécuritéNabil ChihiPas encore d'évaluation

- Ciscomag 25 Focus Techno NamDocument5 pagesCiscomag 25 Focus Techno Namlovermet1984Pas encore d'évaluation

- My ReminderDocument3 pagesMy Reminderlovermet1984Pas encore d'évaluation

- Minix On VBOXDocument8 pagesMinix On VBOXlovermet1984Pas encore d'évaluation

- Genius - CH07 - NietzscheDocument18 pagesGenius - CH07 - Nietzschelovermet1984Pas encore d'évaluation

- Info PlusDocument3 pagesInfo Pluslovermet1984Pas encore d'évaluation

- ReponseDocument3 pagesReponselovermet1984Pas encore d'évaluation

- 3 pfSense-PPE-1er-anneeDocument39 pages3 pfSense-PPE-1er-anneeMOHAMED EL AMINE NAJI100% (1)

- Fascicule TP Web1 2015Document46 pagesFascicule TP Web1 2015Yosra ZaoualiPas encore d'évaluation

- JavascriptDocument51 pagesJavascriptChayma CharradaPas encore d'évaluation

- Support Clientèle Boutique en LigneDocument2 pagesSupport Clientèle Boutique en LignevemejPas encore d'évaluation

- Correction Examen ReseauxDocument3 pagesCorrection Examen ReseauxManuella Diffo TahbohPas encore d'évaluation

- BlackBerry Enterprise Server Pour Microsoft Exchange - Guide D'administrationDocument471 pagesBlackBerry Enterprise Server Pour Microsoft Exchange - Guide D'administrationTitus Kernel MaestriaPas encore d'évaluation

- ChapterDocument25 pagesChapterFaten AbdPas encore d'évaluation

- TP Ipv4Document17 pagesTP Ipv4El JustinhoPas encore d'évaluation

- HTTP 1Document8 pagesHTTP 1Maximilien kimpuanzaPas encore d'évaluation

- Réseaux Privés VirtuelsDocument5 pagesRéseaux Privés Virtuelsoswald wankoPas encore d'évaluation

- Classe 1 Affermissements de Base Manuel de L'affermisseur - PDF - Prière - Saint-EspritDocument81 pagesClasse 1 Affermissements de Base Manuel de L'affermisseur - PDF - Prière - Saint-EspritandabhadieudonnePas encore d'évaluation

- Cisco - Acl - TDDocument4 pagesCisco - Acl - TDAzeddine Khiat71% (7)

- Guide AvisoDocument11 pagesGuide AvisoPatrice AttoungbrePas encore d'évaluation

- Comment Réaliser Un Audit Du SEO TechniqueDocument76 pagesComment Réaliser Un Audit Du SEO TechniqueHHM HHMPas encore d'évaluation

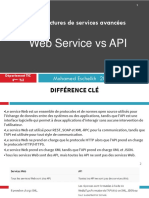

- Web Service Vs APIDocument9 pagesWeb Service Vs APIChaima BelhediPas encore d'évaluation

- Trouver Le Mot de Passe Du Réseau Sans FilDocument3 pagesTrouver Le Mot de Passe Du Réseau Sans FilPapa BaPas encore d'évaluation

- Les Enregistrement DNSDocument4 pagesLes Enregistrement DNStestcoolvms15Pas encore d'évaluation

- Courrier Électronique - WikipédiaDocument36 pagesCourrier Électronique - WikipédiaMalick BarryPas encore d'évaluation

- QCM Réseau – Partie 1Document10 pagesQCM Réseau – Partie 1ABBASSI RABAH100% (3)

- Vi. Pfsense Portail Captif 6.1 - Paramétrer Squid Proxy ServerDocument5 pagesVi. Pfsense Portail Captif 6.1 - Paramétrer Squid Proxy Serveralimad0900Pas encore d'évaluation

- Dmvpn-Nazih OussamaDocument6 pagesDmvpn-Nazih OussamaMouad ElmekaouiPas encore d'évaluation

- Prévention, Détection Et Réponses Aux Intrusions (Part 2)Document34 pagesPrévention, Détection Et Réponses Aux Intrusions (Part 2)nyamsi claude bernardPas encore d'évaluation

- Piwigo Sur Clearos de A A ZDocument8 pagesPiwigo Sur Clearos de A A ZstrapolPas encore d'évaluation

- Cours HTML CssDocument75 pagesCours HTML CssOumeima RACHDIPas encore d'évaluation

- Onee (2018) - Oussama NazihDocument8 pagesOnee (2018) - Oussama NazihHouda EdPas encore d'évaluation

- Installation Et Configuration Dns Sous UbuntuDocument8 pagesInstallation Et Configuration Dns Sous UbuntuLydoski kksPas encore d'évaluation

- 7 - TP - AclDocument4 pages7 - TP - AclBoubaker ZamharirPas encore d'évaluation

- Examen Blanc WebDocument5 pagesExamen Blanc WebAbderrahim FatnassiPas encore d'évaluation

- Procedure de Configuration Baseband 5216 (3G & Lte)Document2 pagesProcedure de Configuration Baseband 5216 (3G & Lte)Gana Moussa Maiga100% (1)

- Ch4 Menaces Et VulnérabilitésDocument24 pagesCh4 Menaces Et VulnérabilitésGardedje AlainPas encore d'évaluation