Académique Documents

Professionnel Documents

Culture Documents

Aplicativo Final

Transféré par

Karla PerezCopyright

Formats disponibles

Partager ce document

Partager ou intégrer le document

Avez-vous trouvé ce document utile ?

Ce contenu est-il inapproprié ?

Signaler ce documentDroits d'auteur :

Formats disponibles

Aplicativo Final

Transféré par

Karla PerezDroits d'auteur :

Formats disponibles

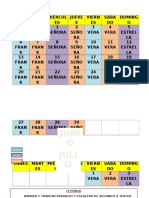

EESTP

Correo electrnico pblico y privado

POLICA NACIONAL DEL

PER

ESCUELA DE EDUCACIN SUPERIOR

TCNICO TRABAJO

PROFESIONAL

EETS-PNP-PP

DIRECCIN

EJECUTIVA DE

EDUCACION PNP

ASIGNATURA

TEMA

DOCENTE

INTEGRANTES

:

N DE

ORDEN

SECCION

BATALLON

COMPAIA

Informtica

APLICATIVO

GRUPAL

GRADO APELLIDOS Y NOMBRES

UNIACA-PNP

NOTAS

ELAB

SUST.

PROM.

EESTP

Correo electrnico pblico y privado

Dedicatoria

Este trabajo se lo dedicamos a nuestras familias, por su apoyo

incondicional en el transcurso de nuestras vidas personales y

profesionales.

A

nuestros

Docentes

por

brindarnos

las

herramientas

necesarias para triunfar.

Y a todos aquellos que de alguna forma nos incentivan a salir

adelante.

A todos ellos muchas gracias.

NDICE

DEDICATORIA 2

1. INTRODUCCION...............................................................................

2. MARCO TERICO.. 6

2.1. TIPOLOGA... 7

2.2. LA SEGURIDAD DIGITAL... 7

2.3. PRERROGATIVA DE ACCESO DIRECTO.. 8

2.4. DERECHOS SUCEPTIBLES DE VULNERACIN. 9

2.5. JURISPRUDENCIA.. 18

2.6. PROPUESTA PARA LA REGULARIZACIN DEL USO

ELECTRNICO.

21

3. CORREO PBLICO 24

Informtica

DEL

CORREO

EESTP

Correo electrnico pblico y privado

4. CORREO PRIVADO 26

5. CORREOS ELECTRONICOS EN LA PNP 28

CONCLUSIONES...................................................................................

31

BIBLIOGRAFIA.......................................................................................

32

ANEXOS............................................................................................

33

INTRODUCCIN

El correo electrnico es hoy por hoy la aplicacin ms utilizada de la World Wide Web.

Constituye una herramienta de comunicacin, accesible a usuarios de todos los niveles, que permite

el intercambio de mensajes electrnicos entre personas distantes en el espacio y en el tiempo. Las

ventajas del correo electrnico sobre otras herramientas de comunicacin son varias: rapidez,

permanencia, y escaso o nulo coste de distribucin, fundamentalmente; adems de la posibilidad de

adjuntar a los mensajes otra informacin sonora y visual, e incluso enlaces a recursos web. Esto ha

convertido al correo electrnico no slo en la forma de comunicacin ms habitual entre instituciones,

sino tambin en el medio de comunicacin ms utilizado entre departamentos o unidades de la misma

organizacin.

El correo electrnico tiene, sin embargo, una peculiaridad: su potencial permanencia lo sita a

medio camino entre el carcter efmero de las telecomunicaciones y la constancia de los documentos

escritos, lo que ha provocado que a menudo se consideren los mensajes de correo como una

herramienta de uso personal y no como parte de la informacin corporativa. Para evitar esto y

Informtica

EESTP

Correo electrnico pblico y privado

determinar su estatus dentro de la organizacin, instituciones de todo el mundo, incluidas

universitarias, han publicado recomendaciones de uso del correo electrnico en consonancia con sus

contextos legales y administrativos, y coherentes con sus proyectos de implantacin de administracin

electrnica, as como con sus polticas de gestin y conservacin de documentos digitales.

Este tipo de recomendaciones ayudan al personal a gestionar el correo de forma apropiada,

consistente y eficaz; reducen el riesgo de prdidas de informacin; y previenen al usuario con

respecto a sus derechos (fundamentalmente su derecho de acceso y de proteccin de la

intimidad/inviolabilidad de la correspondencia) y obligaciones (gestin de los correos como parte de la

documentacin producida por la entidad). Mediante un adecuado uso del correo se evitan

inconsistencias en la documentacin, desfases, vacos y duplicaciones innecesarias. Por otro lado, la

ausencia de una poltica institucional de prcticas de creacin y gestin perpeta la percepcin de que

el correo electrnico es una cuestin individual. El establecimiento de recomendaciones y guas de

buenas prcticas no slo conciencia de que el correo electrnico es una herramienta de trabajo, sino

que ayuda a crear mensajes ms consistentes.

Aunque muchas instituciones cuentan con unas recomendaciones relativas al uso y gestin del

correo electrnico, que incluyen poltica de uso y privacidad, son pocas todava las que han

desarrollado polticas corporativas adecuadas de organizacin y conservacin. La mayora de las

organizaciones se limitan a realizar copias de los correos (back ups) en los propios servidores,

proceso que no cumple con las condiciones mnimas que permitan el acceso a esta documentacin a

medio o largo plazo, quedando muchas veces la decisin de su conservacin o eliminacin en manos

de los usuarios finales.

El objetivo de este trabajo es el establecimiento de unas lneas bsicas que ayuden a las

instituciones universitarias a disear sus propias polticas de gestin y conservacin del correo

electrnico. Este tema ya fue abordado por el grupo de trabajo de documentos electrnicos de la CAU

en el documento La Gestin de los Documentos Electrnicos: Recomendaciones y Buenas Prcticas

para las Universidades, pero se ha considerado oportuno volver a hacer hincapi sobre la cuestin,

especialmente desde la perspectiva de su vinculacin con la implantacin de la administracin

electrnica en los centros de enseanza superior, teniendo en cuenta las implicaciones

administrativas, legales y tcnicas.

Informtica

EESTP

Correo electrnico pblico y privado

MARCO

TERICO

Informtica

EESTP

2.1.

Correo electrnico pblico y privado

TIPOLOGA

A partir de la naturaleza compuesta descrita en el apartado anterior, debo referirme a la tipologa

de correos electrnicos que existen, en virtud de la cual se ha desatado una polmica en torno a la

legalidad de la interceptacin del correo y la propiedad de los mensajes que se transmiten por este

medio de comunicacin. Efectivamente la tipologa define caractersticas dismiles para cada cuenta

de correo, por lo cual, deben regir normas jurdicas distintas pero flexibles, justas y proporcionadas.

2.2.

Correo electrnico privado

Correo electrnico pblico

SEGURIDAD DIGITAL

La seguridad digital surge como un principio de la nueva sociedad de la informacin que

permite el resguardo preventivo de los bienes propiedad de los agentes que intervienen en los medios

de comunicacin, y que puedan verse vulnerados con los avances tecnolgicos. Por ejemplo,

hablamos de tomar medidas para evitar la irrupcin de hackers y crackers en los sistemas

informticos del Estado, evitar la alteracin o eliminacin de documentos pblicos por parte de

terceros o bien la violacin de la correspondencia privada constante en un correo electrnico adscrito

como cuenta de un servidor privado.

La seguridad digital puede proteger la informacin que se resguarda en formato electrnico [ya

sea en lnea (en la Web) o en ordenadores pblicos o privados] mediante mecanismos tcnicos y

normas de seguridad empresariales o institucionales que protejan los bienes y la informacin sensible

o en trmite.

En el caso de los empleados estatales, stos son depositarios de bienes pblicos, llamados a

ejercer todas las acciones de control y supervisin de aquellos bienes adquiridos con recursos del

Estado. Es parte del deber de diligencia y sana administracin, proteger la informacin sensible,

proteger los recursos y tomar toda previsin posible que evite eventuales responsabilidades

administrativas, civiles o penales, o bien prdidas que representen un perjuicio econmico para el

Estado. Igualmente, en el caso de los trabajadores de empresa privada, dentro de su contrato laboral

estn llamados a proteger los bienes de la empresa en la que trabajan, por lo que adoptar medias

para proteger la informacin que en ambos casos se manipula por el correo electrnico o evitar

accesos no autorizados en virtud de un uso no diligente de sus claves o revelacin de las mismas a

terceros; resulta una obligacin inherente a su condicin de empleados.

Los derechos que se protegen con la seguridad digital se conocen con el carcter de sui

generis, pues la doctrina constitucionalista no ha logrado consolidar la naturaleza de los mismos,

aunque coinciden en la necesidad de su proteccin en virtud de los bienes jurdicos que resguardan.

Informtica

EESTP

Correo electrnico pblico y privado

En lo personal, y sin que ello sea objeto de este ensayo, considero la seguridad digital como un bien

de cuarta generacin y por ende con el rango de derecho fundamental.

En las ltimas dcadas juristas e informticos se han unido para elaborar un marco de

proteccin a la actividad que ha venido desarrollando la tecnologa en nuestras sociedades. Por tanto,

el acceso de los ciudadanos a los archivos y registros administrativos si bien es lcito y est protegido

como parte del derecho a la informacin, ese derecho encuentra su lmite si el acceso a la informacin

afecta la seguridad y defensa del Estado, la averiguacin de los delitos y la intimidad de las personas;

o bien si se utiliza el derecho de forma abusiva para la manipulacin, destruccin o uso ilegtimo de

los bienes protegidos.

Las medidas de seguridad digital suelen variar dependiendo del servidor del que se trate. Por lo

general, son normas de ndole tcnica y algunas que deben adoptar los usuarios segn se obligan en

las condiciones generales de acceso a los portales que proporcionan sus servicios.

No es tema de este ensayo la seguridad digital, sobre la que me dedicar en otro momento,

pero valga citarla como un cdigo que poco a poco ha adquirido ms fuerza por su naturaleza

cambiante segn las exigencias diarias del servicio, y por ser la que mejor se adecua al rgimen de

convivencia en la era digital. Incluso, valga considerar la seguridad digital como un derecho

fundamental de los miembros de la sociedad virtual.

2.3.

PRERROGATIVA DE ACCESO TCNICO

En cuanto al acceso a las cuentas de correo electrnico, existen ciertos sujetos que por su

condicin profesional o tcnica tienen ingreso privilegiado al contenido de los e-mail de los usuarios, y

son los que administran el servicio en cada host.

En el caso de los correos electrnicos proporcionados en el mbito laboral o de la

Administracin Pblica, en principio dichos accesos no tendran mayores controversias si se delimitan

responsabilidades por abusos e indemnizaciones cuando se afecte a la institucin, a la empresa o a

terceros. Sin embargo, la prerrogativa de acceso debe estar centralizada y debidamente autorizada

para evitar alteraciones de documentos o daos en los bienes informticos de la Administracin.

Por otro lado, en el caso de los host privados, el que un sujeto desconocido y ajeno a nuestro

entorno e incluso desarrollando su actividad en otra jurisdiccin o geografa, pueda tener acceso tanto

a mis datos personales (y manipularlos de forma no autorizada) e incluso acceder al contenido de mis

correos, resulta evidentemente ms gravoso no solo por la dificultad del usuario de acceder al

administrador sino porque en este caso s se trata de asuntos relativos a la inviolabilidad de la

correspondencia privada.

En este sentido, el Administrador de Correo es capaz de conocer, interceptar, y manipular los

correos an sin que el usuario lo sepa. De all que el Cdigo Penal Espaol en su artculo197.4 agrave

el delito de violacin de la correspondencia constante en un correo electrnico si los hechos los realiza

el encargado o responsable de fichero, soporte informtico, electrnico o telemtico.

Informtica

EESTP

Correo electrnico pblico y privado

En los newsgroups o en los foros de discusin se presenta una situacin similar en donde hay

un moderador tambin adscrito al personal tcnico del proveedor de servicios, que controla las

intervenciones de los usuarios e incluso sin previo aviso puede intervenir censurando o expulsando a

un miembro por su criterio o ejerciendo acciones contra su direccin de correo electrnico.

Pero en tanto no se creen mecanismos tcnicos que puedan impedir totalmente esta situacin,

los servidores deben contar con medidas de control de su personal y adoptar un cdigo de conducta

que los distinga como "sitios seguros en la Red"; mientras que el usuario debe acudir a los

proveedores de servicios que ofrezcan las mayores garantas de seguridad y resguardo de los

derechos fundamentales de los usuarios.

2.4.

DERECHOS SUCEPTIBLE DE VULNERACION

Junto a los temas analizados supra, existen abusos ms concretos que se definen a partir del

uso que se le de al sistema de mensajera electrnica. Sanz de las Heras define el ACE (Abuso en

Correo Electrnico) como las distintas actividades que trascienden los objetivos habituales del servicio

de correo y perjudican directa o indirectamente a los usuarios.

Cada uno de esos abusos, puede llegar a constituirse en un limitador pasivo o por omisin del

derecho de acceso a Internet por miedo a que la direccin de correo electrnico u otros datos

sensibles que distingan al usuario o puedan eventualmente ser utilizados maliciosamente en su

perjuicio, sean capturados y manipulados sin la autorizacin o control debidos; lo que los hace

sumamente trascendentes en esta materia y revela la necesidad de protegerles.

1.) Proteccin de datos personales

El artculo 18.1 CE garantiza el derecho a la intimidad personal y familiar. Esta norma cobija por tanto

tambin ese derecho en lo que respecta al uso del correo electrnico, como ya indiqu en apartados

anteriores.

Por su parte el artculo 18.4 CE dispone que la ley limitar el uso de la informtica para garantizar el

honor y la intimidad personal y familiar, por lo que se evidencia la intencin del legislador de proteger

la intimidad del individuo ante los nuevos avances de la informtica y las redes de comunicacin.

Ya haba advertido que el correo electrnico puede permitir la elaboracin de perfiles personales del

usuario y por ende provocar que su intimidad quede vulnerada. Esos perfiles indican desde el lugar de

trabajo, el nombre y apellido del usuario y el pas de residencia, slo dentro de la direccin que posee

o cuenta de correo. Adems, dentro de cookies es posible adicionar otros datos complementarios para

la elaboracin de un perfil sensible, tales como edad, raza, religin, cuenta de crdito, nmero de

telfono, direccin postal y direccin domiciliaria, por citar algunos ejemplos. El email es en s mismo

un domicilio electrnico y por ende deben cuidarse sus datos que son identificatorios del sujeto e

identificatorios de su situacin geogrfica y otros aspectos que definen su personalidad.

Informtica

EESTP

Correo electrnico pblico y privado

El correo electrnico tambin transmite la direccin IP que identifica a la persona y todo lo que su

ordenador resguarde o la institucin en la que labora resguarde, situacin que hace ms evidente la

necesidad de que la persona que manipule una cuenta de correo lo haga con la mayor diligencia

posible, sobre todo en el caso del correo laboral o administrativo en donde se es responsable tanto a

nivel personal como solidariamente con la empresa.

Los datos que se trasiegan con el uso del correo pueden manipularse sin nuestro consentimiento para

establecer los perfiles de la personalidad que indiquen nuestra tendencia poltica, sexual, religiosa,

etc. y a partir de la participacin en grupos de noticias, foros de discusin, mailing list o chats,

establecer una descripcin precisa de nuestra personalidad. Esa informacin podra utilizarse para

fines propagandsticos, publicitarios o bien para fines polticos que incluso podran poner en peligro la

integridad personal o moral del usuario.

Al ingresar en los servidores o adquirir una cuenta, solemos prestar nuestros datos personales que

quedan archivados a nuestro nombre para el uso de los servicios que se prestan en la Red. Para

solicitar un correo electrnico, debemos ofrecer una serie de referencias que distinguen nuestra

personalidad y que ligadas a otros historiales personales, podran constituir perfiles de cada usuario

en torno a los gustos, intereses, aficiones, ingresos, etc. Cada vez que entramos a algn sitio de la

Red, existirn cookies elaboradas a partir de los propios datos que hemos facilitado, que identificarn

incluso los sitios que se visiten y el tiempo que permanezcamos en ellos, an sin nosotros saberlo.

Para ello, es recomendable utilizar servidores Web que brinden altos niveles de seguridad

(generalmente aquellos con navegadores ms recientes o que hagan constar explcitamente en su

portal las medidas de seguridad sobre proteccin de datos personales), y utilizar mecanismos como la

firma digital (que cada vez se ir incorporando para evitar la usurpacin de identidad) o la criptografa;

que consiste en el uso de algoritmos para cifrar la informacin, protegiendo los datos de quien no

posea la clave de encriptacin respectiva. Este mtodo, actualmente utilizado para proteger la

informacin contenida en un correo electrnico, permite que sea imposible intervenir y cifrar los

mensajes que se envan por email,

Como otra medida se puede requerir la disociacin de datos (con respecto a la identidad) ante el

navegador o servidor que nos brinde tal servicio para el resguardo de los datos personales.

2.) Privacidad de las comunicaciones

El correo es protegido en su carcter de comunicacin personal o privada por el secreto de las

comunicaciones, por lo que en principio su contenido es inviolable y no puede ser incautado o abierto

sin que medie intervencin judicial, tal como se aplica al correo tradicional y con las excepciones

indicadas para el correo laboral y administrativo.

El artculo 18.3 CE garantiza el secreto de las comunicaciones segn lo vimos con anterioridad. El

email es fcil de usar, copiar el contenido, usurpar e intervenir por lo que su proteccin resulta

necesaria ante el auge tecnolgico.

Informtica

EESTP

Correo electrnico pblico y privado

La RECOMENDACIN 3/97 SOBRE ANONIMATO EN INTERNET ADOPTADA POR EL GRUPO DE

TRABAJO EL 3 DE DICIEMBRE DE 1997 indica claramente que la intimidad queda vulnerada ante la

falta de seguridad en las comunicaciones, por lo que debemos entender que dicha intimidad debe ser

resguardada siempre en el correo electrnico privado.

Se protege por tanto la vida privada en las comunicaciones y no los documentos pblicos que existan

en ellas ni la vida privada de quien utilice la cuenta. El correo electrnico dentro de la Administracin

Pblica es por tanto pblico y de acceso libre salvo en lo que respecta a medidas de seguridad que

resguarden su contenido y eviten su alteracin. Debe entenderse, entonces, que el ciudadano no

puede solicitar intervenir un correo pero s solicitar visualizar su contenido u obtener una copia del

mismo si demuestra poseer un inters legtimo en la informacin que conste en el correo respectivo.

3.) No hay garanta de que los mensajes lleguen ntegramente

Sobre la integridad del mensaje desde el momento que se enva hasta cuando llegue a su destino,

valga indicar la definicin ofrecida por Corripio que al efecto seala:

"La integridad se entiende como la fiabilidad del contenido del mensaje o documento, de forma que la

informacin transmitida sea un fiel reflejo del dato que representa en realidad. La definicin de

integridad debe comprender los trminos de exacta, autorizada y completa y se dirige a asegurar que

los datos recibidos se corresponden exactamente con los enviados por un emisor autorizado."

Efectivamente, la integridad se exige en esta materia como un principio de seguridad del envo de la

comunicacin y comprende tanto la identidad entre el contenido emitido y el recibido, como la

identidad de quien aparece como titular de la cuenta y quien la utiliza efectivamente.

Es necesario que las partes tengan esa garanta de quien ofrezca el servicio de mensajera

electrnica, del mismo modo que en el correo tradicional se le exiga a la oficina postal la certeza de

que los envos llegasen a su destino tal y como fueron remitidos.

4.) No se garantiza al remitente que el mensaje lleg a su destino

No existe un medio seguro que determine si el mensaje lleg al destinatario, salvo en casos que haya

existido algn problema de comunicacin o que la direccin haya sido digitada de forma errnea, el

administrador de correo de forma automtica notificar al usuario de tal anomala.

Sin embargo, actualmente se parte de la premisa de que todo mensaje enviado fue recibido por el

destinatario de forma inequvoca, pese a que tal circunstancia es difcil de certificar con plena certeza.

Aunque no hay que ser fatalistas: cuntas veces en el correo tradicional una carta se desvi de su

destino? Internet no es una herramienta infalible pero tampoco es desechable. Por el contrario, pese a

esta y otras desventajas que poco a poco se estn perfeccionando, es hoy en da el medio de

comunicacin ms econmico y eficaz.

5.) No se garantiza la identidad del remitente o del receptor

Informtica

10

EESTP

Correo electrnico pblico y privado

La identidad de las partes es necesaria en el envo de toda correspondencia, con el fin de determinar

la responsabilidad del envo del material. Tal como lo seala el considerando 47 de la DIRECTIVA

95/46/CE DEL PARLAMENTO EUROPEO Y DEL CONSEJO del 24 de octubre de 1995 relativa a la

proteccin de las personas fsicas en lo que respecta al tratamiento de datos personales y a la libre

circulacin de estos datos, el responsable del envo de un mensaje electrnico es el emisor y no el

servidor del sitio.

De all la importancia en la utilizacin personal y exclusiva de una cuenta a favor de un nico usuario,

o bien la coincidencia del contenido de un correo remitido por un trabajador, con la actividad ordinaria

de la empresa que consta en la identidad expresada a travs del nombre de dominio. Con ello se tiene

la certeza de que la identidad de la mensajera le corresponde a un nico emisor y que el destino de

un mensaje a una cuenta a su vez corresponde a un nico receptor, razn por la cual el uso de la

clave de acceso o password, se considera secreto, individual y personal.

"La autenticidad del mensaje consiste en la correcta atribucin de la identidad del emisor. La

despersonalizacin del mensaje telemtico originada por la naturaleza del propio medio electrnico

impone la necesidad de asegurar la identificacin de las partes que se comunican entre s. La

autentificacin debe permitir determinar que aquel que se conecta a la red se corresponde al nmero

indicado. (...) Entre los protocolos de identificacin destacan: kerbers, PGP y PEM (en Internet) y

EDI."

Las medidas y restricciones de manipulacin, almacenamiento, cambio peridico y escogencia

oportuna de una clave personal de acceso, que a su vez sea difcil de cifrar por parte de terceros,

debe ser una medida obligatoria por necesidad de seguridad jurdica tanto del titular de la cuenta

como de quien recibe el mensaje respectivo.

6.) Difusin de contenido inadecuado

Es evidente que la difusin de contenido inadecuado o ilegtimo a travs del correo electrnico, puede

afectar sensiblemente los derechos de los receptores as como los de terceros.

Dentro del contenido que puede considerarse inadecuado, podemos citar los mensajes ajenos al

mbito laboral en los correos proporcionados por empresas privadas o por la Administracin Pblica;

mientras que existen correos que tanto dentro del correo electrnico privado como dentro del laboral

se consideran inadecuados por ir contra el ordenamiento jurdico o bien por afectar el servicio, tales

como los siguientes:

a) Informacin que contravenga o atente contra los derechos fundamentales y libertades

pblicas reconocidas constitucionalmente, los tratados nacionales e internacionales y en el

resto del ordenamiento jurdico;

b) Informacin que induzca, incite o promueva actos discriminatorios, delictivos, terroristas,

denigrantes, difamatorios, coercitivos, ofensivos, violentos o en general, contrarios a la ley, a la

moral y buenas costumbres generalmente aceptadas o al orden pblico;

Informtica

11

EESTP

Correo electrnico pblico y privado

c) Informacin que induzca, incite o promueva actos, posturas, movimientos, manifestaciones,

actitudes o ideas discriminatorias por razn de sexo, ideologa, etnia, religin, preferencia

sexual, creencias, edad o condicin social; situacin que adquiere mayor gravedad si dichas

posturas son asumidas por un trabajador de forma individual, utilizando el correo electrnico

que distingue su lugar de trabajo, pues evidentemente podra confundir al receptor y dar una

imagen errada de la postura empresarial o Estatal.

d) Informacin que incorpore o ponga a disposicin o permita acceder a productos, elementos,

mensajes y/o servicios delictivos, violentos, pornogrficos, degradantes o en general, contrarios

a la ley, a la moral y buenas costumbres generalmente aceptadas o al orden pblico; que daan

la imagen de la empresa, del Estado o de terceros. Lo anterior sin perjuicio de los servicios que

de forma autnoma brinden los usuarios a travs de correos electrnicos de naturaleza privada,

los cuales quedan bajo su exclusiva responsabilidad.

e) Informacin que viole o revele los secretos empresariales de terceros o el secreto de la

informacin institucional, sobre expedientes personales o de usuarios, informacin contable y

de cualquier otra ndole similar; que infrinja la normativa sobre el secreto de las comunicaciones

o al derecho a la intimidad y la privacidad de las informaciones;

f) Informacin que incorpore virus u otros elementos fsicos o electrnicos que puedan daar o

impedir el normal funcionamiento de la red, del sistema o de equipos informticos (hardware y

software) de terceros o del servidor privado o laboral o que puedan daar los documentos

electrnicos y archivos almacenados en dichos equipos informticos.

g) Informacin que sobrepase el tamao autorizado por el administrador, y que de alguna

medida dae nuestros sistemas de transmisin de documentos.

La anterior lista no es taxativa y suele utilizarse como referente en las condiciones generales de

acceso y uso del correo electrnico que se brinda en diversos servidores independientemente de su

tipologa, y bajo el entendido de que no existe normativa que coadyuve al efectivo cumplimiento de

esos cdigos de conducta, que quedan adscritos a las normas jurdicas generales, principios jurdicos,

la costumbre y la buena fe del usuario.

7.) Envo masivo de publicidad no solicitada por email o correos no solicitados

Con la palabra inglesa Spam o spamming se designa la actividad de enviar a varias direcciones de

correo electrnico, mensajes publicitarios no consentidos o no solicitados que en principio no deben

permitirse. Tampoco es lcito brindar servicios al usuario condicionando su aceptacin a la recepcin

indiscriminada de correos publicitarios, tal como qued consignado en la Ley de Servicios de la

Sociedad de la Informacin y del Comercio Electrnico de Espaa (Ley 34/2002 del 11 de julio de

2002, en vigor desde el 12 de octubre de 2002, LSSI).

El envo masivo de publicidad o de correos no solicitados, puede causar inconvenientes tcnicos y

humanos. Esta actividad puede estar destinada a bloquear un servicio de correo especfico, saturando

las lneas, la capacidad de la memoria del ordenador o del CPU del servidor o el espacio de disco del

Informtica

12

EESTP

Correo electrnico pblico y privado

usuario o servidor. Igualmente, el envo masivo de correos suele causar molestias al usuario pues la

recepcin de estos mensajes quitan tiempo a sus actividades ordinarias e incluso podran afectar su

sensibilidad en caso de que se trate de mensajes de corte religioso, ideolgico o similar.

8.) Listas de distribucin o mailing lists

Las listas de distribucin sirven para formar grupos de personas con intereses coincidentes en torno a

ciertos temas o afinidades, quienes reciben informacin simultnea a travs de los correos

electrnicos registrados ante un administrador de la lista. Estas personas utilizan estas listas para

intercambiar mensajes o informacin respecto de los temas que los agrupan, a travs de sus

direcciones de correo. El mensaje se enva a la lista y de inmediato y de forma simultnea se

distribuye a todos sus miembros. Esos mensajes pueden incluso llegar a terceros, si alguno de los

miembros de la lista redirecciona el mensaje a otros usuarios o a otras listas a las que est adscrito.

La misma lista de distribucin es un correo electrnico con respecto a su formato y funcionamiento por

lo que suele ser fcil de identificar. Igualmente, el usuario debe tener la opcin permanente de darse

de baja de la lista para evitar seguir recibiendo mensajes de la misma. Una modalidad de lista de

distribucin tambin son los Grupos de noticias (News, Nesgroups, Netnews o Usenet) pues muchas

veces se accede a ellos a travs del correo electrnico o bien se ingresa directamente a un portal, en

cuyo caso la direccin de correo no tiene trascendencia.

Un uso ilegtimo de la direccin electrnica en este mbito se constituye tambin cuando se gestionan

bases de datos con direcciones de correo cuya manipulacin no ha sido autorizada por los usuarios.

Existen empresas que intercambian listas de correo con fines publicitarios y sin el consentimiento de

los dueos de las cuentas electrnicas, por lo que esta situacin tambin debe controlarse y ser

autorizada expresamente por el usuario.

9.) Comercio electrnico

Las telecomunicaciones han introducido nuevas tcnicas de comercio (compra y venta de bienes y

servicios en lnea). En el mbito internacional ya se han emitido normas genricas que pretenden la

regularizacin de estas actividades, tales como la Ley Modelo sobre el Comercio Electrnico , el

Contrato Tipo de la Comisin Europea y la Iniciativa Europea de Comercio Electrnico ; entre otras.

Los contratos electrnicos son los que se acuerdan y celebran a travs de medios electrnicos o

telemticos, por lo que el correo electrnico es el sistema utilizado mayoritariamente para consolidar

este tipo de transacciones.

"El comercio electrnico se puede definir, en un sentido amplio, como cualquier forma de transaccin

o intercambio de informacin comercial basada en la transmisin de datos sobre redes de

comunicacin como Internet. En este sentido, el concepto de comercio electrnico no slo incluye la

compra y venta electrnica de bienes, informacin o servicios, sino tambin el uso de la Red para

actividades anteriores o posteriores a la venta como son:

La publicidad

Informtica

13

EESTP

Correo electrnico pblico y privado

La bsqueda de informacin sobre productos, proveedores, etc.

La negociacin entre comprador y vendedor sobre precio, condiciones de entrega, etc.

La atencin al cliente antes y despus de la venta

La cumplimentacin de trmites administrativos relacionados con la actividad comercial

La colaboracin entre empresas con negocios comunes (a largo plazo o slo de forma

coyuntural)"

El comercio electrnico (transaccin comercial en lnea) que sea realizado por correo electrnico

puede ser peligroso pues al no haber garanta de seguridad en el resguardo de la identidad, nmero

de tarjeta de crdito y dems datos personales, se deben tomar otras medidas de seguridad que nos

brinden el respaldo suficiente para realizar los negocios que deseamos en este medio. No se trata de

ser alarmista, pues igual riesgo corre el comprador que asiste a una tienda y proporciona su tarjeta de

crdito para el pago. Internet sigue siendo un sitio seguro para realizar negociaciones y compras, en

general, si se realizan a travs de sitios confiables y tomando las precauciones debidas; como

corresponde en toda transaccin comercial sea o no electrnica.

Para proteger las transacciones debemos partir de que todo mensaje que sea enviado por persona no

autorizada constituye una obligacin por autonoma de la voluntad pues el receptor debe tener certeza

de que el mensaje fue enviado desde el ordenador del usuario que se identifica. Si en ese trmite

existe algn problema, el mismo lo asume el emisor por no haber tomado las previsiones de seguridad

necesarias como el resguardo diligente de claves y otros aspectos.

Uno de los avances normativos ms importante para la regulacin de estas prcticas de Internet, ha

sido la Directiva sobre el comercio electrnico , que ha brindado algunas soluciones en materia de

responsabilidades, jurisdiccin y otros aspectos de relevancia.

La seguridad jurdica forma parte del orden pblico jurdico que fundamenta una regulacin de las

cosas y pone lmites a las teoras de autorregulacin de la Red (que no es ms que abogar por las

leyes de mercado en un mundo globalizado y por tanto desigual). Por eso, an si ha sido viable

abocarse a la autonoma de las partes intervinientes, lo cierto es que deben establecerse normas

universales para este tipo de transacciones, que aseguren el cabal cumplimiento de las obligaciones y

de la seguridad jurdica que consagra el artculo 9 de la CE as como los principios de equidad y

justicia.

10.) Conversacin electrnica (chatting o IRC)

Permite la comunicacin simultnea entre varios usuarios, que utilizan su identidad real, seudnimo o

nickname. Para que la identidad no sea obtenida o violada la comunicacin (pues se puede grabar

texto, voz e imagen), es recomendable dejar en blanco los espacios donde solicitan datos personales

en la inscripcin del servicio.

Informtica

14

EESTP

Correo electrnico pblico y privado

El IRC (Internet Relay Chat) permite el dilogo simultneo entre usuarios conectados a la misma red

UNDERNET que utilizan seudnimos, apodos o nicks (nicknames). Estos sistemas permiten tener

conversaciones pblicas o privadas a travs de ciertos comandos que permiten dividir en pantallas las

conversaciones que elijan los usuarios.

Como puede apreciarse, nuevamente se deben adoptar previsiones pues se involucra la participacin

activa y pblica del usuario que puede generar perfiles que descubran su identidad o datos de ndole

sensible como sus afinidades polticas, sexuales, religiosas, etc.

2.5.

JURISPRUDENCIA

En Espaa poco a poco empiezan a emitirse resoluciones (hasta la fecha ninguna que constituya

propiamente un antecedente jurisprudencial) que empiezan a revelar un marco jurdico aplicable en

esta materia. Bsicamente hay 3 sentencias que considero importante citar, junto con las posturas que

las mismas han generado en la sociedad espaola:

A.) RESOLUCIONES JUDICIALES

1.) TRIBUNAL SUPERIOR DE JUSTICIA DE CATALUYA. Sala de lo Social. 14 de noviembre del 2000.

Sentencia 9382/2000. Recurso de suplicacin del DEUTSCHE BANK.

En resumen este caso consisti en el despido de un trabajador del Deutsche Bank, quien acept

haber remitido mensajes ajenos al trabajo (140 en 5 semanas) pero en su defensa indicaba que la

prdida de tiempo y el coste para la empresa fue mnimo. Aleg adems persecucin sindical por su

afiliacin al sindicato de la empresa, indicando que en el fondo esa era la razn de su despido y no el

uso del correo electrnico en horas laborales.

El Tribunal en esta oportunidad dio por probado lo siguiente de la conducta del trabajador:

Hubo transgresin de la buena fe contractual

Violacin de deberes de conducta

Defraud la confianza e inters de la empresa

Violent el deber de lealtad laboral

Con base en esas aseveraciones, se declar el despido procedente, por lo que es un claro

antecedente que avala la teora de que el correo electrnico laboral es exclusivamente para los fines

que indica la empresa y no para asuntos personales del trabajador. Los tribunales incluso sealan que

el hecho de utilizar el correo para fines personales dentro de las horas laborales constituye una causal

de despido por deslealtad a la empresa y abuso contractual.

2.) Audiencia Nacional. Sala de lo Social. Sentencia No. 17/2001 del 6 de noviembre del 2000

Sindicato c/ BBVA

Informtica

15

EESTP

Correo electrnico pblico y privado

En este caso, el Sindicato de Trabajadores del Banco Bilbao Vizcaya Argentaria (BBVA) de Espaa

envi mensajes masivos a los trabajadores desde un servidor externo, que fueron rechazados por el

servidor interno para evitar un colapso del sistema.

El Sindicato interpuso una demanda alegando que no se le haba permitido el envo de mensajes en

contra de la libertad sindical. Al respecto, la Audiencia Nacional declar el derecho del sindicato a

transmitir noticias de inters sindical a los trabajadores a travs del correo electrnico de la empresa.

Sin embargo, dio la razn a la empresa en cuanto a que no fue ilegtima su accin de evitar un

colapso en el sistema con el envo masivo de correos y le indic al sindicato que en lo sucesivo

podan hacer uso de este medio de comunicacin pero con la debida MESURA y NORMALIDAD para

evitar daos al servidor interno del Banco.

3.) Juzgado de lo Social # 31. Sent. 3271 del 26 de marzo del 2001. NCR de Espaa.

En este tercer caso, la empresa NCR intervino el correo electrnico de un trabajador que a su vez

ejerca de secretario sindical; a quien se le despide pues la empresa detecta que su direccin IP est

en varias conexiones a Internet en horas laborales.

Al respecto, el Juzgado seal lo siguiente:

-Intervenir el ordenador del secretario sindical con quien hay litigios pendientes implica una violacin al

derecho

fundamental

de

la

libertad

sindical.

-Es nula la prueba de despido si se obtuvo vulnerando la libertad sindical.

-Un monitoreo o intervencin del correo excesivo, injustificado, inidneo, innecesario y

desproporcionado implica violacin al derecho a la intimidad.

Este caso, adquiri un matiz distinto, pues se valor ms la condicin del trabajador como sindicalista

que la intervencin propiamente del correo electrnico, al tratarse de un trabajador con una condicin

especial, quien presumiblemente tena archivado incluso en su ordenador (propiedad de la empresa)

documentos relativos al litigio entre NCR y el sindicato. Ante esa situacin, el Juzgado valor la

improcedencia de la intervencin del correo electrnico por la consecuente vulnerabilidad del derecho

sindical. No obstante, s menciona la resolucin de un monitoreo "injustificado, excesivo..." etc,

situacin que a contrario sensu podra decirse que existe efectivamente a favor de la empresa un

derecho al monitoreo "pertinente y justificado" cuando las circunstancias sean otras.

4.) Otras resoluciones en torno al tema:

Recientemente en una empresa de Madrid se dio la admisin de una renuncia realizada por correo

electrnico que evidencia la legitimidad de las acciones realizadas por este medio de comunicacin en

el mbito laboral.

Efectivamente, la Sala de lo Social del Tribunal Superior de Justicia de Madrid admiti una renuncia

realizada por correo electrnico sin firma digital que identificara al remitente como prueba del despido

del directivo de una empresa.

Informtica

16

EESTP

Correo electrnico pblico y privado

En el correo, el trabajador presentaba su dimisin irrevocable, pero el mismo no fue inicialmente

reconocido como redactado ni enviado por su supuesto autor. No obstante, a juicio del Tribunal

Superior de Madrid, el correo electrnico es un "medio de comunicacin utilizado que la nueva

tecnologa facilita, siendo su uso cada vez ms habitual y que, desde luego, til y eficaz es".

B.) POSTURAS EN TORNO AL USO DEL CORREO ELECTRNICO

1. El correo es una herramienta que pertenece al mbito privado, protegida por el secreto a las

comunicaciones y el derecho a la intimidad an en la escena laboral

Quienes sostienen esta teora, reconocen sin embargo la potestad de la empresa de acceder al correo

de sus trabajadores bajo ciertas circunstancias. Precisamente, los Sindicatos espaoles proponen que

el acceso sea factible solo ante indicios reales de alguna violacin contractual, pero nunca por una

mera sospecha injustificada.

Los Sindicatos han pedido que se declare la inviolabilidad de las comunicaciones por email para poder

mantener por esa va, un contacto con los trabajadores. No obstante, no han entrado a una discusin

en torno a la conveniencia de que un trabajador utilice tal medio para asuntos privados.

2. El correo electrnico es una herramienta puesta al servicio del trabajador para el uso controlado y

limitado a su trabajo. Un uso privado implica mala fe y abuso de confianza.

En defensa de esta teora que, por las razones ya indicadas en este ensayo, es la que considero ms

acertada, se debe tener presente que al trabajador no se le est negando el derecho al uso social,

pues perfectamente puede acceder a una cuenta de correo privada que no tenga relacin con la

empresa.

2.6.

PROPUESTA PARA LA REGULARIZACIN DEL USO DEL CORREO ELECTRNICO

Tal como lo he venido afirmando en este y otros ensayos en torno a los nuevos retos que impone

Internet en el mundo jurdico, las leyes no pueden ser un bice para el desarrollo tecnolgico. Y no lo

son an si se lo propusieran, pues la sociedad de la informacin avanza de forma vertiginosa,

mientras el derecho intenta vanamente alcanzarla.

Por ello debemos enfrentarnos a la realidad que exige esta nueva dinmica y proponer en lugar de

rgidas ordenanzas legales, un sistema normativo conciliatorio que no perjudique a ninguno de los

involucrados en este proceso, pero que regule y oriente de forma armoniosa y justa sus relaciones

personales, laborales, comerciales, etc..

"Internet es la manifestacin principal y ms representativa de una importante transformacin de la

realidad social, de los hechos, que altera en el entorno digital propio de la llamada sociedad de la

informacin algunos de los fundamentos tradicionales sobre los que han operado los ordenamientos

Informtica

17

EESTP

Correo electrnico pblico y privado

jurdicos. En esta lnea, el rgimen jurdico de esta nueva realidad social debe partir de la

transformacin de ciertos paradigmas tradicionales del Derecho, lo que exigira no slo revisar los

trminos en que deben ser aplicadas a los nuevos hechos, instituciones jurdicas ya conocidas, sino

tambin en el futuro incorporar al Derecho nuevos valores y criterios culturales propios de la era de la

informacin."

Desde el ciber-vandalismo que da a da protagonizan hackers y crackers, hasta la vulnerabilidad en la

que se encuentran los derechos fundamentales con el uso de las nuevas tecnologas, queda en

evidencia la necesidad de un control legal en este mbito.

El Estado unitario no puede regularlo todo y la corregulacin entre naciones o regiones resulta

insuficiente. Las medidas deben ser universales, acordes con el mbito de actuacin de las nuevas

tecnologas y especficamente de la plataforma de Internet donde se desarrolla el correo electrnico.

La experiencia nos ha indicado que la autorregulacin (por la que abogan empresarios y Estados con

tendencia a privar la proteccin de la economa sobre los derechos de los usuarios), genera excesos y

relaciones leoninas. Es preferible optar por un ordenamiento no de ndole coaccionador sino ms bien

deontolgico, que permita una cierta flexibilidad para el buen funcionamiento de la Red sin que ese

funcionamiento resulte en detrimento de los derechos fundamentales de cualquier sujeto que

interacte en este medio, bien sea usuario o proveedor de servicios.

Dentro de los intentos por introducir cdigos de conducta que regulen la actividad de los usuarios de

Internet, se han emitido varias propuestas, dentro de las que destaco la denominada Netiquette .

Sobre este proyecto nos dice Escribano Otero lo siguiente:

"Con este trmino se conoce el conjunto de normas, procedimientos y recomendaciones encaminadas

a facilitar la fluidez de las comunicaciones interpersonales en la sociedad virtual. Es un cdigo tico y

esttico oficioso que todo internauta que se precie conoce. Su naturaleza oficiosa permite la aparicin

de multitud de excepciones y matizaciones sin que por ello se considere necesariamente un

maleducado al transgresor. Esta netiquette, si bien etimolgicamente significa etiqueta de la red, se

distingue de las normas protocolarias en su flexibilidad. El principio bsico de toda interpretacin tica

en Internet debe ser la intencin, y de hecho, muchas normas de conducta van encaminadas a facilitar

la transmisin de las intenciones del internauta."

Dentro de esas normas se recomienda no ofender a nadie, ser conciso, y adoptar todas las medidas

necesarias para una buena relacin entre las partes que participan en la comunicacin.

El proyecto, tambin emite una serie de recomendaciones de uso tanto del correo electrnico como de

las actividades que a partir de una direccin de correo se pueden generar. Sobre ellas, Escribano

Otero indica las siguientes :

1. No enviar archivos ofensivos

2. No enviar mensajes generales para un grupo

3. No enviar spams o mensajes publicitarios

Informtica

18

EESTP

Correo electrnico pblico y privado

4. No facilitar datos personales por canales pblicos

5. Saludar a los participantes al entrar o salir del canal

6. Ser pacientes en la recepcin y envo de participaciones

7. Respetar el tema de canales temticos

8. Elegir el tono correcto de los mensajes

9. Usar un nick fcil de escribir

El titular de un correo electrnico, debe estar consciente de la trascendencia del resguardo de su

clave. Debe comprometerse a usar de forma individual su clave y reconocer ante el servidor de forma

expresa que todo elemento de identificacin es personal y nico, por lo que todas las actuaciones que

el Administrador de la Red registre bajo su clave, quedarn bajo responsabilidad exclusiva del usuario.

Por tanto el usuario deber tomar las previsiones necesarias para la debida utilizacin de los foros

abiertos y del material comercial, literario, audiovisual, acadmico y en general de toda aquella

informacin que conste en la red. Deber por lo tanto cambiar peridicamente la clave de acceso que

se le haya asignado, de manera que impida que terceros hagan uso indebido de la misma o lleguen a

averiguarla por alguna forma imputable o no al usuario.

El usuario o titular de una cuenta de correo electrnica se debe comprometer a no transmitir, difundir o

poner a disposicin de terceros a travs de los Foros Abiertos, correo electrnico u otros medios que

llegare a proporcionar su servidor las actuaciones ilegtimas que ya cit en este ensayo. Muchas de

esas acciones, de producirse, bien podran dar lugar a una rescisin de pleno derecho de la

contratacin que se tenga con el servidor en el caso de un correo de tipologa privada, o bien a las

sanciones administrativas, civiles, penales y comerciales que correspondan en caso de una infraccin

a estas condiciones ante el Administrador de un correo laboral (propiamente ante el patrono) o en el

caso de un correo administrativo (ante el Estado).

Por tanto, si bien lo que se propone son cdigos de conducta, por tratarse de comportamientos

previamente sancionados por ley en la actualidad, la implementacin de los mismos se debe realizar

en el entendido de que se harn exigibles las responsabilidades que correspondan, previa definicin

jurisdiccional y solventadas las particularidades de la ejecucin contractual respectiva.

Solo con mecanismos de cifrados fsicos o lgicos que ya se van introduciendo en los servidores con

la debida asesora profesional, puede asumirse una seguridad universal del uso del correo electrnico.

Pero dentro de los aspectos lgicos que se exigen para el funcionamiento del correo electrnico, es

recomendable reflexionar sobre lo indicado en este apartado, y en la medida de lo posible extender a

toda la Red estos cdigos de conducta.

Informtica

19

EESTP

Correo electrnico pblico y privado

3. CORREO ELECTRNICO PRIVADO

Como ya explicamos, en principio el correo electrnico es un medio de comunicacin privado

protegido como una correspondencia inviolable de conformidad con el artculo 18.3 de la CE.

El correo electrnico ms tpico en este sentido es aquel que el usuario posee de forma gratuita como

un servicio proporcionado por algn host de la Red o un proveedor de servicios, e incluso existen

direcciones de correo que se ofrecen previo pago de una cuota, lo cual es menos comn, en virtud de

la facilidad de acceder gratuitamente a una cuenta personal.

En estos casos, los usuarios del servicio quedan supeditados a las normas de seguridad y de uso de

la cuenta que aceptan en el momento de realizar la suscripcin al servidor que les proporciona el

beneficio de una cuenta.

Este correo es de uso estrictamente personal y por ende no puede ser manipulado, interceptado,

intervenido o alterado de alguna forma si no se posee una autorizacin judicial, pues corresponde

legtimamente a una naturaleza idntica a la del correo tradicional y por ende se encuentra protegido

por la intimidad en las comunicaciones y por el derecho a la intimidad.

El nuevo derecho de acceso a Internet , que es el derecho que tiene todo individuo a recibir los

servicios disponibles en Internet como servicios universales, obliga a hacer asequible los servicios de

Internet (y por ende de correo electrnico) a todos los ciudadanos del mundo sin distincin de

situacin poltica, social, econmica, sexual, laboral o geogrfica.

En este sentido, no se pueden imponer al usuario trabas o limitaciones para poseer una cuenta de

correo electrnico que le permita utilizar este servicio de mensajera de forma gratuita y sin poner en

peligro su derecho a la intimidad y a la privacidad de las comunicaciones.

La propiedad de los mensajes que se transmiten por este medio es del titular de la cuenta de correo

(del usuario que recibe el servicio) y no del servidor que ofrece el servicio (pues es un simple

administrador tcnico, una vez que proporciona la facilidad de acceso) y que por consiguiente se

encuentra obligado a adoptar las medidas necesarias para proteger al usuario tanto en la

manipulacin de sus datos, como en lo que respecta a medidas de seguridad para evitar que su

correspondencia sea violentada por un tercero no autorizado.

El usuario por su parte, queda obligado a adoptar sus propias medidas de seguridad como el

resguardo de la clave, password o pin que se le concede para el acceso exclusivo a su cuenta y a

utilizar el servicio segn las condiciones que acepte en el contrato de suscripcin.

La intimidad personal protegida de esta forma, coincide con lo dispuesto en el artculo 2.2 de la LEY

ORGNICA 1/1982 DEL 5 DE MAYO de Espaa, cuyo objetivo es el resguardo de este derecho

Informtica

20

EESTP

Correo electrnico pblico y privado

fundamental que debe extenderse a los datos e informacin de la persona constantes en su cuenta de

correo o bien en el material que trasiega a travs de su direccin electrnica.

El Cdigo Penal en su artculo 197.1 dice en lo que interesa lo siguiente:

"El que para descubrir los secretos o vulnerar la intimidad de otro, sin su consentimiento, se apodere

de papeles, cartas, mensajes de correo electrnico o cualesquiera otros documentos o efectos

personales o intercepte sus telecomunicaciones o utilice artificios tcnicos de escucha, transmisin,

grabacin o reproduccin del sonido o de la imagen o de cualquier otra seal de comunicacin, ser

castigado con penas de prisin de 1 a 4 aos y multa de doce a 24 meses."

El artculo 197.4 del mismo Cdigo Penal, agrava la conducta anterior si los hechos los realiza el

encargado o responsable de fichero, soporte informtico, electrnico o telemtico; por lo que las

actuaciones del administrador del correo deben estar estrictamente amparadas a medidas de

resguardo de los datos del usuario, y todo acuerdo en contrario evidentemente sera inconstitucional y

leonino. Por tanto, la proteccin de la intimidad y tutela contra el descubrimiento y revelacin de

secretos son derechos que deben protegerse ante las intromisiones ilegtimas del correo electrnico

privado.

Por ello, dentro de la tipificacin penal de la inviolabilidad de las comunicaciones, el Cdigo Penal ha

sealado de forma expresa los mensajes de correo electrnico y es claro en aplicar medidas ms

severas cuando la violacin de la mensajera sea realizada por el encargado del host que brinda el

servicio indicado, lo cual redunda en el hecho de que efectivamente la actual normativa evidencia la

voluntad del legislador de proteger la privacidad de las comunicaciones por email.

El correo, as entendido, debe verse tanto como una correspondencia inviolable como tambin un

domicilio personal (digital) pues por sus caractersticas es posible mediante las medidas tcnicas

pertinentes que cualquier sujeto mal intencionado pueda conocer la direccin IP del usuario o los

datos para su ubicacin geogrfica.

4. CORREO ELECTRONICO PBLICO

Si la normativa penal vigente es as de clara como lo expuse en el punto anterior en cuanto a la

inviolabilidad del contenido del correo electrnico, en principio no se podran establecer excepciones

que (ms all de la autorizacin judicial) permitan la interceptacin del correo electrnico, pues no

podramos imponer limitaciones donde la ley no las indica expresamente.

Sin embargo, la naturaleza del correo electrnico laboral propone una nueva interpretacin en la

medida que se considera que su titular (trabajador o servidor pblico) no es el dueo de la cuenta sino

que lo es el patrono que proporciona la misma para fines exclusivamente laborales y por ende las

normas deben tender en este caso a proteger los intereses de una persona jurdica como nuevo titular

Informtica

21

EESTP

Correo electrnico pblico y privado

de la cuenta de correo, que la asigna a un funcionario o trabajador para su uso y administracin en

nombre del cargo que desempea y para fines estrictamente laborales.

Muchos autores priman la proteccin del derecho a la intimidad del trabajador dentro del correo

electrnico sobre el derecho de los empresarios. Sin embargo debe evaluarse en este caso que hoy

en da todo ciudadano tiene amplias posibilidades de poseer una cuenta personal y gratuita de correo

electrnico en uno de los mltiples sitios de la Red que lo proporcionan. Si el trabajador puede

acceder por su cuenta a ese servicio de mensajera digital, no existe razn alguna por la cual deba

utilizar las cuentas de correo asignadas en su trabajo para fines personales, pues estn en juego

intereses de la empresa tales como el tiempo invertido por el trabajador para atender asuntos

personales, el uso del equipo de la empresa, la imagen de la empresa, la vulnerabilidad de la

seguridad de las comunicaciones de la empresa y sobre todo la actuacin en nombre de la empresa .

Por tanto, quienes defienden este argumento consideran que si el ciudadano tiene acceso gratuito a

cuentas de correo en Internet, la cuenta de correo que proporciona la empresa no tiene porqu ser

utilizada para fines personales o privados. Incluso se autoriza dentro de esta perspectiva, el control

patronal sobre el contenido del correo, pues se interpreta que la cuenta no pertenece al usuario sino al

patrono.

El almacenamiento informtico es cada vez ms una realidad tanto en el sector pblico como en el

sector privado. Igualmente, el trasiego de documentos laborales por medio del correo electrnico ha

contribuido a que las funciones profesionales y administrativas ordinarias se agilicen y a conservar un

contacto ms expedito entre los trabajadores y entre stos y los usuarios de sus servicios

independientemente de la naturaleza de empresa de la que se trata.

El correo electrnico laboral lo constituye aquella cuenta proporcionada por el patrono privado o bien

por la Administracin Pblica a sus trabajadores o servidores pblicos (segn corresponda),

generndose as dos sub-categoras de correo que son:

a.) El correo proporcionado por patrono privado

b.) El correo proporcionado por la Administracin Pblica

Informtica

22

EESTP

Correo electrnico pblico y privado

5. CORREO POLICIAL:

El Correo Corporativo es una direccin de correo electrnico que contiene el nombre comercial de

una empresa. Se le llama corporativo porque as se diferencia de los correos electrnicos personales

y que por lo general son gratis (gmail, hotmail, etc).

5.1.

Beneficios:

Los principales beneficios de usar un correo corporativo son:

Imagen Corporativa: la imagen de una empresa mejora. Actualmente hay muchas

empresas y profesionales que usan los correos gratis de gmail o outlook.com que se ve as:

ventas-tunegocio arroba gmail.com, as que al mostrar un correo corporativo en sus tarjetas

personales que muestra su marca comercial as: ventas arroba tunegocio.com, se vern

beneficiados con una mejor imagen corporativa. La seriedad y confianza de una pequea o

mediana empresa mejora mucho cuando el pblico ve que est usando un correo

corporativo.

Estabilidad: El servicio de envo y recepcin de correos es una actividad que consume

muchos recursos del servidor web o alojamiento web. Es por eso que muchas veces las

empresas se ven obligadas a contratar un servicio de alojamiento exclusivo para correos

corporativos. Este servicio de alojamiento de correos corporativos se enfoca en satisfacer

Informtica

23

EESTP

Correo electrnico pblico y privado

todas las demandas de los usuarios de correos, tales como, seguridad, filtros antispam,

velocidad, sincronizacin en varios aparatos, manejo de contactos y eventos, manejo de

documentos en la nube, etc.

5.2.

Caractersticas:

Soporte para clientes de correo electrnico

Puedes usar tu correo corporativo con los clientes de correo ms populares como Microsoft

Outlook, Thunderbird, Zoho, Zimbra, Windows Live, etc. Al crear una cuenta de correo

corporativo te darn los datos del servidor de entrada (POP o IMAP) y de salida (SMTP)

Configurable en dispositivos mviles[editar]

El correo corporativo se puede configurar para ver y enviar correos desde celulares, laptops,

tablets.

Compartir documentos en la nube[editar]

La mayora de proveedores de correo corporativo ofrecen el servicio de subir y editar

documentos a la nube y compartirlos con otros usuarios. Hay algunas personas que les gusta

trabajar con los documentos en la nube porque lo pueden ver y editar desde cualquier aparato.

En la polica nacional del Per existen correos como:

Direccin de Comunicacin e Imagen de la Polica Nacional del Per (DIRCIMA - PNP)

Correo: diretic.ayu@pnp.gob.pe

Telf.: Nec.: 2365 , 2413 RPM.: #421427 ; #421430

Informtica

24

EESTP

Correo electrnico pblico y privado

Nombres

Cargo

Correo

Telfono

ANGELEZ PEREZ JEFE DE UNIDAD DE EM- INV. Y

fernandoangelespnp@gmail.com 972640952

RAUL

DES. AREA INFORM

BACIGALUPO

ARPASI

ADMINISTRADOR SEGURIDAD

mbacigalupoa@gmail.com

994648413

MARGARITA

CIUDADANA

CRISTINA

CHAVARRIA

SECRETARIO DE LA DIRECCION

arnulfo_chavarria@hotmail.com #421144

GARIA ARNULFO DE ECONOMIA Y FINANZAS

CHOQUEHUANCA

GUERRERO

DIRECCION NACIONAL DE

aracelia1222@gmail.com

997553838

CARMEN

GESTION INSTITUCIONAL

ARACELIA

ADMINISTRACION DE

DEPARTAMENTO DE

GALJUF

DESARROLLO DE LA

BALDEON,

jgaljuf@pnp.gob.pe

981958029

DIRECCION DE TECNOLOGIAS

CRISTOBAL JEAN

Y COMUNICACIONES DE LA

PNP

Glvez Mattos

SECRETARIO DE LOGISTICA

jesmat24@hotmail.com

945 271 140

Jess

INFANTES

JEFE DE LA OF. INFORMACION

REVILLA CARLOS TECNOLOGIA Y

dirlogofitic@pnp.gob.pe

987487362

ALBERTO

COMUNICACIN

MATTEO RATTO DIRECCION DE COMUNICACIN

980121260 /

juanvip.mateo.ratto@gmail.com

JUAN VICTOR

E IMAGEN INSTITUCIONAL

988068830

MORI HUAMAN

JORGE

NARCISO

GONZALEZ ESTHER

KARIN

REYNA ZELADA

EDGAR

SANTOS VILLALTA

NILTON REYNALDO

SECRETARIO DE LA INSPECTORIA

GENERAL PNP

coquiu@hotmail.com

993586870

ENCARGADO DEL PORTAL DE

TRANSPARENCIA

dircimarrpp@gmail.com

967769917

SECRETARIA PLANIFICACION

edgarreynaz@hotmail.com

993526908

SECRETARIO DE LA DIRECCION

EJECUTIVA DE PERSONAL

niltonsantos1968@hotmail.com

997553306

Informtica

25

EESTP

Correo electrnico pblico y privado

CONCLUSIN

El principal dispositivo de conexin sigue siendo la computadora (laptopoPC), pero ahora 5 de cada

10 internautas se conectan por medio de su smartphone.

8 de cada 10 nios de padres internautas usan internet, principalmente en las escuelas, para la

bsqueda de entretenimiento. En promedio se convierten en internautas a los 10 aos.

Se mantiene la penetracin de las redes sociales entre los internautas, ya que 9 de cada 10 acceden

a alguna de estas redes.

La antigedad promedio en el uso de redes sociales es de 4aos, siendo la principal actividad e

comunicarse con amigos.

La red de referencia en nuestro pas sigue siendo Facebook, seguida de YouTube.

Informtica

26

EESTP

Correo electrnico pblico y privado

BIBLIOGRAFA

CAICEDO C., Lus A. Derecho Administrativo. Tema 10 y 18. 11 Edicin. Caracas, Venezuela.

Instituto Venezolano de los Seguros Sociales - IVSS. http://www.ivss.gov.ve/

Br.

Castelln,

Digenes,

Ctedra:

Derecho

Administrativo

I.

Disponible

en:

http://www.monografias.com/trabajos31/servicios-publicos/serviciospublicos.shtml#ixzz4Gf2VT6qQ

BIELSA, Rafael. Derecho Administrativo, Tomo II, ROQUE DE PALMA EDITOR. Argentina

1955.

CACERES B. Ernesto. La Institucin Postal, Editorial Lumen, Lima Per 1938

CARNELUTTI, Francesco. Metodologa del Derecho, UTEHA, Mxico, 1962

CASTRO ESTEVES, Ramn de, Historia de Correos y Telgrafos de la Repblica Argentina .

Buenos Aires Argentina. 1936

COMENTARIOS POSTALES. Oficina Internacional de la Unin Postal Universal de las

Amricas y Espaa. Montevideo Uruguay, 1948

Informtica

27

EESTP

Correo electrnico pblico y privado

DIRECCIN GENERAL DE CORREOS. Boletn Postal y Telegrfico. Per, aos 1915, 1916 y

1917

DIRECCIN DE CORREOS Y TELECOMUNICACIONES. Gua Postal y Telegrfica del Per.

Lima Per 1959.

DROMI, Roberto. Empresas Pblicas, de Estatales a Privadas, Ediciones Ciudad Argentina,

1997.

ESCALANTE ROMERO, Jos ngel. Los almacenes aduaneros y los "courriers", Palma

Editores SRL y Editorial Joanna, Lima Per, 1996

FRIAS FELIX, Juan. Derecho, economa y tcnica en materia de correos, Imprenta Editorial.

Centenario. Buenos Aires, Argentina. 1940

GALVARRIATO, Juan Antonio. El Correo y las Telecomunicaciones en Espaa. Madrid

Espaa 19207GARGUREVICH REGAL, Juan. La Comunicacin Imposible, informacin y

comunicacin en el Per (Siglo XVI). Fondo Editorial UNMSM. Lima Per. 2002

Informtica

28

EESTP

Correo electrnico pblico y privado

ANEXOS

ANEXO 1:

Fiscala propone modificar ley para solicitar

datos de usuarios de comunicaciones

electrnicas sin autorizacion judicial

BY EDITOR 25 SEPTIEMBRE 2013

La Fiscala propone modificar la Ley 25/2007 de conservacin de datos para

solicitar los datos de los abonados o usuarios de las comunicaciones

electrnicas sin autorizacion judicial.

El artculo 6 de la citada norma establece que:

1. Los datos conservados de conformidad con lo dispuesto en esta Ley slo

podrn ser cedidos de acuerdo con lo dispuesto en ella para los fines que se

determinan y previa autorizacin judicial.

Informtica

29

EESTP

Correo electrnico pblico y privado

2. La cesin de la informacin se efectuar nicamente a los agentes

facultados.

A estos efectos, tendrn la consideracin de agentes facultados:

a) Los miembros de las Fuerzas y Cuerpos de Seguridad, cuando desempeen

funciones de polica judicial, de acuerdo con lo previsto en el artculo 547 de la

Ley Orgnica 6/1985, de 1 de julio, del Poder Judicial.

b) Los funcionarios de la Direccin Adjunta de Vigilancia Aduanera, en el

desarrollo de sus competencias como polica judicial, de acuerdo con el

apartado 1 del artculo 283 de la Ley de Enjuiciamiento Criminal.

c) El personal del Centro Nacional de Inteligencia en el curso de las

investigaciones de seguridad sobre personas o entidades, de acuerdo con lo

previsto en la Ley 11/2002, de 6 de mayo, reguladora del Centro Nacional de

Inteligencia, y en la Ley Orgnica 2/2002, de 6 de mayo, reguladora del control

judicial previo del Centro Nacional de Inteligencia.

El Consejo Fiscal ha efectuado una propuesta de modificacin legislativa que

sugiere la posibilidad de que no sea necesario el requisito de autorizacin

judicial previa exigido por la Ley 25/2007, respecto de los datos relativos

estricta y exclusivamente a la identidad de abonados o usuarios de las

comunicaciones electrnicas que no estn amparados por el derecho

fundamental al secreto de las comunicaciones del artculo 18.3 de la CE, sino

por el derecho a la intimidad del artculo 18.1 C.E. que esta sometido al

requisito de previsin legal.

As mismo, la posible modificacin de la Ley 25/2007 que se propone podra

materializarse incorporando un nuevo apartado 3 al artculo 6 de la Ley 25/2007

en el que se establezca que no es necesaria la autorizacin judicial previa para

la facilitacin de datos de simple identidad de los abonados o usuarios del

servicio a las autoridades o entidades que se mencionan en el artculo 11.2.d)

de la Ley Orgnica 15/1999 de 13 de diciembre, de Proteccin de Datos de

Carcter Personal, aadiendo adems a los facultados en dicho precepto

vigente a la Seccin Segunda de la Comisin de Propiedad Intelectual.

La redaccin del nuevo apartado 3 del artculo 6 de la Ley 25/2007 que se

propone podra ser la siguiente:

Informtica

30

EESTP

Correo electrnico pblico y privado

No ser necesaria la autorizacin judicial previa prevista en el apartado 1 para

la facilitacin de los datos de mera identidad de los abonados o usuarios al

Defensor del Pueblo, el Ministerio Fiscal, los Jueces o Tribunales, el Tribunal de

Cuentas y la Seccin Segunda de la Comisin de Propiedad Intelectual en el

ejercicio de las funciones que tiene atribuidas

En cualquier caso, lo que en ningn supuesto puede recabar la Comisin ni

puede ser proporcionado por los prestadores de servicios de la sociedad de la

informacin son informaciones referidas a comunicaciones privadas que puedan

afectar al derecho fundamental al secreto de las comunicaciones que requieren

ineludiblemente autorizacin judicial expresa en un marco penal.

Con la finalidad de que este extremo quede debidamente precisado el Consejo

Fiscal estima adecuado que se aada al final del nuevo apartado 2 del artculo 8

de la Ley 34/2002 lo siguiente:

" los prestadores de servicios estarn obligados a suministrar los datos de

que dispongan salvo que afecten al derecho fundamental al secreto de las

comunicaciones."

ANEXO 2:

Expertos en proteccin de datos alertan

sobre tecnologa ponible

BY SANDRA L. 2 OCTUBRE 2014

Las autoridades europeas de Proteccin de Datos advierten de los riesgos que los dispositivos ponibles como

los relojes o gafas inteligentes suponen para la privacidad personal. Lo han hecho en un primer dictamen

conjunto en forma de informa llamadoel Internet de las cosas. En este documento elaborado por la Agencia

Espaola de Proteccin de Datos (AEPD) y la Autoridad Francesa (CNIL) se refleja que estos objetos estn

dotados de una serie de sensores y conexin a Internet para recoger porciones de informacin que podran ser

analizadas por terceras personas y revelar informacin personal y patrones de vida de las personas.

Para evitarlo, la Agencia seala una serie de recomendaciones basadas en las responsabilidades de uso de

estos dispositivos con el fin de evitar que terceras personas puedan acceder a nuestros datos o monitoreen

nuestras acciones.

As, se plantean tres escenarios: la tecnologa ponible (wearable computing), los dispositivos que registran

informacin sobre la actividad fsica y la domtica (termostatos, sensores de oficinas u hogares o detectores de

algn tipo).

Informtica

31

EESTP

Correo electrnico pblico y privado

Uno de los ejemplos del informe es el de los acelermetros o giroscopios que van integrados en los telfonos

inteligentes o smartphones. Esta tecnologa podra ser utilizada por otras personas para obtener informacin

sobre hbitos de conduccin del individuo.

El informe analiza las caractersticas de estos dispositivos para dar una serie de recomendaciones que van

dirigidas a fabricantes de dispositivos, desarrolladores de aplicaciones y gestores de redes sociales. Tambin

se dirigen a usuarios que utilizan estos equipos conectados y que deseen tomar las medidas necesarias para

evitar la intrusin de terceras personas en sus hbitos.

Las nuevas tecnologas pretenden hacer la vida ms fcil a sus usuarios, y para ello utilizan mltiples

mecanismos para monitorizar sus acciones e intentar determinar sus gustos y hbitos para ofrecer soluciones

personalizadas. Google, por ejemplo, basa su servicio en ofrecer contenido basado en las bsquedas de sus

usuarios, y para ello utiliza elementos de geolocalizacin. Uno de sus ltimos productos con las Google

Glasses, que permiten mejorar la experiencia de los usuarios en Internet, aunque puede que este tipo de

tecnologas no sean todo lo seguras que nos imaginamos. Antes de probar uno de estos artilugios debemos

estar seguros de que nos brindan todas las medidas de seguridad necesarias para nuestra privacidad, por lo

que los fabricantes deben incorporar mecanismos que lo garanticen.

Informtica

32

Vous aimerez peut-être aussi

- Gestión del conocimiento para la innovación: Programas de Derecho e Ingeniería de Sistemas y TelecomunicacionesD'EverandGestión del conocimiento para la innovación: Programas de Derecho e Ingeniería de Sistemas y TelecomunicacionesPas encore d'évaluation

- Apuntes DesigualdadDocument16 pagesApuntes DesigualdadFrancisco FirvidaPas encore d'évaluation

- Trabajo GrupalDocument43 pagesTrabajo GrupalAlejandro AlvaradoPas encore d'évaluation

- MONOGRAFIADocument34 pagesMONOGRAFIAMaRy Quispe G'omezPas encore d'évaluation

- OSCARxdDocument2 pagesOSCARxdAlan MartinezPas encore d'évaluation

- Ciber DelincuentesDocument2 pagesCiber DelincuentesAlan MartinezPas encore d'évaluation

- TFG Ruben Marroig MartinezDocument65 pagesTFG Ruben Marroig MartinezMartin MendezPas encore d'évaluation

- TRFM PDFDocument684 pagesTRFM PDFNatalyBenetPas encore d'évaluation

- Decreto 2848-06Document35 pagesDecreto 2848-06patainPas encore d'évaluation

- Informe Gerencia Info Unidad 9Document7 pagesInforme Gerencia Info Unidad 9andersonPas encore d'évaluation

- Normativa Ética en InformáticaDocument11 pagesNormativa Ética en InformáticaOrlando GuerreroPas encore d'évaluation

- Monografia Auditoria InformaticaDocument17 pagesMonografia Auditoria Informaticacarlos tremoladaPas encore d'évaluation

- El Derecho de La Informática en La Formación de Juristas e InformáticosDocument4 pagesEl Derecho de La Informática en La Formación de Juristas e InformáticosASHLEY GISSELLE SANTOS AYALAPas encore d'évaluation

- ProgramaDocument25 pagesProgramacasadoherPas encore d'évaluation

- Actividad 1 Jesus Santiago TeminadoDocument3 pagesActividad 1 Jesus Santiago TeminadoRizoz FloresPas encore d'évaluation

- Actividad 03Document6 pagesActividad 03Ruben RuizPas encore d'évaluation

- Informatica JuridicaDocument9 pagesInformatica JuridicaHarol Will PPas encore d'évaluation

- Trabajo FinalDocument22 pagesTrabajo FinalIntenso MCPas encore d'évaluation

- Prototipo PoliticaDocument26 pagesPrototipo PoliticaDavid Andrés Cruz HernándezPas encore d'évaluation

- Etica Aplicada A La InformaticaDocument7 pagesEtica Aplicada A La InformaticaEddy JaramilloPas encore d'évaluation

- Resumen Etuca AcmDocument7 pagesResumen Etuca AcmMarco AzuaPas encore d'évaluation

- Código Ético de La Ingeniera InformáticaDocument2 pagesCódigo Ético de La Ingeniera Informáticajenny loteroPas encore d'évaluation

- Actividad de Aprendizaje #2Document11 pagesActividad de Aprendizaje #2Jorge Enrique Maldonado SevillaPas encore d'évaluation

- TAREA 4 Sistema de Informacion GerencialDocument16 pagesTAREA 4 Sistema de Informacion Gerencialeswin osbaldo gomez rosales50% (2)

- Compendios Unidos de Derecho InformaticoDocument47 pagesCompendios Unidos de Derecho InformaticoYajaira Valeria Cuenca QuimizPas encore d'évaluation

- Formato para La Presentación Del Proyecto de GradoDocument13 pagesFormato para La Presentación Del Proyecto de GradoJuliano Romero BelalcázarPas encore d'évaluation

- Derecho InformaticoDocument5 pagesDerecho InformaticoJose MancillaPas encore d'évaluation

- Codigo de Etica y Conducta ProfesionalDocument11 pagesCodigo de Etica y Conducta ProfesionalVe LezcanoPas encore d'évaluation

- Auditoria de Ti Entregable Nº1Document20 pagesAuditoria de Ti Entregable Nº1Miguel Martin Correa CoronelPas encore d'évaluation

- Aspectos Legales de La Gerencia en El Area de Informatica.Document8 pagesAspectos Legales de La Gerencia en El Area de Informatica.Daniel SalazarPas encore d'évaluation

- PDF Josesilva Grupo 3 23112018.docx1Document12 pagesPDF Josesilva Grupo 3 23112018.docx1EliecerElChepeSilvaPas encore d'évaluation

- Uso Del Correo Eletronico en El Ambito Laboral MicrojurisDocument12 pagesUso Del Correo Eletronico en El Ambito Laboral Microjuriscomision7922100% (1)

- Introduccion: 3.1. Comportamiento Cívico en Mi Formación AcadémicaDocument6 pagesIntroduccion: 3.1. Comportamiento Cívico en Mi Formación AcadémicaPsicólogo Emmanuel BanderasPas encore d'évaluation

- Primera Práctica Calificada de Informatica JuridicaDocument10 pagesPrimera Práctica Calificada de Informatica JuridicaGianmarco GonzalesPas encore d'évaluation

- Trabajo Derecho InformeDocument8 pagesTrabajo Derecho InformeJosep ChinchayPas encore d'évaluation

- Ética Profesional y SustentabilidadDocument7 pagesÉtica Profesional y Sustentabilidadcarrm.4fPas encore d'évaluation

- Situacion Actual Del Negocio y Plan de ImplementacionDocument15 pagesSituacion Actual Del Negocio y Plan de ImplementacionJhossy CruzPas encore d'évaluation

- La Ética en Los Sistemas de InformaciónDocument18 pagesLa Ética en Los Sistemas de InformaciónMauricio Peralta MolinaPas encore d'évaluation

- Orientacion en InformaticaDocument29 pagesOrientacion en Informaticaojrios_mantillaPas encore d'évaluation

- Cómo El Sector Académico Puede Contribuir A Mejorar La Capacidad de Seguridad de Los Estados y Las OrganizacionesDocument4 pagesCómo El Sector Académico Puede Contribuir A Mejorar La Capacidad de Seguridad de Los Estados y Las OrganizacionesJorge Mario MercadoPas encore d'évaluation