Académique Documents

Professionnel Documents

Culture Documents

Epreuve Écrite 3ème Concours Sujet Réseaux Et Télécommunications - Session 2012 PDF

Transféré par

Naim Baroudi0 évaluation0% ont trouvé ce document utile (0 vote)

25 vues25 pagesTitre original

Epreuve écrite 3ème concours Sujet Réseaux et télécommunications - session 2012.pdf

Copyright

© © All Rights Reserved

Formats disponibles

PDF ou lisez en ligne sur Scribd

Partager ce document

Partager ou intégrer le document

Avez-vous trouvé ce document utile ?

Ce contenu est-il inapproprié ?

Signaler ce documentDroits d'auteur :

© All Rights Reserved

Formats disponibles

Téléchargez comme PDF ou lisez en ligne sur Scribd

0 évaluation0% ont trouvé ce document utile (0 vote)

25 vues25 pagesEpreuve Écrite 3ème Concours Sujet Réseaux Et Télécommunications - Session 2012 PDF

Transféré par

Naim BaroudiDroits d'auteur :

© All Rights Reserved

Formats disponibles

Téléchargez comme PDF ou lisez en ligne sur Scribd

Vous êtes sur la page 1sur 25

Liberté > Bgalité > Featernté

REPUBLIQUE FRANGAISE

MINISTERE DE L'INTERIEUR,

DE L'OUTREMER, DES COLLECTIVITES TERRITORIALES ET DE L'IMMIGRATION

| CONCOURS D'INGENIEUR DES SYSTEMES

D'INFORMATION ET DE COMMUNICATION

SESSION 2012

3°"° concours

Etude de cas a partir d'un dossier 4 caractére technique de 40 pages

maximum, soumis au choix du candidat, permettant de vérifier les

capacités d'analyse et de synthése du candidat ainsi que son aptitude a

dégager les solutions appropriées, portant sur le théme suivant :

RESEAUX ET TELECOMMUNICATIONS

Toute note inférieure a 8/20 est éliminatoire.

Durée : 4h00 (Coef.3)

Ce sujet comporte 22 pages

L'utilisation de la calculatrice est interdite

Rappel important :

Le candidat ne doit pas porter de signe distinctif sur sa copie et

Jes intercalaires.

Contexte

Ala suite de la forte croissance de son chiffre d'affaires, l'entreprise OUF s'est agrandie et a installé,

ily a deux ans, une partie de ses services dans un nouveau batiment situé @ 10km de la direction

Chacun des batiments posséde son propre réseau local et son accés par réseau téléphonique

commuté (RTC) avec le standard téléphonique situé sur le site 2 (nouveau batiment)

Le site 1 (ancien batiment) héberge le serveur d'authentification qui doit étre disponible 99,9% du

temps.

Les deux structures se partagent les serveurs qui sont reliés par une li

par ailleurs utilisé aussi pour les appels télephoniques inter sites.

La production est évolutive et les 120 employés échangent de plus en plus de données sur le

réseau.

infrastructure réseau est supportée par des VLAN sur les deux batiments pour des raisons de

sécurité. Sur le site 1, on retrouve trois services distincts (administration, financier et technique)

alors que le site 2 héberge deux services (commercial, technique)

‘on opérateur. Ce lien est

Depuis quelques semaines des coupures fréquentes du lien générent un ralentissement de la

production de 'entreprise car les employés doivent pouvoir accéder a l'ensemble des serveurs.

Vous étes ingénieur réseau dans cette entreprise et votre chef de service vous demande de lui

transmettre un rapport portant sur la sécurisation et la disponibilité

des accés aux bases de données ;

~ des communications en data et en phonie.

Vous devrez proposer une architecture technique, si possible en produisant un schéma

(doublement des liens, duplications des données, qualité de service, etc.). Puis, vous proposerez

une solution argumentée permettant de répondre aux besoins de lentreprise. Vous conclurez en

présentant les limites et les évolutions possible de la solution proposée.

Document joints

Document 4 : page 1

‘Schéma de l'existant

Document 2: page 2

Le faisceau hertzien

Source : http:/Avww.dolonis.fi/interconnexion-liaisons-hertziennes. php

Document 3: pages 3a5

Approche des cotits d'un réseau

Source : le ministére de 'Ecologie, du Développement durable, des Transports et du Logement

Document 4 page 6

Les liaisons louées

Source : http://www. commentcamarche.net/contents/technologies/x.php3

Document 5: pages 749

Interconnexion de réseau niveau 2

Source : CISCOMAG

Document 6: pages 10.213

La technologie sans fil

Source : http:/Avww.guideinformatique. com/fiche-transmissions_sans_fils-462.htm

Document 7: pages 14 et 15

La PME Transgéne se dote d'un réseau redondant multisite

Source : hitp://pro.01net.com/

page 16

Document,

MPLS, la mutation du VPN IP

Source : http:/wwaw.reseaux-telecoms.net/dossiers/lire-mpls-la-mutation-du-vpn-jp-12-page-7.html

pages 17 et 18

Document

Introduction a la qualité de service

Source : http://w telecom-reseaux.net/reseaux/introduction-a-la-qualite-de-service-qos-167

Document 10 : page 19

VPLS - virtual private LAN service

Source : http://f- wikipedia.org/wiki/Virtual_Private_LAN_Service

Document 41 : page 20

Serre Chevalier installe un réseau unifié redondant

Source : http://www.reseaux-telecoms.net/actualites/ire-serre-chevalier-installe-un-reseau-unifie-

redondant-23024.htm!

Document 12: pages 21 et 22

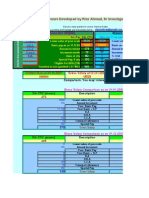

Coit des Liaisons louges LL

Document 1

Schéma de I'existant

a Site 1+" —+$ite 2}

LL opérateur 4Mb/s tad

(Liaison louée)

PABX = Serveur

Fichter

Document 2

Le faisceau hertzien

http://www. dolonis.fi/interconnexion-liaisons-hertziennes. php

Liaisons hertziennes

Les liaisons hertziennes extérieures sont destinées a l'interconnexion sans fil de réseaux de

télécommunications IP selon des topologies point a point et point a multipoints

La solution sans fil hertzienne sans licence est souvent complémentaire de réseaux de fibre

optique pour assurer la continuité de certains points de raccordement.

Elle se positionne idéalement en connexion de campus ou collectivité locales, pour relier

des entrepéts ou encore pour assurer un secours de liaisons filaires (cuivre/optique) ou

laser.

La qualité et la disponibilité de la liaison sont les caractéristiques essentielles de ce support

de réseau, a privilégier pour vos interconnexions. Les débits peuvent atteindre jusqu’a 30

Mbps, la portée maximale de ces produits étant de l'ordre de 10km.

Deux plages de fréquences sont disponibles pour la réalisation de ces interconnexions.

Leur utilisation est réglementée mais ne nécessite aucune demande spécifique

d’autorisation a 'ARCEP (Autorité de Régulation des Communications Electroniques et des

Postes)

La gamme de fréquence des 2,4GHz répondra a un besoin diinterconnexions de sites

possédant une ligne de vue totalement dégagée, alors que la plage de 5GHz sera utilisée

lors de déploiement de solutions sans-fil en environnement radio perturbé ou lors de la

présence d’obstacle entre les batiments a relier.

Ce type de liaison sinstalle rapidement, offre de grandes capacités de débit et n'engendre

aucun coat d’abonnement ou de redevance mensuelle.

Les produits préconisés par DOLONIS utlisent les bandes de fréquences WiFi libérées par

I'ARCEP, mais emploient un protocole de transmission propriétaire, issu des technologies

initialement dédiées aux opérateurs télécoms, mieux adaptées aux communications

extérieures.

Cette gamme de qualité professionnelle vous assurera une disponibilité maximale de vos

liaisons ainsi qu'un niveau de sécurité trés supérieur aux liens WiFi classique.

Seul un spécialiste des interconnexions sans fil tel que DOLONIS est 4 méme de vous

accompagner dans la réalisation de vos projets d’interconnexions sans-fil

Document 3

Approche des coiits d'un réseau

ministére de Iécologie, du développement durable, des transports et du logement

Synthese

Le cottt d'un projet de construction d'un réseau de communications électroniques ex nihilo

comprend plusieurs niveaux : la construction diinfrastructures d'accueil (génie civil),

!équipement en éléments de communications électroniques (cables, antennes,

équipements de transmission et decommutation...) et le recours a des services déja actifs

de transport de données et diinterconnexion, permettant de se raccorder depuis 'extérieur.

Ces principaux postes de colts, non exhaustifs, peuvent cependant faire objet

d'économies importantes, notamment par le recours la mutualisation des travaux et a

‘utilisation d'infrastructures déja existantes.

Génie civil

Les travaux de génie civil

La part de génie civil est la plus importante dans le budget de construction d'un réseau

filaire de bout en bout : elle représente prés de 80% du coat de déploiement, soit jusqu'a

une centaine d’euros par métre linéaire, et beaucoup plus en milieu urbain en raison des

aménagements de la chaussée et des contraintes du chantier.

La tranchée : les cofits d'une tranchée varient énormément selon la nature du terrain

traversé et le type de tranchée (traditionnelle, de faibles dimensions, rainurage). La

moyenne se situe généralement entre 50 et 90€ par métre linéaire (ml) mais peut descendre

a 15 €/ml pour un terrain nu et s'élever jusqu’a 250€/ml en centre ville, en cas de réfection

de rues pavées ou dallées par exemple.

A titre comparatif, la pose de cable sur appui aérien cobtte entre 15 et 30 €/m.

Atfoccasion de travaux sur les réseaux aériens (mise en place, remplacement d'appuis) et

souterrains (réalisation de tranchées pour l'enfouissement de réseaux notamment), les

coiits communs sont partagés entre les différents acteurs.

Les fourreaux et chambres de tirage : le colt des fourreaux dépend de leur diamétre, de

leur nombre dans une méme tranchée, de leur type (les fourreaux en PEHD sont

préférables pour les longues distances tandis que ceux en PVC conviennent plutét aux

zones urbaines). Une importante partie du coat est lige a la pose. La fourniture et la pose de

fourreaux sont de 'ordre de quelques euros par métre linéaire

Le coat d'une chambre de tirage peut varier de quelques centaines d'euros @ plusieurs

milliers d'euros, selon ses caractéristiques (taille, compartiments, pose sous trottoir ou sous

chaussée). Les chambres de tirage sont disposées tous les 1 000 a 2 000 métres environ

sous voirie départementale, tous les 50 4 100 métres en milieu urbain et dans les zones

dactivité

Les pylénes : le coat d'un pyléne portant des antennes radio et de faisceau hertzien dépend

de plusieurs paramétres, dont principalement la hauteur et la résistance au vent, et atteint

rapidement plusieurs dizaines de milliers d’euros ; il faut ainsi compter environ 50 000€ pour

un pyléne haut de 30 métres fourni et posé sur son socle de béton. S'y ajoutent I'achat du

terrain ou le coat récurrent de son loyer.

L'occupation d'infrastructures existantes

Loccupation d’éléments de génie civil est soumise a redevance ou loyer. La location de

fourreaux peut aller de quelques dizaines de centimes d’euros A quelques euros par metre

linéaire, selon le type et 'emplacement des fourreaux concernés (par exemple l'occupation

de fourreaux multitubulaires le long d'une ligne de tramway sera plus élevée qu’ailleurs en

périphérie de la ville). A titre d'exemple, loffre d'accés au génie civil a destination des

déploiements FitH (fiber to the home) résidentiels de France Télécom est de 3,072€/cm? par

métre linéaire et par an ; ce tarif annuel, fonction non seulement de la longueur mais

également de la section du cable déployé, est amené a évoluer diici fin 2010.

Selon I'ARCEP, un fourreau posé en surnombre par une collectivité serait amorti en 30 ans

A un tarif d'environ 1,15€/ml par an. Le modéle tarifaire proposé par la collectivité doit étre

en phase avec l'appétence des opérateurs pour desservir une zone, et donc la densité de

habitat : dans les grandes villes, un tarif entre 1 et 1,5€/ml par an parait adapté.

occupation de points hauts (pylénes, chateaux d'eau, etc.) peut également étre source de

rémunération pour son propriétaire. Les tarifs, particuliérement élevés dans le cas des

antennes de téléphonie mobile (jusqu’a 5 000€ par an), sont revus a la baisse (de quelques

centaines d'euros jusqu’a la mise a disposition gratuite) pour 'accas a internet haut débit

par radio afin d'inciter les opérateurs WiMAX ou WiFi a venir s'installer dans des zones mal

desservies et a faible potentiel

Infrastructures de télécommunications filaires et radio

Le codt des cAbles optiques

Le codt du cble optique dépend du nombre de fibres optiques quil contient, ainsi que de

ses autres caractéristiques (gaine protectrice et assemblage, type de fibres). Les cables

d'une douzaine de fibres codtent de ordre d'un euro par métre linéaire, ceux de plusieurs

centaines de fibres, autour d'une dizaine d'euros. En incluant les frais de pose du cable, il

faut généralement compter, pour un cable courant de 48 ou 72 fibres par exemple, quelques

euros par métre,

La location de fibres noires

Un opérateur ou un client final peut disposer d'une paire de fibres qui lui sera dédiée et qu'il

activera par ses propres équipements en acquérant un IRU (Indefeasible Right of Use

location de longue durée, pendant laquelle il est seul utilisateur de la fibre) ou par le biais

d'une location classique, a l'année.

Les IRU de paires de fibres optiques durent de 10 20 ans, la location étant payée en une

fois au début du contrat, Pour un IRU de 15 ans, on constate une fourchette de prix entre 6

et 12 €/ml, du cété privé comme du cété public. Certains délégataires, intervenant a une

échelle large et grace 4 une mutualisation des cotts de construction, arrivent a proposer

des tarifs particulirement compétitifs (moins de 4€/ml par an pour un IRU de 15 ans).

A l'année, la location de paires de fibres varie entre 1,5 et 3€/ml du cété des acteurs privés,

généralement entre 1 et 2€/ ml du cété du public (collectivités ou délégataires). Les tarifs

peuvent cependant évoluer selon différents critéres : disponibilité, durée de location, linéaire

total... France Télécom publie une offre de « lien fibre optique » entre deux noeuds de son

réseau (répartiteur et points de présence) a des tarifs régulés, ce qui a permis de favoriser

le dégroupage.

Lioffre de France Télécom sur la boucle locale cuivre (paire téléphonique)

Lopérateur historique propose également des offres d’accés a la boucle locale cuivre,

permettant notamment aux opérateurs alternatifs doffrir des services de dégroupage total

(sans abonnement téléphonique classique) : 'abonnement mensuel quills paient a France

Télécom pour la location de la paire de cuivre était de 9 €/mois fin 2009.

Les équipements acti

De nombreux équipements actifs sont nécessaires pour les technologies filaires

(notamment le DSLAM, équipement-clé du dégroupage), mais leurs codts restent

secondaires par rapport au cottt total. Le recours aux technologies radios permet de

s'affranchir de la tarification au métre linéaire, méme s'il demande la disponibilité de points

hauts ou la construction de pylénes. Les premiers prix d'antennes WiFi commencent a la

centaine d'euros, jusqu'a quelques milliers d'euros pour des stations de qualité. Une station

de base WiMAX cofte quelques dizaines de milliers d'euros (pour 4 secteurs soit 360°)

Enfin, le codt de pose et diinstallation des antennes (connexion, raccordement électrique,

mise en sécurité du point haut...) est souvent non négligeable, représentant un surcoat de

généralement 50 4 80%, sans compter le montant de Installation ou de la location des

points hauts.

Services de transport de données

Les opérateurs, les fournisseurs d'accés & Internet (FAl) et les entreprises peuvent faire

acheminer leurs données en s'appuyant sur les réseaux actifs des opérateurs : ils utilisent

pour cela des liaisons louées ou des services de transport de bande passante. La diversité

de ces offres est considérable : elles varient selon le type de technologie utilisée (WDM,

SDH, ATM, IP), la largeur de bande passante, la distance du site client au point de présence

de l'opérateur et le niveau de la concurrence sur la liaison demandée. En ce qui concerne

les tarifs de bande passante pratiqués entre opérateurs, on peut retenir les ordres de

grandeur suivants : 10 Mbit/s : 500€ a 1 500€ / mois ; 100 Mbit/s : 1 000 a2 500€ / mois, 1

Gbit/s : de 2 500 € a 5 000€ par mois. France Télécom propose, pour les opérateurs qui ne

sont pas présents au niveau du répartiteur, des offres de collecte des données jusqu'a

différents points du réseau de 'opérateur client (offre bitstream jusqu'a un point régional par

exemple). Toutefois, le dégroupage total est dans ce cas impossible.

Document 4

Les liaisons louées

http://w commentcamarche,net/contents/technologies/x php3

On appelle lignes “louges" des lignes spécialisées (notées parfois LS) qui permettent la

transmission de données a moyens et hauts débits (64 Kbps 4 140 Mbps) en liaison point &

point ou multipoints (service Transfix).

En Europe, on distingue cing types de lignes selon leur débit

EO (64Kbps),

E1 = 32 lignes EO (2Mbps),

E2 = 128 lignes EO (8Mbps),

E3 = 16 lignes E1 (34Mbps),

E4 = 64 lignes E1 (140Mbps)

Aux Etats-Unis la notation est la suivante

+ T1 (1.544 Mbps)

* 72=4 lignes T1 (6 Mbps),

+ T3= 28 lignes T1 (45 Mbps),

T4 = 168 lignes T1 (275 Mbps).

Quel est le besoin d'une ligne spécialisée ?

Pour obtenir une connexion a Internet, il faut, en régle générale, payer un abonnement

auprés d'un prestataire Internet ou un service en ligne. Le prix de cette connexion dépend

de la vitesse de transfert des données.

Document 5

Interconnexion de réseau niveau 2

CISCOMAG

4. Introduction

Cet article fournit des informations relatives au déploiement d'une architecture de réseaux

de niveau 2 étendu pour supporter des clusters a haute disponibilité dont les noeuds sont

dispersés entre des centres de données distants. Ces informations doivent permetire de

bien appréhender les contraintes d’extension du niveau 2 au-dela du campus ainsi que de

comprendre les recommandations Cisco.

Une des importantes tendances du marché actuel pousse de nombreuses entreprises a

déployer des clusters haute disponibilité (HA Cluster) distribués entre des centres de

données distants. Certains clusters sont parfois étendus sur plus de deux sites. 'extension

de HA Cluster entre centres de données distants impose deux grandes régles a respecter :

* chaque VLAN de niveau 2 utilisé pour interconnecter les clusters doit étre impérativement

étendus entre sites distants;

+ plusieurs chemins de transports doivent exister entre les différents sites pour assurer la

haute disponibilité au niveau transport réseau

En général Cisco recommande de ne pas étendre l'instance de Spanning Tree (STP) au-

dela du centre de données, d'une part en le limitant au niveau d'accés, et d'autre part en

respectant a un maximum de deux ou trois le nombre de commutateurs traversés par

instance de STP.

Cependant, pour des raisons applicatives de type HA Cluster, le niveau 2 (L2) doit étre

6tendu géographiquement. Il est dont essentiel de déployer un réseau a la fois résistant et

redondant pour éviter qu’aucun des services applicatifs ou réseaux ne soit isolé de son

élément de backup.

Cet article ne couvre pas les besoins en termes de réseaux pour SAN. De méme les

besoins en termes de QoS ne seront pas traités

2. Exigences réseaux pour le déploiement géographique de Clusters

a. Attachements réseaux d’un noeud de cluster

En général un server dans un cluster supporte trois double-attachements au réseau

* Deux accés SAN

+ Deux accés LAN pour le réseau public ;

+ Deux acces LAN pour le réseau privé

La plupart des membres d'un cluster utilise une technologie de dual-attachement (aussi

connue sous appellation de Teaming) qui contrdle le flux des données /O en envoyant le

trafic a travers plusieurs connexions.

Les mécanismes suivants de « multipathing » doivent étre mis en place pour améliorer au

maximum la redondance des éléments :

+ Storage Area Network : HBA Multipathing (ex: Sun MPxIO, EMC Powerpath, IBM SDD)

+ Réseau Public : Teaming or Dual-Homing;

+ Réseau Privé : paralléle Multipath failover.

Centre de

C

Centre de SX

cere eR Bonnaes2

| _Réseau Public de L2 P|

j |

Cluster Réseau PrivédeL2 fii Cluster

Noeud Actif | Noeud Standby

Stockage jp sant Ze, | Stockage

ctt qd i ! Duplication de Données a My Cul

ee)

Extension de niveau 2 pour géo-cluster

b. Réseau public pour ’accés aux applications

Principe

Le server posséde en général deux interfaces vers le réseau public qui fonctionnent en

mode Active/standby activé par la fonction de Dual-Homing ou Teaming.

Pour améliorer la haute disponibilité des composants de réseau (commutateurs, interfaces,

cables) le double attachement (Dual-homing) doit se faire sur 2 commutateurs d'acces

différents, eux-mémes connectés sur 2 commutateurs d’agrégation différents.

Comme chaque VLAN du réseau public associé a un cluster particulier doit étre établi entre

le niveau d'accés et le niveau d'agrégation, une boucle locale de niveau 2 peut étre créée.

En conséquence le Spanning Tree (STP) doit étre activé. Tant que le STP reste contralé

dans un espace réduit et limité au niveau d’accés, les risques d'instabilité ou de pollution

pouvant étre générés par la défaillance d'un cable, du STP lui-méme ou par une erreur

humaine restent trés faibles, Toutefois Cisco recommande d'activer les extensions de

sécurité du Spanning Tree comme le « BPDU guard », « Loop Guard », « UDLD » ou

encore « Root Guard »

Cisco supporte une instance de Spanning Tree par VLAN. Chaque VLAN utilise son propre

calcul de Spanning Tree indépendamment des autres instances.

Extension du réseau public

Le réseau public est utilisé la fois pour relais de communication entre chaque noeud du

cluster ainsi qu’entre l'utilisateur final de l'application et le noeud actif.

De ce fait, le réseau public de niveau 2 doit partager architecture commune du centre de

données

Egalement du fait que l'adresse IP logique du cluster est partagée entre les noeuds qui

appartiennent a un cluster donné, le méme VLAN Public doit étre étendu.

( Publick =

PRIVATE NETWORK oa 4

Pour fournir la haute disponibilité de site a site, les interconnexions physiques doivent étre

dupliquées. De ce fait un mécanisme de contréle de boucle de niveau 2 et de protection

contre tout type de problémes survenant dans ces liens d'interconnexion doit étre mis en

place.

Cisco recommande de ne pas étendre le Spanning Tree Protocol au-del du campus &

cause de sa fragilité native sur de longues distances ainsi que les risques d'interruption de

trafic tout du long de sa région de Spanning Tree.

Actuellement VPLS est la principale solution recommandée pour assurer une haute

disponibilité, et une haute résistance pour étirer des liens de niveau 2 redondants sans avoir

a déployer des instances de Spanning Tree Protocol de bout en bout.

Document 6

La technologie sans fil

itp:/Avw.quideinformatique.comMiche-transmissions_sans_fls-462.htm

Une dizaine de technologies permettent la transmission sans fil des informations

Chacune correspond a un usage différent, fonction de ses caractéristiques

vitesse de transmission ;

débit maximum ;

codt de l'nfrastructure ;

coat de 'équipement connecté ;

sécurité ;

souplesse d'installation et d'usage ;

consommation électrique et autonomie

Wi-Fi, IEEE 802.11

WéFi permet des transmissions 4 moyenne distance (quelques metres) a un débit suffisant

pour connecter un ordinateur individuel.

Il existe maintenant deux niveaux de transmission

© 802.11b: 11 Mbit/s,

© 802.11g : 54 Mbit/s.

Dans la théorie, 54 Mbit/s c'est la moitié de la vitesse d'une liaison Ethernet filaire classique

(100 Mbit/s), dans la pratique, la vitesse de transmission est dégradée par la distance a

parcourir, la disposition des lieux et la présence éventuelle d'autres émetteurs. Le debit

constaté, généralement 2 a 4 fois plus faible, reste toutefois trés supérieur aux liaisons avec

Intemet (512 kBit/s A 2 Mbit/s) et est suffisant pour transmettre des données de volume

moyen sans probléme.

Llutilisation du Wi-Fi se justifie partout ol! on ne souhaite pas installer de cables : salles

de réunion, lieux publics, locaux temporaires, domiciles... Le Wi-Fi entre désormais souvent

en concurrence avec le CPL (Courant Porteur en Ligne)

IEEE 802.114

Proche parente de Wi-Fi, 802.11, maintenant assez ancienne, utilise des technologies

différentes de 802.11b et g. Elle est performante, fiable, sre, mais plus chére. L'utilisation

du 802.11a est souvent industrielle.

10

WiMax (Worldwide Interoperability for Microwave Access), IEEE 802.16

WiMax est une des technologies de BLR (Boucle Locale Radio). C'est une norme de

transmission a plus grande distance que Wi-Fi (10 km) et 4 bonne pénétration dans les

locaux, Elle nécessite toutefois une infrastructure assez lourde. Elle n'est pas vraiment

concurrente

«de Wi-Fi, dont les équipements sont beaucoup moins codteux,

* ni des liaisons de type filaire ADSL (Asymetric Digital Subscriber Line), également

beaucoup moins cotiteuses lorsqu'll existe une ligne téléphonique de bonne qualité.

utilisation du Wi-Max se justifie pour connecter des locaux situés dans des régions a faible

densité de population.

WiBro (Wireless Broadband)

WiBro est I'implémentation coréenne de la norme IEEE 802.16e et est donc trés voisine de

WiMax. Elle dipose d'une longueur d'avance quant aux équipements déja en place

Bluetooth, IEEE 802.15.1

La technologie Bluetooth est intégrée dans une puce de moins d'1 cm?. Elle est donc peu

encombrante et peu consommatrice d'énergie. Sa portée est faible (au plus, quelques

métres) et le débit modéré (57 kbit/s 4 1 Mbit/s). Elle correspond a la norme IEEE 802.15.1.

La norme prévoit que 2 4 8 machines peuvent se connecter entre elles dans un micro

réseau, le piconet, contrélé par 'une d'entre elles qui devient le maitre. Les piconet peuvent

siinterconnecter dans un scatternet. Ses utilisations sont déja nombreuses

- téléphones portables,

- ofeillettes sans fil,

-PDA,

- clavier et souris sans fil,

- imprimante individuelle.

Lutilisation du Bluetooth se trouve dans la connexion d'appareils bureautiques ou

domestiques situés les uns prés des autres.

ZigBee, IEEE 802.15.4

ZigBee est une norme de communication de machine 4 machine, a faible portée (10

métres). Elle se caractérise par un débit limité (20 4 250 kbit/s) et, surtout, par une trés

faible consommation, Cette consommation est tellement faible qu'elle peut étre assurée

dans certains cas par une pile installée a vie.

Llutilisation de ZigBee se trouve dans la connexion d'appareils industriels, bureautiques ou

domestiques (domotique) situés les uns prés des autres et peu bavards (thermostats,

alarmes...).

"1

HomeRF

Norme domestique d'une portée d'une cinquantaine de métres et permettant de relier des

appareils bureautiques (ordinateurs), mais aussi des téléphones de type DECT. Ses

performances théoriques sont semblables a celles de Wi-Fi (debit de 11 Mbits/s). Comme le

DECT, il utilise un signal de type TDAM (Time Division Multiple Access), qui lui permet

d'assurer des transmissions synchrones, donc performantes pour la voix. Fondé en 1988,

malgré la compatibilité intéressante de la norme avec DECT, le consortium a été dissous

lors du départ 'Intel en 2003.

Hiperlan (High Performance Local Area Network)

C'est la norme de ETSI (European Telecommunications Standards Institute), concurrente

du 802.11a (de IEEE qui est américain). Comme elle, elle permet un débit de 54 Mbit/s sur

50 A 100 m, Les différences résident notamment dans la possibilité d'utiliser certaines

bandes de fréquences en Europe et ailleurs.

DECT (Digital Enhanced Cordless Telecommunications)

Norme européenne de transmission numérique a courte distance utilisée pour les postes

téléphoniques sans-fil domestiques. II existe deux générations de téléphones DECT, la

demiére ayant une portée de 300 m et permettant de relier jusqu’a 9 postes dans un mini-

réseau intérieur, Le DECT est une technologie économique et éprouvée qui ne conceme

que les communications téléphoniques et n’inclut aucun service supplémentaire.

UMTS (Universal Mobile Telecomunications System)

LIUMTS est la norme de télécommunication cellulaire sans fil @ haut débit, appelée aussi W-

CDMA ou 3G (terme plus général). En plus des conversations elle peut transmettre

également des données. Si des vitesses de plusieurs Mbit/s devraient théoriquement étre

atteintes, le débit pratique dans un réseau chargé est estimé a 50 Kbit/s, sans limite de

distance, du fait de la couverture trés complete du territoire. En fonction de leurs options, les

telephones portables 3G, mais aussi les PDA et les ordinateurs portables peuvent étre

connectés.

Llutilisation de 'UMTS pour le transfert de données restera cotteuse et peu performante,

son intérét réside dans la disponibilité du réseau pour les nomades, ainsi, et peutétre

surtout, de existence de solutions commerciales réellement simples et opérationnelles.

UWB (Ultra Wide Band), IEEE 802.15.3,

Norme de transmission a trés haut débit (54 4 480 Mbit/s) et a trés courte distance (1 10

métres). L'émission s'effectue sur une trés large bande de fréquence, mais 4 une puissance

trés faible, normalement sans interaction avec les autres communications. Son débit se

situe entre 54 Mbit/s et 480 Mbit/s, en fonction des options utilisées et des perturbations

éventuelles. En cours de développement, elle devrait étre employée pour connecter les

appareils domestiques ou bureautiques réclamant un bon dabit (vidéo, accés disque)

12

WUSB (Wireless USB)

C'est une norme de connexion sans fils pour les périphériques, destinée a remplacer USB

2. Elle se base sur la future norme de transmission UWB (Ultra Wide Band) dont le débit est

fixé & 480 Mbit/s. Llutilisation du WUSB, en remplacement de I'USB, conceme done

essentiellement les appareils bureautiques et industriels

Comparatif rapide

Le tableau ci-dessous dresse le panorama des performances des principales technologies.

Toutefois, si pour des liaisons filaires, le débit théorique et le débit réel sont généralement

identiques, il en va tout autrement des liaisons sans fil. Les performances peuvent étre

divisées par 2 ou 4, voire par 10, en fonction des éléments suivants :

allongement des distances,

obstacles a la propagation,

nombre important de clients partageant le méme réseau local,

présence d'émissions parasites.

len va de méme pour les portées théoriques et réelles, dégradées principalement par la

disposition des lieux (obstacles, réverberation des signaux).

Vitesse

Distance

Fila (pour comparaison) Sans fis

ethemet | ans | UsB2 | WAFiGg) | WiMax | Bluetooth Ee uvTs | uws

st2Kbivs | 480 70 | s7kbitsa | 202250 | sokbivsa | s4a4e

ToOMbIUS | aznbivs | mbivs | S4MOUS | ypivs | 1mbiis | Koivs | 2Mbivs | Mbils

100m tkm 5m 45m | 1 3m ee tkm | 140m |

= L

Comparaison des principales normes

13,

Document 7

La PME Transgéne se dote d'un réseau redondant multisite

http: Ipro.01net.com/

La société de biopharmacie a installé un réseau voix et données multisite sous IP.

Ses contraintes de joignabilité justifient cette architecture redondante, digne d'un

grand groupe.

Depuis le 15 décembre 2008, Transgene a emménagé dans un batiment neuf quill a fait

construire prés de Strasbourg, a lllkirch-Graffenstaden. La société y a installé son siege

social, tout a cété de lusine oui elle fait réaliser ses essais cliniques depuis 1995. Cette

PME de 250 personnes, dont les deux tiers occupent des postes de R&D, est spécialisée

dans la conception de vaccins et de produits d’immunothérapie contre certains cancers et

maladies infectieuses. " Toute larchitecture de notre réseau a été repensée. Un processus

lourd, anticipé dés 2007. Nous avons attendu cet événement pour renouveler tous nos

équipements réseau, y compris la téléphonie ’, explique Guillaume Menguy, responsable

des systémes d'information (RS!) de Transgene.

Les besoins : redonder et sécuriser I'architecture

Pour batir son architecture cible, Transgene a da composer avec les contraintes liges a son

secteur d'activité. “Dans la pharmacie, des obligations réglementaires imposent, par

exemple, que lentreprise puisse étre jointe 24 heures sur 24”, explique le RSI de

Transgene

Parallélement, la PME a intégré dans son architecture l'externalisation de ses machines et

de ses serveurs. Sa téléphonie et son informatique — notamment ses ressources critiques —

sont en effet déportées dans la salle machine d'un hébergeur, a quelques kilométres du

siége, avec leur propre infrastructure réseau. Transgene a également tenu compte de

!loignement de ses bureaux situés a Lyon.

La continuité de l'activité — impliquant une disponibilité sans faille des réseaux — se trouvait

done au coeur du cahier des charges. Ce qui a conduit a la conception d'une architecture

réseau redondante et unifige sous IP. Avec deux contraintes supplémentaires. D'une part, la

capacité du réseau a étre administré par l'équipe technique interne de lentreprise, qui

souhaitait garder la main sur la supervision de son infrastructure. D'autre, part la nécessité

de foumnir un accés Wi-Fi aux nombreux visiteurs extérieurs (clients, prestataires), tout en

préservant l'exigence de sécurité du systéme d'information.

La mise en ceuvre : un réseau Ethernet étendu multisite

Le tandem composé de l'équipementier Alcatel-Lucent et de l'intégrateur NextiraOne est

retenu quelques mois avant le déménagement, en septembre 2008, pour l'ensemble des

lots : téléphonie, réseau, et Wi-Fi. La dimension multisite repose sur un réseau d’opérateurs

qui prolonge infrastructure Ethernet installée localement. Cela assure a lentreprise un

service de réseau Ethemet étendu de niveau 2 (trame). L'opérateur Complete! fournit

adduction sur fibre optique 1 Gbit/s au site principal d'llikirch-Graffenstaden, et un lien &

10 Mbit/s au site de Lyon, ou travaillent 12 personnes. Tous les éléments critiques de

infrastructure réseau sont doublés, a commencer par I'adduction optique. France Télécom

garantit la liaison de secours pour la téléphonie, et 'opérateur Complete! se charge des

données, via une autre branche indépendante de son backbone.

14

Le systéme de téléphonie sur IP installé chez 'hébergeur repose, quant a lui, sur une seule

plate-forme BICS diAlcatel-Lucent. Sa redondance est assurée au niveau du siége par

installation de cartes PCS (Passive Communication System) : en cas de panne d'un des

liens télécoms, celles-ci autorisent le fonctionnement de la téléphonie en local, en mode

dégradé toutefois.

Dans les batiments neufs du siége, une topologie totalement redondante du réseau

Ethernet a par ailleurs été déployée. La couverture radio complate du site d'llkirchest, elle,

prise en charge par un contrdleur Wi-Fi, par linstallation de points d'accés, et enfin, par la

mise en place d'une supervision centralisée.

Les gains : pilotage unifié de l'ensemble du réseau

Llapport des fonctions de couplage téléphonie et informatique, et de messagerie unifiée

procure de nouvelles possibilités aux utilisateurs. “Nous savons relever les messages

vocaux et les télécopies a partir du logiciel de bureautique Zimbra des postes de travail.

Nous évaluons actuellement l'utilisation de softphones *, souligne Guillaume Menguy. La

couverture Wi-Fi est utilisée a la fois pour des besoins de téléphonie et pour la transmission

de données. Des téléphones Wi-Fi équipent une quinzaine de personnes ayant des besoins

spécifiques de mobilité in situ, comme les magasiniers ou les personnels des services

techniques. Grace cette couverture, les visiteurs extérieurs a Ientreprise ou les

prestataires techniques ont désormais accés a un portail captif pour consulter a distance

leurs courriels ou d'autres ressources.

Pour les huit personnes du service informatique, le défi consistait a superviser le réseau

multisite incluant les liaisons d'opérateurs et les serveurs hébergés a distance. L’outil open

source Nagios a été retenu pour administrer les réseaux locaux et les liaisons d'opérateurs

dillikirch, infrastructure de Lyon, ainsi que le réseau des équipements situé chez

hébergeur. La console 4760 d’Alcatel-Lucentgére, quant a elle, la téléphonie.

A terme, les équipes techniques de Transgene envisagent d'intégrer la supervision des

IPBX a l'aide de la console de surveillance systéme et réseau Nagios, en s'appuyant sur les

MIB (Management Information Base) fournies par le constructeur. Le site de Lyon,

également équipé de points d'accés Wi-Fi, est entigrement piloté par le contrdleur installé

au siége social d'llikirch.

15

Document 8

MPLS, la mutation du VPN IP

hittp:/vww.reseaux-telecoms.net/dossiersfire-mpls-la-mutation-du-vpn-ip-12-page-7.htm!

VPLS, une alternative au VPN IP

Les opérateurs ont convaincu leurs clients que le VPN IP étaient la fagon la plus aboutie

d'établir des communications entre sites. Mais il en existe d'autres, affirme Nicolas

Kwasniowski, consultant en infrastructure réseau de Nextira One. Je pense a VPLS (Virtual

Private LAN Service, ndlr), proposé par les fabricants de routeurs tels Alcatel, Cisco, Juniper

ou Nortel."

Ce service repose sur un panachage d'Ethemet, de VLAN 802.1q et de MPLS qui va

permettre a lentreprise d'étendre son réseau LAN entre plusieurs sites a [échelle

métropolitaine ou a travers un réseau longue distance. "Le trafic est commuté sur la base de

adresse MAC des trames Ethemet et de son appartenance a un VLAN. Le réseau longue

distance se comporte alors comme un énorme commutateur LAN. II peut donc transporter

tous types de paquets : IPv4, IPv6, des protocoles plus anciens (SNA, DECnet), ou

nouveaux, qui acheminent les communications multicast pour des applications de

visioconférence, d'e-learning, de télé d'entreprise. Les trames Ethernet sont encapsulées et

acheminées dans le réseau MPLS." Cette possibilité peut intéresser les entreprises ayant

des sites en Inde, en Chine ou méme au Japon. Confrontés au manque d'adresses IPv4,

ces pays ont basculé en IPv6. Or, "si les entreprises souscrivent 4 un service VPN IP en

IPv4, lopérateur doit mettre en place des mécanismes de conversion tels la translation

d'adresse et le tunneling pour acheminer IPv6, Des cataplasmes sur jambe de bois",

explique Nicolas Kwasniowski

Ce service peut offrir un autre avantage : "En s'appuyant sur un service de niveau 2, le

client garde en inteme le contrdle des fonctions de niveau 3 de son réseau, et notamment le

service de routage.” Bref, selon Nicolas Kwasniowski, les services VPLS ne peuvent

qu'augmenter, quils soient tissés sur réseaux métropolitains ou longue distance, de niveau

2 ou 3, sur DWDM ou MPLS

Chez Completel, c'est un fort axe de développement, affirme Frank Pharose, chef produit

VPN IP. "Il offre du haut débit a faible coat. Nous proposons des interconnexions de sites de

ville a ville A des débits pouvant atteindre 1 Gbit/s." Au Havre, lopérateur Altitude Telecom a

relié les batiments municipaux avec des liens 4 10 Mbit/s et un site de secours informatique

a 34 Mbit/s. Chez Colt, le service est disponible depuis deux ans : "Il s'appuie sur le

multiplexage SDH. Pour nos clients exigeant des débits supérieurs & 10 Mbit/s, il n'y a pas

d'altemative", affirme Dominique Leroy, responsable du marketing des produits data

Les autres opérateurs sont plus dubitatifs. Ils parlent d'une niche qui ne concerne que le

raccordement entre plusieurs sites ayant des besoins élevés en débit. BT propose le service

depuis moins d'un an au Royaume-Uni. Chez Orange, on le propose dans quelques sites

particuliers. Chez AT&T, le service est disponible aux Etats-Unis. L'entreprise s‘appuie sur

Texpérience de sa maison mére, SBC. Une frilosité compréhensible pour Nicolas

Kwasniowsky : "En proposant de I'interconnexion de niveau 3, les opérateurs se sont

positionnés sur des services les plus rémunérateurs.”

16

Document 9

Introduction a la Qualité de service

htip’/Awwtelecom-reseaux.nevreseaux/introduction-a-la-qualite-de-service-qos-167

Ce nouveau billet est consacré a la qualité de service sur les réseaux IP. En effet, je vais

tenter ici de vulgariser un peu les concepts mis en oeuvre dans de la qualité de service afin

de les rendre les plus limpides et compréhensibles possibles. Ce billet est, a priori, le

premier d'une série consacrée a la Qualité de service (Quality of service - QoS) et ses

fondements.

Tout d’abord, qu’est-ce que la QoS ? Son but est de fournir un systéme de priorisation des

flux réseaux en cas de montée en charge réseau des équipements concerés, fournissant

ainsi une bande passante adéquate pour certains paquets ainsi que des paramétres de

latence et de gigue bien contrélés. En temps normal, lorsqu’un lien réseau est surchargé,

tous les flux arrivant en entrée sur equipement sont rejetés, sans distinction aucune. Un

des concepts de la QoS est donc de catégoriser les différents flux concemés, en modifiant

le comportement de l'équipement pour que les paquets rejetés ne soient pas ceux

considérés critiques par l'administrateur réseau, Cependant, 'exercice peut s'avérer

relativement compliqué, en fonction du nombre de types de flux a traiter et de la bande

passante totale a répartir. II est donc important d’en poser les jalons et d’établir des gabarits

qui devront étre implémentés sur des parties bien identifiées du réseau.

Il est relativement commun de lire ou d’entendre qu'il existe trois fondamentaux sur la QoS :

+ Les méthodes d'identification et de marquage des paquets IP ;

+ La gestion des congestions au niveau des équipements ;

* La gestion de la politique de QoS de bout en bout.

Dans notre introduction, nous évoquions le fait que les flux doivent étre « catégorisés » pour

tre traités comme nous le souhaitons. Pour cela, il est donc possible de réaliser une

identification du flux en question, via des Access Lists par exemple pour les matériels Cisco,

ou via le marquage des paquets. La premiére solution sera essentiellement appliquée dans

le cas ou la politique de QoS a appliquer est spécifique a un equipement et donc

indépendant du reste du réseau. En outre, la deuxiéme solution sera préférable dans le

cadre de l'application d'une politique de QoS étendue a l'ensemble du réseau

Comment réagit un équipement réseau lorsqu'un de ces liens physique est saturé ? En

temps normal, les équipements possédent tous un buffer (une file d'attente) dans lequel ils

entassent les paquets qui arrivent au fur et 4 mesure, jusqu’a saturation de ce buffer et rejet

des paquets suivants. La QoS interne a l'équipement va permettre de créer plusieurs files

dattente et d’utiliser des algorithmes bien précis qui permettent de vider certaines files plus

rapidement que d'autres (en régle générale, les flux les plus critiques). Parmi les

algorithmes de gestion des files d’attente, on note principalement :

Priority Queuing (PQ) ;

First In First Out (FIFO) ;

Custom Queuing (CQ) ;

Weighted Fair Queuing (WFQ) ;

Class-based Weighted Faire Queuing (CBWFQ) ;

Stochastic Fairness Queuing (SFQ).

17

Lobjectif de ce billet n'est pas de faire le détail de ces différents algorithmes, sur lesquels

nous reviendrons dans un billet ultérieur.

La mise en place de files d’attentes au niveau des équipements ne permet pas de résoudre

le probleme de saturation de celles-ci, Lorsque cela se produit, tous les nouveaux paquets

qui arrivent sont systématiquement rejetés. Il existe donc des mécanismes qui permettent

diindiquer a 'équipement quels paquets rejeter en fonction des priorités affectés. Bien

entendu, les paquets étant identifiés comme moins prioritaires auront plus tendance a étre

rejetés qu'un paquet marqué prioritaire.

Parmi ces mécanismes on distingue principalement

+ Random Early Detection (RED) ,

* Weighted Random Early Detection (WRED).

Au dela du traitement interne effectué par les équipements, il est interessant de se pencher

sur l'utilisation des liens réseaux et la gestion de la bande passante pour les différents types.

de flux afin d'anticiper les cas de congestion et de préparer le trafic. Il existe principalement

deux types de comportements :

+ Le «Traffic Shaping » : le concept est relativement simple. L'administrateur définit

une bande passante maximale pour un flux donné. Lorsque le débit du flux concerné

vient a dépasser ce seuil, les paquets sont mis en files d’attente et leur transmission

retardée ;

+ Le « Traffic Policing » : cette approche est similaire au shaping, excepté le fait que

les paquets arrivant une fois que le seuil de bande passante réservée est dépassé

sont rejetés.

Lensemble des concepts présentés précédemment forme donc un préambule a la QoS et a

son implémentation sur un réseau IP. En régle générale, on évoque principalement deux

approches de gestion de la QoS, qui mettent en oeuvre certains ou tous les concepts

évoqués précédemment

* DiffServ : Consiste a affecter les priorités au niveau d'un champ de I'entéte IP appelé

DSCP (cette partie sera détaillée dans unbillet ultérieur). Videntification et le

marquage du paquet est donc fait en entrée de réseau et les noeuds intermédiaires

ou de coeur du réseau se contente d'appliquer les politiques de gestion du flux en

fonction de cette valeur.

* IntServ : Consiste réserver les ressources nécessaires au niveau de tous les

noeuds du réseau avant de faire transiter les flux. Cette approche repose sur

"utilisation du protocole RSVP (ReSource reserVation Protocol) qui induit alors une

couche de contréle d'admission suppiémentaire pour s’assurer que la bande

passante requise est bien disponible a un instant T.

La granularité offerte par I'approche IntServ est beaucoup plus fine que celle offerte par

DiffServ, dans la mesure oii elle est réalisée au niveau de chaque flux, contrairement a

DiffServ qui constitue des agrégats de flots applicatifs. En revanche, l'approche DiffServ

permet un déploiement et une exploitation simplifiée car elle déporte la complexité de

gestion de la QoS sur les équipements de périphérie, ainsi que des performances

meilleures pour un réseau a grande échelle (Dans IntSery, les routeurs doivent maintenir

des tables pour mémoriser état de chaque flux et des allocations de ressources).

Dans les billets futurs, nous détaillerons les approches DiffServ et IntServ, ainsi que la

gestion de la QoS au niveau 2 dans un environnement switching.

Enfin, je souhaite rappeler que cet article, comme tous les autres, n'est pas forcémment

d'une science exacte, et toute modification ou critique de celui-ci sera la bienvenue |

18

Document 10

VPLS - virtual private LAN service

http: /tt-wikipedia.org/wiki/Virtual_Private_LAN_Service

Virtual private LAN service (VPLS) est un service Ethernet multipoint-4-multipoint

fonctionnant au-dessus d'un réseau IP muni d'un mécanisme de tunnel (en général MPLS).

Il permet diinterconnecter des LAN de plusieurs sites distincts qui apparaissent comme

étant sur le méme LAN Ethemet. En ce qui conceme les fournisseurs de services, le VPLS

s'appuie sur le MPLS pour créer une solution fiable, évolutive et opérationnellement

efficace. S'agissant des entreprises, le VPLS s'appuie sur |'Ethernet pour fournir un service

multipoint simple et économique assorti d'accords sur la qualité de service pour les

différents types de trafic. L'avantage par rapport aux solutions de Réseau privé virtuel de

niveau-2 MPLS ou L2TPv3, qui ne fournissent que des services de tunnels de niveau 2 en

point & point, est que les solutions VPLS fournissent des services de connectivité multipoint

(de tout point & tout point).

19

Document 11

Serre Chevalier installe un réseau unifié redondant

itp vv reseaux-telocoms.neV/actualitesfire-serre-chevalierinstalle-ur-reseau-unifi-redondant-23024 html

La station de sports d'hiver a choisi les équipements d'Allied Telesis intégrés par

Dolonis.

Liaisons fibres optiques |

La station de sports d'hiver de Serre Chevalier disposait d'un réseau fragile entre ses

différents bureaux répartis dans son domaine. Une coupure sur une liaison donnée isolait

au moins un site, Les services hébergés, le cas échéant, dans ce site devenaient de fait

inaccessibles aux autres sites, Voire la panne d'un site déclenchait une coupure entre

d'autres sites. Comme toute organisation, la station subissait, de plus, un besoin croissant

de liaisons toujours plus fiables. A partir de 2006, un plan diinvestissements est alors

déclenché. Dans un premier temps, les équipements actifs sont simplement remplacés par

des outils plus performants pour éviter des pannes. En 2007, la station renforce son réseau

en créant des liens redondants, optiques et en cuivre, tout en continuant d'investir dans les

équipements actifs. Enfin, en 2010, les équipements coeur de réseau sont renouvelés. Le

réseau est aujourd'hui unifié et supporte autant la bureautique, les applications métiers, les

transactions monétaires sécuris¢es, le contrdle d'acoés aux ressources, la téléphonie sur IP

et la connexion Internet pour tous les utilisateurs. ensemble des équipements actifs ont

été acquis auprés d'Allied Telesis pour faciliter leur administration par le choix d'un

fournisseur unique. L'intégration a été réalisée par Dolonis. La facilité d'administration, de

paramétrage et de maintenance a d'ailleurs été un des critéres de choix du fournisseur. Le

codt du projet n'a pas été communiqué.

20

24

1p 389 gouswuos Siow yRo4 “stow UN =jasINpU apoued Jed "x JansuewseU2LUOGe; 2p mud: onsuaW WewaULORY

‘Sihap ans auleyueUi9{duco 9991 asu9d9p + uostel Jed sone QO1z oP sps0[ew soIN9S U9 ESI

‘Snesop-o Suosiey $21 Saino} nod

‘RIOUIGY WOSTEN SeInp ep IUSUSDEDUS Sues VOT

‘W112 xnjsuesy s2008 un snod soxepuaje Sunol J © syUal ‘SOD axoULE; 9p step xne voddes 1ed sguBeB sro! sed soins OOF

‘um 9} Jed 390 @ mud 9p siuo!4}900 £9] q8 © UOSTey e 9p soUe\sp B g]UOsAIde1 PTO p,q + & SuLlO}B| ap BEE juawDULOGE; 2p Id 37

‘sud sy2wieBeus xne yoddes ed uoyedoaue p stowed senbipul#is2 1909 27,

‘Seyeweuuoo 60) suep Jostoud e 60 1wawaBeSue,p e2inp e| wUuNDOp iwassid np aInquiegrd NE WOWIPUUO}LOD

(woes

soronano

oq poo | posesven | pzeezazese | revsrusees | os ° cor | oor e229 91

seynoMup pede 2602 SIGH BYOZ

Spey

uses

95 os 35 os 05 a

os Os 8 3 os 9s —| ses — | “08 o8

os 8s 8 8 $$ a oT os

oro

suvossce | pewovcezes | ezvevocser | pizrisoenic ozs oe

eebgoeae

(peunoe))

A cro weuy | aye

Plyories | PSL'OS9S | sycsoseosuic | PeVPerooeL CS o oor 02+ | Snoibojeue Ty | enbjOoceue.

a

puvorsse | pscorms | oscsroren | eraiosw | os | o | co | oom | omLwanz,

we on ol | PES 7

coun, wwyooe | wove « we | seddnue | egmooe | “iow | couemyy | vu

a) opens | wiseg | Wisessea | wnorerea | opin | Son | Settee | cane rs | aap ea

Peed (occa Fawen

an (@ ereou oan wousuoay VOSeTON ema Ae US oo

Saysueay 9970] wOsIeTT

INS Jo VOHEVOTAKSSINUINO

ZL quewns0q

soyewouuino so suep ospoid¢ js waunbebvap Soinp r vaumnaop Wwer9r Np ajcweesd

ooo coo coe ovooe | over ooo | coor cose 23, | snovese

000 oo ose cos, | ovasr 000 oo'00r ovosr seay | Sect

coo ovo ove: cose: | voce coo | oocor coor | TR, | anorse

soseyseusvs

4 (2) os

saveva ip omeeore | 54 ssa vegpep | Gientowe | samme | proverse9e | soya

wus uosinedng | Ze uLo | | adh ep uo _ uoyewewBny | voneWsoy soMes somes us ssi ‘ae

crew ou

wesogy

ond op ene ene waenegy ogee euneojoe ue sen

‘wopcouuoo oun p39 anbaueps gap ap S008 xnap 9p apmsued is9 71g UosteN gun,

(i) 95inp op iwawebebus 2ane wosien

(Guyane unas) %402 1S HALO suoNso 65 @P sig

SOL: 8 B19 suaKdo g5 & OS 20

(mpuojuoo mysuesy 9p Uap M0) 1g YLD Ins asIu=R

‘wosiey ©] 9p ususeuu0ge, ns aod asiuas 3129 “2poUAd op ING9D UO 218d Vo SUOSIN Gp BiaUOU Np BEG Ens N epoUed Bap aude} ee WoUIADONP SopIBeIU WOS SesIwe) $91 (I)

wore ‘00 92 ost sos (1) wewawuoge a9wos ap ne

= >K= = z ‘Sisau oo Tae Us aeT

oS sedenies a — ue Sa 8702 SUOREH 9p @:QUION

‘2inp | @no aueye,p aio =p eunjon ne axewwewseiddns suis, 2p sed

‘BUINJOA Ne SoSTUIOY

ZL quawno0g

22.

Vous aimerez peut-être aussi

- 3 EthernetDocument16 pages3 EthernetAbdellah Ait SaidPas encore d'évaluation

- PerlDocument129 pagesPerlAbdellah Ait SaidPas encore d'évaluation

- 6th Central Pay Commission Salary CalculatorDocument15 pages6th Central Pay Commission Salary Calculatorrakhonde100% (436)

- 6th Central Pay Commission Salary CalculatorDocument15 pages6th Central Pay Commission Salary Calculatorrakhonde100% (436)

- Chap 10Document25 pagesChap 10Abdellah Ait SaidPas encore d'évaluation

- WiFi ProfessionnelDocument403 pagesWiFi ProfessionnelghaniPas encore d'évaluation

- Apprenez Le Fonctionnement Des Reseaux TCP Ip PDFDocument219 pagesApprenez Le Fonctionnement Des Reseaux TCP Ip PDFMoïse GuilavoguiPas encore d'évaluation

- Tutorial Installation Configuration Serveur FTP Filezilla Server Version FRDocument53 pagesTutorial Installation Configuration Serveur FTP Filezilla Server Version FRMichaël MaechlerPas encore d'évaluation

- LTE Et Les Réseaux 4G PDFDocument48 pagesLTE Et Les Réseaux 4G PDFneopremiuum50% (2)

- LTE Revolution UMTSDocument33 pagesLTE Revolution UMTSAssirou Da AgossouPas encore d'évaluation

- 6 - Le Routage OptiqueDocument25 pages6 - Le Routage OptiqueMohamede OuarazzanePas encore d'évaluation

- Cours ATM v2012.P1Document157 pagesCours ATM v2012.P1Abdellah Ait SaidPas encore d'évaluation

- Cours DNS v3.0Document54 pagesCours DNS v3.0Abdellah Ait SaidPas encore d'évaluation

- Cours Apache11Document43 pagesCours Apache11Abdellah Ait SaidPas encore d'évaluation

- WiFi ProfessionnelDocument403 pagesWiFi ProfessionnelghaniPas encore d'évaluation

- PFE BOUSSETTA BassemDocument71 pagesPFE BOUSSETTA BassemAbdellah Ait SaidPas encore d'évaluation

- 3 - Abrege Sur La SDH (BCN)Document32 pages3 - Abrege Sur La SDH (BCN)Mimz Dk GayePas encore d'évaluation