Académique Documents

Professionnel Documents

Culture Documents

Traducción ISOIEC 27001

Transféré par

lbedosce0 évaluation0% ont trouvé ce document utile (0 vote)

10 vues8 pagestrad

Copyright

© © All Rights Reserved

Formats disponibles

DOCX, PDF, TXT ou lisez en ligne sur Scribd

Partager ce document

Partager ou intégrer le document

Avez-vous trouvé ce document utile ?

Ce contenu est-il inapproprié ?

Signaler ce documenttrad

Droits d'auteur :

© All Rights Reserved

Formats disponibles

Téléchargez comme DOCX, PDF, TXT ou lisez en ligne sur Scribd

0 évaluation0% ont trouvé ce document utile (0 vote)

10 vues8 pagesTraducción ISOIEC 27001

Transféré par

lbedoscetrad

Droits d'auteur :

© All Rights Reserved

Formats disponibles

Téléchargez comme DOCX, PDF, TXT ou lisez en ligne sur Scribd

Vous êtes sur la page 1sur 8

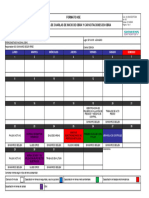

EST LISTO PARA EL ISO/IEC 27001:2013?

Este documento ha sido diseado para la evaluacin de su compaa, respecto

al ISO/IEC 27001 Sistema de Gestin de la Seguridad de la Informacin.

Al completar este cuestionario, los resultados le permitirn autoevaluar su

organizacin e identificar en qu punto del proceso del ISO/IEC 27001 se

encuentra. Si usted desea que realicemos este anlisis por usted. Por favor

complete el cuestionario (incluyendo su informacin de contacto), gurdelos y

envelos a certification.sales@bsigroup.com

1. La organizacin y el contexto

Se han determinado los problemas internos y externos, que son relevantes

para el SGSI, as como el impacto en los logros de los resultados esperado?

2. Las necesidades y expectativas de las partes interesadas

La organizacin ha determinado las partes interesadas, que son relevantes

para el SGSI?

Se han determinado los requisitos de dichas partes interesadas, incluyendo

los requisitos legales, reguladores y contractuales?

3. Campo de aplicacin del SGSI

Se han determinado los lmites y la aplicacin del SGSI para establecer el

alcance del mismo, tomando en cuenta los problemas internos y externos, los

requisitos de las partes interesadas, as como de las interfaces y dependencias

con otras organizaciones?

Est documentado el campo de alcance del SGSI?

4. Compromiso de la direccin

El compromiso de la direccin organizacional para el SGSI, est demostrado al:

Establecer los objetivos y polticas sobre la seguridad de la informacin,

considerando la direccin estratgica de la organizacin y una promocin

continua del mejoramiento?

Asegurar la integracin de los requisitos del SGSI dentro de los procesos

de su negocio?

Asegurar que los recursos estn disponibles para el SGSI, dirigiendo y

apoyando a los individuos, quienes contribuyen a su efectividad,

incluyendo a la direccin misma?

Comunicar la importancia de una seguridad efectiva de la informacin y

de conformidad a los requisitos del SGSI?

5. Poltica de seguridad de la informacin

Existe alguna poltica de seguridad de la informacin que sea apropiada, que

de un marco de referencia para establecer objetivos y demuestre el

compromiso por instaurar los requisitos y un continuo mejoramiento?

Dicha poltica est documentada y es del conocimiento de los empleados y de

las partes interesadas?

6. Roles y responsabilidades

Los roles dentro del SGSI estn claramente definidos y dados a conocer?

Estn asignadas las responsabilidades y autoridades por conformidad que

reportarn el desempeo del SGSI?

7. Riesgos y beneficios por implementar el SGSI

Se han considerado los problemas internos y externos, los requisitos de las

partes interesadas para determinar los riesgos y beneficios que necesitan

sealarse para asegurar que el SGSI alcance su objetivo, que se reduzcan o

prevengan los efectos no deseados y que se ha logrado un mejoramiento

continuo?

Se han planeado acciones para sealar los riesgos y beneficios, integrarlas a

los procesos del SGSI y evaluar su efectividad?

8. Evaluacin de riesgos hacia la seguridad de la informacin

Se ha definido un proceso de evaluacin de riesgos hacia la seguridad de la

informacin, que establezca los criterios para realizar evaluaciones de riesgos

hacia la seguridad de la informacin, incluyendo los criterios de la aceptacin

de riesgos?

El proceso de evaluacin de riesgos hacia la seguridad de la informacin

puede repetirse y produce resultados consistentes, vlidos y comparables?

El proceso de evaluacin de riesgos hacia la seguridad de la informacin

identifica riesgos asociados con la prdida de confidencialidad, integridad y

disponibilidad de la informacin, as como la identificacin de los propietarios

en riesgo, dentro del campo de aplicacin del SGSI?

Se han analizado los riesgos hacia la seguridad de la informacin para evaluar

las probabilidades reales y consecuencias potenciales que podran resultar, si

llegaran a ocurrir, as como la determinacin de los niveles de riesgo?

Se han comparado los riesgos hacia la seguridad de la informacin con los

criterios de riesgo establecidos y priorizados?

Se tiene disponible la informacin documentada sobre el proceso de

evaluacin del riesgo hacia la seguridad de la informacin?

9. Tratamiento de riesgos en la seguridad de la informacin

Se ha elegido algn proceso de tratamiento de riesgos hacia la seguridad de

la informacin, para seleccionar las opciones de tratamiento de riesgos

apropiada acorde con los resultados de la evaluacin de riesgos hacia la

seguridad de la informacin, de igual manera, se han determinado los controles

que se implementarn en dicha opcin de tratamiento de riesgos?

Se han comparado los controles determinados con el ISO/IEC 27001:2013

Anexo A, para verificar que no se excluy ningn control?

Se produjo una declaracin de Aplicabilidad para justificar los puntos excluidos

e incluidos del Anexo A, tomando en cuenta el estado del control que se

implement?

Se ha formulado y aprobado un plan de tratamiento de riesgos hacia la

seguridad de la informacin, por los propietarios en riesgo, de igual manera, se

han autorizado los riesgos residuales hacia la seguridad de la informacin, por

los propietarios en riesgo?

Se tiene disponible la informacin documentada sobre el proceso del

tratamiento de riesgos hacia la seguridad de la informacin?

10. Objetivos de la seguridad de la informacin y cmo

alcanzarlos

Se han establecido los objetivos del SGSI que sean estimables, documentados

y comunicados a toda la organizacin? Al establecer dicho objetivos, la

organizacin ha determinado lo que se necesita hacer, cundo y por quin?

11. Competitividad y recursos del SGSI

El SGSI cuenta con los recursos necesarios y adecuados?

Existe un proceso definido y documentado para determinar la competitividad

de los roles del SGSI?

Dichas garantas de los roles el SGSI son competentes, de igual manera, esta

competitividad se encuentra documentada adecuadamente?

12. Conocimiento y comunicacin

Estn conscientes todos los involucrados en el control de la organizacin, de

la importancia de la poltica de la seguridad de la informacin, de su

contribucin a una mayor efectividad del SGSI y de las implicaciones de no

estar de acuerdo?

La organizacin ha determinado como relevante la necesidad de

comunicaciones internas y externas para el SGSI, incluyendo que se da a

conocer, cuando, con quien y por quien, as como los procesos por los cuales se

lograr?

13. Informacin documentada

La organizacin ha determinado necesaria la informacin documentada para

una mejor eficiencia del SGSI?

La informacin documentada se encuentra en un formato apropiado, se ha

identificado, revisado y aprobado como idneo?

La informacin documentada est controlada, tanto que est disponible y

protegida adecuadamente, distribuida, almacenada, conservada y bajo un

control cambiante, incluyendo documentos de origen externo, requeridos por la

organizacin para el SGSI?

14. Control y planeacin operacional

Se ha desarrollado e implementado un programa para asegurar que el SGSI

alcanza sus resultados, requisitos y objetivos?

Se ha conservado evidencia documentada para demostrar que los procesos se

llevan a cabo segn lo planeado?

Se revisan los cambios planeados y controlados, as como los cambios no

intencionados, para mitigar algn resultado adverso?

Se han determinado procesos externos y han sido controlados?

Se llevan a cabo evaluaciones de riesgos hacia la seguridad de la informacin

en intervalos planeados o cuando ocurren cambios significativos, y se conserva

la informacin documentada?

Se implementa un plan de tratamiento de riesgos hacia la seguridad de la

informacin y se conserva la informacin documentada?

15. Supervisin, moderacin y evaluacin

Se evala el desempeo y efectividad del SGSI?

Se ha determinado que requiere supervisarse y moderarse, cuando, por

quien, los mtodos que se utilizarn y cuando se evaluarn los resultados?

Se conserva la informacin documentada como evidencia de los resultados de

la supervisin y moderacin?

16. Auditora interna

Se realizan auditoras internas peridicas, para revisar la efectividad del SGSI,

conforme al ISO/IEC27001:2013 y los requisitos de la organizacin?

Las auditoras se realizan con un mtodo apropiado y a la par con un

programa basado en los resultados de evaluaciones de riesgos y auditoras

previas?

Cundo se identifican inconformidades, estn sujetas a alguna correccin?

(ver seccin 18)

17. Revisin de la direccin

La alta direccin lleva a cabo una revisin peridica del SGSI?

El resultado de la revisin de la direccin del SGSI, identifica cambios y

mejoras?

Se documentan, se toman acciones y se comunican apropiadamente los

resultados de la revisin de la direccin, a las partes interesadas?

18. Accin correctiva y mejoramiento continuo

Se han identificado las acciones que se tienen que controlar, corregir y

negociar, con las consecuencias de las inconformidades?

Se ha evaluado la necesidad de tomar accin para eliminar de raz la causa de

las inconformidades, para prevenir la recurrencia?

Se han implementado y revisado algunas acciones identificadas como

efectivas y que dieron pie a una mejora del SGSI?

Se conserv la informacin documentada como evidencia de la naturaleza de

las inconformidades, de las acciones tomadas y de los resultados?

19. Controles de seguridad como se aplican, basndose en

los resultados de su evaluacin de riesgos hacia la seguridad de

la informacin

Se revisan y definen regularmente las polticas de seguridad de la

informacin, proporcionadas por la direccin?

Se ha establecido un marco de referencia de la direccin para controlar la

implementacin y operacin de la seguridad dentro de la organizacin,

incluyendo la asignacin de responsabilidades y la separacin de tareas que

conflictuen?

Se mantiene un contacto apropiado con las autoridades y grupos de especial

inters?

Se lleva a cabo la seguridad de la informacin en los Proyectos?

Existe una poltica sobre los dispositivos mviles y el trabajo a distancia?

Los recursos humanos estn sujetos a la proyeccin y poseen trminos y

condiciones que definan sus responsabilidades con la seguridad de la

informacin?

Los empleados requieren aadirse a las polticas y procedimientos de la

seguridad de la informacin, provistos con conocimiento, educacin y

entrenamiento, as mismo, existe un proceso disciplinario?

Se comunican y refuerzan las tareas y responsabilidades de la seguridad de la

informacin para empleados que finalizan o cambian de empleo?

Existe un inventario de activos asociados con la informacin y su

procesamiento, se asignan los dueos y se definen las reglas para el uso y

devolucin aceptable de activos?

La informacin se clasifica y etiqueta apropiadamente, al igual, se han

definido los procedimientos para el manejo de activos de acuerdo con su

clasificacin?

Existen procedimientos para la eliminacin, venta y trnsito de medios que

contengan informacin?

Se ha definido una poltica de control de acceso y el acceso del usuario a la

red est controlado junto con dicha poltica?

Existe un proceso formal de registro de usuario, brindando y revocando el

acceso, derechos de acceso al sistemas y servicios, y dichos derechos de

acceso son revisados regularmente, as como removidos al trmino de ese

empleo?

Los derechos de acceso privilegiados estn restringidos y controlados, la

autenticacin secreta de la informacin est controlada, y estas prcticas son

del conocimiento de los usuarios?

El acceso a informacin est restringido junto con la poltica de control de

acceso, dicho acceso est controlado por un procedimiento de inicio de sesin

seguro?

Las contraseas de los sistemas de gestin son interactivas y se producen una

contrasea de calidad?

Se restringe el uso de programas de utilidades y el acceso al cdigo fuente del

programa?

Existe una poltica para el uso de criptografa y la gestin de claves?

Existen polticas y controles para prevenir acceso fsico no autorizado, el dao

a la informacin, as como de las instalaciones donde se procesa la

informacin?

Se han implementado polticas y controles para prevenir prdidas, daos, robo

o que se comprometan los activos y se interrumpan las operaciones?

Se documentan los procedimientos operativos, de igual manera, se controlan

los cambios en la organizacin, los procesos de negocios y los sistemas de

informacin?

Se monitorean los recursos y se realizan proyecciones sobre los requisitos de

capacidad a futuro?

Existe una separacin de los entornos de desarrollo, de prueba y operacional?

Existe proteccin contra software daino (malware)?

La informacin, el software y los sistemas; se encuentran sujetos a ser

respaldados y probados regularmente?

Se han implementado controles que generen evidencia sobre inicios de

sesiones?

Est controlada la implementacin de software relacionado a sistemas

operacionales, as como reglas que administren la instalacin de software por

otros usuarios?

Se obtiene informacin sobre vulnerabilidades tcnicas y se toman medidas

apropiadas para sealar los riesgos?

Las redes se manejan, se excluyen cuando es necesario y se controlan para

proteger los sistemas de informacin, de igual forma, los servicios de la red

estn sujetos a acuerdos de servicio?

Existen polticas y acuerdos para mantener la seguridad de la informacin que

se transfiere dentro y fuera de la organizacin?

Estn definidos los requisitos de seguridad de la informacin para los sistemas

de informacin, y esta misma informacin est protegida al pasar a travs de

redes y en el servicio de solicitudes de transaccin?

Se han establecido sistemas y reglas para el desarrollo del software, as como

un control formal de los cambios en los sistemas dentro del ciclo vital de dicho

desarrollo?

Se revisan y examinan las solicitudes de negocios de suma importancia,

despus de realizar cambios en las plataformas de los sistemas operativos, as

como restricciones a los cambios en el empaque del software?

Se han establecido, mantenido e implementado los principios de una

produccin segura, incluyendo el desarrollo de entornos seguros de desarrollo,

pruebas de seguridad, datos del uso de pruebas y la prueba de aceptacin del

sistema?

Se supervisa y monitorea el desarrollo de software externo?

Existen polticas y acuerdos para proteger la informacin de los activos, que

se encuentra disponible para los proveedores, as mismo, se monitorea y

administra el nivel de aceptacin de la seguridad de la informacin y del

servicio de entregas, incluyendo cambios en el abastecimiento de servicios?

Existe un enfoque consistente hacia la administracin de incidentes y

debilidades en la seguridad, incluyendo la asignacin de responsabilidades,

reportes, evaluaciones, anlisis y la recoleccin de evidencia?

Se incluye continuamente la seguridad de la informacin dentro del sistema

administrativo continuo de negocios, incluyendo la determinacin de los

requisitos en situaciones adversas, procedimientos, controles y la verificacin

de si efectividad?

Las instalaciones donde se procesa la informacin llevan a cabo despidos que

permitan alcanzar los requisitos de disponibilidad?

Se han definido todos los requisitos legales, jurdicos, regulatorios y

contractuales, as como el enfoque que lograr estos requisitos, para cada

sistema de informacin, junto con la organizacin; incluyendo, pero no limitado

a los procedimientos de derechos de propiedad intelectual, proteccin de

archivos, privacidad y proteccin de informacin personal, as como la

regulacin de controles criptogrficos?

Existe una revisin independiente de la seguridad de la informacin?

La direccin revisa continuamente la aprobacin del procesamiento de la

informacin y los procedimientos dentro de las reas en que son responsables?

Vous aimerez peut-être aussi

- El Caldo Bordelés Debe Ser Neutro o Ligeramente AlcalinoDocument1 pageEl Caldo Bordelés Debe Ser Neutro o Ligeramente AlcalinolbedoscePas encore d'évaluation

- El Mundo Oculto Que Nos AlimentaDocument1 pageEl Mundo Oculto Que Nos AlimentalbedoscePas encore d'évaluation

- 1 Recipiente de Plástico Con Capacidad de 100 LitrosDocument1 page1 Recipiente de Plástico Con Capacidad de 100 LitroslbedoscePas encore d'évaluation

- Tutorial FSEart1 0 EspañolDocument6 pagesTutorial FSEart1 0 EspañollbedoscePas encore d'évaluation

- Suelo Viviente CanadaDocument22 pagesSuelo Viviente CanadalbedoscePas encore d'évaluation

- Cuentos de Navidad - Cuentos Infantiles para Ir A Dormir 28Document32 pagesCuentos de Navidad - Cuentos Infantiles para Ir A Dormir 28lbedoscePas encore d'évaluation

- V 0 Indice PDFDocument10 pagesV 0 Indice PDFRoberto10375Pas encore d'évaluation

- Lab02 BootstrapDocument14 pagesLab02 BootstrapAntonio Arroyo PazPas encore d'évaluation

- Embalses Zulia TareaDocument3 pagesEmbalses Zulia TareavictoriaPas encore d'évaluation

- DiaposDocument16 pagesDiaposDiegoPas encore d'évaluation

- DeadlockDocument3 pagesDeadlockjoss_majoPas encore d'évaluation

- Deformación y Resistencia de Los MaterialesDocument3 pagesDeformación y Resistencia de Los MaterialesJOSEPas encore d'évaluation

- Alcantarillado Novafort PavcoDocument36 pagesAlcantarillado Novafort PavcoJose Luis H. HuamangaPas encore d'évaluation

- TESIS Optimizacion de Carga Electrica Centro ComercialDocument68 pagesTESIS Optimizacion de Carga Electrica Centro ComercialGIAN PIERO RODRIGUEZ SANTOSPas encore d'évaluation

- Manual de Hysys BásicoDocument38 pagesManual de Hysys Básicodanilonav6758100% (3)

- Ejercicios de MicroprocesadoresDocument4 pagesEjercicios de MicroprocesadoresOsman100% (1)

- Tarea Mecanica de RocasDocument15 pagesTarea Mecanica de RocasMaria Fernanda100% (1)

- Cnsy001 000 XX To ZZ 000010Document26 pagesCnsy001 000 XX To ZZ 000010Yeyson Espejo ValdezPas encore d'évaluation

- Razones para Perforar Un Pozo VerticalDocument2 pagesRazones para Perforar Un Pozo VerticalMadeleyn Cristina Chamoso CabaPas encore d'évaluation

- UNI-SGS-FO-B4 Cronograma de Charla de Inicio en Obra y Capacitaciones en Obra Ver. 00Document1 pageUNI-SGS-FO-B4 Cronograma de Charla de Inicio en Obra y Capacitaciones en Obra Ver. 00Gian SPPas encore d'évaluation

- FICHA Tijera Felco 2Document1 pageFICHA Tijera Felco 2Paola LeguizamonPas encore d'évaluation

- Filtro Rechaza Banda Info FinalDocument10 pagesFiltro Rechaza Banda Info Finalraullbs21Pas encore d'évaluation

- Funciones de Transferencia Con Polos y Ceros CuadráticosDocument7 pagesFunciones de Transferencia Con Polos y Ceros CuadráticosMiguel CombarizaPas encore d'évaluation

- 6 Tratamientos Termicos y TermoquimicosDocument22 pages6 Tratamientos Termicos y TermoquimicosJesus Presa PerezPas encore d'évaluation

- La Cortadora de Césped y Sus RiesgosDocument2 pagesLa Cortadora de Césped y Sus RiesgossebastianwtPas encore d'évaluation

- Iso Osha Repaso Normativa Costa RicaDocument6 pagesIso Osha Repaso Normativa Costa RicaMarshall SanchezPas encore d'évaluation

- Examen Aprobado1Document21 pagesExamen Aprobado1Yhon LuisPas encore d'évaluation

- Guia de Laboratorios Vias y CarreterasDocument38 pagesGuia de Laboratorios Vias y CarreterasrodrigoPas encore d'évaluation

- Registro de Soldadura Por Termofusion en Tuberia Contrato #002-2021-Vivienda/Vmcs/Pnsu-Uic2-Obra Versión: 0 Fecha: 22/09/2021Document4 pagesRegistro de Soldadura Por Termofusion en Tuberia Contrato #002-2021-Vivienda/Vmcs/Pnsu-Uic2-Obra Versión: 0 Fecha: 22/09/2021Erick ApontePas encore d'évaluation

- Retardadores de Cordón DetonanteDocument15 pagesRetardadores de Cordón DetonanteSamir VelasquezPas encore d'évaluation

- Ficha Tecnica Perno Expansivo 1Document2 pagesFicha Tecnica Perno Expansivo 1Pedro Mendoza100% (1)

- Folleto Gestion de Iluminacion Digital DLM LegrandDocument10 pagesFolleto Gestion de Iluminacion Digital DLM LegrandjumancesuPas encore d'évaluation

- Tarea 5-AADocument4 pagesTarea 5-AAMONTSERRAT MURILLO SERRANOPas encore d'évaluation

- Caso Práctico 2 - 0.5Document2 pagesCaso Práctico 2 - 0.5AroaPas encore d'évaluation

- Plano de Instalaciones Sanitarias 02Document1 pagePlano de Instalaciones Sanitarias 02Alonso Ramírez Murillo0% (1)

- Modelos Atomicos de La MateriaDocument5 pagesModelos Atomicos de La MateriaMiguelAngelMartinezPas encore d'évaluation