Académique Documents

Professionnel Documents

Culture Documents

F-7-9-1 Luis Felipe

Transféré par

joluTitre original

Copyright

Formats disponibles

Partager ce document

Partager ou intégrer le document

Avez-vous trouvé ce document utile ?

Ce contenu est-il inapproprié ?

Signaler ce documentDroits d'auteur :

Formats disponibles

F-7-9-1 Luis Felipe

Transféré par

joluDroits d'auteur :

Formats disponibles

Asegúrese de estar utilizando la versión actualizada de este formato. Consúltelo en http://sig.unad.edu.co.

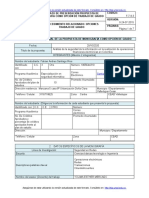

FORMATO DE PRESENTACIÓN PROPUESTA PROYECTO CÓDIGO:

APLICADO COMO ALTERNATIVA DE TRABAJO DE F-7-9-1

GRADO VERSIÓN:

0-24-07-2015

PROCEDIMIENTO RELACIONADO: OPCIONES

TRABAJO DE GRADO PÁGINAS:

Página 1 de 20

1. INFORMACIÓN GENERAL DE LA PROPUESTA DE TRABAJO DE GRADO PROYECTO APLICADO

(SE EXCLUYE PROYECTO EMPRENDIMIENTO EMPRESARIAL)

Fecha: 12 DE DICIEMBRE 2017

Título de la propuesta: Diseñar SGSI para la COOPERATIVA - COOFISAM

INTEGRANTES DE LA PROPUESTA DE INVESTIGACIÓN (MÀXIMO 3 ESTUDIANTES)

Nombre del estudiante: LUIS FELIPE BORRERO SUAREZ

Identificación C.C. X C.E OTRO Número: 1077858870

Especialización en Seguridad Informática. No. de Créditos

Programa Académico Aprobados:

% de créditos aprobados

Correo electrónico Lufebosu8@gmail.com Teléfono / Celular 3213784820

Dirección residencia: KM 5 VIA NEIVA Municipio / Departamento GARZON / HUILA

CENTRO: PITALITO ZONA: SUR

Nombre del estudiante:

Identificación C.C. C.E OTRO Número:

No. de Créditos Aprobados:

Programa Académico

% de créditos aprobados

Correo electrónico Teléfono / Celular

Dirección residencia: Municipio / Departamento

CENTRO: ZONA:

Nombre del estudiante:

Identificación C.C. C.E OTRO Número:

No. de Créditos Aprobados:

Programa Académico

% de créditos aprobados

Correo electrónico Teléfono / Celular

Dirección residencia: Municipio / Departamento

CENTRO: ZONA:

2. DATOS ESPECÍFICOS DEL PROYECTO

Duración del proyecto (meses) 4 MESES

Línea de Investigación de escuela o Línea de

Infraestructura tecnológica y seguridad en redes

profundización del programa

Escuela ECBTI

Descriptores palabras claves SGSI – REDES - SEGURIDAD

Asegúrese de estar utilizando la versión actualizada de este formato. Consúltelo en http://calidad.unad.edu.co.

Asegúrese de estar utilizando la versión actualizada de este formato. Consúltelo en http://sig.unad.edu.co.

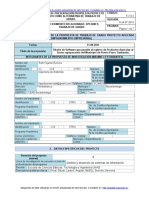

FORMATO DE PRESENTACIÓN PROPUESTA PROYECTO CÓDIGO:

APLICADO COMO ALTERNATIVA DE TRABAJO DE F-7-9-1

GRADO VERSIÓN:

0-24-07-2015

PROCEDIMIENTO RELACIONADO: OPCIONES

TRABAJO DE GRADO PÁGINAS:

Página 2 de 20

3. RESUMEN

COOFISAM Es una cooperativa de ahorro y crédito fundada el 20 de mayo de 1961, encargada de

prestar los servicios de ahorro, Aportes, Crédito y Servicios sociales en la población urbana y Rural

del dpto. Del Huila, Actualmente cuenta con 15 oficinas distribuidas en el Dpto del Huila.

La Cooperativa de Ahorro y Crédito – San Miguel - COOFISAM es una entidad en crecimiento que

debe involucrar dentro de sus procesos buenas prácticas encaminadas a la protección de la

información; razón por la cual es necesario el desarrollo del análisis de riesgo de la seguridad de la

información aplicado a cada uno de los activos de información. 1

Hoy en día los sistemas de información son el alma de organizaciones, empresas y entidades, el

grado de responsabilidad reposa en los sistemas, datos e información encaminados al logro de los

objetivos internos, estos se pueden mejorar y mantener teniendo una adecuada sistematización y

documentación.2

El tratamiento de la información abarca aspectos que van desde el manejo de documentos en medio

físico como el proceso de almacenaje y recuperación conocido también como proceso de gestión

documental, hasta los sistemas de información que tenga la organización o sistemas externos a los

que esté obligada a reportar información, pasando por aspectos tan importantes como la forma de

almacenamiento de los datos digitales, modelos de respaldo de información y planes de contingencia

o de continuidad del negocio, si existen, claro está, incluyendo además los sistemas físicos de

protección y accesibilidad a sitios o áreas restringidas.3

Es por esto que los activos de información han pasado a formar parte de la actividad cotidiana de

organizaciones e individuos; los equipos de cómputo almacenan información, la procesan y la

transmiten a través de redes y canales de comunicación, abriendo nuevas posibilidades y facilidades

a los usuarios, pero se deben considerar nuevos paradigmas en estos modelos tecnológicos y tener

muy claro que no existen sistemas cien por ciento seguros, porque el costo de la seguridad total es

muy alto (aunque en la realidad no es alcanzable idealmente), y las organizaciones no están

preparadas para hacer este tipo de inversión.4

Al diseñar SGSI permite realizar un diagnóstico para conocer las debilidades y fortalezas internas

encaminadas en la generación de los controles adecuados y normalizados dentro de las políticas de

1

Stadium.unad.edu.co. (2018). Cite a Website - Cite This For Me. [online] Available at:

http://stadium.unad.edu.co/preview/UNAD.php?url=/bitstream/10596/2655/3/76327474.pdf [Accessed 8

Mar. 2018].

2

Repository.unad.edu.co. (2018). [online] Available at:

http://repository.unad.edu.co/bitstream/10596/2655/3/76327474.pdf [Accessed 12 Mar. 2018].

3

Repository.unad.edu.co. (2018). [online] Available at:

http://repository.unad.edu.co/bitstream/10596/2655/3/76327474.pdf [Accessed 12 Mar. 2018].

4

Repository.unad.edu.co. (2018). [online] Available at:

http://repository.unad.edu.co/bitstream/10596/2655/3/76327474.pdf [Accessed 12 Mar. 2018].

Asegúrese de estar utilizando la versión actualizada de este formato. Consúltelo en http://calidad.unad.edu.co.

Asegúrese de estar utilizando la versión actualizada de este formato. Consúltelo en http://sig.unad.edu.co.

FORMATO DE PRESENTACIÓN PROPUESTA PROYECTO CÓDIGO:

APLICADO COMO ALTERNATIVA DE TRABAJO DE F-7-9-1

GRADO VERSIÓN:

0-24-07-2015

PROCEDIMIENTO RELACIONADO: OPCIONES

TRABAJO DE GRADO PÁGINAS:

Página 3 de 20

seguridad informática que hacen parte de un Sistema de Gestión de Seguridad de la Información

(SGSI), además de facilitar su continuo monitoreo a través de procesos de auditorías y mejoras

continuas. 5

4. PLANTEAMIENTO DEL PROBLEMA

La Cooperativa de Ahorro y Crédito – San Miguel - COOFISAM, no tiene un sistema de seguridad de

la información que permita la gestión de vulnerabilidades, riesgos y amenazas a las que normalmente

se ve expuesta la información presente en cada uno de los procesos internos, no se tienen

estandarizados controles que lleven a mitigar delitos informático o amenaza a los que están

expuestos los datos comprometiendo la integridad, confidencialidad y disponibilidad de la

información. 6

Existen procedimientos creados subjetivamente por iniciativa y experiencia de los miembros del

equipo TIC, La Cooperativa de Ahorro y Crédito – San Miguel - COOFISAM tiene muchos

inconvenientes dentro del manejo de la información debido a que ha ido creciendo paulatinamente y

no se ha tomado conciencia de la importancia de asegurar la información existente; a medida que

avanza es necesario adoptar y crear políticas que regulen las buenas prácticas en cada una de las

transacciones, procesos y recursos relacionados con la información y para esto, es indispensable

realizar el análisis de riesgos de la seguridad de la información, incluyendo los activos que directa e

indirectamente están ligados a este proceso, como lo dicta la metodología Magerit.7

De no integrar dentro de sus sistemas, buenas prácticas y recomendaciones de seguridad

informática, resultado del análisis de riesgos; muy seguramente en un futuro cercano podría ser

víctima de delitos informáticos que obstaculicen su normal funcionamiento como lo pueden ser

intrusiones, modificación y/o robo de información, denegación de servicios, entre otros.

Formulación del Problema.

¿Cómo identificar y tratar los riesgos que afecten la seguridad de la información de La Cooperativa

de Ahorro y Crédito – San Miguel - COOFISAM8, con el fin de definir e implementar a futuro un Sistema

de Gestión de Seguridad de la Información, mediante el análisis de riesgos?

5

Stadium.unad.edu.co. (2018). Cite a Website - Cite This For Me. [online] Available at:

http://stadium.unad.edu.co/preview/UNAD.php?url=/bitstream/10596/2655/3/76327474.pdf [Accessed 8

Mar. 2018].

6

Repository.unad.edu.co. (2018). [online] Available at:

http://repository.unad.edu.co/bitstream/10596/2655/3/76327474.pdf [Accessed 12 Mar. 2018].

7

Stadium.unad.edu.co. (2018). Cite a Website - Cite This For Me. [online] Available at:

http://stadium.unad.edu.co/preview/UNAD.php?url=/bitstream/10596/2655/3/76327474.pdf [Accessed 8

Mar. 2018].

8

Coofisam.com. (2018). :: COOFISAM - SAN MIGUEL ::. [online] Available at:

https://www.coofisam.com/ [Accessed 12 Mar. 2018].

Asegúrese de estar utilizando la versión actualizada de este formato. Consúltelo en http://calidad.unad.edu.co.

Asegúrese de estar utilizando la versión actualizada de este formato. Consúltelo en http://sig.unad.edu.co.

FORMATO DE PRESENTACIÓN PROPUESTA PROYECTO CÓDIGO:

APLICADO COMO ALTERNATIVA DE TRABAJO DE F-7-9-1

GRADO VERSIÓN:

0-24-07-2015

PROCEDIMIENTO RELACIONADO: OPCIONES

TRABAJO DE GRADO PÁGINAS:

Página 4 de 20

5. JUSTIFICACIÓN

Hoy día La Cooperativa de Ahorro y Crédito – San Miguel - COOFISAM, tiene una infraestructura

tecnológica en crecimiento, de la cual dependen muchos de los procesos, dependencias y el

funcionamiento tanto administrativo como operativo.

En la actualidad las empresas y organizaciones de cualquier tipo de índole deben considerar dentro

de sus planes de gobierno el aseguramiento de la información generando políticas y controles bien

sea en busca de garantizar la continuidad del negocio o de una certificación como carta de

presentación y de distinción ante la competencia. La Cooperativa de Ahorro y Crédito – San Miguel -

COOFISAM debe tomar conciencia de la necesidad de alinear sus objetivos institucionales, asegurar

el flujo de información, optimizar recursos y garantizar la confidencialidad, disponibilidad e

9

integridad de la misma.

Este es uno de los retos que debe asumir La Cooperativa para estar acorde a los modelos y

estándares actuales; para ello es necesario empezar con la ejecución del análisis de riesgos de la

seguridad de la información que en un futuro será la base para implementar el sistema de gestión de

seguridad de la información (SGSI), que permitirá mantener un modelo de negocio estable logrando

un valor agregado y posicionamiento a nivel regional. 10

Se debe tener un análisis de riesgos para La Cooperativa con el fin de garantizar mayor efectividad

y eficiencia dentro de cada uno de los procesos; teniendo en cuenta que al conocer las fortalezas y

debilidades se mejora el control y administración de recursos tecnológicos acorde a las directrices

de la compañía para proporcionar mecanismos y herramientas para adoptar buenas prácticas de

seguridad y que de esta forma se logren los objetivos institucionales.

6. OBJETIVO GENERAL

Diseñar Un sistema de gestión de la seguridad de la información (SGSI) para el departamento de

sistemas de La Cooperativa de Ahorro y Crédito – San Miguel - COOFISAM.

7. OBJETIVOS ESPECÍFICOS

Identificar y clasificar los activos de información presentes en La Cooperativa de Ahorro y

Crédito – San Miguel - COOFISAM 11

Aplicar una metodología de evaluación de riesgos que permita definir las vulnerabilidades y

amenazas de seguridad existentes, y evaluar los riesgos de acuerdo a la escala definida por

la metodología Magerit.12

9

Iso27000.es. (2018). Cite a Website - Cite This For Me. [online] Available at:

http://www.iso27000.es/download/doc_iso27000_all.pdf [Accessed 8 Mar. 2018].

10

Stadium.unad.edu.co. (2018). Cite a Website - Cite This For Me. [online] Available at:

http://stadium.unad.edu.co/preview/UNAD.php?url=/bitstream/10596/2655/3/76327474.pdf [Accessed 8

Mar. 2018].

11

Repository.unad.edu.co. (2018). [online] Available at:

http://repository.unad.edu.co/bitstream/10596/2655/3/76327474.pdf [Accessed 12 Mar. 2018]

12

Repository.unad.edu.co. (2018). [online] Available at:

http://repository.unad.edu.co/bitstream/10596/2655/3/76327474.pdf [Accessed 12 Mar. 2018]

Asegúrese de estar utilizando la versión actualizada de este formato. Consúltelo en http://calidad.unad.edu.co.

Asegúrese de estar utilizando la versión actualizada de este formato. Consúltelo en http://sig.unad.edu.co.

FORMATO DE PRESENTACIÓN PROPUESTA PROYECTO CÓDIGO:

APLICADO COMO ALTERNATIVA DE TRABAJO DE F-7-9-1

GRADO VERSIÓN:

0-24-07-2015

PROCEDIMIENTO RELACIONADO: OPCIONES

TRABAJO DE GRADO PÁGINAS:

Página 5 de 20

Sugerir mecanismos de control y gestión que minimicen las vulnerabilidades encontradas

en el estudio del análisis de riesgos realizado. 13

Elaborar un informe de recomendaciones donde se muestre los hallazgos que permita

definir un Sistema de seguridad de la información ajustada a la realidad de la Cooperativa

de Ahorro y Crédito – San Miguel – COOFISAM.14

8. MARCO CONCEPTUAL Y TEÓRICO

8.1. Marco Conceptual.

El activo más importante que tiene una organización es la información y, por lo tanto, deben existir

lineamientos claros que permitan su aseguramiento sin dejar de lado la seguridad física aplicada a

los equipos donde se encuentra almacenada.

Dichos lineamientos o técnicas están dadas por la seguridad lógica y aspectos de la seguridad

física que permite la creación de barreras y procedimientos que resguardan la información y

permiten el acceso a ella única y exclusivamente a personal autorizado.

Hoy en día existe en el mercado gran variedad de dispositivos electrónicos móviles como netbooks,

computadores portátiles, tabletas, smartphones etc., convirtiéndose en blanco de posibles ataques

y búsquedas de debilidades entre ellas, fraude electrónico, robo de identidad, denegación de

servicios entre muchos otros.

La gestión de la seguridad debe ser planteada tanto en la parte lógica como física a través de los

planes de contingencia, políticas de seguridad y aplicación de normativas. 15

Características de un Sistema Seguro:

Confidencialidad: Los componentes del sistema serán accesibles sólo por aquellos

usuarios autorizados.

Integridad: Los componentes del sistema sólo pueden ser creados y modificados por los

usuarios autorizados.

Disponibilidad: Los usuarios deben tener disponibles todos los componentes del sistema

cuando así lo deseen. De nada sirve la información si se encuentra intacta en el sistema

pero los usuarios no pueden acceder a ella La disponibilidad también se entiende como la

capacidad de un sistema para recuperarse rápidamente en caso de ocurrencia de algún

13

Repository.unad.edu.co. (2018). [online] Available at:

http://repository.unad.edu.co/bitstream/10596/2655/3/76327474.pdf [Accessed 12 Mar. 2018]

14

Repository.unad.edu.co. (2018). [online] Available at:

http://repository.unad.edu.co/bitstream/10596/2655/3/76327474.pdf [Accessed 12 Mar. 2018]

15

Stadium.unad.edu.co. (2018). Cite a Website - Cite This For Me. [online] Available at:

http://stadium.unad.edu.co/preview/UNAD.php?url=/bitstream/10596/2655/3/76327474.pdf [Accessed 8

Mar. 2018].

Asegúrese de estar utilizando la versión actualizada de este formato. Consúltelo en http://calidad.unad.edu.co.

Asegúrese de estar utilizando la versión actualizada de este formato. Consúltelo en http://sig.unad.edu.co.

FORMATO DE PRESENTACIÓN PROPUESTA PROYECTO CÓDIGO:

APLICADO COMO ALTERNATIVA DE TRABAJO DE F-7-9-1

GRADO VERSIÓN:

0-24-07-2015

PROCEDIMIENTO RELACIONADO: OPCIONES

TRABAJO DE GRADO PÁGINAS:

Página 6 de 20

problema. 16

Otras características y conceptos que se relacionan con el proyecto y deben ser tenidos en

cuenta por su composición teórica son los siguientes:

Control de acceso a los recursos: Se entiende como la regulación de quién utiliza el sistema

o cualquiera de los recursos que ofrece y cómo lo hace. 17

Auditoría: Son los mecanismos para poder determinar qué es lo que está ocurriendo en el

sistema, qué es lo que hace cada uno de los usuarios, los tiempos y fechas de dichas

acciones. 18

Metodología de auditoría: Permite de una manera adecuada presentar una guía procedimental

para que se efectúen tareas, actividades y tareas tendientes a realizar el proceso de revisión

preliminar, revisión de controles, diagnósticos y comparación de estados actuales en materia

de seguridad, finalizando con informes que presentan los resultados de la aplicación

metodológica.19

Magerit: Es un tipo de metodología que es una guía de referencia para realizar procesos de

análisis de riesgos al igual que provee lineamientos para la gestión de riesgos en sistemas

informáticos y todos los aspectos que giran alrededor de ellos en las organizaciones para

lograr muchas de las metas planteadas al interior de las mismas y buscando cumplir las

políticas de buen gobierno. El proyecto en mención se basa en esta metodología para poder

efectuar el proceso de análisis de riesgos logrando identificar los activos, las amenazas,

determinar tanto los riesgos como los impactos potenciales y se recomiendan como proceder

a elegirlas salvaguardas o contra medidas para minimizar los riesgos.

Papeles de trabajo: Hacen referencia al material de evidencia que el auditor maneja para

recolectar datos o constancia escrita del trabajo que se está realizando, para este caso aplica

la utilización de formatos.

SGSI(9): Un Sistema de gestión de la seguridad de la información, es como su nombre lo

expresa un sistema que se encarga de proveer una cantidad de mecanismos y herramientas

basados en la norma ISO 27001 y tiene por objetivo conocer al interior de La Cooperativa a

16

Stadium.unad.edu.co. (2018). Cite a Website - Cite This For Me. [online] Available at:

http://stadium.unad.edu.co/preview/UNAD.php?url=/bitstream/10596/2655/3/76327474.pdf [Accessed 8

Mar. 2018].

17

Stadium.unad.edu.co. (2018). Cite a Website - Cite This For Me. [online] Available at:

http://stadium.unad.edu.co/preview/UNAD.php?url=/bitstream/10596/2655/3/76327474.pdf [Accessed 8

Mar. 2018].

18

Stadium.unad.edu.co. (2018). Cite a Website - Cite This For Me. [online] Available at:

http://stadium.unad.edu.co/preview/UNAD.php?url=/bitstream/10596/2655/3/76327474.pdf [Accessed 8

Mar. 2018].

19

Stadium.unad.edu.co. (2018). Cite a Website - Cite This For Me. [online] Available at:

http://stadium.unad.edu.co/preview/UNAD.php?url=/bitstream/10596/2655/3/76327474.pdf [Accessed 8

Mar. 2018].

Asegúrese de estar utilizando la versión actualizada de este formato. Consúltelo en http://calidad.unad.edu.co.

Asegúrese de estar utilizando la versión actualizada de este formato. Consúltelo en http://sig.unad.edu.co.

FORMATO DE PRESENTACIÓN PROPUESTA PROYECTO CÓDIGO:

APLICADO COMO ALTERNATIVA DE TRABAJO DE F-7-9-1

GRADO VERSIÓN:

0-24-07-2015

PROCEDIMIENTO RELACIONADO: OPCIONES

TRABAJO DE GRADO PÁGINAS:

Página 7 de 20

los que puede estar expuesta la información, define como se deben gestionar los riesgos y

debe ser un marco de referencia para La Cooperativa el cual debe ser conocido por todo el

personal y debe estar sometido a una revisión y a un proceso de mejora constante.

Los anteriores aspectos deben ser tenidos en cuenta al momento de elaborar las políticas y

procedimientos de una organización para evitar pasar por alto aspectos importantes para

que así los usuarios y los sistemas realicen sus procedimientos de la mejor manera posible,

de forma concreta y clara además se debe tener presente los derechos y límites de usuarios

y administradores. Sin embargo antes de realizar cualquier acción para lograr garantizar

estos servicios, es necesario asegurarnos de que los usuarios conozcan las políticas para

no generar un ambiente de tensión y/o agresión.

La seguridad informática esta creada para velar y proteger los activos informáticos, en aras

de garantizar la integridad, disponibilidad y confidencialidad de los datos propios de una

organización, independiente de su tamaño, tipo o razón social.

La información: Es uno de los elementos más importantes dentro de una organización. La

seguridad informática debe ser administrada según los criterios establecidos por los

administradores y personal capacitado, previendo que usuarios externos y no autorizados

puedan acceder a ella sin autorización. Evitando que corra el riesgo de que la información

sea utilizada maliciosamente para obtener ventajas de ella o que sea manipulada; llegando a

obtener posteriormente datos erróneos e incompletos.

Dentro de esta variable se contempla la accesibilidad y disponibilidad funciones de la

seguridad informática que permiten asegurar el acceso a la información y poder disponer de

ella en el momento oportuno, incluyendo los backups para que en caso de que se presenten

daños o pérdida de datos, producto de accidentes, atentados o desastres, se pueda subir

una copia y evitar catástrofes organizacionales o suspensión de servicios, que en

ocasiones trae como consecuencia altas perdidas económicas.

La infraestructura computacional: Parte esencial para gestionar, administrar y almacenar la

información indispensable dentro del normal funcionamiento de La Cooperativa. El papel

que desempeña la seguridad informática en este punto es velar que el hardware (parte

física) tengan un óptimo funcionamiento y logre evitar problemas relacionados con robo,

incendios, desastres naturales, bloqueos, fallas en el suministro eléctrico, vandalismo,

entre otros que lleguen a afectar directamente la infraestructura informática.

Los usuarios: Son las personas que están directamente involucradas con la infraestructura

tecnológica, comunicaciones y administradores de la información. La seguridad informática

debe establecer normas que minimicen los riesgos tanto de información como de su

infraestructura, dentro de dichas normas de debe contemplar, horarios de acceso,

restricciones físicas y lógicas, permisos, denegaciones, perfiles de usuario, planes de

emergencia, protocolos y todo esto debe estar regido por estándares y normas que

minimicen los riesgos y el impacto en caso de llegar a presentar un siniestro.

8.2. Marco Contextual:

8.2.1. Nombre de la Empresa:

COOPERATIVA DE AHORRO Y CREDITO SAN MIGUEL – COOFISAM.

Asegúrese de estar utilizando la versión actualizada de este formato. Consúltelo en http://calidad.unad.edu.co.

Asegúrese de estar utilizando la versión actualizada de este formato. Consúltelo en http://sig.unad.edu.co.

FORMATO DE PRESENTACIÓN PROPUESTA PROYECTO CÓDIGO:

APLICADO COMO ALTERNATIVA DE TRABAJO DE F-7-9-1

GRADO VERSIÓN:

0-24-07-2015

PROCEDIMIENTO RELACIONADO: OPCIONES

TRABAJO DE GRADO PÁGINAS:

Página 8 de 20

8.2.2. Reseña Histórica.

COOFISAM Es una cooperativa de ahorro y crédito fundada el 20 de mayo de 1961, encargada de

prestar los servicios de ahorro, Aportes, Crédito y Servicios sociales en la población urbana y Rural

del dpto. del Huila, Actualmente cuenta con 15 oficinas distribuidas en el Dpto del Huila.

8.2.3. Misión.

Somos la Cooperativa comprometida con el desarrollo integral de nuestros asociados, su familia y

la comunidad, garantizando soluciones financieras oportunas y beneficios sociales, con calidez

humana.

8.2.4. Visión.

Ser en el 2021 líderes competitivos en cobertura, acceso a servicios financieros y beneficios

sociales innovadores, en la región centro sur de Colombia; con talento humano comprometido con

los principios y valores solidarios.20

8.2.5. Marco Legal

En la actualidad las empresas de carácter público privado, son empresas que realmente invierten

muy poco o nada en el aseguramiento tanto de sus recursos como de sus activos, incluyendo el

más importante: La información.21

Utilizar estándares como ISO27000, (específicamente un SGSI) contribuye a establecer procesos de

reconocimiento y control en las áreas de una organización, dentro del área de sistemas se debe dar

gran importancia la creación y adaptación de mecanismos, políticas de procesos que permitan

asegurar y mejorar la seguridad informática.22

Para suplir esta necesidad La Cooperativa Universitaria debe tomar como soporte el los estándares

de la norma ISO/IEC 27000 las siguientes y legislaturas tanto nacionales como internacionales:

Norma ISO/IEC 2700: Familia de estándares donde especifica claramente los parámetros sobre

seguridad de la información, para desarrollar, implementar y mantener los sistemas de gestión de

seguridad de la información, entre ellos:

Norma ISO/IEC 27001: Define los requisitos para la implementación de un SGSI (Sistema de

Gestión de la Seguridad de la Información).

Norma ISO/IEC 27002: (anterior ISO 17799). Es una guía de buenas prácticas, describe los

controles a seguir dentro del marco de la seguridad de la información; enmarcados en 11

20

Coofisam.com. (2018). :: COOFISAM - SAN MIGUEL ::. [online] Available at:

https://www.coofisam.com/ [Accessed 12 Mar. 2018].

21

Repository.unad.edu.co. (2018). [online] Available at:

http://repository.unad.edu.co/bitstream/10596/2655/3/76327474.pdf [Accessed 12 Mar. 2018]

22

Iso27000.es. (2018). Cite a Website - Cite This For Me. [online] Available at:

http://www.iso27000.es/download/doc_iso27000_all.pdf [Accessed 8 Mar. 2018].

Asegúrese de estar utilizando la versión actualizada de este formato. Consúltelo en http://calidad.unad.edu.co.

Asegúrese de estar utilizando la versión actualizada de este formato. Consúltelo en http://sig.unad.edu.co.

FORMATO DE PRESENTACIÓN PROPUESTA PROYECTO CÓDIGO:

APLICADO COMO ALTERNATIVA DE TRABAJO DE F-7-9-1

GRADO VERSIÓN:

0-24-07-2015

PROCEDIMIENTO RELACIONADO: OPCIONES

TRABAJO DE GRADO PÁGINAS:

Página 9 de 20

dominios, 39 objetivos de control y 133 controles.

Norma ISO/IEC 27003: Proporciona ayuda y orientación sobre la implementación de un

SGSI, incluye el método PHVA (planear, hacer verificar y actuar) contribuyendo con

revisiones y mejora continua.

Norma ISO/IEC 27004: Especificará las métricas y técnicas de medición para determinar la

eficacia de un SGSI y de sus controles. Aplicable específicamente en la fase del hacer (Do);

de acuerdo con el método PHVA.

Norma ISO/IEC 27005: Suministra directrices para la gestión del riesgo en la seguridad de la

información.23

Ley 1273 de 2009: sobre los delitos informáticos y la protección de la información y de datos en

Colombia.24

MAGERIT: “Metodología de análisis y gestión de riesgos elaborada por el Consejo Superior de

Administración Electrónica que estima que la gestión de los riesgos es una piedra angular en las

guías de buen gobierno”. 25

Magerit está compuesta por tres libros, el libro I, describe el método a seguir para la ejecución del

análisis de riesgos. El libro II; catálogo de elementos

8.3. Marco Teorico

8.3.1. Seguridad de la Información

Se podría definir como seguridad de la información a un estado específico de la misma sin importar

su formato, que nos indica un nivel o un determinado grado de seguridad de información, por

ejemplo, que está libre de peligro, daño o riesgo, o por el contrario que es vulnerable y puede ser

objeto de materialización de una amenaza. Las vulnerabilidades, el peligro o el daño de la misma es

todo aquello que pueda afectar su funcionamiento directo y la esencia en sí de la información, o en

su defecto los resultados que se obtienen de la consulta, administración o procesamiento de ella.

Garantizar un nivel de protección total es virtualmente imposible (14), la seguridad de la información

en la práctica a un nivel total o de completitud no es alcanzable porque no existe un sistema seguro

al ciento por ciento. Existe un planteamiento denominado Desarrollo de una metodología para la

auditoría de riesgos informáticos (físicos y lógicos) y su aplicación al departamento de informática

de la dirección provincial de pichincha del consejo de la judicatura (15), donde se afirma que la

información está expuesta a un mayor rango de amenazas y vulnerabilidades. “La información adopta

diversas formas. Puede estar impresa o escrita en papel, almacenada electrónicamente, transmitida

por correo o por medios electrónicos, mostrada en video o hablada en cualquier tipo de

conversación”. Debería protegerse adecuadamente cualquiera que sea la forma que tome o los

medios por los que se comparta o almacene.

23

Iso27000.es. (2018). Cite a Website - Cite This For Me. [online] Available at:

http://www.iso27000.es/download/doc_iso27000_all.pdf [Accessed 8 Mar. 2018].

24

Mintic.gov.co. (2018). Inicio - Ministerio de Tecnologias de la Informacion y las Comunicaciones. [online]

Available at: http://www.mintic.gov.co/portal/604/w3-channel.html [Accessed 8 Mar. 2018].

25

Ccn-cert.cni.es. (2018). Cite a Website - Cite This For Me. [online] Available at: https://www.ccn-

cert.cni.es/documentos-publicos/1789-magerit-libro-i-metodo/file.html [Accessed 8 Mar. 2018].

Asegúrese de estar utilizando la versión actualizada de este formato. Consúltelo en http://calidad.unad.edu.co.

Asegúrese de estar utilizando la versión actualizada de este formato. Consúltelo en http://sig.unad.edu.co.

FORMATO DE PRESENTACIÓN PROPUESTA PROYECTO CÓDIGO:

APLICADO COMO ALTERNATIVA DE TRABAJO DE F-7-9-1

GRADO VERSIÓN:

0-24-07-2015

PROCEDIMIENTO RELACIONADO: OPCIONES

TRABAJO DE GRADO PÁGINAS:

Página 10 de 20

8.3.2. Análisis de Riesgos Informáticos

Antes de definir lo que es el análisis de riesgos, tenemos que considerar lo que es un riesgo, a

continuación se exponen las siguientes definiciones:

Según Fernando Izquierdo Duarte “El riego es un incidente o situación, que ocurre en un sitio

concreto durante un intervalo de tiempo determinado, con consecuencias positivas o negativas que

podrían afectar el cumplimiento de los objetivos”26

Según Alberto Cancelado Gonzales: “El riesgo es una condición del mundo real en el cual hay una

exposición a la adversidad, conformada por una combinación de circunstancias del entorno, donde

hay posibilidad de perdidas”

Ahora bien el proceso de análisis de riesgos debe ser el más importante de la gestión de la

seguridad de la información de una organización, de aquí parte la gestión de los riesgos, que es en

últimas con la que se decide tomar la decisión de eliminarlos, ignorarlos, mitigarlos y controlarlos,

es decir aplicar la gestión de riesgos basados en la compleja tarea de determinar, analizar, evaluar

y clasificar los activos de información más importantes según la criticidad de los mismos.

Actualmente se han tratado de clasificar los diferentes tipos de riesgos para que sea más fácil la

aplicación de un análisis de los mismos, entre los más comunes están los riesgos de negocios,

inherentes, de auditoría, operativos y de control, profesionales y de tecnología entre otros. Además

a nivel general se debe tener claro el objetivo del análisis de riesgo estableciendo a su vez una

escala valorativa y con cierta regla de priorización de los mismos, luego de que se tiene una escala

definida y los riesgos catalogados y organizados todo se debe condensar en una matriz que

muestre Realmente el nivel de impacto según nuestra escala de valoración, buscando establecer al

final el estado actual en materia de seguridad de la información.

8.3.3. Metodología de Análisis de Riesgos

Son desarrolladas para la identificación de la falta de controles y el establecimiento de un plan de

contramedidas. Existen dos tipos: Las cuantitativas y las cualitativas, de las que existen gran

cantidad de ambas clases y sólo se centrará en la utilizada para el proyecto y caso de estudio

específico en La Cooperativa Universitaria. La metodología que el proyecto adopta es MAGERIT

(Metodología de Análisis y Gestión de Riesgos de los Sistemas de Información): El esquema

completo de Etapas, Actividades y Tareas del Sub-modelo de Procesos de MAGERIT 27

Auditoría Informática

26

Administracionelectronica.gob.es. (2018). PAe - MAGERIT v.3 : Metodología de Análisis y Gestión de

Riesgos de los Sistemas de Información. [online] Available at:

https://administracionelectronica.gob.es/pae_Home/pae_Documentacion/pae_Metodolog/pae_Magerit.html

#.WqGT7mpuaUk [Accessed 8 Mar. 2018].

27

Issuu. (2018). Generación del conocimiento. [online] Available at: https://issuu.com/lizbethfuentes6/docs/m2-

t1 [Accessed 8 Mar. 2018].

Asegúrese de estar utilizando la versión actualizada de este formato. Consúltelo en http://calidad.unad.edu.co.

Asegúrese de estar utilizando la versión actualizada de este formato. Consúltelo en http://sig.unad.edu.co.

FORMATO DE PRESENTACIÓN PROPUESTA PROYECTO CÓDIGO:

APLICADO COMO ALTERNATIVA DE TRABAJO DE F-7-9-1

GRADO VERSIÓN:

0-24-07-2015

PROCEDIMIENTO RELACIONADO: OPCIONES

TRABAJO DE GRADO PÁGINAS:

Página 11 de 20

La auditoría informática comprende gran variedad de conceptos, parámetros y normativas tendientes

a mejorar procesos y procedimientos internos a nivel organizacional, por medio de mecanismos de

control interno; algunos métodos se basan en buenas prácticas de gobierno corporativo o la

aplicación de transparencia en el actuar de las organizaciones vista como un activo más de la misma

y encaminada o proyectada en términos de eficiencia corporativa.

Entre las grandes ventajas que el apoyo del auditor informático ofrecía era el dar la validación del

total de la información revisada o auditada, en lugar de los habituales procedimientos de muestreo.

Dicha labor continúa siendo hoy día una de las principales tareas del auditor informático.

Actualmente es fácil encontrar auditores informáticos manipulando información para validar

información compleja de obtener, tal como lo es la información del ámbito financiero, información

académica en instituciones de educación superior, o en ámbitos productivos el de la amortización

de inmovilizados o la valoración de existencias. Conforme el auditor, indaga y cuestiona o valora

cada dato en un proceso organizacional va profundizando su conocimiento en la gestión de los

negocios importantes de la organización y a su vez es capaz de plantear objetivos de control que

tratarán de proteger la información en su totalidad o parcialmente de acuerdo a las funciones

organizacionales y a la definición de límites de acuerdo a los niveles de criticidad de la información

identificados por cada organización.

9. METODOLOGÍA

9.1. Investigación Aplicada.

Cuyo propósito es la solución de problemas específicos para mejorar la calidad de vida de las

sociedades, este tipo de investigación está vinculada a la investigación pura, en el caso particular

Diseñar el SGSI y analizar los riesgos de la COOPERATIVA DE AHORRO Y CREDITO SAN MIGUEL –

COOFISAM, este tipo de investigación permite la búsqueda de una posible solución a los problemas

conocidos o que aún se desconocen de acuerdo a los riesgos informáticos que se pueden presentar

o que se están presentando en La Cooperativa, tratando de dar una solución práctica a una

problemática definida a través de respuestas a las necesidades que la investigación sugiere y que

puede valerse de algún proceso sistemático para el desarrollo como tal del proyecto. Se podría

asociar la siguiente frase para explicar de mejor forma lo que implica la utilización de la investigación

aplicada.

En la Investigación aplicada “El objetivo es predecir un comportamiento científico en una

configuración muy específica”, dice Keith Stanovich, científico cognitivo y autor de “How to Think

Straight about psychology” (2017, p106).28

Como parte del desarrollo del proyecto aplicado, se plantean a nivel general actividades que tratan

de dimensionar y atacar el problema mencionado para brindar al final del proyecto las posibilidades

que tiene la cooperativa para adoptar un plan de mejora, de acuerdo a los resultados que se

obtengan a partir del análisis de riesgos. Algunas de estas actividades se mencionan a

continuación.

Identificar áreas funcionales de la empresa.

Identificar los procesos que realiza el departamento de sistemas de la empresa.

28

Issuu. (2018). Generación del conocimiento. [online] Available at: https://issuu.com/lizbethfuentes6/docs/m2-

t1 [Accessed 8 Mar. 2018].

Asegúrese de estar utilizando la versión actualizada de este formato. Consúltelo en http://calidad.unad.edu.co.

Asegúrese de estar utilizando la versión actualizada de este formato. Consúltelo en http://sig.unad.edu.co.

FORMATO DE PRESENTACIÓN PROPUESTA PROYECTO CÓDIGO:

APLICADO COMO ALTERNATIVA DE TRABAJO DE F-7-9-1

GRADO VERSIÓN:

0-24-07-2015

PROCEDIMIENTO RELACIONADO: OPCIONES

TRABAJO DE GRADO PÁGINAS:

Página 12 de 20

Realizar una matriz de cruce entre (área funcional – procesos)

Identificar las actividades que realiza el departamento de sistemas de la empresa.

Identificar los eventos de las actividades del departamento de sistemas de la empresa.

Realizar el modelo de riesgo del departamento de sistemas de la empresa.

Realizar la evaluación de riesgo del departamento de sistemas de la empresa.

Realizar la valoración de riesgos del departamento de sistemas de la empresa.

Realizar los tratamientos de riesgos del departamento de sistemas de la empresa.

Como parte del desarrollo de la investigación aplicada, se plantean a nivel general, actividades que

tratan de dimensionar y atacar el problema mencionado para brindar al final del proyecto las

posibilidades que tiene la cooperativa COOFISAM, para adoptar un plan de mejora, de acuerdo a los

resultados que se obtengan a partir del análisis de riesgos. Algunas de estas actividades se

mencionan a continuación.

Definición de los objetivos del proyecto y delimitación del alcance de acuerdo al problema

planteado.

Análisis de fuentes de datos y recopilación de información: Esta etapa busca recolectar la

mayor cantidad de información posible con respecto al estado actual, estudios o proyectos

que tengan relación con el análisis de riesgos y en general en materia de seguridad

informática en la institución

Generación del plan de trabajo y establecimiento de plazos de tiempo: Esta actividad hace

referencia a la generación de un cronograma de actividades a nivel general que establezca

límites de tiempo y asignación de tareas para lograr el desarrollo del proyecto

Recolección de documentos organizacionales: Para realizar el análisis de riesgos es

importante conocer el entorno y contexto en el que se basa la cooperativa COOFISAM,

objeto de estudio, conocer su estructura organizacional, forma de operación, lineamientos,

normatividad y reglamentaciones en las que se ampara, entre otras.

Reconocimiento del entorno y del ámbito de trabajo: Se requiere realizar una evaluación de

activos, infraestructura y visita de los lugares físicos donde tendrá aplicación el proceso de

análisis de riesgos.

Desarrollo de análisis de riesgos: Gracias al plan de trabajo y la determinación de los

componentes a evaluar, se recogen datos que permitan demostrar posibles deficiencias o

fallas que puedan llegar a materializarse.

Identificación de vulnerabilidades: Se enfoca en el desarrollo de actividades y/o la

aplicación de herramientas sobre sistemas de información, aplicaciones web, sistemas de

comunicación o servicios de red y los activos de información críticos con el objetivo de

determinar su estado actual desde el punto de vista de seguridad de la información.

Análisis de vulnerabilidades: Luego de obtener las evidencias se realiza un compendio y

organización de todos estos datos, con información relevante que permita determinar focos

de falla.

Análisis de los datos, hallazgos de debilidades y generación de recomendaciones: Con la

información, datos obtenidos se genera una matriz con la valoración de los riesgos

obtenidos, sugerencias y recomendaciones.

Discusión de resultados y obtención de la conclusión: paralelo a la generación del informe

técnico, se realiza un resumen ejecutivo que muestre de una manera general y objetiva los

resultados del proyecto.

Presentación del informe definitivo a las directivas de la cooperativa COOFISAM: Se prepara

la sustentación del proyecto para socializar le trabajo realizado.

Asegúrese de estar utilizando la versión actualizada de este formato. Consúltelo en http://calidad.unad.edu.co.

Asegúrese de estar utilizando la versión actualizada de este formato. Consúltelo en http://sig.unad.edu.co.

FORMATO DE PRESENTACIÓN PROPUESTA PROYECTO CÓDIGO:

APLICADO COMO ALTERNATIVA DE TRABAJO DE F-7-9-1

GRADO VERSIÓN:

0-24-07-2015

PROCEDIMIENTO RELACIONADO: OPCIONES

TRABAJO DE GRADO PÁGINAS:

Página 13 de 20

9.2. CARTA DE APROBACION:

Asegúrese de estar utilizando la versión actualizada de este formato. Consúltelo en http://calidad.unad.edu.co.

Asegúrese de estar utilizando la versión actualizada de este formato. Consúltelo en http://sig.unad.edu.co.

FORMATO DE PRESENTACIÓN PROPUESTA PROYECTO CÓDIGO:

APLICADO COMO ALTERNATIVA DE TRABAJO DE F-7-9-1

GRADO VERSIÓN:

0-24-07-2015

PROCEDIMIENTO RELACIONADO: OPCIONES

TRABAJO DE GRADO PÁGINAS:

Página 14 de 20

10. CRONOGRAMA DE ACTIVIDADES

MES MES MES

ACTIVIDAD MES 1 MES 2 MES 3 MES 4 MES 5 MES 6 MES 7 MES 8 MES 9

10 11 12

Recolecció

n de x

Información

de la

Empresa

Identificac

ión de las x

áreas

Funciones

Identificar

los

procesos

x

que realiza

el

departamen

to de

sistemas de

la empresa.

Realizar

una matriz

de cruce

x

entre (área

funcional

– procesos)

Identificar

las

actividades

que realiza

el x

departamen

to de

sistemas de

la empresa.

Identificar

los eventos

de las

actividades

del x

departamen

to de

sistemas de

la empresa.

Realizar el

modelo de

riesgo del

departamen x

to de

sistemas de

la empresa.

Realizar la

evaluación

de riesgo

del

x

departamen

to de

sistemas de

la empresa.

Asegúrese de estar utilizando la versión actualizada de este formato. Consúltelo en http://calidad.unad.edu.co.

Asegúrese de estar utilizando la versión actualizada de este formato. Consúltelo en http://sig.unad.edu.co.

FORMATO DE PRESENTACIÓN PROPUESTA PROYECTO CÓDIGO:

APLICADO COMO ALTERNATIVA DE TRABAJO DE F-7-9-1

GRADO VERSIÓN:

0-24-07-2015

PROCEDIMIENTO RELACIONADO: OPCIONES

TRABAJO DE GRADO PÁGINAS:

Página 15 de 20

Realizar la

valoración

de riesgos

del

x

departamen

to de

sistemas de

la empresa.

Realizar los

tratamiento

s de

riesgos del

x

departamen

to de

sistemas de

la empresa.

11. RECURSOS NECESARIO

RECURSO DESCRIPCIÓN PRESUPUESTO

1. Equipo Humano EMPRESA NINGUNO

2. Equipos y Software EMPRESA NINGUNO

3. Viajes y Salidas de NINGUNO

Campo

-

4. Materiales y NINGUNO

suministros

ESTUDIANTE

5. Bibliografía ESTUDIANTE NINGUNO

TOTAL

12. RESULTADOS O PRODUCTOS ESPERADOS

RESULTADO/PRODUCTO ESPERADO INDICADOR BENEFICIARIO

Gestión de Riesgo para Coofisam

Informe Empresa

Matriz de Controles 27002 Informe Empresa

Lista de Chequeo ISO 27002 Informe Empresa

Manual de responsabilidad para uso de

Documento Empresa

dispositivos móviles

Política general de seguridad De la

Documento Empresa

información.

Manual de Política y normas sobre el uso

Documento Empresa

de internet y Correo

Metologia Magerit para Coofisam Documento e Informe Empresa

13. BIBLIOGRAFÍA

Asegúrese de estar utilizando la versión actualizada de este formato. Consúltelo en http://calidad.unad.edu.co.

Asegúrese de estar utilizando la versión actualizada de este formato. Consúltelo en http://sig.unad.edu.co.

FORMATO DE PRESENTACIÓN PROPUESTA PROYECTO CÓDIGO:

APLICADO COMO ALTERNATIVA DE TRABAJO DE F-7-9-1

GRADO VERSIÓN:

0-24-07-2015

PROCEDIMIENTO RELACIONADO: OPCIONES

TRABAJO DE GRADO PÁGINAS:

Página 16 de 20

PALLAS MEGA, Gustavo. Metodología de implantación de un SGSI en un grupo empresarial

jerárquico. Universidad república de Montevideo (Uruguay), 2009.

ISO 2700. Sistema de gestión de seguridad de la información. Términos de uso

informacióniso27000.es ©, 2012

PAREDES F. Geomayra y VEGA N. Mayra. Desarrollo de una metodología para la auditoría de

riesgos Informáticos (físicos y lógicos) y su aplicación al Departamento de Provincia de

Chimborazo- Ecuador Escuela Superior Politécnica De Chimborazo, 2011

RUIZ L. Hernando. RESOLUCION 160-005326 Política de Seguridad de la información de la

Superintendencia de Sociedades. 2008.

7 NTP-ISO/IEC 1779. Norma técnica Peruana. EDI, Tecnología de la información. Código de

buenas prácticas para la gestión de la seguridad de la información, 2007, p.8.

BOLAÑOS, Maria C y ROCHA G. Mónica. 25 de marzo de 2014. Auditoria de SI. Magerit

V3(Metodologia de Analisis y Gestion de Riesgos de los Sistemas de Informacoin).[en linea]:

http://asijav.weebly.com/auditoria-de-sistemas-de-informacioacuten/magerit-v3-metodologa-

deanlisis-y-gestin-de-riesgos-de-los-sistemas-de-informacion

COLOMBIA. ICONTEC. Compendio: Sistema de gestión de la seguridad de la información

(SGSI) Norma Técnica Colombiana, 2009.

COLOMBIA. COOPERATIVA COOFISAM https://www.coofisam.com

CALDER, Alan. Implementing information security based on ISO 27001/ISO 27002, ISBN

9087538189, 2012.

ISO 27000 Directory. [en linea] http://www.27000.org/ COLOMBIA. MINISTERIO DE

TECNOLOGÍAS DE LA INFORMACIÓN Y DE LAS TELECOMUNICACIONES (MinTIC).

Portal administración electrónica. MAGERIT v3: Metodologia de Analisis y Gestion de

Riesgos de los sistemas de información. [en línea].

http://administracionelectronica.gob.es/pae_Home/pae_Documentacion/pae_Metodolog/pae_

Magerit.html#.VCmVZhZRVJQ

Román Valdes Cesardari. Enero 2014. Recurso digital: generación del conocimiento. [en

línea] : http://issuu.com/lizbethfuentes6/docs/m2-t1

http://www.unipamplona.edu.co/unipamplona/portalIG/home_15/recursos/01_general/090620

14/n_icontec.pdf

http://www.politecnicojic.edu.co/images/downloads/biblioteca/guias/NTC5613.pdf

http://stadium.unad.edu.co/preview/UNAD.php?url=/bitstream/10596/2655/3/76327474.pdf

http://descargas.pntic.mec.es/mentor/visitas/demoSeguridadInformatica/normas_iso_sobre_

ge stin_de_seguridad_de_la_informacin.html

Asegúrese de estar utilizando la versión actualizada de este formato. Consúltelo en http://calidad.unad.edu.co.

Asegúrese de estar utilizando la versión actualizada de este formato. Consúltelo en http://sig.unad.edu.co.

FORMATO DE PRESENTACIÓN PROPUESTA PROYECTO CÓDIGO:

APLICADO COMO ALTERNATIVA DE TRABAJO DE F-7-9-1

GRADO VERSIÓN:

0-24-07-2015

PROCEDIMIENTO RELACIONADO: OPCIONES

TRABAJO DE GRADO PÁGINAS:

Página 17 de 20

DECLARACIÓN DE DERECHOS DE PROPIEDAD INTELECTUAL

Los autores de la presente propuesta manifestamos que conocemos el contenido del Acuerdo 06 de 2008,

Estatuto de Propiedad Intelectual de la UNAD, Artículo 39 referente a la cesión voluntaria y libre de los derechos

de propiedad intelectual de los productos generados a partir de la presente propuesta. Asimismo, conocemos el

contenido del Artículo 40 del mismo Acuerdo, relacionado con la autorización de uso del trabajo para fines de

consulta y mención en los catálogos bibliográficos de la UNAD.

Asegúrese de estar utilizando la versión actualizada de este formato. Consúltelo en http://calidad.unad.edu.co.

Asegúrese de estar utilizando la versión actualizada de este formato. Consúltelo en http://sig.unad.edu.co.

FORMATO DE PRESENTACIÓN PROPUESTA PROYECTO CÓDIGO:

APLICADO COMO ALTERNATIVA DE TRABAJO DE F-7-9-1

GRADO VERSIÓN:

0-24-07-2015

PROCEDIMIENTO RELACIONADO: OPCIONES

TRABAJO DE GRADO PÁGINAS:

Página 18 de 20

INSTRUCCIONES DE DILIGENCIAMIENTO

IMPORTANTE: Este formato debe ser diligenciado en procesador de texto o esfero negro con letra legible.

Este formato debe ser diligenciado por el estudiante que presenta la propuesta de proyecto aplicado, en las

modalidades Proyecto de Desarrollo Tecnológico, Proyecto de Desarrollo Social y Diagnósticos. No aplica para

opción de Proyecto de Emprendimiento Empresarial. La extensión máxima de la propuesta debe ser de 10

páginas. El número máximo de estudiantes a presentar la propuesta son 3 estudiantes.

Los estudiantes que presentan la propuesta de Proyecto Aplicado, son responsables de la información aquí

consignada en cuanto a su carácter inédito, autenticidad y el respeto de la propiedad intelectual.

1 Responda en forma clara los datos de la información general de la propuesta de trabajo de grado

aplicado (se excluye proyecto emprendimiento empresarial) Tenga en cuenta que el título de la

propuesta debe ser corto, claro, conciso e indicar la naturaleza del proyecto y el área de aplicación.

2 Responda en forma clara y completa la información sobre los datos específicos del proyecto.

3 El resumen debe tener un máximo de 200 palabras y contener la información necesaria y precisa de la

pertinencia y calidad del proyecto, debe contener una síntesis del problema, el marco teórico,

objetivos, la metodología a utilizar y resultados esperados.

4 El planteamiento del problema debe describir el problema que se espera resolver con el desarrollo del

proyecto, si se tienen datos reales es importantes analizarlos, debe formularse claramente la pregunta

concreta que motivan la propuesta y que se quiere responder, en el contexto del problema a cuya

solución o entendimiento se contribuirá con la ejecución del proyecto. Se recomienda además, hacer

una descripción precisa y completa de la naturaleza y magnitud del problema que se espera resolver

con el desarrollo del proyecto, aportando indicadores cuantificables de la situación actual y futura.

5 Debe presentarse la justificación desde la relevancia y pertinencia del proyecto aplicado en función de

la necesidad o naturaleza del problema. Es importante mencionar las razones del por qué se pretende

realizar el proyecto aplicado.

En general, se deben exponer las razones de pertinencia en lo académico o disciplinario, en lo social

y en lo personal.

6 El Objetivo General Deben estar relacionados de manera consistente con descripción del problema. Se

recomienda formular un solo objetivo general, coherente con el problema planteado, y los objetivos

específicos necesarios para lograr el objetivo general.

7 Los Objetivos Específicos deben estar relacionados de manera consistente con descripción de la idea

de negocio. Deben ser coherentes con el producto o servicio que fundamenta el proyecto de

emprendimiento (¿Qué? ¿Cómo? ¿Para qué? ¿Quién? ¿Por qué? de la idea de negocio) y los

necesarios para lograr el objetivo general. Estos últimos deben ser alcanzables con la metodología

propuesta.

8 Marco Conceptual y Teórico debe realizarse una revisión del conjunto de conocimientos, técnicas y

metodologías existentes para desarrollar el proyecto, se presenta donde se ubica el problema y de qué

forma la propuesta contribuirá a la solución o al desarrollo del sector de aplicación interesado.

9 La Metodología debe contener información detallada de:

¿Cómo planea desarrollar el proyecto de aplicación?

¿Cuáles técnicas y herramientas de análisis empleará?

Además se deben describir los métodos de recolección de datos, controles a introducir, métodos de

estadística, tipo de análisis, etc. Para la propuesta del proyecto de desarrollo tecnológico, debe

contemplar las demás fases propias de este tipo de proyecto:

La creación del nuevo producto o proceso.

Las pruebas experimentales y ensayos necesarios para su concreción.

Asegúrese de estar utilizando la versión actualizada de este formato. Consúltelo en http://calidad.unad.edu.co.

Asegúrese de estar utilizando la versión actualizada de este formato. Consúltelo en http://sig.unad.edu.co.

FORMATO DE PRESENTACIÓN PROPUESTA PROYECTO CÓDIGO:

APLICADO COMO ALTERNATIVA DE TRABAJO DE F-7-9-1

GRADO VERSIÓN:

0-24-07-2015

PROCEDIMIENTO RELACIONADO: OPCIONES

TRABAJO DE GRADO PÁGINAS:

Página 19 de 20

La elaboración de prototipos previos al inicio de la explotación industrial y comercial.

10 El cronograma de actividades es relación de actividades a realizar en función del tiempo (meses), en el

periodo de ejecución del proyecto.

11 En los recursos necesarios Se deben relacionar de manera detallada los recursos académicos,

administrativos, técnicos, entre otros. De igual forma, el estudiante deberá establecer cómo serán

adquiridos (propios, UNAD, empresa).

12 Resultados o productos esperados, estos deben ser coherentes con los objetivos específicos y con la

metodología planteada. Los resultados/productos son hechos concretos, tangibles, medibles,

verificables y pueden ser expresados por medio de indicadores de tipo cuantitativo y cualitativo.

Enumere los resultados verificables que se alcanzarán durante el desarrollo del proyecto.

13 En la Bibliografía debe incluir las fuentes de información básicas utilizadas para construir la propuesta.

Asegúrese de estar utilizando la versión actualizada de este formato. Consúltelo en http://calidad.unad.edu.co.

Asegúrese de estar utilizando la versión actualizada de este formato. Consúltelo en http://sig.unad.edu.co.

FORMATO DE PRESENTACIÓN PROPUESTA PROYECTO CÓDIGO:

APLICADO COMO ALTERNATIVA DE TRABAJO DE F-7-9-1

GRADO VERSIÓN:

0-24-07-2015

PROCEDIMIENTO RELACIONADO: OPCIONES

TRABAJO DE GRADO PÁGINAS:

Página 20 de 20

Asegúrese de estar utilizando la versión actualizada de este formato. Consúltelo en http://calidad.unad.edu.co.

Vous aimerez peut-être aussi

- Aplicaciones informáticas de bases de datos relacionales. ADGD0208D'EverandAplicaciones informáticas de bases de datos relacionales. ADGD0208Pas encore d'évaluation

- Anteproyecto de Gerencia de Proyecto - SGSI - Maria E - VanessaDocument41 pagesAnteproyecto de Gerencia de Proyecto - SGSI - Maria E - Vanessajorge vargasPas encore d'évaluation

- F-7-9-1 Formato Proyecto Aplicado UNADDocument7 pagesF-7-9-1 Formato Proyecto Aplicado UNADYimmi O Guzman CaicedoPas encore d'évaluation

- Proyecto Seguridad InformaticaDocument13 pagesProyecto Seguridad Informaticadezeer primera100% (2)

- Formato F-7-9-1 - Presentación Propuesta Proyecto Aplicado - Maria MontesDocument6 pagesFormato F-7-9-1 - Presentación Propuesta Proyecto Aplicado - Maria Montesfabian sanchezPas encore d'évaluation

- Propuesta Proyecto de Investigación - Cristian - MuñozDocument7 pagesPropuesta Proyecto de Investigación - Cristian - MuñozDavid Pantevis100% (1)

- Anexo 1 - Formato F-7-9-1 - Presentación Propuesta Proyecto AplicadoDocument6 pagesAnexo 1 - Formato F-7-9-1 - Presentación Propuesta Proyecto Aplicadofranklin martinezPas encore d'évaluation

- Deissy Salas - F-7-9-3Document7 pagesDeissy Salas - F-7-9-3Elida Rosana Romero PeraltaPas encore d'évaluation

- 1-Formato 1 - F-7-9-1 Presentación Propuesta Proyecto AplicadoDocument11 pages1-Formato 1 - F-7-9-1 Presentación Propuesta Proyecto AplicadoDIVER F renteria mosqueraPas encore d'évaluation

- Formato F-7-9-1 - Presentación Propuesta Proyecto Aplicado (Bryan Muñoz)Document6 pagesFormato F-7-9-1 - Presentación Propuesta Proyecto Aplicado (Bryan Muñoz)Fello93Pas encore d'évaluation

- Aporte Fase 2 Julian CarvajalDocument7 pagesAporte Fase 2 Julian CarvajalRobert YanguatinPas encore d'évaluation

- Anexo 3 - Formato F-7-9-4 - Presentación Propuesta Modalidad Emprendimiento Empresarial - 1144Document5 pagesAnexo 3 - Formato F-7-9-4 - Presentación Propuesta Modalidad Emprendimiento Empresarial - 1144guillermo puentesPas encore d'évaluation

- Fase - 3 Proyecto de GradoDocument30 pagesFase - 3 Proyecto de GradoAndres Beltran Salcedo100% (4)

- Fase - 3 Trabajo de ReconocimientoDocument24 pagesFase - 3 Trabajo de ReconocimientoAndres Beltran SalcedoPas encore d'évaluation

- LINA MARCELA LOPEZ - Formato F-7-9-1 - Presentación Propuesta Proyecto AplicadoDocument6 pagesLINA MARCELA LOPEZ - Formato F-7-9-1 - Presentación Propuesta Proyecto AplicadoJimy Cardenas VelasquezPas encore d'évaluation

- F-7-9-1 PropuestaDocument13 pagesF-7-9-1 PropuestaMauricio GilPas encore d'évaluation

- 47 - PASO 5 (Entregable 3)Document8 pages47 - PASO 5 (Entregable 3)JHON FARID ZABALA SALASPas encore d'évaluation

- Formato F-7-9-1 - Presentación Propuesta Proyecto AplicadoDocument6 pagesFormato F-7-9-1 - Presentación Propuesta Proyecto AplicadoCatherin SanchezPas encore d'évaluation

- Formato F-7-9-1 - Presentación Propuesta Proyecto Aplicado XXXXXDocument6 pagesFormato F-7-9-1 - Presentación Propuesta Proyecto Aplicado XXXXXJUROFOPas encore d'évaluation

- F 7 9 1 Propuesta Proyecto AplicadoDocument6 pagesF 7 9 1 Propuesta Proyecto AplicadoCARANGEGILPas encore d'évaluation

- Anexo 1 - Formato F-7-9-1 - Presentación Propuesta Proyecto AplicadoDocument6 pagesAnexo 1 - Formato F-7-9-1 - Presentación Propuesta Proyecto AplicadoJesus Alfonso Duarte AlbarracinPas encore d'évaluation

- F 7 9 1Document18 pagesF 7 9 1Daniela MadariagaPas encore d'évaluation

- F-7-9-3 - MonografíaDocument7 pagesF-7-9-3 - MonografíaAndres SantiagoPas encore d'évaluation

- Formato F-7-9-1 - Presentación Propuesta Proyecto Aplicado - Ruth - FajardoDocument7 pagesFormato F-7-9-1 - Presentación Propuesta Proyecto Aplicado - Ruth - FajardoRuth FajardoPas encore d'évaluation

- F 7 9 1 Opcion de GradoDocument9 pagesF 7 9 1 Opcion de Gradoandrea ruizPas encore d'évaluation

- Proyecto Aplicado, (Formato F-7-9-1) Causa Que Llevan A Liquidar Las Pequeñas y Medinas Empresas - Grupo 764Document11 pagesProyecto Aplicado, (Formato F-7-9-1) Causa Que Llevan A Liquidar Las Pequeñas y Medinas Empresas - Grupo 764sandra karina zamora ortizPas encore d'évaluation

- Fase1 - Grupo 203055 - 28Document26 pagesFase1 - Grupo 203055 - 28Miguel Angel Mendigaño ArismendyPas encore d'évaluation

- Formato F-7-9-1 - Grupo 201014A - 951 Unidad 1 Fase 1Document7 pagesFormato F-7-9-1 - Grupo 201014A - 951 Unidad 1 Fase 1Giancarlo Bedon VinascoPas encore d'évaluation

- F 7 9 1Document6 pagesF 7 9 1maryp31Pas encore d'évaluation

- ProyectoDocument7 pagesProyectoMario Andres Ortiz CuervoPas encore d'évaluation

- Anexo 2 - Formato F-7-9-2 - Presentación Propuesta Proyecto de InvestigaciónDocument6 pagesAnexo 2 - Formato F-7-9-2 - Presentación Propuesta Proyecto de InvestigaciónDavid PantevisPas encore d'évaluation

- Aporte1 EyderMorenoDocument4 pagesAporte1 EyderMorenoRobert YanguatinPas encore d'évaluation

- Colaborativo-Opcion de GradoDocument8 pagesColaborativo-Opcion de GradoMaria Paula Orlas CorreaPas encore d'évaluation

- Anexo 1. Propuesta Proyecto Aplicado Formato F-7-9-1 (INDIVIDUAL)Document11 pagesAnexo 1. Propuesta Proyecto Aplicado Formato F-7-9-1 (INDIVIDUAL)andreaPas encore d'évaluation

- Propuesta - Proyecto - Aplicado - Andrea MonjeDocument7 pagesPropuesta - Proyecto - Aplicado - Andrea Monjekatia sanchezPas encore d'évaluation

- Anexo 1. Propuesta Proyecto Aplicado Formato F-7-9-1Document7 pagesAnexo 1. Propuesta Proyecto Aplicado Formato F-7-9-1diego ferPas encore d'évaluation

- Formato F-7-9-1 - Presentación Propuesta Proyecto Aplicado (MarcoMarin)Document9 pagesFormato F-7-9-1 - Presentación Propuesta Proyecto Aplicado (MarcoMarin)Fello93Pas encore d'évaluation

- Asegúrese de Estar Utilizando La Versión Actualizada de Este Formato. Consúltelo enDocument12 pagesAsegúrese de Estar Utilizando La Versión Actualizada de Este Formato. Consúltelo enTatiana Barros RamosPas encore d'évaluation

- Formato F-7-9-1 - Presentación Propuesta Proyecto Aplicado - Jairo - CalderonDocument6 pagesFormato F-7-9-1 - Presentación Propuesta Proyecto Aplicado - Jairo - CalderonFello93Pas encore d'évaluation

- Formato - F 7 9 2 - G 3Document6 pagesFormato - F 7 9 2 - G 3DavidPas encore d'évaluation

- F-7-9-3 - Monografía - 8Document8 pagesF-7-9-3 - Monografía - 8Andres SantiagoPas encore d'évaluation

- AporteFase1 JosimarAnguloDocument6 pagesAporteFase1 JosimarAnguloRobert YanguatinPas encore d'évaluation

- Aporte Invididual - Proyecto Aplicado - 212040Document26 pagesAporte Invididual - Proyecto Aplicado - 212040Fernando SuarezPas encore d'évaluation

- Formato F-7-9-1 - Presentación Propuesta Proyecto AplicadoDocument8 pagesFormato F-7-9-1 - Presentación Propuesta Proyecto AplicadoRuth FajardoPas encore d'évaluation

- 22 Fase3Document11 pages22 Fase3Fernando Perez PiraPas encore d'évaluation

- Fase1 LuisaGomezDocument6 pagesFase1 LuisaGomezJuliana MarcialesPas encore d'évaluation

- PROYECTO APLICADO Luz Elena Posada 67006464Document10 pagesPROYECTO APLICADO Luz Elena Posada 67006464katia sanchezPas encore d'évaluation

- Diseño de Trabajo de Grado - Oliverio - EstradaDocument5 pagesDiseño de Trabajo de Grado - Oliverio - EstradaOliverio EstradaPas encore d'évaluation

- F-7-9-1 Trabajo Aplicado - Myleidis Amaya - 16082016Document7 pagesF-7-9-1 Trabajo Aplicado - Myleidis Amaya - 16082016Cardenas JuanPas encore d'évaluation

- F-7-9-3 - MonografíaDocument5 pagesF-7-9-3 - MonografíaAndres Santiago0% (1)

- Anexo 3 - Formato F-7-9-4 - Presentación Propuesta Modalidad Emprendimiento Empresarial - 1144 - 11228781-20101454Document6 pagesAnexo 3 - Formato F-7-9-4 - Presentación Propuesta Modalidad Emprendimiento Empresarial - 1144 - 11228781-20101454guillermo puentesPas encore d'évaluation

- Proyecto AplicadoDocument7 pagesProyecto Aplicadomauricio39Pas encore d'évaluation

- F-7-9-3 Lina Maria Romero Villamor 1016097818Document5 pagesF-7-9-3 Lina Maria Romero Villamor 1016097818VANESA GUTIERREZPas encore d'évaluation

- Formato F-7-9-1 - 201014 - 11Document7 pagesFormato F-7-9-1 - 201014 - 11Wilton Calvo BarriosPas encore d'évaluation

- Plantilla 2 - Proyecto AplicadoDocument10 pagesPlantilla 2 - Proyecto AplicadoMaikol SdvsfPas encore d'évaluation

- F-7-9-1 - Proyecto AplicadoDocument7 pagesF-7-9-1 - Proyecto AplicadovictorPas encore d'évaluation

- F-7-9-2 - Presentación Propuesta Proyecto de Investigación - 1144 - Yeison Leon MinotaDocument9 pagesF-7-9-2 - Presentación Propuesta Proyecto de Investigación - 1144 - Yeison Leon MinotaYeison Leon MinotaPas encore d'évaluation

- Anexo 1 - Formato F-7-9-1 - Presentación Propuesta Proyecto Aplicado - 1144Document6 pagesAnexo 1 - Formato F-7-9-1 - Presentación Propuesta Proyecto Aplicado - 1144beyanmartinezPas encore d'évaluation

- Aplicaciones informáticas de bases de datos relacionales. ADGN0210D'EverandAplicaciones informáticas de bases de datos relacionales. ADGN0210Pas encore d'évaluation

- Trabajo 1Document4 pagesTrabajo 1joluPas encore d'évaluation

- Proyecto de Investigacion Cristina - CristinaDocument15 pagesProyecto de Investigacion Cristina - CristinajoluPas encore d'évaluation

- Sexualidad y Duscapacidad - Trabajo Colaborativo - Grupo 43Document15 pagesSexualidad y Duscapacidad - Trabajo Colaborativo - Grupo 43joluPas encore d'évaluation

- Fase 1 Cristina RuizDocument5 pagesFase 1 Cristina RuizjoluPas encore d'évaluation

- La Historia de Mi SexualidadDocument4 pagesLa Historia de Mi SexualidadjoluPas encore d'évaluation

- Fase 1b ProblematizacionDocument6 pagesFase 1b ProblematizacionjoluPas encore d'évaluation

- Tarea DosDocument2 pagesTarea DosjoluPas encore d'évaluation

- Mapa Conceptual SenaDocument3 pagesMapa Conceptual Senajolu100% (2)

- Programa Eductativo de Difusion de La Sexualidad en Población Con DiscapacidadDocument6 pagesPrograma Eductativo de Difusion de La Sexualidad en Población Con DiscapacidadjoluPas encore d'évaluation

- Trabajo FinalDocument3 pagesTrabajo FinaljoluPas encore d'évaluation

- Ensayo Trabajo CincoDocument2 pagesEnsayo Trabajo CincojoluPas encore d'évaluation

- Trabajo CompiladoDocument12 pagesTrabajo CompiladojoluPas encore d'évaluation

- Ensayo Trabajo CincoDocument2 pagesEnsayo Trabajo CincojoluPas encore d'évaluation

- Trabajo Cartilla Primer RespondienteDocument26 pagesTrabajo Cartilla Primer RespondientejoluPas encore d'évaluation

- Borrador - INFORME DE GERENCIADocument7 pagesBorrador - INFORME DE GERENCIAjoluPas encore d'évaluation

- Evidence Street LifeDocument3 pagesEvidence Street LifeDiana Carolina Rendon PeñaPas encore d'évaluation

- Tarea 1 Primer RespondienteDocument4 pagesTarea 1 Primer RespondientejoluPas encore d'évaluation

- Actividad 2 Aporte IndividualDocument9 pagesActividad 2 Aporte Individualjolu100% (1)

- Mapa ConceptualDocument12 pagesMapa ConceptualjoluPas encore d'évaluation

- NormasDocument1 pageNormasjoluPas encore d'évaluation

- La ContituciónDocument1 pageLa ContituciónjoluPas encore d'évaluation

- Formato Informe Revición FarmacologiaDocument3 pagesFormato Informe Revición FarmacologiajoluPas encore d'évaluation

- Trabajo CompiladoDocument12 pagesTrabajo CompiladojoluPas encore d'évaluation

- Evidence Street LifeDocument3 pagesEvidence Street LifeDiana Carolina Rendon PeñaPas encore d'évaluation

- Trabajo Dos EpidemiologiaDocument11 pagesTrabajo Dos EpidemiologiajoluPas encore d'évaluation

- Ensayo Epidemiología General Trabajo1 - Olga PerdomoDocument2 pagesEnsayo Epidemiología General Trabajo1 - Olga PerdomojoluPas encore d'évaluation

- Evolucion de La EpidemiologiaDocument7 pagesEvolucion de La EpidemiologiajoluPas encore d'évaluation

- Edward Jonathan Prieto Sarmiento 2016Document94 pagesEdward Jonathan Prieto Sarmiento 2016joluPas encore d'évaluation

- Actividad Virtual Plan de NegociosDocument5 pagesActividad Virtual Plan de NegociosjoluPas encore d'évaluation

- Guía de Actividades y Rubrica de Evaluación Fase 6 - Desarrollar Proyecto FinalDocument9 pagesGuía de Actividades y Rubrica de Evaluación Fase 6 - Desarrollar Proyecto FinaljoluPas encore d'évaluation

- César Augusto Rivillas - Trabajo Final - Teorías de La FormaciónDocument7 pagesCésar Augusto Rivillas - Trabajo Final - Teorías de La FormaciónCesarRivillasPas encore d'évaluation

- 01 Ficha Tecnica Proyecto FormatoA1Document12 pages01 Ficha Tecnica Proyecto FormatoA1Roger CamposPas encore d'évaluation

- Cómo Dirigir Equipos VirtualesDocument9 pagesCómo Dirigir Equipos VirtualesNetoPas encore d'évaluation

- Secado de La Biomasa TransferenciaDocument27 pagesSecado de La Biomasa TransferenciaMayra BedoyaPas encore d'évaluation

- RadiologiaDocument32 pagesRadiologiaMati SeguraPas encore d'évaluation

- Un Cambio de FrentesDocument4 pagesUn Cambio de FrentesMagui CalvisPas encore d'évaluation

- Sesión - Ciencia y Tecnología - 2.04.2024Document3 pagesSesión - Ciencia y Tecnología - 2.04.2024Ana RuizPas encore d'évaluation

- Cálculo de Probabilidades Haciendo Uso de Las Técnicas de ConteoDocument14 pagesCálculo de Probabilidades Haciendo Uso de Las Técnicas de ConteoJose Agustin Suarez DavilaPas encore d'évaluation

- Trabajo Finalll... Listoooo.. Ya EnsambladoDocument58 pagesTrabajo Finalll... Listoooo.. Ya Ensambladocarlos javierPas encore d'évaluation

- Erotismo e HistoriaDocument9 pagesErotismo e HistoriaArequipeoPas encore d'évaluation

- Introducción Teoría e Historia de La Arquitectura 3Document18 pagesIntroducción Teoría e Historia de La Arquitectura 3cesar arturo reyes torresPas encore d'évaluation

- Sciu-178 Ejercicio U007Document6 pagesSciu-178 Ejercicio U007AnFernanda HyoMateoPas encore d'évaluation

- Guia de Trabajo No. 4Document3 pagesGuia de Trabajo No. 4Juan Pablo MazariegosPas encore d'évaluation

- Polinomios Ortogonales....Document3 pagesPolinomios Ortogonales....Nahomi PexoxaPas encore d'évaluation

- El Conocimiento de Si Mismo y de Los OtrosDocument22 pagesEl Conocimiento de Si Mismo y de Los OtrosChay Fots Blu100% (1)

- Sds - Chevron Hydraulic Oil Aw 68Document7 pagesSds - Chevron Hydraulic Oil Aw 68Marilú TávaraPas encore d'évaluation

- Fash S2a2Document6 pagesFash S2a2Shell FrancoPas encore d'évaluation

- Obligaciones CondicionalesDocument13 pagesObligaciones CondicionalesStephany LongartPas encore d'évaluation

- Guia Elementos 2do C2023Document102 pagesGuia Elementos 2do C2023Pilar DíazPas encore d'évaluation

- Planificacion Estrategica y OperativaDocument204 pagesPlanificacion Estrategica y OperativaDiego Perez TrinidadPas encore d'évaluation

- ARGUMENTOXX JORNADAS ANUALES EOL Sección Santa FeDocument2 pagesARGUMENTOXX JORNADAS ANUALES EOL Sección Santa FerenatafornilloPas encore d'évaluation

- Sesión de Aprendizaje 02 ReciclajeDocument4 pagesSesión de Aprendizaje 02 ReciclajeJuana Edit CuroPas encore d'évaluation

- Prueba Ciencias 6° Fotosintesis y Cadenas 2019Document4 pagesPrueba Ciencias 6° Fotosintesis y Cadenas 2019KaTie Jaramillo MoreiraPas encore d'évaluation

- Et223 Et5 Gpa2121Document9 pagesEt223 Et5 Gpa2121Milena Riveros R.Pas encore d'évaluation

- Competencias Del Área de Ciencia y TecnologíaDocument5 pagesCompetencias Del Área de Ciencia y TecnologíaYosmer M MaldonadoPas encore d'évaluation

- Presentación General CROPWATDocument72 pagesPresentación General CROPWATCarlos MestasPas encore d'évaluation

- Ejemplos de SilogismosDocument2 pagesEjemplos de SilogismosJosue Rendón40% (5)

- Copia de PROYECTO DE INVESTIGACIÓN EDUCATIVA 1 12wDocument38 pagesCopia de PROYECTO DE INVESTIGACIÓN EDUCATIVA 1 12wSamyPas encore d'évaluation

- Propuesta Proyecto Final Física MecánicaDocument3 pagesPropuesta Proyecto Final Física MecánicaLina CortesPas encore d'évaluation

- Movimiento Rectilíneo en Mecánica ClásicaDocument3 pagesMovimiento Rectilíneo en Mecánica ClásicaKevin VladimirPas encore d'évaluation