Académique Documents

Professionnel Documents

Culture Documents

DataGrama IP

Transféré par

Fernando SalazarCopyright

Formats disponibles

Partager ce document

Partager ou intégrer le document

Avez-vous trouvé ce document utile ?

Ce contenu est-il inapproprié ?

Signaler ce documentDroits d'auteur :

Formats disponibles

DataGrama IP

Transféré par

Fernando SalazarDroits d'auteur :

Formats disponibles

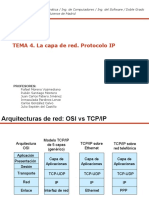

DEPARTAMENTO DE ELÉCTRICA Y ELECTRÓNICA

CARRERA DE INGENIERÍA EN ELECTRÓNICA,

TELECOMUNICACIONES

INTERNETWORKING CON TCP IP I

INFORME Nº 2

TEMA: Análisis del Datagrama IP

INTEGRANTE: Luis Avilés

PROFESOR: ING. ALEJANDRO F. CASTRO C.

SANGOLQUI, 13 de Mayo del 2014

ESPE INTERNETWORKING CON TCP IP I

Table of Contents

RESUMEN .......................................................................................................................................................... 3

ABSTRACT ......................................................................................................................................................... 3

1. ANTECEDENTES ........................................................................................................................................ 3

FORMAT DEL DATAGRAMA IP ................................................................................................................................... 3

VERSION .............................................................................................................................................................. 3

HEADER LENGTH .................................................................................................................................................... 3

SERVICE TYPE ........................................................................................................................................................ 3

TOTAL LENGTH ...................................................................................................................................................... 4

ID ...................................................................................................................................................................... 4

FLAGS ................................................................................................................................................................. 4

FRAGMENT OFFSET ................................................................................................................................................. 4

TTL .................................................................................................................................................................... 4

PROTOCOL NUMBER................................................................................................................................................ 5

HEADER CHECKSUM ................................................................................................................................................ 5

PADING ............................................................................................................................................................... 5

WIRESHARK .......................................................................................................................................................... 5

2. OBJETIVOS ............................................................................................................................................... 5

3. TOPOLOGÍAS DE RED ................................................................................................................................ 5

3.1 Escenario 1...................................................................................................................................... 6

3.2 Escenario 2...................................................................................................................................... 7

3.3 Escenario 3...................................................................................................................................... 8

4. CONFIGURACIONES .................................................................................................................................. 9

4.1 CONFIGURACION DE LOS ESCENARIOS .................................................................................................. 9

5. ANALSIS DE RESULTADOS .......................................................................................................................... 9

Escenario 1 ................................................................................................................................................... 9

Escenario 2 ................................................................................................................................................... 9

Escenario 3 ................................................................................................................................................... 9

6. CONCLUSIONES ...................................................................................................................................10

7. REFERENCIAS BIBLIOGRAFICAS ............................................................................................................10

LUIS AVILES Página 2 de 10

ESPE INTERNETWORKING CON TCP IP I

RESUMEN

Las redes ethernet permiten el análisis de los datagramas, a través de sniffers que nos detallan como

están compuestos, la estructura de los datagramas dentro de una red o fuera de ella, Wishark es una

herramienta completa que permite analizar los datagramas IP a través del protocolo ICMP.

ABSTRACT

Ethernet networks allow the analysis of datagrams, through sniffers detailing us as they are made, the

structure of datagrams within a network or outside of it, Wishark is a complete tool that allows to analyze

the IP datagrams through the ICMP protocol.

1. ANTECEDENTES

A continuación se define algunos parámetros y temas relacionados con la interconexión de redes:

Formato Del Datagrama IP

Figura 1.1. Campos del datagrama IP. [1]

Version

Usa 4 bits para indicar la versión del protocolo IP, es decir si el valor de versión es 0100 da a conocer que

se trata de IPV4

Header length

Contiene la longitud de la cabecera IP en cantidades de 32 bits.

Service type

Contiene la calidad del servicio que requiere el datagrama.

Figura 1.2. Campo Service Type

LUIS AVILES Página 3 de 10

ESPE INTERNETWORKING CON TCP IP I

Precedencia (prioridad del datagrama)

Valor Medida

000 Rutina

001 Prioridad

010 Inmediato

011 Flash

100 Flash override

101 Crítico

110 Control de interred

111 Control de red

TDS(tipo de servicio)

Valor Tipo de Servicio

1000 Minimiza el retardo

0100 Maximiza el rendimiento

0010 Maximiza la fiabilidad

0001 Minimiza el coste monetario

0000 Servicio normal

Total length

Es la longitud de cabecera más los datos.

ID

Un número único que asigna el emisor para ayuda a reensamblar un datagrama fragmentado

Flags

Banderas usadas para operaciones de fragmentación.

0 1 2

0 N M

F F

Figura 1.3. Campo (Flags)

Donde:

0 Reservado, debe ser cero

NF (No Fragmentar) 0 significa permitir fragmentación, 1 significa no permitir fragmentación.

MF (Más Fragmentos) 0 significa que este es el último fragmento de este datagrama, 1 significa que

este no es el último fragmento.

Fragment offset

Se usa en datagramas fragmentados para ayudar al reensamblado de todo el datagrama. El valor es el

número de partes de 64 bits (no se cuentan los bytes de la cabecera) contenido en fragmentos

anteriores. En el primer (o único) fragmento el valor es siempre cero.[2]

TTL

Especifica el tiempo (en segundos) que se le permite viajar a este datagrama. Cada "router" por el que

pase este datagrama ha de sustraer de este campo el tiempo tardado en procesarlo. En la realidad un

"router" es capaz de procesar un datagrama en menos de 1 segundo; por ello restará uno de este campo

y el TTL se convierte más en una cuenta de saltos que en una métrica del tiempo. Cuando el valor alcanza

cero, se asume que este datagrama ha estado viajando en un bucle y se desecha. El valor inicial lo debería

fijar el protocolo de alto nivel que crea el datagrama. [2]

LUIS AVILES Página 4 de 10

ESPE INTERNETWORKING CON TCP IP I

Protocol number

Protocolo de nivel superior que esta encapsulado en el datagrama.

Header checksum

Es el checksum de la cabecera. Se calcula como el complemento a uno de la suma de los complementos a

uno de todas las palabras de 16 bits de la cabecera. Si el checksum de la cabecera no se corresponde con

los contenidos, el datagrama se desecha.[2]

Pading

Relleno de bits para completar palabras de 32 bits.

Wireshark

Es un analizar de protocolos de red, observa el tráfico de paquetes en una red, permite

analizar, detección de errores, etc.

2. OBJETIVOS

Analizar los datagramas IP a través del protocolo ICMP, usando un analizador de tráfico de red

como ¨ Wireshark ¨.

Observar los diferentes campos contenidos en la cabecera IP(TTL,Total Length, Version )

3. TOPOLOGÍAS DE RED

Topología con Direccionamiento IP

Figura 3.1. Topología 1 WLAN

LUIS AVILES Página 5 de 10

ESPE INTERNETWORKING CON TCP IP I

Tabla de Direccionamiento

172.30.1.0/24 dirección de red

172.30.1.1/24 dirección de host A

172.30.1.11/24 dirección de host B

3.1 Escenario 1

Detalle:

Host A envía tráfico de red a través del protocolo ICMP hacia el Host B.

Resultados:

Análisis del protocolo ICMP(Datagrama IP) en el Host B.

1. Seleccionamos el protocolo ICMP echo request

2. Ingresamos al ICMP observamos la información del datagrama IP que circula por la red.

LUIS AVILES Página 6 de 10

ESPE INTERNETWORKING CON TCP IP I

Se observa los siguientes datos :

Campos Total Length

Cabecera +Datos= 90 bytes

Version= IPV4

Header checksum= 0x4aff

Source= 172.30.1.1

Destino= 172.30.1.11

TTL=64

3.2 Escenario 2

Se usa la topología de la figura 1.

Detalle:

Envió de 1000 paquetes por el Host A hacia Host B

Se observa los siguientes datos :

LUIS AVILES Página 7 de 10

ESPE INTERNETWORKING CON TCP IP I

Campos Total Length

Cabecera +Datos= 1500 bytes

Version= IPV4

Header checksum= 0xdad8

Source= 172.30.1.1

Destino = 172.30.1.11

TTL=64

3.3 Escenario 3

Variación del TTL.

Host A , cambia el valor TTL.

Se observa los siguientes datos :

Campos Total Length

LUIS AVILES Página 8 de 10

ESPE INTERNETWORKING CON TCP IP I

Cabecera +Datos= 50 bytes

Version= IPV4

Header checksum= 0x867b

Source= 172.30.1.1

Destino = 172.30.1.11

TTL=2

4. CONFIGURACIONES

4.1 CONFIGURACION DE LOS ESCENARIOS

PC

Configuración de los parámetros TCP/IP en el Host A.

Conexión a la red creada en el Access point 172.30.1.0/24

Figura 4. Configuración de las propiedades TCP/IPv4 Wireless.

5. ANALSIS DE RESULTADOS

Escenario 1

El valor del Total Lengh :90 bytes

TTL = 64

Header checksum= 0xdad8

Escenario 2

Se envió 1000 paquetes del Host A al Host B

El valor del Total Lengh :1500 bytes

TTL = 64

Header checksum= 0xdad8

Escenario 3

El valor del Total Lengh := 50 bytes

TTL = 2 bytes

Header checksum= 0x867b

LUIS AVILES Página 9 de 10

ESPE INTERNETWORKING CON TCP IP I

6. CONCLUSIONES

Se observó que el proceso del ping completa un proceso de solicitud (Echo reply ICMP) y una

réplica, que completa la verificación de conectividad (Echo request ICMP).

El protocolo ICMP nos provee información importante acerca del datagrama IP que se

encuentra en la red, permitiendo analizar a detalle cada campo que posee.

Los valores obtenidos en el campo Total Length difieren en cada escenario, ya que este

campo depende del tipo de datos y la cantidad de datos que se envíen por la red.

El valor de TTL se pudo disminuir desde el emisor, esto fue posible al cambiar los valores del

tipo de servicio, que se refiere a la calidad del servicio del datagrama.

El valor del campo Header checksum cambia en cada escenario, porque depende de los todos

los campos del Datagrama (cabecera), y como en cada escenario se varia la cantidad de datos

o el tipo de servicio, esto va a afectar directamente al valor del checksum.

7. REFERENCIAS BIBLIOGRAFICAS

[ 1 ] http://personals.ac.upc.edu/jsunyol/STD-T3.pdf

[ 2 ] http://maite29.upc.es/labt2/practiques/html/esp/practica3/c_ip003.html

Alumnos Firmas

Luis Avilés

LUIS AVILES Página 10 de

10

Vous aimerez peut-être aussi

- Robert Cialdini - Las Armas de La PersuasiónDocument143 pagesRobert Cialdini - Las Armas de La PersuasiónMaria Isabel Aguirre Alvarez100% (3)

- Familia Funcional y DisfuncionalDocument23 pagesFamilia Funcional y DisfuncionalYuri Ana Bhu88% (8)

- Mercedes BenzDocument1 pageMercedes BenzCM Grupo GanemPas encore d'évaluation

- Diseño e Implementacion de Una Red para LaDocument30 pagesDiseño e Implementacion de Una Red para LaPablo Andres100% (1)

- Biomagnetismo Word 2Document4 pagesBiomagnetismo Word 2Johanna Carolina Cortés Plaza100% (1)

- UF1879 - Equipos de interconexión y servicios de redD'EverandUF1879 - Equipos de interconexión y servicios de redPas encore d'évaluation

- Laboratorios MPLSDocument45 pagesLaboratorios MPLSFernando SalazarPas encore d'évaluation

- Texto Traducido en Ingles y Español 1Document39 pagesTexto Traducido en Ingles y Español 1Gustavo Pinares MamaniPas encore d'évaluation

- Iso 9001 Power PointDocument25 pagesIso 9001 Power PointDiana Patricia Zamudio MontañaPas encore d'évaluation

- Frutos Del MaipoDocument7 pagesFrutos Del MaipoHugo SagredoPas encore d'évaluation

- Protocolo TCP/IPDocument9 pagesProtocolo TCP/IPCharly JuarezPas encore d'évaluation

- Manual TinkerCAD en Espanol PDFDocument17 pagesManual TinkerCAD en Espanol PDFFernando Salazar100% (1)

- Manual Cisco Packet Tracer RTSPDocument22 pagesManual Cisco Packet Tracer RTSPNilton CasazolaPas encore d'évaluation

- RFC 791Document46 pagesRFC 791Aldo RioPas encore d'évaluation

- El Datagrama IPDocument17 pagesEl Datagrama IPJean-Franco AcostaPas encore d'évaluation

- Laboratorio N2Document14 pagesLaboratorio N2David PinoPas encore d'évaluation

- AdrDocument32 pagesAdrken9898Pas encore d'évaluation

- Datagrama IPDocument20 pagesDatagrama IPEvelyn LomasPas encore d'évaluation

- La Trama EthernetDocument12 pagesLa Trama EthernetEdwin FrancoPas encore d'évaluation

- Datagrama de Internet: Módulo 3 - Unidad 3Document17 pagesDatagrama de Internet: Módulo 3 - Unidad 3Alejandro ArauzPas encore d'évaluation

- Data GramaDocument8 pagesData GramaEddieTiradoArreagaPas encore d'évaluation

- Examenes 2008-II 2da Unidad REDESDocument2 pagesExamenes 2008-II 2da Unidad REDESLucas Fabrizzio Moreno AlemanPas encore d'évaluation

- Universidad Galileo Datagramas y MascarasDocument12 pagesUniversidad Galileo Datagramas y MascarasBenjamin HerreraPas encore d'évaluation

- InformeLab7 R RoseroDocument20 pagesInformeLab7 R RoseroAxel AlmeidaPas encore d'évaluation

- Preguntas Redes Vxlan, Trill, CarrierDocument6 pagesPreguntas Redes Vxlan, Trill, CarrierBlanca PaguayPas encore d'évaluation

- Guia Redes - P2Document30 pagesGuia Redes - P2nozomi9803Pas encore d'évaluation

- Practica 7Document25 pagesPractica 7Lino AsturimaPas encore d'évaluation

- rfc0791 EsDocument42 pagesrfc0791 EsLeonardo Serna GuarínPas encore d'évaluation

- Práctica #2-Enrutamiento - Estatico SergioDocument16 pagesPráctica #2-Enrutamiento - Estatico SergioSergio CastilloPas encore d'évaluation

- Tipos de RedDocument6 pagesTipos de RedmjaradtcPas encore d'évaluation

- Practica2 2Document7 pagesPractica2 2castilloperezjose46Pas encore d'évaluation

- ACT3 Esteban S V1Document5 pagesACT3 Esteban S V1Esteban SanchezPas encore d'évaluation

- Raul - Morales - Tarea 3...Document13 pagesRaul - Morales - Tarea 3...raul ignacio morales IbarraPas encore d'évaluation

- Práctica #2-Enrutamiento - EstaticoDocument11 pagesPráctica #2-Enrutamiento - Estaticojulio montenegroPas encore d'évaluation

- Informe Del 1°laboratorio Fragmentación IPDocument7 pagesInforme Del 1°laboratorio Fragmentación IPTatiana JAPas encore d'évaluation

- Dmdi U1 Ea BaDocument18 pagesDmdi U1 Ea BaBrenda Diaz SierraPas encore d'évaluation

- Fragmentación de DatagramasDocument11 pagesFragmentación de Datagramasfabio canchari capchaPas encore d'évaluation

- RFC 791 (Autoguardado)Document23 pagesRFC 791 (Autoguardado)JimHMPas encore d'évaluation

- Laboratorio Encabezado IPv4Document5 pagesLaboratorio Encabezado IPv4Rafael Eduardo Lancheros LagosPas encore d'évaluation

- Taller Trama IpDocument6 pagesTaller Trama IpOscar Ruiz CardonaPas encore d'évaluation

- Topología de Red Implementada en GNS3Document14 pagesTopología de Red Implementada en GNS3Oscar Reyes0% (1)

- Comunicaciones Con TCP y UDP en Packet TracerDocument20 pagesComunicaciones Con TCP y UDP en Packet TracerMATTHEUS QUISHPEPas encore d'évaluation

- Leccion 3. Set de Protocolos TCP IP - Analisis de TraficoDocument21 pagesLeccion 3. Set de Protocolos TCP IP - Analisis de Traficocesar rodriguezPas encore d'évaluation

- Actividad NDocument5 pagesActividad Nyoni martines churataPas encore d'évaluation

- Practica HDLC-REDESDocument40 pagesPractica HDLC-REDESdarwindolllerPas encore d'évaluation

- 9.2.4.3 Lab Using Wireshark To Examine TCP and UDP Captures PDFDocument14 pages9.2.4.3 Lab Using Wireshark To Examine TCP and UDP Captures PDFGian Jairo Jara VenancioPas encore d'évaluation

- Arquitectura TCP-IP PDFDocument21 pagesArquitectura TCP-IP PDFAdilsonPas encore d'évaluation

- Fragmentacion IpDocument13 pagesFragmentacion IpMayte Justino LímacoPas encore d'évaluation

- Tema 4Document77 pagesTema 4Alberto100% (1)

- RFC 791Document34 pagesRFC 791LeTy OliveraPas encore d'évaluation

- Practica de IaxDocument16 pagesPractica de IaxJoseph Camilo MarcilloPas encore d'évaluation

- Metodología de Segmentación de Redes IPv4Document9 pagesMetodología de Segmentación de Redes IPv4manuelfut1Pas encore d'évaluation

- El Modelo TCP IPDocument5 pagesEl Modelo TCP IPJorge HuizarPas encore d'évaluation

- Conmutación y Enrutamiento en Redes de Datos Parcial 1Document40 pagesConmutación y Enrutamiento en Redes de Datos Parcial 1Eduardo Alejandro Dominguez Meneses100% (2)

- Trabajo 3 de RedesDocument19 pagesTrabajo 3 de RedesJosé Eduardo NateraPas encore d'évaluation

- Investigación de La Unidad 2-Conmutación y Enrutamiento de Redes de DatosDocument14 pagesInvestigación de La Unidad 2-Conmutación y Enrutamiento de Redes de DatosRuben IsaiPas encore d'évaluation

- Jose Danie Lagos-20131003661Document12 pagesJose Danie Lagos-20131003661Daniel LagosPas encore d'évaluation

- T Espe 047299 PDocument83 pagesT Espe 047299 PJUAN MANUEL TORRES CALIXTROPas encore d'évaluation

- Wireshark Mi ParteDocument15 pagesWireshark Mi ParteCharles HillPas encore d'évaluation

- Practica 04Document7 pagesPractica 04monchoPas encore d'évaluation

- Taller FinalDocument5 pagesTaller FinaluribeoteroPas encore d'évaluation

- Frame Relay - BC, Be, CIR, EIR, TCDocument14 pagesFrame Relay - BC, Be, CIR, EIR, TCJUANCARMENDEPas encore d'évaluation

- Manual de Sockets en CDocument39 pagesManual de Sockets en CRaulPas encore d'évaluation

- Unidad 3. Actividad 1Document4 pagesUnidad 3. Actividad 1Nardo FlowPas encore d'évaluation

- Preparación RedesDocument6 pagesPreparación RedesBryan Estuardo MacarioPas encore d'évaluation

- Campos de La IPDocument6 pagesCampos de La IPHenry SanguñaPas encore d'évaluation

- IACC Hardening Control S3Document15 pagesIACC Hardening Control S3loadmastherPas encore d'évaluation

- MovistarDocument11 pagesMovistarFernando SalazarPas encore d'évaluation

- NW 654 Sistemas de Control de Accesos Cuales Existen y CuDocument4 pagesNW 654 Sistemas de Control de Accesos Cuales Existen y CuFernando SalazarPas encore d'évaluation

- CeoDocument6 pagesCeoFernando SalazarPas encore d'évaluation

- Modelo Carta de AgradecimientoDocument1 pageModelo Carta de AgradecimientoFernando Salazar0% (1)

- Guia de Estudio PAELEEDocument4 pagesGuia de Estudio PAELEEFernando SalazarPas encore d'évaluation

- ConsultaBeamforming Aviles LuisDocument3 pagesConsultaBeamforming Aviles LuisFernando SalazarPas encore d'évaluation

- Evolucion Redes CelularesDocument7 pagesEvolucion Redes CelularesFernando SalazarPas encore d'évaluation

- Evolucion Redes CelularesDocument7 pagesEvolucion Redes CelularesFernando SalazarPas encore d'évaluation

- Celular EvolucionDocument3 pagesCelular EvolucionFernando SalazarPas encore d'évaluation

- Ec SuperioresDocument3 pagesEc SuperioresFernando SalazarPas encore d'évaluation

- Análisis de Diferentes RedesDocument13 pagesAnálisis de Diferentes RedesFernando SalazarPas encore d'évaluation

- Evolucion de La Telefonia CelularDocument10 pagesEvolucion de La Telefonia CelularFernando SalazarPas encore d'évaluation

- LMDS (Local Multipoint Distribution System)Document26 pagesLMDS (Local Multipoint Distribution System)Fernando SalazarPas encore d'évaluation

- Sind RomeDocument15 pagesSind RomeFran CrPas encore d'évaluation

- Espritu EmpresarialDocument1 pageEspritu EmpresarialFernando SalazarPas encore d'évaluation

- 3452 PDFDocument101 pages3452 PDFJesus Perez PerezPas encore d'évaluation

- INFORME Brazo RobotDocument16 pagesINFORME Brazo RobotFernando SalazarPas encore d'évaluation

- Robot CompetenciaDocument33 pagesRobot CompetenciaCristian CarrionPas encore d'évaluation

- MODELAMIENTO DE SITEMAS FÍSICOS (Copia en Conflicto de Alejo Alvarez 2013-12-18)Document16 pagesMODELAMIENTO DE SITEMAS FÍSICOS (Copia en Conflicto de Alejo Alvarez 2013-12-18)Fernando SalazarPas encore d'évaluation

- LATEX GraficosycolorDocument28 pagesLATEX GraficosycolorVictor Azua PobletePas encore d'évaluation

- Libro 1Document2 pagesLibro 1Fernando SalazarPas encore d'évaluation

- Inf VentanaDocument9 pagesInf VentanaFernando SalazarPas encore d'évaluation

- Distancia de Hamming - CRCDocument2 pagesDistancia de Hamming - CRCFernando SalazarPas encore d'évaluation

- Inform Evls IDocument68 pagesInform Evls IFernando SalazarPas encore d'évaluation

- Codificacion - Matriz GeneradoraDocument15 pagesCodificacion - Matriz Generadorajennypaola1207Pas encore d'évaluation

- Informe Empresas Lipigas Mayo 2020 AnualDocument27 pagesInforme Empresas Lipigas Mayo 2020 AnualCrece SimPas encore d'évaluation

- Sistema Operativo IDocument34 pagesSistema Operativo IRenato RamirezPas encore d'évaluation

- Coleccion Mobiliario BW 2014Document154 pagesColeccion Mobiliario BW 2014jorgelayerPas encore d'évaluation

- Nomenclatura DinDocument1 pageNomenclatura DinManuel MartinezPas encore d'évaluation

- FICHA - TECNICA - BIOMERK - TG - TABLETAS GrasasDocument1 pageFICHA - TECNICA - BIOMERK - TG - TABLETAS GrasasJosePallaresGarnicaPas encore d'évaluation

- Fuente ConmutadaDocument33 pagesFuente ConmutadaRoberto Iván M BPas encore d'évaluation

- C221 C4 EJEMPLOS Instrumentos de EvaluacionDocument6 pagesC221 C4 EJEMPLOS Instrumentos de EvaluacionNatalia de los Angeles GuaymasPas encore d'évaluation

- Asistente AdministrativoDocument7 pagesAsistente AdministrativoAndrea Karol EstevezPas encore d'évaluation

- Siete Pasos en La Vida ConsagradaDocument2 pagesSiete Pasos en La Vida ConsagradaLUISPas encore d'évaluation

- Doc. de Lectura Unidad IDocument12 pagesDoc. de Lectura Unidad Iernesto jose perez hernandezPas encore d'évaluation

- VelascoLoera JoseAlfredo M13S4PIDocument4 pagesVelascoLoera JoseAlfredo M13S4PIAlfredo Vel.Lo.Pas encore d'évaluation

- Ejercicios para ResolverDocument13 pagesEjercicios para ResolversolPas encore d'évaluation

- Examen Parcial Multivariable 111Document3 pagesExamen Parcial Multivariable 111Lennin Brayan Diaz HerreraPas encore d'évaluation

- Insuficiencia RespiratoriaDocument23 pagesInsuficiencia RespiratoriaMiguel Angel Ramirez RamirezPas encore d'évaluation

- Recomendaciones de Seguridad IntegralDocument22 pagesRecomendaciones de Seguridad IntegralKevin Gustavo PantojaPas encore d'évaluation

- Estudio Del Perfil Del Suelo TartarDocument20 pagesEstudio Del Perfil Del Suelo TartarCristian Sangay VigoPas encore d'évaluation

- 1º Cien Nat PC e 28 Setiembre 210928 081747Document5 pages1º Cien Nat PC e 28 Setiembre 210928 081747Ever Medina GonzálezPas encore d'évaluation

- Pensamiento Estratégico PorterDocument1 pagePensamiento Estratégico PorterAngeles Estrella100% (1)

- Mes de Mayo 4 Años 2024Document24 pagesMes de Mayo 4 Años 2024Karen Rosio Yojaje SaavedraPas encore d'évaluation

- GuardaparquesDocument12 pagesGuardaparquesLuis SaavedraPas encore d'évaluation

- ACTA DE INICIO Grupo 1Document7 pagesACTA DE INICIO Grupo 1Santiago CastroPas encore d'évaluation

- Foro 4-Seminario de InvestigaciónDocument1 pageForo 4-Seminario de InvestigaciónTania MauricioPas encore d'évaluation

- Canción de Cruzada de Teobaldo de NavarraDocument17 pagesCanción de Cruzada de Teobaldo de NavarraConsuelo Prats RedondoPas encore d'évaluation

- Exp1 - Dilatación SólidosDocument9 pagesExp1 - Dilatación Sólidosjorge enriquePas encore d'évaluation