Académique Documents

Professionnel Documents

Culture Documents

Aula 10

Transféré par

Lucas MeirellesCopyright

Formats disponibles

Partager ce document

Partager ou intégrer le document

Avez-vous trouvé ce document utile ?

Ce contenu est-il inapproprié ?

Signaler ce documentDroits d'auteur :

Formats disponibles

Aula 10

Transféré par

Lucas MeirellesDroits d'auteur :

Formats disponibles

INFORMÁTICA (TEORIA E EXERCÍCIOS)

P/AUDITOR-FISCAL DA RECEITA ESTADUAL– SEFAZ/RJ – 5ª TURMA

AULA 10 – SIMULADO II

Olá, querido (a) amigo (a)! Como está?

Chegamos ao simulado final! Um bom ritmo, não acha? Você está conseguindo

estudar todos os tópicos? Acertando todas as questões da aula?

Paz....Amor....Saúde.....Prosperidade....

Que a magia do Natal transforme essas palavras em muitas felicidades

para você e toda a sua família!

Vamos avante, guerreiro (a), você é vencedora e, em breve, estará colhendo

os frutos da vitória!!

Grande abraço, e sucesso nos estudos, nesta reta final!

Profa Patrícia Lima Quintão

Instagram: patriciaquintao

Facebook: http://www.facebook.com/professorapatriciaquintao (Todo dia com

novas dicas, desafios e muito mais, espero vocês por lá para CURTIR a

página!)

Profa. Patrícia Lima Quintão www.pontodosconcursos.com.br 1

INFORMÁTICA (TEORIA E EXERCÍCIOS)

P/AUDITOR-FISCAL DA RECEITA ESTADUAL– SEFAZ/RJ – 5ª TURMA

Conteúdo desta Aula Página

Lista de Questões de Provas Comentadas. 02

Agradecimentos. 15

Referências Bibliográficas. 15

Acompanhe a Evolução do seu Aproveitamento. 15

Questões Apresentadas na Aula. 16

Gabarito. 22

LISTA DE QUESTÕES DE PROVAS COMENTADAS

1. (MPE – MA/2013/ANALISTA MINISTERIAL/BANCO DE DADOS) Uma

das formas de impor restrições em um banco de dados relacional é por meio

das chaves primárias, sobre as quais pode-se afirmar que

(A) não se aplicam para conjuntos de entidades com menos de 5 atributos.

(B) o tamanho mínimo de seus atributos deve ser de 10 caracteres.

(C) devem ser formadas por, no mínimo, 3 atributos.

(D) os valores de seus atributos devem ser distintos para cada entidade de um

conjunto de entidades.

(E) não podem conter atributos do tipo alfanumérico.

Comentários

Uma das formas de impor restrições em um banco de dados relacional é por

meio das chaves primárias (Primary Key), sobre as quais pode-se afirmar

que os valores de seus atributos devem ser DISTINTOS para cada

entidade de um conjunto de entidades.

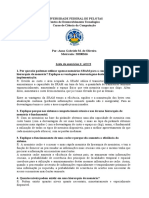

Exemplo:

Em chaves primárias, não pode haver valores nulos e nem repetição de tuplas.

Quando a chave primaria é simples ela é formada por um único campo da

tabela (esse campo não pode ter dois ou mais registros de mesmo valor e

também não pode conter nenhum registro nulo). Se a chave primária é

composta ela é formada por mais de um campo, os valores de cada campo

podem se repetir, mas não a combinação desses valores. As chaves primárias

não tem limitação da quantidade de atributos para serem formadas e nem tipo

de dados que as forme.

Gabarito: letra D.

Profa. Patrícia Lima Quintão www.pontodosconcursos.com.br 2

INFORMÁTICA (TEORIA E EXERCÍCIOS)

P/AUDITOR-FISCAL DA RECEITA ESTADUAL– SEFAZ/RJ – 5ª TURMA

2. (MPE – MA/2013/ANALISTA MINISTERIAL/BANCO DE DADOS) Em

um banco de dados relacional, a atividade de normalizar suas tabelas tem

como objetivo

a.gerar os triggers especificados para o banco de dados.

b.eliminar, ou pelo menos diminuir redundâncias de dados desnecessárias

nessas tabelas.

c.impedir o acesso ao banco de dados, por parte de usuários desconhecidos.

d.compilar todas as funções inseridas no banco de dados.

e.preparar todas as tabelas do banco de dados para um backup completo.

Comentários

A normalização de dados é uma série de passos que se segue no projeto de

um banco de dados que permite um armazenamento consistente e um

eficiente acesso aos dados em um banco de dados relacional. Esses passos

reduzem a redundância de dados e as chances dos dados se tornarem

inconsistentes.

Gabarito: letra B.

3. (FCC/2013/TRT9R/Téc.Jud./Tec.Informação) A revista ClubeDelphi

publicou o seguinte artigo:

Com o crescente aumento do volume de dados, surge a necessidade de

ferramentas e mecanismos que permitam que eles possam ser analisados de

forma otimizada, uma vez que armazenam toda a trajetória da empresa.

Uma solução é a utilização de I que, em síntese, é utilizado para armazenar

conjuntos de dados organizados por assuntos, mantendo todo um histórico

corporativo.

Outro recurso muito utilizado e dos mais importantes quando o objetivo é a

busca de conhecimento, é o II , que é um processo que consiste na

identificação de informações relevantes que estão presentes em grandes

bancos de dados ou repositórios, geralmente realizado em três etapas: a

exploração, a definição dos padrões e a validação dos dados.

Estas ferramentas e técnicas fazem parte do III, definido como um conjunto

de métodos e conceitos que podem ser implementados através de softwares

com o intuito de utilizar os dados importantes da organização para auxiliar no

processo de tomada de decisões, proporcionando melhorias para a alta

administração.

Outra tecnologia que pode prover uma melhor e mais flexível análise das

informações, é o IV que permite uma visão conceitual de forma

multidimensional das informações da organização, de maneira que as

informações possam ser visualizadas e analisadas de diferentes perspectivas

pelo usuário.

(http://www.devmedia.com.br/mineracao-de-dados-data-warehouse-data-

mining-bi-e-olap-atraves-do-fastcube-revista-clubedelphi-146/26537)

As lacunas que completam corretamente o texto estão expressas em:

Profa. Patrícia Lima Quintão www.pontodosconcursos.com.br 3

INFORMÁTICA (TEORIA E EXERCÍCIOS)

P/AUDITOR-FISCAL DA RECEITA ESTADUAL– SEFAZ/RJ – 5ª TURMA

nela mantidas. Quando ...... precisa de uma palavra, examina a memória

rápida em primeiro lugar. Somente se a palavra não estiver ali é que ela

recorre ......

As lacunas são correta e, respectivamente, preenchidas com

(A) EPROM - o computador - à RAM.

(B) RAM - o computador - ao HD.

(C) cache - a CPU - à memória principal.

(D) BIOS - a CPU - à memória principal.

(E) RAM - o processador - ao HD.

Comentários

A maioria dos sistemas computacionais trabalha com técnicas para combinar

uma pequena quantidade de memória rápida com uma grande quantidade de

memória mais lenta para se obter um conjunto de memórias adequado a um

custo razoável. A memória pequena e rápida é chamada CACHE. A ideia básica

é simples: as palavras de memória usadas com mais frequência são nela

mantidas. Quando a CPU precisa de uma palavra, examina a memória rápida

em primeiro lugar. Somente se a palavra não estiver ali é que ela recorre à

memória principal.

Complementando, a memória CACHE é um tipo de memória de alta velocidade

que um processador pode acessar mais rapidamente do que a memória

principal (RAM). A memória cache é um local mais perto da CPU, em que o

computador pode armazenar temporariamente os blocos de instruções

mais usados. Os blocos menos utilizados permanecem na memória RAM até

serem transferidos para a cache; os blocos raramente usados são mantidos no

armazenamento secundário.

A memória cache é mais veloz do que a RAM porque as instruções

percorrem uma distância menor até a CPU.

Veja o texto retirado de (Tanenbaum, Organização Estruturada de

Computadores, 5ª. Edição, 2007, p. 44) sobre o assunto dessa questão:

“Há técnicas conhecidas para se combinar uma pequena quantidade de

memória rápida com uma grande quantidade de memória lenta para obter (

quase ) a mesma velocidade da memória rápida e a capacidade da memória

grande a um preço moderado. A memória pequena e rápida é a

denominada cache. A ideia básica de uma cache é simples: as palavras de

memórias usadas com mais frequência são mantidas na cache. Quando a CPU

precisa de uma palavra, ela examina em primeiro lugar a cache. Somente se

a palavra não estiver ali é que ela recorre à memoria principal”.

Gabarito: letra C.

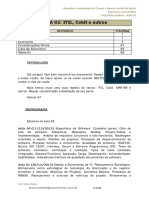

5. (FCC/2013/TRT9R/Téc.Jud./Tecnologia da Informação) A figura

seguinte apresenta a organização de um computador simples com uma CPU

e 2 dispositivos de E/S.

Profa. Patrícia Lima Quintão www.pontodosconcursos.com.br 5

INFORMÁTICA (TEORIA E EXERCÍCIOS)

P/AUDITOR-FISCAL DA RECEITA ESTADUAL– SEFAZ/RJ – 5ª TURMA

A associação correta das caixas I, II e III com os nomes dos componentes está

expressa em

Comentários

Vide a figura seguinte, utilizada na questão!!

Fonte: (Tanenbaum, Organização Estruturada de Computadores, 5ª. Edição,

2007, p. 29).

Profa. Patrícia Lima Quintão www.pontodosconcursos.com.br 6

INFORMÁTICA (TEORIA E EXERCÍCIOS)

P/AUDITOR-FISCAL DA RECEITA ESTADUAL– SEFAZ/RJ – 5ª TURMA

Conforme visto, I é a Unidade de Controle, II é a Unidade Lógica e Aritmética e

III é Impressora.

Gabarito: letra B.

6. (FCC/2013/TRT - 9ª REGIÃO (PR)/Técnico Judiciário - Tecnologia

da Informação) É um tipo de fraude por meio da qual um golpista tenta

obter dados pessoais e financeiros de um usuário, pela utilização combinada

de meios técnicos e engenharia social, ocorre por meio do envio de

mensagens eletrônicas que

- tentam se passar pela comunicação oficial de uma instituição conhecida,

tal como banco, empresa ou site popular;

- procuram atrair a atenção do usuário, seja por curiosidade, por caridade

ou pela possibilidade de obter alguma vantagem financeira;

- informam que a não execução dos procedimentos descritos pode acarretar

sérias consequências, como a inscrição em serviços de proteção de crédito e

o cancelamento de um cadastro, de uma conta bancária ou de um cartão de

crédito;

- tentam induzir o usuário a fornecer dados pessoais e financeiros, por meio

do acesso a páginas falsas, que tentam se passar pela página oficial da

instituição; da instalação de códigos maliciosos, projetados para coletar

informações sensíveis; e do preenchimento de formulários contidos na

mensagem ou em páginas web.

Este meio de ataque é conhecido como

a) trojan.

b) phishing.

c) malware.

d) sniffing.

e) spoofing.

Comentários

Item B. Item correto. A questão destaca o Phishing (também conhecido como

Phishing scam, ou apenas scam). É um tipo de fraude eletrônica

projetada para roubar informações particulares que sejam valiosas para

cometer um roubo ou fraude posteriormente. O golpe de phishing é realizado

por uma pessoa mal-intencionada através da criação de um website falso e/ou

do envio de uma mensagem eletrônica falsa, geralmente um e-mail ou recado

através de scrapbooks como no sítio Orkut, entre outros exemplos.

Utilizando de pretextos falsos, tenta enganar o receptor da mensagem e

induzi-lo a fornecer informações sensíveis (números de cartões de crédito,

senhas, dados de contas bancárias, etc.).

As duas figuras seguintes apresentam “iscas” (e-mails) utilizadas em golpes de

phishing, uma envolvendo o Banco de Brasil e a outra o Serasa.

Profa. Patrícia Lima Quintão www.pontodosconcursos.com.br 7

INFORMÁTICA (TEORIA E EXERCÍCIOS)

P/AUDITOR-FISCAL DA RECEITA ESTADUAL– SEFAZ/RJ – 5ª TURMA

Figura. Isca de Phishing Relacionada ao Banco do Brasil

Figura. Isca de Phishing Relacionada ao SERASA

A palavra phishing (de fishing) vem de uma analogia criada pelos

fraudadores, em que “iscas” (e-mails) são usadas para “pescar”

informações sensíveis (senhas e dados financeiros, por exemplo) de

usuários da Internet.

Atualmente, este termo vem sendo utilizado também para se referir aos

seguintes casos:

• mensagem que procura induzir o usuário à instalação de códigos

maliciosos, projetados para furtar dados pessoais e financeiros;

• mensagem que, no próprio conteúdo, apresenta formulários para o

preenchimento e envio de dados pessoais e financeiros de usuários.

Item A. Item errado. O cavalo de troia, também conhecido como trojan ou

trojan-horse, é um programa aparentemente inofensivo que entra em seu

computador na forma de cartão virtual, álbum de fotos, protetor de tela, jogo

etc., e que, quando executado (com a sua autorização!), parece lhe divertir,

mas, por trás abre portas de comunicação do seu computador para que ele

possa ser invadido.

Item C. Item errado. Malwares (códigos maliciosos) são programas que

executam deliberadamente ações mal-intencionadas em um computador.

Profa. Patrícia Lima Quintão www.pontodosconcursos.com.br 8

INFORMÁTICA (TEORIA E EXERCÍCIOS)

P/AUDITOR-FISCAL DA RECEITA ESTADUAL– SEFAZ/RJ – 5ª TURMA

Item D. Item errado. Sniffing é o processo de captura das informações da

rede por meio de um software de escuta de rede (conhecido como sniffer,

farejador ou ainda capturador de pacote), capaz de interpretar as informações

transmitidas no meio físico.

Item E. Item errado. Spoofing é uma prática em que um computador envia

comandos a outro se fazendo passar por um terceiro.

Gabarito: letra B.

7. (FCC/2013/PGE-BA/Analista de Procuradoria/Área de Apoio

Administrativo) Atualmente, uma das formas mais difundidas de

disseminação de vírus é por meio das mensagens de e-mail. A infecção do

computador, nesse caso, pode ocorrer quando.

a) a mensagem é recebida na caixa de entrada.

b) a mensagem é lida.

c) o anexo da mensagem de e-mail é copiado em uma pasta.

d) um link contido na mensagem de e-mail é acessado.

e)há o envio da confirmação do recebimento da mensagem.

Comentários

A infecção do computador, nesse caso, pode ocorrer quando um link contido na

mensagem de e-mail é acessado. E-mails falsos normalmente trazem um

link para códigos maliciosos! Nesse caso você recebe um e-mail que tenta

leva-lo a clicar em um link, para baixar e abrir/executar um arquivo. Ao clicar,

é apresentada uma mensagem de erro ou uma janela pedindo que você salve

o arquivo. Após salvo, quando você for abri-lo/executá-lo, será instalado um

código malicioso em seu computador. A letra D é a resposta da questão!

Gabarito: letra D.

8. (FCC/2004/TRT 8ª. REGIÃO/TÉCNICO ADMINISTRATIVO) Para

evitar a perda irrecuperável das informações gravadas em um

computador e protegê-las contra acesso não autorizado, é

necessário que se adote, respectivamente, as medidas inerentes às

operações de:

a) backup dos arquivos do sistema operacional e configuração de

criptografia.

b) checkup dos arquivos do sistema operacional e inicialização da rede

executiva.

c) criptografia de dados e inicialização da rede privativa.

d) backup de arquivos e uso de senha privativa.

e) uso de senha privativa e backup dos arquivos do sistema operacional.

Profa. Patrícia Lima Quintão www.pontodosconcursos.com.br 9

INFORMÁTICA (TEORIA E EXERCÍCIOS)

P/AUDITOR-FISCAL DA RECEITA ESTADUAL– SEFAZ/RJ – 5ª TURMA

Comentários

A questão pede medidas de segurança relativas a duas situações: proteção

contra perda irrecuperável de informações (dados) e proteção contra acesso

não autorizado. A primeira situação deve ser abordada com políticas

adequadas de backup. Logicamente se precisamos guardar informações

gravadas, não fazemos backup dos arquivos do sistema operacional (arquivos

de programas e configurações), mas dos arquivos de dados (documentos,

imagens, vídeos etc.). Isso já é suficiente para marcarmos a alternativa D, que

traz, em seguida, a abordagem para a segunda situação: uso de senha

privativa. A resposta à questão é, conforme já visto, a letra D.

Gabarito: letra D.

9. (FCC/2013/Caixa/Médico do Trabalho) Considere o seguinte trecho de

uma planilha, com as notas de três provas de algumas matérias, editada no

Microsoft Excel:

Caso a função =CONT.NÚM(B2:D4) seja inserida na Célula D5, o valor

apresentado nessa Célula será:

a) 3.

b) 9.

c) 150.

d) 260

e) 690.

Comentários

A função cont.núm (intervalo) conta o número de células que estão

preenchidas com números em um intervalo. Outras funções próximas são

cont.valores que indica quantas células estão preenchidas, contar.vazio que

indica quantas células estão vazias, e cont.se que indica quantas células

atendem a uma determinada condição. Assim, a fórmula =cont.num(B2:D4)

conta o número de células que estão preenchidas com números no intervalo de

B2 até D4, o que irá retornar 9 como resultado. Isso torna verdadeira a letra

B.

Gabarito: letra B.

Profa. Patrícia Lima Quintão www.pontodosconcursos.com.br 10

INFORMÁTICA (TEORIA E EXERCÍCIOS)

P/AUDITOR-FISCAL DA RECEITA ESTADUAL– SEFAZ/RJ – 5ª TURMA

10. (FCC/2013/PGE-BA/Analista de Procuradoria/Apoio

Administrativo) A seguinte função foi inserida em uma célula de uma

planilha do Microsoft Excel: =MÁXIMO(10;20;30). O resultado obtido nessa

célula será:

a) 3

b) 30

c) 60

d) 30;20;10

e) 10; 20; 30

Comentários

A função máximo retorna o valor máximo de um conjunto de valores. Assim,

a fórmula =máximo(10;20;30) retorna o maior valor entre os números 10,

20 e 30, que é 30. A letra B é a resposta da questão.

Gabarito: letra B.

11. (FCC/2013/PGE-BA/Analista de Procuradoria/Área de Apoio

Administrativo) O seguinte trecho de uma planilha foi elaborado no

Microsoft Excel.

Considere que na célula B5 seja inserida a expressão =CONT.NÚM(A1:A5). O

resultado obtido na célula B5 será:

a) 4.

b) 18.

c) 5.

d) 10.

e) 2.

Comentários

A função cont.núm (intervalo) conta o número de células que estão

preenchidas com números em um intervalo. Assim, a fórmula

=cont.núm(A1:A5) conta o número de células que estão preenchidas com

Profa. Patrícia Lima Quintão www.pontodosconcursos.com.br 11

INFORMÁTICA (TEORIA E EXERCÍCIOS)

P/AUDITOR-FISCAL DA RECEITA ESTADUAL– SEFAZ/RJ – 5ª TURMA

números no intervalo de A1 até A5, o que irá retornar 4 como resultado. Isso

torna verdadeira a letra A.

Gabarito: letra A.

12. (CESGRANRIO/EPE/Assistente Administrativo/2012/Adaptada)

Considere o microcomputador PC (Personal Computer) e o ambiente

operacional Microsoft Windows XP para responder à questão. Um certo

processo operacional do PC apresenta as seguintes características:

o verificar informações de hardware durante o processo;

o efetuar procedimentos de entrada e saída de dados na memória

principal;

o ser dependente de informações predefinidas em memória

ROM(BIOS);

o ter tempo de execução compatível com a capacidade do hardware

do computador;

o pôr em execução o sistema operacional do computador.

Esse processo é denominado

a) boot

b) download

c) manutenção

d) monitoramento

e) multiplexing

Comentários

BOOT é um termo utilizado para designar o processo de iniciação do

computador que carrega o sistema operacional quando a máquina é

ligada.

Gabarito: letra A.

Profa. Patrícia Lima Quintão www.pontodosconcursos.com.br 12

INFORMÁTICA (TEORIA E EXERCÍCIOS)

P/AUDITOR-FISCAL DA RECEITA ESTADUAL– SEFAZ/RJ – 5ª TURMA

13. (UFMT/2013/COPEL/Técnico Industrial de Eletrônica)

Assinale a sequência correta.

a) 2, 1, 4, 3

b) 1, 2, 3, 4

c) 4, 1, 2, 3

d) 2, 1, 3, 4

Comentários

A associação correta é a seguinte:

Cabo USB

(2)

Cabo de Rede RJ-45

(1)

Cabo VGA

(3)

Cabo Serial

(4)

Gabarito: letra D.

14. (FGV/2013/FBN/Assistente Administrativo) Analise a citação a

seguir. "No ambiente de microinformática, um dispositivo utilizado na

configuração de um microcomputador intel i5, é caracterizado como um que

Profa. Patrícia Lima Quintão www.pontodosconcursos.com.br 13

INFORMÁTICA (TEORIA E EXERCÍCIOS)

P/AUDITOR-FISCAL DA RECEITA ESTADUAL– SEFAZ/RJ – 5ª TURMA

emprega tecnologia SATA e possui capacidade de armazenamento de 500

GB." A citação faz referência ao seguinte componente de hardware:

a) disco óptico.

b) zipdrive.

c) pendrive.

d) disco rígido.

Comentários

Serial ATA, ou SATA, é um barramento relativamente novo, de comunicação

serial, projetado para uso em discos rígidos. Assim, o HD (disco rígido)

pode empregar tecnologia Serial ATA (SATA) e ter capacidade de

armazenamento de 500 GB.

Figura. Cabo SATA

Gabarito: letra D.

15. (FCC/TRE-CE/2012) Adquirir um disco magnético (HD) externo de 1TB

(terabyte) significa dizer que a capacidade nominal de armazenamento

aumentará em

a) 10003bytes ou 109bytes.

b) 10004bytes ou 1012bytes.

c) 10243bytes ou 230bytes.

d) 10244bytes ou 240bytes.

e) 10243bytes ou 168bytes

Comentários

1 Kilobyte = 1 KB = 1024 bytes = 210 bytes.

1 Megabyte = 1 MB = 1024 KB = 210 X 210 = 2 20 bytes.

1 Gigabyte = 1 GB = 1024 MB = 1024 x 1024 x 1024 bytes =210 X 210 x 210=

ou 230 bytes.

1 Terabyte = 1 TB = 1024 GB = 1024 x 1024 x 1024 x 1024 bytes = 10244 =

210 X 210 x 210 x 2 10= 240 bytes.

Gabarito: letra D.

Profa. Patrícia Lima Quintão www.pontodosconcursos.com.br 14

INFORMÁTICA (TEORIA E EXERCÍCIOS)

P/AUDITOR-FISCAL DA RECEITA ESTADUAL– SEFAZ/RJ – 5ª TURMA

LISTA DE QUESTÕES APRESENTADAS NA AULA

1. (MPE – MA/2013/ANALISTA MINISTERIAL/BANCO DE DADOS) Uma

das formas de impor restrições em um banco de dados relacional é por meio

das chaves primárias, sobre as quais pode-se afirmar que

(A) não se aplicam para conjuntos de entidades com menos de 5 atributos.

(B) o tamanho mínimo de seus atributos deve ser de 10 caracteres.

(C) devem ser formadas por, no mínimo, 3 atributos.

(D) os valores de seus atributos devem ser distintos para cada entidade de um

conjunto de entidades.

(E) não podem conter atributos do tipo alfanumérico.

2. (MPE – MA/2013/ANALISTA MINISTERIAL/BANCO DE DADOS) Em

um banco de dados relacional, a atividade de normalizar suas tabelas tem

como objetivo

a.gerar os triggers especificados para o banco de dados.

b.eliminar, ou pelo menos diminuir redundâncias de dados desnecessárias

nessas tabelas.

c.impedir o acesso ao banco de dados, por parte de usuários desconhecidos.

d.compilar todas as funções inseridas no banco de dados.

e.preparar todas as tabelas do banco de dados para um backup completo.

3. (FCC/2013/TRT9R/Téc.Jud./Tec.Informação) A revista ClubeDelphi

publicou o seguinte artigo:

Com o crescente aumento do volume de dados, surge a necessidade de

ferramentas e mecanismos que permitam que eles possam ser analisados de

forma otimizada, uma vez que armazenam toda a trajetória da empresa.

Uma solução é a utilização de I que, em síntese, é utilizado para armazenar

conjuntos de dados organizados por assuntos, mantendo todo um histórico

corporativo.

Outro recurso muito utilizado e dos mais importantes quando o objetivo é a

busca de conhecimento, é o II , que é um processo que consiste na

identificação de informações relevantes que estão presentes em grandes

bancos de dados ou repositórios, geralmente realizado em três etapas: a

exploração, a definição dos padrões e a validação dos dados.

Estas ferramentas e técnicas fazem parte do III, definido como um conjunto

de métodos e conceitos que podem ser implementados através de softwares

com o intuito de utilizar os dados importantes da organização para auxiliar no

processo de tomada de decisões, proporcionando melhorias para a alta

administração.

Outra tecnologia que pode prover uma melhor e mais flexível análise das

informações, é o IV que permite uma visão conceitual de forma

multidimensional das informações da organização, de maneira que as

informações possam ser visualizadas e analisadas de diferentes perspectivas

pelo usuário.

Profa. Patrícia Lima Quintão www.pontodosconcursos.com.br 16

INFORMÁTICA (TEORIA E EXERCÍCIOS)

P/AUDITOR-FISCAL DA RECEITA ESTADUAL– SEFAZ/RJ – 5ª TURMA

(http://www.devmedia.com.br/mineracao-de-dados-data-warehouse-data-

mining-bi-e-olap-atraves-do-fastcube-revista-clubedelphi-146/26537)

As lacunas que completam corretamente o texto estão expressas em:

4. (FCC/2013/TRT-9R/Técnico Judiciário/Tecnologia da Informação) A

maioria dos sistemas computacionais trabalha com técnicas para combinar

uma pequena quantidade de memória rápida com uma grande quantidade

de memória mais lenta para se obter um conjunto de memórias adequado a

um custo razoável. A memória pequena e rápida é chamada ...... A ideia

básica é simples: as palavras de memória usadas com mais frequência são

nela mantidas. Quando ...... precisa de uma palavra, examina a memória

rápida em primeiro lugar. Somente se a palavra não estiver ali é que ela

recorre ......

As lacunas são correta e, respectivamente, preenchidas com

(A) EPROM - o computador - à RAM.

(B) RAM - o computador - ao HD.

(C) cache - a CPU - à memória principal.

(D) BIOS - a CPU - à memória principal.

(E) RAM - o processador - ao HD.

5. (FCC/2013/TRT9R/Téc.Jud./Tecnologia da Informação) A figura

seguinte apresenta a organização de um computador simples com uma CPU

e 2 dispositivos de E/S.

Profa. Patrícia Lima Quintão www.pontodosconcursos.com.br 17

INFORMÁTICA (TEORIA E EXERCÍCIOS)

P/AUDITOR-FISCAL DA RECEITA ESTADUAL– SEFAZ/RJ – 5ª TURMA

A associação correta das caixas I, II e III com os nomes dos componentes está

expressa em

6. (FCC/2013/TRT - 9ª REGIÃO (PR)/Técnico Judiciário - Tecnologia

da Informação) É um tipo de fraude por meio da qual um golpista tenta

obter dados pessoais e financeiros de um usuário, pela utilização combinada

de meios técnicos e engenharia social, ocorre por meio do envio de

mensagens eletrônicas que

- tentam se passar pela comunicação oficial de uma instituição conhecida,

tal como banco, empresa ou site popular;

- procuram atrair a atenção do usuário, seja por curiosidade, por caridade

ou pela possibilidade de obter alguma vantagem financeira;

- informam que a não execução dos procedimentos descritos pode acarretar

sérias consequências, como a inscrição em serviços de proteção de crédito e

o cancelamento de um cadastro, de uma conta bancária ou de um cartão de

crédito;

- tentam induzir o usuário a fornecer dados pessoais e financeiros, por meio

do acesso a páginas falsas, que tentam se passar pela página oficial da

instituição; da instalação de códigos maliciosos, projetados para coletar

informações sensíveis; e do preenchimento de formulários contidos na

mensagem ou em páginas web.

Este meio de ataque é conhecido como

a) trojan.

b) phishing.

c) malware.

d) sniffing.

e) spoofing.

7. (FCC/2013/PGE-BA/Analista de Procuradoria/Área de Apoio

Administrativo) Atualmente, uma das formas mais difundidas de

disseminação de vírus é por meio das mensagens de e-mail. A infecção do

computador, nesse caso, pode ocorrer quando.

a) a mensagem é recebida na caixa de entrada.

b) a mensagem é lida.

c) o anexo da mensagem de e-mail é copiado em uma pasta.

d) um link contido na mensagem de e-mail é acessado.

e)há o envio da confirmação do recebimento da mensagem.

Profa. Patrícia Lima Quintão www.pontodosconcursos.com.br 18

INFORMÁTICA (TEORIA E EXERCÍCIOS)

P/AUDITOR-FISCAL DA RECEITA ESTADUAL– SEFAZ/RJ – 5ª TURMA

8. (FCC/2004/TRT 8ª. REGIÃO/TÉCNICO ADMINISTRATIVO) Para

evitar a perda irrecuperável das informações gravadas em um

computador e protegê-las contra acesso não autorizado, é

necessário que se adote, respectivamente, as medidas inerentes às

operações de:

a) backup dos arquivos do sistema operacional e configuração de

criptografia.

b) checkup dos arquivos do sistema operacional e inicialização da rede

executiva.

c) criptografia de dados e inicialização da rede privativa.

d) backup de arquivos e uso de senha privativa.

e) uso de senha privativa e backup dos arquivos do sistema operacional.

9. (FCC/2013/Caixa/Médico do Trabalho) Considere o seguinte trecho de

uma planilha, com as notas de três provas de algumas matérias, editada no

Microsoft Excel:

Caso a função =CONT.NÚM(B2:D4) seja inserida na Célula D5, o valor

apresentado nessa Célula será:

a) 3.

b) 9.

c) 150.

d) 260

e) 690.

10. (FCC/2013/PGE-BA/Analista de Procuradoria/Apoio

Administrativo) A seguinte função foi inserida em uma célula de uma

planilha do Microsoft Excel: =MÁXIMO(10;20;30). O resultado obtido nessa

célula será:

a) 3

b) 30

c) 60

Profa. Patrícia Lima Quintão www.pontodosconcursos.com.br 19

INFORMÁTICA (TEORIA E EXERCÍCIOS)

P/AUDITOR-FISCAL DA RECEITA ESTADUAL– SEFAZ/RJ – 5ª TURMA

d) 30;20;10

e) 10; 20; 30

11. (FCC/2013/PGE-BA/Analista de Procuradoria/Área de Apoio

Administrativo) O seguinte trecho de uma planilha foi elaborado no

Microsoft Excel.

Considere que na célula B5 seja inserida a expressão =CONT.NÚM(A1:A5). O

resultado obtido na célula B5 será:

a) 4.

b) 18.

c) 5.

d) 10.

e) 2.

12. (CESGRANRIO/EPE/Assistente Administrativo/2012/Adaptada)

Considere o microcomputador PC (Personal Computer) e o ambiente

operacional Microsoft Windows XP para responder à questão. Um certo

processo operacional do PC apresenta as seguintes características:

o verificar informações de hardware durante o processo;

o efetuar procedimentos de entrada e saída de dados na memória

principal;

o ser dependente de informações predefinidas em memória

ROM(BIOS);

o ter tempo de execução compatível com a capacidade do hardware

do computador;

o pôr em execução o sistema operacional do computador.

Esse processo é denominado

a) boot

b) download

c) manutenção

d) monitoramento

Profa. Patrícia Lima Quintão www.pontodosconcursos.com.br 20

INFORMÁTICA (TEORIA E EXERCÍCIOS)

P/AUDITOR-FISCAL DA RECEITA ESTADUAL– SEFAZ/RJ – 5ª TURMA

e) multiplexing

13. (UFMT/2013/COPEL/Técnico Industrial de Eletrônica)

Assinale a sequência correta.

e) 2, 1, 4, 3

f) 1, 2, 3, 4

g) 4, 1, 2, 3

h) 2, 1, 3, 4

14. (FGV/2013/FBN/Assistente Administrativo) Analise a citação a

seguir. "No ambiente de microinformática, um dispositivo utilizado na

configuração de um microcomputador intel i5, é caracterizado como um que

emprega tecnologia SATA e possui capacidade de armazenamento de 500

GB." A citação faz referência ao seguinte componente de hardware:

a) disco óptico.

b) zipdrive.

c) pendrive.

d) disco rígido.

15. (FCC/TRE-CE/2012) Adquirir um disco magnético (HD) externo de 1TB

(terabyte) significa dizer que a capacidade nominal de armazenamento

aumentará em

a) 10003bytes ou 109bytes.

b) 10004bytes ou 1012bytes.

c) 10243bytes ou 230bytes.

d) 10244bytes ou 240bytes.

e) 10243bytes ou 168bytes

Profa. Patrícia Lima Quintão www.pontodosconcursos.com.br 21

INFORMÁTICA (TEORIA E EXERCÍCIOS)

P/AUDITOR-FISCAL DA RECEITA ESTADUAL– SEFAZ/RJ – 5ª TURMA

GABARITO

1. Letra D.

2. Letra B.

3. Letra D.

4. Letra C.

5. Letra B.

6. Letra B.

7. Letra D.

8. Letra D.

9. Letra B.

10. Letra B.

11. Letra A.

12. Letra A.

13. Letra D.

14. Letra D.

15. Letra D.

Profa. Patrícia Lima Quintão www.pontodosconcursos.com.br 22

Vous aimerez peut-être aussi

- Tuning de SQL: Melhore a performance de suas aplicações OracleD'EverandTuning de SQL: Melhore a performance de suas aplicações OraclePas encore d'évaluation

- Curso - Análise Da InformaçãoDocument12 pagesCurso - Análise Da InformaçãoCESAR HENRIQUE PIGNATON RAVANIPas encore d'évaluation

- Aula 01 Banco de DadosDocument43 pagesAula 01 Banco de Dadosolavo1Pas encore d'évaluation

- Pesquisa, Ordenação E Técnicas de ArmazenamentoDocument37 pagesPesquisa, Ordenação E Técnicas de Armazenamentocopiarte piratiniPas encore d'évaluation

- Aula 05Document21 pagesAula 05GabrielPas encore d'évaluation

- 10 Banco de DadosDocument25 pages10 Banco de DadosDouglas CavalcantePas encore d'évaluation

- Aula 01 - Bancos de Dados RelacionaisDocument58 pagesAula 01 - Bancos de Dados RelacionaisLeandro AlonsoPas encore d'évaluation

- Cópia de JCL & UtilitariosDocument37 pagesCópia de JCL & Utilitariosscribdpadrao100% (1)

- Nomenclatura em Banco de DadosDocument39 pagesNomenclatura em Banco de DadososvserPas encore d'évaluation

- Pas Estrutura de Dados 2022.1Document10 pagesPas Estrutura de Dados 2022.1LS REBOQUEPas encore d'évaluation

- Aula 05Document115 pagesAula 05Kerly Monroe PontesPas encore d'évaluation

- Aprendizado de Máquina - Apostila - Un Vii - RevDocument18 pagesAprendizado de Máquina - Apostila - Un Vii - RevÍsis Casagrande D'AngelisPas encore d'évaluation

- Lista#2 - Memória - GeralDocument4 pagesLista#2 - Memória - GeralCássio Callegari0% (1)

- EBOOK2Document32 pagesEBOOK2Walter CardozoPas encore d'évaluation

- Revisao Informática Básica - Modulo IDocument59 pagesRevisao Informática Básica - Modulo IAlandey0% (1)

- Projeto de Banco de DadosDocument11 pagesProjeto de Banco de DadosLeonardo Maximino BernardoPas encore d'évaluation

- (FM2S) Leitura Measure Estudo de CasoDocument10 pages(FM2S) Leitura Measure Estudo de CasoOtavio LacerdaPas encore d'évaluation

- 01 2 AnEstruturada Perguntas Sobre DFDDocument2 pages01 2 AnEstruturada Perguntas Sobre DFDJoão PedroPas encore d'évaluation

- Aula 04 - Parte 02Document86 pagesAula 04 - Parte 02Eleilson Da Silva BarbosaPas encore d'évaluation

- Aula 03 - Parte 02Document84 pagesAula 03 - Parte 02Marciele LimaPas encore d'évaluation

- Apostila Scratch Scratch Brasil Geral46 PGDocument33 pagesApostila Scratch Scratch Brasil Geral46 PGRanildo LopesPas encore d'évaluation

- Aula 07 Informatica Questões ICMS FCC - 2014 Data Warehousing e Business Intelligence PDFDocument49 pagesAula 07 Informatica Questões ICMS FCC - 2014 Data Warehousing e Business Intelligence PDFJeanCruzPas encore d'évaluation

- 5 Ferramentas Fundamentais para A Análise de Falhas - TRACTIANDocument22 pages5 Ferramentas Fundamentais para A Análise de Falhas - TRACTIANJefferson SilvaPas encore d'évaluation

- ColinhaDocument4 pagesColinhaFelipe ViterboPas encore d'évaluation

- Aula 10 - Banco de Dados IIDocument54 pagesAula 10 - Banco de Dados IIcarlosdmarPas encore d'évaluation

- E1 EsmdDocument43 pagesE1 Esmdjnzinn s2Pas encore d'évaluation

- Abap PDFDocument169 pagesAbap PDFnetojr2014100% (1)

- UNINTER - Fundamentos de Sistemas de Informação - APOL 01 RESPONDIDA (Respostas Corretas Tem Asterisco)Document4 pagesUNINTER - Fundamentos de Sistemas de Informação - APOL 01 RESPONDIDA (Respostas Corretas Tem Asterisco)Thayson100% (3)

- Aula 00 TI Governanca Gestao TI PDFDocument68 pagesAula 00 TI Governanca Gestao TI PDFSantos OliveiraPas encore d'évaluation

- Sistemas de Banco de Dados 7Th Edition Ramez Elmasri All ChapterDocument67 pagesSistemas de Banco de Dados 7Th Edition Ramez Elmasri All Chapterkelly.carter342100% (5)

- Informática Aula 01 - Parte 02Document85 pagesInformática Aula 01 - Parte 02Daniel M. FernandesPas encore d'évaluation

- Otimizar SQLDocument13 pagesOtimizar SQLRobsonAlvesdeLimaPas encore d'évaluation

- Sistemas Operacionais - A Arte de Passar em Concursos PúblicosDocument111 pagesSistemas Operacionais - A Arte de Passar em Concursos PúblicosRoberto AraujoPas encore d'évaluation

- Aulas Gravadas para Modelagem e Organização de DadosDocument199 pagesAulas Gravadas para Modelagem e Organização de DadoswagnerdpsPas encore d'évaluation

- Portfolio 3º Semestre - Produção Textual Individual - Osman SegundoDocument22 pagesPortfolio 3º Semestre - Produção Textual Individual - Osman SegundocomunicacaohcPas encore d'évaluation

- Exe Ana Desenv Aula 06Document48 pagesExe Ana Desenv Aula 06ney2003Pas encore d'évaluation

- Apol 01Document7 pagesApol 01Dêner Bruno100% (1)

- Sistematização RedesDocument6 pagesSistematização RedesJoao Matheus Sprenger do NascimentoPas encore d'évaluation

- Universidade Federal de Pernambuco Centro de Informática Mestrado em Ciência Da ComputaçãoDocument138 pagesUniversidade Federal de Pernambuco Centro de Informática Mestrado em Ciência Da ComputaçãoAntonio CarlosPas encore d'évaluation

- RECURSOSDocument8 pagesRECURSOSRenato Lacerda FilhoPas encore d'évaluation

- 9 Boas Práticas de Gestão de Documentos e Arquivos DigitaisDocument8 pages9 Boas Práticas de Gestão de Documentos e Arquivos DigitaisCarlos NunesPas encore d'évaluation

- Exerci Cio SDocument3 pagesExerci Cio SAnna Gabriele Marques de OliveiraPas encore d'évaluation

- Análise RAM - Os 7 PassosDocument3 pagesAnálise RAM - Os 7 Passosnara duartePas encore d'évaluation

- Estrutura de Dados2Document43 pagesEstrutura de Dados2Arthur LourençoPas encore d'évaluation

- 00.MA - Coc Algoritmo e Linguagem de Programacao CompletoDocument53 pages00.MA - Coc Algoritmo e Linguagem de Programacao CompletoJorge Luis Gonçalves de OliveiraPas encore d'évaluation

- The Hardest Thing in Data Science - Caffeinated Data Science - TRADUÇÃODocument5 pagesThe Hardest Thing in Data Science - Caffeinated Data Science - TRADUÇÃOFrancisco AraújoPas encore d'évaluation

- Memoria Do Ser HumanoDocument8 pagesMemoria Do Ser HumanoStopper_Time100% (1)

- Curso 82970 Aula 00 9fdc CompletoDocument28 pagesCurso 82970 Aula 00 9fdc CompletoAna CarolinaPas encore d'évaluation

- Aula 00Document36 pagesAula 00Marciele LimaPas encore d'évaluation

- Atividade Avaliativa OAC - Unidade 2Document5 pagesAtividade Avaliativa OAC - Unidade 2babiiramos20Pas encore d'évaluation

- Lição 09 - BANCO DE DADOSDocument14 pagesLição 09 - BANCO DE DADOSHerobrine 0618Pas encore d'évaluation

- Data Mining ComrDocument41 pagesData Mining ComrStella Cipriano QueirozPas encore d'évaluation

- Pensamento ComputacionalDocument6 pagesPensamento ComputacionalLeandroMarcondesPas encore d'évaluation

- Tutorial MaltegoDocument27 pagesTutorial MaltegoMarcello AugustoPas encore d'évaluation

- Tipos de Sistema Da InformaçãoDocument10 pagesTipos de Sistema Da InformaçãopablovmgPas encore d'évaluation

- BD - Banco de DadosDocument5 pagesBD - Banco de DadosArielle SousaPas encore d'évaluation

- Mineração de Dados (Assembly MIPS)Document6 pagesMineração de Dados (Assembly MIPS)WesleyFerdinandoPas encore d'évaluation

- Módulo 02 - BDv2Document30 pagesMódulo 02 - BDv2Joe Sant'AnaPas encore d'évaluation

- Pesquisa, Ordenação E Técnicas de ArmazenamentoDocument32 pagesPesquisa, Ordenação E Técnicas de Armazenamentocopiarte piratiniPas encore d'évaluation

- MSV Hepta-Twist 1.25 - R$ 470,00.PNGDocument1 pageMSV Hepta-Twist 1.25 - R$ 470,00.PNGLucas MeirellesPas encore d'évaluation

- AvelzDocument62 pagesAvelzLucas MeirellesPas encore d'évaluation

- MSV Focus - HEX 1.23 - R$ 380,00.PNGDocument1 pageMSV Focus - HEX 1.23 - R$ 380,00.PNGLucas MeirellesPas encore d'évaluation

- EpicondiliteDocument16 pagesEpicondiliteLuciano PereiraPas encore d'évaluation

- Aveloz - UNESP - 2014 PDFDocument115 pagesAveloz - UNESP - 2014 PDFLucas MeirellesPas encore d'évaluation

- Aveloz - UNESP - 2014 PDFDocument115 pagesAveloz - UNESP - 2014 PDFLucas MeirellesPas encore d'évaluation

- Artigo - Tenis Elbow - 2012 PDFDocument7 pagesArtigo - Tenis Elbow - 2012 PDFLucas MeirellesPas encore d'évaluation

- Manual Do Ar MalucoDocument1 pageManual Do Ar MalucoLucas MeirellesPas encore d'évaluation

- Man Dap AposentadoriaDocument10 pagesMan Dap AposentadoriaLucas MeirellesPas encore d'évaluation

- Simulador de Aposentadoria - Ministério... Arência e Controladoria-Geral Da UniãoDocument2 pagesSimulador de Aposentadoria - Ministério... Arência e Controladoria-Geral Da UniãoLucas MeirellesPas encore d'évaluation

- Segurado Facultativo Do INSS - Uma Opção para Quem Não Trabalha, Mas Quer Aposentar-Se No FuturoDocument7 pagesSegurado Facultativo Do INSS - Uma Opção para Quem Não Trabalha, Mas Quer Aposentar-Se No FuturoLucas MeirellesPas encore d'évaluation

- Válvula DesviadoraDocument4 pagesVálvula DesviadoraLucas MeirellesPas encore d'évaluation

- Lei Municipal - AposentadoriaDocument26 pagesLei Municipal - AposentadoriaLucas MeirellesPas encore d'évaluation

- Man Dap AposentadoriaDocument11 pagesMan Dap AposentadoriaDan BCarrPas encore d'évaluation

- Governança CorporativaDocument7 pagesGovernança CorporativaLucas MeirellesPas encore d'évaluation

- PDF Aula 9 - InferencialDocument5 pagesPDF Aula 9 - InferencialLucas MeirellesPas encore d'évaluation

- AulaDocument82 pagesAulaLucas MeirellesPas encore d'évaluation

- Man Dap AposentadoriaDocument9 pagesMan Dap AposentadoriaLucas MeirellesPas encore d'évaluation

- Man Dap AposentadoriaDocument11 pagesMan Dap AposentadoriaDan BCarrPas encore d'évaluation

- PDF Aula 4 - DescritivaDocument4 pagesPDF Aula 4 - DescritivaLucas MeirellesPas encore d'évaluation

- Aula 02Document38 pagesAula 02Lucas MeirellesPas encore d'évaluation

- Aula 09Document16 pagesAula 09Lucas MeirellesPas encore d'évaluation

- Aula 04 Direito Tributário Jurisprudencial PDFDocument37 pagesAula 04 Direito Tributário Jurisprudencial PDFLucas MeirellesPas encore d'évaluation

- Aula 00Document6 pagesAula 00giselle_torres_3Pas encore d'évaluation

- Suge StoesDocument4 pagesSuge StoesLucas MeirellesPas encore d'évaluation

- Port - Aula 00Document35 pagesPort - Aula 00Lucas MeirellesPas encore d'évaluation

- Aula 00Document42 pagesAula 00Walisson SoaresPas encore d'évaluation

- SUGESTOESDocument1 pageSUGESTOESLucas MeirellesPas encore d'évaluation

- Fase Diluída: Sistema de Transporte PneumáticoDocument2 pagesFase Diluída: Sistema de Transporte PneumáticoLucas MeirellesPas encore d'évaluation

- Caixa II - PeE - 18 - 02 - 16Document2 pagesCaixa II - PeE - 18 - 02 - 16Gelson Fernandes FernandesPas encore d'évaluation

- Aulas LajesDocument11 pagesAulas LajesitalokaiquePas encore d'évaluation

- Piper - PA-31 I II II XL e T1040 Cheyenne PT-BRDocument261 pagesPiper - PA-31 I II II XL e T1040 Cheyenne PT-BRTatiane Sillva100% (2)

- Resgate em PoçoDocument1 pageResgate em PoçoCarlos BenicioPas encore d'évaluation

- Simbologia PneumáticaDocument2 pagesSimbologia Pneumáticadanielfortal67% (9)

- 54518705cap-19 - Partida Eletrica CB600FDocument19 pages54518705cap-19 - Partida Eletrica CB600Fivanmariano1978Pas encore d'évaluation

- Resultado Final Da Prova de TituloDocument39 pagesResultado Final Da Prova de TituloCarlos Alexandre Ataide dos SantosPas encore d'évaluation

- Portugal - 2. Metade Do Seculo XIXDocument16 pagesPortugal - 2. Metade Do Seculo XIXNelsonMatias100% (1)

- Folha PRATICA 4Document5 pagesFolha PRATICA 4Cleto67% (3)

- Mundo Do Celular Lista de PrecosDocument16 pagesMundo Do Celular Lista de PrecosFelipe MarlonPas encore d'évaluation

- Anais Do V Seminário Brasileiro Sobre o Pensamento de Jacques EllulDocument277 pagesAnais Do V Seminário Brasileiro Sobre o Pensamento de Jacques EllulMaria Cristina VendrametoPas encore d'évaluation

- Modelo Envio Discente - Atividade ContextualizadaDocument1 pageModelo Envio Discente - Atividade ContextualizadaAmanda NascimentoPas encore d'évaluation

- Licenciamento Actividade Estabelecimento Apoio SocialDocument15 pagesLicenciamento Actividade Estabelecimento Apoio SocialManuel DiasPas encore d'évaluation

- AW139 MANUAL DE EMERGÊNCIA em Português RevisadoDocument195 pagesAW139 MANUAL DE EMERGÊNCIA em Português RevisadoMATHEUS MOURAPas encore d'évaluation

- BIC Tabela Comissoes DespesasDocument35 pagesBIC Tabela Comissoes DespesasbrawnysoaresPas encore d'évaluation

- Transporte Público Urbano... Perte 07. IntegraçãoDocument7 pagesTransporte Público Urbano... Perte 07. IntegraçãoGabriel Thiago CarvalhoPas encore d'évaluation

- 1° Questionário de Estagio 1Document3 pages1° Questionário de Estagio 1cspuhlPas encore d'évaluation

- DENSODocument33 pagesDENSONilson BarbosaPas encore d'évaluation

- ORDEM DE SERVIÇO - SoldadorDocument3 pagesORDEM DE SERVIÇO - SoldadorRafael Moreira Cassiano75% (20)

- Faseamento Das Redes de DistribuiçãoDocument8 pagesFaseamento Das Redes de DistribuiçãoAlex Barbosa CamiloPas encore d'évaluation

- Play Planif Anual 5 AnoDocument6 pagesPlay Planif Anual 5 Anopipinha33Pas encore d'évaluation

- RotativasDocument6 pagesRotativasAnderson AntunesPas encore d'évaluation

- Unidade Central de ProcessamentoDocument4 pagesUnidade Central de ProcessamentoRafael AraujoPas encore d'évaluation

- Manual de Elaboracao de Projetos Viarios para o Municipio de BH - Publicação 17-11-11Document175 pagesManual de Elaboracao de Projetos Viarios para o Municipio de BH - Publicação 17-11-11cranfiPas encore d'évaluation

- Atendimento A Emergências QuímicasDocument71 pagesAtendimento A Emergências QuímicasMaria SilvaneidePas encore d'évaluation

- VPN MikrotikDocument3 pagesVPN MikrotikJesus AntonioPas encore d'évaluation

- NBR 12142Document3 pagesNBR 12142Carlos MaiaPas encore d'évaluation

- Antena Plano Terra 1 - 4 OndaDocument3 pagesAntena Plano Terra 1 - 4 OndaAntonio MadrugaPas encore d'évaluation

- LAMINA SubDrive Inline 1100Document2 pagesLAMINA SubDrive Inline 1100Marcos RighettoPas encore d'évaluation

- Econometria Series FinanceirasDocument55 pagesEconometria Series FinanceirasVede Teus Berna Manberna100% (1)