Académique Documents

Professionnel Documents

Culture Documents

Aula

Transféré par

Lucas MeirellesTitre original

Copyright

Formats disponibles

Partager ce document

Partager ou intégrer le document

Avez-vous trouvé ce document utile ?

Ce contenu est-il inapproprié ?

Signaler ce documentDroits d'auteur :

Formats disponibles

Aula

Transféré par

Lucas MeirellesDroits d'auteur :

Formats disponibles

Questões Comentadas de TI para o Banco Central do Brasil

Exercícios comentados

Prof Victor Dalton – Aula 02

AULA 02: ITIL, Cobit e outros

SUMÁRIO PÁGINA

Introdução 1

Cronograma 1

Exercícios 4

Considerações Finais 61

Lista de Exercícios 62

Gabarito 82

INTRODUÇÃO

Olá amigos! Que bom encontrá-los novamente! Desejo um excelente 2013

a todos vocês. Se Deus quiser (e se vocês suarem MUITO), esse ano poderá

mudar a vida de vocês.

Hoje temos mais uma aula repleta de teoria: ITIL, Cobit, MPS-BR e

outros. Requer concentração e dedicação de sua parte.

Vamos lá?

CRONOGRAMA

Estamos na aula 02.

Aula 00 (11/12/2012) Engenharia de Software: Conceitos gerais. Ciclo de

vida de software. Disciplinas: Requisitos, Análise, Projeto,Testes e

Implementação. Análise de requisitos funcionais e não-funcionais. Modelagem

orientada a objeto. Padrões de projetos. Processos de desenvolvimento de

software. Processo iterativo e incremental. Qualidade de software: ISO9126,

Norma ISO 12207, métricas. Scrum e Extreme Programming (XP). Teste de

software: Conceitos: verificação e validação, tipos de teste (Unidade,

Integração, Sistema/Funcional, Aceitação, Carga, Desempenho, Vulnerabilidade,

Usabilidade). Indicadores/métricas de qualidade dos produtos de software.

Aula 01 (20/12/2012) Gestão e Governança de TI: Planejamento Estratégico.

Alinhamento entre estratégias de tecnologia da informação e de negócio:

conceitos e técnicas. Gerência de Projetos: Conceitos Básicos. Processos do

PMBOK. Planejamento e controle de métricas de projeto. Ferramentas e

Prof. Victor Dalton

www.estrategiaconcursos.com.br 1 de 82

Questões Comentadas de TI para o Banco Central do Brasil

Exercícios comentados

Prof Victor Dalton – Aula 02

Técnicas. Project Office - Escritório de Projetos. CMMI (versão 1.2): conceitos e

formas de representação. Disciplinas e Processos.

Aula 02 (04/01/2013)Gerência de serviços de TI: Fundamentos da ITIL

(versão 3). Fundamentos de CobiT (versão 4.1). Service desk.

Conhecimentos sobre norma ISO/IEC 20000. MPS/Br. Medição e

Estimativas de Software em Pontos de Função (IFPUB/CPM e NESMA).

Papéis e práticas do Unified Process.

Aula 03 (11/01/2013) Melhores práticas em políticas de segurança. Norma

ISO 27002, blindagem de servidores, gestão de vulnerabilidades. Proteção de

estações de trabalho: Antivírus, firewall pessoal, identificação de códigos

maliciosos (vírus, worms, adware, trojan, spyware) e outras técnicas como

phishing e spam. Algoritmos e protocolos de criptografia: RSA, DES, 3DES,

SHA1, AES. Certificação Digital. Infraestrutura de Chaves Públicas, ICP-Brasil.

Ataques em redes e aplicações corporativas: DDOS, DOS, spoofing, port scan,

session hijacking, buffer overflow, SQL Injection, cross-site scripting.

Aula 04 (17/01/2013) Tipos e topologias de redes: Redes geograficamente

distribuídas, redes locais, topologias ponto a ponto e multiponto. Topologias

Ethernet: camadas e subcamadas, controles, detecção e correção de erros,

protocolos, CSMA/CD. Fast Ethernet. Gigabit ethernet. Comutação (switching).

bridges, switches, roteadores, gateways. VLAN (IEEE 802.1Q) Camadas de rede

e de transporte: Comutação de pacotes. Protocolos de roteamento: menor

caminho; flooding; distance vector; EIGRP, OSPF, BGP, RIP, DVMRP, PIM, VRRP.

O protocolo IP: endereçamento IP,DHCP. Estabelecimento e liberação de

conexão. Controle de fluxo; UDP. Camada de aplicação: DNS, e-mail, HTTP.

Qualidade de Serviço (QoS). MPLS: Arquitetura. Operação. Redes privadas

virtuais (VPN) baseadas em MPLS. Topologias full-meshed e hub-and-spoke.

Redes de longa distância (WAN). VoIP e telefonia IP: conceitos, requisitos para

a convergência de voz e dados. Redes sem fio: Padrão IEEE 802.11 Wireless

LAN. Gerência de Rede: conceitos, fundamentos, protocolos, implantação e

Protocolo SNMP. Proteção de rede: Firewalls e regras de isolamento e proteção

de redes, sistemas de prevenção de intrusão (IPS), VPN IPSec, autenticação de

rede 802.1x. Análise de protocolos. TCP/IP, HTTP, SMTP, DNS, DHCP, FTP,

HTTPS, LDAP, ICAP.

Aula 05 (23/01/2013) Banco de Dados: Fundamentos; organização de

arquivos e métodos de acesso. Sistemas gerenciadores de banco de dados.

Linguagens de definição e manipulação de dados. Controle de proteção,

integridade e concorrência. Banco de dados relacionais distribuídos. Projeto de

bancos de dados. Backup, recuperação, administração/configuração, tunning e

detecção de problemas em banco de dados. DB2 IBM: fundamentos,

administração e configuração, performance e detecção de problemas. Microsoft

Prof. Victor Dalton

www.estrategiaconcursos.com.br 2 de 82

Questões Comentadas de TI para o Banco Central do Brasil

Exercícios comentados

Prof Victor Dalton – Aula 02

SQL Server: fundamentos, administração e configuração, performance e

detecção de problemas. Data Warehouse, OLAP, Data Mining, BI - Business

Inteligence. Modelagem Multidimensional. EIS - Enterprise Information System.

Aula 06 (31/01/2013) Fundamentos: lógica de programação; Operadores e

expressões, Estruturas de controle, seleção, repetição e desvio. Estruturas de

dados; métodos de ordenação, pesquisa e hashing, estrutura de arquivos;

paradigmas de programação; programação orientada a objetos. Programação

Java. Análise e Projeto Orientado a objetos com UML. Arquitetura de software:

arquitetura 3 camadas, modelo MVC. Soluções de Integração: Service-Oriented

Architecture (SOA) e Web services. Portais Corporativos e Colaborativos:

Conceitos básicos: colaboração, personalização, gestão do conhecimento, gestão

de conteúdo, taxonomia, single sign-on, integração de sistemas, funcionalidades

de web 2.0, Governança. Noções básicas dos padrões JSR 168 e JSR 286 - Java

Specification Request, Portlet Specification. WSRP - Web Services for Remote

Portlets. Noções de sistemas de busca e indexação de conteúdo, noções de

análise das estatísticas de site.

Aula 07 (a definir) Ajustes ao edital.

Aula 08 (a definir) Ajustes ao edital.

Aula 09 (a definir) “Listão” apenas com questões da banca selecionada para o

concurso.

Estas três últimas aulas dependem do lançamento do edital,

naturalmente, para que o conteúdo porventura não coberto nas aulas anteriores

seja inserido.

Prof. Victor Dalton

www.estrategiaconcursos.com.br 3 de 82

Questões Comentadas de TI para o Banco Central do Brasil

Exercícios comentados

Prof Victor Dalton – Aula 02

EXERCÍCIOS

1ª Questão) (ESAF - Analista de Finanças e Controle –

Desenvolvimento de Sistemas de Informação – 2008) A ITIL - Information

Technology Infrastructure Library é composta por um conjunto das melhores

práticas para a definição dos processos necessários ao funcionamento de uma

área de TI. Os objetivos da ITIL são:

a) definir os processos a serem implementados na área de TI.

b) fornecer um guia para o planejamento de processos padronizados,

funções e atividades para os integrantes da equipe de TI.

c) permitir o máximo alinhamento entre a área de TI e as demais áreas de

negócio da organização.

d) tornar-se uma referência para as organizações que necessitam de

informações para a melhoria do Gerenciamento de Serviços de TI.

e) aumentar a qualidade e diminuir o custo alocado dos serviços de TI.

Esta é uma boa questão para análise. ITIL é uma das “queridinhas” dos

concursos de TI e certamente teremos questões na prova. Exercícios de ITIL

mostrarão como as bancas cobram sobre o tema em prova (o que não é nenhum

mistério). O inconveniente é a vastidão do “arsenal”, que só pode ser derrubado

com estudo!

O que é a ITIL?

Information Technology Infrastructure Library, ao pé da letra, é uma

Biblioteca de Infraestrutura de Tecnologia da Informação (ITIL é feminino, não

se esqueça). Um conjunto de livros. Cinco são os livros principais, a saber:

Estratégia de Serviço (Service Strategies), Desenho de Serviço(Service

Design), Transição de Serviço(Service Transition), Operação de

Serviço(Service Operation), Operação de Serviço e Melhoria de

Serviço(Continual Service Improvement).

Livros da ITIL

Prof. Victor Dalton

www.estrategiaconcursos.com.br 4 de 82

Questões Comentadas de TI para o Banco Central do Brasil

Exercícios comentados

Prof Victor Dalton – Aula 02

Existem outros livros auxiliares, como o guia introdutório, o guia de bolso,

estudos de caso, etc. Contudo, o conteúdo principal encontra-se nos cinco livros

acima. Vamos, agora, analisar os itens para entender quais são os objetivos da

ITIL:

a) definir os processos a serem implementados na área de TI – Errado. A

ITIL definirá objetivos e atividades, e entradas e saídas de cada um dos

processos encontrados em uma organização de TI. Entretanto, não poderia ela

dizer exatamente como estas atividades devem ser executadas, pois cada

organização possui suas peculiaridades.

b) fornecer um guia para o planejamento de processos padronizados,

funções e atividades para os integrantes da equipe de TI – Errado. Mistura de

conceitos. Realmente a ITIL indica papéis, com funções e responsabilidades, que

devem ser exercidos por integrantes da equipe. Entretanto, não existe a

padronização do processo. Como já foi citado acima, existem as entradas e

saídas dos processos. O “como fazer”, todavia, vai depender das peculiaridades

da empresa.

Um exemplo: no livro Estratégia de Serviço, existe um processo chamado

Gerenciamento do Portfólio de Serviço, uma atividade chamada Priorização dos

Investimentos, e um papel chamado Gerente de Produto. Veja aonde eu quero

chegar.

O Gerente de Produto, a grosso modo, é o responsável por gerenciar o

Portfólio (claro que essa atividade envolve estreito relacionamento com o

negócio) e a priorização dos investimentos será alcançada no exercício de suas

atribuições. Entretanto, não caberá à ITIL dizer quantas reuniões por dia ele

terá com o CEO da empresa, tampouco dizer quantos assistentes ele deverá

possuir, ou qual ferramenta utilizar em seu computador para gerenciar o

Portfólio. Isso vai variar de empresa para empresa, dependendo do tamanho, do

número de produtos que ela possui, de funcionários, etc. O processo não é

padronizado. Compreendeu? Dizer “quem faz” e o “que faz” não é dizer “como

faz”.

c) permitir o máximo alinhamento entre a área de TI e as demais áreas de

negócio da organização – Correto. Se você já estudou ITIL antes, com certeza

já ouviu essa frase. Inclusive, é o primeiro livro da ITIL, a Estratégia de Serviço,

que enfatiza a importância desse alinhamento. Com base nele, tudo o que é

produzido na Estratégia de Serviço é utilizado como base para o desenho,

desenvolvimento e implantação do Gerenciamento de Serviço de TI.

Prof. Victor Dalton

www.estrategiaconcursos.com.br 5 de 82

Questões Comentadas de TI para o Banco Central do Brasil

Exercícios comentados

Prof Victor Dalton – Aula 02

Guarde esta imagem!

d) tornar-se uma referência para as organizações que necessitam de

informações para a melhoria do Gerenciamento de Serviços de TI e e)

aumentar a qualidade e diminuir o custo alocado dos serviços de TI –

Errados. Esses até podem ser consequências naturais da adoção da

ITIL, mas não cabem como objetivos da biblioteca.

2º Questão) (CESPE – SAD-PE – Analista de Controle Interno –

Tecnologia da Informação - 2010) Entre as 5 publicações que compõem o

núcleo da ITIL, a publicação operação de serviço

a) orienta, por meio de princípios, práticas e métodos de gerenciamento da

qualidade, como realizar, sistematicamente, melhorias incrementais em larga

escala na qualidade dos serviços.

b) dispõe sobre como efetivar a transição de serviços novos e modificados

para operações implementadas, detalhando os processos de planejamento e

suporte à transição, gerenciamento de mudanças, gerenciamento da

configuração e dos ativos de serviço, gerenciamento da liberação e da

distribuição, teste e validação de serviço, avaliação e gerenciamento do

conhecimento.

c) descreve a fase do ciclo de vida do gerenciamento de serviço

responsável pelas atividades do dia a dia, orientando sobre como garantir a

entrega e o suporte a serviços de forma eficiente e eficaz, detalhando os

processos de gerenciamento de eventos, incidentes, problemas, acesso e

execução de requisições.

Prof. Victor Dalton

www.estrategiaconcursos.com.br 6 de 82

Questões Comentadas de TI para o Banco Central do Brasil

Exercícios comentados

Prof Victor Dalton – Aula 02

d) determina como as políticas e os processos de gerenciamento de serviço

podem ser desenhados, desenvolvidos e implementados como ativos

estratégicos ao longo do ciclo de vida de serviço.

e) fornece orientação para o desenho e desenvolvimento dos produtos e

serviços para os processos de gerenciamento de serviços, detalhando aspectos

do gerenciamento do catálogo de serviços, do nível de serviço, da capacidade,

da disponibilidade, da continuidade, da segurança da informação e dos

fornecedores.

Opa! Mais uma questão que vai auxiliar os nossos estudos!

Se você olhar bem, as cinco descrições acima descrevem os cinco livros da

ITIL. Vamos associar, então?

a) Orientar, por meio de princípios, práticas e métodos de gerenciamento

da qualidade, como realizar, sistematicamente, melhorias incrementais em larga

escala na qualidade dos serviços é a atividade do Continual Service

Improvement. Basta lembrar que é ele que contém o 7-Step Improvement

Process.

b) Dispor sobre como efetivar a transição de serviços novos e modificados

para operações implementadas, detalhando os processos de planejamento e

suporte à transição, gerenciamento de mudanças, gerenciamento da

configuração e dos ativos de serviço, gerenciamento da liberação e da

distribuição, teste e validação de serviço, avaliação e gerenciamento do

conhecimento. Service Transition!

c) Descreve a fase do ciclo de vida do gerenciamento de serviço

responsável pelas atividades do dia a dia, orientando sobre como garantir a

entrega e o suporte a serviços de forma eficiente e eficaz, detalhando os

processos de gerenciamento de eventos, incidentes, problemas, acesso e

execução de requisições. Atividades do dia a dia são atividades do Service

Operation!

d) Determina como as políticas(policies) e os processos de gerenciamento

de serviço podem ser desenhados, desenvolvidos e implementados como ativos

estratégicos ao longo do ciclo de vida de serviço. Política é estratégia, logo,

Service Strategies!

e) Fornece orientação para o desenho e desenvolvimento dos produtos e

serviços para os processos de gerenciamento de serviços, detalhando aspectos

do gerenciamento do catálogo de serviços, do nível de serviço, da capacidade,

da disponibilidade, da continuidade, da segurança da informação e dos

fornecedores. Service Design!

Prof. Victor Dalton

www.estrategiaconcursos.com.br 7 de 82

Questões Comentadas de TI para o Banco Central do Brasil

Exercícios comentados

Prof Victor Dalton – Aula 02

Espero que você tenha conseguido associar os processos sem minha ajuda.

Espero, também, que você tenha ganhado confiança em minha fonte do ITIL.

Resposta certa, letra c).

Na dúvida, vou colar esta imagem, um clássico do ITIL V3. Espero que ela

ajude a sua memorização!

3ª Questão) (ESAF - Analista de Finanças e Controle – Infraestrutura

de TI – 2012) São processos da Transição de Serviço:

a) Gerenciamento de Mudança, Gerenciamento de Problema, Avaliação.

b) Gerenciamento da Configuração e de Ativo de Serviço, Gerenciamento

do Conhecimento, Avaliação.

c) Gerenciamento da Configuração e de Ativo de Serviço, Validação e Teste

de Serviço, Gerenciamento de Mudança.

d) Gerenciamento da Demanda, Gerenciamento do Conhecimento,

Validação e Teste de Serviço.

e) Gerenciamento da Configuração, Gerenciamento do Conhecimento,

Central de Serviço.

Prof. Victor Dalton

www.estrategiaconcursos.com.br 8 de 82

Questões Comentadas de TI para o Banco Central do Brasil

Exercícios comentados

Prof Victor Dalton – Aula 02

O ITIL possui muitos processos em seu ciclo, e o mais comum em provas é

cobrarem que processo faz o quê, ou que processo é de qual área. Eu poderia

colocar uns 20 exercícios só disso abaixo, mas prefiro conscientizá-lo que acertar

a questão vai depender de sua leitura. Entretanto, consciente do seu tempo

limitado para aprender tanta coisa, vou escrever abaixo os processos que julgo

mais importante você conhecer BEM, já que são os processos que mais

aparecem em provas de TI. Para esses, você deve ter entendido bem o que faz,

e, se tiver tempo, dar mais uma olhada antes da prova.

Na Estratégia do Serviço: TODOS (Portfólio, Demanda e Financeiro);

No Desenho do Serviço: Gerenciamento do Catálogo do Serviço (não

confundir com o Gerenciamento do Portfólio), Gerenciamento de Nível de

Serviço, Gerenciamento da Capacidade e Gerenciamento da

Disponibilidade (gostam de confundir dos dois últimos entre si);

Na Transição do Serviço: Gerenciamento de Mudança, Gerenciamento

da Configuração e Ativo de Serviço (confusão entre ambos) e

Gerenciamento de Liberação e Implantação;

Na Operação do Serviço: Gerenciamento de Incidente e

Gerenciamento de Problema (confusão entre ambos), e a Função Central de

Serviço.

Na Melhoria de Serviço: NORMALMENTE não cobram, mas temos questão

da FCC como exemplo, mais adiante.

Não estou dando uma de “guru” e nem te dizendo para ignorar os outros

processos. Pelo contrário, você que é concurseiro sabe que as bancas, às vezes,

inventam questões para derrubar o candidato. MAS, você que precisa estudar

ITIL e diversos outros assuntos para a prova, mesmo que estude às pressas,

não deixe de ler bem esses processos quando passar por eles.

Quanto à questão acima, a resposta correta é a letra c).

4ª Questão) (ESAF - Analista de Finanças e Controle –

Desenvolvimento de Sistemas de Informação – 2008) Na ITIL, a Central

de Serviços (Service Desk) é a principal interface operacional entre a área de TI

e os usuários dos seus serviços. Assinale a opção que representa uma tarefa da

Central de Serviços.

a) Identificar tendências de problemas.

b) Controlar erros conhecidos.

c) Revisar os principais problemas identificados.

d) Gerenciar o trabalho das diversas equipes de suporte técnico.

Prof. Victor Dalton

www.estrategiaconcursos.com.br 9 de 82

Questões Comentadas de TI para o Banco Central do Brasil

Exercícios comentados

Prof Victor Dalton – Aula 02

e) Produzir informações gerenciais, coletando medidas e calculando

indicadores de desempenho.

A Central de Serviços é uma das poucas funções da ITIL. Não é um

processo, uma vez que ela define um grupo de pessoas especializadas e os

recursos necessários para realizar um ou mais processos ou atividades. Nesse

contexto, a Central de Serviços é uma unidade funcional composta por uma

equipe responsável para lidar com uma variedade de eventos de serviço,

frequentemente feitos via chamadas telefônicas ou interface web, ou ainda

reportados automaticamente. Sim, é o famoso service desk.

Service Desk

Vamos às alternativas.

a) Identificar tendências de problemas – Errado. Essa é uma atribuição

pró-ativa do Gerenciamento de Problemas. Os processos Gerenciamento de

Problemas, Gerenciamento de Incidentes e a Central de Serviços são

estreitamente relacionados, e a banca gosta de confundir o candidato

emaranhando suas atribuições. Da mesma forma, gosta de confundir o

Gerenciamento de Configuração com o Gerenciamento de Mudança. Fique de

olho!

b) Controlar erros conhecidos – Errado. Outra atribuição do Gerenciamento

de Problemas.

c) Revisar os principais problemas identificados – Errado. Mais uma do

Gerenciamento de Problemas.

d) Gerenciar o trabalho das diversas equipes de suporte técnico – Errado.

Essa é uma atribuição específica do Supervisor da Central de Serviço.

Prof. Victor Dalton

www.estrategiaconcursos.com.br 10 de 82

Questões Comentadas de TI para o Banco Central do Brasil

Exercícios comentados

Prof Victor Dalton – Aula 02

e) Produzir informações gerenciais, coletando medidas e calculando

indicadores de desempenho – Correta. A Central de Serviços produz essas

informações, que podem ser úteis à maioria dos processos de Gerenciamentos

da ITIL.

5ª Questão) (ESAF - Analista de Finanças e Controle – Infraestrutura

de TI – 2012) São funções da Operação de Serviço(ITIL):

a) Central de Serviço, Gerenciamento Tático e Operacional, Gerenciamento

das Operações de TI, Gerenciamento de Sistemas de Negócio.

b) Central de Serviço, Gerenciamento Técnico, Gerenciamento das

Operações de TI, Gerenciamento de Aplicativo.

c) Gerenciamento Técnico-administrativo, Gerenciamento dos processos da

TI, Gerenciamento de Sistemas Operacionais.

d) Central de Serviços ao Cliente Comercial, Gerenciamento Técnico-

administrativo, Gerenciamento das Operações Básicas de TI, Gerenciamento de

Aplicativo.

e) Gerenciamento Técnico, Gerenciamento das Operações Críticas de TI,

Gerenciamento de Sistemas de Negócio.

Funções da ITIL! Só de ler o enunciado, você já lembrou que as funções da

ITIL encontram-se todas na Operação de Serviço. Também confio que você

lembrou que funções definem um grupo de pessoas especializadas e os recursos

necessários para realizar um ou mais processos ou atividades. Logo, de cara,

veio à sua cabeça a Central de Serviço, o famoso service desk. Rapidamente,

eliminamos as alternativas c), d) e e). As demais funções são:

Gerenciamento Técnico: grupos, departamentos ou equipes que

fornecem especialidade técnica e gerenciamento da infraestrutura

em geral;

Gerenciamento de Aplicativo: gerenciam aplicativos durante o ciclo

de vida(não confunda com desenvolvimento de software!);e

Gerenciamento de Operações de TI: departamento, grupo ou equipe

de pessoas responsáveis por executar as atividades operacionais do

dia-a-dia, gerenciando a infraestrutura de TI para entregar o nível de

serviço de TI acordado com o negócio.

Desta forma, nossa alternativa correta é a letra b).

Prof. Victor Dalton

www.estrategiaconcursos.com.br 11 de 82

Questões Comentadas de TI para o Banco Central do Brasil

Exercícios comentados

Prof Victor Dalton – Aula 02

6ª Questão) (FCC – INFRAERO – Analista de Sistemas –

Desenvolvimento e Manutenção - 2011) Sobre nível de serviço ITIL,

considere:

I. Acordos de nível de serviço.

II. Acordos de nível operacional.

III. Contratos de suporte.

IV. Processos de gestão de serviços.

O gerenciamento de nível de serviço (SLM) é o processo responsável pelo

cumprimento das metas acordadas de nível de serviço por meio de

a) I, II, III e IV.

b) I, II e IV, apenas.

c) I, III e IV, apenas.

d) I e III, apenas.

e) I e IV, apenas.

O Gerenciamento de Nível de Serviço é um dos processos mais

importantes do ITIL. Seu objetivo é assegurar que todos os serviços prestados e

suas performances são mensurados de forma consistente e profissional, e que os

serviços e relatórios produzidos atendem à necessidade do negócio e seus

clientes.

Para atingir tais metas, o SLM lança mão de alguns recursos. São eles:

Acordo de Nível de Serviço (SLA) – É o acordo escrito entre um provedor de

serviço de TI e clientes de TI, definindo as metas de serviços-chave e

responsabilidades de ambas as partes.

Acordo de Nível Operacional (OLA) – É o acordo entre um provedor de

serviços de TI e outra parte da mesma organização que auxilia no fornecimento

de serviços (exemplo: área de infraestrutura, desenvolvimento, instalações).

Contratos de suporte – Contrato formal entre um provedor de serviço de TI

e um terceiro (fornecedor), especificando obrigações e metas de cada parte.

Processos de gestão de serviços – A banca considerou este item como

correto. O ideal seria abordar o Plano de Melhoria de Serviço, que é um

programa global ou plano de ações de melhoria priorizadas, que engloba todos

os serviços e todos os processos juntamente com os consequentes impactos e

riscos. Esse plano é produzido no GNS e conduzido pela Melhoria de Serviço

Continuada.

Prof. Victor Dalton

www.estrategiaconcursos.com.br 12 de 82

Questões Comentadas de TI para o Banco Central do Brasil

Exercícios comentados

Prof Victor Dalton – Aula 02

Desta forma, nossa resposta correta é a alternativa a).

7ª Questão) (FCC – INFRAERO – Analista de Sistemas –

Desenvolvimento e Manutenção - 2011) Na etapa Estratégia de Serviço do

ITIL, para avaliar o custo de se possuir um item de configuração no ciclo de vida

completo, não apenas o custo inicial ou o preço de compra, bem como para se

obter ajuda na tomada de decisões de investimentos, usa-se uma metodologia

denominada

a) TCO − Custo total de propriedade.

b) TCU − Custo total de utilização.

c) TCS − Custo total do serviço.

d) TCI − Custo total do investimento.

e) ROI − Retorno sobre o investimento.

TCO (Total Cost of Ownership) ou custo total de propriedade, é uma

estimativa financeira projetada para consumidores e gerentes de empresas

avaliarem os custos diretos e indiretos relacionados à compra de todo o

investimento importante, tal como softwares e hardwares, além do gasto

inerente de tais produtos para mantê-los em funcionamento, ou seja, os gastos

para que se continue proprietário daquilo que foi adquirido.

Prof. Victor Dalton

www.estrategiaconcursos.com.br 13 de 82

Questões Comentadas de TI para o Banco Central do Brasil

Exercícios comentados

Prof Victor Dalton – Aula 02

ROI (Return On Investiment), por sua vez, é a taxa de lucro, ou

retorno, de um investimento.

Resposta certa, alternativa a).

8ª Questão) (FCC – INFRAERO – Analista de Sistemas –

Desenvolvimento e Manutenção - 2011) No estágio de Melhoria Contínua de

Serviço (CSI) do ITIL, para uma efetiva implementação da melhoria, são

definidos os processos fundamentais:

a) Change Management, Knowledge Management e Service Validation and

Testing.

b) 7-Step Improvement Process, Service Measurement e Service Reporting.

c) 7-Step Improvement Process, Service Measurement e Knowledge

Management.

d) 7-Step Improvement Process, Knowledge Management e Service

Validation and Testing.

e) Service Measurement, Change Management e Knowledge Management.

A Melhoria Contínua de Serviço, raramente cobrada em provas, aparece

nesta questão da FCC.

Se você for à nossa fonte indicada, em inglês, verá estas três processos:

7-Step Improvement Process

É um processo de sete passos (óbvio,rs), que passa desde a definição do

que se deseja medir até a implementação das medidas corretivas necessárias. A

saber:

Prof. Victor Dalton

www.estrategiaconcursos.com.br 14 de 82

Questões Comentadas de TI para o Banco Central do Brasil

Exercícios comentados

Prof Victor Dalton – Aula 02

7-Step Improvement Process

O Service Measurement e o Service Reporting são processos de apoio ao

CSI e ao 7-Step Improvement Process, seja instrumentalizando a medição da

qualidade do produto ou componente, seja criando relatórios, inclusive com

caráter temporal, daquilo que está se medindo.

Resposta certa, alternativa b).

9ª Questão) (UEL – CMTU – Analista Administrativo – Tecnologia da

Informação - 2011) Com relação ao Framework ITIL, considere as afirmativas

a seguir.

I. Um dos objetivos do Gerenciamento da Disponibilidade é garantir

que todas as metas dos Acordos de Nível de Serviço sejam

cumpridas.

II. A prioridade de um incidente é dada pela importância relativa do

incidente, baseado no impacto e urgência.

III. Otimização de Serviço é uma publicação central do ITIL.

IV. Um incidente ocorre quando um usuário está impossibilitado de

acessar um serviço durante as horas de entrega deste serviço.

Assinale a alternativa correta.

a) Somente as afirmativas I e II são corretas.

b) Somente as afirmativas I e III são corretas.

Prof. Victor Dalton

www.estrategiaconcursos.com.br 15 de 82

Questões Comentadas de TI para o Banco Central do Brasil

Exercícios comentados

Prof Victor Dalton – Aula 02

c) Somente as afirmativas III e IV são corretas.

d) Somente as afirmativas I, II e IV são corretas.

e) Somente as afirmativas II, III e IV são corretas.

As bancas se alternam, mas todas elas trabalham os processos dentre

aqueles que citei como mais importantes. Acho que uma boa leitura neles

aumentará significativamente as chances de êxito em questões da ITIL.

Quanto à questão, o único equívoco é a “Otimização de Serviço”, que na

verdade se chama “Melhoria Contínua do Serviço”.

Resposta certa, alternativa d).

10ª Questão) (Formulação Pessoal) Assinale a alternativa incorreta a

respeito dos processos da ITIL:

a) O Gerenciamento de Configuração mantém um repositório central de

informação chamado Sistema de Gerenciamento de Configuração (SGC).

Nele, são armazenados informações de todos os Itens de Configuração.

b) O Gerenciamento de Incidente tem por característica o gerenciamento

reativo e o gerenciamento proativo de incidentes.

c) O Gerenciamento de Mudanças responde às mudanças de requisitos de

negócio do cliente procurando reduzir incidentes, interrupções e

retrabalhos

d) O Gerenciamento da Disponibilidade tem como meta assegurar que o

nível de disponibilidade de serviço entregue em todos os serviços

correspondam ou excedam as necessidades

e) O Gerenciamento do Catálogo de Serviço proporciona um único local de

informações consistentes sobre todos os serviços acordados

Pois bem, diante da importância dos processos acima fiz uma questão que

englobe a maioria deles, para que você leia alguns conceitos a respeito. Todas

as afirmativas estão corretas, exceto a letra b). Para que a alternativa fosse

correta, deveríamos trocar “incidente(s)” por “problema(s)”. Lembre-se, o

Gerenciamento de Incidente é essencialmente reativo, enquanto o

Gerenciamento de Problema é reativo e proativo!

Prof. Victor Dalton

www.estrategiaconcursos.com.br 16 de 82

Questões Comentadas de TI para o Banco Central do Brasil

Exercícios comentados

Prof Victor Dalton – Aula 02

11ª Questão) (FGV – BADESC – Desenvolvimento de Sistemas -

2010) A ITIL define os processos necessários ao funcionamento de uma área

da Tecnologia da Informação.

O processo preconizado pela ITIL, responsável por: identificar e definir os

componentes que fazem parte de um serviço de TI; registrar e informar os

estados desses componentes e das solicitações de mudança a eles associadas e

verificar se os dados relacionados foram todos fornecidos e se estão corretos,

proporcionando o suporte necessário à boa consecução dos objetivos dos demais

processos da ITIL é denominado:

a) gerenciamento de liberação.

b) gerenciamento de problema.

c) gerenciamento de mudanças.

d) gerenciamento de continuidade.

e) gerenciamento de configuração.

E então? Percebeu a importância de ler os processos?

Sem dúvidas, o enunciado traz uma bela descrição, mas que pode

confundir aquele que não conhece os processos. Creio que a questão sirva

exatamente para derrubar o candidato que tentar “adivinhar pelo nome”.

Vejamos:

Gerenciamento de Liberação: Assegurar que todos os aspectos técnicos,

ou não, de uma mudança sejam considerados conjuntamente, utilizando-se

procedimentos e garantindo a proteção do ambiente de produção.

Gerenciamento de Problema: Prevenir e minimizar o efeito dos

incidentes e problemas no negócio, causados na infraestrutura e prevenir a

recorrência dos mesmos, bem como identificar a causa-raiz dos incidentes,

iniciando ações para corrigir ou melhorar a situação, removendo o erro.

Gerenciamento de Mudanças: Assegurar que métodos e procedimentos

padronizados são utilizados para garantir a eficiência na execução das mudanças

na infraestrutura de TI, de maneira a minimizar o impacto adverso na qualidade

dos serviços.

Gerenciamento de Continuidade: Assegurar que as facilidades de TI

possam ser recuperadas dentro das escalas de tempo requeridas pelo negócio.

Gerenciamento de Configuração: Fornecer um modelo lógico de

Prof. Victor Dalton

www.estrategiaconcursos.com.br 17 de 82

Questões Comentadas de TI para o Banco Central do Brasil

Exercícios comentados

Prof Victor Dalton – Aula 02

infraestrutura de TI ou de serviços, pela identificação, controle, manutenção e

verificação das versões de todos os itens de configuração (IC) existentes.

Estude! Alternativa e).

(CESPE – MEC – Atividade Técnica de Trabalho Gerencial – Analista

de Processos - 2011) Julgue os próximos itens, relativos à ISO/IEC 20000,

norma de padrão global para gerenciamento de serviços de TI.

12 Essa norma, que define as melhores práticas para gerenciamento de

serviços de TI, prevê processo de entrega de serviços, processo de liberação,

processo de resolução, processos de relacionamento e processos de controle.

13 Entre as diretrizes dessa norma, embasada nas melhores práticas da

ITIL, inclui-se a adoção de um processo integrado de prestação e gestão eficaz

dos serviços que responda aos requisitos de negócio e dos clientes.

14 A ISO/IEC 20000 integra a abordagem de processos embasados no

sistema de gestão da qualidade ISO 9001 por meio da inclusão do ciclo PDCA

(planejar, fazer, verificar e atuar) e da exigência da melhora contínua.

Como eu costumo falar, cobranças de normas, geralmente, são transcrições

literais (ou distorcidas) da mesma. Como esta norma é pequena, não custa nada

ler uma única vez, especialmente a parte “Termos e Definições”.

Existem três ideias chave acerca da norma ISO/IEC 20000. Melhores

práticas para gerenciamento dos serviços de TI;Processo integrado de

prestação e gestão eficaz dos serviços;e utilização do ciclo PDCA.

Coincidentemente, ou não, as três assertivas acima estão corretas.

15ª Questão) (FGV – MEC – Atividade Técnica de Trabalho Gerencial

– Gerente de Projetos - 2008) ISO/IEC 20000 constitui o novo standard de

gestão de serviços de tecnologias de informação e foi publicado para endereçar o

fornecimento destes serviços e a sua contribuição para o sucesso do negócio.

No ISO/IEC 20000, o CMDB – Configuration Management DataBase - é definido

como um banco de dados que contém todos os detalhes relevantes para cada

item de configuração e seus relacionamentos, enquanto o ITIL v3 é definido

como um BD para armazenar os registros de:

a) atendimentos no Help Desk.

b) log resultante do gerenciamento.

c) situações de risco na organização.

Prof. Victor Dalton

www.estrategiaconcursos.com.br 18 de 82

Questões Comentadas de TI para o Banco Central do Brasil

Exercícios comentados

Prof Victor Dalton – Aula 02

d) relatórios de controle da qualidade.

e) configuração ao longo do ciclo de vida.

Olha que questão inteligente da FGV interligando ITIL e ISO/IEC 20000!

Pra facilitar a sua vida, a questão já diz qual é a finalidade do CMDB na ISO

(Observe que a banca nem passou da parte Termos e Definições para formular a

questão. Isso não é raro em normas ISO), e deixa pra você dizer qual a função

dele na ITIL. E essa função está na ITIL, além de já ter sido citada

anteriormente, ao diferenciar Gerenciamento de Configuração e Gerenciamento

de Mudança!

O ideal seria que a alternativa e) estivesse com a redação “configuração

dos itens de configuração ao longo do ciclo de vida”. Mesmo assim, não cabe

outra alternativa.

16ª Questão) (ESAF – Analista de Finanças e Controle –

Desenvolvimento de Sistemas de Informação – 2008) O MPS.BR tem como

uma das metas definir e aprimorar o modelo de melhoria e avaliação de

processo de software, visando preferencialmente as micro, pequenas e médias

empresas, de forma a atender às suas necessidades de negócio e ser

reconhecido nacional e internacionalmente como um modelo aplicável à indústria

de software. Os componentes em que o MPS.BR está dividido são:

a) ISO/IEC 12207, CMMI-DEV, ISO/IEC 15504.

b) modelo de referência, guia geral, guia de aquisição, guia de

implementação.

c) guia geral, guia de aquisição, guia de implementação, guia de avaliação.

d) modelo de referência, método de avaliação, modelo de negócio.

e) guia geral, guia de avaliação e documentos do programa.

Vamos entrar em MPS.BR com uma questão maldosa! Cuidado!

A definição do que é o MPS.BR encontra-se no enunciado da questão, então

não cabe repetição. Seus componentes são os modelos de referência(MR), de

serviços e de software, o método de avaliação(MA) e o modelo de negócio para

Melhoria de Processo de Software e Serviços (MN). Este modelo está descrito por

meio de documentos em formato de guias, a saber:

Guia Geral – de software e de serviços, contendo a descrição geral do

modelo de referência para Software (MR–MPS–SW) e para serviços (MR-MPS-

Prof. Victor Dalton

www.estrategiaconcursos.com.br 19 de 82

Questões Comentadas de TI para o Banco Central do Brasil

Exercícios comentados

Prof Victor Dalton – Aula 02

SV), seus componentes e as definições comuns necessárias para seu

entendimento e aplicação;

Guia de Aquisição - descreve um processo de aquisição de software e

serviços correlatos. É descrito como forma de apoiar as instituições que queiram

adquirir produtos de software e serviços correlatos apoiando-se no MR-MPS-SW;

Guia de Avaliação - descreve o processo e o método de avaliação MA-MPS,

os requisitos para avaliadores líderes, avaliadores adjuntos e Instituições

Avaliadoras; e

Guia de Implementação - série de documentos que fornecem orientações

para implementar nas organizações os níveis de maturidade descritos no Modelo

de Referência MR-MPS-SW.

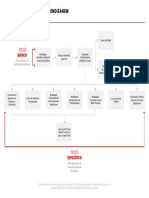

O relacionamento entre os componentes e seus respectivos documentos

pode ser visto na figura abaixo.

MPS.BR e seus componentes

O MPS.BR encontra-se disponível em

http://www.softex.br/mpsbr/_home/default.asp. O site não funciona bem com o

Internet Explorer.

Voltando à questão da pegadinha, viram a maldade nas alternativas? A

letra c) oferece, “de bandeja”, as quatro guias do MPS.BR, e o leitor mais

apressado pode ser induzido a marcá-la. Mas a pergunta é sobre os

componentes do MPS.BR, e os componentes são os modelos e o método!

Cuidado!

Alternativa correta, letra d).

17ª Questão) (ESAF – Analista de Finanças e Controle –

Desenvolvimento de Sistemas de Informação – 2008) No MPS.BR são

Prof. Victor Dalton

www.estrategiaconcursos.com.br 20 de 82

Questões Comentadas de TI para o Banco Central do Brasil

Exercícios comentados

Prof Victor Dalton – Aula 02

definidos níveis de maturidade que são uma combinação entre processos e sua

capacidade. Os níveis de maturidade estabelecem patamares de evolução de

processos, caracterizando estágios de melhoria da implementação de processos

na organização. Assinale a opção que identifica todos os níveis de maturidade do

MPS.BR.

a) A (Otimizado), B (Gerenciado Quantitativamente), C (Definido), D

(Largamente Definido), E (Parcialmente Definido), F (Gerenciado), G (Inicial).

b) A (Otimizado), B (Parcialmente Otimizado), C (Definido), D (Largamente

Definido), E (Parcialmente Definido), F (Gerenciado), G (Parcialmente

Gerenciado).

c) A (Em Otimização), B (Gerenciado Quantitativamente), C (Definido), D

(Largamente Definido), E (Parcialmente Definido), F (Gerenciado), G

(Parcialmente Gerenciado).

d) A (Em Otimização), B (Parcialmente Otimizado), C (Definido), D

(Largamente Definido), E (Parcialmente Definido), F (Gerenciado), G (Inicial).

e) A (Otimizado), B (Executado), C (Definido), D (Largamente Definido), E

(Parcialmente Definido), F (Gerenciado), G (Parcialmente Gerenciado).

Como bons brasileiros, nós temos que dar o nosso “toque” especial no

modelo, para não ficar uma cópia do CMMI. Então, deixamos mais complicado!

Parafraseando o MPS.BR:

Os níveis de maturidade estabelecem patamares de evolução de processos,

caracterizando estágios de melhoria da implementação de processos na

organização. O nível de maturidade em que se encontra uma organização

permite prever o seu desempenho futuro ao executar um ou mais processos. O

MR-MPS-SW define sete níveis de maturidade: A (Em Otimização), B

(Gerenciado Quantitativamente), C (Definido), D (Largamente Definido), E

(Parcialmente Definido), F (Gerenciado) e G (Parcialmente Gerenciado). A escala

de maturidade se inicia no nível G e progride até o nível A. Para cada um destes

sete níveis de maturidade é atribuído um perfil de processos que indicam onde a

organização deve colocar o esforço de melhoria. O progresso e o alcance de um

determinado nível de maturidade do MR-MPS-SW se obtêm quando são

atendidos os propósitos e todos os resultados esperados dos respectivos

processos e os resultados esperados dos atributos de processo estabelecidos

para aquele nível.

A divisão em 7 estágios tem o objetivo de possibilitar uma implementação e

avaliação adequada às micros, pequenas e médias empresas. A possibilidade de

se realizar avaliações considerando mais níveis também permite uma visibilidade

dos resultados de melhoria de processos em prazos mais curtos.

No MPS.BR, o A é o melhor nível, e o G é o pior. Agora sim, ficou bastante

original! No CMMI, o nível de maturidade mais alto é o 5 e o mais baixo é o 1.

Realmente, são modelos completamente diferentes (sarcasmo)!

Resposta certa, letra c).

Prof. Victor Dalton

www.estrategiaconcursos.com.br 21 de 82

Questões Comentadas de TI para o Banco Central do Brasil

Exercícios comentados

Prof Victor Dalton – Aula 02

18ª Questão) (UEL – CMTU – Analista Administrativo - Tecnologia da

Informação – 2011 - adaptada) Sobre o modelo MPS-BR, relacione as

colunas.

Assinale a alternativa que contém a associação correta.

a) I-C, II-G, III-B, IV-E, V-F, VI-A, VII-D.

b) I-C, II-B, III-F, IV-A, V-E, VI-G, VII-D.

c) I-C, II-F, III-B, IV-E, V-G, VI-A, VII-D.

d) I-A, II-E, III-B, IV-D, V-F, VI-G, VII-C.

e) I-A, II-E, III-F, IV-D, V-B, VI-C, VII-G.

Mais uma analogia ao CMMI. Um dos motivos pelo qual eu intencionalmente

removi o MPS da apostila anterior é que agora, inevitavelmente o seu estudo de

CMMI retorna à sua cabeça, reforçando a assimilação daquele conteúdo. E,

ainda, provavelmente farei você reler a apostila 2. Reler um mesmo assunto

depois de um tempo sempre ajuda a memorizá-lo melhor.

Assim como o CMMI, o MPS.BR possui um grupo de processos a ser

executado em cada nível de maturidade, cumulativamente com os processos já

executados no nível anterior. Veja abaixo:

Prof. Victor Dalton

www.estrategiaconcursos.com.br 22 de 82

Questões Comentadas de TI para o Banco Central do Brasil

Exercícios comentados

Prof Victor Dalton – Aula 02

Saber os processos para cada grupo é um decoreba chato, não é mesmo?

Quem dera se isso fosse o nível mais profundo de cobrança possível para o

MPS.BR....

Nessas horas, eu deixo a seu encargo a melhor forma de memorizar. E

você achando que minha questão de PMBOK, na apostila anterior, estava

exagerada... tsc tsc...

Resposta certa, letra c).

19ª Questão) (ESAF – Analista de Finanças e Controle –

Desenvolvimento de Sistemas de Informação – 2008) O propósito do

processo de Gerência de Requisitos - GRE do MPS.BR é gerenciar os requisitos

dos produtos e componentes do projeto e identificar inconsistências entre os

requisitos, os planos do projeto e os produtos de trabalho do projeto. Assinale a

opção que identifica um dos resultados esperados do processo de Gerência de

Requisitos.

a) As necessidades, expectativas e restrições do cliente, tanto do produto

quanto de suas interfaces, são identificadas.

b) Mudanças nos requisitos são gerenciadas ao longo do projeto.

c) Os requisitos são validados.

Prof. Victor Dalton

www.estrategiaconcursos.com.br 23 de 82

Questões Comentadas de TI para o Banco Central do Brasil

Exercícios comentados

Prof Victor Dalton – Aula 02

d) Os requisitos funcionais e não-funcionais de cada componente do

produto são refinados, elaborados e alocados.

e) Interfaces internas e externas do produto e de cada componente do

produto são definidas.

Pois é, agora a brincadeira começa a ficar sem graça.

São 21 grupos de processos, divididos em 7 níveis de maturidade(embora

ocupem apenas 6), cada um com sua fundamentação teórica e seus seus

resultados esperados.

Em teoria, para que você esteja habilitado a responder este tipo de

questão, você deverá ler as seguintes apostilas abaixo:

http://www.softex.br/mpsbr/_guias/guias/MPS.BR_Guia_de_Implementaca

o_Parte_1_2011.pdf

http://www.softex.br/mpsbr/_guias/guias/MPS.BR_Guia_de_Implementaca

o_Parte_2_2011.pdf

http://www.softex.br/mpsbr/_guias/guias/MPS.BR_Guia_de_Implementaca

o_Parte_3_2011.pdf

http://www.softex.br/mpsbr/_guias/guias/MPS.BR_Guia_de_Implementaca

o_Parte_4_2011.pdf

http://www.softex.br/mpsbr/_guias/guias/MPS.BR_Guia_de_Implementaca

o_Parte_5_2011.pdf

http://www.softex.br/mpsbr/_guias/guias/MPS.BR_Guia_de_Implementaca

o_Parte_6_2011.pdf

http://www.softex.br/mpsbr/_guias/guias/MPS.BR_Guia_de_Implementaca

o_Parte_7_2011.pdf

Estas 7 apostilas contém os grupos de processos, a fundamentação teórica,

os atributos de processos e os resultados esperados para grupo de processo.

Vale a pena ler isso tudo? Vale a pena montar uma tabela apenas com os

processos e seus respectivos resultados esperados, e tentar decorar? Vou deixar

a seu critério o nível de aprofundamento, que vai depender do seu tempo

disponível e da sua necessidade de priorizar outras matérias de estudo.

A resposta para esta questão é a letra b), que é o 5º resultado esperado

dos 5 pertencentes ao Gerência de Requisitos. Para você ter uma ideia, nesta

mesma prova da CGU fizeram idêntica pergunta a respeito de Gerência de

Projetos, que possui DEZENOVE resultados esperados. Pode isso Arnaldo?

20ª Questão) (Cesgranrio – Analista da Casa da Moeda do Brasil –

Gestão em TI – 2012) Dentre os 7 níveis de maturidade, definidos pelo

modelo MPS-BR, todos os listados a seguir possuem processos específicos,

EXCETO

a) F e G

b) D e E

Prof. Victor Dalton

www.estrategiaconcursos.com.br 24 de 82

Questões Comentadas de TI para o Banco Central do Brasil

Exercícios comentados

Prof Victor Dalton – Aula 02

c) C e D

d) B e C

e) A e B

Você mal leu a tabela de processos e já ficou em dúvida para responder

esta questão! Pois é, concurso é assim mesmo...

Decorar resultados esperados é desumano, mas compreender a norma

como um todo é possível.

Dos sete níveis de maturidade, pode-se perceber que os níveis B e A não

possuem processos novos. O nível B apenas acrescenta mais resultados

esperados ao processo Gerência de Projeto, iniciado no nível G e evoluído no

nível E. Já a distinção principal entre o nível B e o nível A do MR-MPS é que no

nível A o conjunto de processos padrão da organização selecionado no nível B

para ser objeto de controle estatístico deve agora ser otimizado por meio de

alterações e adaptações incrementais e inovadoras para efetivamente atender

aos objetivos de negócio atuais e projetados.

Portanto, nossa resposta correta é a alternativa e).

21ª Questão) (FCC – INFRAERO – Analista de Sistemas – Arquitetura

de Software - 2011) Considere:

I. As descrições dos modelos de ciclo de vida a serem utilizados nos

projetos da organização são estabelecidas e mantidas.

II. As informações e os dados relacionados ao uso dos processos padrão

para projetos específicos existem e são mantidos.

No MPS.Br, I e II são resultados esperados, respectivamente, nos

processos:

a) Gerência de projetos; Avaliação e melhoria do processo organizacional.

b) Desenvolvimento para reutilização; Garantia da qualidade.

c) Desenvolvimento de requisitos; Projeto e construção do produto.

d) Análise de causas de problemas e resolução; Garantia da qualidade.

e) Definição do processo organizacional; Avaliação e Melhoria do processo

organizacional

Mais um exemplo de como as bancas podem ser profundamente maldosas.

Neste caso, é ainda pior; a FCC quer que você seja capaz de associar a descrição

Prof. Victor Dalton

www.estrategiaconcursos.com.br 25 de 82

Questões Comentadas de TI para o Banco Central do Brasil

Exercícios comentados

Prof Victor Dalton – Aula 02

de 2 resultados esperados aos seus respectivos processos. O pior é que está lá

na norma, em negrito, embora eu considere humanamente impossível decorar.

Resposta certa, alternativa e).

22ª Questão) (FCC – INFRAERO – Analista de Sistemas –

Desenvolvimento e Manutenção - 2011) O princípio básico do modelo CobiT

estabelece que os ... I ... são gerenciados pelos ... II ... para atingir os ... III ...

que respondem aos ... IV ...

As lacunas I, II, III e IV são preenchidas correta e respectivamente por:

a) requisitos de negócios, objetivos de TI, recursos de TI e processos de TI.

b) requisitos de negócios, processos de TI, objetivos de TI e recursos de TI.

c) processos de TI, objetivos de TI, recursos de TI e requisitos de negócios.

d) recursos de TI, processos de TI, objetivos de TI e requisitos de negócios.

e) recursos de TI, objetivos de TI, requisitos de negócios e processos de TI.

E comecemos o COBIT!

O Control Objectives for Information and related Technology (CobiT®)

fornece boas práticas através de um modelo de domínios e processos e

apresenta atividades em uma estrutura lógica e gerenciável. As boas práticas do

CobiT representam o consenso de especialistas. Elas são fortemente focadas

mais nos controles e menos na execução. Essas práticas irão ajudar a otimizar

os investimentos em TI, assegurar a entrega dos serviços e prover métricas para

julgar quando as coisas saem erradas.

O Cobit é ferramenta mister para a Governança de TI, cuja finalidade

precípua é garantir que a área de TI da organização suporte os objetivos de

negócios.

O modelo do COBIT pode ser representado pelo seguinte cubo:

Prof. Victor Dalton

www.estrategiaconcursos.com.br 26 de 82

Questões Comentadas de TI para o Banco Central do Brasil

Exercícios comentados

Prof Victor Dalton – Aula 02

Este é o cubo do Cobit, mostrando que os recursos de TI são gerenciados

pelos processos de TI para atingir os objetivos de TI que respondem aos

requisitos de negócios. Grave essa imagem! Grande parte das questões que

cercam o Cobit passam por esse cubo, direta ou indiretamente.

Resposta certa, alternativa d).

23ª Questão) (ESAF - Analista de Finanças e Controle – Auditoria e

Fiscalização – Geral – 2012) São critérios de informação do Cobit 4.1:

a) confiabilidade, disponibilidade, integridade

b) eficácia, efetividade, eficiência

c) confidencialidade, privacidade, integridade

d) confiabilidade, resiliência, robustez

e) eficiência, produtividade, manutenibilidade

Os critérios de informação são um dos componentes-chave da estrutura

do Cobit. Para atender aos objetivos de negócio, as informações precisam se

adequar a certos critérios de controle, e, para cada processo do Cobit, alguns

desses critérios estarão mais evidentes. São eles:

Efetividade lida com a informação relevante e pertinente para o processo

de negócio bem como a mesma sendo entregue em tempo, de maneira correta,

consistente e utilizável.

Prof. Victor Dalton

www.estrategiaconcursos.com.br 27 de 82

Questões Comentadas de TI para o Banco Central do Brasil

Exercícios comentados

Prof Victor Dalton – Aula 02

Eficiência relaciona-se com a entrega da informação através do melhor

(mais produtivo e econômico) uso dos recursos.

Confidencialidade está relacionada com a proteção de informações

confidenciais para evitar a divulgação indevida.

Integridade relaciona-se com a fidedignidade e totalidade da informação

bem como sua validade de acordo os valores de negócios e expectativas.

Disponibilidade relaciona-se com a disponibilidade da informação

quando exigida pelo processo de negócio hoje e no futuro. Também está ligada à

salvaguarda dos recursos necessários e capacidades associadas.

Conformidade lida com a aderência a leis, regulamentos e obrigações

contratuais aos quais os processos de negócios estão sujeitos, isto é, critérios de

negócios impostos externamente e políticas internas.

Confiabilidade relaciona-se com a entrega da informação apropriada

para os executivos para administrar a entidade e exercer suas responsabilidades

fiduciárias e de governança.

Não aprecio mnemônicos do tipo PAN4R, PRAFEDP, etc... mas tem quem

goste. Para estes critérios, gosto da ideia de saber que o CID da segurança de

informação (um clássico) está no meio, e temos duas dobradinhas de cada lado.

Eficiência/Efetividade (e não eficácia), e a dupla con/con. Desta forma, a letra

a) é a nossa alternativa correta.

24ª Questão) (Cesgranrio – Analista da Casa da Moeda do Brasil –

Gestão em TI – 2012) A respeito do COBIT, NÃO procede a afirmação de que

a) suas práticas influenciam diversas áreas de uma organização, sem se

restringir ao setor de TI.

b) uma de suas principais características é a orientação para negócios.

c) um dos seus objetivos é avaliar as organizações em relação às suas

práticas gerenciais relacionadas com a tecnologia da informação.

d) o modelo foi desenvolvido com forte ênfase em controles.

e) o modelo de maturidade genérico possui 3 níveis.

Mais ideias conceituais sobre o COBIT. Espero que você tenha percebido

que a alternativa e) é a sentença errada. Exploraremos esse modelo de

maturidade logo adiante.

25ª Questão)(ESAF – CVM - Analista de Infraestrutura de TI – 2010)

Os níveis dos modelos de maturidade do COBIT são:

a) Insipiente (0). Inicial / Ad hoc (1). Repetitivo mas intuitivo (2).

Programado (3). Gerenciado e qualitativo (4). Finalizado (5).

b) Inexistente (0). Programado (1). Repetitivo mas dedutivo (2). Definido

(3). Gerenciado e mensurável (4). Repetitivo (5).

Prof. Victor Dalton

www.estrategiaconcursos.com.br 28 de 82

Questões Comentadas de TI para o Banco Central do Brasil

Exercícios comentados

Prof Victor Dalton – Aula 02

c) Inexistente (0). Em definição (1). Restritivo mas intuitivo (2). Otimizado

(3). Gerenciado e mensurável (4). Disponibilizado (5).

d) A definir (0). Inicial / Ad hoc (1). Repetitivo e redundante (2). Definido

(3). Orientado para mensuração (4). Maximizado (5).

e) Inexistente (0). Inicial / Ad hoc (1). Repetitivo mas intuitivo (2).

Definido (3). Gerenciado e mensurável (4). Otimizado (5).

Perguntas sobre os níveis dos modelos de maturidade do COBIT caem

periodicamente. Infelizmente, não existe muito o que fazer. Deve-se decorar e

não confundir com o CMMI, que possui nomenclatura muito parecida. A saber:

0 – Inexistente - Não existe o reconhecimento da necessidade de

controles internos. Controles não são parte da cultura ou missão da empresa.

Existe um alto risco de deficiências de controles e de incidentes. Em suma, é o

amadorismo total.

1 – Inicial/Ad Hoc - Existe algum reconhecimento da necessidade de

controles internos. O enfoque com relação a riscos e controles é ad hoc e

desorganizado, sem comunicação ou monitoramento. Deficiências não são

identificadas. Funcionários não estão conscientes de suas responsabilidades. É

apenas o amadorismo.

2 – Repetível, porém intuitivo - Controles estão em funcionamento mas

não são documentados. A sua operação é dependente do conhecimento e da

motivação da pessoas. Efetividade não é adequadamente avaliada. Existem

muitas fragilidades de controles e elas não são adequadamente tratadas; o

impacto pode ser severo. Você já trabalhou em um lugar que as coisas até

andam, mas dependem estritamente das pessoas? Quando determinado

funcionário se ausenta, aquele processo para? Então você conhece o nível 2.

3 – Processo Definido - Controles estão em funcionamento e são

adequadamente documentados. A efetividade operacional é avaliada

periodicamente, e existe um número médio de problemas. No entanto, o

processo de avaliação não é documentado. Embora a gerência trate a maioria

dos problemas de controle de maneira previsível, algumas fragilidades de

controle persistem e os impactos podem ainda ser severos. Os funcionários

estão conscientes de suas responsabilidades relacionadas a controles. Os

processos críticos de TI são identificados com base em direcionadores de valor e

riscos, o que já coloca o nível 3 em um patamar razoável.

4 – Gerenciado e Mensurável - Existe um efetivo ambiente de controles

internos e gerenciamento de riscos. Uma avaliação formal e documentada dos

controles ocorre frequentemente. Muitos controles são automatizados e

Prof. Victor Dalton

www.estrategiaconcursos.com.br 29 de 82

Questões Comentadas de TI para o Banco Central do Brasil

Exercícios comentados

Prof Victor Dalton – Aula 02

regularmente revisados. A gerência provavelmente detecta a maioria dos

problemas de controle, mas nem todos os problemas são rotineiramente

identificados. Existe um contínuo acompanhamento para solucionar as

fragilidades de controles. O uso limitado e tático da tecnologia é aplicado para

automatizar os controles. Em suma, o controle é frequente, mas nem tudo é

controlado.

5 – Otimizado - Um programa corporativo de risco e controles proporciona

uma contínua e efetiva resolução de questões relacionadas a controles e riscos.

O gerenciamento de controles internos e riscos é integrado com as práticas

corporativas, suportado por um monitoramento automatizado em tempo real,

com uma total responsabilização pelo monitoramento dos controles,

gerenciamento de riscos e procedimentos para conformidade. A avaliação dos

controles é contínua, baseada na auto avaliação e análises de lacuna e de causa-

raiz. Os funcionários estão proativamente envolvidos no aprimoramento de

controles. Bem vindo à utopia.

Logo, letra e).

26ª Questão) (ESAF - Analista de Finanças e Controle –

Infraestrutura de TI – 2012) No Cobit 4.1, são considerados recursos de TI:

a) Sistemas, Informações, Rede e Servidores críticos.

b) Aplicativos, Sistemas de Informação, Rede e Estações de Trabalho.

c) Sistemas, Bancos de Dados, Infraestrutura e Pessoas.

d) Aplicativos, Informações confidenciais, Rede e Estações de Trabalho.

e) Aplicativos, Informações, Infraestrutura e Pessoas.

Também conceito básico do Cobit! Vamos vê-los?

Para atender aos requisitos de negócios para TI, a organização precisa

investir nos recursos necessários para criar uma adequada capacidade técnica

(ex. um sistema de planejamento de recursos [ERP]) que atenda a uma

necessidade de negócios (ex. implementar um canal de suprimentos) resultando

no desejado retorno (ex. aumento de vendas e benefícios financeiros). E esses

recursos são:

Prof. Victor Dalton

www.estrategiaconcursos.com.br 30 de 82

Questões Comentadas de TI para o Banco Central do Brasil

Exercícios comentados

Prof Victor Dalton – Aula 02

Logo, nossa alternativa correta é a letra e).

27ª Questão) (ESAF – Analista de Finanças e Controle –

Desenvolvimento de Sistemas de Informação – 2008) O COBIT - Control

Objectives for Information and related Technology fornece boas práticas por

meio de uma estrutura de domínio e processos e apresenta atividades de forma

gerencial e lógica para a Governança de TI. O COBIT contém componentes

interrelacionados, provendo suporte para a governança, gerenciamento, controle

e atendimento das necessidades de diferentes organizações. O componente

Atividades-Chaves do COBIT (versão 4.1) está relacionado com

a) Indicadores de Performance.

b) Modelos de Maturidade.

c) Controle de Objetivos.

d) Responsabilidades e Contabilização.

e) Controle de Práticas.

Cada processo do COBIT possui uma Matriz RACI, associando as

atividades-chave com as funções responsáveis por ela. Vamos ver, por

exemplo, a matriz RACI do processo DS8 – Gerenciar a Central de Serviço e os

Incidentes:

Prof. Victor Dalton

www.estrategiaconcursos.com.br 31 de 82

Questões Comentadas de TI para o Banco Central do Brasil

Exercícios comentados

Prof Victor Dalton – Aula 02

Agora ficou fácil, não é mesmo? O componente Atividades-Chave relaciona-

se com responsabilidades e accountability, sabiamente(?) traduzido pela ESAF

como Contabilização. Logo, letra d).

P.S.: lembremos que R,A,C e I, na matriz RACI, significam,

respectivamente, Responsável (pela execução da tarefa), Accountable (presta

contas dos resultados ao Responsible), Consultado e Informado.

28ª Questão) (FGV - MEC – Gerente de Projetos – 2008 - adaptada) A

figura a seguir se refere aos quatro domínios de processos da metodologia

“Control Objectives for Information and Related Technology - COBIT”.

Além dos domínios MONITORAR e AVALIAR e PLANEJAR E ORGANIZAR, os

domínios I e II são denominados respectivamente:

a) Projetar e Apoiar / Requisitar e Especificar.

b) Projetar e Apoiar / Adquirir e Implementar.

Prof. Victor Dalton

www.estrategiaconcursos.com.br 32 de 82

Questões Comentadas de TI para o Banco Central do Brasil

Exercícios comentados

Prof Victor Dalton – Aula 02

c) Entregar e Suportar / Requisitar e Especificar.

d) Entregar e Suportar / Adquirir e Implementar.

e) Entregar e Suportar / Implementar e Manutenir.

Esse decoreba destes modelos de Governança são cruéis! Mas estas são as

regras do jogo, e você está aqui para jogar. Vejamos as principais atribuições

dos 4 domínios, extraídos do próprio Cobit 4.1:

Planejar e Organizar (PO) - Prover direção para entrega de soluções (AI)

e entrega de serviços (DS).

Adquirir e Implementar (AI) - Prover as soluções e as transferir para

tornarem-se serviços.

Entregar e Suportar (DS) - Receber as soluções e as tornar passíveis de

uso pelos usuários finais.

Monitorar e Avaliar (ME) - Monitorar todos os processos para garantir

que a direção definida seja seguida.

Caso a alternativa fosse mais difícil, a ponto de exigir que você fizesse a

associação correta entre os domínios e os objetivos de controle correspondentes,

creio que seja possível associar os verbos dos objetivos de controle com os seus

domínios correspondentes. Adquirir e Implementar (adquirir, desenvolver,

instalar...) e Entregar e Suportar (gerenciar, garantir, assistir...).

Alternativa d).

29ª Questão) (ESAF - Analista de Finanças e Controle –

Infraestrutura de TI – 2012) Qual é a principal atribuição do domínio

Entregar e Suportar do Cobit 4.1?

a) Desenvolver as soluções e as tornar passíveis de uso pelos clientes.

b) Monitorar o desempenho das soluções e as tornar passíveis de uso pelos

usuários finais.

c) Receber as soluções e as tornar passíveis de uso pelos usuários finais.

d) Homologar as soluções e as tornar passíveis de teste pelos clientes.

e) Adquirir as soluções e as tornar passíveis de homologação pelos clientes.

Acabamos de ler as descrições dos domínios! E aí, está tranquilo?

Prof. Victor Dalton

www.estrategiaconcursos.com.br 33 de 82

Questões Comentadas de TI para o Banco Central do Brasil

Exercícios comentados

Prof Victor Dalton – Aula 02

A gente percebe que as alternativas estão ali exatamente para confundir o

candidato que leu pouco sobre o assunto. Nesses assuntos iminentemente

teóricos, como ITIL e COBIT, não tem jeito: ou você lê bastante, entende os

conceitos, e assimila o conhecimento, ou vai estar sujeito a ler uma questão e

sequer conseguir eliminar uma alternativa, e vai chutar sem precisão alguma.

De qualquer forma, você já sabe que nos conceitos básicos (que normalmente

são aqueles que compõem o índice ou o sumário do assunto que você está

estudando), se não der pra ler profundamente e assimilar a teoria, pelo menos

DECORAR você pode tentar. Acrônimos, mapas mentais, faça o que achar

melhor, mas não deixe a questão escapar! Alternativa correta, letra c).

30ª Questão) (Cesgranrio – Petrobrás - Analista de Sistemas Júnior –

Infraestrutura – 2010) O COBIT define as atividades de TI num modelo

genérico de processos divididos em quatro domínios. Esses domínios mapeiam

as tradicionais áreas de responsabilidade de TI de planejamento, construção,

processamento e monitoramento. Entre os conjuntos de processos listados

abaixo, qual faz parte do domínio Entregar e Suportar?

a) Gerenciar a capacidade e o desempenho, educar e treinar os usuários e

gerenciar a configuração.

b) Instalar e homologar as soluções e mudanças, gerenciar as mudanças,

habilitar a operação e o uso.

c) Instalar e homologar as soluções e mudanças, gerenciar as mudanças,

assegurar a continuidade de serviços.

d) Monitorar e avaliar o desempenho, monitorar e avaliar os controles

internos, avaliar e gerenciar os riscos de TI.

e) Determinar o direcionamento tecnológico, definir os processos, a

organização e os relacionamentos de TI, gerenciar o investimento de TI.

Cada domínio possui uma série de processos em sua “aba”. Entender o

modelo pode ajudar a compreender qual processo pertence a cada domínio, bem

como vários nomes de processos, intuitivamente, remetem a um domínio com

certa facilidade (é razoável que os processos que comecem com “Monitorar e

Avaliar...” pertençam ao domínio Monitorar e Avaliar, assim como “Definir um

Plano...” pertença ao domínio Planejar e Organizar). Abaixo, temos os Domínios

e seus respectivos processos:

Prof. Victor Dalton

www.estrategiaconcursos.com.br 34 de 82

Questões Comentadas de TI para o Banco Central do Brasil

Exercícios comentados

Prof Victor Dalton – Aula 02

Resposta certa, alternativa a).

31ª Questão) (FCC – TCE/AM – Analista de Controle Externo –

Tecnologia da Informação – 2012) O objetivo de negócios "reduzir custos de

processos", segundo o COBIT, está associado ao critério

a) eficiência e à perspectiva interna.

b) eficiência e à perspectiva financeira.

c) eficiência e à perspectiva do cliente.

d) eficácia e à perspectiva interna.

e) eficácia e à perspectiva financeira.

E aqui está a FCC, mais uma vez, mostrando que não há limites para a

maldade.

Prof. Victor Dalton

www.estrategiaconcursos.com.br 35 de 82

Questões Comentadas de TI para o Banco Central do Brasil

Exercícios comentados

Prof Victor Dalton – Aula 02

O Apêndice I do COBIT, na página 171, mostra uma tabela relacionando os

objetivos de negócios aos objetivos de TI, mostrando ainda os critérios de

informação relacionados. Visivelmente o BSC é a ferramenta utilizada para a

formulação da tabela.

Não tenho palavras para descrever o nível de dificuldade desta questão,

mas é minha obrigação alertá-lo para o que você pode encontrar em questão de

prova.

Resposta certa, alternativa a).

32ª Questão) (ESAF - SUSEP – Analista Técnico – Tecnologia da

Informação – 2010) Entre as aplicações do COBIT em uma organização,

situam-se

a) auditoria de riscos operacionais de concorrentes e qualificação de

armazenadores de TI.

b) implantação modular da Governança de TI e realização de

benchmarking.

c) avaliação dos topservers de TI e desenvolvimento dos riscos situacionais

de TI.

d) desmembramento de riscos e benefícios da TI e realização de branch

and bound.

e) atualização de casual failures e implantação exógena da Governança de

TI.

O COBIT é um framework de controle. Lembre-se disso! Suas principais

características são:

Alinhar a TI com os requisitos do negócio (objetivo nº 1!);

Medir o desempenho contra os requisitos de forma transparente (por

meio do modelo de maturidade);

Organizar as atividades em um modelo de processos;

Identificar os principais recursos de TI a serem gerenciados;

Definir os objetivos de controle a serem considerados;

Orientar à entrega de valor e a gerenciamento de riscos;e

Prof. Victor Dalton

www.estrategiaconcursos.com.br 36 de 82

Questões Comentadas de TI para o Banco Central do Brasil

Exercícios comentados

Prof Victor Dalton – Aula 02

Estabelecer responsabilidades entre as partes envolvidas na

Governança de TI.

É muita coisa, eu sei! Mas a banca não tem pena da gente. Dentre as cinco

alternativas, a única que cobre corretamente duas das características do COBIT

é a letra b). Decorar todas essas características é um empecilho. Entender o

COBIT, apesar de mais trabalhoso, pode ser o melhor caminho.

33ª Questão) (FCC – INFRAERO – Analista de Sistemas – Gestão de

TI – 2011) O COBIT suporta por meio de metodologia uma área de foco na

governança de TI, entre outras, denominada

a) Processos de TI.

b) Entrega de valor.

c) Objetivos de Controle.

d) Modelo de Maturidade.

e) Conformidade Interna e Externa.

As áreas de foco na Governança de TI descrevem os tópicos que os

executivos precisam atentar para direcionar a área de TI dentro de suas

organizações. São cinco as áreas de foco:

Alinhamento estratégico: foca em garantir a ligação entre os planos de

negócios e de TI, definindo, mantendo e validando a proposta de valor de TI,

alinhando as operações de TI com as operações da organização.

Entrega de valor: é a execução da proposta de valor de TI através do

ciclo de entrega, garantindo que TI entrega os prometidos benefícios previstos

na estratégia da organização, concentrando-se em otimizar custos e provendo o

valor intrínseco de TI.

Prof. Victor Dalton

www.estrategiaconcursos.com.br 37 de 82

Questões Comentadas de TI para o Banco Central do Brasil

Exercícios comentados

Prof Victor Dalton – Aula 02

Gestão de recursos: refere-se à melhor utilização possível dos

investimentos e o apropriado gerenciamento dos recursos críticos de TI:

aplicativos, informações, infraestrutura e pessoas. Questões relevantes referem-

se à otimização do conhecimento e infraestrutura.

Gestão de risco: requer a preocupação com riscos pelos funcionários mais

experientes da corporação, um entendimento claro do apetite de risco da

empresa e dos requerimentos de conformidade, transparência sobre os riscos

significantes para a organização e inserção do gerenciamento de riscos nas

atividades da companhia.

Mensuração de desempenho: acompanha e monitora a implementação

da estratégia, término do projeto, uso dos recursos, processo de performance e

entrega dos serviços, usando, por exemplo, “balanced scorecards” que traduzem

as estratégia em ações para atingir os objetivos, medidos através de processos

contábeis convencionais.

Resposta certa, alternativa b).

34ª Questão) (FCC – INFRAERO – Analista de Sistemas – Gestão de

TI – 2011) No COBIT 4.1, considere o mapeamento dos processos de TI às

áreas de foco da governança em TI (AFTI). Sendo P = Primário e S =

Secundário, a relação entre "Definir um Plano Estratégico de TI" com as AFTIs

(I) Alinhamento Estratégico, (II) Gerenciamento de Recursos e (III)

Gerenciamento de Riscos, é considerada, respectivamente,

a) P, S e S.

b) P, S e P.

c) P, P e S.

d) S, P e P.

e) S, S e P.

Mais uma que a FCC simplesmente não teve parâmetros.

No apêndice II, na página 183 do framework, existe uma tabela que

relaciona os processos do Cobit com as áreas de foco, o COSO, os recursos de TI

e os critérios de informação. A informação pedida na questão apenas pode ser

encontrada nesta tabela.

Agora, escolher um processo e pedir que o candidato saiba qual o nível de

relacionamento que o processo possui com as áreas de foco... sem comentários.

Sinceramente, é o tipo de questão que eu “deixo pra banca”.

Resposta certa, alternativa a).

Prof. Victor Dalton

www.estrategiaconcursos.com.br 38 de 82

Questões Comentadas de TI para o Banco Central do Brasil

Exercícios comentados

Prof Victor Dalton – Aula 02

35ª Questão) (ESAF - Analista de Finanças e Controle –

Infraestrutura de TI – 2012) Um dos Critérios de Informação do Cobit 4.1 é a

integridade, que se relaciona com:

a) a confidencialidade e privacidade da informação bem como sua

confiabilidade operacional.

b) a conformidade e estabilidade da informação bem como sua integridade

de acordo com os requisitos de negócio.

c) a eficiência e eficácia da entrega da informação bem como sua

conformidade de acordo com os parâmetros estabelecidos.

d) a fidedignidade e totalidade da informação bem como sua validade de

acordo com os valores de negócios e expectativas.

e) a segurança e totalidade da informação bem como sua estabilidade

operacional de acordo com os valores de níveis de serviço acordados.

Ah! Lembra-se que nós vimos os sete critérios de informação, certo? Aqui a

ESAF inventou quatro conceitos aleatórios, e escreveu, ipsis literis, o conceito

correto relacionado à integridade da informação.

Integridade faz parte do CID. Tem a ver com a informação íntegra, ou seja,

a informação INTEIRA. Já ficamos com as letras d) e e). Entre a fidedignidade e

a segurança, ficamos com a letra d), pois segurança está mais próxima

confidencialidade, enquanto a fidedignidade é um conceito intrínseco à

integridade.

36ª Questão) (FCC – INFRAERO – Analista de Sistemas – Gestão de

TI – 2011)Considere:

I. Tem como foco principal a operação e a gestão da infraestrutura de

tecnologia na organização.

II. Gerenciamento de finanças, de capacidade e de continuidade dos

serviços de TI são alguns de seus processos.

III. Planejamento e organização; Monitoração e avaliação; Aquisição e

implementação são alguns de seus domínios de processos.

I, II e III referem-se, respectivamente, a

a) COBIT, ITIL e ITIL.

b) COBIT, COBIT e ITIL.

c) COBIT, ITIL e COBIT.

d) ITIL, ITIL e COBIT.

e) ITIL, COBIT e COBIT.