Académique Documents

Professionnel Documents

Culture Documents

Como As Informações Pessoais Viram Ouro: Softwares Que Mapeiam Redes de Relacionamento São Cada Vez Mais Usados

Transféré par

Alexandre AthenienseTitre original

Copyright

Formats disponibles

Partager ce document

Partager ou intégrer le document

Avez-vous trouvé ce document utile ?

Ce contenu est-il inapproprié ?

Signaler ce documentDroits d'auteur :

Formats disponibles

Como As Informações Pessoais Viram Ouro: Softwares Que Mapeiam Redes de Relacionamento São Cada Vez Mais Usados

Transféré par

Alexandre AthenienseDroits d'auteur :

Formats disponibles

20 Mundo ZERO HORA DOMINGO, 10 DE OUTUBRO DE 2010

BITS QUE CONTAM APLICAÇÕES DA TECNOLOGIA

Programas de computador verificam e comparam em segun-

Como informações

dos milhões de informações que, às vezes, não parecem ter ne-

nhuma relação. Assim, são capazes de tirar conclusões inespera-

das.Veja alguns exemplos:

pessoais viram ouro

Softwares que mapeiam redes de relacionamento são cada vez mais usados

RODRIGO MÜZELL precisa escutar. Porque o seu quer achar um colega – nas 150

público vai falar de qualquer operações da IBM no mundo

Um programa de computa- jeito – destaca Marcelo Quinan, – especializado em algo, o com-

dor conta o número de vezes sócio-diretor da agência Boca e putador dá indicações precisas.

que você passa adiante uma especialista em comunicação na – É possível alimentar os pro-

mensagem no Twitter. Soma internet. gramas com qualquer banco de

aos textos no seu blog que dados, não apenas com a internet

contêm as mesmas palavras- Análise ajudou a localizar – diz Costa.

chave,multiplica pelo número Saddam Hussein em 2003 Ver as relações entre as pesso-

de amigos seus que curtiram as é útil para grandes empresas,

e repassaram para outros. Mas a novidade na qual gi- que muitas vezes perdem a pista

Pronto: o software agora gantes da tecnologia investem da importância de cada funcio-

sabe que você é fã de futebol pesado é a capacidade de extrair, nário.Varrendo automaticamen-

– e para qual time torce. de uma grande quantidade de te quem troca e-mail com quem,

dados, informações que rela- é possível identificar os que ser- Segurança pública

A ciência de extrair informações

sobre pessoas baseado em co-

mo elas interagem com outras não

cionam o que as pessoas dizem

na internet com o que fazem na

vida real. Com um software, por

vem de contato entre setores di-

ferentes, por exemplo.

Mas a análise de redes vai além

Cruzando dados do comércio, bancos e consi-

derando datas como dias de pagamento, a polícia

é nova. Em epidemias como a da exemplo, uma operadora de tele- do uso corporativo.Foi usada para de Richmond (EUA) conseguiu identificar os dias

gripe aviária,isso foi feito para des- fonia pode identificar entre seus achar Saddam Hussein, em 2003, e locais onde é mais provável que ocorram cri-

cobrir onde o vírus começou a se clientes quais são os mais valio- quando a inteligência americana mes.Em vez de apenas confiar no instinto dos po-

espalhar.Mas a técnica ganhou im- sos, varrendo o registro de liga- percebeu que os motoristas fiéis liciais, agora as equipes são distribuídas conforme

portância inédita desde que as re- ções de todos os usuários. ao ex-ditador iraquiano tinham, a necessidade dos bairros.A cidade também vem

des sociais na internet alcançaram – Um cliente pode ter uma con- em comum, contato com um sítio poupando dinheiro em horas extras dos policiais

milhões de usuários. Sites como o ta de telefone alta e não ser tão im- próximo de Tikrit – onde ele esta- de plantão. Com softwares olhando de perto o Fa-

Twitter e Orkut permitem às pes- portante estrategicamente quanto va mesmo escondido. Nos EUA, a cebook e Twitter, os policiais descobrem onde se-

soas falarem o tempo todo,em pú- outro, que gasta menos mas fala polícia está começando a usar os rão as festas de arromba, que costumam dar mais

blico,sobre o que os interessa ou os com mais gente. Esse, se sair da programas para definir as áreas de trabalho aos plantonistas. Com escalas de traba-

irrita.E,cada vez mais,as empresas operadora, pode levar outros junto maior criminalidade. Seguradoras lho planejadas, o departamento reduziu o gasto

estão de olho nessas informações. – explica Mario Costa, gerente de têm neles uma ferramenta preciosa gerado por chamar policiais de casa.

– Uma empresa pode até não software da IBM Brasil. para identificar fraudes, como ob-

falar nada nas redes sociais, mas A IBM vem investindo pesado serva a especialista Fernanda Be-

nos softwares de análise de redes nhami, da empresa SAS, que atua

MARIO COSTA sociais, os programas de compu- com softwares de análise de dados:

Gerente de software da IBM Brasil tador que analisam e cruzam da- – Os sistemas identificam as re-

‘‘

Um cliente pode ter uma conta

de telefone alta e não ser tão

dos de fontes diversas. A própria

empresa usa a tecnologia para

identificar entre os funcionários

suas especialidades. O software

lações entre pessoas que dão pis-

tas para fraudes.Por exemplo,uma

pessoa que fez mais de um seguro

em cidades diferentes, com nomes

importante estrategicamente quanto varre o conteúdo de e-mails de semelhantes, e tem beneficiários

outro, que gasta menos mas fala trabalho, mensagens instantâne- em comum, pode ser percebida

com mais gente. Esse, se sair da as internas, os blogs e sites aces- mais facilmente.

operadora, pode levar outros junto. sados e as páginas favoritas dos

funcionários. Quando alguém rodrigo.muzell@zerohora.com.br

Privacidade em risco

Quando computadores são ca- exemplo: se depois de comprar um excessos. E, segundo o especialista Combate a fraudes

pazes de aprender tanto sobre nós, produto destinado ao público GLS, em comunicação na internet Mar-

a preocupação com a privacidade o cliente passa a receber sugestões celo Quinan, as empresas também Seguradoras usam os softwares de análise de re-

é real. Garantido pelo artigo 5º da de pacotes de viagem para gays. têm interesse em evitar abusos: de para traçar perfis de seus clientes e alertam pa-

Constituição Federal, o direito de – É o consumidor que tem de afinal, o objetivo de conhecer você ra possíveis fraudes. Um carro roubado em condi-

manter inviolável a vida privada é estar atento e buscar seus direitos. melhor é para melhorar a imagem ções totalmente diferentes do cotidiano do cliente,

reforçado também no Código de Dependendo do caso, o mau uso da marca.Usar informações pesso- ou apólices múltiplas com nomes muito parecido

Defesa do Consumidor, que per- de seus dados pode gerar um pedi- ais demais para oferecer produtos é chamam a atenção dos sistemas. Preocupado em

mite ao cidadão pedir a exclusão do de dano moral – dizAtheniense. um tiro que pode sair pela culatra. sair da crise econômica, o governo americano usa

de informações pessoais dos ban- O Brasil não tem uma legislação – É como mandar um dete- programas de análise de redes para identificar ca-

cos de dados de empresas. específica para o uso não autori- tive seguir sua mulher: você vai sos de mau uso no programa de estímulo do setor

Para o advogado especializa- zado de bancos de dados, lembra descobrir a informação, mas po- financeiro – um investimento de US$ 780 bilhões

do em tecnologia da informação o advogado. Com 65 milhões de de dinamitar a relação ao usá-la desde o ano passado. Os Estados Unidos também

Alexandre Atheniense, o limite da usuários de internet, dados eletrô- – afirma Quinan. apostam nos softwares para, vasculhando o texto

privacidade é quando empresas nicos são cada vez mais atraentes. Ou seja,vale a pena gritar quan- de e-mails do Departamento de Defesa, achar ca-

começam a tomar decisões basea- É outro motivo,segundo Athenien- do se sentir lesado.Até porque,com sos de corrupção em contratos de compra de ar-

das em informações que o cliente se, que faz do cidadão o principal softwares cada vez mais poderosos, mamentos, por exemplo.

gostaria de manter em sigilo. Por responsável por coibir eventuais muita gente estará ouvindo.

Vous aimerez peut-être aussi

- TCC Marketing Digital Com Ênfase Na Rede Social FacebookDocument17 pagesTCC Marketing Digital Com Ênfase Na Rede Social FacebookAndreia Augusta100% (1)

- C PantoneDocument2 pagesC PantonerodmmePas encore d'évaluation

- Fundamentos Dos Desenhos AnimadosDocument31 pagesFundamentos Dos Desenhos AnimadosAnoloAlberto100% (1)

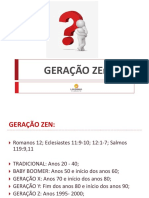

- Geração ZDocument16 pagesGeração ZRogério MoreiraPas encore d'évaluation

- Rede TVDocument12 pagesRede TVtristtessaPas encore d'évaluation

- Ghost Ref GuideDocument280 pagesGhost Ref GuideMarceloPas encore d'évaluation

- Claro - Movel - Termo - de - Adesao - Contrato - EditavelDocument3 pagesClaro - Movel - Termo - de - Adesao - Contrato - EditavelLeandro ColoviniPas encore d'évaluation

- Ibfc 01 Auxadm Auxalmo Auxcomp OpcopiDocument10 pagesIbfc 01 Auxadm Auxalmo Auxcomp OpcopiLucas Martins De AssisPas encore d'évaluation

- Livro de RedesDocument211 pagesLivro de RedesMaria Joao Valfreixo MarquesPas encore d'évaluation

- 07 Inf Bas PDFDocument140 pages07 Inf Bas PDFDarlei Vinicius Gomes da SilvaPas encore d'évaluation

- Manual Sentron PAC3200 Portugues PDFDocument168 pagesManual Sentron PAC3200 Portugues PDFPauloHackPas encore d'évaluation

- Redes Sociais Como Ferramentas de Jornalismo ParticipativoDocument18 pagesRedes Sociais Como Ferramentas de Jornalismo ParticipativomariosapereiraPas encore d'évaluation

- E Book 7 Atitudes Hiper Rendimento Taekwondo Ilovepdf Compressed PDFDocument15 pagesE Book 7 Atitudes Hiper Rendimento Taekwondo Ilovepdf Compressed PDFDavid DiasPas encore d'évaluation

- Imovel e Dicas - Como Declarar No IR As Benfeitorias em ImóveisDocument5 pagesImovel e Dicas - Como Declarar No IR As Benfeitorias em ImóveisthalersonPas encore d'évaluation

- Commbox SafeAlarm 3Document27 pagesCommbox SafeAlarm 3lfrn20044593Pas encore d'évaluation

- Tutorial Magento UsuarioDocument24 pagesTutorial Magento UsuarioafonsobmPas encore d'évaluation

- IPS Impressão Pessoal V 1.0Document13 pagesIPS Impressão Pessoal V 1.0Joao MarangoniPas encore d'évaluation

- Diretriz Efex 01 GamificacaoDocument14 pagesDiretriz Efex 01 GamificacaoAdelinaPas encore d'évaluation

- GT-B6520L Ug CommonDocument112 pagesGT-B6520L Ug CommonandrebribeiroPas encore d'évaluation

- Apontamentos TIC - 10º AnoDocument9 pagesApontamentos TIC - 10º AnoBeatrizPas encore d'évaluation

- WAG120N-BR V10 DS A Web, 0Document2 pagesWAG120N-BR V10 DS A Web, 0Pedro GoisPas encore d'évaluation

- Acórdão - Cicarelli X Youtube (Prova)Document24 pagesAcórdão - Cicarelli X Youtube (Prova)Ana Júlia GagliardiPas encore d'évaluation

- Mundo Do Celular Lista de PrecosDocument16 pagesMundo Do Celular Lista de PrecosFelipe MarlonPas encore d'évaluation

- Lista de Exercícios - Prova 2Document3 pagesLista de Exercícios - Prova 2AndersonOliveiraPas encore d'évaluation

- Programas de Navegação - Microsoft Internet Explorer, Mozilla Firefox, Google Chrome e SimilaresDocument26 pagesProgramas de Navegação - Microsoft Internet Explorer, Mozilla Firefox, Google Chrome e SimilaresEdnelsa RamosPas encore d'évaluation

- Atividade 10Document29 pagesAtividade 10LuisAlmeida100% (1)

- Curso Breve Cartomancia Licao 01Document8 pagesCurso Breve Cartomancia Licao 01Fidel H. Viegas100% (2)

- Principais Riscos No Chapisco e Reboco - DDSDocument24 pagesPrincipais Riscos No Chapisco e Reboco - DDSJair Ferreira FirmoPas encore d'évaluation

- Divisão PDFDocument4 pagesDivisão PDFGell22Pas encore d'évaluation

- Treinamento Mikrotik - MtcweDocument161 pagesTreinamento Mikrotik - MtcweUeltth N. Costa100% (1)