Académique Documents

Professionnel Documents

Culture Documents

Informatique Generale Ii

Transféré par

cheick ahmad babaTitre original

Copyright

Formats disponibles

Partager ce document

Partager ou intégrer le document

Avez-vous trouvé ce document utile ?

Ce contenu est-il inapproprié ?

Signaler ce documentDroits d'auteur :

Formats disponibles

Informatique Generale Ii

Transféré par

cheick ahmad babaDroits d'auteur :

Formats disponibles

INFORMATIQUE GENERALE II

INTRODUCTION GENERALE

Après avoir étudié l’ordinateur et son principe de traitement des informations (au premier

semestre), il est temps qu’on étudie les domaines d’utilisation de ce dernier. Dans le cadre de ce

semestre nous nous intéresserons qu’au domaine des réseaux informatiques. Ainsi ce cours sera

subdivisé en deux parties la première sera consacré aux réseaux informatiques et la seconde au réseau

internet.

PARTIE 1 : RESEAUX INFORMATIQUES

I. GENERALITES

De manière générale, un réseau est un rassemblement de personnes ou d’objets (on a par

exemple le réseau de personnes, le réseau routiers…). En informatique entend par réseau, les réseaux

d’entreprises, qui connectent différentes machines afin de pouvoir les faire communiquer entre elles.

Que ce soit pour le partage de fichiers ou l’envoi de messages, la plupart des entreprises sont

aujourd’hui dotées d’un réseau afin d’être plus efficientes.

1. DEFINITIONS DES TERMES

a) Réseau Informatique

Le Réseau informatique est un ensemble d’ordinateur reliés (y compris les périphériques qui y

sont connectés) ensemble par des canaux électroniques de communications, qui leur permettent

d’échanger des informations entre eux.

b) Station de travail

Une station de travail désigne généralement un ordinateur puissant à la disposition d'un

utilisateur et relié à un réseau.

c) Nœud

En informatique, un nœud (en anglais node) est une unité de base d'un réseau. Les nœuds sont

des périphériques ou des points de données sur un réseau plus grand. Dans un réseau local, un nœud est

un ordinateur.

d) Paquet

Afin de transmettre un message d'une machine à une autre sur un réseau, celui-ci est découpé en

plusieurs paquets transmis séparément. Le paquet est donc une unité de transmission utilisée pour

permettre au réseau informatique de communiquer.

2. INTERET DES RESEAUX

L’intérêt fondamental de mise en place d’un réseau est qu’il crée des synergies tout en assurant :

Le partage des ressources matérielles et logicielles du réseau :

Les fichiers

Les applications

Enseignant M. AHMADOU ABDOU BABA Page 1

INFORMATIQUE GENERALE II

Les périphériques comme des imprimantes, un scanner, un modem

La communication entre les membres du réseau :

La messagerie interne ou externe

L’accès à Internet

L’accès à distance au réseau et à ses ressources

Le travail en groupe :

La synchronisation des agendas, des notes de service

Le suivie des différentes versions d’un même projet

Le travail interactif entre les membres d’une même équipe

La sécurisation et la confidentialité des données :

Le contrôle de l’accès au réseau et à ses ressources

L’authentification centralisée des utilisateurs

La gestion des droits et des permissions :

Des comptes des utilisateurs

Des groupes

La gestion des mots de passe pour accéder à une ressource

L’automatisation des sauvegardes :

La mise en place d’une stratégie de tolérance de pannes

Le rassemblement de documents éparpillés sur tous les postes

La sélection de documents sensibles

La gestion de la régularité et de l’ampleur des sauvegardes

La protection de tous les documents numériques (lettres, tableaux,

photographies, vidéos, exécutables)

L’installation standardisée d’applications pour un grand nombre de postes :

Tous les utilisateurs disposent des mêmes applications

L’interface de tous les utilisateurs est la même

II. TYPOLOGIE DES RESEAUX

On distingue les réseaux informatiques selon deux critères à savoir :

1. SELON LE MEDIA

Selon le média utilisé on distingue deux types de réseau :

a) Les réseaux filaires

Le réseau filaire est un réseau (comme son nom l'indique) que l'on utilise grâce à une connexion

avec fil. Il utilise comme support de transmission :

o Les câbles à paires torsadées ;

o Les câbles coaxiaux ;

o La fibre optique.

b) Les réseaux non filaires

Le réseau non filaire ou réseau sans fil est un réseau (comme son nom l'indique) que l'on utilise

grâce à une connexion sans fil. Il utilise comme support de transmission :

Enseignant M. AHMADOU ABDOU BABA Page 2

INFORMATIQUE GENERALE II

o Les liaisons infrarouges : La liaison infrarouge est utilisée dans des réseaux sans fil

(réseaux infrarouges). Il lie des équipements infrarouges qui peuvent être soit des

téléphones soit des ordinateurs…

o Les liaisons hertziennes : c’est est une des liaisons les plus utilisées. Elle consiste à relier

des équipements radio en se servant des ondes radio.

2. SELON L’ETENDUE GEOGRAPHIQUE

Selon la zone du couverture du réseau on peut distinguer plusieurs types de réseau :

a) Les réseaux locaux (LAN)

Il s’agit d’un système de réseau local, limité à un bâtiment ou un terrain comprenant un nombre

relativement restreint d’ordinateurs et de médias de transmission.

b) Les réseaux métropolitains (MAN)

Ils sont de taille plus importante que les LAN, et peuvent ainsi couvrir l’étendue d’une ville. Ils

regroupent différents matériels et médias de transmission.

c) Les réseaux étendu (WAN)

Ils permettent d’interconnecter les MAN et LAN disséminés dans les villes ou régions du globe

différentes. Ils font généralement appel à des réseaux privés ou publics de télécommunication longues

distances.

III. TOPOLOGIES RESEAUX

Elles permettent de définir les liaisons entre les équipements du réseau et une hiérarchie

éventuelle entre eux. Il existe deux types de topologie de réseau :

1. TOPOLOGIE PHYSIQUE

Elle décrit la manière dont les composants physique d’un réseau sont connectés. On distingue

plusieurs types de topologie physique parmi les lesquelles on peut énumérer

a) La topologie en bus

C’est l’organisation la plus simple d’un réseau, tous les ordinateurs reliés sur une même ligne de

transmission par l’intermédiaire de câble généralement coaxial. Le mot « BUS » désigne la ligne

physique qui relie les machines du réseau.

b)

TOPOLOGIE DE RESEAU EN BUS

Enseignant M. AHMADOU ABDOU BABA Page 3

INFORMATIQUE GENERALE II

Avantages et inconvénients

Avantages Inconvénients

Un ordinateur en panne n'affectera pas le

réseau Une coupure du câble met le réseau hors service

Faible performance en cas de nombre de station

Coût du câble réduit important

Difficulté de localisation des problèmes en cas de

Facilité d'extension du réseau panne

Le câblage doit respecter la structure du bus

b) La topologie en étoile

Aussi appelée Hub and spoke c’est la topologie la plus courante actuellement en raison de sa

souplesse en matière de gestion et de dépannage d'un réseau

TOPOLOGIE DE RESEAU EN ETOILE

Avantages et inconvénients

Avantages Inconvénients

Un ordinateur en panne n'affectera pas le

réseau si le concentrateur est hors service, tout le réseau est hors service

c) La topologie en anneauChaque station doit être reliée au concentrateur dont beaucoup de

Ajout de nœud

Dans aisé

cette topologie, les ordinateurs communiquent à tour de rôle. On a donc une boucle

d’ordinateurs sur laquelle chacun d’eux va avoir la parole successivement.

Avantages et inconvénients

TOPOLOGIE TOPOLOGIE

DE RESEAU EN

DEANNEAU

RESEAU EN ANNEAU

Enseignant M. AHMADOU ABDOU BABA Page 4

INFORMATIQUE GENERALE II

Avantages et inconvénients

Avantages Inconvénients

Communication sur le réseau stable et

performante Une panne de station affecte le réseau

En cas de panne l'intervention affecte tout le réseau

d) La topologie en maille

C’est un type de réseau où les nœuds se connectent à d'autres nœuds homologues et orientent le

trafic au niveau du réseau.

TOPOLOGIE DE RESEAU EN MAILLE

Avantages et inconvénients

Il présente comme avantage le fait que lorsque plusieurs nœuds maillés sont interconnectés, le

réseau peut contourner les interférences, blocages et congestions. Son inconvénient est le nombre de

liaisons nécessaires qui devient très élevé lorsque le nombre de terminaux est important

e) La topologie en arbre

Appelée aussi topologie hiérarchique, dans cette topologie le réseau est divisé en niveau et on a

tendance à voir qu’on est en face d’un arbre généalogique.

TOPOLOGIE DE RESEAU EN ARBRE

Enseignant M. AHMADOU ABDOU BABA Page 5

INFORMATIQUE GENERALE II

2. TOPOLOGIE LOGIQUE

Une topologie logique est la structure logique d'une topologie physique, c'est à dire que la

topologie logique définit comment se passe la communication dans la topologie physique. On distingue

deux grands types de topologie logique:

a) Les topologies des réseaux à diffusion

i. Topologie en bus

Une topologie en bus désigne le fait que lors de l'émission de données sur le bus par une station

de travail, l'ensemble des stations de travail connectées sur le bus la reçoivent. Seule la station de travail

à qui le message est destiné la recopie. On distingue deux type de topologie en bus :

La topologie en bus unidirectionnel : L’émission et la réception se font sur un bus unique,

mais non simultanément.

La topologie en bus bidirectionnel : Les stations émettent et reçoivent dans un sens sur un

des deux bus et dans l'autre sur le second bus.

ii. Topologie en anneau

L'information circule le long de l'anneau dans un seul sens. A chaque passage d'un message au

niveau d'une station de travail, celle-ci regarde si le message lui est destiné, si c'est le cas elle le recopie.

Cette technologie est utilisée par les réseaux Token Ring et FFDI ( Fiber Distributed Data Interface,

réseau double anneaux )

b) La topologie des réseaux point à point

i. Topologie en étoile

L'ensemble des stations de travail est connecté à un concentrateur qui examine le contenu du

message, qui le régénère, et qui le transmet qu'à son destinataire. C'est en réalité un réseau de plusieurs

liaisons point par point, car il établit un circuit entre une paire d'utilisateurs.

ii. Topologie en maille

L’information circulant dans le réseau peut contourner les interférences ou le blocage grâce à ses

multiples liaisons.

IV. ARCHITECTURES RESEAUX

1. ARCHITECTURE CLIENT/SERVEUR

Cette architecture désigne un mode de communication entre plusieurs ordinateurs d'un réseau qui

distingue un ou plusieurs clients du serveur : chaque client peut envoyer des requêtes à un serveur. Un

serveur peut être spécialisé en serveur d'applications, de fichiers ou encore de messagerie électronique.

Les postes de travail n’ont seulement besoin que d’un petit bout de logiciel (appelé client) pour

se connecter au serveur.

Enseignant M. AHMADOU ABDOU BABA Page 6

INFORMATIQUE GENERALE II

2. ARCHITECTURE D’EGAL A EGAL

Encore appelée poste à poster (peer-to-peer en anglais, ou P2P), dans lequel chaque ordinateur

est à la fois client et serveur. Cette architecture est utilisée pour des petits réseaux.

Ce système peut être partiellement centralisé (une partie de l'échange passe par un serveur

central intermédiaire) ou totalement décentralisé (les connexions se font entre participants sans

infrastructure particulière).

ARCHITECTURE D’EGAL A EGAL

Enseignant M. AHMADOU ABDOU BABA Page 7

INFORMATIQUE GENERALE II

V. EQUIPEMENTS DES RESEAUX INFORMATIQUES

On peut classer les équipements suivant deux catégories :

1. EQUIPEMENTS DE BASE

Ces sont les équipements qui répondent aux besoins nécessaires de création d’un réseau qui

dispose au moins de deux station de travail. On peut citer entre autre :

a) L’ordinateur

C’est un calculateur électronique autonome capable de traiter les informations de manière

automatique.

b) Le serveur

C’est un ordinateur généralement beaucoup plus puissant (ou une application) qui permet aux

stations d’accéder à l'ensemble des ressources qui leurs sont connectées, ils les gèrent et les partagent.

Le serveur peut être dédié, cela signifie que l'ensemble de ses capacités est utilisé en tant que

serveur, ou il peut être non dédié, on peut alors l'utiliser comme station de travail.

Il existe différents types de serveurs :

Les serveurs de disque: Ils permettent le partage du support physique de sauvegarde, les

disques durs, les disques optiques.

Les serveurs de fichiers : Ils permettent le partage des fichiers et donc des différentes

applications qui peuvent être utilisées par les stations de travail selon les droits accordés.

Les serveurs d'imprimantes : Ils permettent :

la gestion de l'impression,

la mise en attente des travaux d'impressions,

la gestion de la file d'attente des travaux d'impression.

Les serveurs de communication : Ils permettent de communiquer à l'aide de passerelle, de

ponts, de routeurs, et de modems avec d'autres réseaux.

c) La carte réseau

Elle permet la connexion entre les serveurs et les stations de travail et gère une partie du

protocole.

ARCHITECTURE D’EGAL A EGAL

Enseignant M. AHMADOU ABDOU BABA Page 8

INFORMATIQUE GENERALE II

d) Le câble réseau

Également appelé câble Ethernet, c’est ce câble qui permet relie les équipements informatiques

dans un réseau.

CABLE RESEAU AVEC CONNECTEUR RJ45

Le choix de ce câble dépend du débit internet qu’on souhaite avoir dans un réseau. Les

technologies évoluent avec les catégories de câbles Ethernet. Ainsi, on en dénombre actuellement trois

principales catégories de câble réseau qui sont utilisées pour les transmissions de données sur les

réseaux :

Catégorie 5 : qui représente le standard en la matière, avec un transfert de données compris

entre 10 et 100 Mbps (Mégabits par seconde) il est le plus solide physiquement, mais moins

rapide du marché actuel, et celui qui convient le mieux si l’on doit utiliser une importante

longueur de câble (plus de 5 m) ;

Catégorie 5E : remplaçant du câble de cat 5, le cat 5E propose un débit plus important avec

une capacité de transfert de 1 000 Mbps. Son rapport prix/performance est imbattable sur

l’offre disponible.

Catégorie 6 : il possède un séparateur qui isole les fils de cuivre. Une différence qui

augmente considérablement la rapidité et lui confère 10 Gigabit de capacité pour une bande

passante de 250 MHz (contre 100 MHz pour le cat 5). Il est donc beaucoup plus

performant, mais aussi plus onéreux à l’achat.

e) Les supports de transmission

En réseau informatique, réseau téléinformatique ou encore réseau télécoms on entend par support

de transmission ou canal de transmission, le canal qui servira de chemin pour le passage des

informations afin de les transmettre d’un point à un autre.

On distingue plusieurs sortes de support de transmission. Sur ce chapitre, nous allons voir :

i. La paire téléphonique torsadée

La paire téléphonique torsadée peut être simple, double, blindée. Son débit est de 10 Mégabits/s

et sa bande passante est de 4 MHz. La distance maximum sans répéteur est de plus d’un kilomètre.

Enseignant M. AHMADOU ABDOU BABA Page 9

INFORMATIQUE GENERALE II

ii. Le câble coaxial

Le câble coaxial a un blindage qui permet de l'isoler des perturbations extérieures. Son débit est

de 10 à 50 Mégabits/s. et sa bande passante est de 50 à 400 Mégahertz et son impédance est de 50 ou 75

Ohms. La distance maximum sans répéteur est de plus de 10 kilomètres.

iii. La fibre optique

La fibre optique fait circuler un faisceau lumineux qui est le support de l'information, ce qui

permet au signal d'être isolé des perturbations extérieures. Son débit est de l’ordre 500 Mégabits/s. Le

signal circule sur ce média unidirectionnellement. Sa bande passante est de plusieurs Gigahertz. La

distance maximum sans répéteur est de 70 kilomètres.

On distingue deux principales types de fibre optique :

La fibre optique multimode

La fibre optique monomode

iv. Les liaisons infrarouges

L'infrarouge est une onde électromagnétique, dont le nom signifie « en dessous du rouge » (du

latin infra : « plus bas »), car ce domaine prolonge le spectre visible du côté du rayonnement de

fréquence la plus basse, qui apparaît de couleur rouge. il permet la transmission des données sans fil.

Cette technologie est employée dans des réseaux sans fil ayant une faible distance.

v. Les liaisons hertziennes

L’intérêt principal des liaisons hertziennes et qu’elles ne nécessitent pas de support physique entre

l’émetteur et le récepteur de l’information. C’est le moyen de communication idéal pour les liaisons

avec les objets mobiles: piétons, automobiles, bateaux, trains, avions, fusées, satellites, etc..

Enseignant M. AHMADOU ABDOU BABAPage 10

INFORMATIQUE GENERALE II

Les systèmes utilisant les liaisons hertziennes sont :

Radiodiffusion (en modulation d’amplitude ou de fréquence)

Télédiffusion (analogique ou numérique, terrestre ou par satellite)

Radiocommunications : Talkie-walkie, liaison VHF pour avions ou bateaux

Faisceaux hertziens.

Téléphonie : téléphone DECT1 (réseau de téléphones sans fil à l’intérieur d’une

maison ou d’une petite entreprise), téléphone mobile.

Internet : Liaison Wi-Fi (réseau Internet sans fil à l’intérieur d’une maison ou d’une

petite entreprise).

f) Le connecteur RJ45

Le connecteur RJ45 (RJ pour Registered Jack) permet de relier entre eux différents appareils de

communication. Il est constitué de quatre paires de fils torsadés serties dans une broche en plastique.

g) La prise RJ45

Une prise RJ45, également appelée port Ethernet ou connecteur RJ45 se présente sous la forme

d'un connecteur avec huit fils sertis dans une broche plastique à l'extrémité d'un câble ou d'une prise

murale.

h) Le transceiver (transmetteur)

C'est la contraction de transmeter/receiver, il y en a dans tous les domaines. En informatique,

c'est un adaptateur qui permet de passer d'un type de câble à un autre. Il est principalement utilisé dans

les réseaux locaux Ethernet sous la forme d'un composant situé à l'interconnexion du câble desservant

une station du câble coaxial matérialisant le bus.

Exemples de transceiver

1

Digital Enhanced Cordless Telecommunications

Enseignant M. AHMADOU ABDOU BABAPage 11

INFORMATIQUE GENERALE II

2. EQUIPEMENTS D’INTERCONNEXION

Permet de transmettre les données d’un nœud à un autre, ils sont :

a) Le hub (concentrateur)

Un hub est aussi un équipement informatique permettant de relier plusieurs ordinateurs sur un

réseau. Il s’agit des touts débuts de l’informatique en réseau. Voyez un hub un peu comme une

multiprise électrique, fournissant du réseau à tous les ordinateurs mais sans plus.

b) Le Switch (commutateur)

Le Switch est aussi un équipement informatique permettant l’interconnexion de plusieurs

ordinateurs sur un même réseau. Il a l’avantage d’opérer un filtrage des paquets reçus, et de les

transférer uniquement au destinataire prévu contrairement au Hub qui transmet tous les paquets à

l’ensemble des machines (broadcast)

Enseignant M. AHMADOU ABDOU BABAPage 12

INFORMATIQUE GENERALE II

c) La passerelle (Gateway)

Une passerelle est un dispositif (répéteur, pont, routeur) qui permet de relier deux réseaux

informatiques comme par exemple un réseau local et Internet. Ainsi, plusieurs ordinateurs ou l'ensemble

du réseau local peuvent accéder à Internet par l'intermédiaire de la passerelle. Le plus souvent, elle sert

également de firewall.

d) Le routeur

Un routeur est un équipement d'interconnexion de réseaux informatiques permettant d'assurer le

routage des paquets entre deux réseaux ou plus afin de déterminer le chemin qu'un paquet de données va

emprunter.: c’est une passerelle de niveau 3

Enseignant M. AHMADOU ABDOU BABAPage 13

INFORMATIQUE GENERALE II

e) Le pont (Bridge)

Un pont est un équipement informatique qui permet d'interconnecter deux segments de réseaux

distincts, soit de technologies différentes, soit de même technologie, mais physiquement séparés à la

conception pour diverses raisons (géographique, extension de site etc.) : c’est une passerelle de niveau 2

f) Les répéteurs

Un répéteur (en anglais repeater) est un équipement simple permettant de régénérer un signal

entre deux nœuds du réseau, afin d'étendre la distance de câblage d'un réseau : c’est une passerelle de

niveau 1

VI. NOTION D’ADRESSAGE IP

Une adresse IP est l'identificateur unique qui permet d’identifier les ordinateurs sur le réseau et

de les distinguer les uns des autres. Cette adresse est requise pour tous les ordinateurs et composants

réseau, tels qu'un routeur, qui communique à l'aide du protocole TCP/IP. Elle est composée d'une série

de quatre segments numériques, compris chacun entre 0 et 255.

1. STRUCTURE D’ADRESSE IP

Une adresse IP comporte deux parties : l'identificateur de réseau et l'identificateur d'hôte

a) Identificateur de réseau (Net ID)

La première partie de l'adresse IP correspond à l'identificateur de réseau, qui identifie le segment

réseau sur lequel se trouve l'ordinateur. Cet identificateur doit être le même pour tous les ordinateurs qui

se trouvent sur un même segment.

b) Identificateur d’hôte (Host ID)

La deuxième partie de l'adresse IP correspond à l'identificateur d'hôte, qui identifie un

ordinateur, un routeur ou tout autre périphérique sur un segment. L'identificateur de chaque hôte doit

être unique dans l'identificateur de réseau

Enseignant M. AHMADOU ABDOU BABAPage 14

INFORMATIQUE GENERALE II

2. ADRESSE PARTICULIERES

a) Adresse réseau

C’est une adresse IP qui désigne un réseau et non pas une machine de ce réseau. Elle est obtenu

en plaçant tous les bits de la partie machine à zéro

b) Adresse de diffusion

Encore appelée Brodcast (en anglais) cette adresse permet à une machine d’envoyer des données

à toutes les machines d’un réseau. Cette adresse est celle obtenue en mettant tous les bits de l’host id à 1.

c) Adresse de diffusion limitée

Encore appelée Multicast (en anglais) cette adresse permet à une machine d’envoyer des

données qu’aux machines destinataire contrairement qu’au brodcast qui diffuse les données à toutes les

machine d’un réseau.

d) Adresse de bouclage

Une adresse de bouclage loopback (en anglais) est une adresse utilisée par une interface pour

s'envoyer un message à elle-même. Elle peut, par exemple, être utilisée lors de tests.

En IP v4, il s'agit de l'adresse 127.0.0.1. En IP v6, il s'agit de l'adresse ::1.

3. ADRESSAGE IP PAR CLASSE

Les classes d'adresses permettent d'affecter des identificateurs de réseau aux entreprises pour que

les ordinateurs connectés à leurs réseaux puissent communiquer sur Internet. Elles permettent également

de définir le point de séparation entre l'identificateur de réseau et l'identificateur d'hôte. Une entreprise

se voit affecter un bloc d'adresses IP, désignées par l'identificateur de réseau du destinataire, en fonction

de la taille de l'entreprise. Par exemple, une entreprise comptant 200 hôtes se verra affecter un

identificateur de réseau de classe C, tandis qu'une entreprise comptant 20 000 hôtes se verra affecter un

identificateur de réseau de classe B.

a) Les adresses de classe A

Les adresses de classe A sont affectées à des réseaux dont le nombre d'hôtes est élevé. Cette

classe prend en charge 126 réseaux, en utilisant le premier segment numérique pour l'identificateur

créseau. Les trois autres segments sont utilisés pour l'identificateur d'hôte afin de prendre en charge 16

777 214 hôtes par réseau.

b) Les adresses de classe B

Les adresses de classe B sont affectées aux réseaux de moyenne ou de grande taille. Cette classe

prend en charge 16 384 réseaux, en utilisant les deux premiers segments numériques pour l'identificateur

de réseau. Les deux autres segments sont utilisés pour l'identificateur d'hôte afin de prendre en charge 65

534 hôtes par réseau.

c) Les adresses de classe C

Les adresses de classe C sont utilisées pour les réseaux locaux de petite taille. Cette classe prend

en charge environ 2 097 152 réseaux, en utilisant les trois premiers segments numériques pour

Enseignant M. AHMADOU ABDOU BABAPage 15

INFORMATIQUE GENERALE II

l'identificateur de réseau. Le dernier segment est utilisé pour l'identificateur d'hôte afin de prendre en

charge 254 hôtes par réseau.

PARTIE 2 : RESEAU INTERNET

Enseignant M. AHMADOU ABDOU BABAPage 16

Vous aimerez peut-être aussi

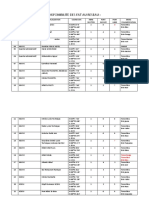

- Disponibilite Des FatDocument7 pagesDisponibilite Des Fatcheick ahmad babaPas encore d'évaluation

- LM CamtelDocument2 pagesLM Camtelcheick ahmad babaPas encore d'évaluation

- Departement Genie CivilDocument15 pagesDepartement Genie Civilcheick ahmad babaPas encore d'évaluation

- Gec 15Document1 pageGec 15cheick ahmad babaPas encore d'évaluation

- Gec 15Document1 pageGec 15cheick ahmad babaPas encore d'évaluation

- Caractéristiques Techniques D'un Bulldozer D8Document21 pagesCaractéristiques Techniques D'un Bulldozer D8ouattara yaya katiaPas encore d'évaluation

- Approximation Au Sens Des Moindres Carrés (MANI YOUSSEF Et KRIT RIDA)Document52 pagesApproximation Au Sens Des Moindres Carrés (MANI YOUSSEF Et KRIT RIDA)RIDA KRITPas encore d'évaluation

- Exercices de Mecanique Des Fluides I EL PDFDocument7 pagesExercices de Mecanique Des Fluides I EL PDFMETAHRI Dhiyaeddine0% (1)

- Outils Informatique Statistique Part 1Document33 pagesOutils Informatique Statistique Part 1Hadjer AdaidaPas encore d'évaluation

- CM BonusDocument9 pagesCM BonusAlexis De-lazzariPas encore d'évaluation

- Serie 2Document2 pagesSerie 2Yassine EL FAKHAOUIPas encore d'évaluation

- Analyse LexicaleDocument7 pagesAnalyse LexicaleStella BenPas encore d'évaluation

- Sujet Concours Ingenieur Spe Informatique Systeme Dinformation Int Opt Reseaux Telecommunications Admissibilite ProjetDocument125 pagesSujet Concours Ingenieur Spe Informatique Systeme Dinformation Int Opt Reseaux Telecommunications Admissibilite Projetdomy ondoPas encore d'évaluation

- Portfolio 6Document17 pagesPortfolio 6lano100% (1)

- Formatux MaformationlinuxDocument680 pagesFormatux MaformationlinuxGilles DELMAS100% (1)

- Info Probatoire AABISHAC 1 1Document2 pagesInfo Probatoire AABISHAC 1 1habiba issaPas encore d'évaluation

- Cours FA 2020 PDocument61 pagesCours FA 2020 Psaif ben haliamPas encore d'évaluation

- TEST n8 QCM CC1Document42 pagesTEST n8 QCM CC1claracpz13Pas encore d'évaluation

- Environnement Word Et Saisie D PDFDocument12 pagesEnvironnement Word Et Saisie D PDFAtman RahPas encore d'évaluation

- Hartmut Rosa Rendre Le Monde Indisponible 2020 La Découverte Libgen - LiDocument120 pagesHartmut Rosa Rendre Le Monde Indisponible 2020 La Découverte Libgen - LiJairo RochaPas encore d'évaluation

- Projet (Gestion Pour Compte De)Document14 pagesProjet (Gestion Pour Compte De)RAFIK MNASPas encore d'évaluation

- StatistiqueDocument14 pagesStatistiqueAhmed DiopPas encore d'évaluation

- Diagnostic Des Besoins RecrutementDocument70 pagesDiagnostic Des Besoins RecrutementCoachPro Aziz TakhmouPas encore d'évaluation

- Daf Cf85 SusDocument2 pagesDaf Cf85 Susmnawar100% (1)

- 100 Questions Sur ExcelDocument7 pages100 Questions Sur ExcelScribdTranslationsPas encore d'évaluation

- BTS MfamDocument155 pagesBTS MfamarnaudmarielPas encore d'évaluation

- 1 Notions de Base: Apprendre À Programmer Avec Le Learncbot Sur Arduino/DiduinoDocument6 pages1 Notions de Base: Apprendre À Programmer Avec Le Learncbot Sur Arduino/DiduinoRoua BoudaggaPas encore d'évaluation

- Chap1 MémoiresSemi-ConducteursDocument8 pagesChap1 MémoiresSemi-ConducteursGuitoun DJIHENEPas encore d'évaluation

- Conf ZIANE Youcef Seminaire Doctoral Sur L Innovation Et Le Transfert Technologique Erasmus Plus SATELIT Univ Bejaia 15 16 Juillet 2019Document26 pagesConf ZIANE Youcef Seminaire Doctoral Sur L Innovation Et Le Transfert Technologique Erasmus Plus SATELIT Univ Bejaia 15 16 Juillet 2019Hayet HayetPas encore d'évaluation

- Travail de TICDocument5 pagesTravail de TICnissa anissaPas encore d'évaluation

- CV Brahim El Kharras IAADocument1 pageCV Brahim El Kharras IAABrahim KhPas encore d'évaluation

- L'Évolution Des Compétences Managériales Face À L'essor de L'intelligence Artificielle: Une Approche Par Les Méthodes MixtesDocument28 pagesL'Évolution Des Compétences Managériales Face À L'essor de L'intelligence Artificielle: Une Approche Par Les Méthodes MixtesSaghbiniPas encore d'évaluation

- Fiche4phototherapie Intensive LEDDocument4 pagesFiche4phototherapie Intensive LEDamor kermaya100% (1)

- Latitude-E6400 - Service Manual - FR-FRDocument104 pagesLatitude-E6400 - Service Manual - FR-FRMichel LokoPas encore d'évaluation

- CC Etude Construction Postes HTDocument228 pagesCC Etude Construction Postes HTChaouki Abdallah100% (9)