Académique Documents

Professionnel Documents

Culture Documents

Devoir de Contrôle N°1 2009 2010 (Mme Ayda Ridene Ben Mna)

Transféré par

Chayma ElmiTitre original

Copyright

Formats disponibles

Partager ce document

Partager ou intégrer le document

Avez-vous trouvé ce document utile ?

Ce contenu est-il inapproprié ?

Signaler ce documentDroits d'auteur :

Formats disponibles

Devoir de Contrôle N°1 2009 2010 (Mme Ayda Ridene Ben Mna)

Transféré par

Chayma ElmiDroits d'auteur :

Formats disponibles

Lycée secondaire Abdel Aziz Khouja Section : Technologie de l’informatique

Professeur : DEVOIR DE CONTROLE N°1

Mme RIDENE BEN MNA A. Date : 04/11/2009

Durée : 1 heure Cœfficient :

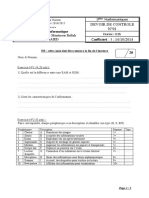

PARTIE I : Culture informatique et architecture d’un micro-ordinateur

Exercice N°1 :

a) Trouver le mot équivalent à chaque définition donnée B I O M

dans le tableau suivant et ceci en barrant les caractères M T I V

O U R U

figurant dans la grille (à droite) formant le terme recherché. R S S B

Définition Qui suis je ?

Je suis une unité de mesure égale 1024 KO

Je suis un bus universel série

Je suis la plus petites informations

Je suis une mémoire morte

b) Avec les lettres restantes former un mot désignant un programme malveillant introduit dans un

ordinateur à l’insu de l’utilisateur.

…………………………………………………………………………………………………………….

Exercice N°2 :

Remplir la colonne « Emplacement » par le lieu de chaque étape de cycle de chargement-

décodage -exécution d’un processeur.

Etape Emplacement

charger l’instruction à exécuter

Décodage de l’instruction

Pointer l’instruction suivante

Exécution de l’instruction

stocker le résultat

Exercice N°3 :

Encadrer le terme intrus da chaque ensemble donné en justifiant ta réponse.

Disquette, PS2, CDROM, disque dur, DVD

……………………………………………………………………………………………………………………

MO, pixel, ppm, spyware, inch

……………………………………………………………………………………………………………………

EEPROM, modem, CMOS, mémoire cache

………………………………………………………………………………………………………………….

Exercice N°4 :

Questions

Un vendeur de micro-ordinateurs offre la configuration a) Combien de caractères peut-on stocker de

suivante: manière temporaire?

Un micro-ordinateur de 256Mo de RAM, ...............................................................................

Un microprocesseur Intel 866 Mhz, b) Combien de CD doit-on utiliser pour faire

Un disque Dur de 40 Go, une sauvegarde du disque dur lorsque

Modem 56kbps, celui-ci est plein?

Ecran 17 …………………………. ………………………………

Une Unité de CDROM de 700 MO, c) Citer les composants d’entrée- sortie de

Une imprimante laser, cette configuration:

……………………………………………………………

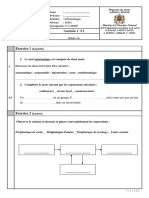

PARTIE I : Résolution des problèmes et programmation

Exercice N°1 :

Soient les déclarations suivantes :

Var x, y :real ; a,e :integer ; OK : boolean ;

Compléter par V (vrai) si l’affectation est valide et par F (Faux) sinon.

OK := true ; Y :=a

a := a/2 ; Ok := x <= (x-3)

x := trunc(y) ; Y := random ;

e := ((a+3) mod y) div 3 e :=round(y)

Exercice N°2 :

Ecrire une analyse et un algorithme d’un programme qui affiche la valeur r

de la surface hachurée. La seule donnée est le rayon R.

………………………………………………………………………………………………………………………..

………………………………………………………………………………………………………………………..

………………………………………………………………………………………………………………………..

………………………………………………………………………………………………………………………..

………………………………………………………………………………………………………………………..

………………………………………………………………………………………………………………………..

………………………………………………………………………………………………………………………..

………………………………………………………………………………………………………………………..

………………………………………………………………………………………………………………………..

………………………………………………………………………………………………………………………..

………………………………………………………………………………………………………………………..

………………………………………………………………………………………………………………………..

………………………………………………………………………………………………………………………..

………………………………………………………………………………………………………………………..

………………………………………………………………………………………………………………………..

………………………………………………………………………………………………………………………..

………………………………………………………………………………………………………………………..

………………………………………………………………………………………………………………………..

………………………………………………………………………………………………………………………..

………………………………………………………………………………………………………………………..

………………………………………………………………………………………………………………………..

………………………………………………………………………………………………………………………..

IL FAUT REFELECHIR AVANT D’ECRIRE

Bon travail

Vous aimerez peut-être aussi

- Machines de Jeux: Architecture des Consoles de Jeux VidéoD'EverandMachines de Jeux: Architecture des Consoles de Jeux VidéoÉvaluation : 3.5 sur 5 étoiles3.5/5 (2)

- Devoir de Contrôle N°1 - Informatique - 2ème Info (2009-2010) Mme Ayda Ridene Ben Mna PDFDocument2 pagesDevoir de Contrôle N°1 - Informatique - 2ème Info (2009-2010) Mme Ayda Ridene Ben Mna PDFjbeliee jbeliPas encore d'évaluation

- Devoir de Contrôle N°1 - Informatique - 2ème Informatique (2011-2012) Mme FatmaDocument2 pagesDevoir de Contrôle N°1 - Informatique - 2ème Informatique (2011-2012) Mme Fatmajbeliee jbeliPas encore d'évaluation

- Devoir de Synthèse N°1 2009 2010 (Mme Ayda Ridene Ben Mna)Document2 pagesDevoir de Synthèse N°1 2009 2010 (Mme Ayda Ridene Ben Mna)glitchtn017Pas encore d'évaluation

- Devoir Entcom EdamDocument4 pagesDevoir Entcom EdamAhmed ChaabenPas encore d'évaluation

- EMD Interro AO2021Document4 pagesEMD Interro AO2021houssPas encore d'évaluation

- Devoir de Contrôle N°1 Exemple 5 2014 2015Document3 pagesDevoir de Contrôle N°1 Exemple 5 2014 2015Anouer MachfarPas encore d'évaluation

- Devoir de Contrôle N°1 - Informatique - 2ème Economie & Services (2018-2019) Mme Mkaouar LailaDocument3 pagesDevoir de Contrôle N°1 - Informatique - 2ème Economie & Services (2018-2019) Mme Mkaouar LailaYasmin MohamedPas encore d'évaluation

- Séries Exemple 6Document3 pagesSéries Exemple 6aichaPas encore d'évaluation

- Devoir de Contrôle N°1 Exemple 9 2011 2012Document5 pagesDevoir de Contrôle N°1 Exemple 9 2011 2012Anouer Machfar100% (1)

- DEVOIR1 InformatiqueDocument2 pagesDEVOIR1 InformatiqueBole Jean-Luc100% (1)

- Devoir de Contrôle N°1 - Algorithmique - 2ème TI (2010-2011) MR AnisDocument3 pagesDevoir de Contrôle N°1 - Algorithmique - 2ème TI (2010-2011) MR Anisjbeliee jbeliPas encore d'évaluation

- Devoir de Contrôle N°1 - Informatique - 3èmetechnique (2009-2010)Document2 pagesDevoir de Contrôle N°1 - Informatique - 3èmetechnique (2009-2010)Nour AyediPas encore d'évaluation

- Contrôle 1 - Semestre 1 - 1ACCDocument1 pageContrôle 1 - Semestre 1 - 1ACCYoussef HAMMOUCH100% (1)

- Efm WindowsDocument4 pagesEfm WindowsYassin AbdoPas encore d'évaluation

- Dev Nisseb 2ème2022Document4 pagesDev Nisseb 2ème2022PROF PROF100% (1)

- Série D'exercices Module 1 - TCSFDocument3 pagesSérie D'exercices Module 1 - TCSFKarim LaghmamPas encore d'évaluation

- Devoirs de Contrôle N°1 Exemple 11 2014 2015Document3 pagesDevoirs de Contrôle N°1 Exemple 11 2014 2015fedi touilPas encore d'évaluation

- Devoir de Contrôle N°1 - Informatique - 3ème Mathématiques (2012-2013) MR Layouni KaisDocument3 pagesDevoir de Contrôle N°1 - Informatique - 3ème Mathématiques (2012-2013) MR Layouni KaisNour Ayedi100% (2)

- Exercice InformatiqueDocument27 pagesExercice InformatiqueEric SogloPas encore d'évaluation

- Devoir-De-Synthèse 1 4sti-2-partie-HTML5-CSSDocument6 pagesDevoir-De-Synthèse 1 4sti-2-partie-HTML5-CSSAyoub AcresPas encore d'évaluation

- Contrôle N - 1 InformatiqueDocument2 pagesContrôle N - 1 InformatiqueNid Agency75% (4)

- 1 Epreuve Systeme InformatiqueDocument3 pages1 Epreuve Systeme Informatiqueahandaarthurlouis5100% (1)

- Questions ContrôlDocument5 pagesQuestions ContrôlHamza HamzaPas encore d'évaluation

- Cahier 9èmeDocument21 pagesCahier 9èmeAdam AbdeljaouadPas encore d'évaluation

- Devoir de Contrôle N°1 - Informatique - 2ème Economie & Services (2011-2012) MR Wadii Ben KhedherDocument2 pagesDevoir de Contrôle N°1 - Informatique - 2ème Economie & Services (2011-2012) MR Wadii Ben KhedherMohamed Ben fadhelPas encore d'évaluation

- Devoir de Contrôle N°1 Exemple 16 2014 2015Document3 pagesDevoir de Contrôle N°1 Exemple 16 2014 2015Anouer MachfarPas encore d'évaluation

- Serie Dexercice Module 1 2021Document2 pagesSerie Dexercice Module 1 2021Tik tok pubgPas encore d'évaluation

- DS Rle 2017Document4 pagesDS Rle 2017Dorra GuedriPas encore d'évaluation

- Devoir de Contrôle N°1 - Informatique - 2ème Economie & Services (2018-2019) Mme Mkaouar LailaDocument3 pagesDevoir de Contrôle N°1 - Informatique - 2ème Economie & Services (2018-2019) Mme Mkaouar LailaTarak TunisienPas encore d'évaluation

- Cours Informatiqueordinateuretsystmedexploitation 7me2010 2011mmesamehmejdoub 110927053110 Phpapp02Document11 pagesCours Informatiqueordinateuretsystmedexploitation 7me2010 2011mmesamehmejdoub 110927053110 Phpapp02Hassine ZarratPas encore d'évaluation

- Evaluation2 2023-2024 1ereCDDocument3 pagesEvaluation2 2023-2024 1ereCDkeimbakopPas encore d'évaluation

- DS - RC - Fevrier - 2017 BarèmeDocument5 pagesDS - RC - Fevrier - 2017 Barèmebaklouti lindaPas encore d'évaluation

- Introduction A La Théorie Des Codes PDFDocument44 pagesIntroduction A La Théorie Des Codes PDFSoufiane Bouchlaghem0% (1)

- CC1 Science 1 PDFDocument3 pagesCC1 Science 1 PDFinfojamai2023Pas encore d'évaluation

- Contrôle de Rattrapage: Exercice N°01: (6 PTS)Document4 pagesContrôle de Rattrapage: Exercice N°01: (6 PTS)يوسف مرزوقPas encore d'évaluation

- Evaluation 1s1 TCDocument2 pagesEvaluation 1s1 TCHam ElectroPas encore d'évaluation

- Serie Dexercice Module 1Document2 pagesSerie Dexercice Module 1Duchess Gazeru Güzel TebessümPas encore d'évaluation

- Serie Dexercice Module 1Document2 pagesSerie Dexercice Module 1Soumia MedrariPas encore d'évaluation

- Controle1 v2 Informatique TCDocument2 pagesControle1 v2 Informatique TCanass0% (1)

- DC Evaluation2 2info T2Document2 pagesDC Evaluation2 2info T2Hm WalidPas encore d'évaluation

- Devoir Microcontrôleurs 2012-2013Document5 pagesDevoir Microcontrôleurs 2012-2013Énō ŁāPas encore d'évaluation

- Ds 1Document3 pagesDs 1Lamiss GhoulPas encore d'évaluation

- TD - Système D'informationDocument3 pagesTD - Système D'informationAbdelkarimLaghmamPas encore d'évaluation

- DEVOIR-DE-CONTRÖLE-N2-Caisse Enregistreuse-Système de Numération - 2AS-LYCEE-BIR-LAHMAR-AZZABI-MOEZ-2022-2023 PDFDocument3 pagesDEVOIR-DE-CONTRÖLE-N2-Caisse Enregistreuse-Système de Numération - 2AS-LYCEE-BIR-LAHMAR-AZZABI-MOEZ-2022-2023 PDFChokri MAKTOUFPas encore d'évaluation

- Devoir 2 Modele 3 Informatique 1ac Semestre 1Document2 pagesDevoir 2 Modele 3 Informatique 1ac Semestre 1Azhar El JanaPas encore d'évaluation

- Devoir 2 Modele 6 Informatique 1ac Semestre 1Document2 pagesDevoir 2 Modele 6 Informatique 1ac Semestre 1Azhar El JanaPas encore d'évaluation

- Devoir de Synthèse N°1 - Informatique - 2ème Economie & Gestion (2015-2016) MR BELKAHLA MohamedDocument3 pagesDevoir de Synthèse N°1 - Informatique - 2ème Economie & Gestion (2015-2016) MR BELKAHLA MohamedMohamed Ben fadhelPas encore d'évaluation

- Devoir 1 Modele 5 Informatique Tronc Commun Semestre 1Document2 pagesDevoir 1 Modele 5 Informatique Tronc Commun Semestre 1ZAHRA FASKAPas encore d'évaluation

- TD 2Document8 pagesTD 2MH INA KAHIYEHPas encore d'évaluation

- Devoir 1 Modele 12 Informatique Tronc Commun Semestre 1 PDFDocument2 pagesDevoir 1 Modele 12 Informatique Tronc Commun Semestre 1 PDFDABILA100% (1)

- Acticité D'intégration 6e - S1Document4 pagesActicité D'intégration 6e - S1Free SnerckPas encore d'évaluation

- Devoir de Contrôle N°1 Lettre 1 Groupe1 2009 2010 (Gharsallah Meriem) (Marsa Erriadh)Document2 pagesDevoir de Contrôle N°1 Lettre 1 Groupe1 2009 2010 (Gharsallah Meriem) (Marsa Erriadh)Vinny TerranovaPas encore d'évaluation

- Devoirs de Contrôle N°1 Exemple 19 2009 2010Document2 pagesDevoirs de Contrôle N°1 Exemple 19 2009 2010Chayma ElmiPas encore d'évaluation

- Intero Archi 2018 2019Document2 pagesIntero Archi 2018 2019ihonkPas encore d'évaluation

- Exercice Reseau 2012Document1 pageExercice Reseau 2012Mohamed MortadiPas encore d'évaluation

- Evaluation 1s1 2ASICDocument2 pagesEvaluation 1s1 2ASICHam ElectroPas encore d'évaluation

- Enr Exam Type Sem1 2022Document2 pagesEnr Exam Type Sem1 2022zaafoPas encore d'évaluation

- MémoiresDocument9 pagesMémoiresredkonikhoPas encore d'évaluation

- Controle 1 AcDocument3 pagesControle 1 AchamzaPas encore d'évaluation

- PolicesDocument9 pagesPoliceswillianotchristianotPas encore d'évaluation

- Transfert Bonus Expresso - Recherche GoogleDocument1 pageTransfert Bonus Expresso - Recherche Google9wjzgpcvrqPas encore d'évaluation

- Devoir N° 27 1er S1 S2 - SunudaaraDocument4 pagesDevoir N° 27 1er S1 S2 - SunudaaraAhmadou Gueule SallPas encore d'évaluation

- Traitement de Texte TP 19Document3 pagesTraitement de Texte TP 19smail100% (1)

- 7-Cours Gestion Des Droits D'accéesDocument11 pages7-Cours Gestion Des Droits D'accéesiméne belkadiPas encore d'évaluation

- AltadisDocument2 pagesAltadisBnjoyPas encore d'évaluation

- TP5 Iptables BasesDocument3 pagesTP5 Iptables BasesYousra dechirPas encore d'évaluation

- Ebook 1-Cours Outils de Programmation Pour Les MathématiquesDocument89 pagesEbook 1-Cours Outils de Programmation Pour Les MathématiquesBou HounaidaPas encore d'évaluation

- Cahier Des ChargesDocument13 pagesCahier Des ChargesCyrilleKwabongPas encore d'évaluation

- Configuration D Un Switch (Commutateur) Alcatel 6400Document8 pagesConfiguration D Un Switch (Commutateur) Alcatel 6400noureddinebouchafaaPas encore d'évaluation

- Livre P14Document319 pagesLivre P14Jade LamoureuxPas encore d'évaluation

- UCBET SE2-Fiche DescriptiveDocument14 pagesUCBET SE2-Fiche DescriptiveBenotmane FaresPas encore d'évaluation

- Design Bloc de CouleurDocument12 pagesDesign Bloc de CouleurA. JADXN'SPas encore d'évaluation

- ProfileDocument2 pagesProfileAWALOUPas encore d'évaluation

- VST Ethernet KRL 32 FRDocument140 pagesVST Ethernet KRL 32 FRSebastien Le GrisPas encore d'évaluation

- TD 2 Dematerialisation Et ExternalisationDocument2 pagesTD 2 Dematerialisation Et ExternalisationOumayma NizPas encore d'évaluation

- Création Du Fichier Index - PHP - Partie 1 PDFDocument8 pagesCréation Du Fichier Index - PHP - Partie 1 PDFSabrina MouedinePas encore d'évaluation

- RésuméDocument10 pagesRésuméChola KahoziPas encore d'évaluation

- Notes S8 Prod Promo 2024Document5 pagesNotes S8 Prod Promo 2024Moha IziPas encore d'évaluation

- Utilisation Du Solveur Sous ExcelDocument18 pagesUtilisation Du Solveur Sous ExcelBaghdadi AbdelillahPas encore d'évaluation

- Fiche Préparation Gestion Du TempsDocument2 pagesFiche Préparation Gestion Du TempsNICOLAS COURTILLYPas encore d'évaluation

- Google Traduction - Recherche GoogleDocument1 pageGoogle Traduction - Recherche GoogleAouadi NourhenPas encore d'évaluation

- Programmation Orientée Objet: en Java (POO)Document159 pagesProgrammation Orientée Objet: en Java (POO)info plusPas encore d'évaluation

- Guide de Formation ExcelDocument25 pagesGuide de Formation ExcelGrace BendaPas encore d'évaluation

- Classes Et Méthodes AbstraitesDocument7 pagesClasses Et Méthodes Abstraitesroimarco54Pas encore d'évaluation

- JD - Head of Management Information SystemsDocument2 pagesJD - Head of Management Information SystemsАн ЯнPas encore d'évaluation

- Chapitre N02 PDFDocument14 pagesChapitre N02 PDFقببقصPas encore d'évaluation

- Cours UmlDocument21 pagesCours UmlPFEPas encore d'évaluation

- Cours Angular BootstrapDocument21 pagesCours Angular BootstrapABDELHAK BENTOUISPas encore d'évaluation

- TD2-B. Diagramme D'activités - CopieDocument3 pagesTD2-B. Diagramme D'activités - CopieYassine TrabelsiPas encore d'évaluation