DocumentDeclaración Aplicabilidad 27001-2013téléversé par

DocumentDeclaración Aplicabilidad 27001-2013téléversé par Lauris Velez

Lauris Velez DocumentISSAE05 Sem Act Ing II - Seguridad Informatica V6téléversé par

DocumentISSAE05 Sem Act Ing II - Seguridad Informatica V6téléversé par Lauris Velez

Lauris Velez DocumentRevista CyberSecuritytéléversé par

DocumentRevista CyberSecuritytéléversé par Lauris Velez

Lauris Velez Document4.Decreto 1263 de 22 de julio de 2022téléversé par

Document4.Decreto 1263 de 22 de julio de 2022téléversé par Lauris Velez

Lauris Velez Document5.Decreto 1310 del 26 de julio de 2022téléversé par

Document5.Decreto 1310 del 26 de julio de 2022téléversé par Lauris Velez

Lauris Velez Document1.DECRETO 1227 DEL 18 DE JULIO DE 2022téléversé par

Document1.DECRETO 1227 DEL 18 DE JULIO DE 2022téléversé par Lauris Velez

Lauris Velez Document3.DECRETO 1389 DEL 28 DE JULIO DE 2022téléversé par

Document3.DECRETO 1389 DEL 28 DE JULIO DE 2022téléversé par Lauris Velez

Lauris Velez DocumentCybersecurity Trends 2téléversé par

DocumentCybersecurity Trends 2téléversé par Lauris Velez

Lauris Velez DocumentST-GU-20 Copia Controlada (1)téléversé par

DocumentST-GU-20 Copia Controlada (1)téléversé par Lauris Velez

Lauris Velez Document4.A - Herramientas para el monitoreo de riesgostéléversé par

Document4.A - Herramientas para el monitoreo de riesgostéléversé par Lauris Velez

Lauris Velez Document1.2.2.5 Lab - What Was Takentéléversé par

Document1.2.2.5 Lab - What Was Takentéléversé par Lauris Velez

Lauris Velez DocumentBoletin 1 Normas Iso y Su Coberturatéléversé par

DocumentBoletin 1 Normas Iso y Su Coberturatéléversé par Lauris Velez

Lauris Velez DocumentINTERPRETACION 22301 2015téléversé par

DocumentINTERPRETACION 22301 2015téléversé par Lauris Velez

Lauris Velez Documentfernando trías de bes - el libro negro del emprendedortéléversé par

Documentfernando trías de bes - el libro negro del emprendedortéléversé par Lauris Velez

Lauris Velez Document253835602-quiz-1-to-2téléversé par

Document253835602-quiz-1-to-2téléversé par Lauris Velez

Lauris Velez DocumentProject english 1 (1) (1)téléversé par

DocumentProject english 1 (1) (1)téléversé par Lauris Velez

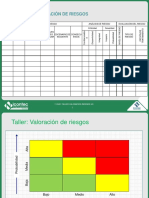

Lauris Velez Document111h01-taller4_identificacionanalisisevaluacion762téléversé par

Document111h01-taller4_identificacionanalisisevaluacion762téléversé par Lauris Velez

Lauris Velez Document111h01-taller12y3_activosamenazasyvulnerabilidades-v3799téléversé par

Document111h01-taller12y3_activosamenazasyvulnerabilidades-v3799téléversé par Lauris Velez

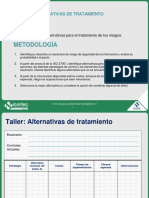

Lauris Velez Document111h01-taller5_talleralternativastratamiento-v3336téléversé par

Document111h01-taller5_talleralternativastratamiento-v3336téléversé par Lauris Velez

Lauris Velez Document111h01-taller4_identificacionanalisisevaluacion762téléversé par

Document111h01-taller4_identificacionanalisisevaluacion762téléversé par Lauris Velez

Lauris Velez DocumentAC-GA-M-03 Reglamento Del Participante Formación Virtualtéléversé par

DocumentAC-GA-M-03 Reglamento Del Participante Formación Virtualtéléversé par Lauris Velez

Lauris Velez DocumentAnnex Sltéléversé par

DocumentAnnex Sltéléversé par Lauris Velez

Lauris Velez DocumentAnnex Sltéléversé par

DocumentAnnex Sltéléversé par Lauris Velez

Lauris Velez DocumentExamen1téléversé par

DocumentExamen1téléversé par Lauris Velez

Lauris Velez Document10-NetworkDesigntéléversé par

Document10-NetworkDesigntéléversé par Lauris Velez

Lauris Velez DocumentACTIVIDAD+4+H.TELEMÃ TICAStéléversé par

DocumentACTIVIDAD+4+H.TELEMÃ TICAStéléversé par Lauris Velez

Lauris Velez Documentactividad3téléversé par

Documentactividad3téléversé par Lauris Velez

Lauris Velez DocumentExam en 1téléversé par

DocumentExam en 1téléversé par Lauris Velez

Lauris Velez DocumentCDSCSDCStéléversé par

DocumentCDSCSDCStéléversé par Lauris Velez

Lauris Velez DocumentASPECTOStéléversé par

DocumentASPECTOStéléversé par Lauris Velez

Lauris Velez

Académique Documents

Professionnel Documents

Culture Documents