Académique Documents

Professionnel Documents

Culture Documents

Les Virus Et Les Menaces - Blog

Transféré par

HamzaBahhou0 évaluation0% ont trouvé ce document utile (0 vote)

31 vues5 pagesvirus

Copyright

© © All Rights Reserved

Formats disponibles

PDF ou lisez en ligne sur Scribd

Partager ce document

Partager ou intégrer le document

Avez-vous trouvé ce document utile ?

Ce contenu est-il inapproprié ?

Signaler ce documentvirus

Droits d'auteur :

© All Rights Reserved

Formats disponibles

Téléchargez comme PDF ou lisez en ligne sur Scribd

0 évaluation0% ont trouvé ce document utile (0 vote)

31 vues5 pagesLes Virus Et Les Menaces - Blog

Transféré par

HamzaBahhouvirus

Droits d'auteur :

© All Rights Reserved

Formats disponibles

Téléchargez comme PDF ou lisez en ligne sur Scribd

Vous êtes sur la page 1sur 5

Fechmiques des yéseaux informatiques

LES VIRUS |ET/LES| MENACES

WORN [Uke

| nv

Soe WoRhsnnoninn

ee

=)LE KIT DE mae Mes

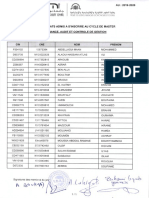

at ARAC ehnttti Realise gar . OUSSAMA NAZIH

Sécurité : es virus et tes menaces (1/2)

és ar: OUSSAMANAZN

MSIWPR (Un logiciel maivoitant ou malice): est un programme dans le

But de nuire un systéme informatique, sans que utilsteur rendre compte.

Le virus se réplique puis se propage & dautesordnateurs en sinsérant

dans éautes = appelés (hosts = holes)

Le but ultime des malwares, est dexéeuter des actions Inésirables qu peuvent

prendre cliférents formes

Voler des informations confidentieles (keylogger, phishing)

= Forcer’ aller sur certains sites (adware)

Prendre le contre de nos ordinateur (tron, backdoor),

Espionner (spyware,

Soutirer de Fargent (ransonware).

Terrorisme,

oto

+ SISTER: des virus ayant été crits par d'autres utisateus afin

len modifier leur comportement ou leur signature.

+ Lesviruspolvmorbhes : est un virus qui, lors de sarépliation, mode sa

représentation, ce qui empéche un antivirus deVidentfer par sa signature.

+ Kestétrovirus ou vicus fibuster» (Bounty hunter) un virus ayantla

‘apacité de modifier les signatures des antivus afin dels rendre

Inopérants

+ Les vis de Sete a amorEaRe : (ou virus de boot) capable dinfecter le

secteur de démarrage dun disque dur (MBR).

+ LesivinisTrans-applestifs (virus macroa : arivent&infecter les macros des

{documents Microsoft Office pour se propager dans les fichiers et d'accéder

vos,

Wel: on prosramme

(qui peut se-eproduie et se

placer & traverse réseau. se

propage gre la messagerie par

des hers attachés. on

propagation rédul les performances

des PC et des réseaux

Exemple:\Love You (2000):

fer texte, cache un scrptVsel ase

5 mS,

5. 5MILLARDS.

pret de rises fer tenance 6 Fenvyer 3

"Ne pas ouvrir"a faveugle" les piécesjointes,

“Maintener une protection antivirus a jour

“Metter & jour votre navigateur Web.

Un programme en apparenceléitime ,

‘mais contient une foncionnalité qu exécute des commandes sournoises, et

‘qui donne un acces 8 ordinateur sur lequel

ilestexécuté en ouvrant une porte Ty

dérodée ( backdoor). Le pirate doit

_génécalement connaitre adresse IP.

essymotimes dune infection: réations

‘urieuses dela sours; des ouverturesde

programmes des plartages 3 répéttion.

‘Onpeut es tourer dans: es ogee racks,

‘Exemples : Netbus, Prorat, Zeus (vol de

comptes bancaires).

ete

Patera ata)

Porton

Coto

Utliser un pare feu et antivirus bien performant.

Verifier que votre ordinateur nest pas infecté en utlisant un programme

permet de les détecter et de es éliminer(Exemple : Malwerebytes |

secu

rité : Les virus et les menaces (2/4)

és ar: OUSSAMANAZIN

‘un logiciel mavellant qu sinstalle pour collecter et

‘wansfeer des informations sur environnement

dans lequel il ses instalé sans que utlsateuren

Les récoltes d'nformations peuvent ainsi étre pour

= Tragablité des sites visits, analyse des achat.

Voir les informations de paiement bancare, des

Informations personnels.

Dresser le profi des internautes (on pate de protitage).

Les types de spares: On distingue généralement deux types de spywares

Les spywares internes (ou intégrés) : comportant directement des lignes

de codes dédiées aux fonctions de collecte de données.

+ Lesspwwares externes: programmes de collectes autonomesinstalés

Ne pis installer de logs dont on nest pas sr 3 100% del provenance.

Utiser un ant-spywares Eemoles: Ad-Aware, Spybot, Spyware Bastr

Votre pare-feu peut ass vous aiderAbloquer les faxsortant, este les

Informations qu'un programme essed envoyer vers Internet.

‘vant installer on logic, cherche quelques commentaires dans des forums

cou des blogs, pour prendre conrasance dune évetuele menace.

'Un Adware (logiciel publictaire ou public) est un logiciel qul affiche de

la pubic lors de son utilisation, Plusieurs logiciels publictaires contiennent

an

‘Sélectionnersolgneusement ce que vous tléchargez(Ordinateur ou Tééphor

Ester les programmes gratuits) qui font elignoter des publiiés au cl.

Luise les bloqueurs de publi. Example Adblock Plus

SRS em

eee cea

ia amneap ceed

one

TOP 3 RANSOMWARE,

srs AT EN

CRYPTOLOCKER

eee eeetteeceserat

Bier ee

CEBERES==""|

bayer et gndalementen

teat

xemples:ryptoocer,

EBER Lode eaeee Doe

. eee ae

= Realise des sauvegars de vos fichiers ls plus importants :sur un disque dur

eterme srles services de cloud,

= Nepascliqer aveuglement sures lens provenant de soure

Inconnues (notamment des pices joints des couriers électroniques)

= Tenir jour votre ordinateur les mises jour de ysteme, des antivirus.)

*Bloquer les scripts tes sites maliieu

iarman epee getrtaed

Gir ansenowe

meiscarans ee

Seeger Teens sos

nario tewape nalgensees

jelques mesures pour se protéger

Toute information repue par cour non

sccompagnée dun len

hypertete vers un site presant sa véracé dot ere considérée non vaabl |

Chercher et vtifer information su les princpauxsites actuals ou bien

nu heaxbuster.com

Informer vos contacts du hoax et les sensiilse au fat qu'on peut réiéchir2

secondes avant de afuser quelgue chose.

‘Techniaues des Réseaux informatiques,

‘Sécurité : Les virus et les menaces (3/2)

ins /wasincsomrp/STRonoe_ Ral a: OUSAMA NAZI

RIVER CITY MEDIA

{(courrieindésirable ou pouril): Ferwo!

massif de courier électronique 3 des

destinatares ne Fayant pas slice

‘Comme but de faire dela publi 3

moindre prix, eta collect des iformations

eteonnels pour les revende,

‘Exemples ec ne rage eramesomag ss

fetthenetparraarsrtercccaaatya

ows ess

dabagy

can i

‘iter de donner votre adress eral sur des pages web

‘yar un emat pout es bess eeres Bote entree

Ta

OF THINGS

De

BEEREEY ossigneun groupe

ordinateur infects et contre par un

pirate distance. Les erdinateusfasant

parte du botnet sont souvent appelés

‘bots ou zombies. tes botnets sont

tls dans les ataques 0005: envoyer

@ énormes quanttés de trafie vers un ste

‘Web ou un serveur pour lfairecrasher.

ramps Fotague de 22/0/2016 :La

PU Puus! 0/S

ceratiae a tours de noir eT

(ands sts americans, ont Tt. 7

Buel mesures de protedions:; Pa ob

Utizer des ute de nettoyage

Exemales ESE Sef EV Cleaner

Mesures habtueie deprotection

(antes, HiDs/HiPs, mot de passe, gestion des dros utlsateus, Observateurs

du trafic, antispam pestion des mses jour.)

DT oe Uns

FRBBEKIE es un programme ou ensemble de programmes qui permet de

clssimuler la présence d'un individu malintentionné ou d'un programme

rmalvelant dans le systéme le but est d'obteni le contre total (Root Access).

Le malware sera bien caché,dfficies a détecté pa es antivirus

Le rootkit peut contenir

nombreux doutls :kaylogger,

Snifer, un robot pour mener

des attaques DDos, un module

pour voler les informations de

comptes bancares

fonctionnalités pour désactiver

les logiciels de sécurité

Diftérent types de rootkit:

- - MSESEESERE concus pour

fonctonner au seind systéme

«exploitation comme une

‘imple application.

EERE fonctionne au

niveau plus profond eprate

‘obtient un contre total du

PC, ce type est plus fice & détectr et supprimer.

Boot: un type de rootkit congus pour modifier le démarrage de Vordinateur.

‘vm ac

UN ATTAQUANT PEUT OBTENIR UN

ACCES

ACCES ROOT

‘Quelques mesures de protections:

ssayer dutlisr uiltaire TDSSKller, Ou Roguekiller

= West conseilé de fare un scan en ligne pour verifier qu

‘applications infectées

ne reste pas des

Autres Malwares

FRoguewaray un maivare se san passer pour un antivir, et ndlquant que votre

Pest gaverent infect

[SHEA lope! maveltantqul uss ingénierle sociale pour provoquer leche,

tou la perception une menace afin de manipue les utlsateurs acheter

es logiciels inaésirables.

Btoiee HISEKE programe ou code moulifant les options de votre navgateur aff

‘de vous Giger vers dferents sites Internet. Hremploc es pages de cémarrage par

flout et es pages de recherches. Exemple: wwLarabyenlie.com

[ichdoors Malar: out de pirate creat une fale de sécurité en maintenant un

port ouvert de communication.

‘Technlaues des Réseaux informatiques,

Sécurité : es virus et les menaces

an/actincsomrm/STRonce_ Ral ac: OUSAMA NAZI

Un protramme capable de détctr la présence de virus ur unornateuret dans

mesure dy posible, de aésnfecte ce dernier. ease 3 méthodes éadeation

“+ Lasuppression du code correspondant au virus danse fier infect (paren

1 Lasuppresson du fichier infecté

{+ Lamise en quarantine du ieher infect consistant Ie déplcer dans un

emplacement oI ne pourra pas etre execute

Méthode de détection des virus :

est une portion du code

«Funvirus que la retrouve dans les

fichiers infectés Ele permet 8 un antivius

Identite.(ecterene de satu cnn

tepolnt flble de cette méthode :est que certains

virus changent ustement de signature lorsque is se

Vous aimerez peut-être aussi

- AGR FDocument2 pagesAGR FHamzaBahhouPas encore d'évaluation

- FF FDocument2 pagesFF FHamzaBahhouPas encore d'évaluation

- Ofmc I8 s48 fr11Document2 pagesOfmc I8 s48 fr11HamzaBahhou0% (1)

- FACG FDocument2 pagesFACG FHamzaBahhouPas encore d'évaluation

- Hub Switch Bridge Port SecurityDocument2 pagesHub Switch Bridge Port SecurityHamzaBahhouPas encore d'évaluation

- Exposé AclDocument49 pagesExposé AclHamzaBahhou100% (2)

- Les Technologies Nat Et Pat PDFDocument7 pagesLes Technologies Nat Et Pat PDFHamzaBahhou100% (1)

- Cours WlanDocument28 pagesCours WlanHamzaBahhouPas encore d'évaluation

- Frame RelayDocument4 pagesFrame RelayHamzaBahhouPas encore d'évaluation

- Programme Et Plan de Préparation DEFF - KHALID KATKOUTDocument2 pagesProgramme Et Plan de Préparation DEFF - KHALID KATKOUTHamzaBahhou100% (2)

- Rapport de Stage AsteriskDocument57 pagesRapport de Stage AsteriskSikora Christian80% (5)

- Enonc Concours-BlogDocument20 pagesEnonc Concours-BlogHamzaBahhouPas encore d'évaluation

- Services D Administration Sous Linux - Redhat - KHALID KATKOUTDocument8 pagesServices D Administration Sous Linux - Redhat - KHALID KATKOUTHamzaBahhouPas encore d'évaluation

- Chapitre 3 TP Aaa Radius v2.0Document8 pagesChapitre 3 TP Aaa Radius v2.0HamzaBahhou100% (1)

- PDFDocument28 pagesPDFHamzaBahhouPas encore d'évaluation

- Système DNS Cours Dns (Domain Name System) Présentation Du Cours Et Des Exercices Pour Mieux Commprende CoursDocument54 pagesSystème DNS Cours Dns (Domain Name System) Présentation Du Cours Et Des Exercices Pour Mieux Commprende CoursHamzaBahhouPas encore d'évaluation

- CV - Technicien de Maintenance InformatiqueDocument2 pagesCV - Technicien de Maintenance InformatiqueHamzaBahhouPas encore d'évaluation