Académique Documents

Professionnel Documents

Culture Documents

Ds Technique de Cryptographie

Ds Technique de Cryptographie

Transféré par

dhaouadi taha0 évaluation0% ont trouvé ce document utile (0 vote)

12 vues1 pagedevoir cypto

Titre original

ds Technique de cryptographie

Copyright

© © All Rights Reserved

Formats disponibles

PDF, TXT ou lisez en ligne sur Scribd

Partager ce document

Partager ou intégrer le document

Avez-vous trouvé ce document utile ?

Ce contenu est-il inapproprié ?

Signaler ce documentdevoir cypto

Droits d'auteur :

© All Rights Reserved

Formats disponibles

Téléchargez comme PDF, TXT ou lisez en ligne sur Scribd

0 évaluation0% ont trouvé ce document utile (0 vote)

12 vues1 pageDs Technique de Cryptographie

Ds Technique de Cryptographie

Transféré par

dhaouadi tahadevoir cypto

Droits d'auteur :

© All Rights Reserved

Formats disponibles

Téléchargez comme PDF, TXT ou lisez en ligne sur Scribd

Vous êtes sur la page 1sur 1

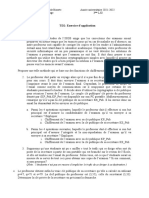

Devoir : Techniques de la cryptographie

Année Universitaire : 2017/2018 Section : 2ème A. GT Durée : 1h

Questions de cours : (4pts)

1. Définir la cryptographie symétrique. Quels sont ses avantages/désavantages par rapport à la

cryptographie asymétrique ?

2. Représenter graphiquement le mode de chiffrement CBC. Quelle est l’utilité du vecteur

d’initialisation pour un tel mode.

3. Comment peut-on réaliser l’attaque de smurf ?

4. Donner des exemples d’attaques de type déni de service

Exercice 1 (10 pts)

A. On considère le crypto-système de César modifié de la manière suivante : notons P1,P2,...,Pn

les lettres du message avec la correspondance usuelle entre lettres et entiers modulo 26: A

= 0, B = 1, ... ,Z = 25.

La clé est une lettre K. Pour un message clair P1,P2,...,Pn le message crypté C1,C2,...,Cn est donné

par :

= +

= + +

1. Chiffrer le message “ SECRET ” avec la clé “C”.

2. Est-ce que ce crypto-système est mono-alphabétique ou poly-alphabétique. Justifier votre

réponse ?

3. Décrire la procédure de déchiffrement. Déchiffrer le message “GFHVBQ” avec la même

clé “C”.

4. Que peut-on dire de la sécurité de ce crypto-système en le comparant avec le code de César?

B.

5. Sachant que le message a été chiffré par la méthode de Vigenère, en utilisant le mot-clé

CRYPTO, quel est le message clair obtenu en déchiffrant le cryptogramme suivant:

RRPUTWV ?

6. Déduire que cette méthode de substitution est polyalphabétique.

7. Quelle est la alors la méthode utilisée pour cryptanalyser le crypto-système de Vigenère.

Exercice 2 (6 pts)

1. A veut envoyer un message confidentiel à B, avec quelle clé doit il le chiffrer ? à l’arrivée,

quelle clé, B doit il utiliser pour déchiffrer le message ?

2. A veut envoyer un message signé à B, avec quelle clé doit il le signer ? à l’arrivée, quelle

clé, B doit il utiliser pour vérifier la signature du message ?

3. A veut envoyer un message confidentiel et signé à B, avec quelle clé doit il le chiffrer ? Le

signer? à l’arrivée, quelle clé, B doit il utiliser pour déchiffrer le message ? Pour vérifier la

signature du message ?

Vous aimerez peut-être aussi

- Master Ist: Cryptographie TD N°1: Objectif Du TD: Avoir Quelques Notions Sur Les Méthodes de Chiffrement SymétriqueDocument2 pagesMaster Ist: Cryptographie TD N°1: Objectif Du TD: Avoir Quelques Notions Sur Les Méthodes de Chiffrement SymétriqueEmna Ben SaidPas encore d'évaluation

- TD 1 CryptographieDocument2 pagesTD 1 Cryptographiedhaouadi tahaPas encore d'évaluation

- INF941 TD3 Crypto CorrigeDocument2 pagesINF941 TD3 Crypto CorrigeMed KarimPas encore d'évaluation

- Sécurité Serie1Document2 pagesSécurité Serie1Mohamed SelmaniPas encore d'évaluation

- Emd 2016 2017Document1 pageEmd 2016 2017the JockerPas encore d'évaluation

- TD 1Document5 pagesTD 1informatiquehageryahoo.frPas encore d'évaluation

- TD CryptoDocument5 pagesTD CryptoYassine Brahmi100% (1)

- Cours de Cryptographie - Bac - 2 - Info - 2021 - 2022Document57 pagesCours de Cryptographie - Bac - 2 - Info - 2021 - 2022DNVRPas encore d'évaluation

- Cryptographie PDFDocument11 pagesCryptographie PDFsa raPas encore d'évaluation

- TD0 Crypto CorrrigéDocument3 pagesTD0 Crypto CorrrigéMariem MhamdiPas encore d'évaluation

- QCM TechtonqueDocument2 pagesQCM TechtonqueDieudonné AdokoPas encore d'évaluation

- Exercice 1: ECBDocument4 pagesExercice 1: ECBLet's Go TlmPas encore d'évaluation

- Cryptographie 1Document34 pagesCryptographie 1Fatima KhanfriPas encore d'évaluation

- Securite Cryptographie DocumentDocument45 pagesSecurite Cryptographie DocumentroyazenPas encore d'évaluation

- Crypto PDFDocument32 pagesCrypto PDFtchepsPas encore d'évaluation

- Cours Cryptographie Partie 2Document4 pagesCours Cryptographie Partie 2bouzid mhamdi100% (1)

- TP3 TP4 Signal-ConvertiDocument8 pagesTP3 TP4 Signal-ConvertiYassminaPas encore d'évaluation

- Memoire SOUICI PDFDocument143 pagesMemoire SOUICI PDFNabilPas encore d'évaluation

- TP 1 0Document1 pageTP 1 0zaki nygmaPas encore d'évaluation

- TD0 Crypto CorrrigéDocument3 pagesTD0 Crypto CorrrigéMariem MhamdiPas encore d'évaluation

- TD1 Crypto PDFDocument2 pagesTD1 Crypto PDFbadi buzzPas encore d'évaluation

- Sécurité - ChiffrementDocument65 pagesSécurité - ChiffrementSaif JuiniPas encore d'évaluation

- TD Cryptographie - LP ASR - 120251Document9 pagesTD Cryptographie - LP ASR - 120251stanis kamdoumPas encore d'évaluation

- TD Securite CorrectionDocument5 pagesTD Securite CorrectionLamiae ElguelouiPas encore d'évaluation

- Solution Examen 2023 SecuriteDocument2 pagesSolution Examen 2023 SecuriteIslamBul100% (1)

- Exam P Admin2013-2014corrDocument5 pagesExam P Admin2013-2014corrderbel morsi100% (1)

- TD2: Exercice D'application Exercice 2Document1 pageTD2: Exercice D'application Exercice 2Ghazoua SaidaniPas encore d'évaluation

- PKI (Infrastructure À Clé Publique)Document31 pagesPKI (Infrastructure À Clé Publique)aminebobPas encore d'évaluation

- 1-Sécurité Des Architectures Web - EtdDocument68 pages1-Sécurité Des Architectures Web - EtdSofiene Ben HlimaPas encore d'évaluation

- TD2 IbrahimiDocument3 pagesTD2 IbrahimiYunes iFri100% (1)

- 1.5.3.6 Packet Tracer - Communicating in A Cyber WorldDocument4 pages1.5.3.6 Packet Tracer - Communicating in A Cyber Worldblackmamba etti jeanPas encore d'évaluation

- Exposé Algo1Document28 pagesExposé Algo1DIOUFPas encore d'évaluation

- Résumé SI - Chapitre 3 - La CryptographieDocument7 pagesRésumé SI - Chapitre 3 - La CryptographieWilliamPas encore d'évaluation

- Série 3: Chiffrement Moderne (1/4) : Exercice 1Document6 pagesSérie 3: Chiffrement Moderne (1/4) : Exercice 1Yakout FetmouchePas encore d'évaluation

- Exam DSDocument6 pagesExam DSHayder Henchiri100% (1)

- Examen2223 CorrectionDocument6 pagesExamen2223 Correctionrafik lachabPas encore d'évaluation

- Atelier 2 SécuritéDocument4 pagesAtelier 2 SécuritéNabil ChihiPas encore d'évaluation

- CryptographieDocument25 pagesCryptographieyves1ndri50% (2)

- Chapitre 2 CryptographieDocument9 pagesChapitre 2 CryptographieMohammed Lamine BelgacemPas encore d'évaluation

- TD2 - Mécanismes Cryptographique de La SécuritéDocument2 pagesTD2 - Mécanismes Cryptographique de La SécuritéKalifia BillalPas encore d'évaluation

- Cours Sécurité P2 CompletDocument85 pagesCours Sécurité P2 CompletG.Abdou Khadre NDIAYE100% (1)

- Examcorrigecryptofinal2011 2012 PDFDocument3 pagesExamcorrigecryptofinal2011 2012 PDFAnne-Marie AdjoviPas encore d'évaluation

- TP N°5cryptographie SymétriqueDocument2 pagesTP N°5cryptographie SymétriqueManal Ess100% (1)

- ExamDocument4 pagesExamIbrahima diaoPas encore d'évaluation

- Chapitre 1 - Introduction, Historique Et Dã©finitionsDocument36 pagesChapitre 1 - Introduction, Historique Et Dã©finitionsYasmine Amina MoudjarPas encore d'évaluation

- Exercices - Cryptographie - CopieDocument2 pagesExercices - Cryptographie - CopieZach II100% (1)

- 4 - (Cours) Principes de La CryptographieDocument21 pages4 - (Cours) Principes de La CryptographieSami Mnassri100% (1)

- Attaques Par Force BruteDocument3 pagesAttaques Par Force BruteDaba Dieye100% (2)

- Exercices Chiffrement Et DéchiffrementDocument4 pagesExercices Chiffrement Et DéchiffrementNasandratra SandiPas encore d'évaluation

- Chapitre 3 - Cryptographie ModerneDocument14 pagesChapitre 3 - Cryptographie ModerneDO UA100% (1)

- Crypto Cour2Document30 pagesCrypto Cour2Ha NanePas encore d'évaluation

- Exposé TourismeDocument30 pagesExposé TourismeAMINA MIHOUB100% (1)

- 2 Chapitre2 Partie1Document37 pages2 Chapitre2 Partie1Hassan EL MalloukyPas encore d'évaluation

- Support de CoursDocument6 pagesSupport de Coursbouzid mhamdiPas encore d'évaluation

- Correction Série 7Document4 pagesCorrection Série 7soumayaPas encore d'évaluation

- IP-Essentials Devoir 1 (Yassine Akermi 3A1)Document1 pageIP-Essentials Devoir 1 (Yassine Akermi 3A1)Yassine AkermiPas encore d'évaluation

- PréparationDocument14 pagesPréparationDakhla AyoubPas encore d'évaluation

- TP07 IptablesDocument10 pagesTP07 IptablesPape Mignane FayePas encore d'évaluation

- TD4 Crypto ConvertiDocument2 pagesTD4 Crypto ConvertiKhlifi AssilPas encore d'évaluation