Académique Documents

Professionnel Documents

Culture Documents

01 Cryptographie Et Sécurité Réseaux Programme

Transféré par

Mohamed MohamedCopyright

Formats disponibles

Partager ce document

Partager ou intégrer le document

Avez-vous trouvé ce document utile ?

Ce contenu est-il inapproprié ?

Signaler ce documentDroits d'auteur :

Formats disponibles

01 Cryptographie Et Sécurité Réseaux Programme

Transféré par

Mohamed MohamedDroits d'auteur :

Formats disponibles

P a g e | 48

Semestre : 3

Unité d’enseignement: UEF 2.1.1

Matière 1 : Cryptographie et Sécurité Réseaux

VHS : 45h00 (Cours: 1h30, TD: 1h30)

Crédits : 4

Coefficient : 2

Objectifs de l’enseignement :

Présentation et étude des mécanismes de sécurité des réseaux.

Connaissances préalables recommandées :

Réseaux TCP, Mathématiques appliquées.

Contenu de la matière :

Chapitre 1. Clef privée (secrète), chiffrement à flot et par bloc (4 Semaines)

Rappels sur les concepts cryptographiques de base (Notations, Principe de Kerckhoff, Les deux

catégories de systèmes), Le chiffrement par blocs : Les structures de Feistel, D.E.S. - Data Encryption

Standard, Faiblesses du D.E.S. et évolutions, A.E.S. - Advanced Encryption Standard, Modes de

chiffrement symétrique.

Chiffrement de flux : Les LFSR classiques, Utilisation moderne des LFSR, RC4, Comparaisons des

chiffrements par blocs et par flots.

Chapitre 2. Chiffrement par Clef publique (4 Semaines)

Concepts et Rappels arithmétique, Nombres premiers (PGCD), Congruence (division euclidienne),

Algorithme d'Euclide, Merkle-Hellman, RSA : Rivest - Shamir – Adleman, El Gamal, L’utilisation des

courbes elliptiques, Comparaisons entre Chiffrement par clé privée et clé publique.

Chapitre 3. La cryptanalyse (3 Semaines)

La sécurité inconditionnelle- La sécurité calculatoire- La sécurité prouvée, La confidentialité parfaite,

les attaques cryptanalytiques, Attaques par corrélation et fonctions résilientes, Attaques par

approximation linéaire et non linéarité des fonctions booléennes. Attaques des fonctions de hachage,

Les attaques par canaux auxiliaires.

Chapitre 4. Sécurité Réseaux (4 Semaines)

Risques, Attaques, services et mécanismes de sécurité, Politique et architecture de sécurité, Les

firewalls, Les serveurs proxy, Les VPN, Les systèmes de détection d'intrusions, DMZ, IPSEC

(Architecture, Les modes d’IPSec, SPD et SA, Authentication Header, Encapsulation Security Payload,

Gestion des clés).

Mode d’évaluation :

Contrôle continu : 40% ; Examen : 60%.

Références bibliographiques:

1. O. Paul, “Prévention des dénis de service dans les réseaux publics“, Sécurité des systèmes d’information,

2003.

2. F. Raynal, “Canaux cachés“, Sécurité des systèmes d’information, 2003.

3. T. Noel, “IP Mobile“, Sécurité des systèmes d’information, 2002.

4. D. Trezentos, “Standard pour réseaux sans fil: IEEE 802.11“, Sécurité des systèmes d’Informations,

2002.

5. C. Chiaramonti, “Échange de données informatisées“, Sécurité des systèmes d’information, 2001.

6. Gilles Dubertret. Univers secret de la cryptographie. Vuibert 20/11/2015

7. Damien Vergnaud. Exercices et problèmes de cryptographie. Licence 3, master, écoles d'ingénieurs.

Editeur(s): Dunod. 07/01/2015

Vous aimerez peut-être aussi

- Le coté obscur d’Internet: explorez ce que 99% des internautes ignorent sur les ténèbres d’Internet et apprenez à visiter le dark net en toute sécuritéD'EverandLe coté obscur d’Internet: explorez ce que 99% des internautes ignorent sur les ténèbres d’Internet et apprenez à visiter le dark net en toute sécuritéÉvaluation : 3 sur 5 étoiles3/5 (1)

- Kali linux pour les hackers : Le guide étape par étape du débutant pour apprendre le système d’exploitation des hackers éthiques et comment attaquer et défendre les systémesD'EverandKali linux pour les hackers : Le guide étape par étape du débutant pour apprendre le système d’exploitation des hackers éthiques et comment attaquer et défendre les systémesPas encore d'évaluation

- Ch7 Cryptographie Et Securite Dans Les Reseaux InformatiqueDocument27 pagesCh7 Cryptographie Et Securite Dans Les Reseaux Informatiqueoudet9977Pas encore d'évaluation

- FirewallDocument27 pagesFirewallAbdallah BenziziPas encore d'évaluation

- Ch5 LA CRYPTOGRAPHIEDocument33 pagesCh5 LA CRYPTOGRAPHIEGardedje Alain100% (1)

- Codes CorrecteursDocument39 pagesCodes CorrecteursMohamed MohamedPas encore d'évaluation

- Securité M2 Info 20212022 SOlution 2Document3 pagesSecurité M2 Info 20212022 SOlution 2F kountarPas encore d'évaluation

- Projet Attaques WLANDocument50 pagesProjet Attaques WLANinfcom67% (6)

- Article CryptographieDocument12 pagesArticle CryptographieMohammed Erritali100% (1)

- Memoir MSDocument120 pagesMemoir MSOumar WeshPas encore d'évaluation

- Examen Final SI - Corrigé TypeDocument2 pagesExamen Final SI - Corrigé TypeLE RIRE DZPas encore d'évaluation

- SSP CommDocument2 pagesSSP CommHarsha M VPas encore d'évaluation

- CHAP1.2 Introd Crypt Sécurité RéseauxDocument12 pagesCHAP1.2 Introd Crypt Sécurité RéseauxMamady DiakitéPas encore d'évaluation

- Cours-Securité-2019-Chapitre 2Document32 pagesCours-Securité-2019-Chapitre 2Samson YaoPas encore d'évaluation

- 3 Chapitre3 Partie1Document40 pages3 Chapitre3 Partie1IbtissamPas encore d'évaluation

- Pgmesysembs 1Document14 pagesPgmesysembs 1RIBOUHPas encore d'évaluation

- These Crypto 2019Document156 pagesThese Crypto 2019MayoufPas encore d'évaluation

- Cryptage DImages Par Chiffrement de Vigenere BaseDocument5 pagesCryptage DImages Par Chiffrement de Vigenere BaseAdrianaPas encore d'évaluation

- Introduction A La Cryptographie 1 Generalites Et Concepts de BaseDocument71 pagesIntroduction A La Cryptographie 1 Generalites Et Concepts de BaseSamira El MargaePas encore d'évaluation

- Cours de Cryptographie - Bac - 2 - Info - 2021 - 2022Document57 pagesCours de Cryptographie - Bac - 2 - Info - 2021 - 2022DNVRPas encore d'évaluation

- SETIT2012 Paper P3734441Document13 pagesSETIT2012 Paper P3734441abdelli aliPas encore d'évaluation

- Presentation Et Mise en Oeuvre de SSF-SSHDocument21 pagesPresentation Et Mise en Oeuvre de SSF-SSHKifak ThierryPas encore d'évaluation

- Programme Eii1 Efficom 20100928Document24 pagesProgramme Eii1 Efficom 20100928moile666Pas encore d'évaluation

- Securisation WifiDocument6 pagesSecurisation WifibombflexPas encore d'évaluation

- Cours de Cryptographie de SidneyDocument34 pagesCours de Cryptographie de SidneySidney Jean BaptistePas encore d'évaluation

- SecurityandAttacksinWirelessSensorNetworks FRDocument9 pagesSecurityandAttacksinWirelessSensorNetworks FRYasmine BoukedjarPas encore d'évaluation

- Cours Crypto - 2020-2021 - V-EtudiantsDocument51 pagesCours Crypto - 2020-2021 - V-Etudiantspierresosthene2Pas encore d'évaluation

- 127Document8 pages127MENANI ZineddinePas encore d'évaluation

- Programme Transmission Des Données LEEA2 - S3Document3 pagesProgramme Transmission Des Données LEEA2 - S3Parfumerie Actu'EllePas encore d'évaluation

- TD3 - Sécurité 2015Document2 pagesTD3 - Sécurité 2015son.600Pas encore d'évaluation

- Nouveau Document Microsoft WordDocument4 pagesNouveau Document Microsoft WordTakoua AyariPas encore d'évaluation

- Mcotpdf OriginalDocument3 pagesMcotpdf OriginalLyrics KingDomPas encore d'évaluation

- 2014 Limo 0061Document133 pages2014 Limo 0061Did you know THATPas encore d'évaluation

- Programme RIL-TP-RILDocument2 pagesProgramme RIL-TP-RILعبد الله عبد اللهPas encore d'évaluation

- Rapport Sécurité Des Reseaux de Capteurs PDFDocument2 pagesRapport Sécurité Des Reseaux de Capteurs PDFNivek LenasarienPas encore d'évaluation

- Mécanismes de Base de La CryptographieDocument68 pagesMécanismes de Base de La CryptographieNadia MetouiPas encore d'évaluation

- Tableau Synthese Ms 2022 2023Document1 pageTableau Synthese Ms 2022 2023MouhamadPas encore d'évaluation

- Syllabus SecuReseauDocument5 pagesSyllabus SecuReseauONGOLO NDINGAPas encore d'évaluation

- Securite InformatiqueDocument8 pagesSecurite Informatiquekiongamadeleine1981Pas encore d'évaluation

- Support Cours CryptoppDocument3 pagesSupport Cours CryptoppAl Hassane bahPas encore d'évaluation

- Chapitre 1 AsDocument6 pagesChapitre 1 Asinformatiquehageryahoo.frPas encore d'évaluation

- Cours Securité MpssiDocument27 pagesCours Securité MpssiMounira TarhouniPas encore d'évaluation

- Cour Securite Infomatique Cfi - CirasDocument8 pagesCour Securite Infomatique Cfi - Ciraskiongamadeleine1981Pas encore d'évaluation

- Chap 4Document8 pagesChap 4Aya Rayane DerrouichePas encore d'évaluation

- BA in History - Major Contemporary Events by SlidesgoDocument14 pagesBA in History - Major Contemporary Events by Slidesgoisaacnoah KouakouPas encore d'évaluation

- Examen Sécurité Informatique, Univ Oum El Bouaghi, 2019Document3 pagesExamen Sécurité Informatique, Univ Oum El Bouaghi, 2019mugi wara50% (2)

- CryptographieDocument25 pagesCryptographieyves1ndri50% (2)

- Cryptograph I eDocument15 pagesCryptograph I eoussama chetatPas encore d'évaluation

- Chaines de Markov Multi-Phases Floue Pour Evaluation de La Performance Imprécise Des Systemes Instrumentés de SécuritéDocument7 pagesChaines de Markov Multi-Phases Floue Pour Evaluation de La Performance Imprécise Des Systemes Instrumentés de SécuritéAlbert DiracPas encore d'évaluation

- IntroDocument23 pagesIntroessiben nganguePas encore d'évaluation

- Securite Des Reseaux IpDocument3 pagesSecurite Des Reseaux IpSerge Bla100% (1)

- M14 Administration Et Sécurité RéseauxDocument8 pagesM14 Administration Et Sécurité RéseauxYouness IkkouPas encore d'évaluation

- Syllabus Telecom ENSEIRB May2004Document52 pagesSyllabus Telecom ENSEIRB May2004akitaPas encore d'évaluation

- Introduction Et Initiation À La Sécurité InformatiqueDocument4 pagesIntroduction Et Initiation À La Sécurité InformatiqueMohssin FsjesPas encore d'évaluation

- Programme en PDFDocument35 pagesProgramme en PDFWiam Khettab100% (1)

- 0 CSDocument50 pages0 CSramambng02Pas encore d'évaluation

- rc4 1Document4 pagesrc4 1f.hadj.miPas encore d'évaluation

- Cours 1Document56 pagesCours 1F4LKoN alexstar59Pas encore d'évaluation

- Exposé Algo1Document28 pagesExposé Algo1DIOUFPas encore d'évaluation

- Titre 1Document24 pagesTitre 1Abdelkrim KefifPas encore d'évaluation

- Ch2 Crypto Comsec2021Document44 pagesCh2 Crypto Comsec2021takwa grouchiPas encore d'évaluation

- Maîtriser la Sécurité des Réseaux WiFi : Protéger vos Données dans un Monde ConnectéD'EverandMaîtriser la Sécurité des Réseaux WiFi : Protéger vos Données dans un Monde ConnectéPas encore d'évaluation

- td7 BlocDocument4 pagestd7 BlocMohamed MohamedPas encore d'évaluation

- Chap 1 RhoumaDocument35 pagesChap 1 RhoumaMohamed MohamedPas encore d'évaluation

- Cryptographie SymetriqueDocument79 pagesCryptographie SymetriqueTo MHPas encore d'évaluation

- CryptographieDocument21 pagesCryptographieAbdelhamid HarakatPas encore d'évaluation

- Cours6 HistDocument13 pagesCours6 HistMohamed MohamedPas encore d'évaluation

- TD Codage Et CompressionDocument7 pagesTD Codage Et CompressionMohamed MohamedPas encore d'évaluation

- Polycopié TD Du Module Communications Numériques Avancées (TOME2)Document23 pagesPolycopié TD Du Module Communications Numériques Avancées (TOME2)MOHAMED ABDEL KADER KRIMILPas encore d'évaluation

- Exercices RedressementDocument3 pagesExercices RedressementMohamed MohamedPas encore d'évaluation

- GELE2442 Notes2Document14 pagesGELE2442 Notes2kimPas encore d'évaluation

- Nombres SignesDocument2 pagesNombres SignesMohamed MohamedPas encore d'évaluation

- Exercices OnduleurDocument7 pagesExercices Onduleurhajaros100% (1)

- B. Cas D'une Charge InductiveDocument11 pagesB. Cas D'une Charge InductiveMohamed MohamedPas encore d'évaluation

- TD 14Document7 pagesTD 14Mohamed MohamedPas encore d'évaluation

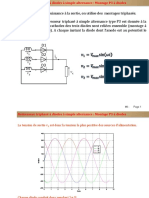

- Redresseur Triphasé Thyristor À Double Alternance: Montage PD3 À ThyristorsDocument15 pagesRedresseur Triphasé Thyristor À Double Alternance: Montage PD3 À ThyristorsMohamed MohamedPas encore d'évaluation

- Chapitre 4 Conversion Alternatif/alternatif Les GradateursDocument3 pagesChapitre 4 Conversion Alternatif/alternatif Les GradateursMohamed MohamedPas encore d'évaluation

- 4Document5 pages4Mohamed MohamedPas encore d'évaluation

- Redresseur Triphasé Thyristor À Simple Alternance: Montage P3 À ThyristorsDocument3 pagesRedresseur Triphasé Thyristor À Simple Alternance: Montage P3 À ThyristorsMohamed MohamedPas encore d'évaluation

- #5 - Page 1Document5 pages#5 - Page 1Mohamed Mohamed100% (2)

- Les HacheursDocument4 pagesLes HacheursMohamed MohamedPas encore d'évaluation

- Redresseur Commandé À Simple AlternanceDocument6 pagesRedresseur Commandé À Simple AlternanceMohamed MohamedPas encore d'évaluation

- Ce Montage Ne Nécessite Pas de Transformateur: Redresseur À Double Alternance en Pont: Montage PD2 Tout ThyristorsDocument3 pagesCe Montage Ne Nécessite Pas de Transformateur: Redresseur À Double Alternance en Pont: Montage PD2 Tout ThyristorsMohamed MohamedPas encore d'évaluation

- 3Document14 pages3Mohamed MohamedPas encore d'évaluation

- Théorie de L'information Et Du CodageDocument131 pagesThéorie de L'information Et Du CodageMohamed MohamedPas encore d'évaluation

- #2 - Page 1Document9 pages#2 - Page 1Mohamed MohamedPas encore d'évaluation

- Cti TD3Document2 pagesCti TD3Mohamed MohamedPas encore d'évaluation

- Cti TD2Document1 pageCti TD2Mohamed MohamedPas encore d'évaluation

- Travaux Pratiques - Serveurs Linux: (Version de L'instructeur)Document13 pagesTravaux Pratiques - Serveurs Linux: (Version de L'instructeur)Oualid CatibPas encore d'évaluation

- WazuhDocument7 pagesWazuhcomoncomPas encore d'évaluation

- M1info BdaDocument119 pagesM1info BdaPatricia Kevine Tchingue MakamtePas encore d'évaluation

- Travaux PratiquesDocument6 pagesTravaux PratiquesMoussa MalléPas encore d'évaluation

- No SQLDocument4 pagesNo SQLProvidence DJEKOUNDAKOM DINGAMWALPas encore d'évaluation

- FR - 2N - IP - Intercoms - Access - ConfigurationV3Document69 pagesFR - 2N - IP - Intercoms - Access - ConfigurationV3espaceaviPas encore d'évaluation

- 1704 Whitepaper CKC enDocument15 pages1704 Whitepaper CKC enHàjàr ElmalkiPas encore d'évaluation

- Téléinformatique & Protocoles TD4: Multiplexage: Exercice IDocument2 pagesTéléinformatique & Protocoles TD4: Multiplexage: Exercice Imtaallah amalPas encore d'évaluation

- Anssi-Guide-Recommandations Mise en Oeuvre Site Web Maitriser Standards Securite Cote Navigateur-V2.0Document76 pagesAnssi-Guide-Recommandations Mise en Oeuvre Site Web Maitriser Standards Securite Cote Navigateur-V2.0Koné Mikpan HervéPas encore d'évaluation

- Mise en Situation: Initiation Commandes MS-DOSDocument5 pagesMise en Situation: Initiation Commandes MS-DOSexgouPas encore d'évaluation

- CPP Cours2Document17 pagesCPP Cours2sabbar aminePas encore d'évaluation

- Chapitre0 Esmt MP2 SsiDocument10 pagesChapitre0 Esmt MP2 SsiXenosPas encore d'évaluation

- Micromine Formation 4 - PDF - Fichier Informatique - Domaines de L'informatiqueDocument1 pageMicromine Formation 4 - PDF - Fichier Informatique - Domaines de L'informatiqueMicheal KamanoPas encore d'évaluation

- Analyse Forensic Et Réponse À Incidents de Sécurité: Cours Pratique de 4 Jours Réf: AFR - Prix 2021: 2 820 HTDocument2 pagesAnalyse Forensic Et Réponse À Incidents de Sécurité: Cours Pratique de 4 Jours Réf: AFR - Prix 2021: 2 820 HTCedric LenantaisPas encore d'évaluation

- 1-Modes D'adressage: S ° J ' P I 8086Document4 pages1-Modes D'adressage: S ° J ' P I 8086Sara Benseba67% (3)

- Gps 4Document30 pagesGps 4kpea chris dylanPas encore d'évaluation

- PDF de Poche Vocabulaire Intelligence ArtificielleDocument6 pagesPDF de Poche Vocabulaire Intelligence ArtificielleCrystobal LousticPas encore d'évaluation

- Big DataDocument88 pagesBig DatabekriPas encore d'évaluation

- Conception Et Realisation Dun Reseau Social DistribueDocument71 pagesConception Et Realisation Dun Reseau Social DistribuefelkirPas encore d'évaluation

- Examen de L'option Réseaux Et Administration de Systèmes Du DESS GI 1998/99Document2 pagesExamen de L'option Réseaux Et Administration de Systèmes Du DESS GI 1998/99EL MAMOUN ABDELLAHPas encore d'évaluation

- Les Protocoles IGP, EGP Et ASDocument4 pagesLes Protocoles IGP, EGP Et ASEL HOUSSINE RABHI100% (1)

- Chapitre 2 MRDocument78 pagesChapitre 2 MRVylaren StudioPas encore d'évaluation

- Cours de Réseau 9emeDocument3 pagesCours de Réseau 9ememodouPas encore d'évaluation

- Securite Informatique PDFDocument139 pagesSecurite Informatique PDFIngrid GuerreroPas encore d'évaluation

- RSI Matière 2 Réseau - 19-20v2 - CorrigéDocument4 pagesRSI Matière 2 Réseau - 19-20v2 - CorrigéFz OhchPas encore d'évaluation

- Prsentationerp 170417191005Document33 pagesPrsentationerp 170417191005bruna ADABRAPas encore d'évaluation

- Présentation Sécurité VPNDocument14 pagesPrésentation Sécurité VPNYasmine aouimeurPas encore d'évaluation

- Attaque Zero-DayDocument6 pagesAttaque Zero-DayMaxuPas encore d'évaluation

- Systèmes D'exploitation: Définition: Un Système D'exploitation Est Logiciel Qui Fait OfficeDocument2 pagesSystèmes D'exploitation: Définition: Un Système D'exploitation Est Logiciel Qui Fait OfficeMarcoPas encore d'évaluation