Académique Documents

Professionnel Documents

Culture Documents

TP Ccna

Transféré par

Ivan Edú0 évaluation0% ont trouvé ce document utile (0 vote)

15 vues2 pagesTitre original

tp ccna (1)

Copyright

© © All Rights Reserved

Formats disponibles

PDF, TXT ou lisez en ligne sur Scribd

Partager ce document

Partager ou intégrer le document

Avez-vous trouvé ce document utile ?

Ce contenu est-il inapproprié ?

Signaler ce documentDroits d'auteur :

© All Rights Reserved

Formats disponibles

Téléchargez comme PDF, TXT ou lisez en ligne sur Scribd

0 évaluation0% ont trouvé ce document utile (0 vote)

15 vues2 pagesTP Ccna

Transféré par

Ivan EdúDroits d'auteur :

© All Rights Reserved

Formats disponibles

Téléchargez comme PDF, TXT ou lisez en ligne sur Scribd

Vous êtes sur la page 1sur 2

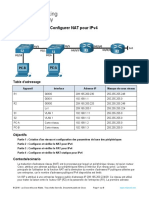

Packet Tracer - Sécurisé les périphériques réseau

Table d'adressage

Appareil Interface Adresse Masque Passerelle

RTR-A G0/0/0 192.168.1.1 255.255.255.0 N/A

RTR-A

G0/0/1 192.168.2.1 255.255.255.0 N/A

vierge

SW-1 Interface 192.168.1.254 255.255.255.0

SVI

vierge

PC Carte 192.168.1.2 255.255.255.0

réseau

vierge

Ordinateur Carte 192.168.1.10 255.255.255.0

portable réseau

vierge

Ordinateur Carte 192.168.2.10 255.255.255.0

distant réseau

Conditions requises

Remarque : Pour que cette activité soit brève et facile à gérer, certains paramètres de

configuration de sécurité n'ont pas été définis. Dans d'autres cas, les pratiques exemplaires en

matière de sécurité n'ont pas été suivies.

Dans cette activité, vous allez configurer un routeur et un commutateur en fonction d'une liste de

besoins.

Instructions

Étape 1 : Documenter le réseau

Remplissez la table d'adressage avec les informations manquantes.

Étape 2 : Configuration requise du routeur :

• Empêcher IOS de tenter de résoudre les commandes mal tapées aux noms de domaine.

• Noms d'hôte correspondant aux valeurs de la table d'adressage.

• Exiger que les mots de passe nouvellement créés aient au moins 10 caractères de longueur.

• Un mot de passe fort à dix caractères pour la ligne de console. Utilisez @Cons1234!

• Assurez-vous que les sessions console et VTY se ferment au bout de 7 minutes exactement.

• Un mot de passe fort et chiffré à dix caractères pour le mode EXEC privilégié. Pour cette activité,

il est permis d'utiliser le même mot de passe que la ligne de console.

• Une bannière MOTD qui met en garde contre l'accès non autorisé aux appareils.

• Cryptage de tous les mots de passe.

• Un nom d'utilisateur de NetAdmin avec mot de passe chiffré LogAdmin ! 9.

• Activer SSH.

oUtilisez security.com comme nom de domaine.

oUtiliser un module de 1024.

• Les lignes VTY doivent utiliser SSH pour les connexions entrantes.

• Les lignes VTY doivent utiliser le nom d'utilisateur et le mot de passe qui ont été configurés pour

authentifier les connexions.

• Empêcher les tentatives de connexion de force brute en utilisant une commande qui bloque les

tentatives de connexion pendant 45 secondes si quelqu'un échoue trois tentatives dans un

délai de 100 secondes.

Étape 3 : Configuration requise du commutateur :

• Empêcher IOS de tenter de résoudre les commandes mal tapées aux noms de domaine.

• Noms d'hôte correspondant aux valeurs de la table d'adressage.

• Exiger que les mots de passe nouvellement créés aient au moins 10 caractères de longueur.

• Un mot de passe fort à dix caractères pour la ligne de console. Utilisez @Cons1234!

• Assurez-vous que les sessions console et VTY se ferment au bout de 7 minutes exactement.

• Un mot de passe fort et chiffré à dix caractères pour le mode EXEC privilégié. Pour cette activité,

il est permis d'utiliser le même mot de passe que la ligne de console.

• Une bannière MOTD qui met en garde contre l'accès non autorisé aux appareils.

• Cryptage de tous les mots de passe.

• Un nom d'utilisateur de NetAdmin avec mot de passe chiffré LogAdmin ! 9.

• Activer SSH.

oUtilisez security.com comme nom de domaine.

oUtiliser un module de 1024.

• Les lignes VTY doivent utiliser SSH pour les connexions entrantes.

• Les lignes VTY doivent utiliser le nom d'utilisateur et le mot de passe qui ont été configurés pour

authentifier les connexions.

• configurer l'adresse ip sur l'interface virtuel et la passerelle par défaut ,vérifier la connectivité

Vous aimerez peut-être aussi

- WiFi Hacking : Le guide simplifié du débutant pour apprendre le hacking des réseaux WiFi avec Kali LinuxD'EverandWiFi Hacking : Le guide simplifié du débutant pour apprendre le hacking des réseaux WiFi avec Kali LinuxÉvaluation : 3 sur 5 étoiles3/5 (1)

- 16.5.2 Lab - Secure Network DevicesDocument7 pages16.5.2 Lab - Secure Network DevicesPape FayePas encore d'évaluation

- Configurez L'accès À Distance Sécurisé SSH de Votre Commutateur - OpenClassroomsDocument7 pagesConfigurez L'accès À Distance Sécurisé SSH de Votre Commutateur - OpenClassroomsleonoumen12Pas encore d'évaluation

- 2.3.3.4 Lab - Configuring A Switch Management AddressDocument8 pages2.3.3.4 Lab - Configuring A Switch Management Addressaicha GuefrachiPas encore d'évaluation

- Lab SecurityDocument37 pagesLab SecurityMàrwàne LyazidiPas encore d'évaluation

- TP SSH IsticDocument17 pagesTP SSH Isticbocar diopPas encore d'évaluation

- Atelier 1 - Configuration de BaseDocument5 pagesAtelier 1 - Configuration de BasenourPas encore d'évaluation

- Travaux Pratiques 5.3.5 Configuration Des Paramètres de Base Du Routeur Avec L'interface de Ligne de Commande IOSDocument13 pagesTravaux Pratiques 5.3.5 Configuration Des Paramètres de Base Du Routeur Avec L'interface de Ligne de Commande IOSMatar KandjiPas encore d'évaluation

- Sythese 5.2.2.7 Et 5.3 Packet Tracer - Configuring Switch Port Security InstructionsDocument4 pagesSythese 5.2.2.7 Et 5.3 Packet Tracer - Configuring Switch Port Security InstructionsIyfKoumassi INTERNATIONAL YOUTH FELLOWSHIP0% (1)

- 16.4.7 Lab - Configure Network Devices With SSHDocument8 pages16.4.7 Lab - Configure Network Devices With SSHPape FayePas encore d'évaluation

- Configuration de Base RouteurDocument78 pagesConfiguration de Base RouteurOrpheLemouPas encore d'évaluation

- TD 1 PDFDocument16 pagesTD 1 PDFArboutcha MalaouiPas encore d'évaluation

- EtherchannelDocument21 pagesEtherchannelibrahima1994thiam100% (1)

- Configure Secure Passwords and SSHDocument4 pagesConfigure Secure Passwords and SSHsouadPas encore d'évaluation

- Adressage IPV4Document4 pagesAdressage IPV4ⴷⵔⵉⵙ ⵜⴰⵣⵉⵖPas encore d'évaluation

- Test TP2018 Solution PDFDocument4 pagesTest TP2018 Solution PDFNadjah NamanePas encore d'évaluation

- TDDocument12 pagesTDMustapha Oulcaid0% (1)

- TD TPDocument4 pagesTD TPyoyamaPas encore d'évaluation

- TP-1 - Configuring Basic Switch SettingsDocument8 pagesTP-1 - Configuring Basic Switch SettingsMalek GARAPas encore d'évaluation

- TP3 ADocument4 pagesTP3 ASaadi BadisPas encore d'évaluation

- 6.8.2 Lab - Configure NAT For IPv4Document8 pages6.8.2 Lab - Configure NAT For IPv4Arij HmeydiPas encore d'évaluation

- Objectif Du TPDocument3 pagesObjectif Du TPsami bkt100% (1)

- 5.3.1.2 Packet Tracer - Skills Integration Challenge InstructionsDocument2 pages5.3.1.2 Packet Tracer - Skills Integration Challenge InstructionsImen TLILIPas encore d'évaluation

- 6.8.2 Lab - Configure NAT For IPv4 - ILMDocument18 pages6.8.2 Lab - Configure NAT For IPv4 - ILMmarvin ranokePas encore d'évaluation

- Commandes de Base CiscoDocument24 pagesCommandes de Base CiscoGahi SaidPas encore d'évaluation

- 7.3.2.7 Lab - Testing Network Connectivity With Ping and TracerouteDocument15 pages7.3.2.7 Lab - Testing Network Connectivity With Ping and TracerouteKelitha CigohaPas encore d'évaluation

- Reseau VLAN EthernetDocument9 pagesReseau VLAN EthernetBertin AnloviPas encore d'évaluation

- 5.3.1.2 Packet Tracer - Skills Integration Challenge InstructionsDocument2 pages5.3.1.2 Packet Tracer - Skills Integration Challenge InstructionsIyfKoumassi INTERNATIONAL YOUTH FELLOWSHIPPas encore d'évaluation

- TP N 4 - Réseaux Sans FilsDocument6 pagesTP N 4 - Réseaux Sans FilsFadhilaCelinePas encore d'évaluation

- 9.4.2.7 Lab - Troubleshooting ACL Configuration and Placement.Document9 pages9.4.2.7 Lab - Troubleshooting ACL Configuration and Placement.Israe SAIDIPas encore d'évaluation

- LabsecuritéDocument4 pagesLabsecuritéOctave BokaPas encore d'évaluation

- TP SSHDocument2 pagesTP SSHfranckPas encore d'évaluation

- Exercice Ccna1Document51 pagesExercice Ccna1MakremArfaoui100% (1)

- Atelier Réseaux 3Document6 pagesAtelier Réseaux 3Dor SafPas encore d'évaluation

- Evaluation Tssr1Document4 pagesEvaluation Tssr1samiraPas encore d'évaluation

- 2.9.2 Lab - Basic Switch and End Device Configuration - FR FRDocument3 pages2.9.2 Lab - Basic Switch and End Device Configuration - FR FRAhmed AbdmoulehPas encore d'évaluation

- 5.2.3.4 Lab - Troubleshooting Advanced Single-Area OSPFv2Document7 pages5.2.3.4 Lab - Troubleshooting Advanced Single-Area OSPFv2Ayman BahloulPas encore d'évaluation

- Module 11: Créer Un Réseau Cisco de Petite TailleDocument32 pagesModule 11: Créer Un Réseau Cisco de Petite TailleDamien.Stéphane LekouamiPas encore d'évaluation

- 2.9.2 Lab - Basic Switch and End Device ConfigurationDocument3 pages2.9.2 Lab - Basic Switch and End Device ConfigurationSerge YAOPas encore d'évaluation

- 5.2.1.4 Packet Tracer - Configuring SSH InstructionDocument2 pages5.2.1.4 Packet Tracer - Configuring SSH InstructionImen TLILIPas encore d'évaluation

- TP 7 Installation Et Analyse D'un Réseau de Type Wifi (WLAN) Partie 1 (Utilisation D'un Point D'accès Wifi)Document4 pagesTP 7 Installation Et Analyse D'un Réseau de Type Wifi (WLAN) Partie 1 (Utilisation D'un Point D'accès Wifi)Lu NàPas encore d'évaluation

- 10.2.3.4 Lab - Troubleshooting Advanced Single-Area OSPFv2Document7 pages10.2.3.4 Lab - Troubleshooting Advanced Single-Area OSPFv2cheicktest1Pas encore d'évaluation

- Configuration D'un RouteurDocument19 pagesConfiguration D'un RouteurYacoubaPas encore d'évaluation

- RAPPORT RéseauxDocument7 pagesRAPPORT RéseauxItachi UchihaPas encore d'évaluation

- Examen TPDocument2 pagesExamen TP7cgqrxc949Pas encore d'évaluation

- 2500 Deploy Guide 00Document17 pages2500 Deploy Guide 00Rayan NihelPas encore d'évaluation

- Itn Examen 1 3Document16 pagesItn Examen 1 3mohamednourothman023Pas encore d'évaluation

- Configurer Le Routeur Cisco À Utiliser Un Serveur Syslog, NTP, Et SSH. ObjectifDocument4 pagesConfigurer Le Routeur Cisco À Utiliser Un Serveur Syslog, NTP, Et SSH. ObjectifAbdoulaye BASSPas encore d'évaluation

- Configuration Du Commutateur Cisco 2960Document12 pagesConfiguration Du Commutateur Cisco 2960Abderrahim BenaqqaPas encore d'évaluation

- Pages de 22SI5SISR - NC - BAT2022Document9 pagesPages de 22SI5SISR - NC - BAT2022elpanda57Pas encore d'évaluation

- RoutageDocument11 pagesRoutageItachi UchihaPas encore d'évaluation

- Dis3 Ch2.3.5.5 Lab InstrDocument12 pagesDis3 Ch2.3.5.5 Lab InstrBESSANPas encore d'évaluation

- Examen Pratique Building A Switch and Router Network Hazmi Hamdi1Document7 pagesExamen Pratique Building A Switch and Router Network Hazmi Hamdi1Hamdi HazmiPas encore d'évaluation

- Activation Et Configuration de SSH Sur Les Routeurs CiscoDocument3 pagesActivation Et Configuration de SSH Sur Les Routeurs CiscoChristian Trésor KandoPas encore d'évaluation

- TP 4-Création-Réseau-LocalDocument5 pagesTP 4-Création-Réseau-LocalbarniPas encore d'évaluation

- TP 2 Création Réseau LocalDocument7 pagesTP 2 Création Réseau LocalredkonikhoPas encore d'évaluation

- TP4 Les ACLs StandardsDocument6 pagesTP4 Les ACLs StandardsMeriam MarzoukPas encore d'évaluation

- TP Protocole PPPDocument17 pagesTP Protocole PPPAli OussalemPas encore d'évaluation

- TD8, TP5Document6 pagesTD8, TP5Mustapha OulcaidPas encore d'évaluation

- 2.4 Manipulation Des Données en PL SQLDocument7 pages2.4 Manipulation Des Données en PL SQLIvan EdúPas encore d'évaluation

- 2.3 Récupération Des DonnéesDocument2 pages2.3 Récupération Des DonnéesIvan EdúPas encore d'évaluation

- Session 7 - Génie Et Architecture Des Logiciels - Cours Merise MOT TDDocument12 pagesSession 7 - Génie Et Architecture Des Logiciels - Cours Merise MOT TDIvan EdúPas encore d'évaluation

- Esperanza Edu: FormationDocument1 pageEsperanza Edu: FormationIvan EdúPas encore d'évaluation

- Modern Technology Background Linktree BackgroundDocument11 pagesModern Technology Background Linktree BackgroundIvan EdúPas encore d'évaluation

- TD - MCD+MLD - L2 Mit - 2023Document3 pagesTD - MCD+MLD - L2 Mit - 2023Ivan EdúPas encore d'évaluation

- BD2TDDocument12 pagesBD2TDIvan EdúPas encore d'évaluation

- Cours Reseaux OSI-TCP L1Document13 pagesCours Reseaux OSI-TCP L1Ivan EdúPas encore d'évaluation

- Support Tuto PowershellDocument94 pagesSupport Tuto PowershelllouhmadiPas encore d'évaluation

- Document Basique Pour La Promotion ArtistiqueDocument2 pagesDocument Basique Pour La Promotion ArtistiquePascal GibertPas encore d'évaluation

- Configuration Maroc TelecomDocument2 pagesConfiguration Maroc TelecomsalmounPas encore d'évaluation

- Fund For The Afghan People - Extrait (Registration)Document1 pageFund For The Afghan People - Extrait (Registration)Jeff RigsbyPas encore d'évaluation

- Chapitre05 P2 Protocoles de Routage RIPDocument18 pagesChapitre05 P2 Protocoles de Routage RIPmouhzebbiche98Pas encore d'évaluation

- Contart Abonnement SMART ADSL TopnetDocument2 pagesContart Abonnement SMART ADSL TopnetKachi Abidi100% (1)

- Guide Daccompagnement - Pedagogique - BC - n1 Developper La Relation Client Et Assurer La Vente ConseilDocument18 pagesGuide Daccompagnement - Pedagogique - BC - n1 Developper La Relation Client Et Assurer La Vente Conseilbaptiste.monceauxPas encore d'évaluation

- Correction TD 1 Reseaux InformatiquesDocument5 pagesCorrection TD 1 Reseaux InformatiquesAhmad Whabi100% (3)

- Chapitre 1 - 18Document77 pagesChapitre 1 - 18maryem sousitaPas encore d'évaluation

- Mise en Place D'une Solution Réseau SécuriséDocument96 pagesMise en Place D'une Solution Réseau Sécuriséhamzaabidar94% (16)

- XenApp Administrators GuideDocument490 pagesXenApp Administrators GuideChristophe CharrierPas encore d'évaluation

- Étude Et Mise en Place D'une Plate-Forme de Cloud Privee - Clouddirector - Denisfoulon PDFDocument111 pagesÉtude Et Mise en Place D'une Plate-Forme de Cloud Privee - Clouddirector - Denisfoulon PDFWalid Ben MabroukPas encore d'évaluation

- Reuters 3000 Xtra GuideDocument99 pagesReuters 3000 Xtra GuideYoussef OutalaintPas encore d'évaluation

- Wifi EbookDocument419 pagesWifi EbookyassinefugiPas encore d'évaluation

- Question FWDocument2 pagesQuestion FWUlysse UserPas encore d'évaluation

- Tuto Wemos Decouverte ProgrammationDocument2 pagesTuto Wemos Decouverte ProgrammationHoucineBelMekkiPas encore d'évaluation

- cour7-RC-Les Logiques de DescriptionsDocument7 pagescour7-RC-Les Logiques de DescriptionsAibruob OmegaPas encore d'évaluation

- RF EcommerceDocument33 pagesRF EcommerceTheo Bonte50% (2)

- Le Guide Des Entreprises Qui Recrutent 2018Document108 pagesLe Guide Des Entreprises Qui Recrutent 2018LETUDIANTPas encore d'évaluation

- Exchange - Pop3 SMTP Imap Protocoles de MessagerieDocument6 pagesExchange - Pop3 SMTP Imap Protocoles de MessagerieToufik AIPas encore d'évaluation

- Robuste - Recherche GoogleDocument1 pageRobuste - Recherche GoogledurandPas encore d'évaluation

- Stage CMCP Kenitra-Maroich SaidDocument31 pagesStage CMCP Kenitra-Maroich SaidSaid Maroich100% (5)

- Guide de L'utilisateur E200StripDocument38 pagesGuide de L'utilisateur E200StripSarl Traduc'tikPas encore d'évaluation

- CNIL - Le Rapport 2008Document129 pagesCNIL - Le Rapport 2008Paco Alpi100% (3)

- Vocabulaire de L' InternetDocument1 pageVocabulaire de L' InternetAleksandra JaskólskaPas encore d'évaluation

- Chap 1Document27 pagesChap 1Aymen GuizaniPas encore d'évaluation

- (Pfsense) Configurer Un Cluster de 2 Pfsense Redondants (Failover) - Provya - Tutoriaux PfsenseDocument16 pages(Pfsense) Configurer Un Cluster de 2 Pfsense Redondants (Failover) - Provya - Tutoriaux Pfsensebbachai BelloPas encore d'évaluation

- Apprenez FlaskDocument69 pagesApprenez Flaskgass mabPas encore d'évaluation

- 2002NC Cas - Immo.3000 CorrigeDocument12 pages2002NC Cas - Immo.3000 CorrigeAbdoulaye AwPas encore d'évaluation

- Réseaux Et TélécomsDocument30 pagesRéseaux Et TélécomsThierno DickoPas encore d'évaluation