Académique Documents

Professionnel Documents

Culture Documents

Secu Wifi

Transféré par

kyle_namgal1679Titre original

Copyright

Formats disponibles

Partager ce document

Partager ou intégrer le document

Avez-vous trouvé ce document utile ?

Ce contenu est-il inapproprié ?

Signaler ce documentDroits d'auteur :

Formats disponibles

Secu Wifi

Transféré par

kyle_namgal1679Droits d'auteur :

Formats disponibles

EXPOSEDERESEAU

ScuritWiFi

RudyLEONARD

PrsadRAMASSAMY

BaptisteMATHUS

22FEVRIER2005

IR3

SOMMAIRE

I.WiredEquivalentPrivacy

II.WPAAuthentification

III.WPA-Chiffrement

IV.Dmonstration

SOMMAIRE

Wired Equivalent Privacy

I.WEP

Description

I.1Description

I.2 RC4 Principes

I.3 RC4 Fct

I.4 Faiblesses

WEP repose sur lutilisation dune cl (de 40 ou 104 bits)

I.5 Confidentialit

II. WPA

III. TKIP

Cette cl est utilise la fois pour:

lauthentification

le chiffrement des donnes

SOMMAIRE

WEP

I.WEP

RC4: Principes

I.1 Description

I.2RC4Principes

I.3 RC4 Fct

I.4 Faiblesses

I.5 Confidentialit

II. WPA

III. TKIP

RC4: Rivest Cipher 4

Algorithme simple permettant le cryptage et le dcryptage

Repose sur la gnration dun flot alatoire (key stream) et

loprateur OU Exclusif (XOR)

Cryptage: Message en clair XOR key stream = Message crypt

Dcryptage : Message crypt XOR key stream = Message en clair

SOMMAIRE

WEP

I.WEP

I.1 Description

I.2 RC4 Principes

RC4: fonctionnement

2 phases:

I.3RC4Fct

Initialisation

I.4 Faiblesses

Gnration dun nombre pseudo-alatoire

I.5 Confidentialit

II. WPA

III. TKIP

Initialisation grce un

concatn avec la cl WEP

vecteur

dinitialisation

Gnration dun tableau de 256 octets

permutations grce la cl

Gnration dun nombre pseudo-alatoire

Nouvelle permutation

octet choisi dans le tableau (R)

Ensuite, chaque octet du message est XOR avec la valeur R

choisie

SOMMAIRE

I.WEP

I.1 Description

WEP

RC4: fonctionnement (suite)

I.2 RC4 Principes

IV

Cl WEP

I.3RC4Fct

I.4 Faiblesses

I.5 Confidentialit

RC4

II. WPA

III. TKIP

Key Stream

Message en clair

XOR

Message crypt

SOMMAIRE

WEP

I.WEP

Faiblesses

I.1 Description

I.2 RC4 Principes

I.3 RC4 Fct

I.4Faiblesses

I.5 Confidentialit

II. WPA

III. TKIP

Authentification

Sans effet. Pire elle aide le pirate

Contrle daccs

Inexistant

Confidentialit

Assure par le cryptage, mais RC4 est mal utilis

SOMMAIRE

WEP

I.WEP

Confidentialit

I.1 Description

I.2 RC4 Principes

I.3 RC4 Fct

I.4 Faiblesses

I.5Confidentialit

II. WPA

III. TKIP

Rutilisation des IVs

seulement 224 IVs

Utilisation de cls RC4 faibles

Certaines valeurs de cl RC4 permettent de

dcoder facilement les premiers octets de la cl

WEP

Attaque de la cl

Dcodage linaire

SOMMAIRE

I WEP

IIWPA

WiFi Protected Access

Contexte

II.1Contexte

II.2 RSN-WPA

IEEE

II.3 Principes

II.4 Scurit

II.5 802.1x

WorkingGroup 802.11

II.6 EAP-TLS

III TKIP

TaskGroup i

Robust Secure Network

WiFi Alliance

WiFi certified

Assure linteroprabilit

WPA

SOMMAIRE

I WEP

IIWPA

WiFi Protected Access

RSN - WPA

II.1 Contexte

RSN

II.2RSN-WPA

II.3 Principes

II.4 Scurit

II.5 802.1x

WPA

Nouveaumatriel

FonctionnementAdHoc

ChiffrementTKIP*

ChiffrementAES**

II.6 EAP-TLS

III TKIP

* Temporal Key Integrity Protocol

** Advanced Encryption Standard

WPA

Rponse au besoin rapide de scurit sur le matriel WiFi

existant (dbut 2003)

RSN

Architecture souple ncessitant le remplacement du matriel

WiFi existant (fin 2004)

SOMMAIRE

WiFi Protected Access

I WEP

IIWPA

II.1 Contexte

II.2 RSN-WPA

II.3Principes

II.4 Scurit

II.5 802.1x

II.6 EAP-TLS

Principes

Authentification bilatrale

Confidentialit et intgrit du message

Principe de cls temporelles dynamiques (dtruites en fin de

communication)

III TKIP

Rappel WEP

Cl unique et statique

Authentification et chiffrement raliss par la mme cl

SOMMAIRE

WiFi Protected Access

I WEP

IIWPA

Les couches de scurit

II.1 Contexte

II.2 RSN-WPA

Authentication layer (peut tre externe)

II.3 Principes

Access control layer (interne)

II.4Scurit

Wireless LAN layer (interne)

II.5 802.1x

II.6 EAP-TLS

III TKIP

Rappel WEP

Une seule couche Authentication layer (interne)

Mthodes dauthentification

Preshared Key

Extensible Authentication Protocol (802.1x)

Protected EAP (802.1x)

SOMMAIRE

WiFi Protected Access

I WEP

IIWPA

Architecture 802.1x

II.1 Contexte

II.3 Principes

Authentification en trois parties qui intervient en rponse

lAccess Control Layer :

II.4 Scurit

Supplicant

II.5802.1x

Authenticator

II.2 RSN-WPA

II.6 EAP-TLS

III TKIP

Authentication server

Authenticator

Logical port

Supplicant

Authentication

server

SOMMAIRE

I WEP

II WPA

WiFi Protected Access

TKIP

IIITKIP

III.1Introduction

III.2 Pb de WEP

III.3.1 Apports TKIP

Temporal Key Integrity Protocol

III.3.2 Schma

III.4 MIC

III.5 Rcapitulatif

Objectif : Corriger les failles les plus critiques de WEP

SOMMAIRE

WiFi Protected Access

Rappel : Problmes du WEP

I WEP

II WPA

IIITKIP

III.1 Introduction

III.2PbdeWEP

III.3.1 Apports TKIP

III.3.2 Schma

IV de 24 bits

IV unique pour tout le rseau

IV simplement prfix la WEP

Contrle d'intgrit trop simple

III.4 MIC

III.5 Rcapitulatif

WEP

IV (24 bits)

Cl WEP (40 ou 104 bits)

64 ou 128 bits

SOMMAIRE

I WEP

WiFi Protected Access

Les failles de WEP : Apports de TKIP (1/2)

II WPA

IIITKIP

III.1 Introduction

III.2 Pb de WEP

III.3.1ApportsTKIP

III.3.2 Schma

IV de 48 bits

III.4 MIC

IV utilis comme cl de session

III.5 Rcapitulatif

IV utilis comme numro de squence (TSC)

IV faibles supprims

SOMMAIRE

I WEP

II WPA

IIITKIP

III.1 Introduction

III.2 Pb de WEP

III.3.1 Apports TKIP

III.3.2Schma

III.4 MIC

III.5 Rcapitulatif

WiFi Protected Access

Les failles de WEP : Apports de TKIP (2/2)

SOMMAIRE

I WEP

WiFi Protected Access

Contrle d'intgrit, MIC

II WPA

IIITKIP

III.1 Introduction

III.2 Pb de WEP

III.3.1 Apports TKIP

III.3.2 Schma

III.4MIC

III.5 Rcapitulatif

Michael, Neils Ferguson

Scurit trop faible => mesures correctives

Contrle supplmentaire lIVC

Anti rejeu

SOMMAIRE

WiFi Protected Access

Les avantages de TKIP,

rcapitulatif

I WEP

II WPA

IIITKIP

III.1 Introduction

III.2 Pb de WEP

III.3.1 Apports TKIP

III.3.2 Schma

III.4 MIC

III.5Rcapitulatif

Cl diffrente chaque paquet

IV diffrent pour chaque connexion

Contrle d'intgrit beaucoup plus performant

IV faibles supprims

Dmonstration

WEP : bon jeter

WPA/Radius

Rfrences

Real 802.11 Security: Wi-Fi Protected Access and 802.11i

Auteur : Jon Edney, William A. Arbaugh

Editeur :William A. chez Addison Wesley

Misc n12 article La scurit des rseaux 802.11

EXPOSEDERESEAU

MERCIPOURVOTREATTENTION

Vous aimerez peut-être aussi

- Systèmes de Transmissions: Réseaux MobilesDocument95 pagesSystèmes de Transmissions: Réseaux MobileswebaizzerPas encore d'évaluation

- Gestion CoutsDocument13 pagesGestion Coutskyle_namgal1679Pas encore d'évaluation

- Gestion CoutsDocument13 pagesGestion Coutskyle_namgal1679Pas encore d'évaluation

- Systèmes de Transmissions: Réseaux MobilesDocument95 pagesSystèmes de Transmissions: Réseaux MobileswebaizzerPas encore d'évaluation

- Gestion CoutsDocument13 pagesGestion Coutskyle_namgal1679Pas encore d'évaluation

- BdooDocument38 pagesBdookyle_namgal1679Pas encore d'évaluation

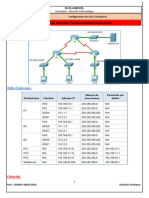

- E4 PTAct 5 5 1Document6 pagesE4 PTAct 5 5 1Mohammed ElharfaouiPas encore d'évaluation

- BD TP4Document17 pagesBD TP4kyle_namgal1679Pas encore d'évaluation

- Re16 TD3Document5 pagesRe16 TD3mehdi_marzougPas encore d'évaluation

- Les VLANsfDocument27 pagesLes VLANsfAyman AniKedPas encore d'évaluation

- Module 6: Gestion de Données À L'aide Du Système de Fichiers NTFSDocument32 pagesModule 6: Gestion de Données À L'aide Du Système de Fichiers NTFSkyle_namgal1679Pas encore d'évaluation

- Oracle 11g ExploitationDocument205 pagesOracle 11g Exploitationkyle_namgal1679100% (1)

- TDDocument4 pagesTDkyle_namgal1679100% (1)

- PL 1 CoursDocument46 pagesPL 1 Courskyle_namgal1679Pas encore d'évaluation

- Devoir MarketingDocument1 pageDevoir Marketingkyle_namgal1679Pas encore d'évaluation

- Analyse LexicaleDocument29 pagesAnalyse Lexicalesali100% (2)

- Besoin D'un RemplacementDocument19 pagesBesoin D'un Remplacementkyle_namgal1679Pas encore d'évaluation

- Chapitre Reseaux LocauxDocument186 pagesChapitre Reseaux Locauxkyle_namgal1679Pas encore d'évaluation

- DevoirDocument1 pageDevoirkyle_namgal1679Pas encore d'évaluation

- Plan D Action Soldes PDFDocument2 pagesPlan D Action Soldes PDFguyPas encore d'évaluation

- CTCOLLAB StudentDocument20 pagesCTCOLLAB StudentKamil FolgaPas encore d'évaluation

- Rapport Atelier 2Document8 pagesRapport Atelier 2Pape Moussa DiopPas encore d'évaluation

- PeratageDocument2 pagesPeratagebendifmarwaPas encore d'évaluation

- S24: Comment Fonctionne Un Réseau Informatique ? A1: Quels Sont Les Éléments D'un Réseau ?Document2 pagesS24: Comment Fonctionne Un Réseau Informatique ? A1: Quels Sont Les Éléments D'un Réseau ?lilyaPas encore d'évaluation

- Atelier N°5: Image, Audio Et Vidéo en HTML5: Exercice 1Document4 pagesAtelier N°5: Image, Audio Et Vidéo en HTML5: Exercice 1walid abaidiPas encore d'évaluation

- TP AclDocument4 pagesTP Acldzr di100% (1)

- Protocole Interface Ims Et LteDocument7 pagesProtocole Interface Ims Et Ltejeanne_85Pas encore d'évaluation

- FirewalldDocument3 pagesFirewalldJozef LouznaPas encore d'évaluation

- Configuration de La Sécurité D'accès Au Niveau Du Routeur D'un Réseau IntranetDocument107 pagesConfiguration de La Sécurité D'accès Au Niveau Du Routeur D'un Réseau IntranetBAPas encore d'évaluation

- Concept Routage ActivitéDocument3 pagesConcept Routage ActivitéأمينPas encore d'évaluation

- Management Des Systemes D'information 2Document58 pagesManagement Des Systemes D'information 2Jodlens PierrePas encore d'évaluation

- Cours de Technologie Web1 SIR1-RIT3Document191 pagesCours de Technologie Web1 SIR1-RIT3Achraf KouandaPas encore d'évaluation

- SecuriteDocument5 pagesSecuritechokri harbaouiPas encore d'évaluation

- TP4 Les ACLs StandardsDocument6 pagesTP4 Les ACLs StandardsMeriam MarzoukPas encore d'évaluation

- Tous Les Serveurs Linux + Script (Resume)Document54 pagesTous Les Serveurs Linux + Script (Resume)Amine Salmi100% (2)

- Les Certificats. Mise en Place D Une Autorité de CertificationDocument12 pagesLes Certificats. Mise en Place D Une Autorité de CertificationMBOKO OTOKA Benny ShérifPas encore d'évaluation

- TPs ACLs StandardsDocument4 pagesTPs ACLs StandardsAbdelhadi AZPas encore d'évaluation

- Types de Cheval de TroieDocument2 pagesTypes de Cheval de TroieSalma ROxanePas encore d'évaluation

- Cartes Objectifs CyberDocument26 pagesCartes Objectifs CyberEmilien AplincourtPas encore d'évaluation

- TP01VOIPDocument20 pagesTP01VOIPSouad ArrPas encore d'évaluation

- INSTALLER Pilote Hashlogic IAS Windows PDFDocument9 pagesINSTALLER Pilote Hashlogic IAS Windows PDFAbdessalam OSFORIPas encore d'évaluation

- Lab VPN Site-SiteDocument7 pagesLab VPN Site-SiteJuanEstebanSaldiviaSilvaPas encore d'évaluation

- Cours 7 Routage StatiqueDocument46 pagesCours 7 Routage StatiqueKahina AMARAPas encore d'évaluation

- Securite Des Reseaux Axel Clyde BoukonoDocument30 pagesSecurite Des Reseaux Axel Clyde BoukonoAbou BmPas encore d'évaluation

- TD 2 Architecture Et Principe ReseauxDocument2 pagesTD 2 Architecture Et Principe ReseauxarielkoliaPas encore d'évaluation

- JavascriptDocument67 pagesJavascriptSerge OngoloPas encore d'évaluation

- TD AdminDocument17 pagesTD Adminaaaa bbbb100% (1)

- Siec7mai Sisr Bloc3Document44 pagesSiec7mai Sisr Bloc3BéniPas encore d'évaluation

- Report Ot-Cybersecurity FR LRDocument15 pagesReport Ot-Cybersecurity FR LRadamou magadjiPas encore d'évaluation