Académique Documents

Professionnel Documents

Culture Documents

Reseau Concepts

Reseau Concepts

Transféré par

Aristide Donald NguendjioCopyright

Formats disponibles

Partager ce document

Partager ou intégrer le document

Avez-vous trouvé ce document utile ?

Ce contenu est-il inapproprié ?

Signaler ce documentDroits d'auteur :

Formats disponibles

Reseau Concepts

Reseau Concepts

Transféré par

Aristide Donald NguendjioDroits d'auteur :

Formats disponibles

La thorie des rseaux locaux et tendus

par Patrick Hautrive

Date de publication : 07/10/2006 Dernire mise jour : 07/10/2006

Ce cours vous expose les principes fondamentaux des rseaux.

La thorie des rseaux locaux et tendus par Patrick Hautrive

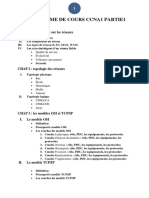

I - Introduction I-1 - Tlchargements I-2 - Introduction II - Les avantages des rseaux II-1 - La chane numrique II-2 - La communication numrique II-3 - La centralisation de l'administration II-4 - Les outils de centralisation de l'administration III - La classification des rseaux III-1 - Les critres de classification d'un rseau III-2 - Les protocoles routables IV - La topologie des rseaux IV-1 - La reprsentation d'un rseau IV-2 - Les rseaux en bus IV-3 - Les rseaux en toile IV-4 - Les rseaux en anneau IV-5 - Les rseaux mixtes V - Les types d'organisation des rseau V-1 - L'informatique centralise V-2 - Les rseaux postes postes (peer to peer) V-3 - Les rseaux Client/Serveur V-4 - L'avantage des rseaux Client/Serveur V-5 - La configuration minimum de WINDOWS NT 4 SERVER VI - Les rseaux client-serveur VI-1 - L'apparition du modle client-serveur VI-2 - Les avantages du modle client-serveur VI-3 - Le processus d'une requte SQL en client-serveur VI-4 - Le Client et le Serveur VI-5 - Le client VI-6 - Le serveur VI-7 - Les spcifications techniques pour un serveur VII - Les organismes de normalisation VII-1 - L'influence des normes VII-2 - Les principaux organismes de normalisation VIII - Le modle OSI VIII-1 - La normalisation des communications des rseaux htrognes VIII-2 - L'activit d'un rseau VIII-3 - La prparation des donnes VIII-4 - L'architecture en 7 couches du modle OSI VIII-5 - La couche APPLICATION VIII-6 - La couche PRESENTATION VIII-7 - La couche SESSION VIII-8 - La couche TRANSPORT VIII-9 - La couche RESEAU VIII-10 - La couche LIAISON VIII-11 - La couche PHYSIQUE VIII-12 - Le modle IEEE-802 VIII-13 - Les douze catgories du modle IEEE 802 VIII-14 - Les sous-couches LLC et MAC du modle IEEE 802 VIII-15 - La segmentation des donnes en paquets VIII-16 - La structure d'un paquet VIII-17 - L'adressage d'un paquet VIII-18 - Le routage d'un paquet VIII-19 - Les types de trame avec le protocole IPX

-2Ce document est publi sous la licence GPL.

http://hautrive.ftp-developpez.com/reseaux/

La thorie des rseaux locaux et tendus par Patrick Hautrive

IX - Les rseaux APPLETALK IX-1 - L'architecture des rseaux APPLETALK IX-2 - Les caractristiques des rseaux APPLETALK IX-3 - Les composants matriels d'un rseau APPLETALK IX-4 - L'identification d'une machine sur un rseau APPLETALK X - Les rseaux ARCNET X-1 - L'architecture ARCNET X-2 - Les caractristiques des rseaux ARCNET X-3 - Le format de la trame ARCNET X-4 - Les composants matriels d'un rseau ARCNET XI - Le rseau ARPANET XI-1 - Un programme de recherche amricain XI-2 - L'origine de la commutation de paquets XII - Les rseaux ETHERNET XII-1 - Historique des rseaux ETHERNET XII-2 - La norme IEEE 802.3 XII-3 - Les caractristiques gnrales d'un rseau ETHERNET XII-4 - Le format de la trame ETHERNET XII-5 - Les normes du rseau ETHERNET XII-6 - Les systmes d'exploitation sur un rseau ETHERNET XII-7 - Le tableau rcapitulatif des rseaux ETHERNET 10 Mb/S XII-8 - Le 10BaseT XII-9 - Le 10Base2 XII-10 - Le 10Base5 XII-11 - Le 10BaseFL XII-12 - Le 100VG-AnyLAN XII-13 - Le 100BaseX XIII - Les rseaux TOKEN RING XIII-1 - La version IBM des rseaux TOKEN RING XIII-2 - L'architecture des rseaux TOKEN RING XIII-3 - Les caractristiques des rseaux TOKEN RING XIII-4 - Le format de la trame TOKEN RING XIII-5 - Les conditions de fonctionnement d'un rseau TOKEN RING XIII-6 - Le contrleur du rseau TOKEN RING XIII-7 - La circulation du jeton dans un rseau TOKEN RING XIII-8 - Les composants matriels d'un rseau TOKEN RING XIII-9 - Le Token Bus XIV - Les rseaux tendus XIV-1 - L'accs distance XIV-1-1 - L'accs Internet par un Fournisseur d'Accs Internet XIV-1-2 - L'accs Internet par un oprateur tlphonique XIV-1-3 - Les ressources d'Internet XIV-1-4 - Les qualifications d'une connexion Internet XIV-1-5 - La retransmission des adresses IP XIV-1-6 - Les adresses IP internationales XIV-1-7 - La protection contre les intrusions d'Internet XIV-1-8 - Le rseau DMZ XIV-1-9 - L'envergure des rseaux tendus XIV-1-10 - Les dbits des rseaux tendus XIV-2 - Les caractristiques des rseaux tendus XIV-2-1 - La gestion des cots des rseaux tendus XIV-2-2 - Les modes de transmission des rseaux tendus XIV-2-3 - Les protocoles d'accs distance des rseaux tendus XIV-2-4 - Le mode de transmission analogique XIV-2-5 - Le mode de transmission numrique

Ce document est publi sous la licence GPL.

http://hautrive.ftp-developpez.com/reseaux/

-3-

La thorie des rseaux locaux et tendus par Patrick Hautrive

XIV-2-6 - Les lignes analogiques XIV-2-7 - Les lignes numriques XIV-2-8 - Le mode de transmission par commutation de paquets XIV-3 - Les technologies des rseaux tendus XIV-3-1 - Les caractristiques des rseaux tendus Relais de trames XIV-3-2 - Les caractristiques des rseaux tendus X.25 XIV-3-3 - Les caractristiques des rseaux tendus ATM XIV-3-4 - Les caractristiques des rseaux tendus RNIS XIV-3-4 - Les caractristiques des rseaux tendus FDDI XIV-3-5 - Les caractristiques des rseaux tendus SONET XIV-3-6 - Les caractristiques des rseaux tendus SMDS XV - Les rseaux htrognes XV-1 - Les environnements rseaux htrognes XV-2 - Les conditions de fonctionnement d'un rseau htrogne XV-3 - La solution WINDOWS NT pour les rseaux htrognes XV-4 - Le dpannage des rseaux htrognes XVI - Les protocoles rseaux XVI-1 - Les protocoles de communication XVI-2 - Le modle OSI et la pile de protocoles XVI-3 - Les liaisons de protocoles XVI-4 - Les avantages des liaisons de protocoles XVI-5 - Les piles standards XVI-6 - Les protocoles en trois catgories XVI-7 - Les protocoles de la catgorie APPLICATION XVI-8 - Les protocoles de la catgorie TRANSPORT XVI-9 - Les protocoles de la catgorie RESEAU XVI-10 - Les protocoles routables XVI-11 - Le protocole SPX/IPX XVI-12 - Le protocole TCP/IP XVI-13 - Les caractristiques du protocole TCP/IP XVI-14 - Le protocole NetBEUI XVI-15 - Les caractristiques de NetBEUI XVI-16 - L'installation des protocoles XVII - Les adresses IP XVII-1 - L'espace d'adressage XVII-2 - L'espace d'adressage 32 bits XVII-3 - Le masque de sous rseau XVII-4 - Le sous adressage XVII-5 - Les classes d'adresse IP XVII-6 - Les adresses IP conventionnelles XVII-7 - Le routage inter domaine sans classe XVII-8 - L'adresse de broadcast d'un rseau local XVII-9 - Ipv6 XVII-10 - Un exemple d'adressage rseau XVIII - Les applications rseaux XVIII-1 - L'avantage du travail en rseau XVIII-2 - Les applications rseaux XVIII-3 - La messagerie lectronique XVIII-4 - Les agendas de groupe XVIII-5 - La gestion des contacts XVIII-6 - Les logiciels de productivit de groupe (GROUPWARE) XVIII-7 - LOTUS NOTES XVIII-8 - Le journal de bord de l'administrateur rseau XIX - L'impression en rseau XIX-1 - Le processus d'impression en rseau

Ce document est publi sous la licence GPL.

http://hautrive.ftp-developpez.com/reseaux/

-4-

La thorie des rseaux locaux et tendus par Patrick Hautrive

XIX-2 - La file d'attente du priphrique d'impression XIX-3 - Le partage du priphrique d'impression rseau XIX-4 - La connexion un priphrique d'impression XIX-5 - L'administration du priphrique d'impression XIX-6 - Les droits et les permissions d'imprimer pour les utilisateurs XIX-7 - Les droits et les permissions de l'administrateur de l'imprimante XIX-8 - Le langage de description de page XX - La messagerie lectronique XX-1 - L'change de messages lectroniques XX-2 - Les fonctionnalits de la messagerie lectronique XX-3 - L'administration d'une messagerie lectronique XX-4 - Les normes de messagerie lectronique XX-5 - Les passerelles entre systmes de messagerie XX-6 - L'origine de la messagerie lectronique XX-7 - Les applications de messagerie propritaires XX-8 - Les standard ouverts d'Internet XXI - Le travail de tlcopie en rseau XXI-1 - Les avantages du travail de tlcopie en rseau XXI-2 - Le routage des tlcopies XXI-3 - Le logiciel FACSys 4.0 pour WINDOWS NT XXII - Les performances des rseaux XXII-1 - Les performances de la carte rseau XXII-2 - Les facteurs d'amlioration d'une carte rseau XXIII - La planification et la maintenance d'un rseau XXIII-1 - Le processus de dcision XXIII-2 - Les critres fondamentaux XXIII-3 - Les diagrammes rseaux XXIII-4 - Un exemple d'un petit rseau standard XXIII-5 - Le questionnaire XXIII-6 - La vie du rseau XXIII-7 - Le dpannage chaud XXIII-8 - Les sources de pannes XXIII-9 - La stratgie de sauvegarde XXIV - Les systmes d'exploitation rseaux XXIV-1 - Les systmes d'exploitation XXIV-2 - Le systme d'exploitation et le logiciel rseau XXIV-3 - Le rle du systme d'exploitation XXIV-4 - Le systme d'exploitation multitche XXIV-5 - Les deux modes de fonctionnement multitche XXIV-6 - Le rle du systme d'exploitation rseau XXIV-7 - Les composants d'un systme d'exploitation rseau XXIV-8 - Le processus d'une requte d'un client vers un serveur XXIV-9 - Le redirecteur XXIV-10 - Les systmes d'exploitation rseaux pour les machines INTEL XXIV-11 - Les systmes d'exploitation rseaux XXIV-11.1 - Le systme d'exploitation rseau UNIX XXIV-11.2 - Le systme d'exploitation rseau NetWare XXIV-11.3 - Le systme d'exploitation rseau Windows NT XXIV-11.4 - Le systme d'exploitation rseau OS/2 XXV - La stratgie de scurit XXV-1 - Les sept rgles d'or de la scurit XXV-2 - L'objectif de la stratgie de scurit XXV-3 - L'environnement de la stratgie de scurit XXV-4 - Les failles potentielles d'un rseau XXV-5 - La stratgie de scurit

Ce document est publi sous la licence GPL.

http://hautrive.ftp-developpez.com/reseaux/

-5-

La thorie des rseaux locaux et tendus par Patrick Hautrive

XXV-6 - Le contrle des utilisateurs XXV-6.1 - Le contrle des utilisateurs : les deux modles de scurit XXV-6.2 - Le contrle des utilisateurs : le modle de scurit au niveau des ressources XXV-6.3 - Le contrle des utilisateurs : le modle de scurit au niveau des utilisateurs XXV-6.4 - Le contrle des utilisateurs : les logiciels de configuration XXV-7 - Le contrle des donnes XXV-7.1 - Le contrle des donnes : les sauvegardes sur bandes XXV-7.2 - Le contrle des donnes : les systmes tolrance de pannes XXV-7.3 - Le tableau des caractristiques RAID XXV-7.4 - La tolrance de panne avec WINDOWS NT SERVER XXV-7.5 - Le contrle des donnes : le cryptage XXV-7.6 - Le contrle des donnes : la protection contre les virus XXV-8 - Le contrle des matriels XXV-8.1 - Le contrle du matriel : l'UPS XXV-8.2 - Le contrle du matriel : la protection physique des quipements XXV-8.3 - La surveillance des performances : les outils d'administration XXV-8.4 - La surveillance de l'activit des utilisateurs : l'audit

Ce document est publi sous la licence GPL.

http://hautrive.ftp-developpez.com/reseaux/

-6-

La thorie des rseaux locaux et tendus par Patrick Hautrive

I - Introduction I-1 - Tlchargements

Format Tutoriel en PDF Liens FTP HTTP

I-2 - Introduction

Ce tutoriel a pour but de vous exposer les principes fondamentaux des rseaux. Ces principes sont valables lors de la rdaction de ce tutoriel. Le document original est crit par Patrick Hautrive (hautrive arobase free.fr) et est disponible sur son site

Ce document est publi sous la licence GPL.

http://hautrive.ftp-developpez.com/reseaux/

-7-

La thorie des rseaux locaux et tendus par Patrick Hautrive

II - Les avantages des rseaux II-1 - La chane numrique

L'avantage d'un rseau sur un ensemble d'ordinateurs indpendants, est que le rseau permet de ne pas interrompre la chane numrique, d'automatiser, de standardiser, et de centraliser certaines tches. A l'poque de la cration du rseau Ethernet, les utilisateurs du nouveau rseau pouvaient ironiser sur leur collgue qui ne disposait pas de cette nouvelle technologie : le partage de fichiers sans rseau tait appel, le Sneakernet (le rseau basket, du nom d'une paire de chaussures). Cette antique technique de l'huile de genoux (qui remonte aux marathoniens) ne pouvait prmunir les utilisateurs de travailler sur des versions diffrentes d'un mme fichier. D'autre part, tous les ordinateurs devaient tre quips des logiciels adquats pour lire chaque type de fichier. Les rseaux permettent de travailler autrement. Par exemple, la messagerie lectronique permet de communiquer avec plusieurs personnes en mme temps, indpendamment de la disponibilit de chacun. Cette technologie apporte une valeur ajoute qui n'existait pas sans les rseaux, c'est pourquoi, elle peut tre paradoxalement appele une application dvoreuse de ressources , dans le sens qu'une fois adopte par les utilisateurs, ceux-ci ne peuvent plus travailler comme avant, au contraire, ils en redemandent, contaminent leurs collgues, leurs familles et leurs connaissances, et expriment sans cesse leur besoin de disposer de ressources informatiques supplmentaires. L'avantage fondamental d'un rseau est qu'il cr des synergies. Le tout est potentiellement suprieur la somme de ses parties.

II-2 - La communication numrique II-3 - La centralisation de l'administration II-4 - Les outils de centralisation de l'administration

Les outils de centralisation de l'administration permettent de collecter travers le rseau des informations sur les configurations des ordinateurs distants, et d'effectuer une reconfiguration distance, voire d'uniformiser les configurations de tous les postes. Les avantages de l'administration centralise sont apprciables : Le gain de temps Le gain d'argent La bienveillance des utilisateurs qui n'ont plus de problme de configuration La crdibilit de l'administrateur rseau

Les outils de centralisation de l'administration d'un rseau sont nombreux : SMS (System Management Server) de Microsoft pour les rseaux WINDOWS NT Saber LAN Manager de Network Associates TME10 de Tivoli Norton Administrator for Networks de Symantec

Ce document est publi sous la licence GPL.

http://hautrive.ftp-developpez.com/reseaux/

-8-

La thorie des rseaux locaux et tendus par Patrick Hautrive

Ce document est publi sous la licence GPL.

http://hautrive.ftp-developpez.com/reseaux/

-9-

La thorie des rseaux locaux et tendus par Patrick Hautrive

III - La classification des rseaux

Il y a autant d'architectures rseau, au sens large, que de configurations d'ordinateur, de visages ou de faons de s'habiller. C'est la jungle et pour s'y retrouver, il n'y a rien de mieux que d'identifier leurs caractristiques afin de dterminer une unit de mesure pour les comparer.

III-1 - Les critres de classification d'un rseau

Les rseaux peuvent tre classifis en fonction de diffrents critres :

III-2 - Les protocoles routables

Les protocoles routables permettent de franchir la barrire des routeurs pour communiquer avec d'autres sous-rseaux. Protocoles routables TCP/IP IPX/SPX OSI XNS DDP (AppleTalk) Protocoles non routables NETBEUI LAT de DEC

Ce document est publi sous la licence GPL.

http://hautrive.ftp-developpez.com/reseaux/

- 10 -

La thorie des rseaux locaux et tendus par Patrick Hautrive

IV - La topologie des rseaux IV-1 - La reprsentation d'un rseau

La topologie est une reprsentation d'un rseau. Cette reprsentation peut tre considre du point de vue de l'emplacement des matriels (cbles, postes, dispositifs de connectivit,...), alors on parle de topologie physique , ou du point de vue du parcours de l'information entre les diffrents matriels, alors on parle de topologie logique . La topologie logique dtermine la manire dont les stations se partagent le support et dpend de la mthode d'accs au rseau. Par exemple, un rseau peut tre considr comme appartenant une topologie en toile, du point de vue physique, alors qu'en ralit il appartient une topologie en anneau, du point de vue logique. En gnral, la topologie reprsente la disposition physique de l'ensemble des composants d'un rseau. La topologie d'un rseau est aussi appele le schma de base, l'architecture ou le plan La topologie d'un rseau se reprsente souvent par un dessin qui runi l'ensemble des postes, des priphriques, du cblage, des routeurs, des systmes d'exploitation rseaux, des protocoles, etc... La topologie d'un rseau peut avoir une extrme importance sur l'volution du rseau, sur son administration, et sur les comptences des personnels qui seront amens s'en servir. Les diffrentes topologies de rseaux sont les suivantes :

Physiquement, les rseaux en bus, en toile et en anneau peuvent se ressembler beaucoup parce qu'ils peuvent tre tous organiss autour d'un botier. Selon la topologie, le botier contient un bus, un concentrateur ou un anneau. D'une manire plus gnrale, la reprsentation d'un rseau peut s'tablir en fonction de la circulation de l'information. D'un point de vue Client Serveur, les rles sont bien dfinis et bien spars. Ainsi, un rseau peut tre "centralis", "rparti" ou "distribu" bien que ces notions soient relatives et souples.

Ce document est publi sous la licence GPL.

http://hautrive.ftp-developpez.com/reseaux/

- 11 -

La thorie des rseaux locaux et tendus par Patrick Hautrive

IV-2 - Les rseaux en bus

Les rseaux en bus sont aussi appels rseaux en bus linaire, pine dorsale ou backbone. Les diffrents postes ou priphriques du rseau sont relis un seul et mme cble (tronon (trunk), segment). A toutes les extrmits du cble est fix un bouchon, un terminator. La topologie en bus est dite topologie passive parce que le signal lectrique qui circule le long du cble n'est pas rgnr quand il passe devant une station. Les rseaux en bus sont simples, peu coteux, faciles mettre en place et maintenir. Si une machine tombe en panne sur un rseau en bus, alors le rseau fonctionne toujours, mais si le cble est dfectueux alors le rseau tout entier ne fonctionne plus. Le bus constitue un seul segment que les stations doivent se partager pour communiquer entres elles.

IV-3 - Les rseaux en toile

Dans un rseau en toile chaque poste est reli au rseau par l'intermdiaire de son propre cble un concentrateur (un hub). Les concentrateurs s'appellent diffremment selon la topologie laquelle ils appartiennent (les switchs, les commutateurs, les MAU ne concernent que les rseaux en anneau de type Token Ring), et les termes employs par les spcialistes peuvent galement tre utiliss indiffremment (ou confusionnellement). Les concentrateurs sont dnomms diffremment selon leurs fonctionnalits : Les HUB sont de simples concentrateurs qui rgnrent le signal et le transmettent tous les ports (ceux sont des rpteurs). Les SWITCH sont des HUB amliors qui peuvent transmettre des donnes simultanment entre plusieurs couples de stations (des rpteurs plus efficaces). Les commutateurs segmentent le rseau et filtrent les paquets.

Quand un des ports d'un concentrateur est inoccup, alors le concentrateur le court-circuite automatiquement afin que le rseau ne soit pas coup ( contrario d'un rseau en bus qui ne fonctionne plus si une station est dconnecte). Il existe des "HUB administrables" qui permettent de segmenter le rseau.

Ce document est publi sous la licence GPL.

http://hautrive.ftp-developpez.com/reseaux/

- 12 -

La thorie des rseaux locaux et tendus par Patrick Hautrive

Les concentrateurs sont essentiellement un segment l'intrieur d'une bote. Il existe de vieux concentrateurs mdia partag qui sont mono segment (le rseau est constitu d'un seul segment logique), et les nouveaux concentrateurs (on parle plus facilement de commutateurs) qui segmentent le trafic (le rseau est constitu de plusieurs segments logiques). Le concentrateur centralise tous les changes (le trafic), et toutes les communications passent au travers du concentrateur. Le concentrateur rgnre le signal lectrique (comme un rpteur multiport). Un concentrateur peut possder 8 ou 10 ports, les ports peuvent tre de diffrents types (concentrateurs hybrides). Les commutateurs permettent de crer des segments logiques pour chacune des stations qui est relie l'un de ses ports, et indpendamment des autres segments des autres stations. Le trafic est ainsi segment, et chacune des stations peut mettre n'importe quand, c'est alors au commutateur de rpartir les communications qui lui parviennent. Il existe des commutateurs qui disposent d'une fonction d'auto dcouverte (autodiscovery en anglais) et qui en 10 minutes enregistrent les adresses MAC des noeuds du rseau. Un commutateur peut tre reli plusieurs concentrateurs, en cascade ( l'aide d'un cble UPLINK, le port juste cot ne fonctionne plus), ce qui permet d'tendre un rseau en longueur et en nombre de stations. L'utilisation du commutateur permet de compartimenter le trafic de tout le rseau, les concentrateurs sont tous relis au commutateur, les stations relies un mme concentrateur (HUB) constituent un segment logique, et il y a autant de segments logiques qu'il y a de HUB. L'incorporation d'un commutateur au milieu de concentrateurs permet d'augmenter la bande passante relative des stations appartenant au mme segment logique. 3 HUB de 4 ports chacun en cascade quivalent un seul HUB de 10 ports. Les rseaux en toile sont plus faciles administrer et planifier. Si une machine ou un cble tombe en panne, alors le rseau fonctionne toujours pour les autres machines ; mais si le concentrateur tombe en panne, alors c'est tout le rseau qui ne fonctionne plus. Les rseaux en toile sont plus faciles grer car trs faciles dplacer.

IV-4 - Les rseaux en anneau

Les rseaux en anneau sont constitus d'un seul cble qui forme une boucle logique. Les rseaux en anneau sont des rseaux qui grent particulirement le trafic. Le droit de parler sur le rseau est matrialis par un jeton qui passe de poste en poste. Chaque poste reoit le jeton chacun son tour, et chaque station ne peut conserver le jeton qu'un certain temps, ainsi le temps de communication est quilibr entre toutes les stations. Le trafic est ainsi trs rglement, il n'y a pas de collisions de paquets , le signal lectrique circule seul sur le cble, depuis la station mettrice jusqu' la station rceptrice, et cette dernire renvoi un accus de rception. La mthode d'accs au rseau s'appelle le passage du jeton. La topologie en anneau est dite topologie active parce que le signal lectrique est intercept et rgnr par chaque machine. Il existe un mcanisme qui permet de contourner une station qui est tombe en panne, c'est le by-pass . Quand une station n'a pas reu le jeton au bout d'un certain temps, une procdure permet d'en crer un autre. En gnral, l'anneau se trouve l'intrieur d'un botier qui s'appelle un MAU (Multistation Access Unit). Toutes les stations sont relies au MAU. Il existe des anneaux doubles, o chaque station est relie deux anneaux diffrents. Cette redondance permet d'assurer une certaine scurit. C'est gnralement le cas de figure des rseaux tendus de type FDDI.

IV-5 - Les rseaux mixtes

Les rseaux mixtes sont des rseaux qui mlangent deux topologies :

Ce document est publi sous la licence GPL.

http://hautrive.ftp-developpez.com/reseaux/

- 13 -

La thorie des rseaux locaux et tendus par Patrick Hautrive

Les bus en toile Les rseaux 100VG-AnyLAN (ETHERNET 100 Mb/s) de la spcification IEEE 802.12 qui fonctionnent avec la mthode d'accs de la priorit de la demande Les anneaux en toile

Ce document est publi sous la licence GPL.

http://hautrive.ftp-developpez.com/reseaux/

- 14 -

La thorie des rseaux locaux et tendus par Patrick Hautrive

V - Les types d'organisation des rseau V-1 - L'informatique centralise

Les premiers rseaux taient propritaires et centraliss, ils taient conus, fabriqus et mis en oeuvre par une seule socit (c'tait le temps du monopole d'IBM). De tels rseaux taient constitus de matriels et de logiciels issus d'une seule socit qui cumulait les rles de constructeur, d'architecte et d'diteur. Ces rseaux taient vendus clefs en main, mais ils ne fonctionnaient pas avec d'autres rseaux, ils taient compatibles avec eux mme et c'tait dj beaucoup. L'architecture d'un rseau propritaire tait centralise autour d'un gros ordinateur trs puissant, pour l'poque, et de terminaux passif qui interrogeaient le super calculateur central (il y a une dissymtrie entre les clients et le serveur).

Dsormais, la conception d'une machine et l'organisation d'un rseau se sont largement ouvertes aux autres. On parle de rseaux dcentraliss, rpartis ou distribus. Les petites machines sont devenues bien plus puissantes avec les progrs de la technologie. C'est l're de la compatibilit, de la normalisation, de l'interoprabilit et des environnements htrognes (plusieurs types de machines peuvent cohabiter sur un rseau, plusieurs systmes d'exploitation doivent cooprer ensembles, l'organisation interne et externe des rseaux est bien plus ordonne et contrle). Les rseaux se sont interconnects entre eux pour former une vaste toile , et les perspectives sont si florissantes que les dcideurs politiques parlent des autoroutes de l'information . Les ordinateurs font souvent partie d'un rseau, et les rseaux font partie d'un immense maillage interplantaire . Les communications s'effectuent dans tous les sens et il n'y pas de dissymtrie entre les clients et les serveurs.

Les rseaux sont dits soit de postes postes , soit de type client/serveur . En fait, dans la majorit des cas, un rseau est de type mixte , c'est dire que coexistent les deux types. Les rseaux client-serveur ou Postes Postes peuvent fonctionner sur toutes les topologies (en bus ou en toile,...) et toutes les architectures (Ethernet,

- 15 Ce document est publi sous la licence GPL.

http://hautrive.ftp-developpez.com/reseaux/

La thorie des rseaux locaux et tendus par Patrick Hautrive

FDDI,...).

V-2 - Les rseaux postes postes (peer to peer)

Les rseaux postes postes sont galement appels des rseaux Peer to Peer en anglais, ou point point ou d'gal gal . Les rseaux postes postes ne comportent en gnral que peu de postes, moins d'une dizaine de postes, parce que chaque utilisateur fait office d'administrateur de sa propre machine, il n'y a pas d'administrateur central, ni de super utilisateur, ni de hirarchie entre les postes, ni entre les utilisateurs. Dans un rseau peer to peer, chaque poste est la fois client et serveur. Toutes les stations ont le mme rle, et il n'y a pas de statut privilgi pour l'une des stations (comme c'est le cas avec le Contrleur Principal de Domaine (le CPD) dans un rseau client-serveur Windows NT). Chaque utilisateur dcide lui-mme des partages sur son disque dur et des permissions qu'il octroie aux autres utilisateurs. Mais une ressource partage l'est pour tous les autres utilisateurs, c'est le concept de partage arbitraire dvelopp par Microsoft. Une ressource partage sur un ordinateur apparat sur les autres ordinateurs qui s'y sont connects sous la forme d'une lettre de lecteur qui vient s'ajouter aux diffrentes partitions dj prsentes sur la machine, c'est ce que l'on appelle monter un lecteur distant. Les rseaux Postes Postes permettent de travailler en quipe, ou en groupe de travail , et il peut coexister plusieurs groupes de travail au sein d'un mme rseau (ce qui permet de constituer une segmentation logique des machines du rseau). Les petits rseaux, comme les rseaux d'gal gal, n'ont pas vraiment besoin d'utiliser la lourde pile de protocole TCP/IP, et peuvent se contenter de NetBEUI qui est plus rapide (il faut simplement identifier les machines par des noms diffrents, puisque ce sont ces noms de machines qui permettent d'adresser les paquets). NetBEUI est un protocole non routable, il ne fonctionne qu' l'intrieur d'un seul segment de cble, il ne peut servir pour Internet, qui require TCP/IP, ni pour tendre le rseau local avec des routeurs. NetBEUI est livr avec tous les systmes d'exploitation de Microsoft. Les systmes d'exploitation Microsoft qui grent un rseau de postes postes : WINDOWS for WORKGROUPS, au dbut des annes 1990, tait un systme d'exploitation qui consommait trop de mmoire vive pour faire fonctionner le rseau, et il n'en restait gure pour les applications. Par ailleurs, l'interface pour la configuration des paramtres rseaux n'tait pas trs intuitive. Enfin, le seul protocole fourni tait NetBEUI. WINDOWS 95 et 98, sortis en 1995 et en 1998, tait le premier systme d'exploitation multi tches 32 bits (la configuration minimale : 8 Mo de RAM, processeur 386 DX). Le systme tait compatible avec un rseau NetWare (SPX/IPX) et tait fourni avec la pile de protocole TCP/IP. WINDOWS NT 3.1 en 1993 tait le systme d'exploitation destin aux entreprises (la configuration minimale : 16 Mo de RAM, processeur 80486/33 et RISC). Le systme tait particulirement lent et lourd, et n'excutait pas trs bien les applications 16 bits qui reprsentaient la majorit des applications de l'poque. La version WINDOWS NT 3.5 tait une refonte complte du systme, qui fut spar en deux systmes, WINDOWS NT WORKSTATION et WINDOWS NT SERVER, qui pouvait grer un rseau centralis autour de la notion de DOMAINE, et qui devenait plus robustes parce que les applications charges en mmoire s'excutent dsormais dans des espaces mmoire spars. La version WINDOWS NT 4.0 propose la mme interface graphique que le populaire WINDOWS 95. Etc...

Dans une organisation Postes Postes, les clients voient toutes les autres stations clientes ou serveurs (dans l'icne Voisinage Rseau des interfaces Windows).

Ce document est publi sous la licence GPL.

http://hautrive.ftp-developpez.com/reseaux/

- 16 -

La thorie des rseaux locaux et tendus par Patrick Hautrive

Les rseaux Postes Postes sont faciles et peu coteux installer au dpart mais deviennent trs difficiles grer avec le temps. Ils conviennent pour les petites structures (moins de quinze postes) avec des utilisateurs comptents pour administrer eux-mmes leur propre machine, et o la scurit des donnes n'est pas un enjeu dterminant. En fait, de nos jours quelle socit pourrait revendiquer satisfaire tous ces critres sans se dvaloriser elle-mme ?

V-3 - Les rseaux Client/Serveur

Les rseaux Client/Serveur comportent en gnral plus de dix postes. La plupart des stations sont des postes clients , c'est dire des ordinateurs dont se servent les utilisateurs, les autres stations sont ddies une ou plusieurs tches spcialises, on dit alors qu'ils sont des serveurs. Les postes serveurs sont en gnral de puissantes machines, elles fonctionnent plein rgime et sans discontinuit. Les serveurs peuvent tre rservs ou ddis une certaine tche : Les serveurs de fichiers et d'impression Les serveurs d'applications (applications bureautiques, applications de base de donnes) Les serveurs de messagerie Les serveurs de tlcopies Les serveurs PROXY pour accder aux services de l'Internet Les serveurs web pour publier le site Internet et servir les internautes Les serveurs RAS pour les accs distance etc...

Dans une organisation client-serveur, les clients ne voient que le serveur. Le systme d'exploitation du serveur peut tre diffrent de celui des stations clientes. En tout cas, le systme d'exploitation du serveur doit tre vritablement multitches afin de pouvoir servir un grand nombre de requtes en mme temps et de faon quitable, c'est dire en octroyant le mme temps processeur chaque client. Les systmes d'exploitation rseaux qui grent les rseaux client-serveur : WINDOWS NT SERVER de Microsoft NetWare de Novell OS/2 d'IBM MACINTOSH d'Apple UNIX LINUX

V-4 - L'avantage des rseaux Client/Serveur

L'avantage des rseaux Client/Serveur est de runir deux avantages complmentaires, l'indpendance et la centralisation : Dans un rseau client-serveur, avec des serveurs d'applications et de fichiers, et une configuration standardise pour les stations clientes, il est trs facile de changer une machine en panne. C'est l'interchangeabilit qui limite la dure d'une panne pour l'utilisateur (malheureusement l'environnement de l'utilisateur et sans doute les procdures de son activit sont relativement uniformiss). Toutefois, une organisation en client-serveur requiert des machines ddies et trs performantes. Les serveurs deviennent les points faibles du rseau et doivent tre protgs rigoureusement, avec un systme RAID par exemple.

V-5 - La configuration minimum de WINDOWS NT 4 SERVER

- 17 Ce document est publi sous la licence GPL.

http://hautrive.ftp-developpez.com/reseaux/

La thorie des rseaux locaux et tendus par Patrick Hautrive

Le systme d'exploitation rseau WINDOWS NT 4 SERVER est un systme qui peut fonctionner dans les deux modes : Le mode autonome PEER to PEER Le mode CLIENT SERVEUR

Le systme d'exploitation rseau WINDOWS NT 4 SERVER ne fonctionne pas sur n'importe quelle machine, WINDOWS NT 4 SERVER a t conu pour fonctionner avec au minimum une certaine configuration matrielle. La configuration matrielle minimum pour faire tourner WINDOWS NT 4 SERVER est la suivante (donnes du constructeur) : Un processeur INTEL 80486/33 ou suprieur 16 Mo de mmoire RAM ou plus 125 Mo d'espace ROM sur le disque dur

Ce document est publi sous la licence GPL.

http://hautrive.ftp-developpez.com/reseaux/

- 18 -

La thorie des rseaux locaux et tendus par Patrick Hautrive

VI - Les rseaux client-serveur VI-1 - L'apparition du modle client-serveur

Le modle client-serveur s'oppose aux vieux systmes informatiques centraliss autour d'un gros ordinateur, bass sur une architecture propritaire. Le systme central traite la requte d'un terminal, puis lui envoie la rponse. Le modle client-serveur s'oppose galement au mode autonome de travail des rseaux PEER to PEER. Dans une organisation de type gal gal (ou poste poste), les fichiers sont rpartis sur les disques durs de tous les ordinateurs (c'est la pagaille dcentralise) et tous les utilisateurs voient les autres ordinateurs qui sont connects en mme temps, c'est ainsi qu'ils peuvent savoir si une ressource localise sur telle machine est accessible ou non. Par contre, dans une organisation de type client-serveur, les fichiers sont gnralement centraliss sur un serveur, et les utilisateurs voient le serveur mais ne voient pas les autres machines utilisateur, tout passe par l'intermdiaire du serveur. Dans un rseau de type client-serveur, les ordinateurs ne devront jamais avoir besoin des ressources d'une autre station, parce qu'ils ne pourront simplement pas y accder. La totalit de l'architecture du rseau repose sur un ou plusieurs serveurs ddis. Dans certains rseaux client-serveur plus complexes, certaines stations peuvent faire office de clients et de serveurs (comme par exemple un rseau client-serveur bas sur un serveur NetWare et des clients Windows 95 en mode gal gal). Le rseau est dit bi-protocoles (IPX et NetBEUI) ou dual stack . C'est souvent le cas quand le serveur NetWare sert de serveur d'impression. Le modle client-serveur est apparu grce aux progrs technologiques qui ont permis de transformer les terminaux dpourvus d'intelligence, en de vritables ordinateurs avec une vritable capacit de traitement, de stockage, de prsentation et de communication... Pour autant, quand un client fait appel un serveur de base de donnes, par exemple, le serveur ne transmet pas toute la base de donnes au client (mme si cela est envisageable, cette solution encombrerait beaucoup le rseau). En ralit, la situation la plus courante est que le client et le serveur se partagent le travail. Les serveurs peuvent tre ddis plusieurs tches spcialises : Les serveurs d'authentification Les serveurs de fichiers Les serveurs d'applications Les serveurs d'impression Les serveurs de messagerie Les serveurs Internet Les serveurs proxy Les serveurs RAS pour les connexions des utilisateurs distance Les serveurs de sauvegarde

VI-2 - Les avantages du modle client-serveur

Les avantages du modle client-serveur :

VI-3 - Le processus d'une requte SQL en client-serveur

L'application la plus utilise en mode client-serveur est la base de donnes. Les bases de donnes permettent

- 19 Ce document est publi sous la licence GPL.

http://hautrive.ftp-developpez.com/reseaux/

La thorie des rseaux locaux et tendus par Patrick Hautrive

d'organiser fonctionnellement un trs grand nombre d'informations, et de les trier au fur et mesure des besoins. Le modle client-serveur permet de centraliser les informations de la base de donnes et de rpondre un grand nombre de requtes simultanes de la part des clients. Le langage pour exprimer une requte auprs de la plupart des bases de donnes est le SQL (Structured Query Language). Le langage SQL est un langage d'interrogation structur qui a t conu par la socit IBM. SQL est devenu une norme, un standard dans le monde des bases de donnes. Le processus d'une requte SQL en client-serveur : L'utilisateur met une demande La commande est traduite en SQL Le redirecteur intercepte la requte SQL et l'envoie la carte rseau qui la transmet au support de communication La requte circule sur le rseau jusqu'au serveur de base de donnes Le serveur de base de donnes accepte la requte, la traite (recherche, extrait et trie les informations contenues dans les tables de la base de donnes) et envoie une rponse (un enregistrement SQL) La rponse circule sur le rseau Le client reoit la rponse du serveur L'utilisateur visualise la rponse

L'application de base de donnes MICROSOFT ACCESS possde son propre langage SQL, mais son interface utilisateur permet d'interroger la plupart des autres bases de donnes.

VI-4 - Le Client et le Serveur

Les composants d'un modle client-serveur sont le client (aussi appel le frontal, le FRONT END) et le serveur (aussi appel le dorsal ou le BACK END). Les tches sont rparties entre le client et le serveur (le client affiche, tandis que le serveur calcule).

L'outil VISUAL BASIC permet de programmer des frontaux et de personnaliser les accs et les requtes auprs d'une base de donnes.

L'application MICROSOFT SQL SERVER permet d'autres clients que ceux de MICROSOFT d'accder une base de donnes, sans avoir besoin d'installer un client supplmentaire.

VI-5 - Le client

L'ordinateur client excute une application cliente (le frontal) localement qui lui prsente des fentres et s'occupe de la traduction des demandes en SQL : Une interface graphique utilisateur Des formulaires de demande (des cls de recherche) L'application formate les demandes de l'utilisateur en requtes SQL L'application convertie et affiche les rsultats (les enregistrements) renvoys par le serveur

VI-6 - Le serveur

Le serveur excute l'application de base de donnes (le dorsal) localement, mais n'excute pas d'application pour grer l'interface utilisateur. Le serveur supporte la charge des requtes des utilisateurs, et gnralement stocke les informations de toute la base de donnes. Les donnes de la base peuvent tre ventuellement stockes sur un

Ce document est publi sous la licence GPL.

http://hautrive.ftp-developpez.com/reseaux/

- 20 -

La thorie des rseaux locaux et tendus par Patrick Hautrive

ou plusieurs autres ordinateurs.

Le serveur de base de donnes s'occupe galement de l'enregistrement des modifications (ajouts, suppressions, ...) des donnes, mais aussi de la conservation et de la consolidation de la base.

Quand il y a plusieurs serveurs sur le rseau pour la mme base de donnes, la synchronisation des bases doit s'effectuer rgulirement. Quand les donnes de la base sont stockes sur plusieurs ordinateurs, il est possible de centraliser la base sur un DATA WAREHOUSE qui contient toute la base tandis que les autres ordinateurs n'en contient qu'une partie (gnralement les donnes les plus frquemment demandes).

Les procdures stockes (Stored Procedures) sont de petites routines prprogrammes qui permettent de simplifier les traitements les plus courants et d'obtenir plus rapidement les rponses. Une procdure peut tre appele par plusieurs clients en mme temps.

VI-7 - Les spcifications techniques pour un serveur

En gnral, les ordinateurs hbergeant un serveur ddi sont trs puissants. Il faut que l'accs aux donnes stockes sur le serveur depuis le rseau soit acceptable pour toutes les stations clientes (qui peuvent mettre des requtes en mme temps). C'est pourquoi, les spcifications techniques d'un serveur sont hors du commun : Le bus de la carte mre rapide (nombre de bits transfrs en parallle d'un composant vers un autre, et la frquence laquelle ces bits sont transfrs) Un ou plusieurs processeurs rapides Une quantit de mmoire vive importante Un ou plusieurs disques durs rapides et volumineux. Le temps d'accs aux disques (en lecture et en criture) appel le dbit entre / sortie ( throughput en anglais) doit tre trs rapide, parce que c'est ce qui ralentit l'accs aux donnes pour le client. Une ou plusieurs cartes rseaux rapides Un cblage haut dbit

Ce document est publi sous la licence GPL.

http://hautrive.ftp-developpez.com/reseaux/

- 21 -

La thorie des rseaux locaux et tendus par Patrick Hautrive

VII - Les organismes de normalisation VII-1 - L'influence des normes

Les normes tablies par les organismes internationaux (et particulirement amricains) de normalisation ont contribu l'ouverture des architectures propritaires, la convergence des efforts des petites socits, et l'expansion de la micro-informatique dans le monde... D'une certaine faon, les organismes de normalisation sont l'origine de la compatibilit, de l'interoprabilit et de la dmocratisation des outils informatiques. Par exemple, les rseaux de l'architecture SNA d'IBM, ne pouvaient communiquer avec les rseaux DNA de DIGITAL...

Les besoins croissants des entreprises en matire d'interactivit , de partage de donnes, et de portage des applications dans diffrents environnements ont acclr le dveloppement des normes pour les rseaux.

En gnral, les normes sont des spcifications techniques qui imposent certaines contraintes de fabrication aux constructeurs. Les fabricants adhrent volontairement ces directives, ces recommandations, parce qu'elles leur assurent une large part de march. Aujourd'hui, la conformit aux normes est presque un impratif.

Les normes concernent tous les aspects de l'informatique : les matriels, les logiciels, et mme les personnels avec les certifications. Tout doit rentrer dans l'ordre !

Les normes correspondent la publication d'une certaine technologie par des organismes, tandis que les standards correspondent la reconnaissance des utilisateurs pour une certaine technologie.

Les principaux organismes de normalisation sont soutenus par les grandes entreprises de l'industrie informatique.

VII-2 - Les principaux organismes de normalisation

Les organismes de normalisation peuvent tre constitus de diffrentes manires : Les services d'un tat Des instituts universitaires Des organismes de recherche Des consortiums d'entreprises prives Un "melting pot"

Les principaux organismes de normalisation sont les suivants :

Ce document est publi sous la licence GPL.

http://hautrive.ftp-developpez.com/reseaux/

- 22 -

La thorie des rseaux locaux et tendus par Patrick Hautrive

VIII - Le modle OSI VIII-1 - La normalisation des communications des rseaux htrognes

Le modle OSI (Open Systems Interconnection) d'interconnexion des systmes ouverts dcrit un ensemble de spcifications pour une architecture rseau permettant la connexion d'quipements htrognes. Le modle OSI normalise la manire dont les matriels et les logiciels cooprent pour assurer la communication rseau. Le modle OSI est organis en 7 couches successives.

Le modle OSI a t publi en 1978 par un organisme de normalisation, l'ISO (International Standard Organization). En 1984, l'ISO publia une mise jour du modle OSI qui ds lors devint une norme internationale. Le modle IEEE 802 (de fvrier 1980) est une version amliore du modle OSI.

Le modle OSI est le modle le plus connu et le plus utilis pour dcrire et expliquer un environnement rseau. Les fabricants d'quipements rseaux suivent les spcifications du modle OSI, mais aucun protocole ne s'y conforme la lettre.

VIII-2 - L'activit d'un rseau

L'activit d'un rseau consiste envoyer et recevoir des donnes d'un ordinateur vers un autre. L'ordinateur metteur prpare les donnes (qui seront transmises sur le support de communication du rseau) afin que celles-ci s'acheminent correctement vers l'ordinateur rcepteur .

L'activit d'un rseau ressemble l'activit de la belle Cendrillon. Cendrillon suit des rgles trs prcises de sduction auxquelles elle ne droge jamais. Cendrillon s'habille d'abord, puis la princesse monte dans son carrosse, pour aller danser au bal, enfin Cendrillon se dshabille. Effectivement, Cendrillon se comporte de la mme faon que les donnes qui sont transmises sur un rseau. Dans un premier temps, les donnes sont revtues des habits adquats par l'ordinateur metteur , dans un deuxime temps, les trames dfilent et dansent sur le support de communication (un cble par exemple), dans un troisime temps, les donnes sont dshabilles par l'ordinateur rcepteur .

Ce document est publi sous la licence GPL.

http://hautrive.ftp-developpez.com/reseaux/

- 23 -

La thorie des rseaux locaux et tendus par Patrick Hautrive

VIII-3 - La prparation des donnes

La prparation des donnes, du cot de l'ordinateur metteur , est en ralit une transformation. Plusieurs tches sont ralises lors de ce processus de transformation, et chacune de ces tches correspond une fonction bien prcise : La reconnaissance des donnes La segmentation des donnes en paquets L'adjonction d'informations chaque paquet : L'adresse de l'expditeur L'adresse du destinataire Les bits de synchronisation

- 24 Ce document est publi sous la licence GPL.

http://hautrive.ftp-developpez.com/reseaux/

La thorie des rseaux locaux et tendus par Patrick Hautrive

Les bits de contrle d'erreurs L'expdition des trames sur le support de communication

Le systme d'exploitation rseau effectue chacune de ces tches en suivant strictement un ensemble de procdures appeles protocoles . Ces procdures ont t normalises par l'ISO qui les a rassembles dans le modle OSI en 7 couches.

VIII-4 - L'architecture en 7 couches du modle OSI

Le modle OSI est constitu de 7 couches successives. Chacune de ces 7 couches est spcialise dans une tche bien prcise. Les donnes de l'ordinateur metteur traversent chacune des ces 7 couches (de haut en bas) avant d'tre transmises (sous la forme de trames) au support de communication, puis, arrives destination, les trames traversent chacune des ces 7 couches (de bas en haut) avant d'tre communiques l'ordinateur rcepteur . L'architecture du modle OSI Nom Application Prsentation Session Transport Rseau Liaison Physique Le support physique

Numro 7 6 5 4 3 2 1

Fonction Une interface pour l'accs au rseau Le format des donnes La gestion d'une connexion La gestion des paquets La gestion de l'adressage La gestion des trames La gestion des signaux sur le cble

Chaque couche est spcialise dans une tche bien prcise. On dit que chaque couche propose une fonctionnalit ou un service . A chaque niveau, un traitement est ralis, et des informations sont codes ou dcodes (ajoutes ou en leves du paquet).

Chaque couche de l'ordinateur metteur ajoute des informations supplmentaires dans le paquet qui lui a t transmis par la couche suprieure, et transmet celui-ci la couche infrieure (ou au support). Les informations de chaque couche sont destines la couche homologue de l'ordinateur rcepteur . Les couches de l'ordinateur rcepteur dcodent et enlvent une partie des informations contenues dans le paquet qui lui a t transmis par la couche infrieure (ou par le support), et transmet celui-ci la couche suprieure.

L'activit de chaque couche est codifie selon un certain protocole. La fonctionnalit d'une couche peut tre ralise par un logiciel, un quipement et un protocole diffrents de ceux des autres couches.

Chaque couche prpare les donnes pour la couche suivante. On dit que les couches communiquent entre elles, et la frontire qui les spare est appele une interface .

Les couches 7 3 sont appeles les couches hautes et leur travail est plus complexe que celui des couches basses. Les couches 1 et 2 sont appeles les couches basses, leur fonction est d'envoyer des flux de bits sur le rseau.

Ce document est publi sous la licence GPL.

http://hautrive.ftp-developpez.com/reseaux/

- 25 -

La thorie des rseaux locaux et tendus par Patrick Hautrive

Les couches homologues sont les deux couches d'un mme niveau, l'une situe dans l'ordinateur metteur et l'autre dans l'ordinateur rcepteur . Les couches homologues ont la mme fonction, l'une fait ce que l'autre dfait. L'activit de chacune des couches est codifie selon un protocole trs prcis, de faon que chacune des couches sache exactement comment travail son homologue (les couches ont besoin de savoir exactement comment ont t transformes les donnes afin de pouvoir les restituer l'identique).

Les donnes provenant de l'ordinateur metteur sont dcoupes en paquets . Les paquets passent de couche en couche. A chaque couche, des informations de formatage et d'adressage sont ajoutes au paquet. Les paquets sont transforms en trames, et ce sont les trames qui circulent sur le rseau. Arrives destination les trames sont transformes en paquets par les couches de l'ordinateur rcepteur . Les informations de formatage et d'adressage sont vrifies puis supprimes chaque niveau, de telle sorte que les donnes mises soient exactement les donnes reues.

Il n'y a que la couche la plus basse qui puisse communiquer directement avec son homologue sans que le message ne transite par toutes les autres couches. Toutes les autres couches ne communiquent pas avec leur homologue, les informations qu'elles ajoutent chaque paquet sont transmises la couche suivante et ainsi de suite. S'il peut paratre qu'il y ait une forme de communication virtuelle entre chaque couche et son homologue, c'est seulement parce que chaque couche a t dfinie de la mme faon que son homologue (fondue dans le mme moule, comme les clones sont issus des mme gnes) et que chacune effectue le travail symtrique de l'autre.

VIII-5 - La couche APPLICATION

La couche APPLICATION (APPLICATION LAYER) joue le rle d'une interface d'accs des applications au rseau. La couche APPLICATION concerne les applications rseaux qui tournent sur un poste (TELNET, FTP,...), et correspond l'interface de l'utilisateur.

Les fonctions de la couche APPLICATION : La gestion des applications rseaux Utilitaires de transfert de fichiers Logiciels d'accs aux bases de donnes Messagerie lectronique L'accs au rseau Le contrle du flux et la correction des erreurs

VIII-6 - La couche PRESENTATION

La couche PRESENTATION (PRESENTATION LAYER) dtermine le format utilis pour l'change des donnes entre ordinateurs du rseau.

Les fonctions de la couche PRESENTATION : La conversion du format issu de la couche APPLICATION en un format standard La conversion des protocoles La traduction et l'encodage des donnes La conversion du jeu de caractres

- 26 Ce document est publi sous la licence GPL.

http://hautrive.ftp-developpez.com/reseaux/

La thorie des rseaux locaux et tendus par Patrick Hautrive

L'excution des commandes graphiques La compression ou la dcompression des donnes

Un utilitaire appel redirecteur (REDIRECTOR) opre sur la couche PRESENTATION et permet de rediriger les oprations d'Entre/Sortie vers les ressources d'un serveur.

La couche PRESENTATION permet par exemple d'afficher des donnes UNIX sur un cran MS-DOS.

VIII-7 - La couche SESSION

La couche SESSION (SESSION LAYER) gre la connexion entre deux ordinateurs du rseau.

Les fonctions de la couche SESSION : L'ouverture et la fermeture d'une connexion (d'une session) La reconnaissance des noms La synchronisation des tches utilisateur l'aide de points de contrle Le contrle du dialogue entre les processus communicants (qui transmet, qui, quel moment, pour combien de temps, ...)

VIII-8 - La couche TRANSPORT

La couche TRANSPORT (TRANSPORT LAYER) s'assure que les paquets ont t reus dans l'ordre, sans erreurs, sans pertes, ni duplication. La couche TRANSPORT gre l'empaquetage et le rassemblage des paquets ainsi que le contrle et la correction des erreurs.

Les fonctions de la couche TRANSPORT : La division des messages longs en plusieurs paquets Le contrle de la taille des paquets Le regroupement des messages courts en un seul paquet Le rassemblement des paquets en un seul message L'extraction et la reconstitution du message d'origine L'envoi et la rception d'un accus de rception Le contrle du flux et la correction des erreurs dans la reconstitution des paquets

VIII-9 - La couche RESEAU

La couche RESEAU (NETWORK LAYER) se charge de l'adressage des messages. La couche RESEAU fournit un schma d'adressage. La couche RESEAU traduit les adresses logiques (les adresses IP) en adresses physiques (les adresses MAC des cartes rseaux).

Les fonctions de la couche RESEAU : La traduction des adresses et des noms logiques en adresses physiques

- 27 Ce document est publi sous la licence GPL.

http://hautrive.ftp-developpez.com/reseaux/

La thorie des rseaux locaux et tendus par Patrick Hautrive

Le routage des messages en fonction de leur priorit et de l'tat du rseau La gestion du trafic sur le rseau : La commutation de paquets Le contrle de l'encombrement des messages sur le rseau Le dcoupage ou le rassemblage des messages en fonction de la capacit de la carte rseau (et de celle de son correspondant)

VIII-10 - La couche LIAISON

La couche LIAISON (DATA LINK LAYER) gre le transfert des trames. Une trame (souvent synonyme de paquet) est une structure logique et organise dans laquelle sont places les donnes.

La structure d'une trame (d'un paquet) est toujours la mme. La trame est constitue de plusieurs lments et dans un ordre prcis : Les fonctions de la couche LIAISON : La prparation des trames pour la couche PHYSIQUE : La fabrication des trames en fonction de la mthode d'accs au rseau. La division des messages en trames de bits bruts ou leur regroupement. Le contrle CRC des erreurs dans la transmission d'un paquet. L'envoi et la rception d'un accus de rception pour chaque trame, sinon la trame est rexpdie.

VIII-11 - La couche PHYSIQUE

La couche PHYSIQUE (PHYSICAL LAYER) transmet des flux de bits bruts sur le support de communication. La couche PHYSIQUE est en relation directe avec la carte rseau.

Les fonctions de la couche PHYSIQUE : La gestion du branchement au support : Le branchement du cble la carte rseau La dfinition du nombre de broches du connecteur La fonction de chacune des broches du connecteur La gestion des signaux, lectriques, optiques, mcaniques : L'encodage et la synchronisation du flux de bits La dure de chaque bit, les caractristiques de l'impulsion lectrique ou optique La mthode d'accs des bits sur le support de communication : L'envoi des trames sur le rseau

VIII-12 - Le modle IEEE-802

Le modle IEEE 802 fait rfrence au mois et l'anne o il sortit (fvrier 1980). Le modle IEEE 802 a t mis au point par l'IEEE (Institute of Electrical and Electronics Engineers) pour dfinir des normes pour les rseaux locaux.

Le modle IEEE 802 est sorti juste un peu avant le modle OSI ; les deux modles se ressemblent beaucoup et sont compatibles entre eux.

- 28 Ce document est publi sous la licence GPL.

http://hautrive.ftp-developpez.com/reseaux/

La thorie des rseaux locaux et tendus par Patrick Hautrive

Le modle IEEE 802 dfinit : La faon dont les donnes accdent et sont transmises sur le rseau Les normes des composants physiques d'un rseau : La carte rseau Le cblage en coaxial ou en paires torsades Les spcifications correspondant aux couches LIAISON et PHYSIQUE du modle OSI

VIII-13 - Les douze catgories du modle IEEE 802

La norme 802 a t prsente en douze catgories : Les normes IEEE 802 pour les rseaux locaux Caractristiques Le fonctionnement inter rseaux (INTERNETWORKING) Le contrle des liaisons logiques LLC (Logical Link Control) Les rseaux locaux en bus logique (ETHERNET LAN) 10 Mb/s, avec la mthode d'accs CSMA/CD Les rseaux locaux en bus jeton (Token Bus LAN) Le rseau local en anneau logique (Token Ring LAN) 4 ou 16 Mb/s, avec la mthode d'accs du passage du jeton. L'anneau logique ressemble une toile, mais l'anneau physique se trouve l'intrieur de concentrateur... Les rseaux mtropolitains MAN (Metropolitan Area Network) La transmission en large bande (Broadband Technical Advisory Group) La fibre optique (Fiber-Optic Technical Advisory Group) Les rseaux intgrant la voix et les donnes (Integrated Voice/Data Networks) La scurit des rseaux (Network Security) Les rseaux sans fil (Wireless Networks) La mthode d'accs priorit de la demande (Demand Priority Access LAN) pour les rseaux 100VG-AnyLAN 100 Mb/s

Numro 802.1 802.2 802.3 802.4 802.5

802.6 802.7 802.8 802.9 802.10 802.11 802.12

VIII-14 - Les sous-couches LLC et MAC du modle IEEE 802

Les deux couches basses du modle OSI (LIAISON et PHYSIQUE) dfinissent la faon dont plusieurs ordinateurs peuvent utiliser simultanment le rseau sans interfrer les uns avec les autres. Le comit de normalisation 802 a voulu dfinir plus en dtail ces deux couches.

La couche LIAISON a t divise en deux sous couches : Certaines normes de la spcification 802 concernent les sous-couches LLC ou MAC.

Ce document est publi sous la licence GPL.

http://hautrive.ftp-developpez.com/reseaux/

- 29 -

La thorie des rseaux locaux et tendus par Patrick Hautrive

VIII-15 - La segmentation des donnes en paquets

Un rseau ne fonctionne pas de manire optimale si les fichiers qui sont transmis sur le rseau ne sont pas segments. La taille des chanes de donnes d'origine est souvent importante et peut pnaliser le rseau : Le transfert de gros fichiers en un seul bloc monopolise le support de communication pendant une priode importante, pendant laquelle les autres ordinateurs ne peuvent pas accder au rseau. Un seul ordinateur peut saturer le rseau avec un seul fichier, et la notion d'interactivit est exclue du rseau. Une erreur de transmission sur un gros fichier implique de retransmettre l'intgralit du fichier. Quand les donnes sont segmentes et qu'une erreur survient, seul la petite partie concerne est retransmise.

Les donnes sont segmentes afin d'apporter de la fluidit et de la convivialit au rseau. Les donnes sont segmentes en petites parties appeles paquets (les paquets sont aussi, par abus de langage, appeles des trames . Les trames sont construites avec une en-tte et une queue, tandis que les paquets n'ont qu'une en-tte. On utilisera les deux termes comme des synonymes!).

Les paquets sont l'unit de base des communications rseaux . La division des donnes en paquets acclre la transmission globale des donnes de tous les utilisateurs. Les donnes sont segmentes chez l'metteur puis rassembles chez le rcepteur.

VIII-16 - La structure d'un paquet

La segmentation des donnes d'origine en paquets commence ds la premire couche (la couche 7 : APPLICATION) du modle OSI. Chaque couche du modle OSI ajoute sa propre entte au paquet, avec des informations spcifiques la couche en question, ce qui permet aux couches homologues de l'ordinateur rcepteur de pouvoir traduire correctement le paquet. La couche TRANSPORT dtermine la taille d'un paquet en fonction du protocole utilis, mais aussi des capacits respectives de la carte rseau de l'expditeur et de celle du destinataire.

Un paquet est toujours constitu de la mme manire :

Lors de la segmentation des donnes en paquets, certaines informations sont ajoutes aux paquets. Toutes les couches du modle OSI contribuent la constitution du paquet, chacune des six couches ajoutent des informations au paquet. Ce sont les couches basses qui procdent l'encapsulation finale du paquet (la couche LIAISON ajoute la queue et la couche PHYSIQUE ajoute le dbut de l'entte) :

- 30 Ce document est publi sous la licence GPL.

http://hautrive.ftp-developpez.com/reseaux/

La thorie des rseaux locaux et tendus par Patrick Hautrive

Paquet = En-tte + Donnes + Queue

Certaines de ces informations sont ajoutes systmatiquement tous les paquets, tandis que d'autres ne sont ajoutes que s'il est ncessaire de le faire :

Les informations ajoutes systmatiquement chaque paquet : Les informations ajoutes selon les besoins : Les commandes de contrle (comme par exemple une requte de service) Les codes de contrle de session (comme par exemple pour demander une retransmission aprs une erreur) Les accuss de rception

VIII-17 - L'adressage d'un paquet

Gnralement un paquet n'est adress qu' un seul destinataire avec une adresse bien prcise. Les paquets circulent le long d'un segment de cble et passent devant chacune des cartes rseaux (un noeud qui peut tre une station, un routeur, une imprimante,...) qui est connecte au mme segment de cble. Quand le paquet lui est destin, la carte rseau l'intercepte et le traite ; quand le paquet ne lui est pas destin, la carte rseau le laisse dfiler sans intervenir. Les cartes rseaux coutent le cble la recherche d'un signal d'alerte indiquant qu'un paquet est en cours de transmission. Quand un paquet passe leur hauteur, la carte rseau vrifie si l'adresse du destinataire lui correspond. Si le paquet lui correspond, soit la carte rseau envoie une requte d'interruption l'ordinateur et celui-ci enregistre le paquet dans sa mmoire vive (mmoire RAM), soit la carte rseau enregistre directement le paquet (dans la mmoire vive de l'ordinateur, si elle a un accs direct la mmoire (DMA) ou dans sa propre mmoire vive si elle en dispose). Aucune ressource de l'ordinateur n'est engage tant que la carte rseau n'a pas identifi un paquet comme lui tant adress.

Il existe des adresses de diffusion gnrale (BROADCAST). Les paquets avec une telle adresse sont adresss toutes les stations d'un segment de cble, voire toutes les stations d'un rseau.

Le processus de transfert d'un paquet peut tre condens en quelques tapes :

Ce document est publi sous la licence GPL.

http://hautrive.ftp-developpez.com/reseaux/

- 31 -

La thorie des rseaux locaux et tendus par Patrick Hautrive

VIII-18 - Le routage d'un paquet

Dans un contexte de rseaux tendus , c'est dire dpassant le cadre d'un LAN (Local Area Network), les dispositifs de connexion et les quipements de commutation du rseau utilisent les informations d'adressage des paquets afin de dterminer la route la plus approprie. L'adresse cible d'un paquet et d'une manire plus gnrale les informations d'en-tte d'un paquet peuvent tre utilises, soit pour rediriger le paquet, soit pour le filtrer.

VIII-19 - Les types de trame avec le protocole IPX

La plupart des protocoles dterminent eux-mmes quel est le type de paquet utiliser. Il est quand mme important de bien vrifier si toutes les stations du rseau communiquent avec le mme protocole, c'est un minimum...

Il peut toutefois survenir des problmes de trames, particulirement avec le protocole IPX. Le protocole IPX de la

Ce document est publi sous la licence GPL.

http://hautrive.ftp-developpez.com/reseaux/

- 32 -

La thorie des rseaux locaux et tendus par Patrick Hautrive

pile SPX/IPX de NOVELL, comme la couche TRANSPORT du protocole NWLink de MICROSOFT, n'est pas associ un seul type de trames. Le protocole IPX peut employer plusieurs types de trames diffrentes :

Ce document est publi sous la licence GPL.

http://hautrive.ftp-developpez.com/reseaux/

- 33 -

La thorie des rseaux locaux et tendus par Patrick Hautrive

IX - Les rseaux APPLETALK IX-1 - L'architecture des rseaux APPLETALK

La socit APPLE COMPUTER a introduit APPLETALK en 1983. Les rseaux APPLETALK fonctionnent avec un petit ensemble d'ordinateurs MACINTOSH. La taille des rseaux APPLETALK tant limite, c'est une architecture qui a t supplante par l'avnement des rseaux ETHERNET. L'architecture APPLETALK est une architecture propritaire. L'architecture APPLETALK est intgre au systme d'exploitation MAC OS. Tous les ordinateurs MACINTOSH sont quips des fonctionnalits rseaux APPLETALK, ce qui rend plus facile la mise en place d'un tel rseau. L'architecture APPLETALK PHASE II incorpore des protocoles rseaux qui correspondent au modle OSI. Les rseaux APPLETALK sont communment appels des rseaux LOCALTALK.

De nombreux ordinateurs provenant d'autres constructeurs peuvent fonctionner sous APPLETALK : Les ordinateurs IBM compatibles PC Les gros systmes IBM Les ordinateurs VAX de chez DIGITAL EQUIPMENT CORPORATION Certains ordinateurs UNIX

APPLE est ouvert aux produits dvelopps par des socits indpendantes...

IX-2 - Les caractristiques des rseaux APPLETALK

Les caractristiques des rseaux APPLETALK sont les suivantes : La topologie en bus ou en arbre. La mthode d'accs au rseau CSMA/CA (avec prvention des collisions). Le cblage en paires torsades non blindes (UTP) ou blindes (STP), la fibre optique. APPLETALK est bon march et facile installer parce qu'il est intgr au systme d'exploitation. APPLETALK convient pour de petits rseaux. Les ZONES constituent des sous-rseaux APPLETALK. Les ZONES permettent d'accrotre la dimension d'un rseau trop petit ou l'inverse de segmenter un rseau trop surcharg. Les ZONES permettent de connecter d'autres rseaux utilisant d'autres architectures, par exemple de raccorder un rseau TOKEN RING un rseau APPLETALK. ETHERTALK permet aux protocoles APPLETALK de fonctionner sur un cble coaxial (cble ETHERNET).

IX-3 - Les composants matriels d'un rseau APPLETALK

Les composants matriels d'un rseau APPLETALK sont les suivants : Des cbles LOCALTALK Les cbles d'APPLE Un maximum 32 ordinateurs Les cbles de FARALLON PHONENET Un maximum de 254 machines Les cbles et les connecteurs tlphoniques acceptent les topologies en bus ou en toile avec un concentrateur central Des modules de connexion Des prises 8 broches pour relier les cbles au module de connexion

- 34 Ce document est publi sous la licence GPL.

http://hautrive.ftp-developpez.com/reseaux/

La thorie des rseaux locaux et tendus par Patrick Hautrive

IX-4 - L'identification d'une machine sur un rseau APPLETALK

L'identification d'une machine sur un rseau APPLETALK s'effectue en trois tapes : La machine s'attribue une adresse au hasard dans une plage d'adresse autorise. La machine diffuse sur le rseau son adresse. Si aucune autre machine n'utilise son adresse, elle la garde et l'enregistre.

Ce document est publi sous la licence GPL.

http://hautrive.ftp-developpez.com/reseaux/

- 35 -

La thorie des rseaux locaux et tendus par Patrick Hautrive

X - Les rseaux ARCNET X-1 - L'architecture ARCNET

L'architecture ARCNET (Attached Ressource Computer Network) a t mise au point la socit DATAPOINT CORPORATION en 1977. Les premires cartes rseaux ARCNET ont t commercialises en 1983. La technologie ARCNET prcde les normes IEEE 802, mais elle correspond peu prs la norme 802.4 qui rglemente les rseaux en bus avec le passage du jeton comme mthode d'accs. Les rseaux ARCNET sont bon march et conviennent pour de petits rseaux.

X-2 - Les caractristiques des rseaux ARCNET

Les caractristiques des rseaux ARCNET sont les suivantes : Une topologie en bus ou en bus en toile La mthode d'accs au rseau le passage du jeton, le jeton se dplace sur le rseau en suivant l'ordre numrique attribu chaque machine, sans tenir compte de leur localisation. Un dbit de 2,5 Mb/s, et de 20 Mb/s pour ARCNET PLUS

X-3 - Le format de la trame ARCNET

La trame ARCNET est relativement sobre en informations :

X-4 - Les composants matriels d'un rseau ARCNET

Les rseaux ARCNET fonctionnent autour d'un concentrateur, et ne grent pas plusieurs segments.

Ce document est publi sous la licence GPL.

http://hautrive.ftp-developpez.com/reseaux/

- 36 -

La thorie des rseaux locaux et tendus par Patrick Hautrive

XI - Le rseau ARPANET XI-1 - Un programme de recherche amricain

Le rseau ARPANET est le premier rseau au monde et est l'origine du rseau Internet. Le rseau ARPANET provient d'un programme de recherche gouvernemental amricain, ARPA (Advance Research Products Agency) dont le but tait de faire interagir des ordinateurs entre eux. Le programme de recherche fut la responsabilit d'une entreprise informatique du Massachusetts, le BBN (Bolt, Beranek and Newman).

Les donnes transmises d'un ordinateur un autre taient dcoupes en datagrammes (en paquets), puis transfres sur le rseau tlphonique grce la commutation de paquets (Paquets Switching).

XI-2 - L'origine de la commutation de paquets

La commutation de paquet fut une rvolution dans la transmission de donnes, parce qu'elle prsente plusieurs avantages : Plusieurs flots de donnes peuvent parcourir le support en mme temps Plusieurs ordinateurs peuvent transmettre des donnes en mme temps Les paquets peuvent emprunter plusieurs chemins diffrents, les paquets sont routs La correction des erreurs garantit la transmission des donnes Une somme de contrle et des numros de squences permettent de rassembler les paquets dans le bon ordre Les enttes composs de l'adresse source et de l'adresse de destination assurent que les donnes sont expdies au bon endroit

Ce document est publi sous la licence GPL.

http://hautrive.ftp-developpez.com/reseaux/

- 37 -

La thorie des rseaux locaux et tendus par Patrick Hautrive

XII - Les rseaux ETHERNET XII-1 - Historique des rseaux ETHERNET

L'universit de Hawa dveloppa la fin des annes 1960 un rseau tendu. Les btiments de son campus taient trs loigns les uns des autres et il fallait runir les ordinateurs dissmins en un seul rseau. La mthode d'accs CSMA/CD fut dveloppe cette occasion. Ce premier rseau a constitu la base des rseaux ETHERNET futurs.

Robert Metcalfe (Bob qui fonda la socit 3COM) et David Boggs du PARC (Palo Alto Research Center) inventrent un systme de cbles et de signalisation en 1972. Puis en 1975, ils prsentrent le premier rseau ETHERNET : Dbit de 2,94 Mb/s Connexion de plus de 100 stations Distance maximale entre deux ordinateurs de 1 Kilomtre

Le rseau ETHERNET de la socit XEROX rencontra un tel succs, en 1976, que XEROX s'associa avec INTEL CORPORATION et DIGITAL EQUIPEMENT CORPORATION pour laborer une norme 10 Mb/s. L'architecture ETHERNET est aujourd'hui l'architecture la plus rpandue dans le monde.

XII-2 - La norme IEEE 802.3

Les caractristiques des premiers rseaux EHERNET ont servi de base pour l'laboration de la norme IEEE 802.3. La norme IEEE 802.3 dcrit la mthode d'accs au rseau CSMA/CD et concerne les sous-couches LLC et MAC, lesquelles font parties des couches LIAISON et PHYSIQUE du modle OSI. Maintenant, tous les rseaux ETHERNET satisfassent la norme IEEE 802.3. La norme IEEE 802.3 a t publie en 1990 par le comit IEEE, et concerne les rseaux ETHERNET cbls.

XII-3 - Les caractristiques gnrales d'un rseau ETHERNET

Les caractristiques gnrales d'un rseau ETHERNET sont les suivantes : La norme IEEE 802.3 La topologie en bus linaire ou en bus en toile La transmission des signaux en bande de base La mthode d'accs au rseau CSMA/CD, mthode contention Un dbit de 10 100 Mb/s Le support est passif (c'est l'alimentation des ordinateurs allums qui fournit l'nergie au support) ou actif (des concentrateurs rgnrent le signal) Le cblage en coaxial, en paires torsades et en fibres optiques Les connecteurs BNC, RJ45, AUI et/ou les connecteurs pour la fibre optique Des trames de 64 1518 Octets

Les rseaux ETHERNET peuvent utiliser plusieurs protocoles, dont TCP/IP sous UNIX, ce qui explique pourquoi c'est un environnement qui a t plbiscit par la communaut scientifique et universitaire. Les performances d'un rseau ETHERNET peuvent tre amliores grce la segmentation du cble. En remplaant un segment satur par deux segments relis par un pont ou un routeur. La segmentation rduit le trafic et le temps d'accs au rseau.

- 38 Ce document est publi sous la licence GPL.

http://hautrive.ftp-developpez.com/reseaux/

La thorie des rseaux locaux et tendus par Patrick Hautrive

XII-4 - Le format de la trame ETHERNET

Pendant le processus de transmission des donnes, celles-ci sont dcoupes en paquets ou trames. Les trames d'un mme rseau ETHERNET se ressemblent toutes, mais elles sont diffrentes des trames qui appartiennent d'autres types de rseaux.

Par exemple les trames ETHERNET II pour TCP/IP ont toutes la mme structure : La longueur d'une trame ETHERNET est comprise entre 64 et 1518 Octets. Les informations d'en-tte et de queue requirent 18 Octets, il reste donc un espace de 46 1500 Octets pour les donnes.

XII-5 - Les normes du rseau ETHERNET

Les normes Ethernet s'expriment toutes de la mme faon ( x modulation y ) : Les normes IEEE dfinissent les spcifications relatives la mise en oeuvre de plusieurs types de rseaux ETHERNET. Il arrive frquemment que de grands rseaux combinent plusieurs normes en mme temps...

Les normes IEEE 10Mb/s ne furent pas assez rapides pour supporter des applications gourmandes en bande passante (CAO, FAO, la vido, la GED, ...). Aussi, les comits IEEE dvelopprent de nouvelles normes pour des rseaux 100 Mb/s comme 100VG-AnyLAN et 100BaseX. Ces nouvelles normes sont compatibles avec le 10BaseT, et leur implantation n'est pas synonyme de restructuration...

XII-6 - Les systmes d'exploitation sur un rseau ETHERNET

De nombreux systmes d'exploitation rseaux fonctionnent sur un rseau ETHERNET :

XII-7 - Le tableau rcapitulatif des rseaux ETHERNET 10 Mb/S

Tableau rcapitulatif des rseaux ETHERNET 10 Mb/s 10BaseT 10Base2 10Base5 Ethernet Thinnet Ethernet Standard IEEE 802.3 IEEE 802.3 IEEE 802.3 10 Mb/s 10 Mb/s 10 Mb/s bande de base bande de base bande de base CSMA/CD En toile, en bus en toiles Concentrateurs Paire torsades UTP 3, 4 et 5 UTP ou STP (Une CSMA/CD En bus Rgle des 5-4-3 Coaxial fin RG-58 CSMA/CD En bus, une dorsale et des bus Rgle des 5-4-3 Transceivers Coaxial pais Coaxial pais

10BaseFL IEEE 802.8 10 Mb/s bande de base CSMA/CD En bus

Nom Norme Dbit La transmission des signaux L'accs au rseau Topologies Rgle Dorsale Cbles Catgorie cble Plusieurs cbles

Fibre optique La fibre optique pour

Ce document est publi sous la licence GPL.

http://hautrive.ftp-developpez.com/reseaux/

- 39 -

La thorie des rseaux locaux et tendus par Patrick Hautrive

Tableau rcapitulatif des rseaux ETHERNET 10 Mb/s dorsale en coaxial ou (principale) et coaxial en fibre optique) fin (secondaires) Impdance cble 50 Ohms Prises vampires (Si dorsale) NON OUI Transceiver (Si dorsale en coaxial OUI Relis un rpteur pais) Cbles de transceiver Si dorsale OUI OUI, 50 mtres Concentrateurs Rpteurs multiports Connecteurs RJ45 et/ou AUI (si BNC et AUI s'il y a un AUI ou DIX dorsale) transceiver Rsistance des 50 Ohms 50 Ohms connecteurs Bouchons et BNC Srie N prolongateurs Cartes rseaux RJ45; AUI (si Compatible BNC Compatible AUI (ou dorsale) DIX) Segment 100 mtres 185 mtres 500 mtres Rpteurs OUI OUI OUI Rseau 925 mtres 2500 mtres Cble de descente infrieur 50 mtres infrieur 50 mtres cart entre deux 2,5 mtres 0,5 mtre 2,5 mtres (hors ordinateurs cble de descente) Noeuds par segment 30 noeuds 100 noeuds Noeuds par rseaux 1024 transceivers 86 stations 296 stations Utilisation Un immeuble

relier entre des rpteurs

2000 mtres OUI, en fibre

Entre btiments

XII-8 - Le 10BaseT

90% des nouvelles installations utilisent un rseau Ethernet 10BaseT avec un cblage UTP de catgorie 5, parce que ce type de cble permet ensuite de passer un dbit de 100 Mb/s.

Les rseaux ETHERNET en 10BaseT utilisent en gnral des cbles en paires torsades non blindes (UTP), mais ils fonctionnent tout aussi bien avec des cbles en paires torsades blindes (STP).

La topologie des rseaux ETHERNET en 10BaseT ressemble gnralement une toile avec un concentrateur (HUB), mais le concentrateur central contient en ralit un bus interne. Le concentrateur sert de rpteur multiports et se trouve souvent dans une armoire de cblage. Des rpteurs peuvent tre utiliss pour allonger la longueur du cble qui est limit 100 mtres.

Un rseau ETHERNET en 10BaseT offre les avantages d'une topologie en toile, il est ais de dplacer une station vers un autre endroit, sans pour cela interrompre le rseau. Il suffit pour cela de changer le cordon du tableau de connexion qui se trouve dans l'armoire de cblage...

Plusieurs concentrateurs peuvent tre relis ensemble par une dorsale en cble coaxial ou en fibre optique. Selon la spcification IEEE 802.3, 1024 ordinateurs peuvent appartenir au mme rseau ETHERNET 10BaseT, sans composants de connectivit...

- 40 Ce document est publi sous la licence GPL.

http://hautrive.ftp-developpez.com/reseaux/

La thorie des rseaux locaux et tendus par Patrick Hautrive

Les caractristiques de L'ETHERNET en 10BaseT : 10 pour 10 Mb/s Base pour la transmission des signaux en bande de base T pour les cbles paire torsades : Cbles paires torsades non blindes (UTP catgorie 3, 4 et 5) Cbles paires torsades blindes (STP) La mthode d'accs au rseau CSMA/CD Des connecteurs RJ45 Des cartes rseaux compatibles RJ45 Avec un transceiver intgr Avec un transceiver externe La longueur maximale d'un segment est de 100 mtres (c'est la distance entre le concentrateur et le transceiver de l'ordinateur) L'cart minimal entre deux ordinateurs est de 2,5 mtres Le nombre maximal d'ordinateurs est de 1024 transceivers Un ou des concentrateurs (rpteur multiports) Un seul concentrateur pour une topologie en toile Plusieurs concentrateurs relis ensemble par une dorsale (en cble coaxial ou une fibre optique) pour une topologie en bus en toile Des rpteurs pour allonger la longueur d'un segment

XII-9 - Le 10Base2

Le 10Base2 est aussi appel ETHERNET fin (THINNET). Les rseaux ETHERNET en 10Base2 utilisent des cbles coaxiaux fins. Les spcifications IEEE 802.3 n'autorisent pas de transceiver entre le connecteur BNC en T du cble et la carte rseau de l'ordinateur ; le cble se branche directement sur un connecteur BNC de la carte rseau. Un rseau ETHERNET FIN peut combiner jusqu' 5 segments de cbles relis par 4 rpteurs, mais 3 seulement de ces segments pourront accueillir des stations, c'est la rgle des 5-4-3. Deux segments doivent rester inexploits, ils servent de liaisons inter rpteurs et permettent d'augmenter la longueur total du rseau. La spcification IEEE 802.3 recommande un maximum de 30 noeuds (ordinateurs, rpteurs,...) par segment, et un maximum de 1024 ordinateurs pour la totalit d'un rseau.