Académique Documents

Professionnel Documents

Culture Documents

Sophos Trends To Watch in 2014

Transféré par

Mohssin FsjesTitre original

Copyright

Formats disponibles

Partager ce document

Partager ou intégrer le document

Avez-vous trouvé ce document utile ?

Ce contenu est-il inapproprié ?

Signaler ce documentDroits d'auteur :

Formats disponibles

Sophos Trends To Watch in 2014

Transféré par

Mohssin FsjesDroits d'auteur :

Formats disponibles

Tendances

suivre en 2014

Par les SophosLabs

Entre des avances technologiques considrables et la polmique qui a entour la

NSA, lanne 2013 a t haute en vnements pour les observateurs de tendances.

Lanalyse de tous ces vnements nous a permis den extraire les tendances de

lanne venir.

1. Attaques sur les donnes

professionnelles et prives dans le Cloud

Les services dans le Cloud, o de plus en plus dentreprises

grent dsormais leurs donnes client, leurs projets internes

et leurs biens nanciers, jouissent dune popularit croissante.

Nous nous attendons donc voir merger une multitude

dattaques contre les ordinateurs, les priphriques mobiles

et les identiants de connexion, visant accder aux Clouds

dentreprise et privs.

Bien que lon ne puisse pas prdire de manire absolue la

forme que prendront ces attaques, il est fort probable quil

sagisse entre autres de ransomwares qui prendront en

otage les donnes et les documents locaux hbergs dans le

Cloud. Ces attaques ne chiffreront pas forcment les donnes

mais pourraient prendre la forme de chantage, en menaant

lutilisateur de divulguer ses donnes condentielles sil ne paie

pas.

Il sera plus important que jamais dutiliser un mot de passe

solide et de bonnes politiques concernant laccs aux donnes

stockes dans le Cloud. Votre scurit repose entirement

sur votre maillon le plus faible, soit vos machines Windows ou

lattitude de vos employs envers la scurit.

2. Techniques de menaces persistantes

avances au service du dtournement

de fonds

Nous nous attendons voir les groupes de dtourneurs de

fonds amliorer leurs techniques en sinspirant du succs

des menaces persistantes avances dans le domaine de

lespionnage industriel. Ces techniques sont dj utilises au

service de la distribution de malwares.

Plus les diteurs de scurit progressent dans les niveaux

de protection, la scurit des systmes dexploitation et

la sensibilisation des utilisateurs, plus les cybercriminels

sont forcs de rentabiliser au maximum chacune de leurs

oprations. Il est donc possible que les attaques futures soient

composes de plusieurs lments et mthodes de distribution,

conues pour cibler un public plus restreint. Les malwares

adopteront en tous cas de plus en plus de particularits des

APT en 2014.

Tendances suivre en 2014

3. Les malwares pour Android, de plus

en plus complexes, chercheront de

nouvelles cibles

En 2013, nous avons assist la croissance exponentielle des

malwares pour Android, non seulement en termes de nombre

de familles diffrentes et dchantillons, mais aussi en termes

de nombre dappareils frapps sur lensemble du globe.

Bien que les nouvelles fonctionnalits de scurit dAndroid

fassent progressivement rduire les taux dinfection, il faudra

longtemps avant quelles ne soient adoptes unanimement,

laissant de nombreux utilisateurs la merci des attaques

dingnierie sociale. Les cybercriminels continueront

explorer de nouvelles voies pour montiser les malwares

pour Android. Bien que leurs options soient plus limites sur

cette plate-forme que sur Windows, les appareils mobiles

offrent lavantage non ngligeable de pouvoir servir de base de

lancement pour des attaques visant les rseaux sociaux et les

plates-formes dans le Cloud.

Pour rduire les risques dinfection, imposez donc une politique

de BYOD (bring your own device ou apportez votre propre

priphrique) visant bloquer le chargement dapplications

mobiles depuis des sources inconnues et imposer une

protection antimalware.

4. Les malwares se diversient

et se spcialisent

Les diffrents types de malwares caractre nancier

retent la diversit des secteurs gographiques et des rgions

conomiques do ils proviennent. Nous distinguons des

techniques dingnierie sociale, des options de montisation

des malwares et des objectifs diffrents selon les pays. Les

malwares adapts des publics diffrents (par exemple le

grand public et les entreprises) continueront crotre en 2014.

Nous verrons vraisemblablement apparatre des attaques

conues spcialement pour sattaquer diffrents degrs de

dfense ou de valeur cibles.

5. Les donnes personnelles en danger

sur les applications mobiles et les

rseaux sociaux

La scurit des mobiles en gnral continuera faire couler de

lencre en 2014. Ladoption croissante de nouvelles applications

de communication personnelles et professionnelles largit la

surface dattaque pour les arnaques bases sur lingnierie

sociale et les tentatives dexltration de donnes. Votre carnet

dadresses et votre graphique de connexions sociales sont

prcieux aux yeux des cybercriminels en tous genres. Veillez

donc les protger comme il se doit, grce au contrle des

applications mobiles et Web pour les professionnels.

6. Les cyberdfenses en ligne de mire

Dans la lutte interminable entre cybercriminels et diteurs de

scurit, nous nous attendons voir apparatre de nouvelles

armes destines tester les derniers mcanismes de

cyberdfense. Les services de rputation, les bases de donnes

pour la scurit du Cloud, les listes blanches et les couches

de sandboxing feront tous lobjet de nouvelles attaques. Il y

aura plus de malwares comportant des signatures voles;

de tentatives de compromettre les donnes de scurit,

les analyses tlmtriques, la dtection en environnement

sandbox et les techniques de contournement; et une utilisation

plus rpandue doutils lgitimes des ns malveillantes.

7. Des malwares 64-bits

Avec ladoption croissante des systmes dexploitation 64-bits,

nous nous attendons rencontrer plus de malwares destins

exclusivement ces systmes.

Tendances suivre en 2014

8. Les kits dexploits restent la principale

menace pour Windows

Bien que les rcentes amliorations du systme dexploitation

Windows placent la barre un peu plus haut pour les

dveloppeurs dexploits, Microsoft na pas encore gagn la

guerre.

Avec larrt de ses mises jour de scurit, Windows XP

est en passe de devenir une cible de choix pour les

cybercriminels. Quelles sont les chances que Windows 7

domine le panorama des systmes dexploitation pendant

aussi longtemps ? Combien de temps faudra-t-il pour que la

majorit des machines passent des versions plus rcentes de

Windows, dotes de meilleures fonctionnalits de

scurit ?

Bien que la distribution de menaces reposant sur une

interaction avec lutilisateur (ingnierie sociale) continue

tre un vecteur important dinfection, les auteurs de

malwares devront afner leurs techniques pour inciter leurs

victimes excuter la charge malveillante, car les utilisateurs

sont devenus plus habiles dans lart de distinguer entre le

malveillant et le bnin. Les criminels devront donc crer des

leurres plus cibls et plus convaincants.

9. Le matriel, linfrastructure et les

logiciels compromis la source

Plusieurs vnements cette anne (comme les rvlations

concernant lespionnage men par le gouvernement et

certaines entreprises, ainsi que lexistence de portes

drobes) ont prouv que la vaste infrastructure sur laquelle

nous oprons tous est non seulement susceptible dtre

compromise, mais quelle lest dj actuellement. Il sera

donc essentiel de rvaluer les technologies et les entits

auxquelles nous conons nos donnes.

Les dcouvertes de 2013 ne sont probablement que le sommet

de liceberg, et il est possible que dautres rvlations de ce

genre fassent lactualit en 2014. La plupart des entreprises

nont pas la possibilit ou les ressources de rechercher des

portes drobes : suivez donc de prs le travail des chercheurs

en scurit et la presse spcialise pour plus dinformations.

10. Le piratage se gnralise

Nous utilisons de nos jours de plus en plus dappareils

diffrents, tous susceptibles de contenir des donnes

professionnelles condentielles. Mais les technologies de

scurit conues pour ces appareils ne sont pas aussi bien

dveloppes que celles de lenvironnement PC.

Pour ceux qui souhaitent nous nuire, les priphriques intgrs

dans les maisons, les bureaux et mme les villes, sont des

cibles intressantes. Et les nouvelles monnaies et moyens

de paiement lectroniques sont tout aussi attrayants que les

cartes de crdit.

Nous ne nous attendons pas des attaques importantes

contre lInternet des objets en 2014, mais nous prvoyons

une augmentation des vulnrabilits et des exploits de type

preuve-de-concept.

Tlchargez le Rapport Sophos 2014

sur les menaces la scurit

sophos.fr/threatreport

1091-11.13DD.na.simple

quipe commerciale France

Tl.: 01 34 34 80 00

Courriel : sales@sophos.fr

Oxford (Royaume-Uni) | Boston (tats-Unis)

Copyright 2014. Sophos Ltd. Tous droits rservs.

Immatricule en Angleterre et au Pays de Galles No. 2096520, The Pentagon, Abingdon Science Park, Abingdon, OX14 3YP, UK

Sophos est une marque dpose de Sophos Ltd. Tous les autres noms de produits et de socits mentionns sont des

marques ou des marques dposes appartenant leurs propritaires respectifs.

Vous aimerez peut-être aussi

- Best E-Books DownloadDocument48 pagesBest E-Books DownloadCharaf Jra100% (2)

- Prise en Main de Windows 10Document84 pagesPrise en Main de Windows 10Frédéric MARQUERPas encore d'évaluation

- Quizz CorrectionDocument4 pagesQuizz CorrectionFred MorencePas encore d'évaluation

- Advance Beton GraitecDocument299 pagesAdvance Beton GraitectotololomomoPas encore d'évaluation

- Configurer Un Serveur Web Sous Linux - Guide CompletDocument3 pagesConfigurer Un Serveur Web Sous Linux - Guide CompletMounir BarakaPas encore d'évaluation

- Projet Tutoré WifiDocument80 pagesProjet Tutoré WifiMohssin FsjesPas encore d'évaluation

- Manuel Cbim11 Int FraDocument57 pagesManuel Cbim11 Int FraHyacinthe KOSSIPas encore d'évaluation

- Manuel D'installationDocument102 pagesManuel D'installationchristophe-e.bartoli100% (2)

- Candidats Convoques Epreuves EcritesDocument397 pagesCandidats Convoques Epreuves EcritesMohssin Fsjes50% (4)

- Alma Liya 53Document50 pagesAlma Liya 53Hassan BassidiPas encore d'évaluation

- Cissp Formation Cissp Preparation A La Certification SecuriteDocument2 pagesCissp Formation Cissp Preparation A La Certification SecuriteMohssin FsjesPas encore d'évaluation

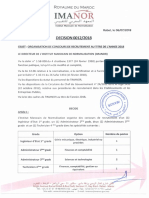

- Décision Concours de Recrutement Année 2018 IMANORDocument4 pagesDécision Concours de Recrutement Année 2018 IMANORMohssin FsjesPas encore d'évaluation

- Ipc CisspDocument1 pageIpc CisspMohssin FsjesPas encore d'évaluation

- Le Conflit de Lois en Droit Des Transports de Marchandises Par MerDocument355 pagesLe Conflit de Lois en Droit Des Transports de Marchandises Par MerMohssin FsjesPas encore d'évaluation

- Exe 206 Corrige Site CterrierDocument2 pagesExe 206 Corrige Site CterrierMohssin FsjesPas encore d'évaluation

- Formation Cissp DakarDocument13 pagesFormation Cissp DakarMohssin FsjesPas encore d'évaluation

- Referentiel Sale PDFDocument51 pagesReferentiel Sale PDFMohssin FsjesPas encore d'évaluation

- Aviation Cybersecurity Web 1107Document16 pagesAviation Cybersecurity Web 1107Mohssin FsjesPas encore d'évaluation

- Unidroit en ArabeDocument13 pagesUnidroit en ArabeMohssin FsjesPas encore d'évaluation

- Tuning - Mercedes Classe E Cabriolet Par FAB DesignDocument3 pagesTuning - Mercedes Classe E Cabriolet Par FAB DesignMohssin FsjesPas encore d'évaluation

- ADER FesDocument16 pagesADER FesMohssin FsjesPas encore d'évaluation

- Constitution FR PDFDocument185 pagesConstitution FR PDFMohssin FsjesPas encore d'évaluation

- TOSHIBA - Canvio Basics 1 To Noir - Pas Cher Achat - Vente Disque Dur Externe Portable - RueDuCommerceDocument7 pagesTOSHIBA - Canvio Basics 1 To Noir - Pas Cher Achat - Vente Disque Dur Externe Portable - RueDuCommerceMohssin FsjesPas encore d'évaluation

- Injaz Morocco PartenairesLe Serveur Proxy Présente Une Erreur, Ou L'adresse Est Incorrecte.Document3 pagesInjaz Morocco PartenairesLe Serveur Proxy Présente Une Erreur, Ou L'adresse Est Incorrecte.Mohssin FsjesPas encore d'évaluation

- Peugeot 308 1Document4 pagesPeugeot 308 1Mohssin FsjesPas encore d'évaluation

- Journal Journal Journal Journal Journal Journal Journal Journal JournalDocument28 pagesJournal Journal Journal Journal Journal Journal Journal Journal JournalMohssin FsjesPas encore d'évaluation

- CV BenhachemDocument1 pageCV BenhachemMohssin FsjesPas encore d'évaluation

- Awbra2010vf 111013235936 Phpapp01Document182 pagesAwbra2010vf 111013235936 Phpapp01Mohssin FsjesPas encore d'évaluation

- Y 140804140458 Phpapp01Document86 pagesY 140804140458 Phpapp01Mohssin FsjesPas encore d'évaluation

- 20 Logiciels Indispensables Et Gratuits Pour PC Windows 10, Windows 7Document24 pages20 Logiciels Indispensables Et Gratuits Pour PC Windows 10, Windows 7Wandana Tank.Pas encore d'évaluation

- Module1 - Sequence 4 - Prise en Main de L - Environnement WindowsDocument8 pagesModule1 - Sequence 4 - Prise en Main de L - Environnement Windowsmoustaphand1502Pas encore d'évaluation

- LisezmoiDocument29 pagesLisezmoiVivi ToiçaPas encore d'évaluation

- Options CN Heidenhain A.SynoptimDocument70 pagesOptions CN Heidenhain A.SynoptimNcir TaherPas encore d'évaluation

- Cas MicrosoftDocument22 pagesCas MicrosoftOumaima TemaraPas encore d'évaluation

- TP61Document26 pagesTP61Oumaima IbrahmiPas encore d'évaluation

- Comment Imprimer en PDF Sur Windows 7Document2 pagesComment Imprimer en PDF Sur Windows 7CarmenPas encore d'évaluation

- Corr Exam FinalDocument2 pagesCorr Exam FinalMohamed HachimiPas encore d'évaluation

- SE1-Seances 1 Et 2Document29 pagesSE1-Seances 1 Et 2Charki YoussefPas encore d'évaluation

- Charpentier Montigny Rousseau VirusAntivirusDocument49 pagesCharpentier Montigny Rousseau VirusAntivirusYasmine OuelPas encore d'évaluation

- À Propos de GNS3Document116 pagesÀ Propos de GNS3mboghalyPas encore d'évaluation

- Jumper T16 Manuel FrançaisDocument60 pagesJumper T16 Manuel Françaispierre100% (1)

- Guide Installation Microsoft Dynamics CRM 2013Document235 pagesGuide Installation Microsoft Dynamics CRM 2013youssef MCHPas encore d'évaluation

- ThegreenbowDocument103 pagesThegreenbowLudovic VedrinePas encore d'évaluation

- Cours Word ExcelDocument60 pagesCours Word ExcelGildas ASSOURIPas encore d'évaluation

- Resume Theorique m206 v1 0 62f6e972d0748Document37 pagesResume Theorique m206 v1 0 62f6e972d0748jeffPas encore d'évaluation

- GPO - Définir Un Utilisateur - Administrateur Local - de Tous Les PCs - Stratégie de Groupe - IT-ConnectDocument15 pagesGPO - Définir Un Utilisateur - Administrateur Local - de Tous Les PCs - Stratégie de Groupe - IT-Connecthocine faliPas encore d'évaluation

- Documentation Logiciel MaintexpressDocument16 pagesDocumentation Logiciel Maintexpressmacao100Pas encore d'évaluation

- KPG 99D (B62 1838 00)Document1 pageKPG 99D (B62 1838 00)p25digital2Pas encore d'évaluation

- Rapport de Stage NAPOLEONDocument28 pagesRapport de Stage NAPOLEONDonovan FrankyPas encore d'évaluation

- PC Adapter USB - ManuelDocument38 pagesPC Adapter USB - ManuelSofiane DjaballahPas encore d'évaluation

- Kablan Yannick Noel Kouakou CV PDFDocument5 pagesKablan Yannick Noel Kouakou CV PDFYannick KouakouPas encore d'évaluation

- Mfc480dw Fre BusrDocument76 pagesMfc480dw Fre BusrCyberT2000Pas encore d'évaluation