0% ont trouvé ce document utile (0 vote)

55 vues25 pagesDocument

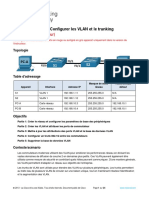

Ce document décrit la mise en œuvre d'un réseau avec plusieurs VLAN sur des commutateurs et un routeur. Il fournit des instructions détaillées pour configurer la topologie réseau, créer les VLAN, attribuer les ports de commutateur aux VLAN appropriés, configurer un trunk entre les commutateurs et le routeur, et configurer le routage inter-VLAN sur le routeur.

Transféré par

yasserbenbannour4Copyright

© © All Rights Reserved

Nous prenons très au sérieux les droits relatifs au contenu. Si vous pensez qu’il s’agit de votre contenu, signalez une atteinte au droit d’auteur ici.

Formats disponibles

Téléchargez aux formats RTF, PDF, TXT ou lisez en ligne sur Scribd

0% ont trouvé ce document utile (0 vote)

55 vues25 pagesDocument

Ce document décrit la mise en œuvre d'un réseau avec plusieurs VLAN sur des commutateurs et un routeur. Il fournit des instructions détaillées pour configurer la topologie réseau, créer les VLAN, attribuer les ports de commutateur aux VLAN appropriés, configurer un trunk entre les commutateurs et le routeur, et configurer le routage inter-VLAN sur le routeur.

Transféré par

yasserbenbannour4Copyright

© © All Rights Reserved

Nous prenons très au sérieux les droits relatifs au contenu. Si vous pensez qu’il s’agit de votre contenu, signalez une atteinte au droit d’auteur ici.

Formats disponibles

Téléchargez aux formats RTF, PDF, TXT ou lisez en ligne sur Scribd