Académique Documents

Professionnel Documents

Culture Documents

Devoir Arch Et Maint Normale Fevrier 2020 L1 Correction Exercice

Transféré par

JV JVTitre original

Copyright

Formats disponibles

Partager ce document

Partager ou intégrer le document

Avez-vous trouvé ce document utile ?

Ce contenu est-il inapproprié ?

Signaler ce documentDroits d'auteur :

Formats disponibles

Devoir Arch Et Maint Normale Fevrier 2020 L1 Correction Exercice

Transféré par

JV JVDroits d'auteur :

Formats disponibles

Exercice 1 : (5pts)

1. Citez deux slots d’extension pour cartes filles, sur une carte mère (0,5x2 = 1pt)

a Slot AGP

b Slot PCI

2. Citez quatre types de disque dur (0,25x4 = 1pt)

a SATA

b PATA (IDE)

c SCSI

d SSD (Solid State Disk)

3. Définir logiciel malveillant et citez quatre (4) types de programmes malveillants. (1,25pt)

Un logiciel malveillant (malware en anglais) est un logiciel développé dans le but de nuire à un

système informatique.

Voici les principaux types de programmes malveillants :

Le virus : programme se dupliquant sur d’autres ordinateurs ;

Le ver (worm en anglais) : exploite les ressources d’un ordinateur afin d’assurer sa reproduction ;

Le wabbit : programme qui se réplique par lui-même (mais qui n'est ni un virus, ni un ver) ;

Le cheval de Troie (trojan en anglais) : programme à apparence légitime (voulue) qui exécute des

routines nuisibles sans l’autorisation de l’utilisateur ;

La porte dérobée (backdoor en anglais) : ouvreur d'un accès frauduleux sur un système

informatique, à distance ;

Le logiciel espion (spyware en anglais) : collecteur d'informations personnelles sur l’ordinateur

d’un utilisateur sans son autorisation, et en envoyant celles-ci à un organisme tiers ;

L’enregistreur de frappe (keylogger en anglais) : programme généralement invisible installé sur le

poste d’un utilisateur et chargé d’enregistrer à son insu ses frappes clavier ;

L’exploit : programme permettant d’exploiter une faille de sécurité d'un logiciel ;

Le rootkit : ensemble de logiciels permettant généralement d’obtenir les droits d'administrateur

sur une machine, d'installer une porte dérobée, de truquer les informations susceptibles de

révéler la compromission, et d’effacer les traces laissées par l’opération dans les journaux

système ;

Le facticiel : logiciel factice disposant de fonctions cachées ;

Le piégeage de logiciel : des fonctions cachées sont introduites à l’insu des utilisateurs à

l’occasion de la conception, fabrication, transport ou maintenance du SI ;

La bombe : programme dormant dont l'exécution est conditionné par l’occurrence d’un

événement ou d’une date.

Le publiciel : un logiciel qui affiche de la publicité lors de son utilisation.

4. Donnez quatre (4) tensions disponibles dans un bloc d’alimentation Pc ATX (0,25x4 = 1pt)

a +12v ; +5v ; +3,3v ; -12v ; -5v, 5v-SB

5. Citez trois (3) technologies d’onduleur (0,25x3 = 0,75pt)

a Off-line

b In-line / Line interactive

c On-line

Vous aimerez peut-être aussi

- WWW Supinfo Com Cours 2ADS Chapitres 05 Programmation DynamiqueDocument20 pagesWWW Supinfo Com Cours 2ADS Chapitres 05 Programmation DynamiqueFerdinand AttaPas encore d'évaluation

- Wi-Fi Hacking avec kali linux Guide étape par étape : apprenez à pénétrer les réseaux Wifi et les meilleures stratégies pour les sécuriserD'EverandWi-Fi Hacking avec kali linux Guide étape par étape : apprenez à pénétrer les réseaux Wifi et les meilleures stratégies pour les sécuriserPas encore d'évaluation

- Le Résumé de SécuritéDocument19 pagesLe Résumé de SécuritéEl Moumne NihalPas encore d'évaluation

- Framework MetasploitDocument12 pagesFramework Metasploitwakeurboromsam mbackéPas encore d'évaluation

- ExposéDocument26 pagesExposéBrahim BouchtaPas encore d'évaluation

- Kali linux pour les hackers : Le guide étape par étape du débutant pour apprendre le système d’exploitation des hackers éthiques et comment attaquer et défendre les systémesD'EverandKali linux pour les hackers : Le guide étape par étape du débutant pour apprendre le système d’exploitation des hackers éthiques et comment attaquer et défendre les systémesPas encore d'évaluation

- Maîtrise Des Expressions Régulières 2ed FRDocument479 pagesMaîtrise Des Expressions Régulières 2ed FRMãi Mãi LàbaoxaPas encore d'évaluation

- IT EssentialsDocument45 pagesIT Essentialsrihabcherni000Pas encore d'évaluation

- Competence D1 2 PDFDocument6 pagesCompetence D1 2 PDFseddikPas encore d'évaluation

- Clé de Registre SuspecteDocument10 pagesClé de Registre SuspectesadatPas encore d'évaluation

- Yat TaraDocument2 pagesYat TaraAlhassane YattaraPas encore d'évaluation

- Sécurité1 PDFDocument4 pagesSécurité1 PDFFiras BlouzaPas encore d'évaluation

- ETHDocument2 pagesETHKawzo BPas encore d'évaluation

- Résumé SI - Chapitre 2 B - Logiciels MalveillantsDocument4 pagesRésumé SI - Chapitre 2 B - Logiciels MalveillantsWilliamPas encore d'évaluation

- Guide de Protection de Son OrdinateurDocument17 pagesGuide de Protection de Son OrdinateurredomixPas encore d'évaluation

- ECHDocument1 pageECHAndre Bemo TchoumiPas encore d'évaluation

- ESPIONNAGE RESEAUX ET POLITIQUE DE SECURITE - OdpDocument20 pagesESPIONNAGE RESEAUX ET POLITIQUE DE SECURITE - OdpIDRISSA SECK MBAYEPas encore d'évaluation

- Chap1 SecuritéDocument37 pagesChap1 SecuritéAhmed MnasriPas encore d'évaluation

- Les Systèmes de Sécurité CH2Document22 pagesLes Systèmes de Sécurité CH2Mohand SalahPas encore d'évaluation

- Cours de CryptoDocument5 pagesCours de Cryptodaniel SEKAYAPas encore d'évaluation

- Ethical Hacking and PentestingDocument8 pagesEthical Hacking and PentestingSlaimi RaniaPas encore d'évaluation

- Cours 3Document34 pagesCours 3killianoviczPas encore d'évaluation

- QCM Sécurité CorrigéDocument2 pagesQCM Sécurité CorrigéYouness Brrada0% (1)

- Logiciels - MalveillantsDocument3 pagesLogiciels - MalveillantsgaetantaffoPas encore d'évaluation

- ITE6 Instructor Materials Chapter12Document24 pagesITE6 Instructor Materials Chapter12DJIKINEPas encore d'évaluation

- Module 6 System HackingDocument10 pagesModule 6 System HackingHERMANN STANISLASPas encore d'évaluation

- ch7 Configuration Et Administration D Un Reseau LocalDocument4 pagesch7 Configuration Et Administration D Un Reseau LocalEssozimna LibilulePas encore d'évaluation

- Exploitation Logiciels en MonoposteDocument22 pagesExploitation Logiciels en MonoposteNabila Touisi100% (4)

- Mecanisme de Securité de SystémeDocument40 pagesMecanisme de Securité de SystémerahmaPas encore d'évaluation

- Introduction Au PentestingDocument34 pagesIntroduction Au Pentestingtapha06300Pas encore d'évaluation

- Revison SSI ISILDocument6 pagesRevison SSI ISILFadel WissalPas encore d'évaluation

- ASDI Chapitre3Document24 pagesASDI Chapitre3berline djimeliPas encore d'évaluation

- Ch2 - Attaques - V2Document46 pagesCh2 - Attaques - V2Safoine GabtniPas encore d'évaluation

- TP4 - 10 Techniques Pour Détecter Un Virus InformatiqueDocument7 pagesTP4 - 10 Techniques Pour Détecter Un Virus Informatiquequit_youPas encore d'évaluation

- Introduction Au PentestingDocument35 pagesIntroduction Au PentestingVechoPas encore d'évaluation

- Rapport Protection pc1 PDFDocument14 pagesRapport Protection pc1 PDFletsgo64Pas encore d'évaluation

- Sécurité SihDocument6 pagesSécurité SihBra VloGPas encore d'évaluation

- Securité InformatiqueDocument4 pagesSecurité Informatiquebpsen.lespotiersPas encore d'évaluation

- Ch7 Configuration Et Administration D'un Reseau LocalDocument5 pagesCh7 Configuration Et Administration D'un Reseau LocalKacem GrichaPas encore d'évaluation

- Module 03Document3 pagesModule 03ismael4.traorePas encore d'évaluation

- Partie 1 Securite InofrmatiqueDocument5 pagesPartie 1 Securite InofrmatiqueYosr TliliPas encore d'évaluation

- Les FaillesDocument35 pagesLes FaillesBrice ElielPas encore d'évaluation

- Résumer Regional Sécurité M206Document7 pagesRésumer Regional Sécurité M206Soulaiman ZaidarrPas encore d'évaluation

- Revision SecuritéDocument7 pagesRevision SecuritéSyrine ChtaraPas encore d'évaluation

- Les Virus Informatiques - L'EXAMEN NORMALISÉ (Collège & Lycée)Document11 pagesLes Virus Informatiques - L'EXAMEN NORMALISÉ (Collège & Lycée)raid bazizPas encore d'évaluation

- TP Ioc 2Document7 pagesTP Ioc 2Yahya CrackPas encore d'évaluation

- SecurityDocument15 pagesSecurityleonPas encore d'évaluation

- 3 Sécurité SystèmeDocument18 pages3 Sécurité SystèmeYàs SérPas encore d'évaluation

- 10 Anti VirusDocument22 pages10 Anti VirusYasmine ChihabPas encore d'évaluation

- Malware Analysis For Incident RespondersDocument3 pagesMalware Analysis For Incident RespondersAndre Bemo TchoumiPas encore d'évaluation

- SecituteDocument14 pagesSecituteledte televessPas encore d'évaluation

- Cours Securite InformatiqueDocument166 pagesCours Securite InformatiqueLobna mejriPas encore d'évaluation

- Mod SecuritéDocument5 pagesMod SecuritéAmine MohamadePas encore d'évaluation

- Veille Juridique Yassine Zemih Brahim GuellilDocument24 pagesVeille Juridique Yassine Zemih Brahim Guellilapi-335503889Pas encore d'évaluation

- Back TrackDocument12 pagesBack Trackanon_801469681Pas encore d'évaluation

- InformaticDocument9 pagesInformaticLove EGEPas encore d'évaluation

- C. BekaraDocument3 pagesC. BekaraKefi FaiezPas encore d'évaluation

- Module 3Document4 pagesModule 3NET MONEYPas encore d'évaluation

- Backtrack PDFDocument14 pagesBacktrack PDFSato RiPas encore d'évaluation

- Document 3Document5 pagesDocument 3Safa AoufPas encore d'évaluation

- 5-Les MalwareDocument15 pages5-Les Malwarea.rahmaniPas encore d'évaluation

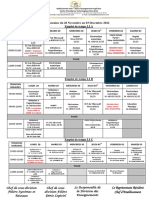

- 7 Emploi de Temps Du 12 Au 17 Décembre 2022Document9 pages7 Emploi de Temps Du 12 Au 17 Décembre 2022JV JVPas encore d'évaluation

- 5 Emploi de Temps Du 28 Novembre Au 03 Décembre 2022 v9Document9 pages5 Emploi de Temps Du 28 Novembre Au 03 Décembre 2022 v9JV JVPas encore d'évaluation

- Intitule Du Cours Environnement EconomiqueDocument4 pagesIntitule Du Cours Environnement EconomiqueJV JVPas encore d'évaluation

- Chap6 CCNADocument40 pagesChap6 CCNAJV JVPas encore d'évaluation

- BArettesDocument15 pagesBArettesJV JVPas encore d'évaluation

- Ccna Chap 8Document62 pagesCcna Chap 8JV JVPas encore d'évaluation

- TD4 ELECTRONIQUE NumeriqueDocument3 pagesTD4 ELECTRONIQUE NumeriqueJV JVPas encore d'évaluation

- Ccna Chap 7Document79 pagesCcna Chap 7JV JVPas encore d'évaluation

- Ccna Chap 4Document13 pagesCcna Chap 4JV JVPas encore d'évaluation

- Chapitre 2Document24 pagesChapitre 2JV JVPas encore d'évaluation

- ITN - Module - 3 - CopieDocument80 pagesITN - Module - 3 - CopieJV JVPas encore d'évaluation

- Impri Man TeDocument15 pagesImpri Man TeJV JVPas encore d'évaluation

- Systeme de FichiersDocument9 pagesSysteme de FichiersJV JVPas encore d'évaluation

- BArettesDocument15 pagesBArettesJV JVPas encore d'évaluation

- Introduction À La Résolution de Problèmes Et À La ProgrammationDocument3 pagesIntroduction À La Résolution de Problèmes Et À La ProgrammationWalid MessaoudiPas encore d'évaluation

- Cours 2Document40 pagesCours 2kkkkkkPas encore d'évaluation

- Repartition Langage Zelio App CoursDocument2 pagesRepartition Langage Zelio App CoursAhmed LachematPas encore d'évaluation

- ReactJS - NodeJS - Connexion À La Base de DonnéesDocument34 pagesReactJS - NodeJS - Connexion À La Base de DonnéesAmine NafidPas encore d'évaluation

- Base de Donnees: Oracle Devoir 1: Epreuve DATE: / 05/ 2022 DUREE: 03H00 Filiere/Classe:L3 RT/GLDocument9 pagesBase de Donnees: Oracle Devoir 1: Epreuve DATE: / 05/ 2022 DUREE: 03H00 Filiere/Classe:L3 RT/GLAnderson Kouadio100% (1)

- AdvanfrDocument468 pagesAdvanfrcalimeroniro100% (1)

- Poo TDDocument5 pagesPoo TDhelp tutoriaPas encore d'évaluation

- Les Étapes D'installation Des SystèmesDocument26 pagesLes Étapes D'installation Des Systèmesفاطمة الزهراء بيانPas encore d'évaluation

- Mémento Commandes MongodbDocument4 pagesMémento Commandes MongodbAlgérien Tout CourtPas encore d'évaluation

- 4 - Chapitre 3.1Document14 pages4 - Chapitre 3.1maryem.benaliPas encore d'évaluation

- Langage SQL - 2Document53 pagesLangage SQL - 2kalaifPas encore d'évaluation

- Pratique V 3Document3 pagesPratique V 3KAMAL BOUBRIKPas encore d'évaluation

- MySQL: Trigger, Cursors, Procedures Et FonctionDocument9 pagesMySQL: Trigger, Cursors, Procedures Et FonctionMohammed.BenabdallahPas encore d'évaluation

- SUPPORT EXCEL BY 123TECH ACADEMY - CopieDocument70 pagesSUPPORT EXCEL BY 123TECH ACADEMY - Copierodrick ntumbaPas encore d'évaluation

- Linux - 4 PDFDocument38 pagesLinux - 4 PDFSaad ThaminePas encore d'évaluation

- Java TPDocument41 pagesJava TPLalaina RakotoasimbolaPas encore d'évaluation

- CV FullStack Consultant Senior 2 Fabrice NjapoumDocument3 pagesCV FullStack Consultant Senior 2 Fabrice NjapoumGolden ValentinPas encore d'évaluation

- Tp5 - Oracle ObjetDocument22 pagesTp5 - Oracle Objetmalak djellouliPas encore d'évaluation

- Android Cours 2Document49 pagesAndroid Cours 2Mamadou Diouck SowPas encore d'évaluation

- Client Serveur TCPDocument16 pagesClient Serveur TCPAbdelhamid HarakatPas encore d'évaluation

- Cplex Callable LibraryDocument29 pagesCplex Callable LibrarynarimenePas encore d'évaluation

- JavascriptDocument105 pagesJavascriptdaniere mathieuPas encore d'évaluation

- Monetico Paiement Documentation Technique v2.0Document113 pagesMonetico Paiement Documentation Technique v2.0Saf BesPas encore d'évaluation

- Gérer Des Questionnaires Grâce Aux Dernières Technologies Du WEB Et de MicrosoftDocument74 pagesGérer Des Questionnaires Grâce Aux Dernières Technologies Du WEB Et de MicrosoftFreeplay فري بليPas encore d'évaluation

- TP04 Structures RepetitivesDocument4 pagesTP04 Structures RepetitivesYorrick Valquin NgouyouPas encore d'évaluation

- QCM AlgoDocument5 pagesQCM Algogynska23Pas encore d'évaluation

- FR Tanagra Tensorflow Keras KnimeDocument21 pagesFR Tanagra Tensorflow Keras KnimeCHAIMAE ATBIPas encore d'évaluation

- Neues TextdokumentDocument5 pagesNeues Textdokumentabc xyzPas encore d'évaluation