Académique Documents

Professionnel Documents

Culture Documents

Memoire ENSP - OTTOU - Corrige1

Transféré par

abedCopyright

Formats disponibles

Partager ce document

Partager ou intégrer le document

Avez-vous trouvé ce document utile ?

Ce contenu est-il inapproprié ?

Signaler ce documentDroits d'auteur :

Formats disponibles

Memoire ENSP - OTTOU - Corrige1

Transféré par

abedDroits d'auteur :

Formats disponibles

UNIVERSITE DE YAOUNDE I UNIVERSITY OF YAOUNDE I

********** **********

ECOLE NATIONALE SUPERIEURE NATIONAL ADVANCED SCHOOL OF

POLYTECHNIQUE DE YAOUNDE ENGINEERING OF YAOUNDE

********** **********

DEPARTEMENT DES GENIES ELECTRIQUE DEPARTMENT OF ELECTRICAL AND

ET DES TELECOMMUNICATIONS TELECOMMUNICATIONS ENGINEERING

CONCEPTION ET DÉPLOIEMENT D’UNE

SOLUTION SD-WAN : APPLICATION A

LA GESTION DES RÉSEAUX DE

L'ENTREPRISE CAMTEL

Mémoire de Fin d’études

Présenté et soutenu par :

OTTOU NGBWA ABED LANDRY

En vue de l’obtention du

DIPLOME D’INGENIEUR DE CONCEPTION DE GENIE DES

TELECOMMUNICATIONS

Sous la supervision académique du :

Pr TONYE Emmanuel

Et professionnelle de :

M. MEBANDE ARMEL DADY, Ingénieur (Chef de Département de Sécurité

des Systèmes d’Information et de la Communication)

Devant le jury composé de :

Président : NDZANA Benoît, Maître de Conférences E.N.S.P.Y

Rapporteur : TONYE Emmanuel, Professeur Émérite E.N.S.P.Y

Examinateur : BOUETOU BOUETOU Thomas, Professeur E.N.S.P.Y

Invité : MEBANDE ARMEL, Ingénieur CAMTEL

Année Académique : 2019-2020

Date de soutenance : 15 Juillet 2020

DEDICACE

DÉDICACE

A mes parents.

Mémoire de fin d’études en vue de l’obtention du diplôme d’ingénieur de conception

Option Génie Télécommunication à l’ENSPY, Juillet 2020 1

Par OTTOU NGBWA ABED LANDRY

REMERCIEMENTS

REMERCIEMENTS

Mes pensées vont tout d’abord :

- Au Professeur NDZANA Benoît, enseignant à l’ENSPY, pour le grand honneur qu’il

nous fait de présider ce jury ;

- Au Professeur Emmanuel TONYE, mon encadreur académique pour la passion de

l’enseignement et la disponibilité permanente pour l’avancement de ce travail ;

- Au Professeur BOUETOU BOUETOU Thomas, enseignant à L’ENSPY, pour

avoir accepté d’examiner ce travail.

J’adresse mes profonds remerciements à la société « Cameroun Télécommunications » qui

m’a accueilli pour mon stage de fin d’études. Mes remerciements vont particulièrement :

- A L’Ingénieur MEBANDE Armel Dady, Chef de Département de Sécurité des

Systèmes d’Information et de la Communication chez CAMTEL, mon encadreur

professionnel, Expert Cisco pour ses apports technologique et psychologique sur ce

travail.

- A toute l’équipe du Service de Gestion et Administration de l’Intranet et Extranet pour

l’apport professionnel notamment l’Ingénieur EYONG Sylvester Chef dudit service.

Je tiens aussi à témoigner ma reconnaissance à :

- Tous les enseignants de l’ENSPY pour la formation reçue auprès d’eux particulièrement

Dr. Ingénieur Éric DEUSSOM ;

- A M. OTTOU Francis, Ingénieur, pour l’attention apportée à ce travail en tant que

conseiller professionnel, et pour le soutien apporté en tant que mon père ;

- Mes chers parents Mme OTTOU Mireille et Mme MVOUA Nathalie pour toutes les

formes de soutien au long de mon parcours académique ;

- Mes tantes, oncles, cousines et cousins pour tout le soutien familial.

- Mes camarades de l’ENSPY, particulièrement tous mes camarades de promotion du

département des Génies Electrique et Télécommunications.

- A l’entreprise multinationale « Cisco Systems » pour les sessions de formations en

ligne, la documentation, les certifications et le transfert de technologie.

Enfin A tous ceux qui de près ou de loin ont contribué à la réalisation de ce projet, je vous dis

grandement MERCI.

Mémoire de fin d’études en vue de l’obtention du diplôme d’ingénieur de conception

Option Génie Télécommunication à l’ENSPY, Juillet 2020 2

Par OTTOU NGBWA ABED LANDRY

GLOSSAIRE

GLOSSAIRE

A I

AES: Advanced Encryption Sandard IaaS: Infracstructure As A Service

AFI: Address Family Interface IETF: Internet Engineering Task Force

AH: Authentication Header IKE: Internet Key Exchange

API: Application Programming Interface IP: Internet Protocol

AS: Autonomous System IPsec: Internet Procol Security

ASN: Autonomous System Number ISDN: Réseau numérique à intégration de

ATM: Asynchronous Transfer Mode services

AWS: Amazon Web Services IS-IS: Intermediate System to Intermediate

System

B

L

BGP: Border Gateway Protocol

BoS: Bottom of Stack LAN: Local Area Network

LDP: Labed Distribution Protocol

C LER: Label Edge Router

LIFO: Last In First Out

CA: Certificate Authority

LSP: Lanel Switched Path

CAMTEL: Cameroon Telecommunications

LSR: Labed Switching Router

CBC: Cipher Block Chaining

LTE: Long Term Evolution

CE: Customer Edge

CLI: Command Line Interface M

D MPLS-VPN: Multi-Protocol Label Switching -

VPN

DES: Data Encryption Standard

MRNLRI: Multiprotocol Reachable Network

DHCP: Dynamic Host Control Protocol

Layer Reachability Information

DSL: Dedicated Subscriber Line

MSP: Managed Service Provider

DTLS: Datagram Transport Layer Security

MUNLRI: Multiprotocol Unreachable

DWDM: Dense Wavelength Division

Network Layer Reachability Information

Multiplexing

N

E

NETCONF: Network Configuration

EIGRP: Exterio Interior Gateway Protocol

NMS: Network Management System

ESP: Encapsulating Security Payload

EVE-NG: Emulated Virutal Environment New O

Generation

OMP: Overlay Management Protocol

F ONF: Open Networking Foundation

OSPF: Open Switched Path First

FAI: Fournisseur d'Acces Internet

OTP: One-Time Password

FEC: Forward Equivalent Class

OVF: Open Virtual Machine Format

H

HMAC: Keyed-Hash message Authentication

Mémoire de fin d’études en vue de l’obtention du diplôme d’ingénieur de conception

Option Génie Télécommunication à l’ENSPY, Juillet 2020 3

Par OTTOU NGBWA ABED LANDRY

GLOSSAIRE

P SSL: Secure Sockets Layer

STUN: Simple Traversal of User Datagram

P: Provider ou Routeur du Cœur MPLS

Protocol

PaaS: Platform As A Service

PE: Provider Edge

T

PnP: Plug and Play

TCP: Transfer Control Protocol

Q TLOC: Transport Locator

TLS: Transport Layer Security

QoS: Quality Of Service

TTL: Time To Live

R

U

RD: Route Distinguisher

UDP: User Datagram Protocol

RFC: Request For Comments

RIR: Registres Internet Régionaux

V

RSVP: Resouce Reservation Protocol

RT: Route Target vEdge Cloud: Modele appareil WAN Edge

VM: Virtual Machine

S VOIP: Voice Over IP

VPC: Virtual Personal Computer

SaaS: Software As A Service

VPLS: Virtual Protocol Label Switching

SCP: Secure Copy Protocol

VPN: Virtual Private Network

SDH: Synchronous Digital Hierarchy

VRF: Virtual Routing ans Forwarding

SDN: Softwae Defined Networking

VSAT: Very Small Aperture Terminal

SD-WAN: Software Defined Wide Area

Networking

W

SFTP: SSH File Transfer Protocol

SHA: Secure Hash Algorithm WAN: Wide Area Network

SLA: Service Level Agreement WAN Edge: Routeur de Bord WAN

SN: Sequence Number

SONET: Synchronous Optical Network Z

SPI: Security Parameters Index ZTP: Zero Touch Provisioning

SSH: Secure SHell

Mémoire de fin d’études en vue de l’obtention du diplôme d’ingénieur de conception

Option Génie Télécommunication à l’ENSPY, Juillet 2020 4

Par OTTOU NGBWA ABED LANDRY

RESUME / ABSTRACT

RÉSUMÉ/ABSTRACT

RÉSUMÉ

Dans le but de rester compétitif suite à la nécessité constante d’utilisation du réseau et avec la

croissance du nombre de site de son réseau d’entreprise, CAMTEL a migré vers une

architecture réseau orientée Logicielle (SD-WAN) constituée de 3 plans dont la donnée, le

contrôle et le management. L’administration de façon manuelle du réseau d’entreprise constitué

de nombreux routeurs interconnectés entre eux par un nuage MPLS, telle que connue à ce jour,

s’avère être fastidieuse et sujette à de nombreuses erreurs. Le suivi de l’interconnexion, la

disponibilité des services et la QoS étant capitaux pour le fonctionnement de l’entreprise, il

serait essentiel de pouvoir automatiser les déploiements et centraliser cette gestion de manière

à permettre aux responsables du réseau d’entreprise de se concentrer sur les aspects d’accès aux

services et gestion du trafic. Les principes technologiques du SD-WAN de Cisco sont analysés

et intégrés dans l’architecture du réseau d’entreprise afin de répondre aux différentes

problématiques qui vont se présenter dans le cadre du fonctionnement existant, le tout en

relevant un certain nombre de challenges sur les plans théoriques et pratiques. Ce travail a

permis la mise en œuvre d’une solution réseau de l’équipementier Cisco permettant d’améliorer

la gestion du réseau d’entreprise, en se basant sur le MPLS-VPN existant, avec les résultats

probants suivants : l’automatisation des déploiements, la centralisation de la gestion, la vue

globale du réseau sur interface web, la possibilité d’application de politiques de sécurité et

gestion de trafic sans intervenir physiquement sur les équipements.

Mots clés : SD-WAN, MPLS, VPN, administration réseau, CISCO, déploiements.

Mémoire de fin d’études en vue de l’obtention du diplôme d’ingénieur de conception

Option Génie Télécommunication à l’ENSPY, Juillet 2020 5

Par OTTOU NGBWA ABED LANDRY

RESUME / ABSTRACT

RÉSUMÉ/ABSTRACT

ABSTRACT

In order to remain competitive following the constant need to use the network and with the

growth in the number of sites in its corporate network, CAMTEL has migrated to a software-

oriented network architecture (SD-WAN) made up of 3 plans including data, control and

management. Manually administering the corporate network of many routers interconnected by

an MPLS cloud, as known to date, is tedious and prone to many errors. As interconnection

monitoring, service availability and QoS are crucial for the operation of the business, it would

be essential to be able to automate deployments and centralize this management so as to allow

those responsible for the corporate network to concentrate. on aspects of access to services and

traffic management. The technological principles of Cisco's SD-WAN are analysed and

integrated into the architecture of the corporate network in order to respond to the various issues

that will arise in the context of existing operations, while relevant to a number of challenges on

the theoretical and practical plans. This work allowed the implementation of a Cisco equipment

network solution to improve the management of the corporate network, based on the existing

MPLS-VPN, with the following convincing results: the automation of deployments,

centralization of management, global view of the network on the web interface, the possibility

of applying security policies and traffic management without physically intervening on the

equipment.

Keywords: SD-WAN, MPLS, network administration, CISCO, deployments.

Mémoire de fin d’études en vue de l’obtention du diplôme d’ingénieur de conception

Option Génie Télécommunication à l’ENSPY, Juillet 2020 6

Par OTTOU NGBWA ABED LANDRY

LISTE DES FIGURES

LISTE DES FIGURES

Figure 1: Arbre Technologique WAN [11] ----------------------------------------------------------- 15

Figure 2: Mécanisme de commutation de paquets [12] --------------------------------------------- 16

Figure 3 : Architecture MPLS [13] -------------------------------------------------------------------- 17

Figure 4 : Mécanisme d'étiquette MPLS [7] ---------------------------------------------------------- 18

Figure 5: L’en-tête MPLS [21] ------------------------------------------------------------------------- 19

Figure 6 : Mécanique VPN MPLS [4] ----------------------------------------------------------------- 20

Figure 7: Croissance de la table BGP - 1994 à aujourd'hui [15] ----------------------------------- 21

Figure 8: Architecture VPN MPLS [17] -------------------------------------------------------------- 23

Figure 9: VPN de site à site [16] ----------------------------------------------------------------------- 26

Figure 10: VPN d'accès à distance [14] --------------------------------------------------------------- 26

Figure 11: Architecture IPsec [18] --------------------------------------------------------------------- 27

Figure 12: Types de VPN IPsec [5] -------------------------------------------------------------------- 28

Figure 13: Comparaison Transport ESP et du mode tunnel ---------------------------------------- 29

Figure 14: Format de paquet AH ----------------------------------------------------------------------- 29

Figure 15: Trois couches de réseau [19]--------------------------------------------------------------- 34

Figure 16: Architecture SDN [19] ---------------------------------------------------------------------- 35

Figure 17: Architecture du commutateur OpenFlow [19] ------------------------------------------ 36

Figure 18: L'évolution des services cloud [20] ------------------------------------------------------- 39

Figure 19: Le concept SD-WAN [22] ----------------------------------------------------------------- 40

Figure 20: L'architecture SD-WAN [3] --------------------------------------------------------------- 41

Figure 21: Architecture SD-WAN Cisco [23] -------------------------------------------------------- 43

Figure 22: Connexions de contrôle [23] --------------------------------------------------------------- 43

Figure 23: Contrôle de Connexions WAN Edge[23] ----------------------------------------------- 44

Figure 24: Liste Blanche vEdges et Contrôleurs[23] ------------------------------------------------ 45

Figure 25: Validation de l'identité de l'appareil via certificats[23] -------------------------------- 46

Figure 26: vManage racine CA pour les routeurs cloud WAN Edge[23] ------------------------ 47

Figure 27: Authentification et autorisation du dispositif SD-WAN[23] -------------------------- 48

Figure 28: Introduction d'un WAN Edge dans l’overlay network[23] ---------------------------- 49

Figure 29: ZtP et PnP [23]------------------------------------------------------------------------------- 51

Figure 30: Underlay vs Overlay Routing[23]--------------------------------------------------------- 52

Figure 31: Opération OMP [23] ------------------------------------------------------------------------ 53

Figure 32: Cryptage du plan de données -------------------------------------------------------------- 54

Figure 33: Tableau de bord SD-WAN ----------------------------------------------------------------- 55

Figure 34: Séquence Déploiement SD-WAN[24] --------------------------------------------------- 56

Figure 35: Flexibilité de déploiement des contrôleurs[24] ----------------------------------------- 56

Figure 36: Routeur Edge simple ou double WAN Edge [24] -------------------------------------- 57

Figure 37: Routage[24] ---------------------------------------------------------------------------------- 58

Figure 38: Connexions MPLS et Internet avec les WAN Edge [24] ------------------------------ 59

Figure 39: Options de transport pour WAN Edge[24] ---------------------------------------------- 60

Figure 40: Modèles de périphériques et de fonctionnalités ----------------------------------------- 61

Figure 41: Déploiement et établissement du plan de données [23] -------------------------------- 64

Figure 42: Méthode de déploiement vManage ------------------------------------------------------- 65

Figure 43: Méthode de déploiement vSmart ---------------------------------------------------------- 66

Figure 44: Méthode de déploiement vBond ---------------------------------------------------------- 67

Figure 45: Condition préalables WAN Edge --------------------------------------------------------- 62

Figure 46: Méthodologie déploiement vEdge -------------------------------------------------------- 63

Figure 47: Exemple de déploiement OSPF ----------------------------------------------------------- 68

Mémoire de fin d’études en vue de l’obtention du diplôme d’ingénieur de conception

Option Génie Télécommunication à l’ENSPY, Juillet 2020 7

Par OTTOU NGBWA ABED LANDRY

LISTE DES FIGURES

Figure 48: Modèle de configuration OSPF cote VPN de service ---------------------------------- 68

Figure 49: Logo EVE-NG ------------------------------------------------------------------------------- 69

Figure 50: Page d’accueil EVE-NG Community ---------------------------------------------------- 69

Figure 51:Architecture Transport MPLS -------------------------------------------------------------- 75

Figure 52: Création des sites distants ------------------------------------------------------------------ 76

Figure 53: Création du site des contrôleurs ----------------------------------------------------------- 76

Figure 54: Carte réseau virtuelle de Management --------------------------------------------------- 77

Figure 55: Architecture de Simulation----------------------------------------------------------------- 78

Figure 56: Téléchargement et enregistrement du fichier serial ------------------------------------ 78

Figure 58: Démarrage du contrôleur vManage ------------------------------------------------------- 79

Figure 59: vSmart et vBond installés ------------------------------------------------------------------ 80

Figure 60: WAN Edge installé -------------------------------------------------------------------------- 80

Figure 61: Vérification de la mise en œuvre ---------------------------------------------------------- 81

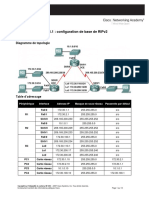

Figure 62: configuration de base des interfaces ------------------------------------------------------ 81

Figure 63: configuration de base du routage ---------------------------------------------------------- 81

Figure 64: Accès à l'espace des Modèles -------------------------------------------------------------- 82

Figure 65: Ajout des fonctionnalités ------------------------------------------------------------------- 82

Figure 66: Sélection fonctionnalité VPN -------------------------------------------------------------- 83

Figure 67: Nom et description de la fonctionnalité VPN ------------------------------------------- 83

Figure 68: Configuration basique de la fonctionnalité VPN --------------------------------------- 83

Figure 69: Configuration de la route statique dans le VPN----------------------------------------- 84

Figure 70: Bouton Save ---------------------------------------------------------------------------------- 84

Figure 71: Fonctionnalité VPN Interface Ethernet -------------------------------------------------- 85

Figure 72: Configuration de l'interface ---------------------------------------------------------------- 85

Figure 73: Paramètres du tunnel ------------------------------------------------------------------------ 85

Figure 74: Services du tunnel --------------------------------------------------------------------------- 86

Figure 75: Paramètres VPN de service ---------------------------------------------------------------- 87

Figure 76: Paramètres interfaces de service ---------------------------------------------------------- 87

Figure 77: Fonctionnalité OSPF ------------------------------------------------------------------------ 88

Figure 78: Configuration des paramètres de la fonctionnalité OSPF ----------------------------- 88

Figure 79: Création du modèle de périphérique ------------------------------------------------------ 89

Figure 80: Configuration des paramètres du modele de peripherique ---------------------------- 90

Figure 81: Association des Peripheriques vEdges au modèle -------------------------------------- 91

Figure 82: Sélection des périphériques à associer --------------------------------------------------- 91

Figure 83: Spécification des paramètres variables des vEdges ------------------------------------ 92

Figure 84: Annonce des configurations --------------------------------------------------------------- 92

Figure 85: Succès de l'application des configurations au vEdges --------------------------------- 93

Figure 86: Vérification des routes OMP et OSPF --------------------------------------------------- 93

Figure 87: Vérification des interfaces ----------------------------------------------------------------- 94

Figure 88: Vérification de la relation OSPF ---------------------------------------------------------- 94

Figure 89: Connectivité dans le VPN 1 --------------------------------------------------------------- 94

Figure 90: Connectivité dans le VPN 2 --------------------------------------------------------------- 94

Mémoire de fin d’études en vue de l’obtention du diplôme d’ingénieur de conception

Option Génie Télécommunication à l’ENSPY, Juillet 2020 8

Par OTTOU NGBWA ABED LANDRY

LISTE DES TABLEAUX

LISTE DES TABLEAUX

Tableau 1: Prérequis Matériel Minimal Pc/Laptop et EVE-NG .............................................. 70

Mémoire de fin d’études en vue de l’obtention du diplôme d’ingénieur de conception

Option Génie Télécommunication à l’ENSPY, Juillet 2020 9

Par OTTOU NGBWA ABED LANDRY

TABLE DES MATIERES

TABLE DES MATIERES

Dédicaces ........................................................................................... 1

Remerciements .................................................................................... 2

Glossaire ............................................................................................ 3

Résumé/Abstract .................................................................................. 5

Résumé .............................................................................................. 5

Abstract ............................................................................................. 6

Liste des figures ................................................................................... 7

Liste des tableaux ................................................................................. 9

Introduction Générale ........................................................................... 11

Contexte et Problématique .................................................................... 13

1.1- Contexte................................................................................. 14

1.1.1- Réseaux étendus .................................................................................................................. 14

1.1.2- Réseaux privés virtuels..................................................................................................... 24

1.2- Problématique ......................................................................... 30

1.2.1- Définition du problème..................................................................................................... 31

1.2.2- Etat de l’art............................................................................................................................................ 33

1.2.3- Quelques contraintes........................................................................................................................ 36

1.2.4. Cahier de Charges ............................................................................................................................... 36

1.3- Bilan ...................................................................................... 37

Méthodologie .................................................................................. 38

2.1. SD-WAN ....................................................................................... 39

2.1.1- Introduction........................................................................................................................... 39

2.1.2- Réseau étendu défini par logiciel ................................................................................. 39

2.1.3- Quelques Fournisseurs SD-WAN .................................................................................. 40

2.1.4- L'architecture générale SD-WAN.................................................................................. 41

2.1.5- La solution Cisco SD-WAN ............................................................................................... 41

2.1.3 Options de déploiement CISCO SD-WAN ................................................................................... 55

2.2. Généralités sur la méthodologie de déploiement ................................... 61

2.2.1- Méthodologie de déploiement des WAN-Edge ...................................................... 61

2.2.2- Déploiement de contrôleur sur site CAMTEL.......................................................... 63

2.2.3- Méthodologie d’interconnexion des sites VPN service par OSPF ................... 67

Mémoire de fin d’études en vue de l’obtention du diplôme d’ingénieur de conception

Option Génie Télécommunication à l’ENSPY, Juillet 2020 10

Par OTTOU NGBWA ABED LANDRY

TABLE DES MATIERES

2.3. Choix de l’outils de simulation .......................................................... 68

2.4. Analyse des besoins et contraintes ..................................................... 70

2.4.1. Contraintes Matérielles .................................................................................................................... 70

2.4.2 Plateformes de virtualisation supportées : .............................................................................. 70

2.5- Bilan ...................................................................................... 71

Résultats et commentaires ..................................................................... 72

3.1- Rappel des objectifs .................................................................. 73

3.2- Architecture Structurelle de la simulation ....................................... 73

3.2.1- Challenges à relever ........................................................................................................... 73

3.2.2- Mise en œuvre de la Simulation .................................................................................... 73

3.3- Etapes préliminaires .................................................................. 77

3.3.1- Cisco Virtual Account ....................................................................................................................... 78

3.3.2- INSTALLATION des équipements ............................................................................................... 79

3.4- Présentation des résultats ........................................................... 81

3.4.1- Déploiement des Sites Clients ........................................................................................ 81

3.4.2- Mise en place des modèles de configuration ........................................................... 81

3.4.3- Application des modèles aux périphériques ........................................................... 90

3.4.4- Vérification des configurations ..................................................................................... 93

3.4.5- Communication inter-sites entre VPN ....................................................................... 94

3.5- Bilan ...................................................................................... 95

Conclusion et Perspectives..................................................................... 96

Bibliographie ...................................................................................... 97

Annexes ............................................................... Erreur ! Signet non défini.

Annexe 1 : Présentation de CAMTEL ............................ Erreur ! Signet non défini.

Genèse de CAMTEL ....................................................................................Erreur ! Signet non défini.

Missions et Projets .....................................................................................Erreur ! Signet non défini.

Services et produits Grand Public .......................................................Erreur ! Signet non défini.

Identités ..........................................................................................................Erreur ! Signet non défini.

Organigramme .............................................................................................Erreur ! Signet non défini.

Annexe 2 : Configurations contrôleurs et vEdges lors de la mise en œuvre .. Erreur !

Signet non défini.

Mémoire de fin d’études en vue de l’obtention du diplôme d’ingénieur de conception

Option Génie Télécommunication à l’ENSPY, Juillet 2020 11

Par OTTOU NGBWA ABED LANDRY

INTRODUCTION GENERALE

INTRODUCTION GÉNÉRALE

Ces dernières années, le numérique occupe une place de plus en plus importante pour le

développement économique, social, et culturel des pays, surtout des pays en développement. Il

revient ainsi au Cameroun se voyant émergent à l’horizon 2035, d’assurer pleinement les

challenges dans ce secteur qui lui permettront alors d’être compétitif à l’échelle mondiale. C’est

dans cette vision que l’Etat du Cameroun, à travers son opérateur historique des

télécommunications qu’est la CAMTEL, se trouve dans l’obligation d’intégrer des

technologies de plus en plus innovantes pour la gestion et le déploiement de son infrastructure

réseau sur le territoire national.

Dans cette optique, la CAMTEL a implémenté un réseau IP national qui interconnecte tous les

sites opérationnels de l’entreprise à travers un réseau backbone IP-MPLS en place depuis 2014.

A l’heure actuelle plus de 80% de sites de l’entreprise ont été migrés sur ce backbone. Les

services offerts aux employés sont multiples allant des Emails aux accès de plateformes de

supervision, de suivi clientèle, de facturation et de vidéosurveillance. On est donc là dans le

cœur des services liés au système productif des ressources clés de l’opérateur. Afin d’optimiser

au mieux l’accès à ces différentes ressources et améliorer la capacité d’accès à ces différents

services, CAMTEL a décidé de migrer son réseau d’entreprise vers une architecture virtualisée

ou dématérialisée afin d’automatiser au maximum les déploiements de tous ses sites et surtout

manager les aspects réseaux et services en un point central.

Etude faite, le déploiement et la gestion de l’infrastructure réseau d’entreprise requiert de

ressources humaines et matérielles conséquentes pour CAMTEL, de ce fait l’intégration d’une

solution de virtualisation déjà utilisée et implémentée par les autres opérateurs du secteur au

Cameroun et à travers le monde devient un impératif. En effet le secteur de la virtualisation

connait une croissance intéressante et les prévisions du secteur en Afrique sont plutôt

prometteuses.

Ce mémoire décrit les perspectives des réseaux étendus et l’intégration du Software Defined

WAN (SD-WAN) dans les réseaux d’entreprises de CAMTEL. Les technologies WAN

existantes sur le marché, utilisées de façon courante par l’opérateur, seront discutées afin de

souligner leurs points faibles et forts pour de se faire une idée claire de l’existant. Les principes

technologiques du SD-WAN de Cisco sont analysés et intégrés dans l’architecture du réseau

d’entreprise afin de répondre aux différentes problématiques qui vont se présenter dans le cadre

Mémoire de fin d’études en vue de l’obtention du diplôme d’ingénieur de conception

Option Génie Télécommunication à l’ENSPY, Juillet 2020 11

Par OTTOU NGBWA ABED LANDRY

INTRODUCTION GENERALE

du fonctionnement existant, le tout en relevant un certain nombre de challenges sur les plans

théoriques et pratiques.

L’essentiel de ce travail constitue de ce fait le contenu du présent mémoire que nous avons

structuré en trois (03) chapitres ainsi qu’il suit :

- Le chapitre 1 « Contexte et problématique » décrit le contexte de notre travail et fait

ressortir le problème que vient résoudre notre contribution après avoir fait une étude et

analyse de l’existant ;

- Le chapitre 2 « Méthodologie » présente la méthode que nous

avons utilisée pour résoudre ce problème sus-identifié, en l’occurrence la méthode de

déploiement et d’intégration de la solution SD-WAN de CISCO, tout en justifiant les

choix de chaque élément entrant dans la conception et la réalisation de notre système ;

- Le chapitre 3 « Résultats et commentaires » décrit les

résultats de notre travail, découlant de la méthodologie plus haut, tout en commentant

lesdits résultats en termes de déploiement et de gestion du réseau d’entreprise à partir

de la solution Cisco SD-WAN.

Nous terminerons par une conclusion et mentionnerons quelques perspectives pour

améliorer notre travail

Mémoire de fin d’études en vue de l’obtention du diplôme d’ingénieur de conception

Option Génie Télécommunication à l’ENSPY, Juillet 2020 12

Par OTTOU NGBWA ABED LANDRY

CHAPITRE 1 : CONTEXTE ET PROBLEMATIQUE

CONTEXTE ET PROBLÉMATIQUE

e chapitre présente le contexte du travail et la problématique associée. En effet dans un

C premier temps il est question de ressortir l’état actuel du réseau WAN de CAMTEL, les

technologies utilisées de façon courante au niveau du réseau d’entreprise, leurs atouts

ainsi que leurs différentes limitations. Ensuite il est question de ressortir le problème de

base qui découle de ces différentes limitations en rapport avec l’existant pour enfin proposer la

solution appropriée.

Mémoire de fin d’études en vue de l’obtention du diplôme d’ingénieur de conception

Option Génie Télécommunication à l’ENSPY, Juillet 2020 13

Par OTTOU NGBWA ABED LANDRY

CHAPITRE 1 : CONTEXTE ET PROBLEMATIQUE

1.1- CONTEXTE

Cette partie va nous permettre de présenter plus en détails des technologies WAN actuelles

existantes sur le marché WAN, utilisées par CAMTEL pour déployer ses réseaux locaux, leurs

types et principes de fonctionnement. Les VPN Internet sont également soumis à un examen.

Les principes fondamentaux de la mise en réseau définie par logiciel sont également discutés

et expliqués en introduction du SD-WAN. La première solution WAN qui est abordée est le

MPLS VPN. Les principes de base du BGP sont expliqués avec ceux du MPLS. Les VPN de

couche 2 et de couche 3 sont examinés. La deuxième solution qui est considérée est IPsec. Les

principes généraux d'IKE sont expliqués.

1.1.1- RÉSEAUX ÉTENDUS

1.1.1.1- EVOLUTION DES RÉSEAUX ÉTENDUS

Depuis l'émergence d'ARPANET dans les années 1960, le premier ordinateur TCP / IP réseau,

le monde est devenu extrêmement attaché à sa version moderne- l'Internet. Il y a quelques

événements historiques importants qui sont responsable d'Internet tel que nous le voyons

aujourd'hui. Le développement d'Ethernet en 1974 au Xerox PARC et son succès en tant que

premier réseau local largement déployé vers 1980. L'émergence du changement dans les années

1990, qui a remplacé les ponts à faible fonctionnalité qui étaient utilisés à l'époque.

L'introduction du premier routeur multi protocole commercial en 1986 par Cisco, qui a

transformé le monde des réseaux informatiques. Tous ces événements ont grandement contribué

à la recherche et au développement dans le domaine des réseaux informatiques. Plus tard,

lorsque la mise en réseau est devenue disponible à des fins commerciales, après 1990, il fallait

un autre type de technologie capable de connecter non seulement des ordinateurs locaux, mais

aussi des ordinateurs distants. Cela a déclenché l'émergence de réseaux WAN. La première

forme de réseau étendu était les soi-disant lignes louées, qui étaient de simples connexions

privées qui avaient besoin de médias partagés, à travers lesquels les connexions individuelles

des plusieurs clients ont été multiplexés. Le premier commutateur commercial à commutation

de paquets. La technologie WAN, cependant, était Frame Relay. Il a été conçu pour remplacer

les lignes louées et forment un seul protocole WAN à commutation de paquets indépendant du

protocole. Une autre technologie WAN importante qui a commencé le passage du paquet aux

réseaux à commutation de cellules était ATM, à la fin des années 80. La rivalité a duré près

d'une décennie jusqu'à ce que les réseaux à commutation de paquets prennent le relais et

deviennent le standard pour l'Internet moderne [1]. L’autre technologie WAN que nous pouvons

mentionner est encore la technologie WAN dominante aujourd'hui, de sa création en 1999.

Mémoire de fin d’études en vue de l’obtention du diplôme d’ingénieur de conception

Option Génie Télécommunication à l’ENSPY, Juillet 2020 14

Par OTTOU NGBWA ABED LANDRY

CHAPITRE 1 : CONTEXTE ET PROBLEMATIQUE

Cette technologie est appelée MPLS et elle est standardisée par IETF dans RFC3031. MPLS

est basé sur la commutation de balises, un pro-solution prioritaire lancée en 1998 et axée sur

l'étiquetage des paquets IP.

Toutes les technologies WAN mentionnées ci-dessus nécessitent les services d'un fournisseur

d’équipement de télécommunications, qui est responsable pour leur gestion et les fournit en tant

que service aux clients potentiels.

1.1.1.2- TYPES

Il existe de nombreuses technologies conçues pour la communication WAN telles que SDH,

DWDM, VSAT, ISDN, Frame Relay, ATM, Metro Ethernet, MPLS, DSL. Ces technologies

peuvent être regroupées en deux grandes catégories, comme le montre la figure 1

Figure 1: Arbre Technologique WAN [11]

Les technologies WAN privées peuvent être divisées en technologies dédiées et commutées. Un exemple

de WAN privé dédié peut être la transmission SONET / SDH ou DWDM.

Les technologies WAN publiques, en revanche, reposent sur Internet qui fournit un réseau mondial aux

entreprises, où elles peuvent connecter tous leurs bureaux ensemble et partager des informations entre

elles. Il y a cependant un hic. Étant donné qu'Internet est un réseau public, tous ceux qui y sont connectés

peuvent voir les informations qui les traversent. C'est certainement quelque chose dont les entreprises

ne veulent pas. Et la solution à ce problème est les technologies VPN.

Lorsqu'un niveau élevé de sécurité est nécessaire, l'avantage revient au WAN privé. Mais lorsque des

coûts de mise en œuvre et une flexibilité faible sont plus recherchés, le WAN public doit être envisagé.

Mémoire de fin d’études en vue de l’obtention du diplôme d’ingénieur de conception

Option Génie Télécommunication à l’ENSPY, Juillet 2020 15

Par OTTOU NGBWA ABED LANDRY

CHAPITRE 1 : CONTEXTE ET PROBLEMATIQUE

Tout dépend des exigences spécifiques de l'entreprise.

- COMMUTATION DE PAQUETS

Etant donné que la compréhension de la commutation de paquets est le fondement des solutions

WAN moderne nous pouvons examiner son principe de fonctionnement. Le mécanisme de

commutation de paquets est illustre dans la figure 2. Ce mécanisme transmet les données sous

forme de paquets qui sont routes et commutes, selon le réseau qu’ils traversent. Le réseau de

transport est partage entre tous les utilisateurs, entrainant des couts bas pour les clients par

rapport aux solutions WAN dédiées. S’il existe un besoin de communication privée sur le réseau

à commutation de paquets, des canaux virtuels sont formés entre les points d’intérêts et leur

trafic est caché au reste du trafic public. Il existe 2 méthodes principales pour transmettre des

données dans un environnement à commutation de paquets : orienté connexion et sans

connexion. Un exemple de technologie à commutation de paquets orienté connexion peut être

frame Relay ou MPLS.

Figure 2: Mécanisme de commutation de paquets [12]

1.1.1.3- MULTI-PROTOCOL LABEL SWITCHING VPN

Cette technologie représentant le plus grand concurrent du SD-WAN, et elle en est également

un élément majeur pour son fonctionnement.

A- MPLS

Mémoire de fin d’études en vue de l’obtention du diplôme d’ingénieur de conception

Option Génie Télécommunication à l’ENSPY, Juillet 2020 16

Par OTTOU NGBWA ABED LANDRY

CHAPITRE 1 : CONTEXTE ET PROBLEMATIQUE

Afin de bien comprendre les principes du MPLS, nous devons commencer par sa terminologie.

Du point de vue d'un FAI, le périphérique client utilisé pour se connecter au FAI est appelé

périphérie client (CE). De l'autre côté, le périphérique du FAI utilisé comme connexion au client

est appelé fournisseur (PE). Les autres routeurs du réseau du FAI, qui ne sont responsables que

des opérations principales et ne sont pas connectés à des périphériques externes, sont

simplement appelés routeurs fournisseur (P). Du point de vue MPLS, tous les routeurs qui

exécutent MPLS sont appelés routeurs à commutation d'étiquettes (LSR). Cette terminologie

vient du fait que l'architecture MPLS utilise des étiquettes pour transférer des paquets via le

réseau au lieu d'adresses IP, qui est la méthode de transfert traditionnelle. On peut dire que les

routeurs P sont en fait également des routeurs LSR. De plus, les routeurs PE, du point de vue

MPLS, peuvent également être appelés routeurs de bord d'étiquette (LER). Le chemin emprunté

par les paquets MPLS, de leur point d'entrée dans le réseau du FAI au LER de sortie, est appelé

chemin à commutation d'étiquettes (LSP). Il est important de noter que les LSP sont

unidirectionnels. L'architecture MPLS est visible sur la figure 3.

Figure 3 : Architecture MPLS [13]

MPLS fonctionne avec un mécanisme orienté connexion, créant le canal de communication

avant le début de la communication réelle. Le principe central de MPLS est la mise en œuvre

d'un mécanisme de services différenciés, qui traite chaque paquet en fonction de son flux de

trafic - les adresses IP source et de destination. Lorsque des paquets externes entrent dans le

réseau MPLS, ils sont affectés à une classe d'équivalence directe (FEC) en fonction de leur

adresse IP de destination. Ensuite, tous les paquets qui appartiennent à la même FEC sont

Mémoire de fin d’études en vue de l’obtention du diplôme d’ingénieur de conception

Option Génie Télécommunication à l’ENSPY, Juillet 2020 17

Par OTTOU NGBWA ABED LANDRY

CHAPITRE 1 : CONTEXTE ET PROBLEMATIQUE

affectés avec la même étiquette pour un traitement ultérieur. L'étiquette est un identifiant local

qui indique à quelle FEC appartient le paquet. La FEC peut être basée sur les adresses IP de

destination, la classe de trafic basée sur la valeur du point de code DiffServ IP (DSCP), les

groupes de multidiffusion, les valeurs du circuit virtuel (VC) MPLS VPN de couche 2 ou les

adresses IP qui font partie des ensembles spéciaux de préfixes BGP utilisés pour fins de routage.

Les paquets sont étiquetés une fois qu'ils entrent dans le LER d'entrée et leurs étiquettes sont

supprimées lorsqu'ils quittent le réseau MPLS. De plus, les paquets sont transmis via le réseau

MPLS uniquement sur la base de leurs étiquettes, qui sont utilisées pour déterminer le saut

suivant. (Voir figure 4)

Figure 4 : Mécanisme d'étiquette MPLS [7]

L'étiquette MPLS réelle peut être vue sur la figure 5, où la structure de l'en-tête MPLS est affichée. Il se

compose de 32 bits, dont les 20 premiers représentent la valeur réelle de l'étiquette. Cette valeur est dans

la plage 0 − (220 − 1) .

Les 16 premières valeurs de cette plage sont réservées à un usage spécial. Et les étiquettes

MPLS normales commencent à partir de la valeur de 16. La partie suivante de l'en-tête est le

champ expérimental, représenté sur 3 bits et utilisé pour appliquer la QoS. BoS est le champ

suivant, abréviation de Bottom of Stack, ou généralement appelé bit S. Il se compose d'un seul

bit, qui est utilisé pour déterminer la dernière étiquette d'une pile d'étiquettes. MPLS permet

l'agrégation de flux et plusieurs étiquettes peuvent être "empilées" sur le même paquet. Ceci est

connu sous le nom d'empilement d'étiquettes et utilise le mécanisme Last In First Out (LIFO).

Le bit BoS est 0 pour toutes les étiquettes de la pile, à l'exception de l'étiquette inférieure, pour

laquelle il est défini sur 1. Les 8 derniers bits sont utilisés pour la valeur Time To Live (TTL).

Mémoire de fin d’études en vue de l’obtention du diplôme d’ingénieur de conception

Option Génie Télécommunication à l’ENSPY, Juillet 2020 18

Par OTTOU NGBWA ABED LANDRY

CHAPITRE 1 : CONTEXTE ET PROBLEMATIQUE

Figure 5: L’en-tête MPLS [21]

Le changement d'étiquette se fait via la table de transfert MPLS, qui contient toutes les

informations nécessaires à la distribution des paquets étiquetés. Ce type de différenciation du

trafic permet un niveau élevé de qualité de service (QoS), appliqué à travers des politiques sur

les différentes classes de trafic. Pour la distribution des paquets étiquetés, cependant, un

mécanisme commun est nécessaire. Il existe deux mécanismes qui peuvent être utilisés pour

distribuer des paquets MPLS. Premièrement, les étiquettes peuvent être placées au-dessus d'un

protocole de routage IP existant et deuxièmement un protocole distinct ne peut être utilisé que

pour la distribution d'étiquettes. L'option la plus courante est l'utilisation d'un protocole distinct

et ce protocole est le Label Distribution Protocol (LDP). Il existe un autre protocole utilisé pour

la distribution des étiquettes Resource Reservation Protocol (RSVP), qui est utilisé

principalement pour l'ingénierie du trafic MPLS. L'un des principaux avantages du MPLS est

que la table de transfert MPLS consomme moins de puissance de traitement que la table de

routage ordinaire et permet un traitement plus rapide des paquets. Il existe actuellement 718223

préfixes IP qui sont routés sur Internet. Sans MPLS, les calculs que chaque routeur doit

effectuer afin de calculer le meilleur itinéraire vers une adresse IP de destination spécifique

seraient importants. MPLS présente également d'autres avantages très importants, tels que sa

prise en charge des étiquettes multicouches et son plan de transmission orienté connexion.

MPLS fournit également une ingénierie de trafic intelligente, qui est une caractéristique

extrêmement importante pour les FAI afin de leur permettre de manipuler le trafic client de la

manière la plus appropriée. Ces fonctionnalités font du MPLS la technologie dominante pour

les services VPN à grande échelle et la priorisation de la QoS.

L'application MPLS la plus utilisée est le VPN MPLS, illustré dans la figure 6. Ce service est

basé sur le réseau MPLS existant d'un FAI tel que CAMTEL et utilise la technologie MPLS

pour créer des canaux virtuels au sein de ce réseau et les utiliser pour transmettre en privé le

trafic client entre plusieurs emplacements. Cependant, MPLS n'est pas capable de réaliser ce

service à lui seul. Un protocole de routage est également requis et le protocole utilisé pour cela

est BGP.

Mémoire de fin d’études en vue de l’obtention du diplôme d’ingénieur de conception

Option Génie Télécommunication à l’ENSPY, Juillet 2020 19

Par OTTOU NGBWA ABED LANDRY

CHAPITRE 1 : CONTEXTE ET PROBLEMATIQUE

Figure 6 : Mécanique VPN MPLS [4]

B- Border Gateway Protocol

Nous allons brièvement discuter de ce qu'est BGP (Border Gateway Protocol) et mettre l'accent

sur les attributs et extensions nécessaires pour le VPN MPLS. BGP, ou plus précisément BGP

version 4 (BGP4) est le protocole de routage responsable d'Internet. C'est le seul protocole de

passerelle extérieure (EGP) que nous utilisons aujourd'hui et il est très différent de la plupart

des protocoles de passerelle intérieure (IGP) comme OSPF, EIGRP et IS-IS. [26] BGP n'est ni

un vecteur de distance ni un protocole de routage d'état de liens. Au lieu de cela, il est appelé

protocole de routage à vecteur de chemin et il a été conçu pour avoir de nombreux attributs ou

vecteurs capables d'influencer le trafic. Cependant, toutes les entreprises ne sont pas connectées

à Internet via BGP. BGP est utilisé lorsqu'une entreprise dispose d'un réseau plus complexe

avec différentes routes IP et souhaite disposer d'une connexion Internet principale et de

sauvegarde via plusieurs FAI. Il y a deux avantages principaux du BGP qui doivent être

mentionnés. Le premier est son évolutivité. Il n'existe aucun autre protocole de routage capable

de gérer l'ensemble d'Internet. Le deuxième avantage est sa personnalisation. Lorsque la grande

quantité d'attributs BGP est combinée avec des politiques de routage, les possibilités de

personnalisation du trafic deviennent extrêmement élevées.

L'évolution d'Internet est présentée sur la figure 7 avec la croissance exponentielle de la table

BGP mondiale de 1994 a nos jours.

Mémoire de fin d’études en vue de l’obtention du diplôme d’ingénieur de conception

Option Génie Télécommunication à l’ENSPY, Juillet 2020 20

Par OTTOU NGBWA ABED LANDRY

CHAPITRE 1 : CONTEXTE ET PROBLEMATIQUE

Figure 7: Croissance de la table BGP - 1994 à aujourd'hui [15]

C- SYSTÈME AUTONOME

Aujourd'hui, Internet est un réseau complexe de réseaux connectés via BGP. BGP examine ces

réseaux avec le concept de systèmes autonomes (AS). Chaque entreprise qui utilise BGP pour

se connecter à Internet possède son propre numéro AS (ASN). Les AS sont gérés par les

Registres Internet Régionaux (RIR) et il existe des politiques spécifiques pour leur affectation.

En Europe, ils sont gérés par Réseaux IP Européens (RIPE) et selon leur définition, un AS est

"un groupe de réseaux IP gérés par un ou plusieurs opérateurs de réseau avec une seule politique

de routage clairement définie".[29]

D- BGP MULTI PROTOCOLE

BGP en lui-même est incapable de transmettre des informations MPLS et doit donc être étendu

pour fournir une prise en charge multi protocole pour la création de VPN MPLS. Le BGP multi

protocole (MP-BGP), normalisé dans la RFC4760, ainsi que l'attribut BGP étendu Route Target

du RFC4364, fournissent les outils nécessaires à la réalisation de cette solution VPN. Les deux

nouveaux attributs apportés par MP-BGP sont les informations MRNLRI (Multiprotocol

Reachable Network Layer Reachability Information) et MUNLRI (Multiprotocol Unreachable

NLRI). Ils sont tous deux constitués de l'identificateur de famille d'adresses (AFI) et de

l'identifiant de famille d'adresses suivant (SAFI) et sont utilisés pour déterminer les types de

routes que BGP distribue. L'AFI décrit le protocole de communication réseau spécifique - IPv4,

IPv6, VPN-IPv4 ou VPN-IPv6 et le SAFI indique si le trafic est unicast, multicast ou VRF. Le

concept Virtual Routing and Forwarding (VRF) fournit des tables de routage virtuelles

distinctes pour chaque connexion VPN. Les AFI VPN-IPv4 et VPN-IPv6 spéciaux sont formés

Mémoire de fin d’études en vue de l’obtention du diplôme d’ingénieur de conception

Option Génie Télécommunication à l’ENSPY, Juillet 2020 21

Par OTTOU NGBWA ABED LANDRY

CHAPITRE 1 : CONTEXTE ET PROBLEMATIQUE

avec l'ajout d'un Route Distinguisher (RD) au préfixe IP sélectionné. Le RD fait 8 octets de

long et il est utilisé pour séparer différentes routes VPN qui utilisent le même préfixe IP. [34]

De cette façon, des préfixes VPN-IP uniques sont formés. Lors de l'importation de routes IP

dans les familles d'adresses BGP, l'attribut BGP étendu Route Target (RT) est ajouté au préfixe.

Il est responsable de la mise en correspondance du préfixe IP avec le VRF / VPN spécifique

auquel il appartient. Une route IP donnée peut avoir plusieurs RT mais ne peut avoir qu'un seul

RD. Tout itinéraire mappé avec un RT spécifique doit être distribué à tous les autres itinéraires

mappés avec le même RT, créant la table VRF privée.

E- VPN DE COUCHE 2 ET DE COUCHE 3

La technologie MPLS prend en charge deux types de services VPN, la couche 2 et la couche 3

VPN.

Le VPN de couche 2, également connu sous le nom de LAN privé virtuel (VPLS). C’est un

service opérateur privé de couche 2 simple mais puissant. Il crée un canal virtuel entre les sites

d'un client, qui reste complètement privé du reste du trafic sur le réseau du FAI. Il est important

de noter qu'avec le VPN de couche 2, le routage se produit du côté client, sur le périphérique

CE et le FAI accepte « aveuglément » le trafic de couche 2 et le transporte via les interfaces de

couche 2 dans son réseau MPLS.

Avec le VPN de couche 3, le FAI est responsable de tout le routage entre les différents sites

clients. Les VPN MPLS de couche 3 sont basés sur le modèle homologue et sont donc plus

évolutifs que d'autres modèles basés sur la superposition tels que IPsec. Le VPN de couche 3

est créé à l'aide de tables VRF. Ils sont isolés des autres trafics du réseau du FAI et le trafic du

client est totalement privé. Lorsqu'il y a plusieurs clients connectés au même routeur PE, comme

le montre la figure 8, chaque client appartient à son propre VPN et a donc sa propre table VRF.

Mémoire de fin d’études en vue de l’obtention du diplôme d’ingénieur de conception

Option Génie Télécommunication à l’ENSPY, Juillet 2020 22

Par OTTOU NGBWA ABED LANDRY

CHAPITRE 1 : CONTEXTE ET PROBLEMATIQUE

Figure 8: Architecture VPN MPLS [17]

BGP est utilisé pour distribuer les informations VPN via le réseau du FAI via l'utilisation de

communautés étendues. Lorsque le trafic client entre dans le réseau BGP / MPLS du FAI, il est

marqué d'un RD. Tous les sites d'un client doivent avoir le même RD. RT est ensuite utilisé

pour importer et exporter les préfixes IP d'un client dans une ou plusieurs tables VRF. Étant

donné que chaque VPN est complètement isolé, cela présente l'opportunité d'une attribution

d'adresse IP en double. Les clients VPN peuvent utiliser les mêmes adresses IP, publiques ou

privées, et être routés sur le même réseau BGP / MPLS à l'aide de RD. Chaque préfixe IP utilisé

par le client est membre de la famille d'adresses BGP IPv4. Pour rendre les adresses IP uniques,

le RD est ajouté au préfixe IP et cette combinaison est insérée dans la famille d'adresses BGP

VPN-IPv4.[54] La sécurité dans MPLS VPN est conçue dans une approche décentralisée avec

la séparation des plans de contrôle et de données.

1.1.1.4- AVANTAGES ET LIMITES

MPLS règne clairement en maître sur les réseaux étendus (WAN). Soixante-quatorze pour cent

des entreprises qui ont participé à l’étude internationale 2011-2012 Computing and

Communications Benchmark de l’entreprise Nemertes ont déployé des services MPLS/IP-VPN.

Il s’agit bien évidemment de réseaux privés virtuels IP de niveau 3, dans lesquels les routeurs

opérateurs s’associent aux routeurs du client (routeurs CE) et les communications entre

l’opérateur et l’entreprise ont lieu au niveau de la couche IP.

A- AVANTAGES

Mémoire de fin d’études en vue de l’obtention du diplôme d’ingénieur de conception

Option Génie Télécommunication à l’ENSPY, Juillet 2020 23

Par OTTOU NGBWA ABED LANDRY

CHAPITRE 1 : CONTEXTE ET PROBLEMATIQUE

- Routage sous-traité. Avec la technologie MPLS, l’opérateur gère le routage du réseau

étendu. Les entreprises utilisatrices n’ont pas à s’en occuper elles-mêmes ; il leur est plus

simple d’utiliser MPLS que de gérer un grand réseau routé. Et elles réduisent leurs besoins

en ingénieurs spécialistes des routeurs/WAN.

- Interconnectivité sans contraintes. Le trafic d’applications comme la voix et la vidéo suit

un modèle multidirectionnel. MPLS facilite l’interconnexion de sites entre eux et la prise

en charge de tels modèles de trafic.

- Prise en charge intégrée de la qualité de service (QoS). Pratiquement tous les services

MPLS du marché proposent plusieurs niveaux de qualité de service. Les utilisateurs peuvent

indiquer les seuils minimums de temps de latence, de gigue et de perte de paquets pour

chaque type de trafic (voix, vidéo, email, transferts de fichiers en masse, etc.). Par exemple,

le réseau MPLS donne la priorité au trafic des données sensibles à la latence, comme la voix

et la vidéo, par rapport au reste du trafic, moins sensible.

- Contrats de niveau de service (contrats SLA) avec garanties de prestation. Comme

pour la plupart des services destinés aux entreprises, les opérateurs accompagnent la mise

en œuvre de MPLS de garanties en termes de délais d’installation et de disponibilité, à

l’inverse des prestations Internet grand public généralement soumises à une simple

obligation de moyens.

B- LIMITES

L’inconvénient principal du MPLS sera le manque de fiabilité. Les services Internet grand

public en particulier peuvent s’avérer capricieux aussi bien en termes de qualité de service (le

service fonctionne mais mal) que de disponibilité (interruption de service).

Pour les sites où l’obligation de moyen suffit, où la qualité de service n’est pas indispensable et

où l’ubiquité l’emporte sur la fiabilité, les services Internet constituent une bonne solution.

1.1.2- RÉSEAUX PRIVÉS VIRTUELS

Il existe cependant une autre façon de créer des connexions WAN entre sites qui exploitent

l'infrastructure Internet existante et ne dépendant pas d'un service spécifique. Cette méthode est

nommée Virtual Private Networking. Les VPN sont des solutions extrêmement rentables,

évolutives et flexibles qui peuvent être utilisées comme alternative aux technologies WAN

susmentionnées. Les VPN utilisent l'infrastructure publique disponible, c’est-à-dire internet,

pour réaliser un WAN virtuel entre sites d'entreprise. Comme Internet est un réseau mondial, il

offre la possibilité de connecter des sites de partout dans le monde. Les VPN offrent également

une autre option que les réseaux WAN traditionnels le font pas. Il s’agit d'un accès à distance à

Mémoire de fin d’études en vue de l’obtention du diplôme d’ingénieur de conception

Option Génie Télécommunication à l’ENSPY, Juillet 2020 24

Par OTTOU NGBWA ABED LANDRY

CHAPITRE 1 : CONTEXTE ET PROBLEMATIQUE

l’infrastructure de l'entreprise, qui peut être initialisée à partir de n’importe quel endroit grâce

à internet Il existe plusieurs solutions VPN qui peuvent être adoptées comme solutions par des

entreprises.

Dans le cas de CAMTEL il s’agit de IPsec. IPsec est un ensemble de protocoles utilisés pour

former un canal sécurisé sur Internet au niveau de la couche IP et il est principalement utilisé

pour la création de VPN. IPsec peut être utilisé avec IPv4 et IPv6 pour fournir une sécurité de

trafic de haute qualité sur Internet.

1.1.2.1- TYPES DE VPN

Les VPN sont des connexions virtuelles sécurisées entre deux sites ou plus, qui utilisent Internet

comme réseau de transport. Ils sont considérés comme sécurisés car les informations échangées

entre les sites sont protégées par cryptage. Le lien virtuel qui compose le VPN d'un point à

l'autre est appelé tunnel VPN. Une connexion VPN peut être établie entre différents bureaux

d'une entreprise, également appelés VPN site à site ou entre un appareil et un bureau, appelés

VPN d'accès à distance. L'appareil qui peut être utilisé pour accéder au réseau d'une entreprise

via une connexion VPN peut être n'importe quel type d'appareil intelligent tel qu'un ordinateur

portable, une tablette ou un téléphone.

A- VPN DE SITE À SITE

Le but des VPN de site à site est de connecter les réseaux de plusieurs sites ensemble via

Internet. Les VPN de site à site nécessitent des équipements dédiés tels que des pares-feux, des

routeurs, des commutateurs de couche 3 ou des serveurs. La seule exigence pour chaque site

est d'avoir une connexion Internet. De cette façon, les dépenses ne sont limitées qu'aux appareils

réels utilisés pour créer le VPN et les frais d'abonnement Internet. La connexion VPN de site à

site est statique et les terminaux qui résident à l'intérieur des sites ne connaissent pas son

existence. Les VPN de site à site peuvent être divisés en VPN intranet et extranet. Lorsque le

VPN de site à site connecte des bureaux de la même entreprise, il est considéré comme intranet

et lorsqu'il connecte deux entreprises différentes, il est appelé extranet. Des exemples de

solutions pouvant fournir des services VPN de site à site sont MPLS, DMVPN et IPsec.

L'architecture d'un VPN de site à site est illustrée dans la figure 9.

Mémoire de fin d’études en vue de l’obtention du diplôme d’ingénieur de conception

Option Génie Télécommunication à l’ENSPY, Juillet 2020 25

Par OTTOU NGBWA ABED LANDRY

CHAPITRE 1 : CONTEXTE ET PROBLEMATIQUE

Figure 9: VPN de site à site [16]

B- VPN D'ACCÈS À DISTANCE

Le but des VPN d'accès à distance est de permettre aux employés qui ne sont pas au bureau

d'accéder à distance à l'infrastructure réseau de l'entreprise. Contrairement aux VPN de site à

site, où la connexion VPN est permanente, les VPN d'accès à distance établissent une connexion

uniquement lorsque cela est nécessaire pour l'utilisateur distant. La connexion VPN d'accès à

distance est dynamique et certains paramètres peuvent être modifiés, comme l'adresse IP de

l'utilisateur qui tente d'initialiser le service. Afin d'établir un VPN d'accès distant, l'utilisateur

distant doit avoir un logiciel client VPN et des informations d'identification pour

l'authentification avec le serveur VPN. Aujourd'hui, les principales solutions VPN d'accès à

distance sont IPsec et SSL. L'architecture d'un VPN d'accès à distance est illustrée dans la figure

10.

Figure 10: VPN d'accès à distance [14]

Mémoire de fin d’études en vue de l’obtention du diplôme d’ingénieur de conception

Option Génie Télécommunication à l’ENSPY, Juillet 2020 26

Par OTTOU NGBWA ABED LANDRY

CHAPITRE 1 : CONTEXTE ET PROBLEMATIQUE

1.1.2.2- IPSEC

La sécurité du protocole Internet (IPsec) est une suite de protocoles et de technologies qui sont

utilisés pour assurer la sécurité des données transitant sur Internet. Les spécifications et les

méthodes pour réaliser IPsec sont définies dans RFC4301 et RFC6071. Deux protocoles sont

utilisés pour la fourniture de la sécurité sur les réseaux IP, Encapsulating Security Payload

(ESP) et Authentication Header (AH). La version actuelle d'IPsec est IPsec-v3.

A- ARCHITECTURE IPSEC

L'architecture IPsec est illustrée dans la figure 11. Son mécanisme crée un tunnel privé sur

Internet conçu pour transporter en toute sécurité les données des clients entre les points

d'extrémité locaux et distants. Le tunnel privé se compose en fait de deux tunnels distincts, l'un

englobé dans l'autre, grâce à l'utilisation du protocole Internet Key Exchange (IKE) qui sera

discuté plus loin dans cette sous-section. IPsec peut également être utilisé au-dessus du VPN

MPLS afin d'assurer la transmission sécurisée des données IP.

Figure 11: Architecture IPsec [18]

B- ASSOCIATIONS DE SÉCURITÉ

Les associations de sécurité (SA) représentent la boîte à outils qui fournit les détails nécessaires

à la gestion et à la surveillance des sessions IPsec. Les exemples de paramètres SA peuvent être

le cryptage, l'authentification et la gestion des clés.

- ÉCHANGE DE CLÉS INTERNET

IKE est le protocole qui négocie les SA IPsec. Son processus est divisé en deux phases. La

version actuelle d'IKE est la version 2 d'IKE, comme spécifié dans la RFC7296. Le protocole

IKE est capable de fournir des capacités de confidentialité et d'intégrité complètes. Pour des

raisons de confidentialité, des algorithmes cryptographiques tels que Data Encryption Standard

(DES) et Advanced Encryption Standard (AES) peuvent être utilisés. Pour des raisons

d'intégrité, la combinaison d'algorithmes HMAC (Hash-based Message Authentication Code)

et SHA (Secure Hash Algorithm) est recommandée.

Mémoire de fin d’études en vue de l’obtention du diplôme d’ingénieur de conception

Option Génie Télécommunication à l’ENSPY, Juillet 2020 27

Par OTTOU NGBWA ABED LANDRY

CHAPITRE 1 : CONTEXTE ET PROBLEMATIQUE

LA PHASE 1 : Dans la phase 1, IKE crée un canal sécurisé entre les pairs qui est appelé IKE

SA. IKE authentifie l'homologue et les paquets que l'homologue envoie pendant la phase 1. Il

s'agit de la première étape de la communication IPsec et elle peut être effectuée en deux modes,

principal et agressif. Les principaux paramètres sur lesquels les pairs doivent se mettre d'accord

sont l'authentification, le chiffrement, le groupe diffie-hellman et les méthodes de hachage.

LA PHASE 2 : Dans la phase 2, IKE négocie les SA IPsec, qui sont utilisées pour créer le tunnel

IPsec sur le canal de communication sécurisé IKE phase 1 existant. Les paramètres négociés

pour la phase 2 comprennent le protocole de sécurité sélectionné ESP ou AH et les paramètres

spécifiques d'authentification et de cryptage.

Le VPN IPsec peut être réalisé dans différents types de pairs, comme illustré dans la figure 12

Le premier type est un VPN de site à site typique et parce que les périphériques utilisés pour

créer le tunnel VPN sont appelés des passerelles, il est considéré comme un VPN de passerelle

à passerelle IPsec. Le deuxième exemple montre un VPN IPsec d'accès à distance, réalisé à

partir d'un périphérique final vers une passerelle de sécurité. Ce type de VPN IPsec est appelé

hôte à passerelle. Le dernier type d'homologue VPN est d'hôte à hôte et comme illustré il

représente une solution VPN de bout en bout d'un hôte privé à un autre.

Figure 12: Types de VPN IPsec [5]

- ENCAPSULER LA CHARGE UTILE DE SÉCURITÉ

ESP est le protocole de sécurité qui protège les données IP de toutes les attaques. Il est

responsable de tous les aspects de la sécurité des données, authentification, intégrité et

confidentialité. Le niveau de ces aspects de sécurité dépend du mode IPsec spécifique choisi. Il

existe deux modes de fonctionnement de la solution VPN IPsec qui sont Transport et Tunnel.

Ces deux modes affectent le fonctionnement des protocoles de sécurité IPsec. La différence

Mémoire de fin d’études en vue de l’obtention du diplôme d’ingénieur de conception

Option Génie Télécommunication à l’ENSPY, Juillet 2020 28

Par OTTOU NGBWA ABED LANDRY

CHAPITRE 1 : CONTEXTE ET PROBLEMATIQUE

entre le tunnel ESP et le mode de transport est illustrée dans la figure 12. En mode transport,

l'en-tête ESP est inséré entre l'en-tête IP et les données. Cela maintient l'en-tête IP d'origine et

permet aux données d'être cryptées, authentifiées et transmises avec ses paramètres d'origine.

En mode tunnel, tout le paquet IP est crypté et l'en-tête ESP est placé avec un nouvel en-tête IP

au-dessus du datagramme d'origine.

Figure 13: Comparaison Transport ESP et du mode tunnel

Le format d'un paquet AH est illustré à la figure 14. Contrairement à ESP, AH se compose

uniquement d'une partie d'en-tête. L'en-tête AH contient les champs suivants : Next Header,

Payload Len, RESERVED, SPI, SN et ICV. Le Next Header, SPI, Les champs SN et ICV

contiennent les mêmes informations que celles discutées avec ESP. Le champ Payload Len est

une valeur de 1 octet qui montre la longueur du bloc d'authentification en mots de 32 bits. Le

champ RESERVED est toujours mis à zéro et il est laissé à des fins expérimentales.

Figure 14: Format de paquet AH

1.1.2.2. AVANTAGES ET LIMITES

A- AVANTAGES

Le plus grand avantage pour les entreprises qui utilisent des solutions VPN sur le WAN

traditionnel est leur prix, cependant, des avantages tels que la fiabilité du trafic inter-sites et une

QoS efficace ne sont offerts que par des solutions WAN traditionnelles.

Les clients VPN IPSec prennent en charge tous les protocoles de couche IP. IPsec est appliqué

à la couche de transport et est transparent pour les applications. Lorsqu'IPSec est installé sur un

routeur ou un pare-feu, il n’y a pas besoin de modifier les paramètres logiciels du système

Mémoire de fin d’études en vue de l’obtention du diplôme d’ingénieur de conception

Option Génie Télécommunication à l’ENSPY, Juillet 2020 29

Par OTTOU NGBWA ABED LANDRY

CHAPITRE 1 : CONTEXTE ET PROBLEMATIQUE

utilisateur ou serveur. Même si IPSec est exécuté dans le système de terminal, le logiciel de

couche supérieure n'est pas affecté.

Le VPN IPSec a des performances de sécurité élevées. Étant donné que le protocole IPSec

fonctionne au niveau de la couche réseau, non seulement tous les canaux réseau sont chiffrés,

mais également lorsque les utilisateurs accèdent à toutes les ressources d'entreprise, tout comme

ils sont directement connectés au réseau d'entreprise via la ligne privée. IPSec non seulement

crypte la petite partie du canal en cours de communication, mais crypte également tous les

canaux. En outre, IPSec VPN nécessite également l'installation et la configuration appropriées

du logiciel client IPSec et des périphériques d'accès sur les clients d'accès à distance, ce qui

augmente considérablement le niveau de sécurité car l'accès est limité par des périphériques

d'accès spécifiques, des clients logiciels, des mécanismes d'authentification des utilisateurs et

des règles de sécurité prédéfinies.

B- LIMITES

Les performances de communication du VPN IPSec sont faibles. Par ailleurs, étant relativement

élevé en termes de sécurité, il affecte ses performances de communication.

Le VPN IPSec nécessite un logiciel client. Dans le VPN IPSec, vous devez installer un logiciel

client spécial pour chaque client pour remplacer ou ajouter la pile TCP/IP du système

client. Dans de nombreux systèmes, cela peut entraîner un risque de problèmes de compatibilité

avec d'autres logiciels système. Actuellement, il n'y a pas de norme cohérente pour la

compatibilité du protocole IPSec. Presque tous les logiciels clients IPSec sont exclusifs et ne

peuvent pas être compatibles avec d'autres.

La traversée de NAT et de pare-feu n'est pas facile à résoudre. Les produits VPN IPSec ne

résolvent pas les problèmes complexes d'accès à distance, notamment la traduction d'adresses

réseau, la traversée de pare-feu et l'accès à large bande. Par exemple, si un utilisateur a installé

un client IPSec mais ne peut pas accéder à Internet au sein du réseau d'une autre entreprise,

IPSec sera bloqué par le pare-feu de l'entreprise à moins que l'utilisateur ne négocie avec

l'administrateur réseau de l'entreprise pour ouvrir un autre port sur le pare-feu.

1.2- PROBLÉMATIQUE

Après avoir situé le cadre dans lequel notre travail a été effectué, il est nécessaire que nous

présentions le problème que vient résoudre notre travail. Pour cela, nous allons commencer par

énoncer le problème en se basant sur des cas réels, ensuite présenter l’état de l’art et enfin, nous

allons établir le cahier de charges qui nous guidera jusqu’à la résolution de ce problème.

Mémoire de fin d’études en vue de l’obtention du diplôme d’ingénieur de conception

Option Génie Télécommunication à l’ENSPY, Juillet 2020 30

Par OTTOU NGBWA ABED LANDRY

CHAPITRE 1 : CONTEXTE ET PROBLEMATIQUE

1.2.1- DÉFINITION DU PROBLÈME

1.2.1.1- MOTIVATION

Après des décennies de configurations répétitives, les ingénieurs réseau recherchent à

transmettre une approche qui facilitera le processus de gestion du réseau et y apporter plus

d'automatisation. L'approche définie par logiciel est jusqu'à présent la plus proche de cette idée.

Elle permet une séparation entre les cerveaux et les muscles du réseau et apporte un haut niveau

de programmation dans le jeu de réseautage. L'application du principe défini par logiciel dans

le secteur WAN est réalisée grâce à la technologie SD-WAN. De technologie émergente en

2017, le SD-WAN est devenu rapidement le leader dans le secteur en 2018. Cette transition

rapide est la plus importante évolution du marché WAN depuis son existence.

Les fournisseurs SD-WAN étant indépendants des télécoms et de leurs solutions s'appuyant

majoritairement sur internet, un changement radical du marché s’est produit. Le besoin de

recherche dans le domaine est d'une grande importance pour les professionnels et contribuera à

une meilleure compréhension de l'évolution des WAN. Il existe déjà des succès d’adoption du

SD-WAN. Plusieurs entreprises ont indiqué avoir remarqué une triple amélioration des

performances de leurs applications Office 365 sur les infrastructures de leur réseau mondial,

après avoir déployé une solution SD-WAN. Concernant la situation financière les attentes du

marché du SD-WAN sont également considérables, avec un chiffre d’affaire mondial qui

devrait atteindre 3 milliards USD d'ici 2022. Sur le marché africain des solutions commencent

à émerger notamment avec des opérateurs en République Démocratique du Congo et au Niger

CAMTEL en voulant intégrer cette solution à ses différents réseaux, peut donc compter sur une

croissance intéressante du marché SD-WAN en Afrique qui atteindra le milliard de dollars US

de chiffre d’affaire à l’horizon 2022. Cet engouement constitue une opportunité considérable

pour les opérateurs en termes de transfert de technologie, de création de services nouveaux liés

à la virtualisation qui débouchera naturellement sur de nouveaux emplois.

Cette intégration est liée à des problèmes rencontrés par CAMTEL sur le plan opérationnel

concernant son réseau d’entreprise :

- Une trop grande dépendance aux ressources humaines lors de déploiements de nouveaux

sites : En effet la croissance de l’entreprise sur le territoire implique la création fréquente

de nouveaux sites qui vont se raccorder à l’infrastructure existante. Ces déploiements

impliquent de façon générale l’intervention humaine pour l’installation physique des

équipements et les configurations de départ. Néanmoins ces dernières sont habituellement

sujettes à des erreurs humaines et requièrent un cout en termes de main d’œuvre, les

Mémoire de fin d’études en vue de l’obtention du diplôme d’ingénieur de conception

Option Génie Télécommunication à l’ENSPY, Juillet 2020 31

Par OTTOU NGBWA ABED LANDRY

CHAPITRE 1 : CONTEXTE ET PROBLEMATIQUE

administrateurs réseau étant appelles tout d’un coup à effectuer des configurations

complexes et répétitives pour déployer leur architecture.

- Un manque de centralisation dans la gestion quotidienne et l’exploitation des

équipements réseau : En effet une fois déployés configures et mis en service, les

équipements ont besoin d’être maintenus et contrôlés. Cette maintenance est généralement

assurée à travers des logiciels tels que PuTTY qui vont utiliser le protocole SSH pour

accéder aux équipements à distance, dans d’autres cas une décente sur site sera nécessaire.

Néanmoins le manque de visibilité globale sur les équipements réseau sur un point central

lie à cette méthode conduit à une gestion plutôt artisanale qui conduit inévitablement à des

erreurs de configurations ou un temps de maintenance trop long lors de l’apparition d’un

problème réseau ; temps qui aurait pu être attribué à d’autres taches.

- Temps de configuration de maintenance trop long pour des sites réseaux similaires : En

effet, il est à noter que CAMTEL déploie régulièrement des sites semblables répondant à

un même type de profil (services voix, données, wifi) sur son réseau d’entreprise. Ces

déploiements qui sont multiples ont généralement les mêmes types de configurations

d’équipements. Le but est donc pour de sites qui répondent à un cahier de charges similaire

de créer des profils de configuration qui pourront être transmis aux équipements à distance

de façon automatique. Cette pratique va fiabiliser les configurations, diminuer le temps de

déploiement et faciliter la maintenance des équipements du réseau.