Académique Documents

Professionnel Documents

Culture Documents

TP3&4 Groupe 2 RIT

Transféré par

Romaric TankoanoCopyright

Formats disponibles

Partager ce document

Partager ou intégrer le document

Avez-vous trouvé ce document utile ?

Ce contenu est-il inapproprié ?

Signaler ce documentDroits d'auteur :

Formats disponibles

TP3&4 Groupe 2 RIT

Transféré par

Romaric TankoanoDroits d'auteur :

Formats disponibles

Filière Génie Electrique

2ARIT

Date : 26/03/2019

Classe : 2A RIT

Groupe : 2

Travaux Pratiques N°1 et N°2

d’Administration Réseaux Informatiques

Membres

Nom & Prénoms

Ouédraogo Mohamed A W

Zongo Charles

Professeur : Mr. Thiombiano

Administration Réseaux Informatiques

Plan

Introduction Générale.........................................................................................3

A. Configuration des switchs............................................................................3

1. Equipements nécessaires...........................................................................3

2. Mise en réseau............................................................................................3

3. Prise en main et configuration de base d’un switch................................4

4. Configuration avancée du switch.............................................................5

B. Configuration des routeurs..........................................................................8

1. Equipements nécessaires...........................................................................8

2. Mise en réseau............................................................................................8

3. Configuration des ACL.............................................................................8

Conclusion Générale.........................................................................................10

Administration Réseaux Informatiques

Introduction Générale

Dans le cadre de notre formation en technicien supérieur en réseaux informatiques, nous

sommes amenés à effectuer l’administration de différents réseaux. Il nous faut alors connaitre

en plus des b.a.-ba des réseaux, la configuration et l’administration des divers équipements

qui facilitent la sécurisation des réseaux. C’est pourquoi nous avons pratiquer deux travaux

pratiques qui nous permettrons d’apporter une sécurité à nos réseaux d’informations.

A. Configuration des switchs

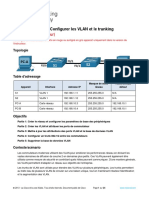

Ce troisième TP a pour but les suivants : prise en main de l’IOS du switch, configuration de

base et avancé, administration et sécurisation du réseau à travers les VLANs

La topologie utilisé pour cette première partie est la suivante :

1. Equipements nécessaires

Nous avons eu besoin des équipements suivants :

Câble réseau droit et croisé, ainsi que de câble console

Switchs

Ordinateurs

Logiciel PuTTY

2. Mise en réseau

Comme vu dans les deux précédents TP la mise en réseau nécessite une connaissance des

bons câbles à utiliser ainsi que l’utilisation d’adresses IP du même réseau pour faire

communiqué tous les hôtes. L’adresses de classe C utilisé est : 192.168.1.0/24

Administration Réseaux Informatiques

3. Prise en main et configuration de base d’un switch

Un réseau de plus de deux postes nécessite l’utilisation d’un équipement réseau de

commutation : le switch.

Afin de le configurer premièrement, il est obligatoire de passer par l’utilisation du câble

console puis d’un des logiciel d’émulation de terminal : PuTTY

Après le démarrage du switch, nous sommes face au prompt Switch>

Les étapes à suivre sont similaire à celle pratiqué sur les TP 1 et 2. Nous n’allons alors pas

nous attarder là-dessus :

Modification du nom par défaut

Sécurisation du mode privilégié

Sécurisation de l’accès au Terminal par le port console

Sécurisation de l’accès au Terminal via Telnet

Activation du cryptage des mots de passe (service password-encryption)

Les mots de passe utilisé étaient cisco et isge

Afin de configurer à distance le switch, celui-ci aura besoin d’une adresse IP.

Pour cela, nous l’en attribuerons une sur le chemin par défaut par lequel passe tous les

paquets : le VLAN 1. La méthode à suivre est la suivante :

Passer en mode config globale

Taper interface vlan 1

Taper ip address suivi de l’adresse IP ainsi que du masque que vous voulez attribuer le

switch

De cette manière nous pouvons accéder au switch via Telnet depuis un client

Administration Réseaux Informatiques

4. Configuration avancée du switch

L’utilisation des VLANs accroit grandement la sécurité. En effet, bien qu’étant sur le même

réseau, la politique internet d’une entreprise en matière de sécurité voudrais que certaines

parties ne puissent pas communiquer entre eux ou n’ait pas accès à internet.

Pour créer des VLANs la démarche à suivre est la suivante :

Passer en config globale

Taper vlan suivi d’un numéro que vous choisirez entre 2 à 1001

Taper name ainsi que le nom que vous choisirez, puis enregistrer

Cette opération est à faire dans chaque switch afin de permettre aux autres de connaitre

l’existence des Vlan créés. Afin de faciliter le tout on peur propager cette configuration grâce

au protocole VTP.

Nous pouvons maintenant affecter des ports spécifiques aux VLANs voulus. La marche à

suivre est la suivante :

Passer en config globale

Choisir l’interface ou le lot d’interfaces : interface range FastEthernet 0/0 - 0/9

Taper switchport mode acces

Taper switchport acces vlan 2

Cette opération permet d’affecter les ports 0 à 9 du switch au Vlan 2

A ce stade, malgré les adresses IP du même réseau présent sur les hots, aucune

communication ne peut se faire entre les hôtes étant branché sur le même switch mais a des

ports étant dans des VLANs différents.

Administration Réseaux Informatiques

Afin de remédier à cela, deux actions sont encore à effectuer :

Créer une connexion entre les deux switchs afin de connecter les hôtes du même Vlan

ne se trouvant pas sur le même switch

Placer un routeur qui permettra la communication inter-Vlans d’hôtes étant dans des

réseaux différents mais dans le même Vlan.

Afin de créer un port d’agrégation entre les deux switchs, la méthode à suivre est la

suivante :

Choisir le port spécifique sur les switchs

Passer en config d’interface sur l’interface choisi

Taper switchport mode trunk

Taper switchport trunk native vlan ainsi que le numéro du VLAN désigné pour être le

VLAN de gestion (par défaut le VLAN 1)

Taper switchport trunk allowed vlan ainsi que les numéros des VLANs autorisé à

passer par ce port.

Cette opération permet le passage des paquets des vlan autorisé à travers la liaison entre les

switchs.

Considérons maintenant que les hôtes d’un même VLAN sont dans des réseaux différents.

Nous envisageons l’utilisation d’un équipement de niveau 3 : un routeur.

Afin de permettre la communication inter-vlan, il faut brancher aux différentes interfaces du

routeur avec les câbles adaptés, les ports des VLANS existant ainsi que d’activer un protocole

de routage en précisant les différents réseaux présents.

Administration Réseaux Informatiques

B. Configuration des routeurs

1. Equipements nécessaires

Nous avons eu besoin des équipements suivants :

Câble réseau droit et croisé, ainsi que de câble console

Switchs et routeurs

Ordinateurs

Logiciel PuTTY

2. Mise en réseau

La topologie à utiliser est la suivante :

3. Configuration des ACL

Une ACL ou liste de contrôle d’accès est un ensemble de règles que l’on peut définir sur les

routeurs afin de contrôler la nature des paquets qui les traversent.

Afin de configurer une ACL il faut se rassurer de la politique de sécurité de l’institution dans

laquelle se trouve le réseau. Après avoir défini cela, nous pouvons par exemple bloquer toute

communication entrante et sortante du premier réseau au troisième réseau local.

La méthode à suivre est ma suivante :

Administration Réseaux Informatiques

Passer en config globale

Taper access-list numéro de la liste d’accès deny 192.168.5.0 0.0.0.255pour refuser

l’accès du réseau 192.168.5.0

Taper access-list numéro de la liste d’accès permit(autoriser) adresse réseau et

masque générique

Taper access-list numéro de la liste d’accès deny any(bloquer tous les autres réseaux)

Cette méthode sert à autoriser uniquement le réseau voulu à pouvoir quitter le réseau local 1.

Il reste ensuite à appliquer la liste de contrôle d’accès a une interface du routeur. Pour cela la

méthode à suivre est simple :

Passer en config globale

Choisir l’interface avec la commande interface nom_de_l’interface

numéro_de_l’interface

Taper les commandes ip access-groupe numéro de la liste d’accès out ET

ip access-groupe numéro de la liste d’accès in

Cela applique l’ACL aux paquets entrants et sortants de l’interface sélectionné

Administration Réseaux Informatiques

Conclusion Générale

Au termes de ses deux travaux pratiques, nous retenons que la sécurisation des réseaux est

primordiale afin d’éviter les fuites d’informations. Pour cela plusieurs techniques sont

possibles. Celles étudié dans ces travaux pratiques sont l’utilisation des réseaux privés virtuels

ainsi que l’utilisation des listes de contrôle d’accès.

Administration Réseaux Informatiques

Vous aimerez peut-être aussi

- Configuration Des Vlans Par Port Sur Un Switch CiscoDocument31 pagesConfiguration Des Vlans Par Port Sur Un Switch CiscoBoris Esser100% (1)

- TP4 RéseauxI Version CorrectionDocument12 pagesTP4 RéseauxI Version CorrectionPrincissa Amira GhachemPas encore d'évaluation

- Commande de Base Switch PDFDocument4 pagesCommande de Base Switch PDFJack RamiPas encore d'évaluation

- 1.3.6 Packet Tracer - Configure SSHDocument2 pages1.3.6 Packet Tracer - Configure SSHtchibozo hofranoPas encore d'évaluation

- Commandes Commutateurs CiscoDocument15 pagesCommandes Commutateurs CiscoRvdDarlingtonYoussefPas encore d'évaluation

- STP 5 5 2Document11 pagesSTP 5 5 2Naoufal ChakirPas encore d'évaluation

- 2.7.2 Lab - Configure Single-Area OSPFv2 - ILMDocument18 pages2.7.2 Lab - Configure Single-Area OSPFv2 - ILMfeussi styvePas encore d'évaluation

- 2.9.1 Packet Tracer Basic Switch and End Device Configuration FR FRDocument2 pages2.9.1 Packet Tracer Basic Switch and End Device Configuration FR FRCharf Eddine FredjPas encore d'évaluation

- 3.4.6 Lab Configure VLANs and Trunking ILMDocument24 pages3.4.6 Lab Configure VLANs and Trunking ILMHamdi HazmiPas encore d'évaluation

- Resumé ReseauDocument10 pagesResumé ReseauNouha BenyPas encore d'évaluation

- Implémentation Des Protocoles Spanning TreeDocument19 pagesImplémentation Des Protocoles Spanning TreeYassine BouaichiPas encore d'évaluation

- CCNA 180 Questions 3Document59 pagesCCNA 180 Questions 3chaherPas encore d'évaluation

- 2.3.1.5 Packet Tracer - Configuring PVST InstructionsDocument3 pages2.3.1.5 Packet Tracer - Configuring PVST InstructionsAyman Bahloul100% (1)

- Correction TP5Document8 pagesCorrection TP5Houssam TahiriPas encore d'évaluation

- Protocoles TCP Et Udp PDFDocument34 pagesProtocoles TCP Et Udp PDFYoussef MnajjaPas encore d'évaluation

- TP Sur La Configuration CommutateurDocument23 pagesTP Sur La Configuration CommutateurbaybaysalahPas encore d'évaluation

- 5.1.1.7 Lab - Using Wireshark To Examine Ethernet FramesDocument9 pages5.1.1.7 Lab - Using Wireshark To Examine Ethernet FramesMokrab KarimPas encore d'évaluation

- TP Sim Routage2 ProfDocument5 pagesTP Sim Routage2 Profelectro-ub ubPas encore d'évaluation

- 2 - Switch L2 Vs Switch L3Document11 pages2 - Switch L2 Vs Switch L3imanePas encore d'évaluation

- Sujet Principal Reseau 2019Document11 pagesSujet Principal Reseau 2019Monsif EssadikPas encore d'évaluation

- TP Administration Reseau PDFDocument9 pagesTP Administration Reseau PDFAhmed MesaudaPas encore d'évaluation

- Commandes de Bases CompletDocument4 pagesCommandes de Bases CompletaqazoPas encore d'évaluation

- TP - Ccna3 VlanDocument5 pagesTP - Ccna3 VlanAnass BouHzamPas encore d'évaluation

- 16 - 17 Examen Sur La Création Et La Sécurisation D'un Réseau de Petit TailleDocument8 pages16 - 17 Examen Sur La Création Et La Sécurisation D'un Réseau de Petit TailleHamma RezzagPas encore d'évaluation

- TP2 Mise en Place D'une InfrastructureDocument30 pagesTP2 Mise en Place D'une InfrastructureOmar DrissiPas encore d'évaluation

- TP SwitchDocument31 pagesTP SwitchYacouba OuattaraPas encore d'évaluation

- TP 5 OSPF ESSALHIDocument7 pagesTP 5 OSPF ESSALHISeddik GdPas encore d'évaluation

- Travaux Pratiques 3 5 1 Frame Relay de BDocument23 pagesTravaux Pratiques 3 5 1 Frame Relay de BwissemPas encore d'évaluation

- COMPTE RENDU WASSIM DERBEL 3.4.6-Packet-Tracer - Configure-Vlans-And-Trunking - Physical-ModeDocument24 pagesCOMPTE RENDU WASSIM DERBEL 3.4.6-Packet-Tracer - Configure-Vlans-And-Trunking - Physical-ModeWassim DerbelPas encore d'évaluation

- Ether ChannelDocument14 pagesEther ChanneletitahPas encore d'évaluation

- Memento Des Commandes CISCO SWITCH VLANDocument5 pagesMemento Des Commandes CISCO SWITCH VLANNeuville Kil100% (1)

- H10 ExamenPratique FinalDocument6 pagesH10 ExamenPratique Finaljl.distritec7711Pas encore d'évaluation

- TP SSH Sous LinuxDocument4 pagesTP SSH Sous Linuxalaa tassnimPas encore d'évaluation

- Correction TD - RESEAUDocument3 pagesCorrection TD - RESEAUalimaPas encore d'évaluation

- 2 Evaluation PDFDocument5 pages2 Evaluation PDFmoss aek67Pas encore d'évaluation

- TP1 - Spanning TreeDocument4 pagesTP1 - Spanning TreeJe SuisPas encore d'évaluation

- Bts Ig Etude-De-cas 2012 ArleDocument15 pagesBts Ig Etude-De-cas 2012 ArleAmine SahliPas encore d'évaluation

- Configuration Des VLAN: TopologieDocument3 pagesConfiguration Des VLAN: Topologieomaya abbousPas encore d'évaluation

- Redondance LANDocument12 pagesRedondance LANZerdaPas encore d'évaluation

- 3.2.4.9 Lab - Troubleshooting VLAN ConfigurationsDocument6 pages3.2.4.9 Lab - Troubleshooting VLAN ConfigurationsFodé camaraPas encore d'évaluation

- 8.3.2.7 Lab - Testing Network Connectivity With Ping and TracerouteDocument16 pages8.3.2.7 Lab - Testing Network Connectivity With Ping and Traceroutecontactez23Pas encore d'évaluation

- 2.2.4.9 Packet Tracer - Configuring Switch Port Security InstructionsDocument2 pages2.2.4.9 Packet Tracer - Configuring Switch Port Security Instructionskhadija benneni100% (1)

- TP-1 - Configuring Basic Switch SettingsDocument8 pagesTP-1 - Configuring Basic Switch SettingsMalek GARAPas encore d'évaluation

- LACP Et Routage Inter-VlanDocument8 pagesLACP Et Routage Inter-VlanheikelPas encore d'évaluation

- Colle 4-1-2012 CorrDocument3 pagesColle 4-1-2012 CorrImane TamimiPas encore d'évaluation

- Support Cours TNT 1master RTDocument151 pagesSupport Cours TNT 1master RTTiki RistoPas encore d'évaluation

- Config RouteurDocument5 pagesConfig RouteurBertin ModossioPas encore d'évaluation

- Admin RX GnuLinuxDocument182 pagesAdmin RX GnuLinuxKopp BobochaPas encore d'évaluation

- TP Routage OSPF Cisco LiteDocument4 pagesTP Routage OSPF Cisco LiteghiskoolPas encore d'évaluation

- Nanostationm2 Config TrapsDocument10 pagesNanostationm2 Config TrapsMartinPas encore d'évaluation

- Simulation D'un Commutateur CiscoDocument7 pagesSimulation D'un Commutateur CiscoSimo Morafik100% (1)

- CCNA 2 Synthèse 2015Document12 pagesCCNA 2 Synthèse 2015Youssef SaidiPas encore d'évaluation

- Examen Pratique Building A Switch and Router Network Hazmi Hamdi1Document7 pagesExamen Pratique Building A Switch and Router Network Hazmi Hamdi1Hamdi HazmiPas encore d'évaluation

- 2 TP Acl Etendue CiscoDocument4 pages2 TP Acl Etendue Ciscoinesines19860% (1)

- TD4+TP SocketDocument1 pageTD4+TP SocketSIDIAZZPas encore d'évaluation

- Config PPPDocument3 pagesConfig PPPazzabitarekPas encore d'évaluation

- Sujet1 Architecture ReseauxDocument2 pagesSujet1 Architecture ReseauxFopaPas encore d'évaluation

- M2101 TP1 Element CorrectionDocument11 pagesM2101 TP1 Element CorrectionIsmaila CoulibalyPas encore d'évaluation

- ExercicesDocument5 pagesExercicesRomaric TankoanoPas encore d'évaluation

- Groupe N° 4 Administration Àdistance Avec Open SSH ServerDocument10 pagesGroupe N° 4 Administration Àdistance Avec Open SSH ServerRomaric TankoanoPas encore d'évaluation

- Rapport Exposé Linux Groupe 2Document12 pagesRapport Exposé Linux Groupe 2Romaric TankoanoPas encore d'évaluation

- Exercices Antennes ISGEDocument6 pagesExercices Antennes ISGERomaric TankoanoPas encore d'évaluation

- TD 1 Info Indus 2019-2020Document3 pagesTD 1 Info Indus 2019-2020Romaric Tankoano100% (4)

- Groupe 3 ECRITS PROFESSIONNELS CorrigéDocument5 pagesGroupe 3 ECRITS PROFESSIONNELS CorrigéRomaric TankoanoPas encore d'évaluation

- Cluster WDocument78 pagesCluster WRomaric TankoanoPas encore d'évaluation

- Sujet BACPRO Aeronautique 2009 PDFDocument7 pagesSujet BACPRO Aeronautique 2009 PDFRomaric TankoanoPas encore d'évaluation

- Memoire Online - Ingénierie Des MSANs (Multi Service Access Node) - Med Zakaria ELQASMIDocument1 pageMemoire Online - Ingénierie Des MSANs (Multi Service Access Node) - Med Zakaria ELQASMIRomaric TankoanoPas encore d'évaluation

- ThèmeDocument15 pagesThèmeRomaric TankoanoPas encore d'évaluation

- Test Logiciel - Chapitre3Document36 pagesTest Logiciel - Chapitre3Yöune'sSàaDa100% (1)

- PurgeDocument12 pagesPurgeahmed karamokoPas encore d'évaluation

- Les Technologies Des Réseaux Étendus WANDocument22 pagesLes Technologies Des Réseaux Étendus WANsouar hamidPas encore d'évaluation

- Rainbow CrackDocument3 pagesRainbow CrackAbdoulaye AwPas encore d'évaluation

- Métrologie Et Caractérisation de TraficDocument181 pagesMétrologie Et Caractérisation de TraficSa Mn100% (1)

- CRM TTDocument3 pagesCRM TTWissal ZouaouiPas encore d'évaluation

- Reading Comprehension Test 11Document8 pagesReading Comprehension Test 11mouchkilhadaPas encore d'évaluation

- Sim 231 0087Document29 pagesSim 231 0087Xavier DeguercyPas encore d'évaluation

- Amdec UtileDocument2 pagesAmdec UtileKeith KelewouPas encore d'évaluation

- Cours3 AndroidDocument43 pagesCours3 Androidnoussa79Pas encore d'évaluation

- 4-Cours Informatique 02Document72 pages4-Cours Informatique 02Abdelmalek MedjmedjPas encore d'évaluation

- TlangcdiezDocument83 pagesTlangcdiezSeydou Ali TahirouPas encore d'évaluation

- Cours Informatique S1 PDFDocument77 pagesCours Informatique S1 PDFaziz dadass50% (2)

- Ontology ENSEMDocument7 pagesOntology ENSEMhamza elgarragPas encore d'évaluation

- Formation Sur Le Cablage Des Reseaux Infor PDFDocument50 pagesFormation Sur Le Cablage Des Reseaux Infor PDFHamed HadjerPas encore d'évaluation

- Rapport PFA RT4 TripleHDocument46 pagesRapport PFA RT4 TripleHhakam koubaaPas encore d'évaluation

- Résumée LDDDocument3 pagesRésumée LDDMahdi MoonessPas encore d'évaluation

- Pa800 201UM FRE - 634618929650250000 PDFDocument358 pagesPa800 201UM FRE - 634618929650250000 PDFmissi yaddadenPas encore d'évaluation

- Projet L3 (Enregistré Automatiquement)Document43 pagesProjet L3 (Enregistré Automatiquement)luxury carsPas encore d'évaluation

- Graphique Dans WordDocument7 pagesGraphique Dans Wordkouaya kebassa cyrillePas encore d'évaluation

- Application de Gestion de Stock (Scrum)Document9 pagesApplication de Gestion de Stock (Scrum)mouhamed hmidetPas encore d'évaluation

- FRANCAIS IoT Based Automatic Vehicle License Plate Recognition System Ijariie4633Document7 pagesFRANCAIS IoT Based Automatic Vehicle License Plate Recognition System Ijariie4633Fernand AgneroPas encore d'évaluation

- PFEs STEG Sousse Remote 2022Document4 pagesPFEs STEG Sousse Remote 2022Fares HasnaouiPas encore d'évaluation

- CV KAFUNDA 2023Document2 pagesCV KAFUNDA 2023Gael KAFUNDA KABAMBAPas encore d'évaluation

- Cours Partie 1 Microprocesseur-2Document6 pagesCours Partie 1 Microprocesseur-2Mrad BelhasenPas encore d'évaluation

- NagiosDocument33 pagesNagiosredouane benshitePas encore d'évaluation

- Micro tp1Document14 pagesMicro tp1Abdou HarchePas encore d'évaluation

- Cours N°3 - Architecture Du Réseau NGNDocument29 pagesCours N°3 - Architecture Du Réseau NGNwakeurboromsam mbackéPas encore d'évaluation

- Chapitre 2 A&IDocument8 pagesChapitre 2 A&Ibouchama.fPas encore d'évaluation

- 08 SambaDocument19 pages08 SambaKadi DorayPas encore d'évaluation