Académique Documents

Professionnel Documents

Culture Documents

Offre de Formation - 7

Transféré par

Khardiata NDIAYETitre original

Copyright

Formats disponibles

Partager ce document

Partager ou intégrer le document

Avez-vous trouvé ce document utile ?

Ce contenu est-il inapproprié ?

Signaler ce documentDroits d'auteur :

Formats disponibles

Offre de Formation - 7

Transféré par

Khardiata NDIAYEDroits d'auteur :

Formats disponibles

UNIVERSITE CHEIKH ANTA DIOP DE DAKAR

FACULTE DES SCIENCES ET TECHNIQUES

DEPARTEMENT DE MATHEMATIQUES ET INFORMATIQUE

LABORATOIRE D’ALGEBRE, DE CRYPTOLOGIE, DE GEOMETRIE ALGEBRIQUE ET APPLICATIONS (LACGAA)

OFFRES DE FORMATIONS EN CYBER SECURITE DES SYSTEMES

EMBARQUES

Le programme du Master Sécurité des Systèmes Embarqués (MS2E) s’appuie sur un équilibre

entre connaissances de base et actualité scientifique issue de travaux académiques. Ce

positionnement permet de former à la fois des experts qui ont une compréhension intime des

enjeux de la sécurité embarquée et des praticiens qui sont capables de contenir et de contrer

des attaques de type « cyber » sur des systèmes embarqués.

!"#!$%&'%())#!*#!+,!$-(./#!-#0!1(0#0!/23&%456#0!#/!*4074$-4.(4%#08!4-!&69%#!#.064/#!9#%0!-(!

/23)(/456#!*#0!(//(56#0!7:1#%!$&0041-#0!#/!-#0!96-.3%(14-4/30!06%!-#0!0:0/;)#0!#)1(%5630<!=-!

#0/!4.*40$#.0(1-#8!*(.0!-#!7(*%#!*>6.#!($$%&72#!*4*(7/456#8!*>3/6*4#%!*#0!#?#)$-#0!*>(//(56#0!

$&6%!)4#6?!($$%32#.*#%!-#!$%&1-;)#!*#!-(!7:1#%@0376%4/3!*#0!0:0/;)#0!#)1(%5630!#/!'3%#%!

->4..&9(/4&.!#/!-(!9#4--#!/#72.&-&'4#<!!

"#!+A!7&)$%#.*!*#0!B.4/30!*>C.0#4'.#)#./!DBCE!)3/2&*456#0!#/!*>&69#%/6%#<!F#%/(4.0!BC!

#?$-456#./!-#0!($$%&72#0!'3.3%(-#0!*#!0376%40(/4&.!*#0!0:0/;)#0!#)1(%5630<!G>(6/%#0!

$%3740#./!-#0!/#72.&-&'4#0!564!$#%)#//#./!*>4)$-(./#%!/#72.456#)#./!*#!-(!0376%4/3!*(.0!*#0!

0:0/;)#0!#)1(%5630<!H&6/#!1&..#!4./#./4&.!#0/!-&6(1-#!#.!0376%4/38!)(40!#.7&%#!I(6/@4-!$&69&4%!

(//#0/#%!*6!.49#(6!*#!0376%4/3<!J&6%!7#//#!%(40&.8!4-!#0/!#00#./4#-!*#!/%(4/#%!-(!56#0/4&.!*#!

->39(-6(/4&.!/4#%7#<!"#!+A!0#!/#%)4.#!$(%!6.!$%&K#/!-41%#!*6%(./!-#56#-!-#0!3/6*4(./0!$&6%%&./!

($$-456#%!7#!56>4-0!&./!($$%40<!C.I4.8!$&6%!7-&%#!-(!I&%)(/4&.8!4-!#0/!$%396!6.!0/('#!*#!I4.!*>3/6*#!

#.!#./%#$%40#!&6!*(.0!6.!7#./%#!*#!%#72#%72#8!(6!L3.3'(-!&6!M!>3/%(.'#%<!

"#!)(0/#%!LAC!&II%#!-(!$&00414-4/3!*>4./3'%#%!-(!94#!(7/49#!&6!*#!$&6%0649%#!#.!/2;0#!*#!G&7/&%(/<!

!

I°) CONDITIONS D’ADMISSION :

Sont autorisés à s’inscrire en première année de Master Sécurité des Systèmes Embarqués,

les titulaires d’une licence de mathématiques, d’informatique, de physique, de génie électrique,

de télécommunication ou tout autre diplôme admis en équivalence.

Spécialité Cyber Sécurité des Systèmes Embarqués (S2E)

Département de Math-Info - Faculté des Sciences et Technique - Université Cheikh Anta Diop de Dakar

Site web : www.lacgaa.org

UNIVERSITE CHEIKH ANTA DIOP DE DAKAR

FACULTE DES SCIENCES ET TECHNIQUES

DEPARTEMENT DE MATHEMATIQUES ET INFORMATIQUE

LABORATOIRE D’ALGEBRE, DE CRYPTOLOGIE, DE GEOMETRIE ALGEBRIQUE ET APPLICATIONS (LACGAA)

II°) COMPETENCES ET DEBOUCHES

A la fin de la formation les étudiants acquièrent les compétences suivantes :

1. En IoT

• Connaissances des technologies IoT

• Gestion des données

• Développement de logiciel

• Sécurité des données

• Réseaux et connectivité

• Intégration matérielle

• Développement d’application IoT

2. Attaque cyber sur les systèmes embarqués et modèle Zero Trust

• Connaissances des différents types attaques cyber

• Maîtrise de l'anatomie de ces différentes attaques

• Identification des motivations des attaquants

• Maîtrise des normes ISO en cyber sécurité

• Évaluation des risques en fonction des vulnérabilités des systèmes

• Maîtrise du modèle de sécurité zéro trust

• Gestion l’innovation et la veille technologie

3. Attaques physiques sur les systèmes embarqués

• Connaissance des différents d’attaques physique (injection de faute, side channel, ..)

• Analyse de PCB, via JTAG, ports ouverts, connectiques de débug.

• Analyse de la cryptographie en boîte blanche

• Analyse d’une implémentation protégée par son architecture

• Reconstruction d’un modèle par régression linéaire

• Attaque en une seule trace d’une implémentation RSA

• Attaque par analyse du « cache-timing » d’une signature ECDSA

• Analyse d’algorithmes post-quantiques

• Side-channel et IA

• Attaques par injection de faute assistées par l’IA

Spécialité Cyber Sécurité des Systèmes Embarqués (S2E)

Département de Math-Info - Faculté des Sciences et Technique - Université Cheikh Anta Diop de Dakar

Site web : www.lacgaa.org

UNIVERSITE CHEIKH ANTA DIOP DE DAKAR

FACULTE DES SCIENCES ET TECHNIQUES

DEPARTEMENT DE MATHEMATIQUES ET INFORMATIQUE

LABORATOIRE D’ALGEBRE, DE CRYPTOLOGIE, DE GEOMETRIE ALGEBRIQUE ET APPLICATIONS (LACGAA)

4. Protection des Systèmes Embarqués et Technologie de confiance

• Analyse et extraction d’un firmeware

• Décompilation et renverse engineering du code source

• Compétence en recherche de vulnérabilité

• Utilisation des outils tels que binwalk et qemu commande line

• Virtualisation d’un firmeware en local

• Sécurité des applications Web pour les appareil IoT

• Maitrise des normes ISO/IEC29192

• Conception sécurisée

• Protection contre la menace cyber

• Protection contre la pénétration physique

5. Sécurité des Technologies de l’Information

• Déploiement de système d’accès (AD, AD AZUR, NAC)

• Déploiement de système d’authentification centralisé sur SI (SSO MFA)

• Identification et Remédiation sur les applications et systèmes

• Définition de communication sécurisée avec les protocoles de reseaux

• Utilisation des outils SIEM

Le Master Sécurité des Systèmes embarqués (MS2E) compte :

- Une spécialisation en cyber sécurité logiciel

Durée de la formation 10 mois

Payement mensuel 125 000

Payement annuel 1 250 000

- Une spécialisation en cyber sécurité matériel

Condition : Titulaire d’une licence en Maths ou d’une licence en TDSI-MCI

DEPOT DES DOSSIERS : Bureau du Responsable du master M. Gueye

77 630 47 70 cheikht.gueye@ucad.edu.sn au Secrétariat du Dépt de Maths-Info

Spécialité Cyber Sécurité des Systèmes Embarqués (S2E)

Département de Math-Info - Faculté des Sciences et Technique - Université Cheikh Anta Diop de Dakar

Site web : www.lacgaa.org

UNIVERSITE CHEIKH ANTA DIOP DE DAKAR

FACULTE DES SCIENCES ET TECHNIQUES

DEPARTEMENT DE MATHEMATIQUES ET INFORMATIQUE

LABORATOIRE D’ALGEBRE, DE CRYPTOLOGIE, DE GEOMETRIE ALGEBRIQUE ET APPLICATIONS (LACGAA)

6. Dossier de candidature

NOM :………………………………………..:………………………………………………..

PRENOM (S) : ……………………………………………………………………………….

Né(e) le : ……………………………………………………………………………………….

Adresse de l’étudiant (e) : ………………………………………………………………….

……………………………………………………………………………………………………

*

Tél./Fax :………………………………..………………………………………………………

Email * :………………………………………………………………………………………….

NATIONALITE : ………………………………………………………………………………

N° Carte nationale d’identité * ………………………………………………………………

N° Table BAC *………………………………………………………………………………

Personne à contacter en cas d’urgence :

*

Ø Nom et prénom ………….………………………………………………

*

Ø Tél / Email…………………………………………………………………

Spécialité Cyber Sécurité des Systèmes Embarqués (S2E)

Département de Math-Info - Faculté des Sciences et Technique - Université Cheikh Anta Diop de Dakar

Site web : www.lacgaa.org

UNIVERSITE CHEIKH ANTA DIOP DE DAKAR

FACULTE DES SCIENCES ET TECHNIQUES

DEPARTEMENT DE MATHEMATIQUES ET INFORMATIQUE

LABORATOIRE D’ALGEBRE, DE CRYPTOLOGIE, DE GEOMETRIE ALGEBRIQUE ET APPLICATIONS (LACGAA)

SCOLARITE ANTERIEURE

Bac : Date d’obtention Mention Etablissement

--------- --------------------------- --------------- -------------------------------

Diplôme Universitaire Date d’obtention Mention Université ou Ecole

D.U.E.S, BTS, DUT, DEUG, L2 ……………………. ………… ………………………

Licence, DIT ……………………. ………… ………………………

MAITRISE, MASTER 1 …………………… ………… ………………………

MASTER 2, DEA …………………… ………… ………………………

DIPLOME D’INGENIEUR …………………… ………… ………………………

(Préciser le nombre d’années)

DOCTORAT …………………… ………… …………...…………

Autres (à préciser)

……………………………………………………………………………………………...………………

ACTIVITES PROFESSIONNELLE

Exercez-vous une activité salariée ?

§ Oui

§ Non

Si oui, donnez le nom de votre entreprise et la position que vous y occupez :

…………………………………………………………………………………………………..

…………………………………………………………………………………………………..

Expériences professionnelles …………………………………………………………….

…………………………………………………………………………………………………..

…………………………………………………………………………………………………..

…………………………………………………………………………………………………..

Stages : ………………………………………………………………………………………..

Spécialité Cyber Sécurité des Systèmes Embarqués (S2E)

Département de Math-Info - Faculté des Sciences et Technique - Université Cheikh Anta Diop de Dakar

Site web : www.lacgaa.org

UNIVERSITE CHEIKH ANTA DIOP DE DAKAR

FACULTE DES SCIENCES ET TECHNIQUES

DEPARTEMENT DE MATHEMATIQUES ET INFORMATIQUE

LABORATOIRE D’ALGEBRE, DE CRYPTOLOGIE, DE GEOMETRIE ALGEBRIQUE ET APPLICATIONS (LACGAA)

NB : Les diplômes non reconnus par le CAMES ne sont pas acceptés.

LETTRE DE MOTIVATION

……………………………………………………………………………………………………………………………………………………

……………………………………………………………………………………………………………………………………………………

……………………………………………………………………………………………………………………………………………………

……………………………………………………………………………………………………………………………………………………

……………………………………………………………………………………………………………………………………………………

……………………………………………………………………………………………………………………………………………………

……………………………………………………………………………………………………………………………………………………

……………………………………………………………………………………………………………………………………………………

……………………………………………………………………………………………………………………………………………………

……………………………………………………………………………………………………………………………………………………

……………………………………………………………………………………………………………………………………………………

……………………………………………………………………………………………………………………………………………………

……………………………………………………………………………………………………………………………………………………

……………………………………………………………………………………………………………………………………………………

……………………………………………………………………………………………………………………………………………………

……………………………………………………………………………………………………………………………………………………

……………………………………………………………………………………………………………………………………………………

………………………………………………………………………………….

Spécialité Cyber Sécurité des Systèmes Embarqués (S2E)

Département de Math-Info - Faculté des Sciences et Technique - Université Cheikh Anta Diop de Dakar

Site web : www.lacgaa.org

UNIVERSITE CHEIKH ANTA DIOP DE DAKAR

FACULTE DES SCIENCES ET TECHNIQUES

DEPARTEMENT DE MATHEMATIQUES ET INFORMATIQUE

LABORATOIRE D’ALGEBRE, DE CRYPTOLOGIE, DE GEOMETRIE ALGEBRIQUE ET APPLICATIONS (LACGAA)

LA PRESENTE DEMANDE DEVRA ETRE ACCOMPAGNEE OBLIGATOIREMENT DES

PIECES SUIVANTES :

PIECES A FOURNIR

- Formulaire d’inscription (à télécharger et à remplir)

- Lettre de motivation

- Les photocopies légalisées par la Police, la Gendarmerie ou la représentation

diplomatique de tous les Diplômes et relevés de notes du Baccalauréat scientifique

jusqu’au dernier diplôme.

- Curriculum Vitae

- photocopie légalisée de la carte d’identité

- Frais de dossier 10 000 F CFA (non remboursable).

DEPOT DES DOSSIERS

- au Bureau du Responsable du master M. Gueye

77 630 47 70 cheikht.gueye@ucad.edu.sn ou au Secrétariat du Dépt de Maths-Info

NB : pour le Master, les étudiants venant hors de l’UCAD devront déposer deux

dossiers :

- Un dossier complet au bureau du Pr Cheikh Thiecoumba GUEYE ou au Secrétariat

du Dépt de Maths-Info avec frais de dossier

- Un autre dossier en ligne pour demander une équivalence de Diplôme avant la date

limite (voir https://admission.ucad.sn)

NB : Pour les attestations du BAC de plus de 2 ans (non valables), une attestation spéciale

peut être retirée à l’office du BAC

Spécialité Cyber Sécurité des Systèmes Embarqués (S2E)

Département de Math-Info - Faculté des Sciences et Technique - Université Cheikh Anta Diop de Dakar

Site web : www.lacgaa.org

UNIVERSITE CHEIKH ANTA DIOP DE DAKAR

FACULTE DES SCIENCES ET TECHNIQUES

DEPARTEMENT DE MATHEMATIQUES ET INFORMATIQUE

LABORATOIRE D’ALGEBRE, DE CRYPTOLOGIE, DE GEOMETRIE ALGEBRIQUE ET APPLICATIONS (LACGAA)

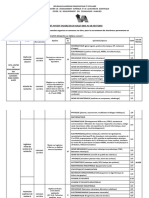

Programme

SEMESTRE 1

- Électronique et Systèmes embarqués

- Cyber sécurité (Framework zéro Trust 1)

et Systèmes d’exploitation.

- I.A et Mathématiques pour la

cryptographie

- Cryptographie embarquée

- Humanité

SEMESTRE 2

- Attaques physiques sur les systèmes

embarqués et attaques à base de IA

- Attaques cyber sur les systèmes

embarqués et Framework Zéro Trust 2

- Sécurité de l’IOT et des Cartes Puces

- Projet tutoré

SEMESTRE 3

Protection des systèmes embarqués

Technologies de confiance pour les systèmes

embarqués

Schémas de certification de sécurité

Projet libre

Humanité

SEMESTRE 4

Stage et Mémoire

Spécialité Cyber Sécurité des Systèmes Embarqués (S2E)

Département de Math-Info - Faculté des Sciences et Technique - Université Cheikh Anta Diop de Dakar

Site web : www.lacgaa.org

UNIVERSITE CHEIKH ANTA DIOP DE DAKAR

FACULTE DES SCIENCES ET TECHNIQUES

DEPARTEMENT DE MATHEMATIQUES ET INFORMATIQUE

LABORATOIRE D’ALGEBRE, DE CRYPTOLOGIE, DE GEOMETRIE ALGEBRIQUE ET APPLICATIONS (LACGAA)

Spécialité Cyber Sécurité des Systèmes Embarqués (S2E)

Département de Math-Info - Faculté des Sciences et Technique - Université Cheikh Anta Diop de Dakar

Site web : www.lacgaa.org

Vous aimerez peut-être aussi

- Fiche de Candidature - MS2E 2021 2022Document6 pagesFiche de Candidature - MS2E 2021 2022Connect RemotePas encore d'évaluation

- FICHE INSCR Filières TDSI-2017-2018 JuinDocument7 pagesFICHE INSCR Filières TDSI-2017-2018 Juinaboubakrine fallPas encore d'évaluation

- Master Spécialisé RSSDocument1 pageMaster Spécialisé RSSAbdati AbdoPas encore d'évaluation

- 8 - Août - 2019 - FICHE FORMATION Co Diplomation UVS - UT - MASTER EN CYBERSECURITEDocument15 pages8 - Août - 2019 - FICHE FORMATION Co Diplomation UVS - UT - MASTER EN CYBERSECURITEfodekambalouPas encore d'évaluation

- Bloc3 Kali v1.0Document21 pagesBloc3 Kali v1.0dddPas encore d'évaluation

- Système Intelligents Et Génie ÉlectriqueDocument1 pageSystème Intelligents Et Génie ÉlectriqueRachiahi TarikPas encore d'évaluation

- UDS-IUTFV-IPES CDRI-L3 Oct2014 v14b PDFDocument26 pagesUDS-IUTFV-IPES CDRI-L3 Oct2014 v14b PDFfokamPas encore d'évaluation

- DIC - 2012 - Conception Et Réalisation D́un Framework Pour Le Développement de Systèmes de Réservation en LigneDocument103 pagesDIC - 2012 - Conception Et Réalisation D́un Framework Pour Le Développement de Systèmes de Réservation en LigneSamirSaSamirPas encore d'évaluation

- Memoire PDFDocument36 pagesMemoire PDFSiraj Saad100% (1)

- Syllabus Master EEADocument16 pagesSyllabus Master EEAarbibatmaPas encore d'évaluation

- Conception Et Mise en Oeuvre Des Méthodes deDocument75 pagesConception Et Mise en Oeuvre Des Méthodes deKamel NaitPas encore d'évaluation

- My Moire LicenceDocument73 pagesMy Moire LicenceSian OnimamyPas encore d'évaluation

- MemoireDocument77 pagesMemoireAHMED LEHYANI100% (1)

- Fiche Master Ssi-Vf 1Document7 pagesFiche Master Ssi-Vf 1NickPas encore d'évaluation

- Exam Session 1Document2 pagesExam Session 1Ismail IfakirPas encore d'évaluation

- SupportDeCours SI 2020 GTR2Document32 pagesSupportDeCours SI 2020 GTR2Zipo RomsPas encore d'évaluation

- Plaquette Communication-M-STN Specialites M2SD Et DSIA-2Document7 pagesPlaquette Communication-M-STN Specialites M2SD Et DSIA-2Serigne Saliou DiomePas encore d'évaluation

- ACSRI - Administration Et Cybersécurité Des SystèDocument1 pageACSRI - Administration Et Cybersécurité Des SystèAbdo ThPas encore d'évaluation

- Boky Karen M2Document129 pagesBoky Karen M2Vola No HarenaPas encore d'évaluation

- Solution Couverture Radio PDFDocument78 pagesSolution Couverture Radio PDFHien Chinois LegrandPas encore d'évaluation

- Uds-Iutfv Gi-L1l2 Juillet2015 v15Document55 pagesUds-Iutfv Gi-L1l2 Juillet2015 v15bray ndouanlaPas encore d'évaluation

- Memoire XSMS FInal 2020Document80 pagesMemoire XSMS FInal 2020Ulrich KamdemPas encore d'évaluation

- Agostini Oriane RapportDocument45 pagesAgostini Oriane RapportyodreshPas encore d'évaluation

- Rapport de Stage AsecnaDocument21 pagesRapport de Stage Asecnayoyama50% (2)

- Finaly MemoryDocument84 pagesFinaly MemoryHanen ChaibPas encore d'évaluation

- Programmation Mobile - Frameworks de Developpement Mobile Et Stores AssociésDocument11 pagesProgrammation Mobile - Frameworks de Developpement Mobile Et Stores AssociésDARIL RAOUL KENGNE WAMBO100% (1)

- MGI AA2022 23 Irambona Methode MEMOIRE 15 10 2023Document89 pagesMGI AA2022 23 Irambona Methode MEMOIRE 15 10 2023methodeirambona180Pas encore d'évaluation

- Avis de Recrutement Cdta 2015 PDFDocument5 pagesAvis de Recrutement Cdta 2015 PDFAnonymous XWy85yJkPas encore d'évaluation

- Rapport de Projet Fin EtudesDocument39 pagesRapport de Projet Fin EtudesSALIM ZBADIPas encore d'évaluation

- Version Finale PFEDocument86 pagesVersion Finale PFEyosrsnoussi97Pas encore d'évaluation

- Rapport StageDocument69 pagesRapport StageMohamed KaouiPas encore d'évaluation

- Rapport DES PDFDocument18 pagesRapport DES PDFIlias EmsaPas encore d'évaluation

- Annonce Du Master StespaceDocument3 pagesAnnonce Du Master StespaceSalim RedaPas encore d'évaluation

- Brochure Alternance Info-2023-2024-23-11-2023Document16 pagesBrochure Alternance Info-2023-2024-23-11-2023Sammy IdentificationPas encore d'évaluation

- Mast SsiDocument2 pagesMast SsiAmadou GUISSEPas encore d'évaluation

- LMDPro - Systèmes Informatique Distribués Et RéseauxDocument46 pagesLMDPro - Systèmes Informatique Distribués Et RéseauxOumaimmaPas encore d'évaluation

- Approche Distribuee Basee Sur La Diffusion Pour La Gestion Des Cles Dans Linternet Des ObjetDocument64 pagesApproche Distribuee Basee Sur La Diffusion Pour La Gestion Des Cles Dans Linternet Des ObjetArold StonePas encore d'évaluation

- Master SdiaDocument1 pageMaster Sdiasoufiane benabdallahPas encore d'évaluation

- Memoire Data Mining Sce CHAMI DJAZIA PDFDocument108 pagesMemoire Data Mining Sce CHAMI DJAZIA PDFOumaima BenhamedPas encore d'évaluation

- Rapport de STAGEDocument34 pagesRapport de STAGEMohamed KaouiPas encore d'évaluation

- Synthese Groupe 29 BtmsDocument17 pagesSynthese Groupe 29 BtmsJores MBAPas encore d'évaluation

- Identification IngenieurDocument3 pagesIdentification IngenieurYoucef DAOUDPas encore d'évaluation

- Licence Informatique - Université Côte D'azurDocument7 pagesLicence Informatique - Université Côte D'azurcybercafe kabyliePas encore d'évaluation

- Diplome de Specialisation Systemes Electroniques Reseaux Et Images 2019-2020 PDFDocument3 pagesDiplome de Specialisation Systemes Electroniques Reseaux Et Images 2019-2020 PDFAli KonePas encore d'évaluation

- Cours CryptographieDocument46 pagesCours Cryptographiegb42hjb6rx100% (2)

- Memoire FinalDocument87 pagesMemoire FinalMisericorde MassomaPas encore d'évaluation

- Conception Et Réalisation D'un Logiciel de Calcul de Resistance Des Matériaux (RDM) Pour Les Systèmes D'exploitation Windows, Mac Os Et LinuxDocument57 pagesConception Et Réalisation D'un Logiciel de Calcul de Resistance Des Matériaux (RDM) Pour Les Systèmes D'exploitation Windows, Mac Os Et LinuxAbdoul Razak Anaroua GouzayePas encore d'évaluation

- Contribution Et Réalisation D'une Imprimante 3d: Mémoire de MasterDocument81 pagesContribution Et Réalisation D'une Imprimante 3d: Mémoire de Mastersamad marPas encore d'évaluation

- TALEC LeaDocument68 pagesTALEC LeaBenjamin Vivien KetohouPas encore d'évaluation

- Profile:: Mouad El AtmaniDocument1 pageProfile:: Mouad El AtmaniMouadPas encore d'évaluation

- PINF05Document72 pagesPINF05anselme amoussou guenouPas encore d'évaluation

- Simulation Sur MATLAB D'un Système de Communication À Spectre Étalé Par Séquence Directe Ds-CdmaDocument66 pagesSimulation Sur MATLAB D'un Système de Communication À Spectre Étalé Par Séquence Directe Ds-CdmaTELECOM STUDENTPas encore d'évaluation

- Rapport de Stage - Akli Wisseme - Nouar Rania ManelDocument33 pagesRapport de Stage - Akli Wisseme - Nouar Rania ManelMouna AmmaliPas encore d'évaluation

- Siwar Benfakhta Rapport VFDocument74 pagesSiwar Benfakhta Rapport VFTelegencia CenterPas encore d'évaluation

- Mise en Place D'une Solution W - ZOUMHANE Fatimazahra - 2856Document62 pagesMise en Place D'une Solution W - ZOUMHANE Fatimazahra - 2856Samira ElkamelPas encore d'évaluation

- Descriptif Technique Reseaux LAN Pour CHUDocument27 pagesDescriptif Technique Reseaux LAN Pour CHUEph Soeurs Bedj ChlefPas encore d'évaluation

- Master Final EsiDocument94 pagesMaster Final EsirazikaPas encore d'évaluation

- DayDocument2 pagesDayKeep Out100% (1)

- Tinkercad | Pas à pas: Créer des objets 3D (CAO), schémas électroniques et apprendre à programmerD'EverandTinkercad | Pas à pas: Créer des objets 3D (CAO), schémas électroniques et apprendre à programmerPas encore d'évaluation

- Vision Industrielle: Permettre aux ordinateurs de dériver des informations significatives à partir d'images numériques, de vidéos et d'entrées visuellesD'EverandVision Industrielle: Permettre aux ordinateurs de dériver des informations significatives à partir d'images numériques, de vidéos et d'entrées visuellesPas encore d'évaluation

- Plaquette Principale VF 1Document4 pagesPlaquette Principale VF 1Khardiata NDIAYEPas encore d'évaluation

- Travail PratiqueDocument2 pagesTravail PratiqueKhardiata NDIAYEPas encore d'évaluation

- MODELISATION DES CLASSES TP TD v2024Document1 pageMODELISATION DES CLASSES TP TD v2024Khardiata NDIAYEPas encore d'évaluation

- MODELISATION DES CLASSES TP TD v2024-02Document1 pageMODELISATION DES CLASSES TP TD v2024-02Khardiata NDIAYEPas encore d'évaluation

- Microsoft SQL Server-FrDocument72 pagesMicrosoft SQL Server-FrmarouenePas encore d'évaluation

- B1220 Man Op Fr20Document10 pagesB1220 Man Op Fr20aritmeticsPas encore d'évaluation

- Catalogue PFEs 2014 PDFDocument38 pagesCatalogue PFEs 2014 PDFSmith ElPas encore d'évaluation

- SPE01-01 - E+F - GRP - Rev04 - AQ RANGEDocument12 pagesSPE01-01 - E+F - GRP - Rev04 - AQ RANGEesteban casanovaPas encore d'évaluation

- Chap 1 - Activité 2 - TP1 Comment Mesurer L'energie Consommée Par Un Appareil ElectriqueDocument3 pagesChap 1 - Activité 2 - TP1 Comment Mesurer L'energie Consommée Par Un Appareil ElectriquejohnPas encore d'évaluation

- COBIT 2019 GuideDocument11 pagesCOBIT 2019 GuideabenbounaPas encore d'évaluation

- 3 Manières de Répondre Aimablement Au Téléphone PDFDocument5 pages3 Manières de Répondre Aimablement Au Téléphone PDFRimelAsahilPas encore d'évaluation

- Hyper VDocument14 pagesHyper Vtalibi abdelPas encore d'évaluation

- Controleurs THDocument71 pagesControleurs THtaoufik ben lahbibPas encore d'évaluation

- Mise À Disposition D'un Téléphone Portable Et/ou D'un Ordinateur PortableDocument2 pagesMise À Disposition D'un Téléphone Portable Et/ou D'un Ordinateur PortableExpert PharmaPas encore d'évaluation

- Archiver Manuellement Des Éléments - OutlookDocument4 pagesArchiver Manuellement Des Éléments - OutlookYonnel MbienePas encore d'évaluation

- Correction Du TP 1 Atelier Prog IIDocument9 pagesCorrection Du TP 1 Atelier Prog IISafa AyadiPas encore d'évaluation

- IP1 Java Cours TDDocument80 pagesIP1 Java Cours TDDupret MiloungouPas encore d'évaluation

- Denis Essoh-CVDocument2 pagesDenis Essoh-CVJoel TétchiPas encore d'évaluation

- Dell E525w Printer Setup Guide en UsDocument36 pagesDell E525w Printer Setup Guide en UsGidget PomPas encore d'évaluation

- Dual Top ST 6-8Document14 pagesDual Top ST 6-8Jean Luc atelier-bancskynet.bePas encore d'évaluation

- Chapitre 5 Securité Admin Base de DonnéeDocument49 pagesChapitre 5 Securité Admin Base de DonnéeHanan TalibPas encore d'évaluation

- Iso 228 1 1982Document8 pagesIso 228 1 1982Eric21Pas encore d'évaluation

- Sns-Fr-Manuel D Utilisation Et de Configuration-V4.2.6Document516 pagesSns-Fr-Manuel D Utilisation Et de Configuration-V4.2.6CLEGBAZAPas encore d'évaluation

- Principe Photovoltaïque Norme UTE C157!12!1 15Document1 pagePrincipe Photovoltaïque Norme UTE C157!12!1 15KAIS GHARIANIPas encore d'évaluation

- CH4 Programmation Modulaire - Animation1bDocument19 pagesCH4 Programmation Modulaire - Animation1bNadhir BndPas encore d'évaluation

- Chap1 Diaw CryptDocument8 pagesChap1 Diaw CryptBabacar SowPas encore d'évaluation

- Debuter Sur Adobe PhotoshopDocument575 pagesDebuter Sur Adobe PhotoshopSteve FotsoPas encore d'évaluation

- Methodes Travail HauteurDocument18 pagesMethodes Travail HauteurAzizPas encore d'évaluation

- TP - 2 CENTOS 8 Configuration Du Serveur DHCP Et D'un Relais DHCPDocument6 pagesTP - 2 CENTOS 8 Configuration Du Serveur DHCP Et D'un Relais DHCPJose Maria Bituga MBA ALENEPas encore d'évaluation

- FP 476 Hiacewebversion CFAO FR BD-1Document2 pagesFP 476 Hiacewebversion CFAO FR BD-1Gerfelin Nsinda MambaPas encore d'évaluation

- Cours chp2Document16 pagesCours chp2Shai MaPas encore d'évaluation

- S03-B - Intro Aux Comp Internes+carte Mere+alim+processusDocument34 pagesS03-B - Intro Aux Comp Internes+carte Mere+alim+processusliloPas encore d'évaluation

- Correctiontd 1 IhmDocument2 pagesCorrectiontd 1 IhmKoutheir EBPas encore d'évaluation

- E Les Erp Les Erp (Enterprise Resource Planning) (Enterprise Resource Planning)Document7 pagesE Les Erp Les Erp (Enterprise Resource Planning) (Enterprise Resource Planning)Il Meravigliosõ AmirPas encore d'évaluation

- Fiche Technique Peinture Façade (GARNOXANE)Document8 pagesFiche Technique Peinture Façade (GARNOXANE)The GuyPas encore d'évaluation