Académique Documents

Professionnel Documents

Culture Documents

Sae Mem 105 PDF

Transféré par

SAEBrussels0 évaluation0% ont trouvé ce document utile (0 vote)

90 vues54 pagesTitre original

SAE_MEM_105.pdf

Copyright

© Attribution Non-Commercial (BY-NC)

Formats disponibles

PDF, TXT ou lisez en ligne sur Scribd

Partager ce document

Partager ou intégrer le document

Avez-vous trouvé ce document utile ?

Ce contenu est-il inapproprié ?

Signaler ce documentDroits d'auteur :

Attribution Non-Commercial (BY-NC)

Formats disponibles

Téléchargez comme PDF, TXT ou lisez en ligne sur Scribd

0 évaluation0% ont trouvé ce document utile (0 vote)

90 vues54 pagesSae Mem 105 PDF

Transféré par

SAEBrusselsDroits d'auteur :

Attribution Non-Commercial (BY-NC)

Formats disponibles

Téléchargez comme PDF, TXT ou lisez en ligne sur Scribd

Vous êtes sur la page 1sur 54

un dossier ralis

par Frdric Museur

pour la SAE- Juin 2006

Cl) w

Zt::J

c:c<C

cz

oz

_c

c-

~ a . .

c c ~

...

...

....1 ....1

1. LA SONORISATION CLANDESTINE .......................... ....... 7

1 .1 Les coutes d'intrieurs . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 7

1 .2 Qualits indispensables l'metteur .... . ..... . ............ 7

1 .3 Le problme des harmoniques ................................ 8

1 .4 Lantenne . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 8

1 .5 La porte . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 8

1 .6 Lautonomie ............................................................. 9

1 . 7 La captation distance .. . . . . . . . .. .. .. .. .. .. .. . .. .. . .. .. .. . . . . .. 1 0

1 .8 Les coutes tlphoniques . .. . . .. . .. . .. .. . . .. .. . . . .. . .. . .. .. . . 1 0

1 .9 Installation d'un magntophone ............................ 11

1 .1 0 Autres appareils . .. .. . .. . .. . .. .. .. . . . . .. .. .. . .. . .. . .. . .. . .. .. .. .. .. . 11

2. L'IDENTIFICATION DE LA VOIX .......................... ....... .. .. 17

2.1 LAuthentification Automatique du Locuteur AAL . . 1 8

2.2 Capture de la voix .................... . ............................ 18

2.3 Traitement numrique de la voix .. . .. . . . .. . . .. .. .. . . . .. . .. . . 1 9

2.31 Dpendance et Indpendance au texte

2.32 Evaluation des performances en AAL

2 .4 Systmes d' AAL ..................................................... 21

2.41 Structure d'un systme d'AAL

2.42 La paramtrisation

2.43 La classification

2.45 La dcision

2.5 Problmes et limites des systmes actuels ........... 27

2.51 Variabilit due au locuteur

2.52 Variabilit due aux conditions d'enregistrement et de la transmission

2.53 Autres problmes

2 .6 Quelques solutions aux problmes de robustesse 28

2.61 Paramtrisations robustes

2.62 R-estimation ou adaptation des modles

2.63 Modles parallles

2. 7 Conclusion . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 28

2.8 Terminologie, glossaire .......................................... 29

3. FORMANTS .... .............. ............................................... .. 35

4. PROGRAMME DE RECONNAISSANCE VOCALE ............ ...... 37

5. ECHELON, UN RSEAU D'COUTE MONDIAL . . . . . . . . . . . . . . . . . .. . . 39

6. CONCLUSION ......................................... ................... ... 45

7. ANNEXES .......................... ............ ... ...... ................ ...... 47

8. RFRENCES ... ................................................ .. ........... 53

Lors de mes recherches sur les coutes, j'ai contact la BSR et la sret de l' tat

afin de les interroger sur le matriel d'coute employ par leur service.

Malheureusement, mes questions sont restes sans rponses (voir annexes).

En ces priodes de lutte anti-terroriste, aucune information ne pouvait tre

divulgue.

J'ai donc d me rabattre sur le net et les bibliothques pour faire un inventaire (non

exhaustif) du matriel existant et d'analyser par moi-mme le fonctionnement et

l' utilit des systmes d'coute.

J'aborderai cependant les sujets suivants d'un point de vue technique :

La sonorisation clandestine (captation distance, coutes tlphoniques, etc ... )

L.:authentification automatique du locuteur.

Les logiciels de reconnaissance vocale.

Echelon, rseau d' coute mondial.

z

0

l-

u

:::::>

Cl

0

a:

1-

z

UJ

(!J

<(

z

z

0

a_

U)

UJ

~

U)

z

<(

Cl

0

Cl

::::::>

<(

~

1. LA SONORISATION CLANDESTINE

bug= dispositif d'coute clandestine.

Une socit franaise se vante d'en avoir

vendu plus de 100 000. De tels disposi-

tifs permettent de connatre ou d'clairer

une situation, c' est--dire de quitter le

domaine de l'hypothse et du possible.

1 . 1 Les coutes

d'intrieurs

Elles sont connues du grand public

grce des micros retrouvs dans des

salles administratives, locaux politiques

etc ... Ce sont des micros-metteurs, dit

" actifs',' que l'on appelle ainsi parce qu'ils

mettent une nergie sous forme d'ondes

lectromagntiques. Ils ont pour fonc-

tion, par l'intermdiaire d'un micro le plus

sensible possible, de capter les sons et

les paroles dans un rayon d'une dizaine

de mtres, pour ensuite les retransmet-

tre par une antenne filaire ou" cadre',' un

poste rcepteur situe dans la priphrie

immdiate +/- 100m. L.:metteur peut

fonctionner en permanence ou bien tre

activ distance l'aide d'une radiocom-

mande, ou par la simple prsence d'une

personne dans le local (bruit, infrarouge

passif, lumire, etc.).

1 .2 Qualits

indispensables

l'metteur

Stabilit en frquence, c'est--dire sa

capacit rester cal sur la mme

frquence d'mission. Il ne doit pas

"glisser" ce qui nuirait la qualit

d'coute. les professionnels optent

pour un metteur pilot par un

quartz, en dlaissant les metteurs

Variable Frequency Oscillator (VFO)

qui ont pour seul avantage leur cot

drisoire. Par contre la frquence ne

cesse de varier sous l'influence de la

proximit du corps humain, d' une ar-

moire mtallique, d'une chute de ten-

sion, de la temprature. Les metteurs

pilots par un quartz, rsonnent sur une

frquence unique et stable, ce qui est un

problme si la frquence est dj occu-

pe. C'est pourquoi, il faudrait toujours

donner la prfrence un Variable Xtal

Oscillator (VXO) qui lui est stable et peut

changer de frquence selon le ralit du

terrain. Et au mieux, il faudrait procder

l'analyse du champ pour dterminer la

frquence la plus apte passer inaperue

au milieu des signaux environnants.

UJ

z

I-

CI)

UJ

Cl

z

<(

_J

u

z

0

~

Cl)

a:

0

z

0

Cl)

<(

_J

w

(!)

<(

z

z

0

c...

Cl)

w

~

Cl)

z

<(

Cl

0

Cl

:::;:)

<(

~

1 .3 Le problme

des harmoniques

Tout metteur met sur la frquence

pour laquelle il est prrgl, mais met

aussi sur des harmoniques, c'est--

dire sur d'autres frquences multiples

de la premire. Plus cette harmonique

s'loigne de la frquence nominale, plus

le signal est faible mais il peut toujours

tre reu par une personne l'coute

d'une autre frquence. Le risque doit

tre connu de l'utilisateur.

1 .4 Lantenne

Les antennes filaires qui quipent ce

genre de matriel ont un rle impor-

tant dans la porte. Il faut savoir que

l'efficacit de l'antenne apparat ds que

sa longueur est suprieur 1/16 de sa

longueur d'onde. On obtient la longueur

d'onde en divisant 300 par la frquence

en mga-hertz. ainsi pour un metteur

oprant a 150MHz sa longueur d'onde

sera de 2m et l'antenne sera suprieure

12,5 cm.

PTT Button

weil concealed

1 .5 La porte

D'autres paramtres influent sur la

porte d'un metteur : les conditions de

propagation (bton, plein air, etc.), choix

de la frquence, du modle de l'antenne,

la puissance apparente rayonne, du ren-

dement de l'metteur, de la sensibilit du

rcepteur. Il existe une formule mathma-

tique pour connatre la porte d'un met-

teur, mais cela reste trs thorique par

rapport la ralit oprationnelle. Seules

les comptences du technicien permet-

tent de tirer le maximum de l'appareil,

en intervenant sur sa puissance et son

antenne, ainsi que sur le choix de son

emplacement.

La faible puissance rayonne n'est pas un

handicap; elle rduit la probabilit de d-

tection puisqu'il faut tre dans un rayon

assez rduit pour pouvoir intercepter son

signal. De plus, les piles se consomment

moins vite.

Si l'on veut une porte plus grande, on

optera pour un rmetteur : on installe

un rcepteur coupl un metteur

qui se chargera de relayer l'mission

capte plus grande distance. Autre pos

sibilit : l'mission est enregistre sur

un magntophone connect au rcep-

teur et dissimul dans la priphrie du

local cout. Problme, Il faudra venir

rechercher la bande et l'coute se fera

en diffr ...

~ " 9 inpfor ln ol PIQn pPOod circut-

The ordi nary office is an information siove for a good spy. AOOv are j ust somo of the ways survellanoo can take place.

1 .6 Lautonomie

Ce type d' metteur est le plus souvent

aliment par une pile, ce qui va poser

un problme d'autonomie. Si l'metteur

est peu puissant, il peut offrir une

autonomie d' environ un mo1s. Au

del de cette dure, il faut ou soit

changer de pile avec tous les risques que

comprend l'intrusion clandestine d'un

local ou soit l'abandonner. Si l'on prvoit

une coute sur une bien plus longue

dure, on va se tourner vers le choix

d'un appareil aliment par le secteur

ou le courant tlphonique, qui fournira

l' alimentation indispensable l'metteur

actif.

On peut aussi sonoriser la pice en in-

stallant un appareil qui vhiculera le sig-

nal, non plus par la voie des airs, mais

sous forme d'onde radiolectrique : il

s'agit d'un appareil courant porteur,

donc d' une liaison filaire.

De l'appartement vo1s1n on recueille la

conversation sur le rseau lectrique,

c'est le principe des interphones fonc-

tionnant sur le secteur.

Si l'on a accs un mur mitoyen, il y a

la solution de l'metteur passif aliment

par couplage magntique : pour cela on

place un metteur dpourvu de toute

alimentation d'un ct de la paroi, qui

va tre aliment par un appareil situ

de l'autre cot de le paroi par effet de

couplage inductif. On peut ainsi suivre la

conversation tout en restant l'abri ...

UJ

z

I-

CI)

UJ

Cl

z

<(

_J

u

z

0

~

Cl)

a:

0

z

0

Cl)

<(

_J

w

(.!J

<(

z

z

0

a...

Cl)

w

~

Cl)

z

<(

0

0

0

:::>

<(

~

1 . 7 La captation

distance

Comme la technologie ne manque pas

de ressource, il est possible d'couter

la conversation se droulant dans une

pice et ceci distance! Il suffit de point-

er un faisceau laser infrarouge sur les

fentre du local, dont les vitres vibrent

imperceptiblement au rythme des sons,

celles-ci se transformant alors en mem-

brane de micro. Le seul problme rside

dans le fait qu'il faille avoir des filtres ca-

pables d'liminer tous les bruits parasites

extrieurs .. . De plus il faut pouvoir capter

le rayon rflchi ce qui impose de se

positionner face la vitre.

On peut aussi capter les rayonnements

mis par un ordinateur n'tant pas au

normes tempest. Un cran de tlvision

ou d'ordinateur fait appel une THT (trs

haute tension) pour le canon du tube. Il

suffit donc de modifier quelque peu un

tlviseur afin d'accorder sa frquence

horizontale et verticale avec celle de

l'ordinateur. Ainsi il est possible de

visionner sur l'cran de tlvision ce que

l'on tape sur l'ordinateur.

1 .8 Les coutes

tlphoniques

Pour mettre un abonn sur coute, les

services officiels procdent distance et

profitent de l'ordinateur pour poser une

"bretelle" qui reste transparente pour

l'utilisateur du tlphone.

Si l'on se trouve l'tranger, il faut alors

se rendre dans l'immeuble o demeure

la personne dont on veut mettre le tl-

phone sur coute, reprer d'o part la

paire (ligne tlphonique), pour ensuite

pouvoir dterminer sa source (bote de

jonction, armoire, etc.) et d'installer un

metteur gros comme un morceau de

sucre!

When Mad magazine launched its

spy vs. Spy"' setied in 1960, most

of the hardward the cartoon

mbatants used was the stuff

fancy. No more. Hlgh-tech

surveillance gadgetry is

now available to both

{lleuths and civilans.

Pour son alimentation, on a deux possi-

bilits : en parallle ou en srie.

En parallle il dispose de son alimenta-

tion ce qui ne modifie pas les paramtres

de la ligne (intensit, tension, rsistance,

capacit,etc.)

En srie donc connect sur un seul fil

il ne serait question d'un metteur puis-

sant car cela dgraderait la qualit des

communications et les utilisateurs le

remarqueraient. Si l'on veut une porte

plus grande on se tournera vers le choix

d'un rmetteur. Les remarques sur la

stabilit des antennes sont valables ici.

1 .9 Installation

d'un magntophone

Les magntophones installs ont un

relais qui dtecte le courant circulant sur

la ligne c'est--dire qu'il s'enclenche et

s'arrte selon que l'on prenne la ligne ou

que l'on raccroche. Il peut tre b a n d ~

mais il faut les relever; on peut auss1

si on en dispose utiliser le varyspeed :

la quantit d'information dpend de la

nature de la cible, particulier ou stand-

art tlphonique d'une multinationnale,

mais attention la dure des piles

1 .1 0 Autres appareils

Le Micro Canon

Principe : On peut accrotre la directiv-

it d'un micro en plaant un tube dit "

interfrences" devant le capteur propre-

ment dit.

Le long de ce tube sont rpartis un grand

nombre d'ouvertures. A l'intrieurdu tube

est dispos un matriau d'absorption

phonique qui permet d'attnuer les

phnomnes d'ondes stationnaires

indsirables qui peuvent se produire

l'intrieur du tube. La rsistance acous-

tique de ce matriau n'est pas constante

le long du tube.

---=-=7"""""''1'=::----0::--

LU

z

I-

CI)

LU

0

z

<(

_J

u

z

0

1-

<(

Cl)

cc

0

z

0

Cl)

<(

_J

LU

C!J

<(

z

z

0

a_

Cl)

LU

~

Cl)

z

<(

Cl

0

Cl

:::;:)

<(

~

La conception de ce microphone fait

que les ondes axiales ne subissent

aucun dcalage de phase durant leur

propagation dans le tube, alors que plus

leur angle d'incidence est diffrent de

zro et plus il se produit d'interfrences

(d'o son nom) le long du tube, inter-

frences qui, par dcalage de phase,

peuvent aller jusqu' l'annulation

" totale" du phnomne sonore.

l'encontre du rflecteur parabolique

(parabole en aluminium utilise par les

chasseurs de son) dont la prsence tend

augmenter la pression acoustique au

niveau de la membrane du microphone

par focal isation, dans le cas du micro

canon, le traitement destin annuler

les phnomnes d'ondes stationnaires

l'intrieur du tube directif tend, par

amortissement, rduire la pression

acoustique parvenant au capteur, et

donc, sa sensibilit apparente. Il exige

ainsi une pr-amplification lectronique

plus importante, ce qui risque de se

traduire par un bruit de fond lectron-

ique plus lev.

Ce type de micro directivit trs

accentue se prte particulirement aux

prises de son effectuer une certaine

distance, au travail la perche (cinma,

vido), la chasse sonore, etc ..

Toute mdaille a son revers. D'une

part, plus le microphone est directif,

plus il ncessite un pointage prcis de

la source, au risque d'un dtimbrage

de celle-ci et une perte de niveau si

cette rgle n'est pas respecte, et d'autre

part, plus le microphone est long, plus il

est encombrant, et plus il faudra le tenir

loign de la source de faon ce qu'il

n'entre pas dans le cadre image.

Exemple : Dans le cas d'un micro

cardiode plac 1 m de la source, en

lisire du cadre. On se retrouvera avec

un micro canon quip d'un tube de

50cm, avec son capteur situ au mieux

1 ,50m de la source .. .

Nous retrouverons gnralement sur ce

type de microphone les mmes qual its

et dfauts que sur les capteurs cardiodes,

mais un prix sensiblement plus lev

et ce en rapport avec l'augmentation de

la directivit et des difficults de concep-

tion et ralisation inhrentes ce type

de transducteur.

Du fait de leur principe, ces micros ne

sont pas sensibles au phnomne de

proximit, puisqu'au plus prs, la source

ne peut tre, dans le meilleur des cas,

qu' 20 cm du capteur. Ils sont par con-

tre particulirement sensibles aux bruits

de vent.

Ne vous rassurez pas bon compte,

une micro canon ne rsout pas tous les

problmes de distance. Dans un mil ieu

trs rverbrant il peut s'avrer d'une

efficacit insuffisante et la diffrence de

rsultat avec un bon hyper-cardiode est

parfois dcevante.

MICRO PARABOLIQUE

MP02

Cet appareil a t spcial-

ement conu pour effec-

tuer des prises de sons

distance. Il se caractrise

par une grande sensibilit

et une trs grande directi-

vit (trs suprieure celle

des "MICROS CANONS").

Il permet d'couter,

au casque, une source

sonore ponctuelle avec

un trs grand rejet des

sons parasites ambiants.

Un filtre passe haut rgla-

ble permet d'accentuer

encore ce rejet, afin de

permettre 1 'coute cor-

recte des sons utiles. En

milieu calme, il permet

une coute grande dis-

tance (1 km et plus).

Sortie pour magnto-

phone.

Alimentation par accu-

mulateur interne avec

chargeur 220 VAC ex-

trieur.

Diamtres de 58-60 cm et

75 cm, suivant le modle

(il est noter que la per-

formance est accrue avec

le diamtre).

Option : Parabole repliable

stro

5KHz

1h.Hz

UJ

z

......

Cl)

UJ

Cl

z

<(

_J

u

z

0

~

Cl)

a:

0

z

0

Cl)

<(

_J

w

(.!J

<(

z

z

0

o...

en

w

~

en

z

<(

Cl

0

Cl

:::>

<(

~

Le 83 lavalier est un microphone de 4,6 mm de

diamtre qui peut tre non visible ou aisment

dissimul. Avec une capsule omnidirectionnelle

condensateur, il a une rponse en frquence ultra plate

et supporte des grosses pressions. L.:aspect rugueux du

Kevlar fait diminuer les bruits de prhension du micro.

Grce un cran de protection lavable, le B3 rsiste

la moisissure et au maquillage. Il peut tre command

avec un embout XLR ou un embout adapt a n'importe

quel systme sans fil .

Spcificits

Compatibilit :

Conu pour fonct ionner

avec n' importe quel

entre micro (balance)

avec une alimentation

fantme

Rponse en frquence :

20Hz to 20kHz +- 3dB

Sensibilit (2k ohm

load) : 10mV/Pa for P/N

B3P4FF05xxx; 1 mV/Pa

for P/N B3P6FF05xxx

Equivalent Acoustic

Noise (EIN) : 24dB SPL

A-Weighted

Maximum de pression :

150 dB (48V.

1 mV/Pa mike)

Alimentation requise :

9V to 48V Phantom

(4mA@ 48V)

Impedance de sortie :

600 ohms, balanced

Connecteur :

XLR-3 Male

(contains preamp)

Dimensions : .23" x .18"

(5.8mm x 4.6mm)

Poids : .012 oz (. 34 g)

Accessoires :

Bote de transport,

clip cravate et

cran anti-vent.

Gadgets:

Tlphone espion NOKIA 3310

Ce tlphone est programm avec un numro et quand

quiconque appelle ce tlphone, il sonne et agis comme

un tlphone normal mais quand celui-ci est appel l avec

un numro espion pralablement programm il rpond

automatiquement sans sonner ni vibrer et son cran

apparat comme si il tait en veille. ainsi on peut couter

une conversation o que l'on se trouve dans le monde

-

- ~ - - - -

Souris avec microphone incorpor

Cet appareil est une souris PC mais elle permet galement de transmettre les in-

formations qu'elle capte avec son micro sensible condensateur n'importe quel

rcepteur. Elle commence fonctionner ds qu'on la connecte au port USB de son

PC qui l'alimente. Elle arrte de transmettre ds que l'on teint son PC.

Spcifications

techniques:

Dimensions:

53 x 95 x 35 mm.

Weight:

75 g. (last model)

Al imentation:

par le port USB quand

le PC est allum

UJ

z

l-

U)

UJ

Cl

z

<(

_J

u

z

0

1-

<(

U)

ex:

0

z

0

U)

<(

_J

UJ

C!J

<(

z

z

0

a_

Cl)

UJ

~

Cl)

z

<(

Cl

0

Cl

::>

<(

~

Prix du Matriel:

Mouchard: micro-espion d'une dizaine de grammes, adhsif ou magntique, au

choi x. 30 euros

Balise: metteur-radio adhsif ou magntique. Emet une pulsat ion sur une certaine

frquence, qui est reue par un rcepteur spcial et permet ainsi de pister longue

distance. Porte: Niveau 0 = 1 km.; 1 = 10 km.; 2 = 100 km.; etc ... Emetteur +

rcepteur: 40 euros

Debugger: Permet de reprer les mouchards et les balises. Petite bote de 500 g.

80 euros

Ecoute tlphonique: se raccorde carrment sur la ligne tlphonique, avec ou

sans l'autorisation des PTI .. Comprend une batterie d'couteurs, un enregistreur

dclanchement automatique et, raccord un micro-ordinateur, avec le logiciel

fourni, donne la localisation de l'cout (en code). Se prsente sous la forme d'un

attach-case d'une dizaine de kilos. 225 euros (niveau 1 et plus).

Transcodeur: Petite bote, se fixant sur une radio ou un tlphone, et qui code

les informations transmises par radio, tlphone ou mme informatique. Seule

une personne en possession d'un transcodeur muni du code correspondant peut

comprendre quelque chose. Les autres auront droit une bouillie numrique t rs

dsagrable pour les oreilles ... 150euro (niveau 2 et plus).

Brouilleur radio: permet de foutre un bordel noir dans les communications

ennemies (et amies aussi, gnralement ... ). Rayon d'effet: (niveau+ 1) km. 75euro

(niveau 1 ou plus).

2. l'IDENTIFICATION DE LA VOIX

Lidentif ication de la voix est considre Les imitateurs essayent habituelle-

par les utilisateurs comme une des ment de reproduire les caractristiques

formes les plus normales de la tech- vocales qui sont les plus videntes

nologie biomtrique, car elle n' est pas au systme auditif humain et ne re-

intrusive et n'exi ge aucun contact crent pas les caractristiques moins

physique avec le lecteur du systme. accessibles qu'un systme automa-

La technologie d'analyse de la voix (aussi

appele analyse du locuteur) s'appl ique

avec succs l o les autres techno

logies sont difficiles employer. Elle

est utilise dans des secteurs comme

les centres d'appel, les oprations

bancaires, l'accs des comptes, sur

PC domestiques, pour l'accs un

rseau ou encore pour des applications

judiciaires.

Il est important de ne pas confondre

analyse du locuteur et dicte vocale.

Dans un cas on cherche dterminer

l' identit d'un individu grce sa voix ;

dans l' autre on cherche dterminer ce

que dit la personne sans se soucier de

son identit.

La plupart des systmes d'identification

de la voix util isent l'affichage d'un texte,

des mots spcifiques doivent tre

lus puis parls afin de vrifier que la

personne authentifier est bien

prsente et qu'il ne s'agit pas d'un

enregistrement .

Les systmes d'identification de la

voi x se concentrent sur les seules

caractristiques de voix qui sont uniques

la configuration de la parole d'un

individu. Ces configurations de la pa-

role sont constitues par une combinai-

son des facteurs comportementaux et

physiologiques.

tis d'identification de voix analyse. Il

n'est donc pas possible d'imiter la voi x

d'une personne inscrite dans la base de

donnes.

La variabilit d'une personne une

autre dmontre les diffrences du

signal de parole en fonction du locuteur.

Cette variabilit, utile pour diffrencier

les locuteurs, est galement mlange

d'autres types de variabilit- variabilit

due au contenu linguistique, variabilit

intra-locuteur (qui fait que la voix dpend

aussi de l'tat physique et motionnel

d'un individu), variabilit due aux con-

ditions d'enregistrement du signal de

parole (bruit ambiant, microphone

utilis, lignes de transmission) - qui

peuvent rendre l'identification du

locuteur plus difficile.

Malgr toutes ces difficults apparentes,

la voix reste un moyen biomtrique

intressant exploiter car pratique et

disponible via le rseau tlphonique,

contrairement ses concurrents.

x

0

>

<(

_J

UJ

Cl

z

0

~

<(

u

L.L..

1-

z

UJ

Cl

~

UJ

(.!J

<(

z

z

0

a...

Cl)

UJ

~

Cl)

z

<(

0

0

0

:::::>

<(

~

2.1 LAuthentification Automatique du Locuteur AAL

Il s'agit de reconnatre automatiquement

l'identit d'une personne prononant

une ou plusieurs phrases, comme un

auditeur humain identifie son interlocu-

teur au cours d'une conversation. Nous

distinguerons :

1. les applications sur site : ser-

rures vocales pour contrle d'accs,

cabines bancaires en libre service,

2. les applications lies aux tlcom-

munications : ces applications

concernent l'identification du locuteur

travers le rseau tlphonique pour

accder un service de transactions

bancaires distance ou pour inter-

roger des bases de donnes en accs

priv,

3. les applications judiciaires : recherche

de suspects, orientations d'enqutes,

preuves lors d'un jugement.

La difficult de la tche d'authentification

n'est pas la mme d'une application

une autre. Dans le cas des applications

sur site , l'environnement de pronon-

ciation de la phrase ou du mot de passe

est plus facilement contrl que dans

le cas des applications via le rseau

tlphonique (distorsions dues au

canal, diffrences entre les combins

tlphoniques, bande passante limite).

Les applications judiciaires prsentent

quant elles des difficults d'un au-

tre ordre (locuteurs non-coopratifs,

enregistrements de mauvaise qualit).

2.2 Capture de la voix

En fonction de l'exemple envisage,

la qualit demande par la capture de

la parole peut rapidement devenir trs

importante.

En effet, cette qualit dpend de la

variabilit de la voix du locuteur dans

le temps comme dans le cas de mala-

die (un rhume). des tats motionnels

(1 'angoisse ou la joie) et de l'ge.

De plus, les conditions d'acquisition de la

voix tels que le bruit et la rverbrat ion,

ainsi que la fidlit des quipements tel

que le microphone jouent trs fortement

sur la qualit de la capture, et donc sur la

qualit des rsultats.

Pour pouvoir tre trait numriquement,

le signal sonore est numris sur 8 ou 16

bits une frquence d'chantillonnage

qui varie entre 8 kHz et 48 kHz.

2.3 Traitement numrique de la voix

Bien que des systmes

performants de reconnais-

sance soient aujourd'hui

disponibles sur le march,

l'i dentification du locuteur

est encore un domaine

de recherche trs actif. Il

est donc difficile de faire

un portrait prcis des

mthodes utilises.

Nous pouvons nanmoins

dcrire un systme stand-

ard de la faon suivante :

Le signal acoustique est,

dans un premier temps,

analys afin d'en extraire

des paramtres. Ces par-

amtres rsultent, entre

autres, d'une analyse spec-

trale du signal (coefficients

de prdiction linaires ou

bancs de filtres).

Les paramtres servent

ensuite l'laboration

ventuelle d'un modle

2.31 Dpendance et Indpendance au texte

La distinction est faite entre les systmes dpendants

et indpendants du texte. En mode dpendant du texte,

le texte prononc par le locuteur (pour tre reconnu du

systme) est le mme que celui qu'il a prononc lors

de l'apprentissage de sa voix. En mode indpendant

du texte, le locuteur peut prononcer n'importe quelle

phrase pour tre reconnu.

Nanmoins, il existe plusieurs niveaux de dpendance

au texte suivant les applications (lists selon le degr

croissant de dpendance au texte)

systmes texte libre (ou free-text) : le locuteur

prononce ce qu'il veut,

systmes texte suggr (ou text-prompted) : un

texte, diffrent chaque session et pour chaque

personne, est impos au locuteur et affich l'cran

par la machine,

et sont introduits dans un

classifieur qui permettra

de dterminer l'identit du

locuteur. De nombreuses

techniques sont utilises

pour raliser ce classifieur.

On peut citer entre autre :

les rseaux de neurones,

les champs de markov

cachs, les mlanges

gaussiens, la quantifica-

tion vectorielle, etc.

systmes dpendants de traits phontiques (ou

speech event dependent) : certains traits phon-

tiques spcifiques sont imposs dans le texte que

le locuteur doit prononcer,

systmes dpendants du vocabulaire (ou vocabulary

dependent) : le locuteur prononce une squence de

mots issus d'un vocabulaire limit (ex. : squence

de digits),

systmes personnaliss dpendants du texte (ou

user-specifie text dependent) : chaque locuteur a

son propre mot de passe.

Les systmes dpendants du texte donnent gnrale-

ment de meilleures performances d'authentification

que les systmes indpendants du texte car la

variabilit due au contenu linguistique de la phrase

prononce est alors neutralise.

><

0

>

<(

_J

UJ

Cl

z

0

~

u

u..

1-

z

UJ

Cl

~

UJ

C!)

<{

z

z

0

o...

Cl)

UJ

~

Cl)

z

<{

Cl

0

Cl

:::::>

<{

~

2.32 Evaluation des performances en AAL

Les performances d'identification du locuteur en ensemble ferm sont donnes par

le taux d'erreur d'identification (pourcentage des cas o le systme ne reconnat

pas le bon locuteur.

Dans le cas d'un systme de vrification du locuteur, on distingue le taux de fausse

acceptation (pourcentage des cas o le systme accepte le locuteur alors que celui-

ci n'est pas la personne qu'il prtend tre) ; et le taux de faux rejet(situation o le

systme rejette le locuteur alors qu'il est vraiment la personne qu'il prtend tre).

L:valuation des performances d'un systme dAAL n'est cependant pas un

problme commun et on ne peut comparer deux systmes partir de ces seuls

taux d'erreur qui dpendent de multiples facteurs. Ainsi, les lments suivants

doivent galement tre pris en compte :

qualit de la parole : enregistrements en studio ou via le canal tlphonique ;

environnement calme ou bruyant; type de rseau tlphonique,

quantit de parole : dure de parole pour l'apprentissage des rfrences de

chaque locuteur; dure de parole des sessions de test,

variabilit intra-locuteur : la voi x d'un locuteur dpend de son tat physique et

motionnel ; de plus, le comportement d'un locuteur se modifie lorsque celui-ci

s'habitue un systme,

population de la base de locuteurs : en identification du locuteur, la taille de

la population a une influence directe sur les performances ; la qualit de la

population (proportion hommes/femmes, bonne rpartition gographique des

locuteurs parlant une mme langue) est galement un facteur intgrer,

intention des locuteurs : la distinction est faite entre les locuteurs coopratifs

(qui veulent tre reconnus par le systme) et les locuteurs non-coopratifs qui

modifient leur voix pour ne pas tre reconnus (cas de certaines applications

judiciaires par exemple). Enfin, certains locuteurs imitent la voix d'une autre

personne pour tre reconnus sa place : ce sont des imposteurs. A ce pro-

pos, lors de l'valuation d'un systme, les imposteurs sont en gnral d'autres

locuteurs de la base de rfrence ce qui n'est pas trs raliste. En effet, en

pratique, un imposteur rel qui tentera d'imiter la voix du locuteur pour lequel il

voudra tre reconnu, n'existera pas forcment dans la base de rfrence.

Les problmes d'valuation sont largement discuts dans le cadre du projet

europen EAGLES qui a pour but d'uniformiser les procdures d'valuation. Des

campagnes d'valuation en AAL ont galement t lances (campagnes NIST

(National lnstitute of Standards and Technology) ) pour comparer les performances

des systmes sur une mme base de donnes ("bench-mark programmes") et

dans des conditions identiques pour tous.

2.4 Systmes d'AAL

Dans cette section, sont prsents la structure gnrale et les diffrents mod-

ules d'un systme d:A.AL. Une revue critique des mthodes existantes est ensuite

propose en soulignant les atouts et dfauts respectifs de chaque mthode. A ce

propos, il est noter que le taux d'erreur d'identification (ou les taux d'acceptation/

faux rejet) d' un systme d:A.AL n'est pas le seul critre de sa qualit.

Sont ajouter :

la rapidit de l'apprentissage des modles et de la phase d'authentification,

la quantit de donnes ncessaire pour l'apprentissage des modles de

locuteurs,

la modularit, c'est--dire la possibilit d'ajouter ou de supprimer un locuteur

de la base sans modifier compltement l'architecture du systme,

la robustesse aux variations intra-locuteurs ou aux conditions

d'enregistrement.

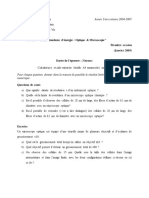

. ....................................................................................................... .

classification

Dcision

1 ModelisatiOn 1 . . , :

: (facultative) : 1 Mesure de s1mllantel

------------- reconnul

P 1

Paramtrisation

ara e .

(analyse acoust1que

t .....................................................................................................

2.41 Structure d'un systme d'AAL

La tche d'authentification automatique du locuteur peut se subdiviser en trois

tapes :

la paramtrisation,

la classification,

la dcision.

Un premier module de traitement du signal ralise l'analyse acoustique du signal

de parole. A l'issue de cette tape, le signal est reprsent par des vecteurs de

coefficients, ce qui permet de rduire l'information en quantit et en redondance.

Ces vecteurs sont ventuellement reprsents par un modle mathmatique ; on

parle alors de mthodes paramtriques. Dans la phase de classification, les vecteurs

du signal de test (ou leur modle) sont compars aux vecteurs des locuteurs de

rfrence (ou leurs modles). La phase de dcision dsigne le locuteur finalement

reconnu.

Les diffrents systmes d:t\AL existants se distinguent, d'une part suivant les

paramtres qu'ils utilisent, et d'autre part suivant les diffrents classificateurs qui

prennent la dcision finale.

x

0

>

<t

_J

LU

0

z

0

<t

u

LL

z

LU

0

UJ

(!)

<x:

z

z

0

a...

U)

UJ

~

dtection

acquisition

comparaison

"

\

/ ~

tr u

1 \

p tr

bruit parole

t

../

.....

_,./

.

on

"i

\

vecteurs

calculs

an

l

/

,1

p

modles

acoustiques

t

T

_ __.,..,-------"'

~ -

ln on

ptissier

patrouille

secrtaire

lectricien

patron

dictionnaire

rponse "Voulez-vous bien rejoindre le patron?"

2.42 La paramtrisation

Quant au choix de paramtres efficients pour l'authentification du locuteur, on

dcrit les attributs ncessaires des bons paramtres pour 1:4AL. Idalement,

les paramtres (ou traits acoustiques) doivent :

tre frquents,

tre facilement mesurables,

ne pas tre trop sensibles la variabilit intra-locuteur,

ne pas tre affects par le bruit ambiant ou les variations dues au canal de

transmission,

tre robustes face aux imitateurs.

En pratique, il est trs difficile de runir tous ces attributs en mme temps. La

slection de traits acoustiques pertinents pour 1:4AL est donc un sujet largement

trait : slection de paramtres sparant les locuteurs en terme de F-ratio (ou ses

variantes) ; slection par programmation dynamique ; slection suivant les taux

d'identification . Finalement, il ressort que les seuls types de paramtres vraiment

pertinents et utilisables efficacement sont les paramtres de l'analyse spectrale

et ventuellement les paramtres prosodiques. Nous pouvons noter qu'i ls sont

respectivement corrls la forme du conduit vocal et la source de l'appareil de

production de la parole.

Paramtres de l'analyse spectrale

Les principaux paramtres de l'analyse

spectrale uti liss en AAL sont les

coefficients de prdiction linaire et

leurs diffrentes transformations (LPC

(Linear Predictive Coefficients), LPCC

(Linear Predictive Cepstral Coefficients),

... ), ainsi que les coefficients issus de

l'analyse en banc de filtres et leurs

diffrentes transformations (coefficients

banc de filtres, MFCC (Mel Frequency

Cepstral Coefficients), ... ).

Les coefficients de prdiction linaire,

proposent quand eux une bonne

synthse sur le choix de paramtres

spectraux. Sans oublier l'utilisation

des versions numriques : la TDF

(Transforme Discrte de Fourier), un

algorithme de calcul rapide : FFT (Fast

Fourier Transform). Toutefois, la TDF ne

peut oprer sur des squences trop

courtes de signal .

Paramtres prosodiques

Le terme "paramtres prosodiques"

runit l'nergie, la dure et la frquence

fondamentale (ou pitch) . Ces param-

tres s'avrent cependant fragiles en

pratique et ne permettent pas, eux

seuls, de discriminer les locuteurs.

En consquence, ils sont souvent

associs aux paramtres de l'analyse

spectrale (surtout l'nergie). C'est

aussi le cas pour la dure et pour la

frquence fondamentale.

Paramtres exploitant la dynamique du

signal de parole

La prise en compte d'une information

de type dynamique peut tre un fac-

teur d'amlioration des performances

d'identification du locuteur.

Nouvelles paramtrisations

Aujourd'hui, les paramtres utiliss

sont pratiquement les mmes pour la

plupart des systmes df\AL. Il existe

cependant quelques exceptions qui

proposent d'utiliser le rsidu de l'analyse

par prdiction linaire, combin avec

les coefficients LPC. Ils utilisent des

paramtres issus d'un bi-spectre

(statistiques d'ordre suprieur), plus

robustes aux dgradations en milieu

bruit. Enfin, AEGIR SYSTEMS qui a

particip la campagne d'valuation NIST

97, utilise des coefficients issus d'une

transforme en paquets d'ondelettes.

La transforme en ondelettes ainsi que

les autres transformes permettent

une analyse multi-rsolution du signal

et sont trs peu utilises en traitement

de la parole, malgr leur prsence dans

de nombreux autres domaines.

x

0

>

<x:

_J

UJ

Cl

z

0

1-

<x:

u

u...

1-

z

UJ

Cl

~

LU

t!J

c::x:

z

z

0

a...

Cl)

LU

~

Cl)

z

c::x:

0

0

0

::::::>

c::x:

~

2.43 La classification

Cette tape consiste comparer les vecteurs du signal du locuteur test aux

vecteurs des locuteurs de rfrence de la base de donnes. Il existe diffrentes

techniques de classification utilises lors de l'identification du locuteur indpendan-

te du texte ; quelques-unes vous sont prsentes ci-aprs :

Mthodes algbriques

Spectres moyens : les paramtres

du spectre moyen long terme

pour IAAL obtiennent un taux

d'identification de 90% sur une base

de dix personnes.

Mthodes statistiques du second

ordre : Des mesures entre matrices

de covariance ont t proposes.

Elles sont faciles implmenter et

donnent de trs bons rsultats avec

des dures de test relativement

courtes (moins de 3s).

Modles Auto Rgressif Vectoriels

(MARV): Ces modles ont pour vo-

cation de prendre en compte la dy-

namique du signal de parole. Une

tude sur le choix de l'ordre des

modles (ex.: le nombre de trames

utilises pour la prdiction) est pro-

pose. Cependant, un ordre lev

des modles engendre une com-

plexit de calcul difficile contrler.

Mthodes connexionnistes

L.:utilisation des rseaux de neurones

en AAL est relativement rcente .

rseaux de neurones et discrimina-

tion :Les rseaux multicouches (MLP

(Multi Layer Perceptron)) utiliss au

dpart ont rapidement prsent des

problmes lors de l'apprentissage

qui devient long et complexe quand

le nombre de locuteurs est grand.

Pour viter ce problme, la tche de

classification est divise en plusieurs

sous-tches de complexit moindre

pour chaque paire de locuteurs. Un

apprentissage plus rapide peut gale-

ment tre obtenu en remplaant les

rseaux multicouches par des r-

seaux RBF (Radial Basis Function) qui

permettent quand eux de prendre

en compte l'information dynamique

en ralisant la classification sur

des segments de plusieurs trames

concatnes. Enfin, l'approche LVO

(Learning Vector Ouantization) est

une mthode de type quantification

vectorielle avec apprentissage discri-

minant des vecteurs de rfrence

l'aide d'un rseau de neurones.

rseaux de neurones et modlisa-

tion : Un dfaut majeur des rseaux

de neurones en classification est le

problme de modularit. En effet,

dans le cas d'un apprentissage dis-

criminant, les modles de tous les

locuteurs doivent tre re-appris quand

une nouvelle personne est ajoute

dans la base. Les modles prdictifs

permettent de modliser un locuteur

indpendamment de tous les autres.

Modlisation mu/ti-classes

approches par segmentation expli-

cite : dans cette approche, le signal

de parole segment est utilis pour

entraner des modles de classes

acoustiques dpendants du locuteur.

Un score d'authentification est cal-

cul pour chaque phonme du signal

de parole pralablement segment,

puis ces scores sont combins afin

de prendre une dcision finale. Le

systme de vrification du locu-

teur se fait en deux phases : une

premire phase de Dcodage Acous-

tico-Phontique (DAP) utilisant des

HMM (Hidden Markov Model), puis

une phase d'authentification du lo-

cuteur bas sur des rseaux RBF

dpendants des phonmes. Il est

intressant de noter qu'avec ces

systmes, les taux d'erreur sont

pratiquement les mmes en mode

dpendant ou en mode indpendant

du texte.

approches par segmentation implic-

ite : Une premire possibilit con-

siste regrouper les vecteurs acous-

tiques en classes. La mthode de

quantification vectorielle (VQ (Vector

Ouantization) ) est la plus souvent

utilise.On retrouve aussi une prise

en compte de la nature squentielle

des vnements phontiques, asso-

cie la quantification vectorielle.

La seconde possibilit consiste uti-

liser des modles probabilistes. Il ex-

iste un HMM 5 tats pour classer les

vecteurs de paramtres du signal d'un

locuteur en 5 catgories correspond-

ant chacune un tat du HMM. Mais

aussi une extension de ces modles en

dcrivant un tat comme une combinai-

son linaire (mixture) de gaussiennes.

Cependant, une exprience comparant

les approches VO aux HMM en mode

indpendant du texte n'a pas montr

une diffrence de performance signifi-

cative entre les deux techniques. Ces

modles base de mixtures de gaussi-

ennes (GMM (Gaussian Mixture Mod-

e!)) sont dsormais largement utiliss

en AAL. Les GMM semblent gale-

ment tre un peu plus robustes quand

les environnements d'apprentissage et

de tests diffrent.

><

0

>

<(

...J

LU

Cl

z

0

1-

<(

u

L.L..

1-

z

LU

Cl

UJ

C!J

<(

z

z

0

a...

Cl)

UJ

~

Cl)

z

<(

0

0

0

:::::>

<(

~

Un point sur les performances actuelles

Linstitut amricain NIST organise chaque anne une campagne d'valuat ion des

systmes d'identification du locuteur. En 1997, la campagne portait sur la tche de

vrif ication du locuteur indpendante du texte. Neuf comptiteurs ont particip

cette campagne: Aegir, BBN, Dragon, ENST, IDIAP, 1n MIT, OGI et SRI. Le classe-

ment f inal s' est fait sur:

un apprentissage sur environ 1 minute de parole correspondant un mlange de

2 conversations enregistres sur 2 combins tlphoniques diffrents,

une mesure de performances ralise partir d'un segment de test de 30

secondes environ.

Les performances sont values sparment pour les portions de test utilisant

un combin tlphonique dj prsent dans la base d'apprentissage et pour les

portions de test utilisant un combin inconnu de la base d'apprentissage. Le score,

qui permet le classement final des systmes, est donn par une fonction de cot

gale la somme pondre des probabilits de faux rejet et de fausse acceptation.

Sur cette valuation, huit laboratoires ont t classs.

Classement f inal de la campagne d'valuation:

LABORATOIRE METHODE CLASSEMENT

Dragon 2 GMM 1

MIT1 GMM 2

BBN1 GMM 3

Dragon 1 LVCSR 4

OGI GMM 5

ITI VO 6

IDIAP- ENST Hybrid HMM 1 MLP 7

SRI - GMM 1 LVCSR 8

Il en ressort que la mthode de classification GMM est la plus performante.

2.45 La dcision

La phase de dcision dsigne le locuteur finalement reconnu . Le procd de cette

phase dpendra fortement de la phase de classification choisie. Dans cette phase

de dcision, le locuteur sera accept, reconnu ou rejet suivant un seuil de dcision,

car on ne pourra jamais avoir 100% de similitude entre le signal du locuteur test et

le signal des locuteurs de la base de rfrence.

2.5 Problmes et limites des systmes actuels

Dans un tutorial sur les avances rcentes en authentification du locuteur, de

nombreux problmes sont lis la variabilit : variabilit due au locuteur et variabil-

it due aux conditions d'enregistrement.

2.51 Variabilit due

au locuteur

Une dgradation croissante des per-

formances a t observe au fur et

mesure que le temps qui spare la

session d'apprentissage de la session

de test augmente. De plus, le comporte-

ment des locuteurs se modifie lorsque

ceux-ci s'habituent au systme. Les

modles des locuteurs doivent donc

tre rgulirement mis jour avec les

nouvelles donnes d'exploitation du

systme. Les altrations de la voix dues

l'tat physique (fatigue, rhume) ou

motionnel (stress) mettent aussi en

chec l'efficacit des systmes.

2.52 Variabilit due

aux conditions

d'enregistrement et

de la transmission

La parole tlphonique est sujette des

dgradations parmi lesquelles on peut

citer la limitation de la bande utile et les

distorsions dues au combin ou au canal

de transmission.

Une diminution des performances pour

de la parole tlphonique est syst-

matiquement observe. On observe

une dgradation des performances

d'identification qui passent de 99.7%

surTIMIT (Texas Instruments Massachu-

setts lnstitute of Tech nol ogy) 76.2%

sur NTIMIT (Network TIMIT) pour 168

locuteurs.

Plus rcemment, on a fait le

point sur les problmes dus aux

diffrences d'environnements tl-

phoniques. Ainsi, dans le cas o les

donnes d'apprentissage et les don-

nes de test ne viennent pas du mme

environnement tlphonique, la dgra-

dation des performances d'identification

du locuteur est trs importante. On

a montr que la plus grande part de

ces dgradations est due aux diffren-

ces de combins tlphoniques entre

l'apprentissage et le test. Une dtec-

tion pralable du combin tlphonique

semble donc ncessaire. Ce point

prcis tait d'ailleurs l'un des enjeux

essentiels lors de la campagne

d'valuation NIST 97.

2.53 Autres problmes

Rcemment, on a tudi l'effet du

codage de la parole utilis dans le rseau

tlphonique mobile GSM sur les per-

formances de vrification du locuteur.

Peu d'articles traitent du problme de

la robustesse des systmes confronts

de la parole enregistre dans un

environnement bruit. La robustesse au

bruit ambiant est pourtant une condition

ncessaire au succs des systmes

df\AL dans des applications en condi-

tions relles.

Enfin, une

robustesse

autre condition est la

vis--vis des imitateurs

occasionnels ou professionnels

><

0

>

<(

_J

UJ

Cl

z

0

......

<(

u

u...

......

z

UJ

Cl

~

w

l

<(

z

z

0

o...

Cl)

w

~

Cl)

z

<(

0

0

0

=>

<(

~

2.6 Quelques solutions aux problmes de robustesse

Nous avons vu dans la section prcdente que la plupart des problmes rencon-

trs en AAL sont dus une ingalit entre les conditions d'apprentissage et les

conditions de test : variabilit due au locuteur, au canal de transmission ou aux

conditions d'enregistrement.

Les mthodes traitant de la rduction des carts dus aux variations du signal de

parole peuvent tre regroupes en deux niveaux :

niveau des paramtres,

niveau des modles.

2.61 Paramtrisations

robustes

Les paramtres peuvent galement tre

retraits aprs l'analyse acoustique:

galisation de canal, filtrage RASTA

(RelAtive SpecTraAI), masquage du bruit

par addition d'un offset aux paramtres

spectraux. Le dfaut de l'galisation de

canal est qu'elle supprime en mme

temps une partie de l'information spci-

fique du locuteur.

2.62 R-estimation ou

adaptation des modles

Comme la voix des locuteurs volue au

avec les donnes d'exploitation. Cette

deuxime alternative ne ncessite au-

cun stockage des donnes de sessions

prcdentes puisque l'adaptation se fait

'en ligne'. L.:adaptation des modles est

galement ncessaire sur de la parole

tlphonique pour prendre en compte les

diffrentes conditions d'appel (combin,

canal, ... ).Une premire solution consiste

crer le modle d'un locuteur partir de

diffrents environnements d'appel. On

propose d'entraner diffrents modles

dpendants du combin tlphonique

pour normaliser le score d'un locuteur.

cours du temps, il est ncessaire de 2.63 Modles parallles

mettre jour les modles des locuteurs

pour viter leur vieillissement. Pour des Rcemment, de nouvelles techniques

raisons pratiques, les modles doivent sont apparues en vue d'augmenter

tre mis jour en utilisant les donnes la robustesse des systmes

d' exploitation. On peut soit restimer d'authentification : leur caractristique

les modles des locuteurs en utilisant commune est l'utilisation de plusieurs

les donnes d'apprentissage initiales reconnaisseurs (travaillant en parallle)

et les nouvelles donnes d'exploitation, qui sont recombins pour prendre une

soit adapter le modle initial du locuteur dcision finale.

2.7 Conclusion

La somme des applications ne cesse de s'agrandir chaque jour. Cette technolo-

gie est souvent employe dans des environnements o la voix est dj capture,

comme les centres d'appel et la tlphonie o elle est le moyen biomtrique le

plus simple et pratique utiliser.

2.8 Terminologie

Le mot Anglais "Biometrie',' utilis pour dfinir "La mesure des lments

morphologiques des humains',' est frquemment traduit en franais par

"Biomtrie':

La dfinition de "Biomtrie',' est en fait (Petit Robert) : "Science qui tudie

l'aide de mathmatiques (statistiques, probabilits) les variations biologiques

l'intrieur d'un groupe dtermin':

En franais, le terme reprsentant "La mesure d'lments de l'homme" est

"Anthropomtrie':

Par commodit (similitude avec la langue anglaise), le terme "Biomtrie" est

utilis la place du terme "Anthropomtrie':

Dans notre cas, on s'intressera l'identification vocale de l'homme.

Abrviations:

AAL

DAP

GMM

HMM

LPC

LPCC

LVCSR

LVO

MARV

MFCC

MLP

NIST

NTIMIT

NTN

PIN

RASTA

RBF

TDNN

IMIT

vo

Authentification Automatique du Locuteur

Dcodage Acoustico-Phontique

Gaussian Mixture Model

Hidden Markov Model

Linear Predictive Coefficients

Linear Predictive Cepstral Coefficients

Large Vocabulary Continuous Speech Recognition

Learning Vector Ouantization (Algorithm)

Modle Auto Rgressif Vectoriel

Mel Frequency Cepstral Coefficients

Multi Layer Perceptron

National lnstitute of Standards and Technology

(Telephone) NetworkTIMIT

Neural Tree Network

Persona! Identification Number

RelAtive SpecTrAl (Methodology)

Radial Basis Function

Time Delay Neural Network

Texas Instruments Massachusetts lnstitute ofTechnology

Vector Ouantization

><

0

>

<(

_J

LU

0

z

0

1-

<(

u

u....

1-

z

LU

0

~

LU

(.!J

<(

z

z

0

o...

(/)

LU

~

(/)

z

<(

0

0

0

::J

<(

~

2.8 Glossaire

Ce glossaire va vous permettre de mieux apprhender le monde de la biomtrie

et son jargon spcifique. Vous y trouverez la dfinition des mots essentiels pour

comprendre ce domaine

1 contre 1 :Voir authentification

1 contre n :Voir identification

Authentification : Procd permettant de vrifier l'identit d'une personne.

Il comprend deux tapes :

1. L.:utilisateur fournit un identifiant Id au systme de reconnaissance (par

exemple un numro d'utilisateur).

2. L.:utilisateur fournit ensuite un chantillon biomtrique qui va tre compar

l'chantillon biomtrique correspondant l'utilisateur Id contenu dans la base

de donne biomtrique du systme. Si la comparaison correspond, l'utilisateur

est authentifi.

Identification : Procd permettant de dterminer l'identit d'une personne.

Il ne comprend qu'une tape :

1. L.:utilisateur fournit un chantillon biomtrique qui va tre compar tous les

chantillons biomtriques contenus dans la base de donnes biomtriques du

systme. Si l'chantillon correspond celui d'une personne de la base, on ren-

voie son numro d'utilisateur. Sinon l'identification choue.

BioAPI : Biomtrie Application Programming Interface. Interface de program-

mation standard commune tous les moyens biomtriques, dfinie par le Bio-

APl Consortium.

Biomtrie comportementale : Il s'agit d'un type de biomtrie caractrise

par un trait d'attitude qui est appris et acquis au fil du temps (par exemple sa

faon de signer un document, de marcher, d'utiliser un clavier ... ) plutt que par

une caractristique physiologique.

Capteur biomtrique : Dispositif d'acquisition permettant d'obtenir une

reprsentation numrique d'un lment du corps humain.

Capture : mthode de collecte d'un chantillon biomtrique d'un utilisateur.

Caractristique Biomtrique : La plupart des systmes biomtriques ne

compare pas directement les donnes acquises (image, son, etc.). On utilise

plutt diffrentes mthodes mathmatiques pour extraire une quantit de don-

nes moins importantes, mais contenant l'essentiel de l'information permet-

tant de diffrencier deux individus (par exemple les minuties dans le cas de

l'empreinte digitale). Ces donnes sont des lments caractristiques.

CIP/NIP : Code/Numro d'Identification Personnel. En anglais Pl N Person-

nal Identification Number . Combinaison de chiffres et/ou de lettres destins

l'identification d'une personne. Le CIP est unique; il ne peut qualifier qu'un

seul individu. Les codes confidentiels de cartes bancaires ne sont pas des Cl P

puisqu'un mme code peut tre attribu plusieurs personnes.

Classification : Ce procd permet d'affecter une donne biomtrique une

classe donne. La classification est utilise par exemple par certains systmes

de reconnaissance d'empreintes digitales (avec des classes telles que : bou-

cles, arches ou tourbillons), dans le but d'acclrer les identifications. En effet,

la sparation des donnes en plusieurs classes permet de rduire la taille de la

base de recherche et donc d'acclrer le processus.

Comparaison : Processus d'valuation de correspondance d'un chantil-

lon biomtrique avec un ou plusieurs modle(s) de rfrence prcdemment

stock(s).

Correspondance : Processus de comparaison d'un chantillon biomtrique

avec une rfrence dj stocke et valuation du degr de similarit. Une dci-

sion d'acceptation ou de rejet est fonde sur le dpassement ou non du seuil

par le score.

Critre de performance : Critre prdtermin tabli pour valuer la per-

formance d'un systme biomtrique et test Degrs de libert : Nombre de

caractristiques statistiquement indpendantes d'une donne biomtrique.

Degrs de libert : Nombre de donnes statistiquement indpendantes con-

tenues dans un chantillon biomtrique. Cela exprime la complexit d'une don-

ne en terme de quantit d'information.

Donne biomtrique : Information extraite d'un chantillon biomtrique et

utilis soit pour construire un modle de rfrence ou pour comparer des

modles existants.

chantillon biomtrique : Reprsentation sous forme numrique d'un l-

ment du corps humain. On obtient un chantillon biomtrique l'aide d'un cap-

teur biomtrique.

chec l'enrlement : vnement ayant lieu lorsqu'une personne ne russit

pas s'enrler. Ceci inclut les cas o la personne ne peut pas fournir l'chantillon

biomtrique demand, les cas o la qualit de l'chantillon est insuffisante, etc ...

Taux d'chec l'enrlement : Evaluation statistique de la partie de la popu-

lation ne pouvant pas tre enrle sur un systme donn. Ce taux dpend de

la mthode de capture, du capteur et de l'algorithme utilis ainsi que des cara-

ctristiques de la population tudie.

Enrlement : tape initiale au cours de laquelle sont captures les donnes

biomtriques qui serviront de rfrences lors des authentifications ou identifica-

tions futures. C'est aussi lors de cette tape qu'un identifiant est associ aux

donnes biomtriques de chaque personne. Un soin tout particulier doit tre

apport cette premire capture, car c'est sa qualit qui dterminera les perfor-

mances futures du systme.

Extraction : Processus de conversion d'un chantillon biomtrique captur en

donne biomtrique pouvant tre compare au modle de rfrence.

Fausse Acceptation : vnement ayant lieu lorsqu'un systme biomtrique

accepte une personne alors qu'elle n'est pas dans sa base d'utilisateurs. Cette

vnement doit tre le plus rare possible pour assurer la scurit d'un systme

biomtrique.

><

0

>

<(

_J

LU

0

z

0

1--

<(

u

u....

1--

z

LU

0

~

LU

C!)

<!

z

z

0

o...

Cl)

LU

~

Cl)

z

<!

Cl

0

Cl

::>

<!

~

Faux Rejet : vnement ayant lieu lorsqu'un systme biomtrique refuse une

personne alors qu'elle est dans sa base d'utilisateurs. Cet vnement est sou-

vent d une mauvaise acquisition des donnes biomtriques et est peru

comme une gne par l'utilisateur.

TFA- Taux de fausse acceptation : Indique la probabilit qu'un utilisateur

inconnu soit identifi comme tant un utilisateur connu. Ce taux dfinit la scu-

rit du systme biomtrique.

TFR -Taux de faux rejet : Indique la probabilit qu'un utilisateur connu soit

rejet par le systme biomtrique. Ce taux dfinit en partie le confort d'utilisation

du systme biomtrique.

TEE -Taux d'gale erreur : Donne un point pour lequel le TFA est gal au

TFR.

Gabarit : (En anglais : Template) Modle initial cr au cours de l'enrlement.

Modle mathmatique dcrivant certaines caractristiques physiques ou com-

portementales d'un individu. On comparera par la suite les demandes de recon-

naissance ce modle

Identification : Voir Authentification

Matching (Algorithme de) : Procd mathmatique permettant d'effectuer

la comparaison de deux chantillons biomtriques.

Modle de rfrence: Donne reprsentant une caractristique biomtrique

d'un individu utilise par un systme biomtrique pour permettre la comparai-

son avec des chantillons soumis posteriori.

Moteur biomtrique : Ensemble d'algorithmes permettant l'enrlement, le

matching, ainsi que toutes les tapes intermdiaires du procd de reconnais-

sance d'un lment biomtrique (amlioration des images, dtermination de la

qualit, extraction des caractristiques discriminantes, etc.)

Prtendant : Personne soumettant un chantillon biomtrique pour vrifica-

tion d'une identit.

ROC Curve (Receiver Operating Caracteristics curve) : Dans le cadre bi-

omtrique, cette courbe reprsente l'volution du FRR en fonction du FAR.

L:tude de cette courbe permet de dterminer les performances d'un systme

bio mtrique.

SDK (Software Development Kit): Littralement kit de dveloppement logiciel .

Ensemble de briques logicielles permettant d'intgrer une solution t ierce (par

exemple l'acquisition d'une empreinte digitale l'aide d'un capteur) dans une

autre application, sans pour autant possder le code source de celle-ci.

Seuil de dcision : L:acceptation ou rejet d'une donne biomtrique dpend

du passage du score de correspondance au-dessus ou au-dessous du seuil. Ce

dernier est ajustable pour rendre le systme biomtrique plus ou moins strict,

cela dpend des lments requis par tout systme application biomtrique.

Seuil de rejet: Score minimum en dessous duquel un algorithme biomtrique

rejettera une authentification/identification.

Seuil d'acceptation : Score au dessus duquel un algorithme biomtrique ac-

ceptera une authentification/identification.

Systme Biomtrique : Dispositif automatis permettant de :

1. Acqurir des donnes biomtriques.

2. Extraire des informations discriminantes partir de donnes.

3. Comparer ces informations avec celles contenues dans un ou plusieurs

gabarits servant de rfrence.

4. Dcider s'ils correspondent.

5. Indiquer l'utilisateur si l'authentification ou l'identification a russi ou

chou.

Systme multimodale : Systme uti 1 isa nt diffrents moyens d'authentification

(biomtriques ou non) pour vrifier l'identit d'une personne.

Taux d'erreur gal : Quand le seuil de dcision d'un systme est tabli pour

que la proportion de faux rejet soit approximativement gal la proportion de

fausse acceptation on a un taux d'erreur gal.

Temps de rponse : Priode temporelle requise par un systme biomtrique

pour retourner une dcision sur l'authentification d'un chantillon biomtrique.

Tentative d'authentification : Soumission d'un lment un systme bi-

omtrique pour identification ou vrification. Un systme biomtrique peut per-

mettre plus d'un essai pour identifier ou authentifier.

Utilisateur : Personne interragissant avec un systme biomtrique pour

enregistrer ou faire vrifier son identit (diffrent de l'oprateur).

><

0

>

<(

_J

LU

Cl

z

0

1-

<(

u

LL

1-

z

LU

Cl

~

LU

l

<!

z

z

0

a...

U)

LU

~

U)

z

<!

Cl

0

Cl

::::::>

<!

~

3. FORMANTS

Dans l' intonation, les changements

de frquence sont perus comme des

variations de hauteur : plus la frquence

est grande, plus le ton est haut et inverse-

ment. Chaque voyelle se caractrise par

son timbre spcifique. Le timbre est

dtermi n par deux formants (F1 et F2

=ce sont les endroits du spectre sonore

d' un son qui prsentent les plus grandes

accumulations d'nergie sonore) . Le

F1 indique l'aperture et le F2 indique la

hauteur du son : plus le F2 est lev plus

le son est aigu.

En musique, le timbre est l' une des

caractristiques du son. Dans un

sens trs large, celui-ci reprsente la

diffrence perue entre deux sons de

mme hauteur - de mme frquence

-et de mme amplitude. Dans un sens

plus large, le timbre est la couleur

du son, comme par exemple la cou-

leur d'une voix ou d'un instrument de

mus1que.

En phontique, on appelle voyelle un

son du langage humain dont le mode

de production est caractris par le

libre passage de l'air dans les cav-

its situes au-dessus de la glotte,

savoir la cavit buccale et/ou les fosses

nasales. Ces cavits servent de rsona-

teurs dont la forme et la contribution

relative l' coulement de l'air influe sur

la qualit du son obtenu. La plupart des

voyelles utilises dans les langues sont

sonores, c'est--dire qu'elles sont pro-

nonces avec une vibration des cordes

vocales, mais des voyelles sourdes, sans

vibration des cordes vocales, sont

util ises dans certaines langues comme

le cheyenne et le japonais. Le chuchote-

ment utilise aussi - par dfinition - des

voyelles sourdes.

Les voyelles sont opposes aux

consonnes, car ces dernires se

caractrisent par une obstruction au

passage de l'air. D'un point de vue per-

ceptif, les voyelles se manifestent par

des sons clairs tandis que les con-

sonnes se caractrisent par des bruits

tels qu'un chuintement, un sifflement, un

roulement, un claquement, etc. Par

ailleurs, la voyelle sert gnralement

de sommet la syllabe tandis que les

consonnes ne jouent gnralement

pas ce rle. On notera cependant que

certaines consonnes ne produisent pas

de bruit caractristiques d' une consonne

et prsentent une faible obstruction au

passage de l'air : ce sont les spirantes

centrales, appeles semi-voyelles (par

exemple : [w] dans oui qui se rapproche

de [y] dans hue) . Certaines consonnes

liquides telles que le [r] roul ou le [1]

peuvent servir de sommet d' une syllabe;

elles sont dites alors vocalises.

U)

1-

z

<!

~

a:

0

L..l...

UJ

(!)

<!

z

z

0

a...

Cl)

UJ

~

Cl)

z

<!

Cl

0

Cl

=>

<!

~

Voyelles orafes Voyelles nasales Voy. non-arrondies Voy. arrondies

Caractristiques principales d'une voyelle

Le timbre des voyelles dpend du nombre, de la forme et du volume des

rsonateurs traverss par l'air expir :

nombre de rsonateurs :

lorsque la totalit de l'air expir passe par la cavit buccale, les voyelles sont

dites orales

franais : ah!, eau, hi! ;

lorsque une partie de l'air passe par les fosses nasales, les voyelles sont dites

nasales

franais : an, un, hein?, on

portugais : graphmes a, 6

lorsque les lvres sont projetes vers l'avant, il se cre un espace entre celles-ci

et les dents; cette cavit labiale constitue un troisime rsonateur qui modifie le

son; les voyelles produites ainsi sont dites arrondies

franais :ou, heu, oh, hue!

allemand : graphmes 6,

2 profondeur du point d'articulation :

3

lorsque la partie avant de la langue se rapproche de l'avant du palais, les voyelles

sont dites antrieures

franais: h!, haie, hue!, ah'!'

lorsque l'arrire de la langue se rapproche de l'arrire du palais, les voyelles sont

dites postrieures

franais : oh!, hou!

lorsque la partie centrale de la langue se rapproche du palais, les voyelles sont

dites centrales

allemand : e atone, par exemple dans Drre

portugais : i atone, par exemple dans noite

Le volume du rsonateur buccal dpend essentiellement du degr d' ouverture

de la bouche ; on distingue gnralement 4 degrs d'aperture, bien qu' un

continu entre l'aperture maximale et l'aperture minimale soit attest :

degr 1 : voyelles d'aperture minimale ou fermes (exemple : i)

degr 2 : voyelles mi-fermes (exemple : );

degr 3 : voyelles mi-ouvertes (exemple : );

degr 4 : voyelles d'aperture maximale ou ouvertes (exemple : a) .

4. PROGRAMME DE RECONNAISSANCE VOCALE

Les logiciels de reconnaissance vocale Afin de faire oublier ce faux dpart,

continuent de gagner en prcision plusieurs entreprises s'vertuent depuis

des annes optimiser leurs logiciels

Une technologie en constante volution de reconnaissance vocale en faisant

Bien que ne faisant toujours pas

l'unanimit, les logiciels de reconnais-

sance vocale ont volu au point de

pouvoir enfin laisser envisager un gain

rel de productivit. Une mise en garde

toutefois : encore faut-il avoir la patience

de bien roder le logiciel et de tolrer ses

invitables bourdes occasionnelles.

Bien qu'elles soient la mode et com-

mencent tre connues du grand

public, certaines technologies sont

encore loin d'avoir atteint leur pleine

maturit car il subsiste des interrogations

aussi bienquant leurusagequ' leurvaleur

relle. C'est certes le cas de la reconnais-

sance vocale sur PC. Bien sr, parler un

ordinateur plutt que d'avoir entrer des

donnes via un clavier ou autre medium

de saisie fait partie des fantasmes inas-

souvis de l'utilisateur de PC moyen et la

possibilit de parler une machine

frappe l'imaginaire depuis longtemps.

Ds 1968, avec HAL, l'ordinateur central

du film 2001, l'Odysse de l'espace,

Stanley Kubrick illustrait bien la fascina-

tion que pouvait susciter un tel dialogue.

Depuis, mme si on en est encore

qu'au monologue, il faut bien admettre

que les rsultats dcevants de la dicte

vocale ont longtemps refroidi les ardeurs

des utilisateurs de cette technologie en

dveloppement perptuel auxquels on

promet sans cesse que cette fois est la

bonne.

reculer les obstacles principaux inhrents

cette technologie. D'une part, les cher-

cheurs tchent sans cesse d'augmenter

le champ lexical, pass d'une trentaine

de mots reconnus au dbut des annes

quatre-vingt plus d'un million. D'autre

part, ils veillent amliorer le filtrage du

bruit tout en peaufinant les algorithmes

afin de mieux rendre compte de la

variabilit de la voix dans le temps. Enfin,

la technologie volue lentement mais

srement vers le mode multilocuteur,

afin de permettre de s'adapter instanta-

nment tout individu, quelle que soit

sa voix ou son accent.

En attendant, il faudra toutefois continu-

er de se soumettre l'invitable phase

d'apprentissage qui consiste lire voix

haute pendant de longues minutes, voire

heures, le temps que le logiciel s'ajuste

votre dbit et prononciation. videm-

ment, plus on s'astreint cet exercice

fastidieux, meilleurs seront les rsultats.

UJ

_J

<(

u

0

>

UJ

u

z

<(

(/)

(/)

<(

z

z

0

u

UJ

a:

UJ

Cl

UJ

~

~

<(

0:::

(!)

0

a:

a_

LU

C!J

<(

z

z

0

a_

Cl)

LU

~

Cl)

z

<(

0

0

0

::::::>

<(

~

Pour ceux qui ne seraient pas dj familiers avec ce type d'application, disons qu'en

gros, les logiciels de reconnaissance vocale permettent d'effectuer trois opra-

tions:

Dicter du texte presque n'importe quelle application qui requiert d'entrer des

donnes

Contrler via des commandes vocales plusieurs des fonctionnalits de

Windows et de quelques autres logiciels compatibles

Faire relire l'aide d'une voix synthtise du texte par le logiciel

l'usage, on se rend vite compte que la premire fonctionnalit est la plus

impressionnante, la seconde la plus utile et la dernire la plus fiable. Bien que le jeu

en vaille peut-tre la chandelle pour plusieurs, prs de 50% des utilisateurs de ce

type de logiciels abandonnent en cours de route et cessent compltement de les

employer selon le groupe Gartner. Voil peut-tre pourquoi mme si la popularit

des systmes de reconnaissance de la voix est appele s'accrotre, on observe

que les diteurs continuent de cibler tout particulirement les mdecins, avocats et

autres professions o le travail comporte un grand volume de dicte.

5. ECHELON, UN RSEAU D'COUTE MONDIAL

Les 22 et 23 fvrier 2000, le Parlement europen examinait un rapport sur le

fonctionnement d'un rseau d'coute anglo-saxon baptis Echelon

Cr aux tats-Unis pendant la guerre froide pour l'interception des transmissions