Académique Documents

Professionnel Documents

Culture Documents

Certified Ethical Hacker: Qu'est-Ce Qu'un Hacker Éthique Certifié ?

Transféré par

patersan lawsonTitre original

Copyright

Formats disponibles

Partager ce document

Partager ou intégrer le document

Avez-vous trouvé ce document utile ?

Ce contenu est-il inapproprié ?

Signaler ce documentDroits d'auteur :

Formats disponibles

Certified Ethical Hacker: Qu'est-Ce Qu'un Hacker Éthique Certifié ?

Transféré par

patersan lawsonDroits d'auteur :

Formats disponibles

info@theskillgate.

com

www.theskillgate.com

+916305154552 | +2250565630626

CertifiedEthical Hacker

Qu'est-ce qu'un hacker éthique certifié ?

Un hacker éthique certifié est un spécialiste travaillant généralement dans un environnement d'équipe

rouge, axé sur l'attaque des systèmes informatiques et l'accès aux réseaux, applications, bases de

données et autres données critiques sur les systèmes sécurisés. A C|EH® comprend les stratégies

d'attaque, l'utilisation de vecteurs d'attaque créatifs et imite les compétences et la créativité des

pirates malveillants. Contrairement aux hackers et acteurs malveillants, les hackers éthiques certifiés

opèrent avec l'autorisation des propriétaires du système et prennent toutes les précautions

nécessaires pour garantir la confidentialité des résultats. Les chercheurs de Bug Bounty sont des

hackers éthiques experts qui utilisent leurs compétences d'attaque pour découvrir les vulnérabilités

des systèmes.

Qu'est-ce que C|EH® v12 ?

Le Certified Ethical Hacker a été aguerri au cours des 20 dernières années, créant des centaines de milliers

de Certified Ethical Hackers employés par les plus grandes entreprises, les armées et les gouvernements du

monde entier.

Dans sa 12e version, le Certified Ethical Hacker propose une formation complète, des laboratoires

d'apprentissage pratiques, des cybergammes pratiques pour l'engagement, des évaluations de certification,

des cyberconcours et des opportunités d'apprentissage continu dans un programme complet organisé par

notre nouveau cadre d'apprentissage : 1. Apprendre 2. Certifier 3. S'engager 4. Concourir.

Le C|EH v12 équipe également les aspirants professionnels de la cybersécurité avec les

tactiques, techniques et procédures (TTP) pour créer des pirates éthiques qui peuvent

découvrir les faiblesses de presque tous les types de systèmes cibles avant que les

cybercriminels ne le fassent.

Quoi de neuf dans le C|EH® v12

Le C|EH® v12 est un programme de formation spécialisé et unique en son genre pour vous

apprendre tout ce que vous devez savoir sur le piratage éthique avec une formation

pratique, des laboratoires, une évaluation, un engagement simulé (pratique) et un piratage

mondial concours. Restez au top avec les compétences les plus recherchées pour réussir

dans le domaine de la cybersécurité.

www.theskillgate.com info@theskillgate.com +916305154552 | +2250777901456

info@theskillgate.com

www.theskillgate.com

+916305154552 | +2250565630626

Plan de cours

20 modules qui vous aident à maîtriser les bases du piratage éthique et à vous préparer à passer

l'examen de certification C|EH

Module 01

Introduction au piratage éthique

Couvrir les principes fondamentaux des problèmes clés du monde de la sécurité de l'information, y

compris les bases du piratage éthique, les contrôles de sécurité de l'information, les lois pertinentes et

les procédures standard.

Module 02

Impression à pied et reconnaissance

Apprenez à utiliser les dernières techniques et outils pour effectuer une empreinte et une

reconnaissance, une phase critique de pré-attaque du processus de piratage éthique.

Module 03

Analyse des réseaux

Apprenez différentes techniques d'analyse de réseau et contre-mesures.

Module 04

Énumération

Apprenez diverses techniques d'énumération, telles que les exploits Border Gateway Protocol (BGP) et

Network File Sharing (NFS), ainsi que les contre-mesures associées.

Module 05

Analyse de vulnérabilité

Apprenez à identifier les failles de sécurité dans le réseau, l'infrastructure de communication et les

systèmes finaux d'une organisation cible. Différents types d'évaluation de la vulnérabilité et d'outils

d'évaluation de la vulnérabilité.

Module 06

Piratage du système

Découvrez les différentes méthodologies de piratage du système, y compris la stéganographie,

les attaques de stéganalyse et les pistes de couverture, utilisées pour découvrir les vulnérabilités

du système et du réseau

Module 07

Menaces de logiciels malveillants

Découvrez les différents types de logiciels malveillants (cheval de Troie, virus, vers, etc.), les

logiciels malveillants APT et sans fichier, la procédure d'analyse des logiciels malveillants et les

contre-mesures des logiciels malveillants.

Module 08

Reniflement

www.theskillgate.com info@theskillgate.com +916305154552 | +2250777901456

info@theskillgate.com

www.theskillgate.com

+916305154552 | +2250565630626

Découvrez les techniques de reniflage de paquets et comment les utiliser pour découvrir les

vulnérabilités du réseau, ainsi que les contre-mesures pour se défendre contre les attaques de

reniflage.

Module 09

Ingénierie sociale

Apprenez les concepts et les techniques d'ingénierie sociale, y compris comment identifier les

tentatives de vol, auditer les vulnérabilités au niveau humain et suggérer des contre-mesures

d'ingénierie sociale.

Module 10

Déni de service

Découvrez les différentes techniques d'attaque par déni de service (DoS) et DoS distribué (DDoS),

ainsi que les outils utilisés pour auditer une cible et concevoir des contre-mesures et des

protections DoS et DDoS.

Module 11

Détournement de session

Comprendre les différentes techniques de piratage de session utilisées pour découvrir la gestion

de session au niveau du réseau, l'authentification, l'autorisation et les faiblesses

cryptographiques et les contre-mesures associées.

Module 12

Éviter les IDS, les pare-feu et les pots de miel

Initiez-vous au pare-feu, au système de détection d'intrusion (IDS) et aux techniques d'évasion du

pot de miel ; les outils utilisés pour auditer un périmètre de réseau à la recherche de faiblesses ;

et contre-mesures.

Module 13

Piratage de serveurs Web

Découvrez les attaques de serveurs Web, y compris une méthodologie d'attaque complète

utilisée pour auditer les vulnérabilités des infrastructures de serveurs Web et les contre-mesures.

Module 14

Piratage d'applications Web

Découvrez les attaques d'applications Web, y compris une méthodologie complète de piratage

d'applications Web utilisée pour auditer les vulnérabilités des applications Web et les contre-

mesures.

Module 15

Injection SQL

Découvrez les attaques par injection SQL, les techniques d'évasion et les contre-mesures

d'injection SQL.

www.theskillgate.com info@theskillgate.com +916305154552 | +2250777901456

info@theskillgate.com

www.theskillgate.com

+916305154552 | +2250565630626

Module 16

Piratage des réseaux sans fil

Comprendre les différents types de technologies sans fil, y compris le chiffrement, les menaces,

les méthodologies de piratage, les outils de piratage, les outils de sécurité Wi-Fi et les contre-

mesures

Module 17

Piratage des plateformes mobiles

Apprenez le vecteur d'attaque de la plate-forme mobile, le piratage Android et iOS, la gestion des

appareils mobiles, les directives de sécurité mobile et les outils de sécurité.

Module 18

Piratage IoT et OT

Découvrez différents types d'attaques IoT et OT, la méthodologie de piratage, les outils de

piratage et les contre-mesures.

Module 19

Cloud computing

Apprenez différents concepts de cloud computing, tels que les technologies de conteneurs et

l'informatique sans serveur, diverses menaces de cloud computing, les attaques, la méthodologie

de piratage et les techniques et outils de sécurité cloud.

Module 20

Cryptographie

Découvrez les algorithmes de chiffrement, les outils de chiffrement, l'infrastructure à clé

publique (PKI), le chiffrement des e-mails, le chiffrement de disque, les attaques de chiffrement

et les outils de cryptanalyse.

Certification Ethical Hacker (C|EH®)

L'examen C|EH® est un examen de 4 heures avec 125 questions à choix multiples. Cet

examen basé sur les connaissances testera vos compétences dans les menaces de sécurité

de l'information et les vecteurs d'attaque, la détection des attaques, la prévention des

attaques, les procédures, les méthodologies, et plus encore !

Accédez à notre plan d'examen pour C|EH®

www.theskillgate.com info@theskillgate.com +916305154552 | +2250777901456

info@theskillgate.com

www.theskillgate.com

+916305154552 | +2250565630626

Certification Pratique C|EH

Le C|EH Practical est un examen 100 % pratique de 6 heures dispensé dans notre Cyber Range qui vous

oblige à démontrer des compétences et des capacités de techniques de piratage éthique telles que :

• Outils d'analyse de ports (par exemple, Nmap, Hping)

• Détection de vulnérabilité

• Attaques sur un système (par exemple, DoS, DDoS, détournement de session,

attaques de serveurs Web et d'applications Web, injection SQL, menaces sans fil)

• Méthodologie d'injection SQL et techniques d'évasion

• Outils de sécurité des applications Web (par exemple, Acunetix WVS)

• Outils de détection d'injection SQL (par exemple, IBM Security AppScan)

• Protocoles de communication

Il s'agit de la prochaine étape pour devenir un Master C|EH® après avoir obtenu votre

certification C|EH®. Au sein du C|EH® Practical, vous disposez d'un temps limité pour

relever 20 défis afin de tester vos compétences et vos compétences dans une cybergamme

basée sur la performance. Cet examen n'est PAS une simulation et intègre un réseau

d'entreprise en direct de machines virtuelles et d'applications avec des solutions pour

découvrir les vulnérabilités.

Maîtrise C|EH

À la fin du programme C|EH® (Master), composé du C|EH® et du C|EH® (Practical), le titre

C|EH® (Master) est décerné. Les Masters C|EH® ont démontré leur maîtrise des

connaissances, des compétences et des capacités du piratage éthique avec un total de 6

heures de tests pour prouver leur compétence. Les 10 meilleurs élèves des examens C|EH®

et C|EH® Practical figurent sur le C|EH® Master Global Ethical Hacking Leader Board.

L'examen C|EH® en un coup d'œil

Exam Details C|EH® (MCQ Exam) C|EH® (Practical)

Number of Questions/Practical 125 20

Challenges

Test Duration 4 Hours 6 Hours

Test Format Multiple Choice Questions iLabs Cyber Range

Test Delivery ECC EXAM, VUE -

Availability - Aspen-iLabs

Exam Prefix 312-50 (ECC EXAM), 312-50 (VUE) -

Passing Score Refer to 70%

https://cert.eccouncil.org/faq.html

www.theskillgate.com info@theskillgate.com +916305154552 | +2250777901456

info@theskillgate.com

www.theskillgate.com

+916305154552 | +2250565630626

Mises à jour clés de C|Eh V12

Caractéristiques:

Nouvelle méthodologie d'apprentissage : Apprendre – Certifier – S'engager – Concourir

Participez : de nouveaux défis chaque mois pour tester vos compétences professionnelles !

Conformité à 100 % au cadre NICE 2.0

Basé sur une analyse complète des tâches à l'échelle de l'industrie

Laboratoires d'apprentissage pratique

Plage de pratique

Compétitions mondiales de la communauté C|EH

Aide-mémoire

Couverture des derniers logiciels malveillants

Programme intensif en laboratoire (Chaque objectif d'apprentissage est démontré à l'aide de

laboratoires)

Programme pratique (plus de 50 % du temps de formation est consacré aux travaux pratiques)

L'environnement de laboratoire simule un environnement en temps réel (la configuration de

laboratoire simule des réseaux et des plates-formes réels)

Couvre les derniers outils de piratage (basés sur Windows, macOS et Linux)

Dernier système d'exploitation couvert et environnement de test corrigé

Toutes les captures d'écran de l'outil sont remplacées par la dernière version

Toutes les diapositives de la liste des outils sont mises à jour avec les derniers outils

Toutes les diapositives de contre-mesure sont mises à jour

Mises à jour technologiques :

Cadre MITRE ATTACK

Modèle diamant d'analyse d'intrusion

Techniques pour établir la persistance

Éviter NAC et Endpoint Security

Calcul du brouillard

Informatique de périphérie

Calcul en grille

Rôles de travail courants pour C|EH

• Auditeur de sécurité de l'information de niveau intermédiaire

• Auditeur Cybersécurité

• Administrateur de sécurité

• Administrateur de la sécurité informatique

• Analyste Cyberdéfense

• Analyste d'évaluation de la vulnérabilité

• Analyste des alertes

• Analyste de la sécurité de l'information 1

• Analyste de sécurité L1

• Administrateur de sécurité Infosec

• Analyste en cybersécurité niveau 1, niveau 2 et niveau 3

• Ingénieur en sécurité réseau

• Analyste de sécurité SOC

• Analyste de sécurité

•Ingénieur réseau

www.theskillgate.com info@theskillgate.com +916305154552 | +2250777901456

info@theskillgate.com

www.theskillgate.com

+916305154552 | +2250565630626

• Consultant principal en sécurité

• Responsable de la sécurité des informations

• Analyste SOC principal

•Architecte de solution

• Consultant en cybersécurité

www.theskillgate.com info@theskillgate.com +916305154552 | +2250777901456

Vous aimerez peut-être aussi

- Kali linux pour les hackers : Le guide étape par étape du débutant pour apprendre le système d’exploitation des hackers éthiques et comment attaquer et défendre les systémesD'EverandKali linux pour les hackers : Le guide étape par étape du débutant pour apprendre le système d’exploitation des hackers éthiques et comment attaquer et défendre les systémesPas encore d'évaluation

- Hacking pour débutant : le guide complet pour débuter en cybersécurité avec Kali Linux et maîtriser l'art du hacking éthique.D'EverandHacking pour débutant : le guide complet pour débuter en cybersécurité avec Kali Linux et maîtriser l'art du hacking éthique.Pas encore d'évaluation

- Alphorm Fiche Formation CEHV9Document6 pagesAlphorm Fiche Formation CEHV9Diakaridia CoulibalyPas encore d'évaluation

- Devenir Hacker Éthique Certifié (C - EH) : Les Nouveautés Du Certified Ethical Hacker v12Document5 pagesDevenir Hacker Éthique Certifié (C - EH) : Les Nouveautés Du Certified Ethical Hacker v12Desire MbounguetresorPas encore d'évaluation

- Modulo 2Document62 pagesModulo 2Luis Fernando García-zapatero BarahonaPas encore d'évaluation

- Alphorm Fiche Formation Hacking Et Securite Expert Vulnerabilites ReseauxDocument7 pagesAlphorm Fiche Formation Hacking Et Securite Expert Vulnerabilites ReseauxHarry C Benton100% (1)

- Programme de La Formation Initiation À La Cyber SécuritéDocument1 pageProgramme de La Formation Initiation À La Cyber SécuritéKhalil ElgoraniPas encore d'évaluation

- Module 1 Introduction To Ethical HackingDocument9 pagesModule 1 Introduction To Ethical HackingHERMANN STANISLASPas encore d'évaluation

- Plan de Formation Introduction À La CybersécuritéDocument6 pagesPlan de Formation Introduction À La CybersécuritéMmus NtmPas encore d'évaluation

- Catalogue Cicd CopieDocument24 pagesCatalogue Cicd CopieLove youyaxxPas encore d'évaluation

- Cybersecurity UIRDocument5 pagesCybersecurity UIRaaou4250Pas encore d'évaluation

- EHCC Complet v2.0 FinalDocument81 pagesEHCC Complet v2.0 FinalMouhcine Nm67% (3)

- Cours1 Intro SecuriteDocument53 pagesCours1 Intro SecuriteKirk Ben HammetPas encore d'évaluation

- Formations À DistanceDocument17 pagesFormations À DistanceJoseph Rodelson JrbjgPas encore d'évaluation

- Ethical Hacking - The Basics PDFDocument43 pagesEthical Hacking - The Basics PDFjeannot123456Pas encore d'évaluation

- CYBERCRIMINALITEDocument25 pagesCYBERCRIMINALITEmartial dibiPas encore d'évaluation

- Alphorm Fiche Formation CEHV9 IIIDocument5 pagesAlphorm Fiche Formation CEHV9 IIINasrineBoukarouraPas encore d'évaluation

- Securiteapplicativeetsdlc Owaspquebec 15avril2014diffusion 140602204140 Phpapp02Document41 pagesSecuriteapplicativeetsdlc Owaspquebec 15avril2014diffusion 140602204140 Phpapp02Bertin BidiasPas encore d'évaluation

- Sécurité InformatiqueDocument21 pagesSécurité InformatiqueSidouPas encore d'évaluation

- CatalogueSysdream2015 2Document56 pagesCatalogueSysdream2015 2Kavé KaramokoPas encore d'évaluation

- Concepts Fondamentaux de La Sécurité (ZHANG Tuo)Document83 pagesConcepts Fondamentaux de La Sécurité (ZHANG Tuo)IlhamNouiniPas encore d'évaluation

- Cybersécurité Un Ouvrage Unique Pour Les Managers (Romain Hennion, Anissa Makhlouf) (Z-Library)Document461 pagesCybersécurité Un Ouvrage Unique Pour Les Managers (Romain Hennion, Anissa Makhlouf) (Z-Library)Eric FORTIN100% (2)

- ATICDocument75 pagesATICfatimaPas encore d'évaluation

- La Sécurité Des Systèmes D - InformationDocument49 pagesLa Sécurité Des Systèmes D - Informationzakariia.abdellaouiPas encore d'évaluation

- Chap-1-Notions de Base de La SI-AGDocument102 pagesChap-1-Notions de Base de La SI-AGAli GHORBELPas encore d'évaluation

- Resume Theorique m206 v1!0!630dcd4c22d1dDocument37 pagesResume Theorique m206 v1!0!630dcd4c22d1dHoudaifa DrahmPas encore d'évaluation

- Cours Ccna SecurityDocument70 pagesCours Ccna SecuritySamy ABBOUTEPas encore d'évaluation

- 1 Introduction ConceptsDocument23 pages1 Introduction Conceptskaaniche24Pas encore d'évaluation

- Cyber Sécurité ConvertiDocument78 pagesCyber Sécurité ConvertisousouwissalPas encore d'évaluation

- Stratégies de Sécurité Via de Nouvelles Cyberattaques Avancées ÀDocument42 pagesStratégies de Sécurité Via de Nouvelles Cyberattaques Avancées Àardjoumakassougue5298Pas encore d'évaluation

- ENSA - Module - 3 - Concept de Sécurité Des RéseauxDocument122 pagesENSA - Module - 3 - Concept de Sécurité Des RéseauxmarielPas encore d'évaluation

- Rapport de Projet - FinalllllllllDocument31 pagesRapport de Projet - Finalllllllllradouane100% (6)

- Hacking ÉtiqueDocument2 pagesHacking ÉtiqueYassinePas encore d'évaluation

- TD1 SiDocument4 pagesTD1 Siabdoul kader yacouba amaniPas encore d'évaluation

- Wa0012.Document42 pagesWa0012.keyloggerfree45Pas encore d'évaluation

- Un Incident de Sécurité Est Une Occurrence Ou Un Évènement Qui ComprometDocument3 pagesUn Incident de Sécurité Est Une Occurrence Ou Un Évènement Qui ComprometAnass MarbouhPas encore d'évaluation

- Les Fondamentaux de La Cybersécurité2Document52 pagesLes Fondamentaux de La Cybersécurité2Npea585Pas encore d'évaluation

- Chapitre 1 - Introduction À La Sécurité InformatiqueDocument47 pagesChapitre 1 - Introduction À La Sécurité Informatiqueأسامة الأندلسيPas encore d'évaluation

- CCNA3 Module 3Document95 pagesCCNA3 Module 3Wafaaa FerriounePas encore d'évaluation

- 2020 Catalogue Fiches Formations HACKINGDocument14 pages2020 Catalogue Fiches Formations HACKINGHarlem LE Roi CissePas encore d'évaluation

- Explorer Les Terminologies de Sécurité v0Document8 pagesExplorer Les Terminologies de Sécurité v0Thierry IRIEPas encore d'évaluation

- Formation ArnazaDocument16 pagesFormation ArnazaCongoPas encore d'évaluation

- Examen de Fin de Module Correction - Notions de Sécurité Des Réseaux InformatiqueDocument3 pagesExamen de Fin de Module Correction - Notions de Sécurité Des Réseaux InformatiqueAhmed EL Mir94% (16)

- Le Hacking, Par Ou CommencerDocument20 pagesLe Hacking, Par Ou CommencerAndy RoswellPas encore d'évaluation

- 677 Analyste Cybersecurite Soc FR FR StandardDocument29 pages677 Analyste Cybersecurite Soc FR FR StandardMouhamed THIAMPas encore d'évaluation

- Cybersécurité - EMIDocument3 pagesCybersécurité - EMIBôübkêr Êl FãqŷrPas encore d'évaluation

- Cours Sécurité Informatique Et Cybersécurité Licence V06Document119 pagesCours Sécurité Informatique Et Cybersécurité Licence V06koveyawoPas encore d'évaluation

- Cybersécurité 12Document10 pagesCybersécurité 12nedjmoulacrimPas encore d'évaluation

- Brochure Cybersecurity BootcampDocument13 pagesBrochure Cybersecurity BootcampDembele SOULEYMANEPas encore d'évaluation

- CHAP I - Introduction CybersécuritéDocument18 pagesCHAP I - Introduction CybersécuritéBATGIMSPas encore d'évaluation

- Determine The Type of Attack (Déterminer Les Type D'attaque)Document5 pagesDetermine The Type of Attack (Déterminer Les Type D'attaque)Abdourahmane KanePas encore d'évaluation

- Cybersécurité: Le guide du débutant pour apprendre à reconnaître les cyber-risques et comment se défendre contre la cybercriminalité.D'EverandCybersécurité: Le guide du débutant pour apprendre à reconnaître les cyber-risques et comment se défendre contre la cybercriminalité.Évaluation : 4 sur 5 étoiles4/5 (1)

- Chapitre 1Document28 pagesChapitre 1mahamat ismael abdelkerimPas encore d'évaluation

- Securité ReseauxDocument15 pagesSecurité ReseauxAdel Sama100% (1)

- Resume TH (Module 206)Document4 pagesResume TH (Module 206)chrifi nouhaPas encore d'évaluation

- Introductions SiDocument49 pagesIntroductions SiAbal Khassim TRAOREPas encore d'évaluation

- Introduction Au Sécurité InformatiqueDocument18 pagesIntroduction Au Sécurité InformatiqueWalid HammamiPas encore d'évaluation

- Cours-Maintenance Acces UtilisateurDocument88 pagesCours-Maintenance Acces Utilisateursfan39468Pas encore d'évaluation

- Guide Pour Les Débutants En Matière De Piratage Informatique: Comment Pirater Un Réseau Sans Fil, Sécurité De Base Et Test De Pénétration, Kali LinuxD'EverandGuide Pour Les Débutants En Matière De Piratage Informatique: Comment Pirater Un Réseau Sans Fil, Sécurité De Base Et Test De Pénétration, Kali LinuxÉvaluation : 1 sur 5 étoiles1/5 (1)

- Guide Sur La Cybersécurité Pour Les Conseils DDocument7 pagesGuide Sur La Cybersécurité Pour Les Conseils DMAHIPas encore d'évaluation

- Communique Presse AGDocument4 pagesCommunique Presse AGEric VeillonPas encore d'évaluation

- La Légende Des Templiers, Tome 5: La Légion PerdueDocument270 pagesLa Légende Des Templiers, Tome 5: La Légion Perduesbiaction971Pas encore d'évaluation

- TD 1Document2 pagesTD 1eyaPas encore d'évaluation

- Les Controles D'identité Dans La Jurisprudence Du Conseil ConstitutionnelDocument25 pagesLes Controles D'identité Dans La Jurisprudence Du Conseil ConstitutionnelJoadel ElongoPas encore d'évaluation

- نظرية الظاهر في القانون التعاقدي محاولة لنظرية عامة للأمن القانونيDocument461 pagesنظرية الظاهر في القانون التعاقدي محاولة لنظرية عامة للأمن القانونيsimo.benmoussa.mbPas encore d'évaluation

- Contentieux Electorale JDocument8 pagesContentieux Electorale Jjihane amrani100% (1)

- Liste de GentilésDocument29 pagesListe de GentilésTeresa EndejePas encore d'évaluation

- Bis Ipp WP Ddos Mm03104-FrDocument18 pagesBis Ipp WP Ddos Mm03104-FrFal TianaPas encore d'évaluation

- La Responsabilite Civile DissertationDocument14 pagesLa Responsabilite Civile Dissertationdriss sami67% (3)

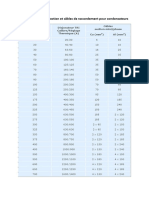

- Disjoncteurs de Protection Et Cables de Raccordement Pour CondensateursDocument2 pagesDisjoncteurs de Protection Et Cables de Raccordement Pour CondensateursHASSAN HAKAMPas encore d'évaluation

- Comment Écrire Une Lettre AmicaleDocument2 pagesComment Écrire Une Lettre AmicaleHọc Tiếng PhápPas encore d'évaluation

- CONTRAT DE BAIL ModeleDocument3 pagesCONTRAT DE BAIL ModeleBienvenu KivyamundaPas encore d'évaluation

- Semaine SAinte 2020Document1 pageSemaine SAinte 2020PaolaPas encore d'évaluation

- Togo 2015 Francais ACDDocument2 pagesTogo 2015 Francais ACDFOOVI Komlan MawuliPas encore d'évaluation

- En Attendant Le Vote Des Bêtes SauvagesDocument9 pagesEn Attendant Le Vote Des Bêtes SauvagesTougma WilfriedPas encore d'évaluation

- CriminologieDocument35 pagesCriminologieLeboffePas encore d'évaluation

- CS Unit IDocument116 pagesCS Unit ImritPas encore d'évaluation

- La France de 1350 À 1450Document138 pagesLa France de 1350 À 1450Raibaut Pami100% (1)

- La Mort de ManonDocument2 pagesLa Mort de ManonHenri Ménanteau100% (1)

- Contrat SpéciauxDocument76 pagesContrat SpéciauxJuiPas encore d'évaluation

- Enfin Une Bonne NouvelleDocument48 pagesEnfin Une Bonne NouvelleJanvier SabatèsPas encore d'évaluation

- Section 1-Les Conditions de Constitution Des Societes CommercialesDocument7 pagesSection 1-Les Conditions de Constitution Des Societes CommercialesMbanding SakhoPas encore d'évaluation

- Madagascar Loi 2007 22 Mariage Et Regimes Matrimoniaux PDFDocument21 pagesMadagascar Loi 2007 22 Mariage Et Regimes Matrimoniaux PDFJihad TsianalaPas encore d'évaluation

- 1ere - HGGSP - Lempire Ottoman DusserreDocument43 pages1ere - HGGSP - Lempire Ottoman DusserreCilia CHAREFPas encore d'évaluation