Académique Documents

Professionnel Documents

Culture Documents

Formation Arnaza

Transféré par

CongoCopyright

Formats disponibles

Partager ce document

Partager ou intégrer le document

Avez-vous trouvé ce document utile ?

Ce contenu est-il inapproprié ?

Signaler ce documentDroits d'auteur :

Formats disponibles

Formation Arnaza

Transféré par

CongoDroits d'auteur :

Formats disponibles

FORMATION PROFESSIONNELLE AU

HACKING

Formation ARNAZA - Formation professionnelle au Hacking et Intrusions….

BRIEFING…

Dans un monde où la science et la technologie évolue de façons exponentielle, les

informaticiens et surtout les administrateurs des systèmes informatique (Réseau, Télécom,

Programmations, site web), sont désormais appelés à faire face à diverses types d’attaques

informatique. Ces attaques sont généralement capables de causer des dommages que l’on a

plus besoin de citer.

Formation ARNAZA - Formation professionnelle au Hacking et Intrusions….

NOTRE MISSION

Nous formons des hackers professionnels à chapeaux blancs (WHITE-HAT). C'est-à-dire des

Individus capables d’analyser et de tester le niveau de sécurité/ vulnérabilité d’un système

informatique via de nombreuses techniques d’attaque enseignées dans cette formation, afin

d’implémenter et de proposer des meilleurs solutions de sécurité, capables de rendre les

systèmes vulnérables, beaucoup plus sécurisés.

A PROPOS DE LA FORMATION ARNAZA

La Formation ARNAZA est basée sur une philosophie selon laquelle, « le meilleur moyen de

combattre la cybercriminalité est de se mettre dans la peau du cybercriminel ».

Comment les pirates exploitent les failles de nos systèmes ? Quels sont les risques encourus ?

Comment s'en prémunir ? Autant de questions auxquelles les responsables du système

d'information sont confrontés. Les participants à cette formation de Trois Mois découvriront

les attaques de hacking les plus courantes, en 14 Modules d’enseignements, qu'elles portent

sur les bases de données, le réseau, les systèmes informatiques ou encore les serveurs Web, et

seront à même d'identifier les failles de leur système d'information puis de prendre les

mesures nécessaires pour le protéger.

Cette formation met à nue, de manière concrète et surtout très pratique, les différentes

techniques et méthode d’accès aux réseaux et systèmes informatiques ceci afin d’en prendre

contrôle et accéder à diverses ressources privées telles que les données dans une base de

données sécurisée, les réseaux informatiques, accès gratuit aux connexions à INTERNET, les

attaques par Ingénierie Sociale appliquées sur les opérateurs mobile et les ISP. Mais aussi des

attaques systèmes directes et distantes, à la cryptographie et bien plus encore.

Formation ARNAZA - Formation professionnelle au Hacking et Intrusions….

Public de cette formation au Hacking et intrusions

Etudiants Informaticiens (Réseau, Télécom, Programmation, Sécurité, Bases de données)

Responsable réseau

Administrateurs de bases de données

Administrateur de site internet

Administrateurs des systèmes informatiques

Responsables sécurité des systèmes d'information (RSSI)

Toute personne en charge de la sécurité

HACKING IS AN ART…ART TAKES TIME

Formation ARNAZA - Formation professionnelle au Hacking et Intrusions….

LES 14 MODULES D’ENSEIGNEMENT DE LA

FOTMATION ARNAZA

NIVEAU 1 : « BEGINNER »

MODULE 1 : NOTIONS FONDEMENTALES DU HACKING ET TECHNIQUES DE BASES

MODULE 2 : LINUX

MODULE 3 : LE RESEAU

NIVEAU 2: « CRACKER »

MODULE 4 : RECONNAISSANCE

MODULE 5: SCANNANGE ET ENUMERATION

MODULE 6: DECRYPTAGE DES MOTS DE PASSES

NIVEAU 3 : « HACKER»

MODULE 7: SYSTEM HACKING (Hacking et Infiltration des serveurs et systèmes informatique)

MODULE 8 : SPYWARES, MALWARES, SNIFFING ET SIDE JACKING

MODULE 9 : ENGENIERIE SOCIAL

NIVEAU 4: « PROFESSIONAL HACKER »

MODULE 10: ADVANCED HACKING ET HIJACKING

MODULE 11: INTERCEPTION D’APPEL TELEPHINIQUES ET PHISHING AVANCE

MODULE 12: HACKING DES CONNEXIONS A INTERNET

NIVEAU 5: « EXPERT »

MODULE 13: LA CRYPTOGRAPHIE

MODULE 14: HACKING DES SITES INTERNET ET BASE DE DONNEES

EN OPTION : PROGRAMMATION DES LOGICIELS DE HACKING

Formation ARNAZA - Formation professionnelle au Hacking et Intrusions….

DESCRIPTIFS DU CONTENUE DE CHAQUE

MODULE DE LA FORMATION ARNAZA

MODULE 1: NOTIONS FONDEMENTALES DU HACKING ET TECHNIQUES DE BASES

Dans ce module;

Théorie : 30%

Démonstrations pratiques: 70%

A la fin de de ce module, vous serez capable de:

Partie 1: Notions fondamentales

Définir le hacking professionnel

Les catégories de hackers

Le but du white-hat hacking (ethical hacking)

Les termes courants du hacking

Les différents concepts utilisés dans le domaine du hacking

Les méthodes utilisées pour insérer un exploit dans un système informatique

Les 5 Phases d’une attaque de Hacking

Les types de test de pénétration

Partie 2: Techniques de bases

TP1 - HACKING DES COMPTES FACEBOOK, YAHOO, GMAIL, etc

TP2 - SURFER GRATUITEMENT DANS UN CYBERCAFE

TP3 - WIRELESS CRACKING SUR LINUX

TP4 - FIREFOX PASSWORDS HACKING

TP5 - HACKER UN ROUTEUR

TP6 - LOCALISER LA POSITION GEOGRAPHIQUE D'UN INDIVIDU VIA INTERNET

TP7 - DIVERTISSEMENTS

Formation ARNAZA - Formation professionnelle au Hacking et Intrusions….

MODULE 2 : LINUX

Dans ce module;

Théorie : 25%

Démonstrations pratiques: 75%

A la fin de ce module, vous serez capable de:

Installation de linux

Démarrage de linux (Cli, StartX)

Parcourir les fichiers systèmes de linux à partir des lignes de commandes

Consultation et édition des fichiers textes par ligne de commandes

Obtenir de l’aide sous linux

Configuration du réseau par ligne de commande

Configuration du réseau par l’interface utilisateur

Maitrise des commandes linux (CD, LS, GREP, SU, PASSWD, PWD, PS, KILL)

Maitrise de la gestion des comptes utilisateurs par lignes de commande (Le compte Root

ainsi que les commandes USERADD, USERMOD, USERDEL, GUI)

Installation d’applications sous Linux (Archivage-.TAR, Compression-.zip-.gzip, Tarball-

.TAR.GZ-.BZZ, Comment Archivé, compresser/décompresser, les commandes ./Configure,

MAKE et MAKE INSTALL, APT-GET)

Formation ARNAZA - Formation professionnelle au Hacking et Intrusions….

MODULE 3: LE RESEAU

Dans ce module;

Théorie: 40%

Démonstrations pratiques: 60%

A la fin de de ce module, vous serez capable de :

Définitions liées aux réseaux informatiques

Les types de réseaux informatiques

Les types de câbles réseaux

Sertissage de câbles réseaux

Le model OSI et Le model TCP/IP

Adressage IP et segmentation d’adresses IP

Les Ports logiques

Domaine Name Services (les services de nom de domaines)

Translation d’adresse par protocole NAT

Les routeurs et les commutateurs

Les réseaux virtuels

Le routage et la commutation

Le contrôle d’accès dans un réseau

Formation ARNAZA - Formation professionnelle au Hacking et Intrusions….

MODULE 4: RECONAISSANCE

Dans ce module;

Théorie : 20%

Démonstrations pratiques: 80%

A la fin de de ce module, vous serez capable de:

Partie 1: La reconnaissance passive

Pourquoi/quand/comment faire de la reconnaissance passive

Outils de reconnaissance passive

Démonstration pratique

Partie 2: La reconaissance active

Pourquoi/quand/comment faire de la reconnaissance active

Mise en œuvre d’Outils de reconnaissance active

Démonstrations pratiques

MODULE 5: SCANNAGE ET ENUMERATION

Dans ce module;

Théorie: 20%

Démonstrations pratiques: 80%

A la fin de de ce module, vous serez capable de:

Partie 1: Scannages sur Windows

Méthodologie de Scannage sellons Arnaza

Les termes du scannage

Le FIREWALKING

Le 3-WAY HANDSHAKE

Fermeture de sessions

Scannage interne

Scannage à distance

Les FIREWALL

Le WAR DIALING

Partie 2: Le scannage sur Linux

Maitriser les commandes NMAP

Savoir faire un PING-SWEEP

Savoir faire un scan d’infiltration

Formation ARNAZA - Formation professionnelle au Hacking et Intrusions….

MODULE 6: DECRYPTAGES DES MOTS DE PASSES

Théorie : 15%

Démonstrations pratiques : 85%

A la fin de ce module, vous serez capable de :

Partie 1: CRACKING DES MOTS DE PASSES WINDOWS

Les mots de passes Windows

Les fonctions de hachage

Démonstration pratiques des méthodes utilisés pour cracker les mots de passes

WINDOWS

Partie 2: CRACKING DES MOTS DE PASSES LINUX

Utilisation de HAMSTER/FERRET

Méthodes de cracking des mots de passes linux

Les bons/mauvais mots de passes

Démonstration pratiques des méthodes utilisés pour cracker les mots de passes LINUX

MODULE 7: HACKING ET INFILTRATION DES SERVEURS ET SYSTEMES

INFORMATIQUES

Théorie : 10%

Démonstrations pratiques : 90%

A la fin de ce module, vous serez capable de: :

Escalade de privilèges

Exploitations directes

Les ADS (Alternate Data Streams)

Exploitations Distastes

Les Zero-days (Java, Adobe, Apache etc)

Redirection des ports sur un routeur pour une attaque distante

Pénétrations des systèmes via liens malveillants

Intrusion dans un serveur (WEB, FT¨P, DNS etc)

Les KEYLOGGERS

La Stéganographie

METASPLOIT

Formation ARNAZA - Formation professionnelle au Hacking et Intrusions….

MODULE 8: SPYWARE, MALWARE, SNIFFING ET SIDE JACKING

Théorie : 10%

Démonstrations pratiques : 90%

Ci-dessous, nous avons ce que l’apprenant est capable de faire à la fin de ce module :

Partie 1: Création et utilisation des SPYWARE ET MALWARE + Démonstration pratiques

Les sources d’Informations fiables

Les ROOTKITS

Les TROJANS (Chevaux de trois)

Comment les MALWARES se diffusent dans un système informatique

Concealing MALWARES

Protection contre les MALWARES

Partie 2: SNIFFING ET SIDE JACKING

Le protocole ARP

Pourquoi fait-on du SNIFFING

Le SYN FLOODING

Application du SNIFFING sur un SWITCH (Commutateur)

Le WIRELESS SNIFFING

Démonstration pratique du SNIFFING

Clonage d’une cible et prise de contrôle sur un ordinateur Zombie via SIDE JACKING

Formation ARNAZA - Formation professionnelle au Hacking et Intrusions….

MODULE 9: INGENIERIE SOCIALE

Théorie : 10%

Démonstrations pratiques : 90%

A la fin de ce module, vous serez capable de:

Méthodes d’ingénierie Sociale

Infiltration dans une Enterprise

Le faux Administrateur

Le TailGaiting

Les Faux gains

L’employé trompé

La fille canon/sympa

Le Reverse S.E

La méthode ARNAZA 101(“Cracking” de crédit de communication)

La méthode ARNAZA 102 (“Cracking” des mots de passes utilisateurs- membres

d’entreprise de télécommunication et opérateurs, par mail)

Formation ARNAZA - Formation professionnelle au Hacking et Intrusions….

MODULE 10: ADVANCED HACKING ET HIJACKING

Théorie : 10%

Démonstrations pratiques : 90%

A la fin de ce module, vous serez capable de :

Partie 1: Advanced Hacking

Notions fondamentales du HACKING avancé

Denis de service sur un client SMTP

Denis de service sur un client HTTP

Denis de service avancé sur un ROUTEUR WIMAX 4G

Création d’un site de Hacking avancé

Création d’un malware de destruction massive sur un système informatique.

Partie 1: Hacking par HIJACKING

Généralités sur le HIJACKING

Types de HIJACKING

Le SESSION HIJACKING + Démonstration pratique

ADVANCED DNS SPOOFING

MODULE 11:INTERCEPTION D’APPEL TELEPHONIQUES ET PHISHING

Théorie : 10%

Démonstrations pratiques : 90%

A la fin de ce module, vous serez capable de:

Partie 1 : Interception d’appel dans un réseau local

Interception via un SNIFFFER

Interception via un ROOTKIT

Interception via un SPYWARE

Partie 2 : Interception d’appel dans un réseau étendu

Interception via un TROJAN/ROOTKIT

Interception via un SPYWARE

Formation ARNAZA - Formation professionnelle au Hacking et Intrusions….

MODULE 12:HACKING DES CONNEXIONS A INTERNET

Théorie : 10%

Démonstrations pratiques : 90%

A la fin de ce module, vous serez capable de:

SIDE JACKING

HI JACKING

INGENIERIE SOCIALE

PHISHING AVANCE

ACCOUNT HUNTING

SPYWARE ATTACK

MALWARE ATTACK

MAC /IP SPOOFING

DNS SPOOFING AVANCE

PROXY HACKING

Formation ARNAZA - Formation professionnelle au Hacking et Intrusions….

MODULE 13: CRYPTOGRAPHIE

Théorie : 40%

Démonstrations pratiques : 60%

A la fin de ce module, vous serez capable de :

Les bases de la cryptographie

La cryptographie symétrique

La cryptographie asymétrique

Démonstrations pratiques

MODULE 14: WEB HACKING ET SQL HACKING (Hacking des sites internet)

Théorie : 20%

Démonstrations pratiques : 80%

A la fin de ce module, vous serez capable de:

Architectures des sites internet

Les différentes techniques d’attaques WEB

Les nouvelles techniques de piratage web

La prise en hottage via le web

Advanced Web Hacking

Hacking d’applications WEB

Démonstrations pratiques

Formation ARNAZA - Formation professionnelle au Hacking et Intrusions….

Formation ARNAZA - Formation professionnelle au Hacking et Intrusions….

Vous aimerez peut-être aussi

- Web hacking : apprenez à tester la sécurité des applications web comme un hacker pro avec kali linuxD'EverandWeb hacking : apprenez à tester la sécurité des applications web comme un hacker pro avec kali linuxPas encore d'évaluation

- Hacking pour débutant : le guide complet pour débuter en cybersécurité avec Kali Linux et maîtriser l'art du hacking éthique.D'EverandHacking pour débutant : le guide complet pour débuter en cybersécurité avec Kali Linux et maîtriser l'art du hacking éthique.Pas encore d'évaluation

- Wi-Fi Hacking avec kali linux Guide étape par étape : apprenez à pénétrer les réseaux Wifi et les meilleures stratégies pour les sécuriserD'EverandWi-Fi Hacking avec kali linux Guide étape par étape : apprenez à pénétrer les réseaux Wifi et les meilleures stratégies pour les sécuriserPas encore d'évaluation

- WiFi hacking avec Kali Linux : le guide complet pour apprendre à pénétrer les réseaux WiFi avec Kali Linux et comment les défendre des hackersD'EverandWiFi hacking avec Kali Linux : le guide complet pour apprendre à pénétrer les réseaux WiFi avec Kali Linux et comment les défendre des hackersPas encore d'évaluation

- Python pour les hackers : guide pratique pour créez des outils de test de pénétration puissantsD'EverandPython pour les hackers : guide pratique pour créez des outils de test de pénétration puissantsPas encore d'évaluation

- Hacking Securite HANDBOOKDocument275 pagesHacking Securite HANDBOOKOussama Mohamed Ben Gladech100% (1)

- (TUTO) (Hacking) Sécurité Informatique - Connaissances Requises Et Initiation Au Hacking PDFDocument18 pages(TUTO) (Hacking) Sécurité Informatique - Connaissances Requises Et Initiation Au Hacking PDFCédric Leven100% (2)

- HackingDocument32 pagesHackingOls SébastienPas encore d'évaluation

- Formation - Admin Securite - Passage de La Certification CEH v9 PDFDocument231 pagesFormation - Admin Securite - Passage de La Certification CEH v9 PDFjeannot123456Pas encore d'évaluation

- Twistronics: Le saint graal de la physique, des matériaux quantiques et des nanotechnologiesD'EverandTwistronics: Le saint graal de la physique, des matériaux quantiques et des nanotechnologiesPas encore d'évaluation

- La Biologie De Synthèse: Reconcevoir les organismes pour avoir de nouvelles capacitésD'EverandLa Biologie De Synthèse: Reconcevoir les organismes pour avoir de nouvelles capacitésPas encore d'évaluation

- 3-Contrôle AndroidDocument2 pages3-Contrôle AndroidMea AureliePas encore d'évaluation

- Best 20 Hacking Tutorials (1) (1) (069 109)Document41 pagesBest 20 Hacking Tutorials (1) (1) (069 109)kouabenanPas encore d'évaluation

- Transfert De Puissance Sans Fil: Recharger les véhicules électriques pendant qu'ils sont sur la routeD'EverandTransfert De Puissance Sans Fil: Recharger les véhicules électriques pendant qu'ils sont sur la routePas encore d'évaluation

- Spring Boot par la pratique: Développer les services Rest avec Spring-Boot et Spring-RestTemplateD'EverandSpring Boot par la pratique: Développer les services Rest avec Spring-Boot et Spring-RestTemplatePas encore d'évaluation

- Semantic Web: Étendre le World Wide Web pour rendre les données Internet lisibles par machine afin d'offrir des avantages significatifs tels que le raisonnement sur les données et le fonctionnement avec des sources de données hétérogènesD'EverandSemantic Web: Étendre le World Wide Web pour rendre les données Internet lisibles par machine afin d'offrir des avantages significatifs tels que le raisonnement sur les données et le fonctionnement avec des sources de données hétérogènesPas encore d'évaluation

- HackingDocument57 pagesHackingyassine100% (1)

- Biométrie: L'avenir décrit dans le film "Minority Report" est déjà làD'EverandBiométrie: L'avenir décrit dans le film "Minority Report" est déjà làPas encore d'évaluation

- Arme Laser: Les systèmes de défense aérienne les plus innovants utilisant de puissants lasers pour brûler les drones et les roquettes ennemisD'EverandArme Laser: Les systèmes de défense aérienne les plus innovants utilisant de puissants lasers pour brûler les drones et les roquettes ennemisPas encore d'évaluation

- TP Attaque XSS VF 2021Document2 pagesTP Attaque XSS VF 2021Oumeima RACHDIPas encore d'évaluation

- Termux CommandeDocument9 pagesTermux Commandeabdoulgoudoussediallo25Pas encore d'évaluation

- Formation Termux Pour Debutant - Fait Par Le Groupe Thivan - PDF - Fichier Informatique - LinuxDocument42 pagesFormation Termux Pour Debutant - Fait Par Le Groupe Thivan - PDF - Fichier Informatique - LinuxKdd100% (1)

- PiratageDocument3 pagesPiratagetansensPas encore d'évaluation

- Comment Pirater Un Ordinateur A Distance PDFDocument2 pagesComment Pirater Un Ordinateur A Distance PDFDushaun100% (2)

- Pentest D Une Application AndroidDocument26 pagesPentest D Une Application AndroidConnexion JobPas encore d'évaluation

- Prise de Contrôle À Distance D'un Serveur TomcatDocument15 pagesPrise de Contrôle À Distance D'un Serveur TomcatyodreshPas encore d'évaluation

- Chemin D'un Pentester JuniorDocument4 pagesChemin D'un Pentester JuniorZANKOU MESSAN JEAN PIERREPas encore d'évaluation

- Types D'attaques PP PDFDocument15 pagesTypes D'attaques PP PDFAnonymous ShvNnAAG0% (1)

- Cybersécurité: Sécurité Informatique Et RéseauxDocument30 pagesCybersécurité: Sécurité Informatique Et Réseauxmary100% (1)

- Les 5 Étapes D - Un Hacking RéussiDocument17 pagesLes 5 Étapes D - Un Hacking RéussiSilence dombrePas encore d'évaluation

- HackingDocument33 pagesHackingRoll Hermel LoukebenePas encore d'évaluation

- ExposéDocument26 pagesExposéBrahim BouchtaPas encore d'évaluation

- (French) Web HackingDocument34 pages(French) Web HackingAghiles Atl86% (7)

- Camera Video SurveillanceDocument49 pagesCamera Video SurveillanceAm MoPas encore d'évaluation

- Technique de HackingDocument274 pagesTechnique de HackingzekerioPas encore d'évaluation

- Débuter Le HackingDocument63 pagesDébuter Le HackingJamesPas encore d'évaluation

- ServmailDocument5 pagesServmailneoman552Pas encore d'évaluation

- Nmap ScanDocument5 pagesNmap ScanMT LOPas encore d'évaluation

- Veille Informatique-PiratageDocument10 pagesVeille Informatique-PiratagestrapolPas encore d'évaluation

- Sécurité Des RéseauxDocument44 pagesSécurité Des RéseauxJoffin SoumePas encore d'évaluation

- Tutoriel NmapDocument20 pagesTutoriel NmapOmeGa DoublexPas encore d'évaluation

- Pirate Informatique 6Document32 pagesPirate Informatique 6Lyes Kaci100% (1)

- Tutorial de CrackingDocument53 pagesTutorial de Crackingkantymada100% (2)

- Pirate-Informatique LesCahiersDuHacker n27Document52 pagesPirate-Informatique LesCahiersDuHacker n27jacque100% (1)

- Chapitre 1Document84 pagesChapitre 1Reda EssannakPas encore d'évaluation

- Piratage InformatiqueDocument33 pagesPiratage InformatiqueSegga Yann EudesPas encore d'évaluation

- Intro Carte A Puce PDFDocument132 pagesIntro Carte A Puce PDFsteve8429Pas encore d'évaluation

- Tutoriel Evilgrade OLIVIER ThomasDocument6 pagesTutoriel Evilgrade OLIVIER ThomasSam JikoPas encore d'évaluation

- Toutes Les Commande CMD PDF - AstucesinformatiqueDocument9 pagesToutes Les Commande CMD PDF - AstucesinformatiqueSAMPas encore d'évaluation

- La Connexion Sécurisée À Distance Avec SSHDocument26 pagesLa Connexion Sécurisée À Distance Avec SSHPeyoBouBouPas encore d'évaluation

- Guide Du Débutant en CrackingDocument21 pagesGuide Du Débutant en CrackingBalakPas encore d'évaluation

- Programmation C++ (Débutant) Notions de BaseDocument14 pagesProgrammation C++ (Débutant) Notions de BaseDNaddouchPas encore d'évaluation

- Vulnérabilités WebDocument14 pagesVulnérabilités WebFadl DiagnePas encore d'évaluation

- Corrections Des Exercices Du TP N°1: Infos Système Uname - ADocument14 pagesCorrections Des Exercices Du TP N°1: Infos Système Uname - AradouanePas encore d'évaluation

- Pour Se Désenvoûter, Se Purifier Du Mauvais Œil Et Détruire Toutes Sortes de SorcelleriesDocument9 pagesPour Se Désenvoûter, Se Purifier Du Mauvais Œil Et Détruire Toutes Sortes de SorcelleriesCongoPas encore d'évaluation

- Batirsur Guide Pratique VF 2016-04-04Document151 pagesBatirsur Guide Pratique VF 2016-04-04jleuhPas encore d'évaluation

- Prière NocturneDocument3 pagesPrière NocturneCongoPas encore d'évaluation

- Pour Eliminer Les Ennemis Et Se DesenvoûterDocument8 pagesPour Eliminer Les Ennemis Et Se DesenvoûterCongoPas encore d'évaluation

- PUISSANT PRIERE POUR DETRUIRE UN ENNEMI (HUMAIN OU JINN). POUR REDUIRE A NEANT LES STRATAGEMES DES ENNEMIS. POUR SE PREMUNIR CONTRES LES ENSORCELLEURS, LES ENVIEUX, LE MAUVAIS ŒIL, LES MALEDICTIONS ET LES FLEAUXDocument8 pagesPUISSANT PRIERE POUR DETRUIRE UN ENNEMI (HUMAIN OU JINN). POUR REDUIRE A NEANT LES STRATAGEMES DES ENNEMIS. POUR SE PREMUNIR CONTRES LES ENSORCELLEURS, LES ENVIEUX, LE MAUVAIS ŒIL, LES MALEDICTIONS ET LES FLEAUXCongoPas encore d'évaluation

- 241d0 Sept2017Document2 pages241d0 Sept2017Valère Richu Fokou TchemebePas encore d'évaluation

- BBCo Top 2000 Des Entreprises 29062018Document25 pagesBBCo Top 2000 Des Entreprises 29062018clem1983100% (3)

- C V MEK T.R.E Modif Aout 2020Document1 pageC V MEK T.R.E Modif Aout 2020CongoPas encore d'évaluation

- 5 e 5 D 14 CaddeefDocument10 pages5 e 5 D 14 CaddeefCongoPas encore d'évaluation

- Praxis Apparate Und Behaelterbau 72dpi FRDocument32 pagesPraxis Apparate Und Behaelterbau 72dpi FRCongoPas encore d'évaluation

- Al Alawi - DiwanDocument148 pagesAl Alawi - DiwanCongoPas encore d'évaluation

- Coude en Tranche Application N°1Document6 pagesCoude en Tranche Application N°1CongoPas encore d'évaluation

- Soufi Mon Amour Elif ShafakDocument477 pagesSoufi Mon Amour Elif ShafaksantseteshPas encore d'évaluation

- Coude Cylindrique Docs ÉlèvesDocument5 pagesCoude Cylindrique Docs ÉlèvesCongoPas encore d'évaluation

- Al Alawi - DiwanDocument148 pagesAl Alawi - DiwanCongoPas encore d'évaluation

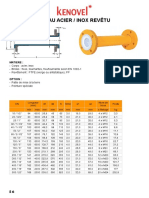

- Tuyau Revetu Ptfe PDFDocument1 pageTuyau Revetu Ptfe PDFCongoPas encore d'évaluation

- Rabia de Feux Et de Larmes Ocr PDFDocument143 pagesRabia de Feux Et de Larmes Ocr PDFBarhama Dieng100% (2)

- Coude en Tranche Application N°1Document6 pagesCoude en Tranche Application N°1CongoPas encore d'évaluation

- Soufi Mon Amour Elif ShafakDocument477 pagesSoufi Mon Amour Elif ShafaksantseteshPas encore d'évaluation

- Coude en Tranche Application N°1Document6 pagesCoude en Tranche Application N°1CongoPas encore d'évaluation

- Coude CylindriqueDocument5 pagesCoude CylindriqueCongo100% (1)

- Tuyau Revetu Ptfe PDFDocument1 pageTuyau Revetu Ptfe PDFCongoPas encore d'évaluation

- Cours de HackingDocument63 pagesCours de HackingKavé KaramokoPas encore d'évaluation

- FL Techniques de HackingDocument8 pagesFL Techniques de HackingEddy CondorPas encore d'évaluation

- Crack de Cle WPA en Quelques Heures Faille WPSDocument89 pagesCrack de Cle WPA en Quelques Heures Faille WPSCongoPas encore d'évaluation

- Crack de Cle WPA en Quelques Heures Faille WPSDocument7 pagesCrack de Cle WPA en Quelques Heures Faille WPSAbdellah El GhazouaniPas encore d'évaluation

- Le Coran ..Document195 pagesLe Coran ..sakho1100% (1)

- Intrusion Chubbs PDFDocument63 pagesIntrusion Chubbs PDFabdelbarrPas encore d'évaluation

- Archi ReseauxDocument86 pagesArchi ReseauxYassine LemsiahPas encore d'évaluation

- Chapitre 22 - Théorie Générale de L'infraction Et Procédure PénaleDocument9 pagesChapitre 22 - Théorie Générale de L'infraction Et Procédure PénaleClara BessyPas encore d'évaluation

- CH1 DévianceDocument14 pagesCH1 DévianceryhemchaabeniPas encore d'évaluation

- La Fin de La Guerre D'algérie.Document10 pagesLa Fin de La Guerre D'algérie.khierPas encore d'évaluation

- Fiche D'arret Cass. Crim. 22 Mars 2000 AbrousseDocument1 pageFiche D'arret Cass. Crim. 22 Mars 2000 AbrousseKarl WaldenPas encore d'évaluation

- Robert Macaire - WikipédiaDocument3 pagesRobert Macaire - WikipédiaWomEntouragePas encore d'évaluation

- Fuck AbstractionDocument3 pagesFuck Abstractionposea claudiaPas encore d'évaluation

- Jean Tulard - Le Nouveau Guide Des Films - Tome 5Document2 362 pagesJean Tulard - Le Nouveau Guide Des Films - Tome 5Scyl LayPas encore d'évaluation

- Cours Terminologie Juridique S4Document29 pagesCours Terminologie Juridique S4Abdel Hakim100% (1)

- TousVosLivres - Les Paris en LigneDocument19 pagesTousVosLivres - Les Paris en LigneReagan n tibreyPas encore d'évaluation

- BiraraDocument5 pagesBirarasl.aswad8331Pas encore d'évaluation

- Le Livre Noir Du CommunismeDocument37 pagesLe Livre Noir Du Communismeubuntulinux1984100% (1)

- RésuméDernierjourDocument5 pagesRésuméDernierjourAbdel AdimePas encore d'évaluation

- Programme CCPD 2018Document21 pagesProgramme CCPD 2018Abdoul wahab IssiakaPas encore d'évaluation

- Alger, Place Jean MermozDocument8 pagesAlger, Place Jean MermozKdr Khair-EddinePas encore d'évaluation

- Arrete #105 Cab PR Du 23 03 2004 Portant Organisation Et Fonctionnement Du Commandement de La LegionDocument14 pagesArrete #105 Cab PR Du 23 03 2004 Portant Organisation Et Fonctionnement Du Commandement de La LegionbambourboPas encore d'évaluation

- Déontologie Des Professions (Définitif)Document108 pagesDéontologie Des Professions (Définitif)maelhartlPas encore d'évaluation

- Radios Africaines Pour La Paix (SFCG - 2007)Document127 pagesRadios Africaines Pour La Paix (SFCG - 2007)HayZara MadagascarPas encore d'évaluation

- Marche VerteDocument2 pagesMarche Verteabdellilah100% (3)

- Natixis: L'arrêt de La Cour D'appelDocument28 pagesNatixis: L'arrêt de La Cour D'appelLaurent MAUDUITPas encore d'évaluation

- Fiche Élèle Enquête À La Bastille (14 Juillet 89)Document3 pagesFiche Élèle Enquête À La Bastille (14 Juillet 89)Anonymous s90gIPYVe0% (1)

- Gabon Lettre Aux ParlementairesDocument28 pagesGabon Lettre Aux ParlementairesFranck JocktanePas encore d'évaluation

- La Consommation de Drogues Et Ses Effets Sur Les Jeunes en Afrique de L'ouestDocument9 pagesLa Consommation de Drogues Et Ses Effets Sur Les Jeunes en Afrique de L'ouestJoseph KassimiPas encore d'évaluation

- Herve Ryssen, La Mafia Juive, Septembre 2008 PDFDocument3 pagesHerve Ryssen, La Mafia Juive, Septembre 2008 PDFAdrien Bock25% (4)

- Formation Initiale de La Police NationaleDocument14 pagesFormation Initiale de La Police NationaleBot PrivéPas encore d'évaluation