Académique Documents

Professionnel Documents

Culture Documents

TPE Fondamentaux de LAN

Transféré par

kamdem bocheng joelCopyright

Formats disponibles

Partager ce document

Partager ou intégrer le document

Avez-vous trouvé ce document utile ?

Ce contenu est-il inapproprié ?

Signaler ce documentDroits d'auteur :

Formats disponibles

TPE Fondamentaux de LAN

Transféré par

kamdem bocheng joelDroits d'auteur :

Formats disponibles

IUG

TPE

UE : FONDAMENTAUX DES LAN

Travaux Pratiques - Simulation

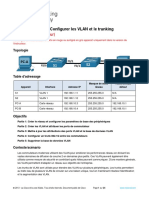

TP 1: Configuration de base des VLANs

TP 2: VLAN and VTP Configuration

TP 3: Routage inter VLAN

TP 4: Protocole STP

TP 5: Agrégation de liens, Etherchannel

TP 6: Interconnexion de deux systèmes Autonomes

TP 7: VPN IPSec pour interconnexion de deux sites

TP 8: Configuration du NAT sur un routeur Cisco

Carlos KONLACK, M.Sc, Ing.

TP 1 : Configuration de base des VLANs

Diagramme de topologie

Table d’adressage

Affectations de ports (commutateurs 2 et 3)

Carlos KONLACK, M.Sc, Ing.

Objectifs pédagogiques

Exécuter des tâches de configuration de base sur un commutateur

Créer des réseaux locaux virtuels

Affecter des ports de commutateur à un réseau local virtuel

Ajouter, déplacer et modifier des ports

Vérifier la configuration des réseaux locaux virtuels

Activer l’agrégation sur des connexions entre commutateurs

Vérifier la configuration d’agrégation

Enregistrer la configuration des réseaux locaux virtuels

Tâche 1 : configuration de base des commutateurs

Configurez les noms d’hôte des commutateurs.

Router(config)#hostname name

Désactivez la recherche DNS

On est souvent dérangé par de tels messages à la suite d'une commande erronée :

Router#sxow

Translating "sxow" ...domain server (255.255.255.255)

% Unknow command or computer name, or unable to find computer address

Router#

Ce message vient du fait que la recherche DNS est activée par défaut. Pour un confort d'utilisation, on peut la

désactiver :

Router(config)#no ip domain-lookup

Ou la réactiver :

Router(config)#ip domain-lookup

Configurez un mot de passe class pour le mode d’exécution ; cisco pour les

connexions de console et cisco pour les connexions vty.

Note : On peut empêcher l'accès au mode privilège et aux modes suivants par un mot de passe. Deux

commande sont disponibles, l'une sans encryption et l'autre avec l'encryption MD5.

Le enable secret encrypté prendra la priorité sur le enable password.

Router(config)#enable password mot-de-passe sans encryption

Router(config)#enable secret mot-de-passe avec encryption

Carlos KONLACK, M.Sc, Ing.

Mots de passe sur les ports Console et Telnet

On peut également restreindre l'accès aux ports Console et Telnet par mot de passe. Le service « Application »

Telnet sera activé dès qu'un mot de passe aura été défini. Evidemment pour que ce service soit accessible à

distance faut-il encore que tous les protocoles inférieurs (couches 2 et 3) aient été correctement configurés. Les

routeurs Cisco disposent jusqu'à 5 terminaux virtuels (VTY). Il est possible de configurer les terminaux

séparément. Nous nous tiendrons à une configuration générale.

Router(config)#line con 0

Router(config-line)#password mot-de-passe

Router(config-line)#login

Router(config-line)#exit

Router(config)#line vty 0 4

Router(config-line)#password mot-de-passe

Router(config-line)#login

Router(config-line)#exit

Sauvegarde de la configuration active

Afin de ne pas perdre sa configuration courante, il peut sembler également utile de la sauvegarder en NVRAM :

Router#copy running-config startup-config

Remarque : Effacement du fichier de configuration initiale

Avant toute chose, en laboratoire, lorsque l'on accède à des routeurs dont on ne connait pas l'histoire, il peut

sembler utile d'effacer toute pollution d'une configuration antérieure par la commande erase et de redémarrer le

routeur.

Router#erase startup-config

Router#reload

Notons que cette commande peut être remplacée par #write erase ou #erase nvram:

Tâche 2 : configuration et activation des interfaces Ethernet

Configurez les interfaces Ethernet des six ordinateurs avec les adresses IP et les passerelles

par défaut de la table d’adressage.

Remarque : l’adresse IP pour PC1 est considérée comme incorrecte pour le moment. Vous la

modifierez ultérieurement.

Carlos KONLACK, M.Sc, Ing.

Tâche 3 : configuration des réseaux locaux virtuels sur le commutateur

Étape 1. Création des réseaux locaux virtuels sur le commutateur Comm1

Utilisez la commande vlan id-vlan en mode de configuration globale pour ajouter des réseaux

locaux virtuels au commutateur Comm1. Dans le cadre de cet exercice, vous devez configurer

quatre réseaux locaux virtuels. Après leur création, vous serez en mode de configuration vlan,

qui vous permet de leur affecter un nom à l’aide de la commande vlan nom.

Comm1(config)#vlan 99

Comm1(config-vlan)#name Gestion&Natif

Comm1(config-vlan)#exit

Comm1(config)#vlan 10

Comm1(config-vlan)#name Faculté/Personnel

Comm1(config-vlan)#exit

Comm1(config)#vlan 20

Comm1(config-vlan)#name Participants

Comm1(config-vlan)#exit

Comm1(config)#vlan 30

Comm1(config-vlan)#name Invité(par défaut)

Comm1(config-vlan)#exit

Étape 2. Vérification des réseaux locaux virtuels créés sur le commutateur Comm1

Utilisez la commande show vlan brief pour vérifier si les réseaux locaux virtuels ont

effectivement été créés. Comm1#show vlan brief

Étape 3. Configuration et attribution de noms aux réseaux locaux virtuels sur les

commutateurs Comm2 et Comm3

Créez et attribuez des noms aux VLAN 10, 20, 30 et 99 sur les commutateurs 2 et 3 à l’aide

des commandes de l’étape 1. Vérifiez l’exactitude de la configuration à l’aide de la

commande show vlan brief.

Carlos KONLACK, M.Sc, Ing.

Quels ports sont actuellement affectés aux quatre réseaux locaux virtuels que vous avez créés

?

Étape 4. Affectation des ports du commutateur aux réseaux locaux virtuels sur les

commutateurs Comm2 et Comm3

Reportez-vous à la table d’affectation des ports. Les ports sont affectés aux réseaux locaux

virtuels en mode de configuration d’interface à l’aide de la commande switchport access

vlan id-vlan. Packet Tracer évalue uniquement la première interface dans chaque plage (à

savoir l’interface à laquelle est connecté l’ordinateur). En règle générale, vous utilisez la

commande interface range. Ceci dit, Packet Tracer ne la prend pas en charge.

Comm2(config)#interface fastEthernet0/6

Comm2(config-if)#switchport access vlan 30

Comm2(config-if)#interface fastEthernet0/11

Comm2(config-if)#switchport access vlan 10

Comm2(config-if)#interface fastEthernet0/18

Comm2(config-if)#switchport access vlan 20

Comm2(config-if)#end

Comm2#copy running-config startup-config Destination filename [startup-config]?

[entrée]

Building configuration... [OK]

Remarque : le réseau local virtuel d’accès Fa0/11 est considéré comme incorrect pour le

moment. Vous le corrigerez ultérieurement dans le cadre de cet exercice. Utilisez les mêmes

commandes sur le commutateur Comm3.

Étape 5. Détermination des ports ajoutés

Utilisez la commande show vlan id numéro-vlan sur le commutateur Comm2 pour vérifier

quels ports sont affectés au VLAN 10. Quels ports sont affectés au VLAN 20 ?

_____________________________________________

Remarque : la commande show vlan name nom-vlan affiche la même sortie. Vous pouvez

également afficher les informations sur l’affectation des réseaux locaux virtuels à l’aide de la

commande show interfaces switchport.

Étape 6. Affectation du réseau local virtuel de gestion

Un réseau local virtuel de gestion est n’importe quel VLAN configuré pour accéder aux

fonctions de gestion sur un commutateur. VLAN 1 joue le rôle de VLAN de gestion si vous

Carlos KONLACK, M.Sc, Ing.

n’en avez pas défini d’autre. Vous affectez une adresse IP et un masque de sous-réseau au

VLAN de gestion. Vous pouvez gérer un commutateur par le biais des protocoles HTTP,

Telnet, SSH ou SNMP. Sachant que la configuration initiale d’un commutateur Cisco utilise

VLAN 1 par défaut, il n’est pas judicieux de le choisir comme VLAN de gestion. Il n’est pas

souhaitable qu’un utilisateur arbitraire connecté à un commutateur utilise par défaut le VLAN

de gestion. Souvenez-vous qu’au cours de ces travaux pratiques, vous avez configuré le

VLAN de gestion comme étant le VLAN 99. En mode de configuration d’interface, utilisez la

commande ip address pour affecter l’adresse IP de gestion aux commutateurs.

Comm1(config)#interface vlan 99

Comm1(config-if)#ip address 172.17.99.11 255.255.255.0

Comm1(config-if)#no shutdown

Comm2(config)#interface vlan 99

Comm2(config-if)#ip address 172.17.99.12 255.255.255.0

Comm2(config-if)#no shutdown

Comm3(config)#interface vlan 99

Comm3(config-if)#ip address 172.17.99.13 255.255.255.0

Comm3(config-if)#no shutdown

L’affectation d’une adresse de gestion permet une communication IP entre les commutateurs,

ainsi qu’une connexion aux commutateurs à tout hôte raccordé à un port affecté au VLAN 99.

Sachant que VLAN 99 est configuré comme un réseau local virtuel de gestion, tous les ports

qui lui sont affectés sont des ports de gestion et doivent être sécurisés pour contrôler quels

périphériques peuvent s’y connecter.

Étape 7. Configuration de l’agrégation et du réseau local virtuel natif pour les ports

d’agrégation sur tous les commutateurs

Les agrégations sont des connexions entre les commutateurs permettant des échanges

d’informations pour tous les réseaux locaux virtuels. Un port d’agrégation fait partie par

défaut de tous les VLAN, contrairement à un port d’accès qui lui fait uniquement partie d’un

seul VLAN. Si le commutateur prend en charge ISL (Inter-switch Link) et l’encapsulation de

VLAN 802.1Q, les agrégations doivent préciser la méthode utilisée. Sachant que le

commutateur 2960 ne prend en charge que l’agrégation 802.1Q, cette précision n’est pas

donnée dans cet exercice. Un VLAN natif est affecté à un port d’agrégation 802.1Q. Dans la

topologie, le VLAN natif correspond au VLAN 99. Un port d’agrégation 802.1Q prend en

charge le trafic en provenance de nombreux VLAN (trafic étiqueté) et le trafic qui n’en

Carlos KONLACK, M.Sc, Ing.

provient pas (trafic non étiqueté). Le port d’agrégation 802.1Q place tout trafic non étiqueté

sur le VLAN natif. Le trafic non étiqueté est généré par un ordinateur raccordé à un port de

commutateur configuré avec le VLAN natif. L’une des spécifications IEEE 802.1Q pour les

réseaux locaux virtuels consiste à gérer la compatibilité en amont avec le trafic non étiqueté

propre aux scénarios de LAN existants. Dans le cadre de cet exercice, un VLAN natif sert

d’identificateur commun aux extrémités d’une liaison d’agrégation.

Nous vous recommandons d’utiliser un autre réseau local virtuel natif que le VLAN 1.

Comm1(config)#interface fa0/1

Comm1(config-if)#switchport mode trunk

Comm1(config-if)#switchport trunk native vlan 99

Comm1(config-if)#interface fa0/2

Comm1(config-if)#switchport mode trunk

Comm1(config-if)#switchport trunk native vlan 99

Comm1(config-if)#end

Comm2(config)#interface fa0/1

Comm2(config-if)#switchport mode trunk

Comm2(config-if)#switchport trunk native vlan 99

Comm2(config-if)#end

Comm3(config)#interface fa0/2

Comm3(config-if)#switchport mode trunk

Comm3(config-if)#switchport trunk native vlan 99

Comm3(config-if)#end

Assurez-vous que les agrégations ont effectivement été configurées à l’aide de la commande

show interface trunk.

Carlos KONLACK, M.Sc, Ing.

Étape 8. Vérification de la communication entre les commutateurs

Envoyez une requête ping à l’adresse de gestion sur les commutateurs Comm2 et Comm3

depuis le commutateur Comm1.

Comm1#ping 172.17.99.12 Type escape sequence to abort. Sending 5, 100-byte ICMP Echos

to 172.17.99.12, timeout is 2 seconds: ..!!! Success rate is 100 percent (5/5), round-trip

min/avg/max = 1/2/9 ms

Comm1#ping 172.17.99.13 Type escape sequence to abort. Sending 5, 100-byte ICMP Echos

to 172.17.99.13, timeout is 2 seconds: ..!!! Success rate is 80 percent (4/5), round-trip

min/avg/max = 1/1/1 ms

Étape 9. Envoi d’une requête ping à plusieurs hôtes depuis PC2

Envoyez une requête ping au PC1 hôte (172.17.10.21) depuis le PC2 hôte. La requête ping a-

t-elle abouti ? _________

Envoyez une requête ping à l’adresse IP 172.17.99.12 du VLAN 99 du commutateur depuis le

PC2 hôte. La requête ping a-t-elle abouti ? _________

Dans la mesure où ces hôtes ne se trouvent pas sur les mêmes sous-réseaux et réseaux locaux

virtuels, ils ne peuvent pas communiquer sans périphérique de couche 3 pour assurer le

routage entre les sous-réseaux.

Envoyez une requête ping au PC5 hôte depuis le PC2 hôte. La requête ping a-t-elle abouti ?

_________

La requête ping aboutit car PC2 se trouve sur le même réseau local virtuel et le même sous-

réseau que PC5.

Carlos KONLACK, M.Sc, Ing.

Étape 10. Déplacement de PC1 sur le même VLAN que PC2

Le port connecté au PC2 (Fa0/18 de Comm2) est affecté au VLAN 20 alors que le port

connecté au PC1 (Fa0/11 de Comm2) est affecté au VLAN 10. Réaffectez le port Fa0/11 de

Comm2 au VLAN 20. Il n’est pas nécessaire de supprimer un port d’un VLAN pour modifier

son appartenance. Une fois le port réaffecté à un nouveau VLAN, le port est supprimé

automatiquement de l’ancien VLAN.

Comm2#configure terminal

Enter configuration commands, one per line. End with CNTL/Z.

Comm2(config)#interface fastethernet 0/11

Comm2(config-if)#switchport access vlan 20

Comm2(config-if)#end

Envoyez une requête ping au PC1 hôte depuis le PC2 hôte. La requête ping a-t-elle abouti ?

_________

Étape 11. Modification de l’adresse IP et du réseau sur PC1

Modifiez l’adresse IP sur le PC1 en la remplaçant par 172.17.20.21. Le masque de sous-

réseau et la passerelle par défaut peuvent rester identiques. Une fois de plus, envoyez une

requête ping au PC1 hôte depuis le PC2 hôte en utilisant la nouvelle adresse IP. La requête

ping a-t-elle abouti ? _________ Pourquoi cette tentative a-t-elle réussi ?

Carlos KONLACK, M.Sc, Ing.

TP 2 : VLAN and VTP Configuration

The aim of this lab is to check your ability to configure VTP and VLAN on a small network

of four switches.

1) Configure the VTP-SERVER switch as a VTP server

2) Connect to the 3 other switches and configure them as VTP clients.

All links between swiches must be configured as trunk lines.

3) Configure VTP domain name as "TESTDOMAIN" and VTP password as "cisco"

4) Configure VLAN 10 with name "STUDENTS" and VLAN 50 with name

"SERVERS"

5) Check propagation on all switches of the VTP domain.

Network diagram

Configure the VTP-SERVER switch as a VTP server

VTP-SERVER(config)#vtp mode server

Verify the VTP configuration using the "show vtp status command"

VTP-SERVER#show vtp status

VTP Version :2

Configuration Revision :4

Maximum VLANs supported locally : 255

Number of existing VLANs :7

VTP Operating Mode : Server

VTP Domain Name : TESTDOMAIN

VTP Pruning Mode : Disabled

VTP V2 Mode : Disabled

Carlos KONLACK, M.Sc, Ing.

VTP Traps Generation : Disabled

MD5 digest : 0xAE 0x4F 0x3F 0xC5 0xD3 0x41 0x9C 0x11

Configuration last modified by 192.168.1.1 at 3-1-93 00:27:41

Local updater ID is 192.168.1.1 on interface Vl1 (lowest numbered VLAN interface found)

Connect to the 3 other switches and configure them as VTP clients. All links between

swiches must be configured as trunk lines.

VTP-CLIENT3(config)#vtp mode client

Verify the VTP configuration using the "show vtp status command"

VTP-CLIENT3#sh vtp status

VTP Version :2

Configuration Revision :4

Maximum VLANs supported locally : 255

Number of existing VLANs :7

VTP Operating Mode : Client

VTP Domain Name : TESTDOMAIN

VTP Pruning Mode : Disabled

VTP V2 Mode : Disabled

VTP Traps Generation : Disabled

MD5 digest : 0xAE 0x4F 0x3F 0xC5 0xD3 0x41 0x9C 0x11

Configuration last modified by 192.168.1.1 at 3-1-93 00:27:41

Configure VTP domain name as "TESTDOMAIN" and VTP password as "cisco"

1) Configure each link between switches as a trunk line

interface GigabitEthernet1/1

switchport mode trunk

interface GigabitEthernet1/2

switchport mode trunk

2) On the server :

VTP-SERVER(config)#vtp domain TESTDOMAIN

VTP-SERVER(config)#vtp password cisco

3) On each client :

VTP-CLIENT1(config)#vtp password cisco

VTP-CLIENT1(config)#vtp domain TESTDOMAIN

Configure VLAN 10 with name "STUDENTS" and VLAN 50 with name "SERVERS"

On the VTP server switch, configure the following commands

VTP-SERVER(config)#vlan 10

VTP-SERVER(config-vlan)#name STUDENTS

Carlos KONLACK, M.Sc, Ing.

VTP-SERVER(config)#vlan 50

VTP-SERVER(config-vlan)#name SERVERS

Check propagation on all switches of the VTP domain.

Use the "show vlan brief" on each switch to check propagation of the 2 VLANS.

VTP-SERVER#show vlan brief

VLAN Name Status Ports

---- -------------------------------- --------- -------------------------------

1 default active Fa0/1, Fa0/2, Fa0/3, Fa0/4, [...]

10 STUDENTS active

50 SERVERS active

1002 fddi-default active

1003 token-ring-default active

1004 fddinet-default active

1005 trnet-default active

Carlos KONLACK, M.Sc, Ing.

TP 3 : Routage inter VLAN

Schéma de base :

Principe de base :

Quand un hôte d’un VLAN veut communiquer avec un hôte d’un autre VLAN, un routeur est

nécessaire.

La connectivité entre les VLAN peut être établie par le biais d’une connectivité physique ou

logique.

Une connectivité logique implique une connexion unique, ou agrégation, du commutateur

au routeur. Cette agrégation peut accepter plusieurs VLAN. Cette topologie est appelée

«router-on-a-stick» car il n’existe qu’une seule connexion physique avec le routeur. En

revanche, il existe plusieurs connexions logiques entre le routeur et le commutateur.

Une connectivité physique implique une connexion physique séparée pour chaque VLAN.

Cela signifie une interface physique distincte pour chaque VLAN.

Les premières configurations de VLAN reposaient sur des routeurs externes connectés à des

commutateurs compatibles VLAN. Avec cette approche, les routeurs traditionnels sont

connectés via une ou plusieurs liaisons à un réseau commuté. Les configurations «router-on-a-

Carlos KONLACK, M.Sc, Ing.

stick» utilisent un seul lien multi-VLAN qui connecte le routeur au reste du réseau du

campus. Le trafic entre les VLAN doit traverser le backbone de couche 2 pour atteindre le

routeur par lequel il peut atteindre les différents VLAN. Le trafic circule ensuite vers la

station d’extrémité souhaitée par une transmission de couche 2 normale. Ce flux «out-to-the-

router-and-back» est caractéristique des conceptions «router-on-a-stick».

Routeur avec un lien par VLAN

Routeur avec liaison unique multi-VLAN (sous-interfaces logiques)

Carlos KONLACK, M.Sc, Ing.

Notion de sous-interface

Une sous-interface est une interface logique au sein d’une interface physique, telle que

l’interface Fast Ethernet d’un routeur.

Plusieurs sous-interfaces peuvent coexister sur une seule interface physique.

Chaque sous-interface prend en charge un VLAN et dispose d’une adresse IP affectée. Pour

que plusieurs unités d’un même VLAN communiquent, les adresses IP de toutes les sous-

interfaces maillées doivent être sur le même réseau ou sous-réseau. Par exemple, si la sous-

interface FastEthernet 0/0.1 a l’adresse IP 192.168.1.1, alors 192.168.1.2, 192.168.1.3 et

192.1.1.4 sont les adresses IP des unités connectées à la sous-interface FastEthernet0/0.1.

Pour le routage entre VLAN avec sous-interfaces, une sous-interface doit être créée pour

chaque VLAN

Carlos KONLACK, M.Sc, Ing.

Méthode :

• Identifiez l’interface.

• Définissez l’encapsulation VLAN (802.1Q ou ISL)

• Attribuez une adresse IP à l’interface

Configuration d’une plateforme complète :

Étape 1 – Configurez le commutateur

Configurez le nom d'hôte, les mots de passe, ainsi que les paramètres de gestion du LAN. Ces

valeurs sont illustrées dans le tableau. En cas de problème lors de la réalisation de cette

configuration, reportez vous au TP consacré à la configuration de base d’un commutateur.

Étape 2 – Configurez les hôtes reliés au commutateur

Configurez les hôtes à l’aide des informations suivantes.

Carlos KONLACK, M.Sc, Ing.

a. Pour l’hôte du port 0/5:

Adresse IP 192.168.5.2

Masque de sous-réseau 255.255.255.0

Passerelle par défaut 192.168.5.1

b. Pour l’hôte du port 0/9:

Adresse IP 192.168.7.2

Masque de sous-réseau 255.255.255.0

Passerelle par défaut 192.168.7.1

Étape 3 – Vérifiez la connectivité

Vérifiez que les hôtes peuvent atteindre le commutateur à l’aide de la commande ping :

a. Utilisez la commande ping vers le commutateur à partir des hôtes.

b. Est-ce que les échos sont revenus? Non

c. Pourquoi ou pourquoi pas? La commande ping ne fonctionne pas car les hôtes se trouvent

sur des réseaux différents.

Étape 4 – Créez et nommez deux VLAN

Entrez les commandes suivantes pour créer et nommer deux VLAN:

Switch_A#vlan database

Switch_A(vlan)#vlan 10 name Ventes

Switch_A(vlan)#vlan 20 name Support

Switch_A(vlan)#exit

1900:

Switch_A#config terminal

Switch_A(config)#vlan 10 name Sales

Switch_A(config)#vlan 20 name Support

Switch_A(config)#exit

Étape 5 – Assignation des ports au VLAN 10

L’affectation de ports aux VLAN doit être effectuée à partir du mode d’interface. Entrez les

commandes suivantes pour ajouter les ports 0/5 à 0/8 au VLAN 10:

Switch_A#configure terminal

Switch_A(config)#interface fastethernet 0/5

Switch_A(config-if)#switchport mode access

Switch_A(config-if)#switchport access vlan 10

Switch_A(config-if)#interface fastethernet 0/6

Switch_A(config-if)#switchport mode access

Switch_A(config-if)#switchport access vlan 10

Switch_A(config-if)#interface fastethernet 0/7

Switch_A(config-if)#switchport mode access

Switch_A(config-if)#switchport access vlan 10

Switch_A(config-if)#interface fastethernet 0/8

Switch_A(config-if)#switchport mode access

Switch_A(config-if)#switchport access vlan 10

Switch_A(config-if)#end

Carlos KONLACK, M.Sc, Ing.

1900:

Switch_A#config terminal

Switch_A(config)#interface ethernet 0/5

Switch_A(config-if)vlan static 10

Switch_A(config-if)#interface ethernet 0/6

Switch_A(config-if)vlan static 10

Switch_A(config-if)#interface ethernet 0/7

Switch_A(config-if)vlan static 10

Switch_A(config-if)#interface ethernet 0/8

Switch_A(config-if)vlan static 10

Switch_A(config-if)#end

Étape 6 – Affectez des ports au VLAN20

Entrez les commandes suivantes pour ajouter les ports 0/9 à 0/12 au VLAN 20:

Switch_A#configure terminal

Switch_A(config)#interface fastethernet 0/9

Switch_A(config-if)#switchport mode access

Switch_A(config-if)#switchport access vlan 20

Switch_A(config-if)#interface fastethernet 0/10

Switch_A(config-if)#switchport mode access

Switch_A(config-if)#switchport access vlan 20

Switch_A(config-if)#interface fastethernet 0/11

Switch_A(config-if)#switchport mode access

Switch_A(config-if)#switchport access vlan 20

Switch_A(config-if)#interface fastethernet0/12

Switch_A(config-if)#switchport mode access

Switch_A(config-if)#switchport access vlan 20

Switch_A(config-if)#end

1900:

Switch_A#config terminal

Switch_A(config)#interface ethernet 0/9

Switch_A(config-if)vlan static 20

Switch_A(config-if)#interface ethernet 0/10

Switch_A(config-if)vlan static 20

Switch_A(config-if)#interface ethernet 0/11

Switch_A(config-if)vlan static 20

Switch_A(config-if)#interface ethernet 0/12

Switch_A(config-if)vlan static 20

Switch_A(config-if)#end

Étape 7 – Affichez les informations d’interface VLAN

a. Sur Switch_A, tapez la commande show vlan à l’invite du mode privilégié:

Switch_A#show vlan

b. Tous les ports sont-ils affectés correctement? Oui

Étape 8 – Créez l’agrégation

Sur Switch_A, tapez les commandes suivantes à l’invite de commande de l’interface Fast

Ethernet 0/1. Notez que le port Ethernet 0/1 et les autres ports d’accès d’un commutateur

1900 ne prennent en charge qu’Ethernet 10 Mbits/s et ne peuvent donc pas être utilisés

comme ports agrégés. Les ports agrégés (le cas échéant) d’un 1900 à 24 ports sont

généralement les ports Fast Ethernet 0/26 et 0/27.

Carlos KONLACK, M.Sc, Ing.

Switch_A(config)#interface fastethernet0/1

Switch_A(config-if)#switchport mode trunk

Switch_A(config-if)#end

2900:

Switch_A(config)#interface fastethernet0/1

Switch_A(config-if)#switchport mode trunk

Switch_A(config-if)#switchport trunk encapsulation dot1q

Switch_A(config-if)#end

1900: Le commutateur 1900 ne prend en charge que l'agrégation ISL, et pas dot1q..

Switch_A#config terminal

Switch_A(config)#interface fastethernet0/26

Switch_A(config-if)#trunk on

Étape 9 – Configurez le routeur

a. Configurez le routeur avec les données suivantes. Le routeur doit posséder une interface

Fast Ethernet afin de prendre en charge l’agrégation et le routage entre des LAN virtuels.

Le nom d’hôte est Router_A

Les mots de passe console, VTY et enable sont cisco.

Le mot de passe enable secret est class.

b. Configurez ensuite l’interface Fast Ethernet à l’aide des commandes suivantes :

Remarque: Si vous utilisez un commutateur 1900, remplacez l’encapsulation «dot1q» par

«isl»

dans les commandes de configuration de routeur suivantes.

Router_A(config)#interface fastethernet 0/0

Router_A(config-if)#no shutdown

Router_A(config-if)#interface fastethernet 0/0.1

Router_A(config-subif)#encapsulation dot1q 1

Router_A(config-subif)#ip address 192.168.1.2 255.255.255.0

Router_A(config-if)#interface fastethernet 0/0.2

Router_A(config-subif)#encapsulation dot1q 10

Router_A(config-subif)#ip address 192.168.5.1 255.255.255.0

Router_A(config-if)#interface fastethernet 0/0.3

Router_A(config-subif)#encapsulation dot1q 20

Router_A(config-subif)#ip address 192.168.7.1 255.255.255.0

Router_A(config-subif)#end

Étape 10 – Enregistrez la configuration du routeur

Étape 11 – Affichez la table de routage du routeur

a. Tapez show ip route à l’invite du mode privilégié.

b. La table de routage contient-elle des entrées? 3

c. Vers quelles interfaces pointent-elles? fastethernet0/0

d. Pourquoi est-il nécessaire d’exécuter un protocole de routage? Toutes les interfaces sont

connectées.

Carlos KONLACK, M.Sc, Ing.

Étape 12 – Testez les VLAN et l’agrégation

Envoyez une requête ping à l’hôte du port 0/5 à partir du port 0/9 de Switch_A.

a. La requête ping a-t-elle abouti? Oui

b. Pourquoi? L'agrégation vers le routeur a transmis les paquets depuis VLAN 20 vers

VLAN10.

Envoyez une requête ping au commutateur IP 192.168.1.2 à partir du port 0/5 de Switch_A.

c. La requête ping a-t-elle abouti? Oui

Étape 13 – Transférez des hôtes

a. Transférez les hôtes vers d’autres VLAN et essayez d’envoyer des requêtes ping au VLAN

de gestion 1.

b. Notez les résultats de l’envoi des requêtes ping.

Toutes les commandes ping ont réussi, avec des paramètres ip corrects sur l'hôte.

Résumé

Carlos KONLACK, M.Sc, Ing.

TP 4 : Protocole STP

Objectifs

Créer une configuration de commutateur de base et la vérifier

Déterminer quel commutateur est sélectionné en tant que commutateur racine avec

les paramètres par défaut en usine

Forcer la sélection de l'autre commutateur comme commutateur racine

Observer le comportement de l'algorithme des spanning tree selon des changements

topologiques du réseau commuté

Spanning tree: compléments de cours

Le spanning tree est un protocole (STP, spécification IEEE 802.1d) qui permet d'éviter les

boucles de fonctionnement dans un réseau (tempêtes de broadcast !), tout en permettant les

boucles physiques qui garantissent une redondance de liens physiques donc une certaine

tolérance de panne.

Pour cela, le réseau, qui est assimilable à un graphe, est remplacé logiquement par un

arbre qui recouvre l'ensemble des nœuds du graphe. Un algorithme permet de calculer cet

arbre couvrant minimal. La partie essentielle consiste à choisir un commutateur qui sera la

racine de l'arbre (ROOT) et à propager l'arbre de nœud en nœud.

Les commutateurs s'informent entre eux de leur statut et des chemins les plus courts, à

l'aide de trames spécifiques à STP appelées trames BPDU (pour Bridge Protocol Data Unit).

C'est le commutateur qui a l'ID la plus faible qui est « élu » ROOT. L'ID du commutateur est

constituée de 8 octets:

Les 2 premiers octets sont constitués de la priorité (fixée par la configuration),

obligatoirement multiple de 4096.

Les 6 octets suivants sont constitués par l'adresse MAC.

Ainsi, un commutateur qui possède la priorité 32768=8000H et l'adresse MAC

00.05.5D.69.3E.03 aura l'ID 80.00.00.05.5D.69.3E.03

La priorité peut être modifiée par la commande

(config)# spanning-tree vlan vlan priority priority

où l'argument priority peut prendre l'une des 15 valeurs suivantes: 4096, 8192, 12288,

16384, 20480, 24576, 28672, 32768, 36864, 40960, 45056, 49152, 53248, 57344, 61440.

Carlos KONLACK, M.Sc, Ing.

Le statut de chaque port des commutateurs non ROOT sera déterminé en fonction du

chemin le plus court vers le commutateur ROOT. Ce chemin sera calculé en fonction du coût.

Ce dernier est d'autant plus faible que le lien est rapide (voir tableau ci-après).

La commande de configuration pour un port est : (config-if)# spanning-tree cost cost

En cas de coûts égaux, c'est la priorité la plus faible qui est sélectionnée. Elle est constituée de

deux octets: Le premier – entre 0 et 255, 128 par défaut – peut être modifié par la commande

(config-if)# spanning-tree port-priority priority

et le second octet est le numéro du port. Par exemple, le port FastEthernet 0/4 sera par défaut

à la priorité 128.4.

Vitesse du lien Coût

Plage de coût recom

Chaque port peut être dans l'un des cinq états suivants:

Forwarding. c'est le seul port qui commute toutes les trames. C'est donc le port qui a

été considéré comme le plus proche du commutateur ROOT.

Listenning. Se contente « d'écouter » et « retransmettre » les trames BPDU.

Learning. Comme Listening, mais maintient sa table MAC à jour.

Blocking. Déconnecté.

Disabled. Hors-service (problème matériel).

Les états Listenning et Learning sont supposés transitoires. L'évolution de l'arbre (à

l'initialisation, en cas de changement des priorités ou de changements physiques) est régie par

des temporisateurs, dont le fonctionnement ne sera pas détaillé ici.

Rappel du protocole STP

Lorsqu’un commutateur est activé, il pense être le pont racine et par conséquent, envoie des

BPDU comprenant son BID. Par exemple, si S2 annonce un ID racine inférieur à S1, S1 cesse

d’annoncer son ID racine et accepte l’ID racine de S2. S2 devient alors le pont racine.

Carlos KONLACK, M.Sc, Ing.

Le STA (Spanning Tree Algorithm) désigne un commutateur unique comme

pont racine, le commutateur ayant le BID (bridge ID) le plus faible. Il l'utilise

comme point de référence pour le calcul de tous les chemins

Le STA calcule le chemin le plus court vers le pont racine, afin de désigner les

ports racines (RP)

Désignation des ports désignés (DP) : c’est à dire tous les ports non racine qui

sont autorisés à acheminer le trafic sur le réseau

Identification des ports non désignés devant être bloqués pour empêcher la

formation de boucles

Le protocole STP désigne trois types de ports : les ports racine, les ports désignés et les

ports bloqués.

o Port racine (Root Port) : Le port qui fournit le chemin au coût le plus bas vers le

pont racine devient le port racine. Pour calculer le chemin au coût le plus bas, les

commutateurs prennent en compte le coût de la bande passante de chaque liaison

requise pour atteindre le pont racine.

o Port désigné (Designated Port) : Un port désigné est un port qui transfère le trafic au

pont racine, mais ne se connecte pas au chemin d’accès au coût le plus bas.

o Port bloqué : Un port bloqué ne transfère pas de trafic.

Exemple

Objectifs :

• Mettre en évidence le protocole spanning tree.

• Créer de la redondance de liens dans le réseau.

Carlos KONLACK, M.Sc, Ing.

Connectez 3 switches entre eux, de manière redondante.

Quel est le switch racine de l'arbre ?

enable

show spanning-tree

Quels sont les ports bloqués ?

Débranchez un lien actif. Le lien de secours fonctionne-t-il ?

Supprimez le STP sur chaque switch.

configure terminal

no spanning-tree vlan 1

end

show spanning-tree

Que se passe-t-il quand on génère du trafic ?

Carlos KONLACK, M.Sc, Ing.

TP 5 : Agrégation de liens, Etherchannel

Introduction

This TP provides a sample configuration for Fast EtherChannel (FEC) and IEEE 802.1Q

trunking between Cisco Catalyst Layer 2 (L2) fixed configuration switches and a Cisco

router.

The Catalyst L2 fixed configuration switches include the 2900/3500XL, 2940, 2950/2955,

and 2970 switches

Network Diagram

Note:

Native VLAN is the VLAN that you configure on the Catalyst interface before you

configure the trunking on that interface. By default, all interfaces are in VLAN 1. Therefore,

VLAN 1 is the native VLAN that you can change. On an 802.1Q trunk, all VLAN packets

except the native VLAN are tagged.

You must configure the native VLAN in the same way on each side of the trunk. Then, the

router or switch can recognize to which VLAN a frame belongs when the router or switch

receives a frame with no tag. In the diagram in this section, VLAN 10 has been configured as

the native VLAN. For interVLAN routing, be sure to configure the default gateway on all

Carlos KONLACK, M.Sc, Ing.

workstations that connect to the switches. This default gateway is the IP address that you

configure on the subinterface. You create a subinterface on the router for each VLAN.

In this example, workstation1 has been configured with default gateway 10.10.10.1. This

gateway is the IP address of subinterface port channel 1.10. Workstation2 has been configured

with default gateway 10.10.11.1. This gateway is the IP address of subinterface port channel

1.20.

Configurations

Cat2950#

Cat2950# configure terminal

Enter configuration commands, one per line. End with CNTL/Z.

!--- Set the VLAN Trunk Protocol (VTP) mode to server,

!--- and set the VTP domain name to cisco.

Cat2950(config)# vtp mode server

Setting device to VTP SERVER mode

Cat2950(config)# vtp domain cisco

Changing VTP domain name from VitalCom to cisco

!--- Create two VLANs: VLAN 10 and VLAN 20.

Cat2950(config)# vlan 10

Cat2950(config-vlan)# exit

Cat2950(config)# vlan 20

Cat2950(config-vlan)# exit

!--- Configure ports Fa0/5 through Fa0/14 in VLAN 10,

!--- and configure ports Fa0/15 through Fa0/26 in VLAN 20.

Cat2950(config)# interface range fa0/5 - 14

Cat2950(config-if-range)# switchport access vlan 10

Cat2950(config-if-range)# exit

Cat2950(config)# interface range fa0/15 - 26

Cat2950(config-if-range)# switchport access vlan 20

Cat2950(config-if-range)# ^Z

Cat2950#

00:32:39: %SYS-5-CONFIG_I: Configured from console by console

!--- Configure the management interface so that you can access

!--- the switch remotely with Telnet.

Cat2950# configure terminal

Cat2950(config)# interface vlan 10

Cat2950(config-if)# ip address 10.10.10.10 255.255.255.0

Cat2950(config-if)# no shutdown

00:24:07: %LINK-3-UPDOWN: Interface Vlan10, changed state to up

Cat2950(config-if)# ^Z

00:24:12: %SYS-5-CONFIG_I: Configured from console by console

Cat2950# configure terminal

Carlos KONLACK, M.Sc, Ing.

Enter configuration commands, one per line. End with CNTL/Z.

!--- Configure the default gateway so that you can access

!--- the switch from any VLAN. The default gateway is

!--- the IP address of the subinterface on the router for VLAN 10.

Cat2950(config)# ip default-gateway 10.10.10.1

!--- Configure a logical channel interface.

Cat2950(config)# interface port-channel 1

Cat2950(config-if)# exit

!--- Assign ports to the logical channel interface in order to form

!--- an EtherChannel.

!--- Note: Set the channel mode on the switch to on because the Cisco 7200

!--- router on the other end does not support Port Aggregation Protocol

(PAgP).

Cat2950(config)# interface fa0/2

Cat2950(config-if)# channel-group 1 mode on

Cat2950(config-if)# exit

Cat2950(config)#

00:25:38: %LINK-3-UPDOWN: Interface Port-channel1, changed state to up

00:25:39: %LINEPROTO-5-UPDOWN: Line protocol on Interface Port-channel1,

changed

state to up

Cat2950(config)# interface fa0/3

Cat2950(config-if)# channel-group 1 mode on

Cat2950(config-if)# exit

!--- In order to configure trunking over EtherChannel, enable trunking

!--- over the logical channel interface.

Cat2950(config)# interface port-channel 1

Cat2950(config-if)# switchport mode trunk

Cat2950(config-if)#

00:27:14: %LINEPROTO-5-UPDOWN: Line protocol on Interface FastEthernet0/2,

changed

state to down

00:27:14: %LINEPROTO-5-UPDOWN: Line protocol on Interface FastEthernet0/3,

changed

state to down

00:27:14: %LINEPROTO-5-UPDOWN: Line protocol on Interface Port-channel1,

changed

state to down

00:27:17: %LINEPROTO-5-UPDOWN: Line protocol on Interface FastEthernet0/2,

changed

state to up

00:27:17: %LINEPROTO-5-UPDOWN: Line protocol on Interface FastEthernet0/3,

changed

state to up

00:27:18: %LINK-3-UPDOWN: Interface Port-channel1, changed state to up

00:27:19: %LINEPROTO-5-UPDOWN: Line protocol on Interface Port-channel1,

changed

state to up

Carlos KONLACK, M.Sc, Ing.

!--- Configure VLAN 10 as the native VLAN for untagged traffic.

Cat2950(config-if)# switchport trunk native vlan 10

Cat2950(config-if)# ^Z

00:24:12: %SYS-5-CONFIG_I: Configured from console by console

Cat2950#

Cat2950# show running-config

Building configuration...

Current configuration : 2390 bytes

!

version 12.1

no service pad

service timestamps debug uptime

service timestamps log uptime

no service password-encryption

!

hostname Cat2950

!

!

ip subnet-zero

vtp domain VitalCom

vtp mode transparent

!

vlan 10

!

vlan 20

!

spanning-tree extend system-id

!

!

interface Port-channel1

switchport trunk native vlan 10

switchport mode trunk

no ip address

flowcontrol send off

!

interface FastEthernet0/1

no ip address

!

interface FastEthernet0/2

switchport trunk native vlan 10

switchport mode trunk

no ip address

channel-group 1 mode on

!

interface FastEthernet0/3

switchport trunk native vlan 10

switchport mode trunk

no ip address

channel-group 1 mode on

!

interface FastEthernet0/4

no ip address

!

interface FastEthernet0/5

switchport access vlan 10

no ip address

!

Carlos KONLACK, M.Sc, Ing.

!--- Output suppressed.

!

interface FastEthernet0/15

switchport access vlan 20

no ip address

!

!--- Output suppressed.

interface FastEthernet0/26

switchport access vlan 20

no ip address

!

interface Vlan10

ip address 10.10.10.10 255.255.255.0

no ip route-cache

!

ip default-gateway 10.10.10.1

ip http server

!

!

line con 0

line vty 5 15

!

end

Cat2950#

Other example

Example : Configuring Layer2 Etherchannel

In this example, the FastEthernet0/0-0/1-0/2 (on Ciscozine_SW1 and Ciscozine_SW2) must

belong to vlan 10; it is required to create a Layer2 etherchannel using LACP with desirable

mode on Ciscozine_SW1 and passive mode on the Ciscozine_SW2. The configuration is:

Ciscozine_SW1 etherchannel L2 configuration

Ciscozine_SW1# configure terminal

Ciscozine_SW1(config)# interface range fastethernet0/0 -2

Ciscozine_SW1(config-if-range)# switchport mode access

Ciscozine_SW1(config-if-range)# switchport access vlan 10

Ciscozine_SW1(config-if-range)# channel-protocol lacp

Carlos KONLACK, M.Sc, Ing.

Ciscozine_SW1(config-if-range)# channel-group 1 mode active

Ciscozine_SW2 etherchannel L2 configuration

Ciscozine_SW2 etherchannel L2 configuration

Ciscozine_SW2# configure terminal

Ciscozine_SW2(config)# interface range fastethernet0/0 -2

Ciscozine_SW2(config-if-range)# switchport mode access

Ciscozine_SW2(config-if-range)# switchport access vlan 10

Ciscozine_SW1(config-if-range)# channel-protocol lacp

Ciscozine_SW2(config-if-range)# channel-group 1 mode passive

Carlos KONLACK, M.Sc, Ing.

TP 6:Interconnexion de deux systèmes autonomes

Nous verrons comment configurer un routeur connecté à deux réseaux et utilisant deux

protocoles de routage différents. Pour que les deux réseaux puissent se partager leur table de

routage nous allons activer la redistribution de routes d’un protocole à un autre. Cette mise en

place est simple et rapide, néanmoins il ne faut pas oublier d’utiliser la version 2 de RIP.

On considère un premier réseau fonctionnant avec un routage dynamique RIP, puis un

deuxième réseau fonctionnant avec un routage dynamique OSPF. Nous voulons

interconnecter les deux réseaux, sachant que les deux réseaux utilisent deux protocoles de

routage différents. Nous voulons réussir à Pinger de PC1 à PC2, donc traverser réseau RIP et

OSPF de bout en bout.

1) Schéma du réseau

2) Configurations

a) Configuration du réseau RIP

Routeur RIP1

Router#configure terminal

Enter configuration commands, one per line. End with CNTL/Z.

Router(config)#no ip domain-lookup

Router(config)#hostname RIP4

RIP4(config)#interface FastEthernet 0/1

RIP4(config-if)#ip address 21.0.0.1 255.255.255.252

Carlos KONLACK, M.Sc, Ing.

RIP4(config-if)#no shutdown

%LINK-5-CHANGED: Interface FastEthernet0/1, changed state to

up

RIP4(config-if)#exit

RIP4(config)#interface FastEthernet 0/0

RIP4(config-if)#ip address 20.0.0.2 255.255.255.252

RIP4(config-if)#no shutdown

%LINK-5-CHANGED: Interface FastEthernet0/0, changed state to

up

RIP4(config-if)#exit

RIP1(config)#router rip

RIP1(config-router)#version 2

RIP1(config-router)#no auto-summary

RIP1(config-router)#network 20.0.0.0

RIP1(config-router)#network 21.0.0.0

RIP1(config-router)#end

Routeur RIP2

Router#configure terminal

Enter configuration commands, one per line. End with CNTL/Z.

Router(config)#no ip domain-lookup

Router(config)#hostname RIP2

RIP2(config)#interface FastEthernet 0/0

RIP2(config-if)#ip address 21.0.0.2 255.255.255.252

RIP2(config-if)#no shutdown

%LINK-5-CHANGED: Interface FastEthernet0/0, changed state to

up

RIP2(config-if)#exit

RIP2(config)#interface FastEthernet 0/1

RIP2(config-if)#ip address 23.0.0.1 255.255.255.252

RIP2(config-if)#no shutdown

%LINK-5-CHANGED: Interface FastEthernet0/1, changed state to

up

RIP2(config-if)#exit

RIP2(config)#interface FastEthernet 1/0

RIP2(config-if)#ip address 22.0.0.1 255.255.255.252

RIP2(config-if)#no shutdown

%LINK-5-CHANGED: Interface FastEthernet1/0, changed state to

up

RIP2(config-if)#exit

RIP2(config)#router rip

RIP2(config-router)#version 2

RIP2(config-router)#no auto-summary

RIP2(config-router)#network 21.0.0.0

RIP2(config-router)#network 23.0.0.0

RIP2(config-router)#network 22.0.0.0

RIP2(config-router)#end

Routeur RIP3

Carlos KONLACK, M.Sc, Ing.

Router#configure terminal

Enter configuration commands, one per line. End with CNTL/Z.

Router(config)#no ip domain-lookup

Router(config)#hostname RIP3

RIP3config)#interface FastEthernet 0/0

RIP3(config-if)#ip address 22.0.0.2 255.255.255.252

RIP3(config-if)#no shutdown

%LINK-5-CHANGED: Interface FastEthernet0/0, changed state to

up

RIP3(config-if)#exit

RIP3(config)#router rip

RIP3(config-router)#v

RIP3(config-router)#version 2

RIP3(config-router)#no au

RIP3(config-router)#no auto-summary

RIP3(config-router)#ne

RIP3(config-router)#network 22.0.0.0

RIP3(config-router)#end

Routeur RIP4

Router#configure terminal

Enter configuration commands, one per line. End with CNTL/Z.

Router(config)#no ip domain-lookup

Router(config)#hostname RIP4

RIP4(config)#interface FastEthernet 0/1

RIP4(config-if)#ip address 24.0.0.1 255.255.255.252

RIP4(config-if)#no shutdown

%LINK-5-CHANGED: Interface FastEthernet0/1, changed state to

up

RIP4(config-if)#exit

RIP4(config)#interface FastEthernet 0/0

RIP4(config-if)#ip address 23.0.0.2 255.255.255.252

RIP4(config-if)#no shutdown

%LINK-5-CHANGED: Interface FastEthernet0/0, changed state to

up

RIP4(config-if)#exit

RIP4(config)#router rip

RIP4(config-router)#version 2

RIP4(config-router)#no auto-summary

RIP4(config-router)#network 24.0.0.0

RIP4(config-router)#network 23.0.0.0

RIP4(config-router)#end

Routeur RIP5

Router#configure terminal

Enter configuration commands, one per line. End with CNTL/Z.

Router(config)#no ip domain-lookup

Router(config)#hostname RIP5

RIP5(config)#interface FastEthernet 0/0

RIP5(config-if)#ip address 24.0.0.2 255.255.255.252

RIP5(config-if)#no shutdown

Carlos KONLACK, M.Sc, Ing.

%LINK-5-CHANGED: Interface FastEthernet0/0, changed state to

up

RIP5(config-if)#exit

RIP5(config)#interface FastEthernet 0/1

RIP5(config-if)#ip address 192.168.2.254 255.255.255.0

RIP5(config-if)#no shutdown

%LINK-5-CHANGED: Interface FastEthernet0/1, changed state to

up

RIP5(config-if)#exit

RIP5(config)#router rip

RIP5(config-router)#version 2

RIP5(config-router)#no auto-summary

RIP5(config-router)#network 192.168.2.0

RIP5(config-router)#network 24.0.0.0

RIP5(config-router)#end

b) Configuration du réseau OSPF

Routeur OSPF1

Router#configure terminal

Enter configuration commands, one per line. End with CNTL/Z.

Router(config)#no ip domain-lookup

Router(config)#hostname OSPF4

OSPF4(config)#interface FastEthernet 0/1

OSPF4(config-if)#ip address 11.0.0.1 255.255.255.252

OSPF4(config-if)#no shutdown

%LINK-5-CHANGED: Interface FastEthernet0/1, changed state to

up

OSPF4(config-if)#exit

OSPF4(config)#interface FastEthernet 0/0

OSPF4(config-if)#ip address 10.0.0.2 255.255.255.252

OSPF4(config-if)#no shutdown

%LINK-5-CHANGED: Interface FastEthernet0/0, changed state to

up

OSPF4(config-if)#exit

OSPF1(config)#router ospf 1

OSPF1(config-router)#network 11.0.0.0 0.0.0.3 area 0

OSPF1(config-router)#network 10.0.0.0 0.0.0.3 area 0

OSPF1(config-router)#end

Routeur OSPF2

Router#configure terminal

Enter configuration commands, one per line. End with CNTL/Z.

Router(config)#no ip domain-lookup

Router(config)#hostname OSPF2

OSPF2(config)#interface FastEthernet 0/0

OSPF2(config-if)#ip address 11.0.0.2 255.255.255.252

OSPF2(config-if)#no shutdown

%LINK-5-CHANGED: Interface FastEthernet0/0, changed state to

up

OSPF2(config-if)#exit

OSPF2(config)#interface FastEthernet 0/1

Carlos KONLACK, M.Sc, Ing.

OSPF2(config-if)#ip address 13.0.0.1 255.255.255.252

OSPF2(config-if)#no shutdown

%LINK-5-CHANGED: Interface FastEthernet0/1, changed state to

up

OSPF2(config-if)#exit

OSPF2(config)#interface FastEthernet 1/0

OSPF2(config-if)#ip address 12.0.0.1 255.255.255.252

OSPF2(config-if)#no shutdown

%LINK-5-CHANGED: Interface FastEthernet1/0, changed state to

up

OSPF2(config-if)#exit

OSPF2(config)#router ospf 1

OSPF2(config-router)#network 12.0.0.0 0.0.0.3 area 0

OSPF2(config-router)#network 13.0.0.0 0.0.0.3 area 0

OSPF2(config-router)#network 11.0.0.0 0.0.0.3 area 0

OSPF2(config-router)#end

Routeur OSPF3

Router#configure terminal

Enter configuration commands, one per line. End with CNTL/Z.

Router(config)#no ip domain-lookup

Router(config)#hostname OSPF3

OSPF3config)#interface FastEthernet 0/0

OSPF3(config-if)#ip address 12.0.0.2 255.255.255.252

OSPF3(config-if)#no shutdown

%LINK-5-CHANGED: Interface FastEthernet0/0, changed state to

up

OSPF3(config-if)#exit

OSPF3(config)#router ospf 1

OSPF3(config-router)#network 12.0.0.0 0.0.0.3 area 0

OSPF3(config-router)#end

Routeur OSPF4

Router#configure terminal

Enter configuration commands, one per line. End with CNTL/Z.

Router(config)#no ip domain-lookup

Router(config)#hostname OSPF4

OSPF4(config)#interface FastEthernet 0/1

OSPF4(config-if)#ip address 14.0.0.1 255.255.255.252

OSPF4(config-if)#no shutdown

%LINK-5-CHANGED: Interface FastEthernet0/1, changed state to

up

OSPF4(config-if)#exit

OSPF4(config)#interface FastEthernet 0/0

OSPF4(config-if)#ip address 13.0.0.2 255.255.255.252

OSPF4(config-if)#no shutdown

%LINK-5-CHANGED: Interface FastEthernet0/0, changed state to

up

OSPF4(config-if)#exit

Carlos KONLACK, M.Sc, Ing.

OSPF4(config)#router ospf 1

OSPF4(config-router)#network 14.0.0.0 0.0.0.3 area 0

OSPF4(config-router)#network 13.0.0.0 0.0.0.3 area 0

OSPF4(config-router)#end

Routeur OSPF5

Router#configure terminal

Enter configuration commands, one per line. End with CNTL/Z.

Router(config)#no ip domain-lookup

Router(config)#hostname OSPF5

OSPF5(config)#interface FastEthernet 0/0

OSPF5(config-if)#ip address 14.0.0.2 255.255.255.252

OSPF5(config-if)#no shutdown

%LINK-5-CHANGED: Interface FastEthernet0/0, changed state to

up

OSPF5(config-if)#exit

OSPF5(config)#interface FastEthernet 0/1

OSPF5(config-if)#ip address 192.168.1.254 255.255.255.0

OSPF5(config-if)#no shutdown

%LINK-5-CHANGED: Interface FastEthernet0/1, changed state to

up

OSPF5(config-if)#exit

OSPF5(config)#router ospf 1

OSPF5(config-router)#network 192.168.1.0 0.0.0.255 area 0

OSPF5(config-router)#network 14.0.0.0 0.0.0.3 area 0

OSPF5(config-router)#end

3) Observations

Regardons maintenant les tables de routage des routeurs RIP1 et OSPF1 :

RIP1 :

Carlos KONLACK, M.Sc, Ing.

OSPF 1:

Nous pouvons remarquer que le routeur RIP1 connait bien les réseaux utilisant le protocole

RIP mais ne connait aucun des réseaux utilisant OSPF, et inversement pour le routeur OSPF1.

4) Configuration du routeur central

Carlos KONLACK, M.Sc, Ing.

Maintenant que nous avons configurés tous les routeurs de nos deux grands réseaux, nous

devons configurer le routeur-central qui fera l’interconnexion entre les deux réseaux et

permettre la redistribution.

a) Configuration de base

Router#configure terminal

Enter configuration commands, one per line. End with CNTL/Z.

Router(config)#no ip domain-lookup

Router(config)#hostname Routeur-central

Routeur-central(config)#interface FastEthernet 0/1

Routeur-central(config-if)#ip address 20.0.0.1 255.255.255.252

Routeur-central(config-if)#no shutdown

%LINK-5-CHANGED: Interface FastEthernet0/1, changed state to up

Routeur-central(config-if)#exit

Routeur-central(config)#interface FastEthernet 0/0

Routeur-central(config-if)#ip address 10.0.0.1 255.255.255.252

Routeur-central(config-if)#no shutdown

%LINK-5-CHANGED: Interface FastEthernet0/0, changed state to up

Routeur-central(config-if)#exit

Routeur-central(config)#router ospf 1

Routeur-central(config-router)#network 10.0.0.0 0.0.0.3 area 0

Routeur-central(config-router)#network 20.0.0.0 0.0.0.3 area 0

Routeur-central(config-router)#exit

Routeur-central(config)#router rip

Routeur-central(config-router)#version 2

Routeur-central(config-router)#no auto-summary

Routeur-central(config-router)#network 10.0.0.0

Routeur-central(config-router)#network 20.0.0.0

Routeur-central(config-router)#end

b) Configuration de la redistribution

On commence par configurer la redistribution des routes configurées via le protocole

OSPF pour remplir la table de routage RIP.

Routeur-central(config)#router rip

Routeur-central(config-router)#redistribute ospf 1

Carlos KONLACK, M.Sc, Ing.

Routeur-central(config-router)#redistribute ospf 1 metric 5

Routeur-central(config-router)#exit

Pour certain IOS la commande :

Routeur-central(config-router)#redistribute ospf 1 metric 5

Doit être remplacer par :

Routeur-central(config-router)#default -metric 5

Et pour finir nous configurons la redistribution des routes configurées via le protocole

RIP pour remplir les tables de routage OSPF.

Routeur-central(config)#router ospf 1

Routeur-central(config-router)#redistribute rip subnets

Routeur-central(config-router)#exit

5) Observations

Regardons de nouveau les tables de routage des routeurs RIP1 et OSPF1 :

RIP1

Carlos KONLACK, M.Sc, Ing.

OSPF1

Carlos KONLACK, M.Sc, Ing.

Nous pouvons observer cette fois que les tables de routage de RIP1 et OSPF1 sont

complètes. OSPF1 connait tous les réseaux utilisant le routage OSPF mais aussi les

réseaux utilisant le routage RIP, et inversement avec RIP1.

Carlos KONLACK, M.Sc, Ing.

TP7 : VPN IPSec pour interconnexion de deux sites

Ce TP nous permettra de voir comment réaliser un VPN IPsec entre deux routeurs Cisco. Le

but d'un VPN est d'authentifier et de chiffrer les données transmises où seul le routeur final

pourra lire les données.

1) Généralités

o Un VPN (Virtual Private Network) est un réseau virtuel s'appuyant sur un autre

réseau comme Internet. Il permet de faire transiter des informations, entre les

différents membres de ce VPN, le tout de manière sécurisée.

o On peut considérer qu'une connexion VPN revient à se connecter en réseau local mais

en utilisant Internet. On peut ainsi communiquer avec les machines de ce réseau en

prenant comme adresse de destination, l'adresse IP local de la machine que l'on veut

atteindre.

o Il existe plusieurs types de VPN fonctionnant sur différentes couches réseau, voici les

VPN que nous pouvons mettre en place sur un serveur dédié ou à la maison :

- PPTP : Facile à mettre en place, mais beaucoup d'inconvénients liés à la

lourdeur du protocole de transport GRE (Generic Routing Encapsulation), le

matériel réseau (routeur ADSL, wifi, doit être compatible avec le PPTP)

- Ipsec : Plus efficace que le PPTP en termes de performance, mais aussi très

contraignant au niveau de la mise en place

- OpenVPN : c’est un logiciel libre permettant de créer un réseau privé

virtuel.

OpenVPN permet à des pairs de s'authentifier entre eux à l'aide d'une clé

privée partagée à l'avance

o Dans notre cas nous allons utiliser IPsec

2) Schéma du réseau

Carlos KONLACK, M.Sc, Ing.

3) Configuration de base

a) Routeur R1

On commence par le Hostname :

Router#configure terminal

Router(config)#hostname R1

Nous configurons ensuite les adresses IP des deux interfaces :

R1(config)#interface FastEthernet 0/1

R1(config-if)#ip address 192.168.1.254 255.255.255.0

R1(config-if)#no shutdown

R1(config-if)#exit

R1(config)#interface FastEthernet 0/0

R1(config-if)#ip address 10.1.1.1 255.255.255.252

R1(config-if)#no shutdown

R1(config-if)#exit

Nos interfaces sont maintenant configurées, il nous reste à configurer le routage. Nous

choisirons par exemple de faire du routage RIP

R1(config)#router rip

R1(config-router)#version 2

R1(config-router)#no auto-summary

R1(config-router)#network 192.168.1.0

R1(config-router)#network 10.1.1.0

R1(config-router)#exit

La configuration de base de notre routeur R1 est terminée.

Carlos KONLACK, M.Sc, Ing.

NB : La commande « no auto-summary » signifie que dans ses updates RIP, le routeur envoie le

"classless mask". Si cette commande n'est pas spécifiée, RIP v2 se comporte comme RIP v1: il envoie

ses updates avec le "classful mask".

b) Routeur R2

Même procédure pour notre routeur R2 :

On commence par le Hostname :

Router#configure terminal

Router(config)#hostname R2

Nous configurons ensuite les adresses IP des deux interfaces :

R2(config)#interface FastEthernet 0/1

R2(config-if)#ip address 10.2.2.2 255.255.255.252

R2(config-if)#no shutdown

R2(config-if)#exit

R2(config)#interface FastEthernet 0/0

R2(config-if)#ip address 10.1.1.2 255.255.255.252

R2(config-if)#no shutdown

R2(config-if)#exit

Nos interfaces sont maintenant configurées, il nous reste à configurer le routage.

R2(config)#router rip

R2(config-router)#version 2

R2(config-router)#no auto-summary

R2(config-router)#network 10.2.2.0

R2(config-router)#network 10.1.1.0

R2(config-router)#exit

La configuration de base de notre routeur R2 est terminée.

c) Routeur R3

Même procédure pour notre routeur R3 :

On commence par le Hostname :

Router#configure terminal

Router(config)#hostname R3

Nous configurons ensuite les adresses IP des deux interfaces :

R3(config)#interface FastEthernet 0/1

R3(config-if)#ip address 192.168.3.254 255.255.255.0

R3(config-if)#no shutdown

R3(config-if)#exit

R3(config)#interface FastEthernet 0/0

R3(config-if)#ip address 10.2.2.1 255.255.255.252

R3(config-if)#no shutdown

Carlos KONLACK, M.Sc, Ing.

R3(config-if)#exit

Nos interfaces sont maintenant configurées, il nous reste à configurer le routage.

R3(config)#router rip

R3(config-router)#version 2

R3(config-router)#no auto-summary

R3(config-router)#network 10.2.2.0

R3(config-router)#network 192.168.3.0

R3(config-router)#exit

La configuration de base de notre routeur R3 est terminée.

4) Test de fonctionnement

Nous essayons de pinger le serveur depuis le PC :

5) Configuration du VPN

Il faut savoir que le VPN se configure juste sur les Routeurs d'extrémités dans notre cas R1

et R3 on n'aura aucune modification à faire sur R2.

a) Configuration VPN sur R1

Première étape

Commençons par notre routeur R1, vous devez vérifier que l'IOS de vos routeurs

supporte le VPN. On active ensuite les fonctions crypto du routeur :

R1(config)#crypto isakmp enable

Cette fonction est activée par défaut sur les IOS avec les options cryptographiques.

Deuxième étape

Nous allons configurer la police qui détermine quelle encryptions on utilise, quelle

Hash quelle type d'authentification, etc.

Carlos KONLACK, M.Sc, Ing.

R1(config)#crypto isakmp policy 10

R1(config-isakmp)#authentication pre-share

R1(config-isakmp)#encryption 3des

R1(config-isakmp)#hash md5

R1(config-isakmp)#group 5

R1(config-isakmp)#lifetime 3600

R1(config-isakmp)#exit

group 5 : Spécifie l'identifiant Diffie-Hellman

lifetime : Spécifie le temps de validité de la connexion avant une nouvelle

négociation des clefs.

Troisième étape

Ensuite nous devons configurer la clef :

R1(config)#crypto isakmp key mot_de_passe address 10.2.2.1

Sur certains routeur avec certains IOS la commande ne fonctionne pas car le routeur

demande si le mot de passe doit être chiffré ou pas, tapez cette commande :

R1(config)#crypto isakmp key 6 mot_de_passe address 10.2.2.1

Quatrième étape

Configurons les options de transformations des données :

R1(config)#crypto ipsec transform-set 50 esp-3des esp-md5-hmac

NB : esp : Signifie Encapsulation Security Protocol

N'oubliez pas d'utiliser les mêmes protocoles d'encryptions et de Hash utilisés

dans la première étape. Dans notre cas :Encryption : 3des ; hash : md5

On fixe ensuite une valeur de Lifetime

R1(config)#crypto ipsec security-association lifetime seconds 1800

Cinquième étape

La 5éme étape consiste à créer une ACL qui va déterminer le trafic autorisé.

R1(config)#access-list 101 permit ip 192.168.1.0 0.0.0.255 192.168.3.0 0.0.0.255

Sixième étape

Dans cette dernière étape nous configurons la crypto map qui va associer l'access-list, le

trafic, et la destination :

R1(config)#crypto map nom_de_map 10 ipsec-isakmp

R1(config-crypto-map)#set peer 10.2.2.1

R1(config-crypto-map)#set transform-set 50

R1(config-crypto-map)#set security-association lifetime seconds 900

R1(config-crypto-map)#match address 101

Carlos KONLACK, M.Sc, Ing.

R1(config-crypto-map)#exit

La configuration de R1 est presque terminée nous devons appliquer la crypto map sur

l'interface de sortie :

Dans notre cas FastEthernet 0/0.

R1(config)#interface FastEthernet 0/0

R1(config-if)#crypto map nom_de_map

*Jan 3 07:16:26.785: %CRYPTO-6-ISAKMP_ON_OFF: ISAKMP is ON

Un message vous indique que la crypto map fonctionne.

b) Configuration VPN sur R3

On refait la même configuration que sur R1 :

Première étape

R3(config)#crypto isakmp enable

Deuxième étape

Nous allons configurer la police qui détermine quelle encryptions on utilise, quelle

Hash quelle type d'authentification, etc.

R3(config)#crypto isakmp policy 10

R3(config-isakmp)#authentication pre-share

R3(config-isakmp)#encryption 3des

R3(config-isakmp)#hash md5

R3(config-isakmp)#group 5

R3(config-isakmp)#lifetime 3600

R3(config-isakmp)#exit

Troisième étape

Ensuite nous devons configurer la clef :

R3(config)#crypto isakmp key mot_de_passe address 10.1.1.1

ou

R3(config)#crypto isakmp key 6 mot_de_passe address 10.1.1.1

Quatrième étape

Configurons les options de transformations des données :

R3(config)#crypto ipsec transform-set 50 esp-3des esp-md5-hmac

R3(config)#crypto ipsec security-association lifetime seconds 1800

Cinquième étape

La 5éme étape consiste à créer une ACL qui va déterminer le trafic autorisé.

R3(config)#access-list 101 permit ip 192.168.3.0 0.0.0.255 192.168.1.0 0.0.0.255

Carlos KONLACK, M.Sc, Ing.

Sixième étape

Dans cette dernière étape nous configurons la crypto map qui va associer l'access-list, le

trafic, et la destination :

R3(config)#crypto map nom_de_map 10 ipsec-isakmp

R3(config-crypto-map)#set peer 10.1.1.1

R3(config-crypto-map)#set transform-set 50

R3(config-crypto-map)#set security-association lifetime seconds 900

R3(config-crypto-map)#match address 101

R3(config-crypto-map)#exit

R3(config)#interface FastEthernet 0/0

R3(config-if)#crypto map nom_de_map

*Jan 3 07:16:26.785: %CRYPTO-6-ISAKMP_ON_OFF: ISAKMP is ON

6) Vérifications

On réalise un ping pour voir si la communication n'est pas coupée :

Nous vérifions les informations retournées par le VPN sur R1 et R3 :

Nous vérifions la map vpn (nous avon nommé cette map « vpn ») :

Carlos KONLACK, M.Sc, Ing.

On vérifie les opérations d'IPsec :

Carlos KONLACK, M.Sc, Ing.

Carlos KONLACK, M.Sc, Ing.

Pour finir on vérifie les opérations d'Isakmp :

Carlos KONLACK, M.Sc, Ing.

QM : quick mode

Carlos KONLACK, M.Sc, Ing.

TP 8: Configuration du NAT sur un routeur Cisco

1) Introduction

Quand il s’agit d’interconnecter un réseau privé (que ce soit d’entreprise ou particulier), en

IPv4, il est pratiquement impossible de se passer du NAT. Voici donc une configuration qui

reprend l’essentiel des trois principaux types de NAT que l’on peut configurer, à savoir:

Le NAT statique

Le NAT dynamique avec pool d’adresses

Le NAT dynamique avec surcharge (NAT overload, aussi connu sous le nom de PAT)

2) Schéma du réseau

Soit le réseau de la figure ci-dessus divisé en deux parties, le côté privé (réseau de

l’entreprise) et le côté publique (le FAI et Internet). le routeur ISP (qui représente le FAI), n’a

aucune connaissance des réseaux privés de l’entreprise et ne peut donc rien router à

destination des réseaux 192.168.x.x. Ces adresses sont réservées pour l’utilisation dans les

réseaux privés. Il en va de même pour toutes les adresses faisant parties des plages suivantes:

10.0.0.0/8 (de 10.0.0.0 à 10.255.255.255)

172.16.0.0/12 (de 172.16.0.0 à 172.31.255.255)

192.168.0.0/16 (de 192.168.0.0 à 192.168.255.255)

Dés lors, nous allons configurer le NAT afin de permettre un accès à Internet (simulé par

l’adresse 8.8.8.8/32 configurée sur une interface loopback de ISP):

Carlos KONLACK, M.Sc, Ing.

Le réseau 192.168.0.0/24 utilisera du NAT dynamique avec surcharge (PAT

dynamique)

Le réseau 192.168.1.0/24 utilisera du NAT avec pool d’adresse.

La machine 192.168.1.100 sera accessible depuis le réseau publique grâce à une

configuration de NAT statique.

3) Configuration de la topologie de base sur ISP

Configuration de l’interface loopback

Configuration de la liaison sérielle vers R1

Configuration de la route vers le pool d’adresses publique

4) Configuration de la topologie de base sur R1

Configuration de l’interface sérielle vers ISP

Configuration de l’interface du LAN1

Configuration de l’interface du LAN2

Configuration de la route par défaut

Carlos KONLACK, M.Sc, Ing.

5) Premiers tests de fonctionnement

Pour le moment il est possible d’effectuer les tests suivants :

Effectuer un ping depuis chaque PC vers R1

Effectuer un ping entre les PCs de LAN différent

Effectuer un ping depuis R1 vers 8.8.8.8

Test de C1 à R1

Test de C1 à C2

Test de R1 à 8.8.8.8

Par contre impossible par exemple pour C1 de communiquer avec 8.8.8.8

6) Configuration commune à tout type de NAT

o La première chose à faire lorsque l’on configure du NAT, quel qu’en soit le type, c’est

d’indiquer au routeur où se situe le réseau privé et où se situe le réseau public.

Carlos KONLACK, M.Sc, Ing.

o Le NAT ne prend effet que lorsque qu’un paquet est routé d’une interface « inside »

(côté privé) vers une interface « outside » (côté publique) et vice-versa.

o Dans notre cas, les interfaces Fa0/0 et Fa0/1 sont du côté privé et seront déclarées

comme « inside », l’interface S0/0 par contre, étant du côté public, sera configurée

comme « outside ».

7) Configuration du NAT statique pour C3

Ce que nous allons configurer ici c’est une translation statique dans la table de

translation NAT, ce qu’on appelle vulgairement sur du matériel domestique « ouvrir

un port ». Nous allons explicitement indiquer au routeur que ce qui arrive sur son

interface publique (S0/0) et dont l’adresse destination est 201.49.10.30 (une des

adresses du pool publique) doit être redirigé vers 192.168.1.100.

Du point de vue du routeur cela revient à modifier l’adresse IP destination dans l’en-

tête IPv4 avant de router le paquet. Cela signifie aussi que si C3 envoi un paquet vers

internet, à la sortie de S0/0 de R1 l’adresse source (192.168.1.100) sera remplacée par

l’adresse indiquée dans la translation, soit 201.49.10.30.

La table de translations NAT doit maintenant ressembler à ceci:

A présent C3 doit pouvoir communiquer avec le réseau public

Carlos KONLACK, M.Sc, Ing.

Chaque paquet a donc été translaté, preuve en est la table de translations juste après

l’émission de ces pings:

On peut observer le résultat de la translation du côté de ISP aussi à l’aide de la

commande « debug ip packet » qui va afficher le détail de chaque paquet IP traité par

le routeur (Attention, dans un environnement réel cette commande peut gravement

saturer le routeur).

8) Configuration du NAT avec pool d’adresse /NAT dynamique

Pour l’instant seul C3 a accès au réseau public, nous allons maintenant configurer un

autre type de NAT pour le réseau 192.168.1.0/24 (à l’exception de C3).

Ici, au lieu de configurer une translation statique, nous allons donner au routeur une

plage d’adresses publiques (un pool d’adresse) dans laquelle il peut piocher pour créer

dynamiquement les translations.

Tout d’abord créons le pool d’adresses

Ici on crée donc une plage d’adresse nommée POOL-NAT-LAN2 allant de

201.49.10.17 à 201.49.10.30.

Il nous faut ensuite définir quelles adresses IP sources seront susceptibles d’être

translatées … pour cela il faut créer une ACL.

Carlos KONLACK, M.Sc, Ing.

On autorise donc à être translatées les adresses ip du réseau 192.168.1.0/24 sauf

192.168.1.100 (pour laquelle on a déjà une translation statique).

Il ne reste plus qu’à configurer le NAT en lui-même

On instruit donc ici le routeur de créer dynamiquement une translation pour les

paquets arrivant sur une interface « inside » routés par une interface « outside » dont

l’adresse IP source correspond à l’ACL 1 et de remplacer l’IP source par une de celles

comprises dans le pool POOL-NAT-LAN2.

Attention, si il y a plus de machine dans le réseau privé que d’adresses publiques

disponibles, il faut alors rajouter le mot clé « overload » à la commande:

Ceci permet de « partager » les adresses publiques en translatant également les

numéros de ports dans l’entête de la couche transport (méthode communément appelée

PAT)

A présent C2 (et les autres machines qui seraient dans le réseau 192.168.1.0/24)

peuvent communiquer avec l’extérieur.

La table de translation de R1 a maintenant une nouvelle entrée crée dynamiquement,

mais qui réserve l’adresse publique pour C2 (tant que l’on ne purge pas la table NAT)

Carlos KONLACK, M.Sc, Ing.

9) Configuration du NAT dynamique avec surcharge (sans pool) /PAT

Il reste encore à configurer R1 pour que le réseau 192.168.0.0/24 puisse accéder à

l’extérieur.

Pour cela nous allons configurer le troisième type de NAT, à savoir du NAT

dynamique avec surcharge (overload) en utilisant l’adresse publique configurée sur

l’interface S0/0 de R1.

Notez que c’est la configuration la plus courante dans un réseau modeste (par

exemple dans un réseau domestique). Cette méthode ne requiert pas d’obtenir de

nouvelles adresses publiques auprès du provider.

Nous devons cette fois aussi identifier les adresses sources à faire passer par le NAT,

donc nous créons une nouvelle ACL.

Il ne reste plus qu’à configurer le NAT.

Nous disons ici au routeur de translater les paquets provenant des adresses décrites

dans l’ACL 2 (192.168.0.0/24) et de remplacer l’adresse IP source par celle

configurée sur l’interface Serial 0/0 en la surchargeant pour permettre à plus d’une

machine de communiquer avec l’extérieur (PAT).

C1 (ainsi que toute machine de ce réseau) peut communiquer avec l’extérieur

désormais

Le « debug ip packets » sur ISP donne le résultat suivant

On voit là que c’est bien l’adresse de S0/0 qui est utilisé pour remplacer l’IP source

du paquet.

Carlos KONLACK, M.Sc, Ing.

Carlos KONLACK, M.Sc, Ing.

Vous aimerez peut-être aussi

- TP2 Exo PT 3-5-1 VlanDocument6 pagesTP2 Exo PT 3-5-1 Vlanidimarboy0% (1)

- Configuration de Base de Réseaux Locaux VirtuelsDocument7 pagesConfiguration de Base de Réseaux Locaux VirtuelsJiji'ss BerradaPas encore d'évaluation

- TP2 Vlan PDFDocument9 pagesTP2 Vlan PDFnouha nohaPas encore d'évaluation

- Compte Rendu Tp2Document19 pagesCompte Rendu Tp2ouardia.brknPas encore d'évaluation

- TP5 - Configuration - Base - Commutateur - EleveDocument8 pagesTP5 - Configuration - Base - Commutateur - EleveEnes AkbasPas encore d'évaluation

- Rapport VlanDocument7 pagesRapport VlanYatahaweGingouPas encore d'évaluation

- Atelier VL An FinalDocument4 pagesAtelier VL An FinalEMDCPas encore d'évaluation

- Lab-4.4.1-Configuration de Base VTPDocument11 pagesLab-4.4.1-Configuration de Base VTPBruno EnéePas encore d'évaluation

- STP 5 5 2Document11 pagesSTP 5 5 2Naoufal ChakirPas encore d'évaluation

- TP 02Document8 pagesTP 02Sahouma SkPas encore d'évaluation

- VlanDocument6 pagesVlanMohamed DiopPas encore d'évaluation

- TP - VlanDocument5 pagesTP - VlanMonia Ben MloukaPas encore d'évaluation

- CMD 2LMDDocument4 pagesCMD 2LMDyannickPas encore d'évaluation

- Travaux Pratiques - Configurer Les VLAN Et Le Trunking: TopologieDocument8 pagesTravaux Pratiques - Configurer Les VLAN Et Le Trunking: TopologieCharafeddine ELBAHJAPas encore d'évaluation

- TP 2 VlanDocument5 pagesTP 2 Vlananis6482100% (1)

- DocumentDocument25 pagesDocumentyasserbenbannour4Pas encore d'évaluation

- Atelier 5Document4 pagesAtelier 5Ousji AnisPas encore d'évaluation

- Protocole PVST+ Et RPVST+Document9 pagesProtocole PVST+ Et RPVST+Ayman TijaniPas encore d'évaluation

- 3.3.2.2 Lab - Implementing VLAN SecurityDocument7 pages3.3.2.2 Lab - Implementing VLAN SecurityAyman BahloulPas encore d'évaluation

- TP Configuration VTPDocument10 pagesTP Configuration VTP8D audio drugsPas encore d'évaluation

- 2.configuration Avancee Des VLANsDocument3 pages2.configuration Avancee Des VLANsAbdou AmariPas encore d'évaluation

- VTP de Base PDFDocument8 pagesVTP de Base PDFfatimaPas encore d'évaluation

- tp3 CCNA2Document8 pagestp3 CCNA2Mohamed KchaouPas encore d'évaluation

- TP Vlan TSN RiscDocument11 pagesTP Vlan TSN RiscMiguel BilinPas encore d'évaluation

- TP-1 - Configuring Basic Switch SettingsDocument8 pagesTP-1 - Configuring Basic Switch SettingsMalek GARAPas encore d'évaluation

- TP Config Base SwitchDocument7 pagesTP Config Base SwitchnourPas encore d'évaluation

- Config Verification Et Depannage Des Reseaux Locaux VirtualDocument5 pagesConfig Verification Et Depannage Des Reseaux Locaux Virtualradouane100% (1)

- ESwitching PTAct 2 5 1Document10 pagesESwitching PTAct 2 5 1AbdoulRazakS.ZataouPas encore d'évaluation

- Configuration de Base D'un Commutateur CorrigéeDocument17 pagesConfiguration de Base D'un Commutateur CorrigéeFedi BdiriPas encore d'évaluation

- Lab Cong STP Notion de BaseDocument10 pagesLab Cong STP Notion de BaseOcta YohanovitchPas encore d'évaluation

- Rapport T.A.F 2Document19 pagesRapport T.A.F 2Stunteur IsmailoOsPas encore d'évaluation

- TP 4: Réseaux Locaux Virtuels Configurations Des Routeurs Sans-FilDocument7 pagesTP 4: Réseaux Locaux Virtuels Configurations Des Routeurs Sans-FilMinou LuchianoPas encore d'évaluation

- TP VlanDocument5 pagesTP VlanHicham ZMPas encore d'évaluation

- Cisco TP VTPDocument8 pagesCisco TP VTPCherboub Eifore100% (1)