Académique Documents

Professionnel Documents

Culture Documents

TP Controle Distant

Transféré par

Aristide ShalomTitre original

Copyright

Formats disponibles

Partager ce document

Partager ou intégrer le document

Avez-vous trouvé ce document utile ?

Ce contenu est-il inapproprié ?

Signaler ce documentDroits d'auteur :

Formats disponibles

TP Controle Distant

Transféré par

Aristide ShalomDroits d'auteur :

Formats disponibles

Date : NOM – Prénom : TP n° /5

Lycée professionnel Sujet de Travaux Pratiques Term. SEN

Pierre TP CONTRÔLE DISTANT : Champs : TR

MENDÈS-FRANCE

Veynes CONCEPTS ET DIFFÉRENCES

2ème série

CONSIGNES

Méthodologie : l'objectif n'est pas de traiter « à la va-vite » l'ensemble des questions mais plutôt d'avancer pas

à pas en approfondissant les notions abordées.

Le jeu de questions n'est pas limitatif : vous pourrez, spontanément ou avec l'aide du professeur, aborder les

points qui, n'étant pas prévus initialement, se seraient révélés dignes d'intérêt au cours du TP.

1 ) INTRODUCTION

Vous travaillez dans une société X qui, vendant des solutions logicielles, se

fait forte d'assurer :

1 - l'installation, la mise à jour et la maintenance « sur site » de ses solutions,

2 - l'assistance des utilisateurs « sur site »,

3 - des sessions de formation des futurs utilisateurs lors de la vente des

produits.

De manière à limiter au maximum le déplacement physique des techniciens chez les clients, des solutions de

type « contrôle à distance » sont envisagées pour les cas « 1 » et « 2 »

Par contre les sessions de formation auront lieu dans une salle dédiée de la société X qui comporte jusqu'à 16

postes élèves. Une supervision de type « scolaire » est souhaitée, le contrôle du parc « élèves » pouvant se faire

d'un poste « professeur » présent dans la salle de cours mais aussi d'un poste « maître » située dans un bureau

indépendant de la société X.

Votre tâche consistera à évaluer les différentes solutions proposées. Pour chacune d'entre elles vous préciserez

les fonctionnalités disponibles, les différences de principe, les configurations éventuellement nécessaires sur

certains équipements du réseau, les avantages et les inconvénients, etc.

2 ) « BUREAU À DISTANCE »

Pour le cas « 1 », la solution « bureau à distance » de Windows est retenue.

2.1 ) Quelles sont les versions de Windows qui permettent cette solution ?

MISE EN ŒUVRE DE CETTE SOLUTION ENTRE DEUX MACHINES DE LA SALLE (RÉSEAU

LOCAL LAN).

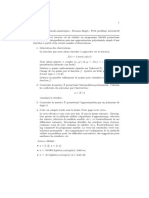

2.2 ) Configurez vos deux machines dans le réseau 192.168.224.0/24.

Récapitulez sur votre compte-rendu : nom réseau, @IP, masque de sous-réseau, @MAC, que vous allez

utiliser.

2.3 ) Détaillez les étapes de configuration sur le poste contrôlé.

2.4 ) Quel est le port en entrée utilisé pour cet accès ? (cf. réglage du pare-feu)

2.5 ) Prenez le contrôle à distance. Indiquez l'état du PC contrôlé pendant la prise de contrôle puis après.

2.6 ) Procédez à une capture de trames lors de l'établissement de la connexion. Vérifiez le numéro de port

utilisé et indiquez l'application reconnue par Wireshark.

------------------------------------- validation par le professeur -------------------------------------

février 2013 TP_controle_distant.odt Page 1/8

MISE EN ŒUVRE DE CETTE SOLUTION ENTRE DEUX MACHINES DISTANTES.

2.7 ) Configurez une machine dans le réseau « Orange » (PC1 en DHCP) et la seconde dans le réseau

« FreeBox » (PC2, @192.168.1.110).

Récapitulez sur votre compte-rendu : nom réseau, @IP, masque de sous-réseau, @MAC, que vous allez

utiliser.

La machine (PC1) du réseau « Orange » contrôlera celle (PC2) du « réseau freebox ».

2.8 ) Pourquoi n'y a-t-il à ce stade aucune connectivité entre PC1 et PC2 ?

2.9 ) Quelles sont les conditions nécessaires à l'établissement de la connexion PC1 → PC2.

2.10 ) Donnez la signification des sigles NAT et PAT. Étudiez la configuration de la FreeBox du lycée (copie

d'écran ci-dessous). Vérifiez l'adresse IP publique de la freebox.

2.11 ) Faire les modifications permettant le « Bureau à distance » Compte tenu de cette configuration, testez

cette fonctionnalité.

------------------------------------- validation par le professeur -------------------------------------

REDIRECTION DE PORT.

La machine du réseau « FreeBox » (PC2) contrôlera celle du réseau « Orange » (PC1).

2.12 ) Configurez les deux machines pour permettre un « Bureau à distance » dans le sens « machine

Freebox » vers « machine Orange ».

Récapitulez sur votre compte-rendu : nom réseau, @IP, masque de sous-réseau, @MAC, que vous allez

utiliser.

------------------------------------- validation par le professeur -------------------------------------

SORTIE DU RÉSEAU LYCÉE.

Nous allons essayer de faire la même chose entre une machine dans le réseau « Lycée » (PC2) et une autre sur

le réseau « Orange » (PC1). PC2 contrôlera PC1.

2.13 ) Configurez les machines pour ce contrôle. Vérifiez si la connectivité PC2 → PC1 est opérationnelle.

D'où peut venir le problème en cas d'échec ?

2.14 ) Pourrait on faire l'inverse (PC1 contrôle PC2) ? Pourquoi ?

BILAN

2.15 ) Si les machines à contrôler étaient situées sur un réseau d'entreprise, la méthode « artisanale » du

« port forwarding » ne convient plus. Dites pourquoi.

2.16 ) Cocher ci-dessous, les affirmations qui correspondent aux caractéristiques de la solution « bureau à

distance » de Windows.

février 2013 TP_controle_distant.odt Page 2/8

□ Avec cette solution pour pouvoir accéder à un ordinateur à distance, il faut ouvrir des ports sur le pare-feu

du modem/routeur auquel il est connecté.

□ Avec cette solution on peut accéder à un ordinateur à distance, sans ouvrir des ports sur le pare-feu du

modem/routeur auquel il est connecté.

□ Avec cette solution les connexions sont sécurisées par des échanges de clés publiques et privées RSA et un

codage de session AES.

□ Avec cette solution les connexions sont sécurisées mais les serveurs de routage peuvent accéder aux

contenus des flux de données.

□ Avec cette solution les connexions sont possibles dans un réseau local non connecté à Internet, car elles ont

lieu entre un logiciel client installé sur un PC et un logiciel serveur installé sur l’autre PC.

□ Avec cette solution les connexions sont possibles uniquement dans un réseau local connecté à Internet, car

elles ont lieu entre deux clients et transitent par des serveurs de routage.

3 ) « ASSISTANCE À DISTANCE »

3.1 ) SOLUTION « TEAMVIEWER » ( HTTP://WWW.TEAMVIEWER.FR/ )

MISE EN ŒUVRE DE CETTE SOLUTION ENTRE DEUX MACHINES DISTANTES.

3.1.1 ) Quels sont les deux modes d'installation de la solution TEAMVIEWER ?

3.1.2 ) Créez les comptes nécessaires, chargez et installez les logiciels indispensables. L’installation sera

différente suivant que la machine est « assistée » ou « assistante ». Précisez la nature de cette

différence.

3.1.3 ) Configurez une machine dans le « réseau lycée » (PC1 en DHCP) et la seconde dans le « réseau

freebox » (PC2 en DHCP).

Récapitulez sur votre compte-rendu : nom réseau, @IP, masque de sous-réseau, @MAC.

La machine (PC1) du « réseau lycée » sera contrôlée par celle (PC2) du « réseau freebox ».

3.1.4 ) Lancez TEAMVIEWER sur la machine « assistée » PC1. Pourquoi est-il nécessaire de donner une

authentification ?

3.1.5 ) Prenez le contrôle de PC1 à partir de PC2. Vérifiez les fonctionnalités essentielles.

------------------------------------- validation par le professeur -------------------------------------

IDENTIFICATION DES SERVEURS TEAMVIEWER.

3.1.6 ) Utilisez WIRESHARK pour capturer le trafic réseau lors du lancement de TEAMVIEWER sur la

machine « assistée » PC1. Stoppez et enregistrez la capture lorsque l'identifiant a été obtenu.

3.1.7 ) Relever sur cette capture toutes les @IP publiques sollicitées par PC1.

3.1.8 ) A quoi sert la commande DOS « nslookup » ?

3.1.9 ) Utilisez cette commande avec les adresses IP publiques relevées pour retrouver les serveurs de

TEAMVIEWER. Conclusion.

------------------------------------- validation par le professeur -------------------------------------

février 2013 TP_controle_distant.odt Page 3/8

3.1.10 ) Cocher ci-dessous, les affirmations qui correspondent aux caractéristiques de « l’assistance à

distance » avec TeamViewer.

□ Avec cette solution pour pouvoir accéder à un ordinateur à distance, il faut ouvrir des ports sur le pare-feu

du modem/routeur auquel il est connecté.

□ Avec cette solution on peut accéder à un ordinateur à distance, sans ouvrir des ports sur le pare-feu du

modem/routeur auquel il est connecté.

□ Avec cette solution les connexions sont sécurisées par des échanges de clés publiques et privées RSA et un

codage de session AES.

□ Avec cette solution les connexions sont sécurisées mais les serveurs de routage peuvent accéder aux

contenus des flux de données.

□ Avec cette solution les connexions sont possibles dans un réseau local non connecté à Internet, car elles ont

lieu entre un logiciel client installé sur un PC et un logiciel serveur installé sur l’autre PC.

□ Avec cette solution les connexions sont possibles uniquement dans un réseau local connecté à Internet, car

elles ont lieu entre deux clients et transitent par des serveurs de routage.

3.2 ) SOLUTION « ULTRAVNC » ( HTTP://WWW.ULTRAVNC.FR/ )

MISE EN ŒUVRE DE CETTE SOLUTION ENTRE DEUX MACHINES DE LA SALLE (RÉSEAU LOCAL LAN).

3.2.1 ) Configurez deux machines dans le « réseau freebox ».

Récapitulez : nom réseau, @IP, masque de sous-réseau, @MAC.

3.2.2 ) Chargez et installez les logiciels indispensables. L’installation sera différente suivant que la

machine est « assistée » ou « assistante ». Précisez la nature de cette différence : qui est client, qui est

serveur ?

3.2.3 ) Quels sont les numéros de port et les protocoles utilisés par la solution VNC ?

3.2.4 ) Sur quelle machine doit-on modifier le filtrage du pare-feu ? Indiquez précisément la nature de

ces modifications.

3.2.5 ) Procédez à la prise de contrôle pour une assistance à distance. Citez les fonctionnalités

essentielles de cette solution.

------------------------------------- validation par le professeur -------------------------------------

MISE EN ŒUVRE DE CETTE SOLUTION ENTRE DEUX MACHINES DISTANTES.

Les restrictions inhérentes au réseau du lycée ne permettent pas d'utiliser VNC à partir ou vers une une machine

située sur le « réseau du lycée ». Nous ne pourront donc faire les essais qu'entre des machines situées entre les

réseaux « FreeBox » (PC2) et « Orange » (PC1).

3.2.6 ) Connaissant les numéros de ports utilisés par VNC faire les paramétrages permettant de faire une

« Assistance à distance » entre la machine « FreeBox » (PC2 qui sera la machine « contrôlante ») et la

machine « Orange » (PC1 qui sera la machine « contrôlée »)

3.2.7 ) Procédez à la prise de contrôle de PC1 par PC2.

------------------------------------- validation par le professeur -------------------------------------

3.2.8 ) Si l'on voulait prendre à distance le contrôle de plusieurs machines distantes situées dans un même

février 2013 TP_controle_distant.odt Page 4/8

réseau local, que faudrait-il faire ?

3.2.9 ) Cocher ci-dessous, les affirmations qui correspondent aux caractéristiques de « l’assistance à

distance » avec UltraVNC.

□ Avec cette solution pour pouvoir accéder à un ordinateur à distance, il faut ouvrir des ports sur le pare-feu

du modem/routeur auquel il est connecté.

□ Avec cette solution on peut accéder à un ordinateur à distance, sans ouvrir des ports sur le pare-feu du

modem/routeur auquel il est connecté.

□ Avec cette solution les connexions sont sécurisées par des échanges de clés publiques et privées RSA et un

codage de session AES.

□ Avec cette solution les connexions sont sécurisées mais les serveurs de routage peuvent accéder aux

contenus des flux de données.

□ Avec cette solution les connexions sont possibles dans un réseau local non connecté à Internet, car elles ont

lieu entre un logiciel client installé sur un PC et un logiciel serveur installé sur l’autre PC.

□ Avec cette solution les connexions sont possibles uniquement dans un réseau local connecté à Internet, car

elles ont lieu entre deux clients et transitent par des serveurs de routage.

4 ) CONTRÔLE DU PARC DE LA SALLE DE FORMATION

Dans cette partie du TP, vous mettrez en œuvre deux solutions dans le but de les comparer. Les critères

essentiels pourront être la facilité d'installation (déploiement), le confort d'utilisation (fonctionnalités), la

sécurité (désactivation des postes supervisés), le coût, etc.

RQ : Nous travaillerons sur le réseau FreeBox.

4.1 ) SOLUTION « ITALC » ( HTTP://ITALC.SOURCEFORGE.NET/HOME.PHP )

4.1.1 ) Installez un poste « maître » et un poste « élève ». Indiquez la méthode

d'appairage « poste maître » - « postes élèves » par le mécanisme des clefs.

4.1.2 ) Essayez et recensez les fonctionnalités essentielles de cette solution.

4.1.3 ) Précisez la (les) méthodes d'identification des postes « élèves » lors de la création d'un parc

(salle).

4.1.4 ) Identifiez le service système associé à cette application.

4.1.5 ) Précisez la méthode de déploiement des postes « élèves » supplémentaires. Précisez notamment

l'emplacement et le rôle des « clefs ».

4.1.6 ) Si les postes « élèves » sont configurés en DHCP, il vaut mieux les identifier par leur nom. Dites

pourquoi ? Indiquez quel est le service réseau qui permet de disposer des adresses IP à partir du nom

de la machine.

4.1.7 ) Un poste « maître » étant opérationnel, indiquez comment en configurer un deuxième. Précisez

notamment l'emplacement et le rôle des fichiers de configuration.

------------------------------------- validation par le professeur -------------------------------------

février 2013 TP_controle_distant.odt Page 5/8

4.1.8 ) ALLUMAGE/EXTINCTION À DISTANCE

iTalc permet l'allumage et l'extinction à distance des machines du parc administré

Allumage à distance

4.1.8.1 ) Testez les fonctionnalités de réveil et d'extinction à distance.

4.1.8.2 ) Quelles sont les conditions de bon fonctionnement du réveil à distance (BIOS) ?

4.1.8.3 ) Capturez avec Wireshark une trame de réveil à distance expédiée par italc. Identifiez le

principe mis en œuvre et dites sur quelle couche du modèle OSI est situé le protocole utilisé ?

4.1.8.4 ) Quel est la difficulté à surmonter pour effectuer un réveil à distance sur des LAN différents

(par exemple, à travers internet) ? On pourra traitez le cas particulier de la freebox (Wake On LAN).

------------------------------------- validation par le professeur -------------------------------------

Parmi les nombreux utilitaires qui permettent d'envoyer les « magic packets », le WOL Magic Packet Sender

est intéressant car il permet également de tester la réception.

4.1.8.5 ) Utilisez « WOL Magic Packet Sender » et Wireshark pour observer le mécanisme d'allumage

à distance. On distinguera le cas du broadcast ethernet (couche 2) de celui du broadcast internet

(couche 3).

4.1.8.6 ) Précisez les configurations « système » nécessaires lorsque l'ordinateur à réveiller n'est pas

éteint mais en veille. Quels sont les risques à prendre en considération ?

------------------------------------- validation par le professeur -------------------------------------

Extinction à distance

4.1.8.7 ) Capturez avec Wireshark une trame d'extinction à distance expédiée par italc. Identifiez le

principe mis en œuvre et dites sur quelle couche du modèle OSI est situé le protocole utilisé ?

4.1.8.8 ) Identifiez la commande DOS « shutdown », décrivez les syntaxes possibles lors d'une

utilisation à distance sur une machine du réseau local. Testez son fonctionnement. Décrivez

précisément l’enchaînement des commandes à respecter.

------------------------------------- validation par le professeur -------------------------------------

4.2 ) SOLUTION « LANSCHOOL » ( HTTP://WWW.LANSCHOOL.COM/ )

MISE EN ŒUVRE DE CETTE SOLUTION ENTRE DEUX MACHINES DE LA SALLE (RÉSEAU LOCAL LAN).

4.2.1 ) Installez un poste « maître » et un poste « élève ».

4.2.2 ) Essayez et recensez les fonctionnalités essentielles de cette solution.

4.2.3 ) Utilisez Wireshark pour identifier le numéro de port utilisé par cette application.

------------------------------------- validation par le professeur -------------------------------------

4.2.4 ) Précisez la (les) méthodes d'identification des postes « élèves ».

février 2013 TP_controle_distant.odt Page 6/8

4.2.5 ) Des « limitations » apparaissent sur les postes « élèves », même en mode administrateur.

Identifiez-en quelques-unes.

4.2.6 ) Quelles sont les sécurités principales offertes par cette solution ? (prise de contrôle des « postes

élèves » par une personne non autorisée ; désactivation de la supervision sur un « poste élève » ;

possibilité d'intégration au domaine de l'établissement ; etc.)

4.2.7 ) Précisez la méthode de déploiement des postes « élèves » supplémentaires.

4.2.8 ) Un poste « maître » étant opérationnel, indiquez comment en configurer un deuxième.

4.2.9 ) Que dire des fonctionnalités de réveil et d'extinction à distance ?

------------------------------------- validation par le professeur -------------------------------------

4.3 ) COMPARATIF

4.3.1 ) Proposez sous forme d'un tableau un comparatif rapide des deux solutions étudiées.

Italc LanSchool

Prix

installation

déploiement

Fonctionnalités...

Etc. :

5 ) « ASSISTANCE À DISTANCE » (EN OPTION)

5.1 ) SOLUTION INTÉGRÉE À L'OS WINDOWS

( HTTP://SUPPORT.MICROSOFT.COM/KB/981004/FR )

5.1.1 ) Quelles sont les conditions nécessaires à l'utilisation de cette

solution ?

5.1.2 ) Configurez une machine dans le « réseau lycée » (PC1 en DHCP) et la seconde dans le « réseau

freebox » (PC2 en DHCP). Récapitulez ci-dessous : nom réseau, @IP, masque de sous-réseau,

@MAC.

La machine (PC1) du « réseau lycée » sera contrôlée par celle (PC2) du « réseau freebox ».

5.1.3 ) Créez les comptes nécessaires, chargez et installez les logiciels indispensables.

5.1.4 ) Procédez à la prise de contrôle pour une assistance à distance. Citez les fonctionnalités

essentielles de cette solution.

5.1.5 ) Cocher ci-dessous, les affirmations qui correspondent aux caractéristiques de « l’assistance à

distance » de WINDOWS.

□ Avec cette solution pour pouvoir accéder à un ordinateur à distance, il faut ouvrir des ports sur le pare-feu

du modem/routeur auquel il est connecté.

□ Avec cette solution on peut accéder à un ordinateur à distance, sans ouvrir des ports sur le pare-feu du

modem/routeur auquel il est connecté.

février 2013 TP_controle_distant.odt Page 7/8

□ Avec cette solution les connexions sont sécurisées par des échanges de clés publiques et privées RSA et un

codage de session AES.

□ Avec cette solution les connexions sont sécurisées mais les serveurs de routage peuvent accéder aux

contenus des flux de données.

□ Avec cette solution les connexions sont possibles dans un réseau local non connecté à Internet, car elles ont

lieu entre un logiciel client installé sur un PC et un logiciel serveur installé sur l’autre PC.

□ Avec cette solution les connexions sont possibles uniquement dans un réseau local connecté à Internet, car

elles ont lieu entre deux clients et transitent par des serveurs de routage.

février 2013 TP_controle_distant.odt Page 8/8

Vous aimerez peut-être aussi

- IFGC Formation IRVE Niveau 2Document130 pagesIFGC Formation IRVE Niveau 2Car Lo100% (2)

- Python pour les hackers : Le guide des script kiddies : apprenez à créer vos propres outils de hackingD'EverandPython pour les hackers : Le guide des script kiddies : apprenez à créer vos propres outils de hackingÉvaluation : 5 sur 5 étoiles5/5 (1)

- Tinder Mastering V2.0 1Document21 pagesTinder Mastering V2.0 1April fernendezPas encore d'évaluation

- Guide D'installation D'un Cyber CafeDocument22 pagesGuide D'installation D'un Cyber CafeManasse Du Ciel Colonnedefeu85% (13)

- Cahier Des Charges Wsus PDFDocument9 pagesCahier Des Charges Wsus PDFZaïd Houazar0% (1)

- Projet - Gestion - Bande - Passante (Enregistré Automatiquement)Document18 pagesProjet - Gestion - Bande - Passante (Enregistré Automatiquement)franky kamoePas encore d'évaluation

- Presentation VPNDocument11 pagesPresentation VPNyassine4everPas encore d'évaluation

- TP7 - MPLS VPN+++++Document21 pagesTP7 - MPLS VPN+++++ysfhlePas encore d'évaluation

- Guide IIoT Pour Bien Lancer Votre Projet.Document30 pagesGuide IIoT Pour Bien Lancer Votre Projet.Aristide ShalomPas encore d'évaluation

- Rapport Stage Zhang LiheDocument28 pagesRapport Stage Zhang LiheMohamed DahiPas encore d'évaluation

- ArchitectureDocument9 pagesArchitectureMa IkramPas encore d'évaluation

- CCCCDocument27 pagesCCCCFarah HbPas encore d'évaluation

- Configuration Dun Serveur Samba Sous Red Hat LinuxDocument26 pagesConfiguration Dun Serveur Samba Sous Red Hat Linuxbartolomeo01100% (1)

- CR Isic Laraki LagrawiDocument20 pagesCR Isic Laraki LagrawiWissal SalimPas encore d'évaluation

- Fichiers - Tar: Tssri-Reseaux@Document6 pagesFichiers - Tar: Tssri-Reseaux@radouanePas encore d'évaluation

- Mise en Place D'un Serveur Proxy Mandataire Avec Squid Et SquidguardDocument14 pagesMise en Place D'un Serveur Proxy Mandataire Avec Squid Et SquidguardBrunel MALONGAPas encore d'évaluation

- EDC Reseau 2003R DugaldeDocument14 pagesEDC Reseau 2003R DugaldeNadiaPas encore d'évaluation

- Mini Projet ESTF Oualid El Amrani El IdrissiDocument29 pagesMini Projet ESTF Oualid El Amrani El IdrissiOualid Elamrani Elidrissi100% (1)

- Leçon14&15 Info TCD 2020 2021Document4 pagesLeçon14&15 Info TCD 2020 2021Ulrich AhandaPas encore d'évaluation

- Etude de Cas 70 216Document30 pagesEtude de Cas 70 216radouanePas encore d'évaluation

- Questionnaire Evaluation Technique TASDocument6 pagesQuestionnaire Evaluation Technique TASDIOTPas encore d'évaluation

- Installation Et Configuration Hotspot Avec Serveur ProxyDocument25 pagesInstallation Et Configuration Hotspot Avec Serveur ProxyIvo Takah100% (3)

- TP1: Virtualbox Et Marionnet, Logiciels: 1 Installation D'un Système LinuxDocument5 pagesTP1: Virtualbox Et Marionnet, Logiciels: 1 Installation D'un Système LinuxSlimani AzzeddinePas encore d'évaluation

- Rapport - Portail - Captif FinalDocument67 pagesRapport - Portail - Captif FinalBocar Mangara100% (1)

- TD Complet Reseau2 1112Document15 pagesTD Complet Reseau2 1112Salah Gharbi100% (1)

- Chapitre IvDocument17 pagesChapitre IvMOMOPas encore d'évaluation

- ExamDocument91 pagesExamMohammed BelmouddnePas encore d'évaluation

- Eps 2021 Sujet 01Document10 pagesEps 2021 Sujet 01Pat Le GrandPas encore d'évaluation

- Rapport de Stage FinDocument19 pagesRapport de Stage FinOussama KhaddouchPas encore d'évaluation

- TP-Projet CorrectionDocument15 pagesTP-Projet CorrectionBOUA DIARRAPas encore d'évaluation

- Corr Tri FF TH 2014Document15 pagesCorr Tri FF TH 2014Issam OuakidPas encore d'évaluation

- Support de Prise en Main À DistanceDocument32 pagesSupport de Prise en Main À Distancecisco7878100% (1)

- AtelierRéseau InformatiqueDocument10 pagesAtelierRéseau InformatiquedigitechsofttradingPas encore d'évaluation

- TP5 CorrectionDocument15 pagesTP5 CorrectionDouaa laPas encore d'évaluation

- TP Sockets UdpDocument20 pagesTP Sockets UdpAouatif AouatifoPas encore d'évaluation

- Polycopie TP Réseaux Locaux 2022Document52 pagesPolycopie TP Réseaux Locaux 2022mohamed100% (1)

- 12.1.1.7 Lab - Snort and Firewall RulesDocument11 pages12.1.1.7 Lab - Snort and Firewall RulesthiernoPas encore d'évaluation

- TP°02 Reaseaux LocauxDocument5 pagesTP°02 Reaseaux LocauxmsallPas encore d'évaluation

- Topologies, Protocoles de Communication, Et Sécurité Des Réseaux InformatiquesDocument24 pagesTopologies, Protocoles de Communication, Et Sécurité Des Réseaux InformatiquesMohamed Amine Zouhri100% (1)

- Projet de Fin Formation-Partage Entre Mac Et WindowsDocument43 pagesProjet de Fin Formation-Partage Entre Mac Et WindowsSara El MendiliPas encore d'évaluation

- TD Complet Reseau2 1314Document15 pagesTD Complet Reseau2 1314Georges Le Mignon OlePas encore d'évaluation

- tp04-dhcp CoursDocument4 pagestp04-dhcp CoursmrsimonetPas encore d'évaluation

- (Old) - Guide SCCM Version FinaleDocument102 pages(Old) - Guide SCCM Version FinaleJihane AnbariPas encore d'évaluation

- 1 - Configuration Logicielle Et Validation Du Réseau - RepairedDocument7 pages1 - Configuration Logicielle Et Validation Du Réseau - RepairedAbdou OuChPas encore d'évaluation

- 1 - Configuration Logicielle Et Validation Du RéseauDocument7 pages1 - Configuration Logicielle Et Validation Du RéseauephpersonnelPas encore d'évaluation

- tp1 MininetDocument7 pagestp1 Mininetjihen amayed100% (1)

- 2019 Sujet Epreuve Ecrite Concours Interne Infrastructures ReseauxDocument19 pages2019 Sujet Epreuve Ecrite Concours Interne Infrastructures Reseauxissakababaye8Pas encore d'évaluation

- Deesirs - Juin 2017 - SujetDocument15 pagesDeesirs - Juin 2017 - SujetNatacha OzannePas encore d'évaluation

- Entraînez-Vous À Réaliser La Maquette D'une Infrastructure Simple - Simulez Des Architectures Réseaux Avec GNS3 - OpenClassroomsDocument5 pagesEntraînez-Vous À Réaliser La Maquette D'une Infrastructure Simple - Simulez Des Architectures Réseaux Avec GNS3 - OpenClassroomshedvin ndoudiPas encore d'évaluation

- TD 12 - FiliusDocument8 pagesTD 12 - FiliusconfuciuslesangPas encore d'évaluation

- 0290 Cours Protocole PPPDocument9 pages0290 Cours Protocole PPPDrid AbdouPas encore d'évaluation

- Packet TracerDocument29 pagesPacket TracerKhalidox SolitairePas encore d'évaluation

- Etude de Cas 70 293Document10 pagesEtude de Cas 70 293radouanePas encore d'évaluation

- DEESIRS - Juin 2016 - CorrigéDocument17 pagesDEESIRS - Juin 2016 - CorrigéNatacha OzannePas encore d'évaluation

- CORRIGE 1brevet-Technologie-Pondichery-2018Document7 pagesCORRIGE 1brevet-Technologie-Pondichery-2018SteedvryPas encore d'évaluation

- Soutenance de Projet Informatique ReseauxDocument16 pagesSoutenance de Projet Informatique ReseauxMOMO25Pas encore d'évaluation

- Ppe3-1 m2l Missions 210915Document12 pagesPpe3-1 m2l Missions 210915api-299466890Pas encore d'évaluation

- Ppe4 m2l Missions 07012015Document7 pagesPpe4 m2l Missions 07012015api-299466890Pas encore d'évaluation

- Activite La Gestion Du Parc InformatiqueDocument4 pagesActivite La Gestion Du Parc InformatiqueTosTacTPas encore d'évaluation

- Suite logicielle: Révolutionner la vision par ordinateur avec la suite logicielle ultimeD'EverandSuite logicielle: Révolutionner la vision par ordinateur avec la suite logicielle ultimePas encore d'évaluation

- Wireshark pour les débutants : Le guide ultime du débutant pour apprendre les bases de l’analyse réseau avec Wireshark.D'EverandWireshark pour les débutants : Le guide ultime du débutant pour apprendre les bases de l’analyse réseau avec Wireshark.Pas encore d'évaluation

- Le Guide Rapide Du Cloud Computing Et De La CybersécuritéD'EverandLe Guide Rapide Du Cloud Computing Et De La CybersécuritéPas encore d'évaluation

- ECT1-Cours Chapitre 2Document28 pagesECT1-Cours Chapitre 2Aristide ShalomPas encore d'évaluation

- Formulaire de Candidature 14012021Document5 pagesFormulaire de Candidature 14012021Aristide ShalomPas encore d'évaluation

- MIC5100Document3 pagesMIC5100Aristide ShalomPas encore d'évaluation

- TD 1 ApproximationDocument1 pageTD 1 ApproximationAristide ShalomPas encore d'évaluation

- FR2 Intro Domotique CorrectionDocument2 pagesFR2 Intro Domotique CorrectionAristide ShalomPas encore d'évaluation

- PLL Demod FreqDocument1 pagePLL Demod FreqAristide ShalomPas encore d'évaluation

- Ressources Formation Mettre en Oeuvre Cisco MPLS CCNP SP Et CCIE SP Configuration AvanceeDocument39 pagesRessources Formation Mettre en Oeuvre Cisco MPLS CCNP SP Et CCIE SP Configuration Avanceevinny kilondaPas encore d'évaluation

- Mini Projet QosDocument19 pagesMini Projet QosassoumastPas encore d'évaluation

- INTRO VoIP Partie3Document63 pagesINTRO VoIP Partie3Kere SamirahPas encore d'évaluation

- TD Ethernet PDFDocument3 pagesTD Ethernet PDFAloui IbrahimPas encore d'évaluation

- Chapitre 5 de CCNA3Document8 pagesChapitre 5 de CCNA3Aabid Aya0% (1)

- Chapitre Réseau 2 Les Reseaux IndustrielsDocument36 pagesChapitre Réseau 2 Les Reseaux IndustrielsKooraNow HDPas encore d'évaluation

- Res RoutageDocument7 pagesRes RoutageJe SyisPas encore d'évaluation

- 1-Introduction Aux RéseauxDocument73 pages1-Introduction Aux RéseauxHans Tchevi W BOUBATA100% (1)

- BENYAHYA KaoutarDocument200 pagesBENYAHYA KaoutarGuenane younes abd-allahPas encore d'évaluation

- Optimisation Des Ressources Re - EL HORCHI Amal - 1622Document72 pagesOptimisation Des Ressources Re - EL HORCHI Amal - 1622ANGOHJ EAN ROLANDPas encore d'évaluation

- La Voix Sur Le Reseau IPDocument7 pagesLa Voix Sur Le Reseau IPHind ElqasimyPas encore d'évaluation

- 4.2.2.3 Packet Tracer - Troubleshooting EtherChannelDocument2 pages4.2.2.3 Packet Tracer - Troubleshooting EtherChannelNicolaPas encore d'évaluation

- BELLACHE 2018 ArchivageDocument158 pagesBELLACHE 2018 ArchivageChouaib SaciPas encore d'évaluation

- TP03 - Configuration de Base D'un RouteurDocument8 pagesTP03 - Configuration de Base D'un RouteurproductivitybetterPas encore d'évaluation

- Pages de 22SI5SISR - NC - BAT2022Document9 pagesPages de 22SI5SISR - NC - BAT2022elpanda57Pas encore d'évaluation

- Série de TD N°4Document2 pagesSérie de TD N°4maîgaPas encore d'évaluation

- TD 1Document2 pagesTD 1Faical BitamPas encore d'évaluation

- VoipnDocument13 pagesVoipnMohamed NaimPas encore d'évaluation

- Commande Cisco CLIDocument42 pagesCommande Cisco CLIstudentPas encore d'évaluation

- Chapitre 2Document24 pagesChapitre 2JV JVPas encore d'évaluation

- Projet D'integrationDocument14 pagesProjet D'integrationMohamadou FabilouPas encore d'évaluation

- 9.1.1.8 Packet Tracer - Troubleshooting Challenge - Documenting The Network InstructionsDocument5 pages9.1.1.8 Packet Tracer - Troubleshooting Challenge - Documenting The Network InstructionsCHAIMAE JIRANIPas encore d'évaluation

- RAPPORT DE STG - CopieDocument67 pagesRAPPORT DE STG - CopieDieudonné M'sagoPas encore d'évaluation

- Couche Appl DNS v2Document36 pagesCouche Appl DNS v2Zack BelhadjPas encore d'évaluation

- DHCP Windows Server 2003Document18 pagesDHCP Windows Server 2003kassimiPas encore d'évaluation

- CN Chapitre2 Connexion-au-WANDocument56 pagesCN Chapitre2 Connexion-au-WANKoussa Barcelona100% (1)

- S2P2 Yvonne Umutoni (FRA)Document16 pagesS2P2 Yvonne Umutoni (FRA)Ismail AmeskourPas encore d'évaluation

- Cisco Express Forwarding CEFDocument5 pagesCisco Express Forwarding CEFblbmalekPas encore d'évaluation