Académique Documents

Professionnel Documents

Culture Documents

Expose Ipv6

Transféré par

Doudou GayeCopyright

Formats disponibles

Partager ce document

Partager ou intégrer le document

Avez-vous trouvé ce document utile ?

Ce contenu est-il inapproprié ?

Signaler ce documentDroits d'auteur :

Formats disponibles

Expose Ipv6

Transféré par

Doudou GayeDroits d'auteur :

Formats disponibles

Thme: DEPLOIEMENT DIPV6 Prsent par: Doudou GAYE et Oumane Hamadou SOW DIC 3 informatique .

Pourquoi une nouvelle version dIP ? Enjeux politiques et conomiques Le protocole IPv6:definition et fonctionnalits Protocoles associs IPv6 Scurit dipv6 Strategies de dploiements Conclusion

Le protocole ipv4,premire version du protocole IP, tait prvu a sa cration en 1983 pour un rseau: Dune centaine dordinateurs Utilis par les scientifiques et les chercheurs

Mais on assiste en 1990 : dbut du web 1992 : dbut de lactivit commerciale avec une croissance exponentielle du rseau internet 1993 : puisement des adresses de classe B Prvision de la fin de lInternet pour 1994 !

Source: Rapport final du GTIC au CCCNT: http://www.isacc.ca/isacc/_doc/ArchivedPlenary/CCCNT-10-42200.pdf

CIDR (Classless Internet Domain Routing) RFC 1519 (PS) adresse rseau = prfixe/longueur de prfixe moins despace dadressage perdu lagrgation des prfixes rduit la taille des tables de routage.

NAT et Adresses prives - Le RFC 1918 (BCP) permet les plans dadressage privs (10/8, 172.16/12, 192.168/16) - Ces adresses ne sont utilisables quen interne - Utilisation de mandataire ou de NAT pour sortir sur internet. RFC 1631, 2663 (NAT) et 2993

Ces mesures durgence ont laiss suffisamment de temps pour dvelopper une nouvelle version dIP, appele IPv6. Objectifs assigns IPv6 conserver les principes qui ont fait le succs dIP Corriger les dfauts de la version courante (v4) Anticiper les besoins futurs

Un relais de croissance Un environnement plus concurrentiel pour les ISP ? Consolid et accroitre les relations conomique avec lEurope et lAsie Un nouveau ordre mondial: Gestion du DNS mondial ;prdominance des USA sur linternet?

Un plus grand espace dadressage quen IPv4 Rtablissement du modle de bout en bout Plan dadressage agrg (tables de routage plus simple) Auto-configuration des machines (avec et sans tat) Meilleure prise en charge des options et en-tte de protocoles Intgration du multicast, de la scurit (IPsec) et de la mobilit Compatibilit arrire avec le monde IPv4 Qualit des services(VoIP et Multimedia)

Utilisation plus accrues des services Domotique GPRS-3G Mobilit et nomadisme

Len-tte ipv6 est une simplification de celui de son prdcesseur. En-tte ipv4:

La longueur de ladresse Entre 1 564 and 3 911 873 538 269 506 102 adresses par m2 60 000 trillions de trillions dadresses par habitant de la terre Une adresse pour chaque grain de sable ! =>Cela justifie une longueur fixe dadresse Une adresse pour tout ce qui est connect (pas une adresse pour chaque objet)

En-tte ipv6:

Ver: la version du protocole(IP version 6), Traffic class :en remplacement du champ Type of service dIPv4. Flow label :un nouveau champ pour la Qualit de Service(QoS) de gestion Payload length :longueur des donnes aprs la partie fixe de l'en-tte IPv6. Next header :en remplacement du champ de protocole IPv4,permet de dajouter des extensions den-ttes. Hop limit :nombre de sauts, en remplacement de time to live dipv4. Souces Address: adresse source Destination Address: adresses de destination

Un Flot est une suite de paquets qui doivent recevoir un traitement spcifique par les quipements du rseau Le champ Flow Label est fait pour permettre la classification des paquets appartenant un mme flot. Un flot a un identifiant unique (pour la source) Flow label + adresse source est unique Rduit le temps de traitement du paquet. Aprs un silence de 120 secondes, les paquets ne sont plus considrs comme appartenant un mme flot

fournissent les principales nouveauts sur les services et les fonctions apportes par le protocole IPv6. Sont au nombre de quatre et permettent une transmission plus efficace.

Lordre des extensions est important

Reprsentation textuelle: le mot de 128 bits est dcoup en 8 mots de 16 bits spars par le caractre :, chacun d'eux tant reprsent en hexadcimal. Exemple: 2001:0DB8:0000:0000:0400:A987:6543:210F Autres format dcritures: 2001:DB8:0:0:400:A987:6543:210F 2001:DB8::400:A987:6543:210F (:: ne peut apparatre qu'une fois au plus).

RFC 3513 (remplace le RFC 2373) Les 128 bits de longueur des adresses Permettent une grande hirarchisation Plus flexible pour les volutions du rseau Utilise les principes CIDR (pas de classes) Prfixe / longueur de prfixe. 2001:0DB8:7654:3210:0000:0000:0000:0000/64 2001:DB8:7654:3210:0:0:0:0/64 2001:DB8:7654:3210::/64

Lagrgation rduit la taille des tables de routage Reprsentation hexadcimale Une interface a plusieurs adresses IPv6

Loopback ::1 Lien local FE80: . Site local Globale FEC0: . 2001:

Unicast - dsigne de manire unique une interface Multicast -dsigne un groupe d'interfaces du rseau. -Le paquet est dlivr a tous les membres du groupe. -Supprime la notion de broadcast en ipv6. Anycast - dsigne un groupe d'interfaces du rseau -la diffrence avec multicast est que lorsqu'un paquet a pour destination une telle adresse, il est achemin un des lments du groupe et non pas tous.

Lien-local

Ne sont pas routables (sur lInternet) Sont automatiquement gnres au boot du system. Permettent la communication avec des quipements sur le lien Sont Utilises pour lauto-configuration Dsigne le prochain routeur (next hop) dans la table de routage

Network Prefix: identifie le rseau Subnet ID: identifie le site Host ID: identifie linterface.

64 bits pour tre compatible avec IEEE 1394 (FireWire) Facilite lauto-configuration Il existe plusieurs mthodes pour construire cette valeur de 64 bits: Manuelle Driv de ladresse MAC Alatoire cryptographique.

lIEEE a dfinit le mcanisme pour crer un EUI-64 partir dune adresse IEEE 802 MAC (Ethernet, FDDI).

On obtient donc un identifiant dinterface en mettant le bit u a zro(u=0) et en ajoutant 0xFFFE

L'identifiant d'interface bas sur des adresses MAC pourrait poser des problmes pour la vie prive.(traage, identification, localisation). Solution: Construction d'un identifiant d'interface bas sur des tirages alatoires ( RFC 3041). Ladresse est souvent mis a ltat dprci et est change priodiquement.

Le RFC 3972 dfinit le principe de cration de l'identifiant d'interface (CGA : Cryptographic Generated Addresses) partir de la cl publique de la machine. Elles pourraient servir pour scuriser les protocoles de dcouverte de voisins ou pour la gestion de la multi-domiciliation.

Le RFC 4007 (IPv6 Scoped Address Architecture) fait disparatre les adresses site-local et prcise certains points. Dans une adresse globale, le prfixe donne linterface de sortie Dans une adresse lien local, le prfixe est toujours fe80::/64 Si lquipement a plusieurs interfaces, linterface de sortie nest pas dfinie on ajoute %iface, la fin de ladresse pour lever cette ambigut

Dcouverte du voisinage (NDP) (RFC 2461 DS) Lis lauto-configuration Auto-configuration sans tat (RFC 2462 DS) Auto-configuration avec tat -> DHCPv6 : Dynamic Host Configuration Protocol (RFC 3315 ) Dcouverte du MTU sur le chemin : Path MTU discovery (pMTU) (RFC 1981 PS) . Ncessaire pour respecter la non fragmentation entre source et destination

MLD (Multicast Listener Discovery) (RFC 2710 PS) Gestion des groupes Multicast sur un lien IPv6 Bas sur IGMPv2 Version actuelle : MLDv2 (quivalent dIGMPv3 en IPv4). ICMPv6 (RFC 2463 DS) un protocole qui : Reprend les fonctionnalits dICMP (v4) (contrle derreur,administration, ) Transport des messages ND Transports des messages MLD (Queries, Reports)

Les machines IPv6 qui partagent le mme lien physique (link) utilisent le protocole Neighbor Discovery (ND) pour : dcouvrir leur prsence mutuelle dterminer les adresses de niveau 2 (ex. Ethernet) de leurs voisins trouver les routeurs maintenir jour ces informations ce nest pas applicables aux liens NBMA (Non Broadcast Multi Access) [parce que ND utilise le multicast pour certains services]

Fonctionnalits du protocole: Dcouverte des routeurs (du lien) Dcouverte du/des prfixes Dcouverte des paramtres (MTU du lien, Max Hop Limit, ...). Auto-configuration de ladresse Dtermination du Next Hop Dtection dadresse duplique (DAD) Redirection Dtection de linaccessibilit des voisins

ND spcifies 5 types de paquets ICMP: Router Advertisement (RA) : annonce priodique de la prsence dun routeur qui contient: la liste des prfixes utiliss sur le lien (autoconf) une valeur possible du Max Hop Limit (TTL of IPv4) la valeur du MTU

Router Solicitation (RS) : la machine demande un RA immdiatement (au boot) Neighbor Solicitation (NS): pour dtermine ladresse niveau 2 dun voisin ou pour vrifier son accessibilit aussi utilis pour dtecter une adresse duplique (DAD) Neighbor Advertisement (NA): rponse un paquet NS pour annoncer un changement dadresse physique Redirect : utilis par un routeur pour informer une machine quune meilleure route existe pour une destination donne

Driv du RFC 1191, (pMTUd pour IPv4) Path = ensemble de liens traverss par un paquet IPv6 entre source et destination (chemin) MTU = taille maximale (en octets) dun paquet transmissible sur le lien sans fragmentation Path MTU (ou pMTU) = min {MTU} pour un Path (ou chemin) donn Path MTU Discovery = dcouverte automatique du pMTU pour un Path donn

Fonctionnement du protocole pMTUd au dpart, la source suppose que : pMTU = MTU du lien utilis pour joindre le 1er voisin sil y a un routeur intermdiaire dont le MTU du lien suivant < pMTU ce dernier renvoie la source un message ICMPv6 de type "Packet size Too Large" la source rduit le pMTU en utilisant la valeur de MTU trouve dans le message ICMPv6

Peut tre avec ou sans tat Les machines peuvent devenir plug & play Utilise les messages ICMPv6 (Neighbor Discovery) Au boot, la machine demande les paramtres rseau : prfixe route par dfaut (routeur de sortie) hop limit ...

IPv6 Stateless Address Autoconfiguration (RFC 2462 DS) Ne sapplique pas aux routers Permet une machine de se crer une adresse IPv6 globale partir de : son adresse MAC (Ethernet) des annonces de prfixes faites par les routeurs sur le lien

Dynamic Host Configuration Protocol v6 version IPv6 : RFC 3316 similaire la version IPv4 de DHCP (RFC 1541, RFC 2131), base sur BOOTP (RFC 951) Serveur Mmorise ltat du client Optionnellement fournit au client son adresse IPv6 et ses paramtres de configuration (route par dfaut, serveur DNS) Client Envoie des requtes et des accuss de rception conformes au protocole DHCP

Il existe 2 grandes familles de protocoles de routage Les protocoles intrieurs (IGP) -Distance-vecteur : RIP, IGRP - tat des liens : OSPF, IS-IS Taille <100 routeurs, 1 autorit dadministration change de routes, granularit = routeur Les protocoles extrieurs (EGP) EGP, BGP, IDRP Taille = Internet, coopration dentits indpendantes change dinformations de routage, granularit = AS

RFC 2080 (PS) & 2081 (INFO) : RIPng RFC 2740 (PS) : OSPF v3 RFC 4271 (PS) : BGP (mise jour du RFC1771 intgrant la plupart des extensions dont MBGP (RFC 2848) qui est lextension multi-protocole de BGP) RFC 3031 : MPLS (MultiProtocol Label Switching) => Pas de diffrences majeures par rapport IPv4 (algorithmes identiques).

Extensions du DNS pour IPv6 Le RFC 1886 (PS) est remplac par le RFC 3596 (DS) Un nouveau type denregistrement AAAA (RFC 3596) est cr. Equivalent lenregistrement A en IPv4 Exemple (configuartion Bind): ns3.nic.fr. IN A 192.134.0.49 IN AAAA 2001:660:3003:2::1:1

Un nouvel arbre inverse de type PTR -> ip6.arpa (RFC 3596) Equivalent de in-addr.arpa en IPv4 Chaque nud est sur un paquet de (4 bits) Exemple: 2.0.0.0.3.0.0.3.0.6.6.0.1.0.0.2.ip6.arpa. 1.0.0.0.1.0.0.0.0.0.0.0.0.0.0.0 PTR ns3.nic.fr.

La scurit ipv6 peut tre assure suivant ces 4 aspects : Adresses prives Adresses gnres cryptographiques IPsec Scurit par dcouverte de voisins

Adresses prives: contrler lunicit Selon RFC 4291: gnration des identifiants d'interface en fonction des identificateurs EUI-64. Cela permet une interface de garder le mme identifiant mme si elle se dplace dans le rseau.

Adresses gnres cryptographiquement : Authentification de ladresse source dans un paquet La mthode utilise est la suivante: Choisir une paire de cls prives et publiques Crer des signatures numriques avec la cl prive, ensuite les vrifier avec la cl publique Utiliser la cl publique pour gnrer un identifiant dinterface Insrer la cl publique dans le paquet et le signer avec la cl prive Le destinataire peut utiliser la cl publique pour vrifier ladresse et la signature

IPsec permet de raliser des rseaux privs virtuels ou VPNs (Virtual Private Networks) au niveau IP et offre des services : dauthentification des donnes de chiffrement des donnes dintgrit des donnes pour garantir que les paquets nont pas t modifis durant leur acheminement danti-rejeu afin de dtecter les ventuels paquets rejous par un attaquant

IPsec: il existe deux modes dchanges Mode transport : il offre essentiellement une protection aux protocoles de niveau suprieur Mode tunnel : permet d'encapsuler des datagrammes IP dans d'autres datagrammes IP, dont le contenu est protg

Deux protocoles de scurisation sont utiliss dans la RFC 2402 pour assurer ces services: AH (Authentication Header) ESP (Encapsulating Security Payload)

AH (Authentication Header) L'authentification : les datagrammes IP reus ont effectivement t mis par l'hte dont l'adresse IP est indique comme adresse source dans les en-ttes. L'unicit (optionnelle, la discrtion du rcepteur) : un datagramme ayant t mis lgitimement et enregistr par un attaquant ne peut tre rutilis par ce dernier, les attaques par rejeu sont ainsi vites. L'intgrit : les champs du datagramme IP n'ont pas t modifis depuis leur mission : les donnes, longueur de l'entte (en IPv4), longueur totale du datagramme (en IPv4), longueur des donnes (en IPv6), identification, protocole ou entte suivant (ce champ vaut 51 pour indiquer qu'il s'agit du protocole AH), adresse IP de l'metteur, adresse IP du destinataire

ESP (Encapsulating Security Payload): Contrairement AH, ESP ne protge pas les en-ttes des datagrammes IP utiliss pour transmettre la communication. Seules les donnes sont protges. En mode transport, il assure : La confidentialit des donnes (optionnelle) : la partie donnes des datagrammes IP transmis est chiffre.

L'authentification (optionnelle, mais obligatoire en l'absence de confidentialit) : la partie donnes des datagrammes IP reus ne peut avoir t mise que par l'hte avec lequel a lieu l'change IPsec, qui ne peut s'authentifier avec succs que s'il connat la clef associe la communication ESP. L'unicit (optionnelle, la discrtion du rcepteur). L'intgrit : les donnes n'ont pas t modifies depuis leur mission.

Son succs repose sur: Evaluation des risques de Securit Scurisation de ladressage Mcanismes de transition Processus et plans de transition

Dploiement non autoris dipv6 dans un environnement ipv4 Vulnrabilits dipv6 notamment au premier dploiement. Complexit accru par la coexistence ipv4-ipv6 Connaissance non approfondi sur la scurit produits ipv6. Dfaillance possible du matriel.

Plan de numrotation Adressage hirarchique Scurit des adresses EUI-64 Gestion des adresses Protection de la vie prive

Dual stack Tunneling Translation

Dans ce type de dploiement chaque hte: Implmente les deux protocoles (ipv4 et ipv6) Obtient une adresse ipv4 et ipv6

Le Dual Stack permet de De minimiser les tunnels lors de la transition Effectuer un dploiement rapide dans une environnement ipv4. Ne modifie pas tout lenvironnement ipv4.

Le tunneling est lencapsulation dun protocole dans un autre. Cest une tape indispensable dans une transition vers ipv6. On peut effectuer du tunneling ipv4/ipv6 ou bien ipv6/ipv4. Il existe plusieurs manire de crer et de grer un tunnel. Exemple:

Exemple de tunneling ipv6 sur un rseau ipv4

Elle consiste en la transformation dun paquet ipv4 en ipv6 ou vice-versa. Elle peut tre effectu par: Network Address TranslationProtocol Translation (NAT-PT) Transport Relay Translator (TRT)

Nest pas conseille car: Accroit les risques de scurits. Accentues les vulnrabilits des protocoles. Elle diminue ou fait perdre aussi certaines fonctionnalits Routage hirarchique Espace dadressage rduit Perte de la mobilit ipv6.

HOSTS BASED VLAN ou MPLS

SSL/TLS

Pour un dploiement scuris dipv6,certaines recommandation peuvent tres considres: Procder une analyse des besoins afin d'identifier la ncessit actuelle de l'IPv6 au sein d'une organisation et les dfis dipv4. laborer un plan de mise en uvre d'IPv6, suivant larchitecture de lentreprise. laborer des politiques relatives IPv6 et des mcanismes d'application. Bien documenter les mthodes et moyens utiliss

laborer et mettre en uvre un plan de test pour la compatibilit et l interoprabilit avec IPv6 Dployer IPv6 en utilisant une approche progressive par tape. Maintenir et surveiller le rseau. Mettre jour des exigences IPv6 et l'architecture cible sur une base itrative agile et incrmentale.

Le dploiement peut se rsum en 5 tapes: Initiation Acquisition et dveloppement Implmentation Opration ou exploitation Maintenance

Introduction G6 IPv6(Http://www.g6.asso.fr) Guidelines for the Secure Deployment of IPv6(NIST): http://csrc.nist.gov/publications/nistpubs/800119/sp800-119.pdf http://www.isacc.ca/isacc/_doc/ArchivedPlenar y/CCCNT-10-42200.pdf http://www.arcep.fr/fileadmin/reprise/publicati ons/rapportmigripv6.htm http://roudaut.frederic.free.fr/data/Publi/IPv6.p df

http://www.ietf.org/rfc.html RFC 3041 RFC 3972 RFC 1918 RFC 1631, 2663 et 2993 RFC 3513 RFC 2373) RFC 4007 RFC 2710 PS RFC 2463 RFC 1191 RFC 2462 RFC 2080 RFC 2740 RFC 4271 RFC1771 RFC 2848 RFC 3031 RFC 1886 RFC 3596 RFC 3596 RFC 4291

Vous aimerez peut-être aussi

- Wireshark pour les débutants : Le guide ultime du débutant pour apprendre les bases de l’analyse réseau avec Wireshark.D'EverandWireshark pour les débutants : Le guide ultime du débutant pour apprendre les bases de l’analyse réseau avec Wireshark.Pas encore d'évaluation

- Le Guide Rapide Du Cloud Computing Et De La CybersécuritéD'EverandLe Guide Rapide Du Cloud Computing Et De La CybersécuritéPas encore d'évaluation

- Wi-Fi Hacking avec kali linux Guide étape par étape : apprenez à pénétrer les réseaux Wifi et les meilleures stratégies pour les sécuriserD'EverandWi-Fi Hacking avec kali linux Guide étape par étape : apprenez à pénétrer les réseaux Wifi et les meilleures stratégies pour les sécuriserPas encore d'évaluation

- Kali linux pour débutant : le guide ultime du débutant pour apprendre et maîtriser le système d’exploitation des hackersD'EverandKali linux pour débutant : le guide ultime du débutant pour apprendre et maîtriser le système d’exploitation des hackersPas encore d'évaluation

- Kali linux pour les hackers : Le guide étape par étape du débutant pour apprendre le système d’exploitation des hackers éthiques et comment attaquer et défendre les systémesD'EverandKali linux pour les hackers : Le guide étape par étape du débutant pour apprendre le système d’exploitation des hackers éthiques et comment attaquer et défendre les systémesPas encore d'évaluation

- Le Pouvoir de Vendre PDFDocument150 pagesLe Pouvoir de Vendre PDFReda Nari100% (1)

- MAITRISER Python : De l'Apprentissage aux Projets ProfessionnelsD'EverandMAITRISER Python : De l'Apprentissage aux Projets ProfessionnelsPas encore d'évaluation

- Configuration IP Des Routeurs CiscoDocument400 pagesConfiguration IP Des Routeurs CiscoZakaria El AmraniPas encore d'évaluation

- TP2 - Cryptographie OpensslDocument7 pagesTP2 - Cryptographie OpensslYousraYsr0% (1)

- Systèmes De Communication Véhiculaire: Les perspectives d'avenir du transport intelligentD'EverandSystèmes De Communication Véhiculaire: Les perspectives d'avenir du transport intelligentPas encore d'évaluation

- Cahier de TPDocument84 pagesCahier de TPZidan Didi100% (1)

- IPv6 Analyse Et Mise en Oeuvre - Memoire Stage Ingénieur RéseauDocument70 pagesIPv6 Analyse Et Mise en Oeuvre - Memoire Stage Ingénieur Réseauvingtage88% (8)

- GNS3 - Importer Une Image IOS Cisco - Administration Réseau - IT-ConnectDocument10 pagesGNS3 - Importer Une Image IOS Cisco - Administration Réseau - IT-ConnectZouhair NaghzawiPas encore d'évaluation

- Cours Complet Ipv6Document284 pagesCours Complet Ipv6chaymahb100% (2)

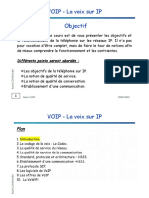

- Formation VoIPDocument22 pagesFormation VoIPWael Ben Mohamed Akermi100% (1)

- La Migration Du Ipv4 Au Ipv6Document15 pagesLa Migration Du Ipv4 Au Ipv6Anass Abouqabous100% (1)

- Corrrigé SUJET 3Document6 pagesCorrrigé SUJET 3Martine Kenfack100% (3)

- Techniques de Vente Et de NegociationDocument125 pagesTechniques de Vente Et de NegociationSara RabiaiPas encore d'évaluation

- L'habitat Semi CollectifexpoDocument62 pagesL'habitat Semi CollectifexpoWalid Cherai78% (23)

- Portail Captif Étude de CasDocument83 pagesPortail Captif Étude de CasARSENE100% (2)

- Cours Sur MplsDocument7 pagesCours Sur MplsGossan Anicet50% (2)

- Configuration Du Reseau MPLSDocument19 pagesConfiguration Du Reseau MPLSChristian Nkoumou100% (1)

- Correction TDDocument26 pagesCorrection TDKkc TalelPas encore d'évaluation

- Cours Routage MPLS VPN-IPDocument293 pagesCours Routage MPLS VPN-IPayanarz100% (4)

- Tp3: Rsa Et Certificats Avec Openssl: 1. Présentation de Openssl 1.1 Protocole SSLDocument5 pagesTp3: Rsa Et Certificats Avec Openssl: 1. Présentation de Openssl 1.1 Protocole SSLben fradj hajerPas encore d'évaluation

- MIGRATION IPv4 Vers IPv6Document25 pagesMIGRATION IPv4 Vers IPv6ysns90% (2)

- Cours Master2 Ipv6Document260 pagesCours Master2 Ipv6Mariem MhamdiPas encore d'évaluation

- Cahier ExercicesDocument6 pagesCahier ExercicestrexxPas encore d'évaluation

- TP N°04 VoIPDocument2 pagesTP N°04 VoIPWissem FäễPas encore d'évaluation

- Cours - Protocole IPv6Document41 pagesCours - Protocole IPv6papematarsarrPas encore d'évaluation

- IpDocument92 pagesIpSouka BhiriPas encore d'évaluation

- PP LDAP ASTERISK Ibrahima-Mouminy - Barry PDFDocument32 pagesPP LDAP ASTERISK Ibrahima-Mouminy - Barry PDFBrahim Barri100% (3)

- MemoireFinal 111111Document69 pagesMemoireFinal 111111JOEL KOUADIOPas encore d'évaluation

- Rapport IPV6Document26 pagesRapport IPV6Racha Louroubi100% (2)

- Protocoles PPP Et HDLCDocument5 pagesProtocoles PPP Et HDLCYves AyongPas encore d'évaluation

- IPV6Document15 pagesIPV6yassine728Pas encore d'évaluation

- IPv 6Document47 pagesIPv 6FredPas encore d'évaluation

- Les Tunnels IPv4-IPv6Document8 pagesLes Tunnels IPv4-IPv6David FeudjioPas encore d'évaluation

- Strategie de Migration IPV4 Vers IPV6 PDFDocument55 pagesStrategie de Migration IPV4 Vers IPV6 PDFpapefayePas encore d'évaluation

- IPv4 IPv6 PDFDocument78 pagesIPv4 IPv6 PDFAbderrahmen Abderrahmen100% (1)

- CCCCDocument27 pagesCCCCFarah HbPas encore d'évaluation

- Ccna Chap5 Partie2 STPDocument78 pagesCcna Chap5 Partie2 STPmrsimonet100% (8)

- Présentation Migration D'un Réseau MPLS IPv4 Vers IPv6 FinaleNNNDocument27 pagesPrésentation Migration D'un Réseau MPLS IPv4 Vers IPv6 FinaleNNNred67% (3)

- Mini Projet PABXDocument18 pagesMini Projet PABXAmina ElaibiPas encore d'évaluation

- MP BGPDocument17 pagesMP BGPAnonymous k2SY4zdI3Pas encore d'évaluation

- Les Réseaux Privés Virtuels - VPNDocument10 pagesLes Réseaux Privés Virtuels - VPNRvdDarlingtonYoussefPas encore d'évaluation

- PPPo EDocument6 pagesPPPo ERā Čhã100% (1)

- SSL VPNDocument38 pagesSSL VPNboaPas encore d'évaluation

- Exposé 2 - Protocole IPv4Document23 pagesExposé 2 - Protocole IPv4penda ngog arsene audreyPas encore d'évaluation

- 5-Cours GSM SecuriteDocument11 pages5-Cours GSM SecuriteRami DridiPas encore d'évaluation

- SDN Pour Les NulsDocument12 pagesSDN Pour Les NulssidoPas encore d'évaluation

- Etude Comparative Entre Les Methodes de Migration de L'ipv4 Vers L'ipv6Document21 pagesEtude Comparative Entre Les Methodes de Migration de L'ipv4 Vers L'ipv6chaymahb100% (2)

- TP Configuration Des ACLDocument13 pagesTP Configuration Des ACLFrancois Xavier TchounguiPas encore d'évaluation

- Exposés NetflowDocument14 pagesExposés NetflowJoe100% (3)

- Mémoire Ingénieur WahabDocument138 pagesMémoire Ingénieur WahabWahabest Abdoul100% (1)

- Le Protocoles RSVP PDFDocument7 pagesLe Protocoles RSVP PDFYaCine CHPas encore d'évaluation

- 1 Rapport Mise en Place de Voix Sur IP PDFDocument35 pages1 Rapport Mise en Place de Voix Sur IP PDFmahad100% (1)

- SEcurité Réseaux Sans FilDocument12 pagesSEcurité Réseaux Sans FilAnonymous aLdMnrYRMPas encore d'évaluation

- Examen Res Mobile Corrige - PDF - GSM - Réseau CellulaireDocument7 pagesExamen Res Mobile Corrige - PDF - GSM - Réseau Cellulaireismael50% (2)

- TD 1: Modèles en Couches (OSI Et TCP/IP) : Exercice 1Document4 pagesTD 1: Modèles en Couches (OSI Et TCP/IP) : Exercice 1Okay_404Pas encore d'évaluation

- VoipDocument87 pagesVoipylfadeiPas encore d'évaluation

- TD N°6. Cas de Crédit Agricole - Dispositif de Sélection Des Hight PotentialsDocument7 pagesTD N°6. Cas de Crédit Agricole - Dispositif de Sélection Des Hight PotentialsRana RanaPas encore d'évaluation

- Arbitrage Technique - NPS TAEKWONDODocument10 pagesArbitrage Technique - NPS TAEKWONDOClément AvilaPas encore d'évaluation

- Micro Seance1Document27 pagesMicro Seance1Wilson CamaraPas encore d'évaluation

- CCP Tsi Si 2016eDocument30 pagesCCP Tsi Si 2016ekamalPas encore d'évaluation

- Cours Forage Dirge Internet Moi Procedes Generaux de ConstructionDocument8 pagesCours Forage Dirge Internet Moi Procedes Generaux de ConstructionAbdel Monaim MaghraouiPas encore d'évaluation

- Avis Ccja Portee Abrogatoire Du Droit Ohada Et Champ de Competence Du Droit InterneDocument1 pageAvis Ccja Portee Abrogatoire Du Droit Ohada Et Champ de Competence Du Droit Internedarryl IbePas encore d'évaluation

- 1 Cours VHDL - BenayaDocument69 pages1 Cours VHDL - BenayaAZEDDINEPas encore d'évaluation

- Reforme Fiscale Rapport SyntheseDocument153 pagesReforme Fiscale Rapport SyntheseYosr TliliPas encore d'évaluation

- Credo - HMBF - 2015Document41 pagesCredo - HMBF - 2015Maryse BatienonPas encore d'évaluation

- TD1 Ing2 RoutRes 2022-2023Document4 pagesTD1 Ing2 RoutRes 2022-2023Oumayma LimemePas encore d'évaluation

- Carnet de Bord Peugeot 307 PDFDocument0 pageCarnet de Bord Peugeot 307 PDFAbraham NdongPas encore d'évaluation

- Mstev Belkacemi-G01Document3 pagesMstev Belkacemi-G01Hiba MiminePas encore d'évaluation

- Exercices de 1 À 10 Sans Le 7 Cours Du 2910Document3 pagesExercices de 1 À 10 Sans Le 7 Cours Du 2910Amine Chouad0% (1)

- 0 DebutDocument7 pages0 DebutKakou Light Malan100% (1)

- Série 2Document3 pagesSérie 2Mourad Kattass100% (1)

- LES CONTRAINTES Relatives Aux Acquisitions Par Effet de Levier - Hugues RacovskiDocument36 pagesLES CONTRAINTES Relatives Aux Acquisitions Par Effet de Levier - Hugues RacovskiNaoufal FouadPas encore d'évaluation

- Méthode e CascadeDocument13 pagesMéthode e Cascadeبرشلونة العريقPas encore d'évaluation

- TD 2 TresorerieDocument4 pagesTD 2 Tresoreriekouassicharles152Pas encore d'évaluation

- Mohamedamine Ben MeftehDocument11 pagesMohamedamine Ben Meftehamira dbichePas encore d'évaluation

- Mod Tri-18 VF 2008-11-18Document7 pagesMod Tri-18 VF 2008-11-18sylvere moundoungaPas encore d'évaluation

- Multiplexage (Compatibility Mode)Document7 pagesMultiplexage (Compatibility Mode)maryamaPas encore d'évaluation

- Télécharger Convention de Stage Pro AlphaDocument2 pagesTélécharger Convention de Stage Pro AlphaTahiri MehdiPas encore d'évaluation

- Politique de RemunerationDocument6 pagesPolitique de Remunerationmed_kerroumi76Pas encore d'évaluation

- Exercice Gestion Et Conrole BudgétaireDocument8 pagesExercice Gestion Et Conrole BudgétaireKhalid EDIANIPas encore d'évaluation

- L'Audit Du Stock Dans Les Societes de Collecte Et Traitement Des DechetsDocument116 pagesL'Audit Du Stock Dans Les Societes de Collecte Et Traitement Des DechetsZaid SoufianePas encore d'évaluation