Académique Documents

Professionnel Documents

Culture Documents

Chapitre 4-Les-Réseaux-Sans-Fils

Transféré par

Steve Davy Nze Toume100%(2)100% ont trouvé ce document utile (2 votes)

466 vues24 pagesTitre original

Chapitre 4-Les-réseaux-sans-fils

Copyright

© © All Rights Reserved

Formats disponibles

PDF, TXT ou lisez en ligne sur Scribd

Partager ce document

Partager ou intégrer le document

Avez-vous trouvé ce document utile ?

Ce contenu est-il inapproprié ?

Signaler ce documentDroits d'auteur :

© All Rights Reserved

Formats disponibles

Téléchargez comme PDF, TXT ou lisez en ligne sur Scribd

100%(2)100% ont trouvé ce document utile (2 votes)

466 vues24 pagesChapitre 4-Les-Réseaux-Sans-Fils

Transféré par

Steve Davy Nze ToumeDroits d'auteur :

© All Rights Reserved

Formats disponibles

Téléchargez comme PDF, TXT ou lisez en ligne sur Scribd

Vous êtes sur la page 1sur 24

Chapitre 4:Les réseaux sans fils

(Bluetooth, Wi-Fi, etc.

Un réseau sans fils (wireless network) est un réseau

dans lequel au moins deux terminaux peuvent

communiquer sans liaison filaire.

Les réseaux sans fils sont basés sur une liaison utilisant

des ondes radio-électriques (radio et infrarouges) en

lieu et place des câbles habituels.

Il existe plusieurs technologies se distinguant d'une

part par la fréquence d'émission utilisée ainsi que le

débit et la portée des transmissions.

Les réseaux sans fils permettent de relier très

facilement des équipements distants d'une dizaine de

mètres à milliers de kilomètres. De plus l'installation

de tels réseaux ne demande pas de lourds

aménagements des infrastructures existantes comme

c'est le cas avec les réseaux filaires.

1. Les catégories de réseaux sans fils

On distingue habituellement plusieurs catégories de

réseaux sans fils, selon le périmètre géographique

offrant une connectivité (appelé zone de couverture) :

a. Réseaux personnels sans fils (WPAN)

• Le réseau personnel (ou individuel, domotique) sans

noté WPAN (Wireless Personal Area Network)

concerne les réseaux sans fils d'une faible portée : de

l'ordre de quelques dizaines mètres. Ce type de réseau

sert généralement à relier des périphériques

(imprimante, smartphone, appareils domestiques, ...) à

un ordinateur sans liaison filaire ou bien à permettre la

liaison sans fils entre deux machines très peu distantes.

Il existe plusieurs technologies utilisées pour les

WPAN :

La principale technologie WPAN est la

technologie Bluetooth (IEEE 802.15.1), lancée

par Ericsson en 1994, proposant un débit

théorique de 1Mbps pour une portée maximale

d'une trentaine de mètres.

La technologie ZigBee (IEEE 802.15.4) permet

d'obtenir des liaisons sans fil à très bas prix et

avec une très faible consommation d'énergie, ce

qui la rend adaptée pour être intégré dans de

petits appareils électroniques ( hifi, jouets, ...).

Enfin les liaisons infrarouges permettent de créer

des liaisons sans fils de quelques mètres avec des

débits pouvant monter à quelques Mbps. Cette

technologie est largement utilisé pour la

domotique (télécommandes) mais souffre

toutefois des perturbations dûes aux interférences

lumineuses. L'association irDA (infrared Data

Association) formée en 1995 regroupe plus de

150 membres.

b. Réseaux locaux sans fils (WLAN )

Le réseau local sans fils (WLAN pour Wireless Local

Area Network) est un réseau permettant de couvrir

l'équivalent d'un réseau local d'entreprise, soit une

portée d'environ une centaine de mètres. Il permet de

relier entre-eux les terminaux présents dans la zone de

couverture. Il existe plusieurs technologies

concurrentes :

Le WiFi (Wireless Fidelity ou IEEE 802.11),

soutenu par l'alliance WECA (Wireless Ethernet

Compatibility Alliance) offre des débits allant

jusqu'à 54Mbps sur une distance de plusieurs

centaines de mètres.

HiperLAN2 (HIgh Performance Radio LAN 2.0),

norme européenne élaborée par l'ETSI (European

Telecommunications Standards Institute), permet

d'obtenir un débit théorique de 54 Mbps sur une

zone d'une centaine de mètres dans la gamme de

fréquence comprise entre 5 150 et 5 300 MHz.

DECT (Digital Enhanced Cordless

Telecommunication), norme des téléphones sans

fils domestiques. Alcatel et Ascom développent

pour les environnements industriels, telles les

centrales nucléaires, une solution basée sur cette

norme qui limite les interférences.

Les points d'accès résistent à la poussières et à

l'eau. Ils peuvent surveiller les systèmes de

sécurité 24/24h et se connecter directement au

réseau téléphonique pour avertir le responsable en

cas de problème.

c. Réseaux métropolitains sans fils (WMAN)

Le réseau métropolitain sans fils WMAN(Wireless

Metropolitan Area Network) est connu sous le nom de

Boucle Locale Radio (BLR). Basés sur la norme IEEE

802.16, les WMAN offrent un débit utile de 1 à 10

Mbps pour une portée de 4 à 10 Km, ce qui destine

cette technologie aux opérateurs de télécom.

d. Réseaux étendus sans fils (WWAN)

Le réseau étendu sans fils WWAN(Wireless Wide Area

Network) est également connu sous le nom de réseau

cellulaire mobile. Il s'agit des réseaux sans fils les plus

répandus puisque tous les téléphones mobiles sont

connecté à un réseau étendu sans fils. Les principales

technologies sont les suivantes :

GSM (Global System for Mobile Communication

ou Groupe Spécial Mobile)

GPRS (General Packet Radio Service)

UMTS (Universal Mobile Telecommunication

System)

Wimax (Worldwide Interoperability for

Microwave Access) standard de réseau sans fils

poussé par Intel avec Nokia, Fujitsu et Prowim).

Basé sur une bande de fréquence de 2 à 11 GHz,

offrant un débit maximum de 70 Mbps sur 50km

de portée, certains le placent en concurrent de

l'UMTS, même si ce dernier est davantage destiné

aux utilisateurs itinérants.

Présentation de WiFi (802.11)

Adoption en 1997

Bande 2.4 GHZ; Bande 5 GHZ

Débit allant de 1 Mbps à 54 Mbps

Techniques de modulation différentes

La norme IEEE 802.11 est en réalité la norme initiale

offrant des débits de 1 ou 2 Mbps. Des révisions ont

été apportées à la norme originale, afin d'optimiser le

débit (c'est le cas des normes 802.11a, 802.11b et

802.11g, appelées normes 802.11 physiques) ou bien

préciser des éléments afin d'assurer une meilleure

sécurité ou une meilleure interopérabilité.

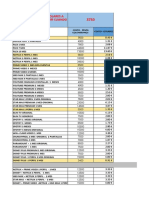

Les différentes normes WiFi:

2. Les équipements WiFi

• Il existe différents types d'équipement pour la mise en

place d'un réseau sans fil Wifi :

a. Les adaptateurs sans fil ou cartes d'accès

• En anglais wireless adapters ou Network Interface

Controller (NIC). Il s'agit d'une carte réseau à la norme

802.11 permettant à une machine de se connecter à un

réseau sans fil. Les adaptateurs WiFi sont disponibles dans

de nombreux formats carte PCI (Peripheral Component

Interconnect), carte PCMCIA (Personal Computer

Memory Card International Association), adaptateur USB

(Universal Serial Bus), carte compactflash, …).

b. Les points d'accès

Notés AP (Access Point), parfois appelés bornes sans

fil, permettant de donner un accès au réseau filaire

(auquel il est raccordé) aux différentes stations

avoisinantes équipées de cartes WiFi. Cette sorte de

hub est l'élément nécessaire pour déployer un réseau

centralisé en mode infrastructure. Certains modèles

proposent des fonctions de modem ADSL(Asymmetric

Digital Suscribe Line ou Ligne Numérique d’Abonné)

et comprennent +/- de fonctions comme un pare-feu.

b. Les autres

Smart Display: écrans mobiles, soutenus par

Microsoft.

Chaînes WiFi: offrant la capacité de lire les MP3

directement sur le disque dur d'un ordinateur grâce à

l'interface Ethernet sans fil intégrée.

Assistant personnel: les PDA intégrant le WiFi est

parfois plus avantageux qu'un portable pour lire ses

mails, importer des documents voir surfer sur le net.

Rétroprojecteurs: pour des présentations avec

portables mobiles.

Caméra video: transmettre des images à distance à

l'ordinateur qui les enregistre.

3. Sécurité

Les ondes radio-électriques ont intrinsèquement une

grande capacité à se propager dans toutes les directions

avec une portée relativement grande. Il est ainsi très

difficile d'arriver à confiner les émissions d'ondes radio

dans un périmètre restreint.

La principale conséquence de cette "propagation

sauvage" des ondes radio est la facilité que peut avoir

une personne non autorisée d'écouter le réseau,

éventuellement en dehors de l'enceinte du bâtiment où

le réseau sans fil est déployé.

Là où le bât blesse c'est qu'un réseau sans fil peut très

bien être installé dans une entreprise sans que le

service informatique ne soit au courant ! Il suffit en

effet à un employé de brancher un point d'accès sur

une prise réseau pour que toutes les communications

du réseau soient rendues "publiques" dans le rayon de

couverture du point d'accès !

Risques liés aux réseaux WiFi

L'interception de données consistant à écouter les

transmissions des différents utilisateurs du réseau sans

fil,

Le détournement de connexion dont le but est d'obtenir

l'accès à un réseau local ou à Internet,

Le brouillage des transmissions consistant à émettre

des signaux radio de telle manière à produire des

interférences,

Les dénis de service rendant le réseau inutilisable en

envoyant des commandes factices.

Règles de base de sécurité WiFi

Bon positionnement des équipements

Eviter les valeurs par défaut

Activation d'un cryptage (WEP ou WPA)

Filtrage par adresse MAC

Désactiver le DHCP, utilisation d'adresses fixes.

Utilisation d'un pare-feu

Cryptage des données

WEP (Wired Equivalent Privacy):Le principe du

fonctionnement du WEP est basé sur des clés de

cryptage partagées interdisant l'accès à toutes les

personnes ne connaissant pas ce mot de passe

(Clé symétrique 64 bits ou 128 bits). Chaque

périphérique 802.11 b (cartes, points d'accès, etc.)

utilise une clé soit un mot de passe, soit une clé

dérivée de ce mot de passe. La faille provient du

mode de fonctionnement de l'algorithme de

chiffrement (RC4) qui permet à tout décodeur de

déduire certaines informations menant à la

reconstitution de la clé.

Chaque périphérique 802.11 b (cartes, points

d'accès, etc.) utilise une clé, soit un mot de passe,

soit une clé dérivée de ce mot de passe. La faille

provient du mode de fonctionnement de

l'algorithme de chiffrement RC4(Rivest Cipher 4)

qui permet à tout décodeur de déduire certaines

informations menant à la reconstitution de la clé.

Dans tous les cas, le WEP est utile et l'activer

c'est déjà éliminer certains risques.

WAP(Wi-Fi Protected Access) pour pallier les

insuffisances du WEP, son fonctionnement repose

sur un système d'échange de clés dynamiques,

renouvelées tous les 10 ko de données. Ce

procédé, appelé TKIP (Temporal Key Integrity

Protocol), protège mieux les clés du décryptage et

améliore sensiblement la sécurité des réseaux

sans fil même si l'algorithme utilisé reste

inchangé. WAP a été adopté en 2003, WPA2 en

2004. On peut également utiliser l’algorithme

AES (Advanced Encryption Standard). Les Clés

de 256 et de 512 bits

Mode Personnel et petits réseaux (WPA-PSK)

• Convient à l' utilisation privée

• TKIP comme algorithme

• PSK(Pre-Shared Key) clé pré-partagée de

64 bits !!

Mode Entreprise ( WPA-802.1x, RADUIS)

• Convient à l' utilisation professionnelle

• Basée sur la norme 802.1x et EAP

(Extensible Authentication Protocol)

• AES comme algorithme

• Gestion dynamique des clés de 256 ou de

512 bits

Vous aimerez peut-être aussi

- WiFi hacking avec Kali Linux : le guide complet pour apprendre à pénétrer les réseaux WiFi avec Kali Linux et comment les défendre des hackersD'EverandWiFi hacking avec Kali Linux : le guide complet pour apprendre à pénétrer les réseaux WiFi avec Kali Linux et comment les défendre des hackersPas encore d'évaluation

- Wireshark pour les débutants : Le guide ultime du débutant pour apprendre les bases de l’analyse réseau avec Wireshark.D'EverandWireshark pour les débutants : Le guide ultime du débutant pour apprendre les bases de l’analyse réseau avec Wireshark.Pas encore d'évaluation

- 4 Sécurité Des WifiDocument143 pages4 Sécurité Des WifiHala AlamiPas encore d'évaluation

- Accès Wifi Sécurisé Avec Authentification Par RADIUS (Abdoulaye & Sokhna) - 2Document51 pagesAccès Wifi Sécurisé Avec Authentification Par RADIUS (Abdoulaye & Sokhna) - 2aminou3167% (3)

- Chapitre 2. Réseaux Personnels Sans FilsDocument14 pagesChapitre 2. Réseaux Personnels Sans FilsAmine Maache100% (1)

- Chapitre 3 (Introduction Aux Réseaux Sans Fil)Document41 pagesChapitre 3 (Introduction Aux Réseaux Sans Fil)Faical BitamPas encore d'évaluation

- Chapitre 4 - Réseaux Locaux Sans FilDocument15 pagesChapitre 4 - Réseaux Locaux Sans FilHamza Abidi0% (1)

- Mise en Place D'un Reseau WIFi SecuriséDocument20 pagesMise en Place D'un Reseau WIFi SecuriséMouhamed DEME100% (1)

- WLANDocument4 pagesWLANjean5no5l5kanga100% (1)

- Wi-Fi Hacking avec kali linux Guide étape par étape : apprenez à pénétrer les réseaux Wifi et les meilleures stratégies pour les sécuriserD'EverandWi-Fi Hacking avec kali linux Guide étape par étape : apprenez à pénétrer les réseaux Wifi et les meilleures stratégies pour les sécuriserPas encore d'évaluation

- Piraté: Guide Ultime De Kali Linux Et De Piratage Sans Fil Avec Des Outils De Test De SécuritéD'EverandPiraté: Guide Ultime De Kali Linux Et De Piratage Sans Fil Avec Des Outils De Test De SécuritéPas encore d'évaluation

- Le coté obscur d’Internet: explorez ce que 99% des internautes ignorent sur les ténèbres d’Internet et apprenez à visiter le dark net en toute sécuritéD'EverandLe coté obscur d’Internet: explorez ce que 99% des internautes ignorent sur les ténèbres d’Internet et apprenez à visiter le dark net en toute sécuritéÉvaluation : 3 sur 5 étoiles3/5 (1)

- Cours WiFiDocument17 pagesCours WiFiSib's Le-crys RusdaëlPas encore d'évaluation

- Les Différentes Technologies Sans Fil PDFDocument7 pagesLes Différentes Technologies Sans Fil PDFBshAek100% (2)

- Cours WIFIDocument9 pagesCours WIFInar6du14Pas encore d'évaluation

- Sécurité Des Réseaux Sans Fil (WIFI) Avec ImplementationDocument27 pagesSécurité Des Réseaux Sans Fil (WIFI) Avec ImplementationAbderrahmane FattouhiPas encore d'évaluation

- Technologies GSM: Principe de Base Du Fonctionnement Des Reseaux GSMDocument54 pagesTechnologies GSM: Principe de Base Du Fonctionnement Des Reseaux GSMSeidou amoudathPas encore d'évaluation

- R Seaux Locaux Sans Fils IEEE 802.11 WifiDocument13 pagesR Seaux Locaux Sans Fils IEEE 802.11 Wifiwalid1992Pas encore d'évaluation

- Chapitre 1 Généralités Sur Les Réseaux Sans FilDocument8 pagesChapitre 1 Généralités Sur Les Réseaux Sans FilNour El Houda100% (1)

- SEcurité Réseaux Sans FilDocument12 pagesSEcurité Réseaux Sans FilAnonymous aLdMnrYRMPas encore d'évaluation

- Tous Résume TMSIR MIRDocument5 pagesTous Résume TMSIR MIREl Amrani LailaPas encore d'évaluation

- Réseau WifiDocument11 pagesRéseau Wifimikeal sallPas encore d'évaluation

- Administration Systemes Et Reseaux V2Document78 pagesAdministration Systemes Et Reseaux V2Mohamed Ali Hadj MbarekPas encore d'évaluation

- LTE CoursDocument11 pagesLTE CoursKamal Eraoui100% (1)

- Comment Configurer Un Serveur DHCP Sur Un Routeur CiscoDocument3 pagesComment Configurer Un Serveur DHCP Sur Un Routeur CiscoChristian Trésor KandoPas encore d'évaluation

- Cours Reseau Sans Fils 2Document59 pagesCours Reseau Sans Fils 2Anonymous kIoMGE100% (2)

- Introduction Generale 1. Presentation Du SujetDocument77 pagesIntroduction Generale 1. Presentation Du SujetMUTOMBO AMISI GUELLORD92% (13)

- (Reseaux Et Protocoles) 2008-2009 - TD - SujetDocument13 pages(Reseaux Et Protocoles) 2008-2009 - TD - SujetnabilPas encore d'évaluation

- Les Différentes Types D'attaquesDocument48 pagesLes Différentes Types D'attaquesMarco100% (2)

- Cours 1 - Le Réseau GSM, GPRS Et EDGE PDFDocument77 pagesCours 1 - Le Réseau GSM, GPRS Et EDGE PDFToudjani Anouar50% (4)

- Chapitre 5 - Cours - Réseaux MobileDocument33 pagesChapitre 5 - Cours - Réseaux MobileNlend IsraëlPas encore d'évaluation

- TD Fibres OptiquesDocument4 pagesTD Fibres Optiquesachilllle0% (1)

- CI11 8 Synthese ADSL ProfDocument10 pagesCI11 8 Synthese ADSL ProfsowPas encore d'évaluation

- Réseaux Mobiles 1G, 2G, 3G, 4G Et 5G - L'essentiel À SavoirDocument9 pagesRéseaux Mobiles 1G, 2G, 3G, 4G Et 5G - L'essentiel À SavoirMohamed Lamine Traore100% (4)

- Exposé Sécurité Des Réseaux Sans FilDocument14 pagesExposé Sécurité Des Réseaux Sans Filchahrazed youtube100% (1)

- Wi Max PresentationDocument13 pagesWi Max PresentationIsmail AmeskourPas encore d'évaluation

- Réseaux Sans FilDocument102 pagesRéseaux Sans FilMéd El YazidPas encore d'évaluation

- Les Réseaux Locaux Sans Fils Wi-Fi.Document6 pagesLes Réseaux Locaux Sans Fils Wi-Fi.tiinaPas encore d'évaluation

- Exercice 1 Sur La VOIPDocument2 pagesExercice 1 Sur La VOIPMavego MamididiPas encore d'évaluation

- Cours GprsDocument48 pagesCours GprsHawa Titine Diallo100% (1)

- Introduction Aux Réseaux Haut DébitDocument62 pagesIntroduction Aux Réseaux Haut DébitChaima BelhediPas encore d'évaluation

- TD3 Fibre OptiqueDocument4 pagesTD3 Fibre OptiquePagnol YonkeuPas encore d'évaluation

- Hack Wpa Wpa2Document55 pagesHack Wpa Wpa2Abboubi ZakariaPas encore d'évaluation

- Mini ProjetDocument43 pagesMini Projetmanaaadel100% (1)

- Cours InternetDocument13 pagesCours InternetRahim AbbaPas encore d'évaluation

- Liaison Hertzienne 1Document8 pagesLiaison Hertzienne 1Zakariaa Bardai100% (1)

- Serveur InformatiqueDocument14 pagesServeur InformatiquemarilexaPas encore d'évaluation

- TD Corrige RnisDocument4 pagesTD Corrige RnisPatrick Monkam100% (1)

- ch5 Calculer La Zones de Couverture D'une Antenne WifiDocument3 pagesch5 Calculer La Zones de Couverture D'une Antenne Wifinina mimaPas encore d'évaluation

- ReseauxSansFils 2019 2020 PDFDocument169 pagesReseauxSansFils 2019 2020 PDFzogo felixPas encore d'évaluation

- Rapport TP CF Réseaux Télécoms BaseDocument13 pagesRapport TP CF Réseaux Télécoms BaseSAMAD DACHIGAM NJIKAMPas encore d'évaluation

- Chapitre 1 Introduction Aux Systèmes de Communications Ss FilDocument25 pagesChapitre 1 Introduction Aux Systèmes de Communications Ss FilziedPas encore d'évaluation

- Telephonie IPDocument25 pagesTelephonie IPAdrienne Helene Chouponou KamdemPas encore d'évaluation

- Cours COMPLET Du Réseaux Et TélécomsDocument48 pagesCours COMPLET Du Réseaux Et TélécomsIbtissam Amezian100% (1)

- Cours Reseau MobileDocument62 pagesCours Reseau MobileIsmaila CoulibalyPas encore d'évaluation

- Cours Réseaux Partie1Document54 pagesCours Réseaux Partie1Med MouzounPas encore d'évaluation

- Tutoriel Radio MobileDocument18 pagesTutoriel Radio MobileAïssatou Elisabeth Diouf100% (1)

- Chapitre 1 Généralités Sur Les Réseaux Sans Fil 1Document6 pagesChapitre 1 Généralités Sur Les Réseaux Sans Fil 1Meriem Chahinez100% (6)

- Introduction Aux Reseaux Informatiques - 1Document39 pagesIntroduction Aux Reseaux Informatiques - 1Mohamed BillaPas encore d'évaluation

- Chapitre 5-Routage-Commutation-transportDocument49 pagesChapitre 5-Routage-Commutation-transportSteve Davy Nze ToumePas encore d'évaluation

- Computer-Science FactSheet US-SM FRADocument3 pagesComputer-Science FactSheet US-SM FRASteve Davy Nze ToumePas encore d'évaluation

- TP 01 Initiation Packet TracertDocument7 pagesTP 01 Initiation Packet TracertSteve Davy Nze ToumePas encore d'évaluation

- Support Cours Bienvenue Au Monde de BigDataDocument338 pagesSupport Cours Bienvenue Au Monde de BigDataSteve Davy Nze Toume100% (1)

- Tableau de Bord Suivi Activité Commerciale 2Document13 pagesTableau de Bord Suivi Activité Commerciale 2Anonymous 9kIXZjGSfNPas encore d'évaluation

- Imagine-Academy FactSheet US-SM FRADocument3 pagesImagine-Academy FactSheet US-SM FRASteve Davy Nze ToumePas encore d'évaluation

- Christ Dans Chaque Livre de La Bibl1Document8 pagesChrist Dans Chaque Livre de La Bibl1Steve Davy Nze ToumePas encore d'évaluation

- Business Plan - StartupDocument30 pagesBusiness Plan - StartupSteve Davy Nze Toume100% (1)

- DE1700350Document2 pagesDE1700350Steve Davy Nze ToumePas encore d'évaluation

- CHAPITRE 11 HébreuxDocument2 pagesCHAPITRE 11 HébreuxSteve Davy Nze ToumePas encore d'évaluation

- ThesisDocument377 pagesThesisSteve Davy Nze ToumePas encore d'évaluation

- MEMOIRE LICENCE LOUIS MARCEL M'BOUMBA RéviséDocument60 pagesMEMOIRE LICENCE LOUIS MARCEL M'BOUMBA RéviséSteve Davy Nze Toume100% (7)

- Tha Se Bardiau 14.12.2012 PDFDocument487 pagesTha Se Bardiau 14.12.2012 PDFSteve Davy Nze ToumePas encore d'évaluation

- Memoire Licence Nze Toume Minko Steve Davy PDFDocument69 pagesMemoire Licence Nze Toume Minko Steve Davy PDFSteve Davy Nze ToumePas encore d'évaluation

- Catalogue de Formations 2021Document9 pagesCatalogue de Formations 2021Mohand Ouramdane AmmourPas encore d'évaluation

- 2 - La Gestion de La Chaîne LogistiqueDocument88 pages2 - La Gestion de La Chaîne LogistiquebenchallalhaitamPas encore d'évaluation

- FT Comptabilit BancaireDocument2 pagesFT Comptabilit BancaireKITSOUKOU REDHPas encore d'évaluation

- CH1 IntroductionDocument5 pagesCH1 IntroductionArthur ShelbyPas encore d'évaluation

- Vocabulaire TOEICDocument5 pagesVocabulaire TOEICFathi AbderrahmanePas encore d'évaluation

- Fiche Information Precontractuelle Compte WeStartDocument3 pagesFiche Information Precontractuelle Compte WeStartLudovic LesuissePas encore d'évaluation

- L'Encadrement Juridique Du Virement InstantannéDocument6 pagesL'Encadrement Juridique Du Virement Instantannékoussalima jean-mariePas encore d'évaluation

- Comptabilite de GestionDocument67 pagesComptabilite de Gestionara lina33% (3)

- Facture Mobile: Votre Facture Du Mois de Juillet 2022Document3 pagesFacture Mobile: Votre Facture Du Mois de Juillet 2022jonathan100% (2)

- Rapport Fatima EzzahraDocument17 pagesRapport Fatima Ezzahrabenhamou.fati80Pas encore d'évaluation

- Bordereau Bordereau de de Paiement Paiement: Cachet Et Signature de L'Employeur Cachet Et Signature de L'EmployeurDocument2 pagesBordereau Bordereau de de Paiement Paiement: Cachet Et Signature de L'Employeur Cachet Et Signature de L'EmployeurhassanPas encore d'évaluation

- Mémoire Blockchain-Suivi Produit de SantéDocument156 pagesMémoire Blockchain-Suivi Produit de SantémetaouiPas encore d'évaluation

- OHADA - Acte Uniforme Relatif Au Droit Comptable Et À L'information Financière AUDCIF PDFDocument54 pagesOHADA - Acte Uniforme Relatif Au Droit Comptable Et À L'information Financière AUDCIF PDFCheikh Gueye100% (1)

- Cours 4Document31 pagesCours 4omaima saadPas encore d'évaluation

- Facture Freemobile 20231230Document2 pagesFacture Freemobile 20231230ashwineuPas encore d'évaluation

- Apport de La Bancassurance Dans La Rentabilité Et LDocument71 pagesApport de La Bancassurance Dans La Rentabilité Et LYAPO OLIPas encore d'évaluation

- Marché Des Changes IIDocument29 pagesMarché Des Changes IIMehdi SamPas encore d'évaluation

- Rapportde Stage Banque PopulaireDocument25 pagesRapportde Stage Banque PopulaireYouness Ammar80% (10)

- UntitledDocument1 pageUntitledbaptiste leblondPas encore d'évaluation

- Le JournalDocument2 pagesLe JournalBendaoud MekayssiPas encore d'évaluation

- Syllabus de Comptabilite 1Document4 pagesSyllabus de Comptabilite 1AvoganPas encore d'évaluation

- Corrige Exam Cout Specifique PDFDocument2 pagesCorrige Exam Cout Specifique PDFghedPas encore d'évaluation

- Precios StreamingDocument12 pagesPrecios StreamingOctavio Alexander Valdez AparicioPas encore d'évaluation

- Maquette 2023-2024 - M2-DBFE - AN - 20230426Document2 pagesMaquette 2023-2024 - M2-DBFE - AN - 20230426SoufianePas encore d'évaluation

- LA RECEPTION - Doc Version 1Document6 pagesLA RECEPTION - Doc Version 1Freezer IsmoPas encore d'évaluation

- CHAP 2 - LES ELEMENTS ET CARACTERE DE LA LOGISTIQUE (Récupéré)Document7 pagesCHAP 2 - LES ELEMENTS ET CARACTERE DE LA LOGISTIQUE (Récupéré)Moussodou Aurlane caramel100% (1)

- Les Annexes+bibliographie PDFDocument7 pagesLes Annexes+bibliographie PDFIMANE JANAHYPas encore d'évaluation

- L'assurance Maritime Sur Facultés Ou Les Facultés MaritimesDocument12 pagesL'assurance Maritime Sur Facultés Ou Les Facultés Maritimesihab hj100% (1)

- Carnet de Bord Supply Chain MasterDocument13 pagesCarnet de Bord Supply Chain Masterguyotjeanmi52Pas encore d'évaluation

- 1-BcpAGORA AuBonheurDesSens CORRIGEV2 PDFDocument11 pages1-BcpAGORA AuBonheurDesSens CORRIGEV2 PDFsidra alskheitaPas encore d'évaluation