Académique Documents

Professionnel Documents

Culture Documents

Chap 4

Transféré par

livibotenjbTitre original

Copyright

Formats disponibles

Partager ce document

Partager ou intégrer le document

Avez-vous trouvé ce document utile ?

Ce contenu est-il inapproprié ?

Signaler ce documentDroits d'auteur :

Formats disponibles

Chap 4

Transféré par

livibotenjbDroits d'auteur :

Formats disponibles

Université Polytechnique de Bobo-Dioulasso Licence première année

Unité de Formation et de Recherche Sciences et Techniques Semestre 2

CHAPITRE 4 : INITIATION À INTERNET

1 Les réseaux informatiques et de télécommunication

L’ordinateur permet de traiter les données d’un ou de plusieurs utilisateurs. À plus

grande échelle, le partage d’information et la mise en commun de ressources peuvent

être améliorés par une interconnexion des équipements informatiques.

1.1 La nature et le rôle d’un réseau

Le réseau est un ensemble d’ordinateurs reliés entre eux et qui communiquent grâce

à un ensemble de protocoles.

Il est constitué d’équipements interconnectés qui forment une infrastructure réseau.

L’objectif d’un réseau est de partager des ressources et d’échanger des informations.

Il permet notamment :

Le partage de fichiers, d’applications et de données (bases de données) ;

Le partage de matériel (disques durs, imprimantes) ;

Les échanges entre les personnes (mail, e-learning, visioconférence).

La non redondance du matériel, des données et des applications ;

La communication d’équipements différents ;

Des économies financières.

1.2 Les équipements des réseaux

Les équipements dans un réseau peuvent être classés en fonction de l’activité qu’ils

réalisent dans la communication. On distingue :

La source d’information qui produit un message ;

Le transmetteur qui transforme le message sous forme de signal (réalise

un codage) ;

Le canal de transmission qui permet de transporter le message ;

Le récepteur qui réalise l’opération de décodage (reconstruit le

message) ;

Le destinataire qui est le matériel ou la personne qui reçoit le message.

W. Kiélem année 2020 page 1 sur 20

Initiation à Internet Les systèmes informatiques

1.2.1 Les sources d’information et les destinataires

Les ordinateurs (poste fixe ou portable) utilisent la carte réseau pour transmettre ou

recevoir des informations. La carte réseau peut transmettre des informations sous

forme de courant électrique quand l’ordinateur est relié à un câble ou sous forme

d’ondes électromagnétiques dans le cas d’une connexion par WIFI, Bluetooth ou

Infrarouge.

Les téléphones portables et les tablettes sont dotés d’antennes qui permettent de

transmettre et de recevoir des signaux sous forme électromagnétique.

1.2.2 Le transmetteur et le récepteur

Le transmetteur traite les données sous forme binaire et réalise un codage de

l’information pour le diffuser sur le canal de transmission. Le codage permet de

représenter l’information binaire sous forme de signal. Le récepteur effectue

l’opération inverse de décodage du signal pour la mettre sous forme binaire.

1.2.3 La transmission physique des données dans le canal de

transmission

Le canal de transmission permet de transporter l’information binaire sous forme de

signal dans une ligne de transmission. Il existe trois types de signaux adaptés à des

canaux différents. Ces différents canaux peuvent se combiner dans l’infrastructure

réseau.

L’atténuation est la perte d’énergie par le signal au cours de sa propagation dans le

canal de transmission. La bande passante (en Hertz) est l’ensemble des fréquences

supportées par le canal de transmission.

1.2.4 La transmission électrique par câble filaire

La paire torsadée de fils de cuivre est peu coûteuse et supporte un débit de 100

Mbits/s sur 100 m. Elle est utilisée dans les réseaux locaux où les distances sont faibles

(moins de 100 m).

W. Kiélem année 2020 page 2 sur 20

Université Polytechnique de Bobo-Dioulasso Licence première année

Unité de Formation et de Recherche Sciences et Techniques Semestre 2

Le câble coaxial est un conducteur central en cuivre entouré d’un isolant. Il est utilisé

pour la transmission TV. Il est lourd avec un débit de 100 Mbits/s à 1 Gbits/s.

Le signal électrique est utilisé pour coder l’information dans ces différents médias. Ils

sont sensibles aux perturbations électromagnétiques (foudre, présence d’un autre

conducteur) et mécaniques (torsion, courbure).

Figure 1 : paire torsadée Figure 2 : câble coaxial

1.2.5 La transmission optique par fibre

La fibre optique est constituée d’un brin en silice ou en verre et d’une gaine

protectrice. Elle permet de transporter des signaux lumineux avec des débits de

l’ordre de 40 Gbits/s sur 50 km. Le signal optique se propage sur de grandes

distances avec la fibre optique car son atténuation est faible. La fibre est insensible

aux perturbations électromagnétiques mais reste fragile sur le plan mécanique.

1.2.6 La transmission par onde dans l’air

Les équipements hertziens ou satellitaires transmettent des informations qui se

propagent dans l’air. La portée est de 100 m pour le Wi-Fi avec un débit de 54

Mbits/s. Son avantage est de permettre la connexion des équipements sans les câbles

et de garantir ainsi la mobilité. Le signal est une onde électromagnétique ou onde

hertzienne qui subit de fortes perturbations. Lorsque plusieurs autres sources d’ondes

sont présentes le phénomène d’interférence limite la propagation du signal. Lorsqu’il

existe des obstacles entre le transmetteur et le récepteur le signal est davantage

affaibli.

W. Kiélem année 2020 page 3 sur 20

Initiation à Internet Les systèmes informatiques

1.3 La classification des réseaux

Les réseaux sont caractérisés et classés en fonction de plusieurs critères : leur taille, les

équipements mis en jeu, et la liaison entre les équipements.

1.3.1 La typologie des réseaux

La typologie d’un réseau permet de le caractériser en fonction de son étendue.

1.3.2 Le réseau local (LAN local area network)

Il permet de se connecter et de partager des informations sur de faibles distances

dans une organisation. Le réseau local peut héberger différents types de services :

navigation, messagerie, transfert de données, applications.

1.3.3 Le réseau métropolitain (MAN metropolitan area network)

C’est une interconnexion de plusieurs réseaux locaux grâce à des équipements

spécifiques sur une zone géographique étendue à l’échelle d’une ville. Il utilise des

moyens de transmission publics (câbles et opérateurs de télécommunication).

L’intranet permet à un utilisateur autorisé, d’avoir accès à un réseau local à partir du

réseau métropolitain.

Exemple : accès à des ressources par un banquier sur le réseau de l’entreprise lors

d’un déplacement en dehors de la banque.

L’extranet permet à des partenaires d’une organisation, d’avoir accès à des services

ciblés sur l’intranet de l’organisation.

Exemple : accès limité à des ressources par un client de la banque sur le réseau de

l’entreprise.

W. Kiélem année 2020 page 4 sur 20

Université Polytechnique de Bobo-Dioulasso Licence première année

Unité de Formation et de Recherche Sciences et Techniques Semestre 2

1.3.4 Le réseau étendu (WAN wide area network)

Le réseau étendu est une interconnexion de réseaux métropolitains à l’échelle

nationale ou internationale.

1.3.5 La topologie d’un réseau

La topologie d’un réseau désigne la manière dont les équipements sont

physiquement reliés entre eux. Elle est caractérisée par la disposition des nœuds

(équipements) du réseau. Plusieurs topologies peuvent cohabiter dans un même

réseau.

1.3.6 Le réseau en bus (linéaire)

Il est constitué d’un câble ou épine dorsale (backbone) sur lequel les équipements

sont raccordées.

Épine dorsale

Ligne de transmission

Nœud du réseau

La panne d’un équipement n’affecte pas le reste du trafic. Cependant, un

dysfonctionnement du câble principal peut paralyser tout le réseau. Ce réseau est

passif : il ne nécessite pas d’alimentation électrique.

1.3.7 Le réseau en étoile

Chaque station est reliée à un équipement central (concentrateur). Il recommandé

dans le cas d’un nombre limité de postes car les câbles de connections sont

individuels.

W. Kiélem année 2020 page 5 sur 20

Initiation à Internet Les systèmes informatiques

La défaillance d’un nœud est un évènement isolé et n’affecte pas les autres nœuds.

Une panne du nœud central affecte tout le réseau.

1.3.8 Le réseau arborescent

L’arbre ou étoile distribuée est obtenue par une cascade de plusieurs réseaux en

étoile. La structure est arborescente et permet de répartir les équipements entre

plusieurs sous réseaux.

1.3.9 Le réseau maillé ou mesh

Il permet de relier un équipement avec plusieurs autres. La communication entre deux

équipements est possible suivant plusieurs chemins. La tolérance aux pannes est

élevée : la défaillance d’un ou de plusieurs équipements affecte peu le réseau.

W. Kiélem année 2020 page 6 sur 20

Université Polytechnique de Bobo-Dioulasso Licence première année

Unité de Formation et de Recherche Sciences et Techniques Semestre 2

1.4 Les réseaux de téléphonie mobile

Les réseaux de mobiles se caractérisent par la mobilité de l’équipement de

communication. Pour réaliser cette mobilité, le réseau découpe la zone de couverture

en cellules de forme hexagonale avec une antenne placée dans chaque cellule. Cette

antenne joue le rôle d’émetteur et de récepteur et permet de connecter les

téléphones mobiles au réseau de l’opérateur. Le handover permet d’assurer la

continuité du service pendant le déplacement de l’appareil.

Plusieurs générations se sont succédées au fil du temps. Elles se distinguent par la

nature de la technologie mise en jeu (analogique ou numérique), les débits, le format

des données et les équipements du réseau.

Une amélioration est une modification de la technologie déjà en place pour prendre

en compte de nouveaux services et augmenter les débits. Une évolution est un

passage à une autre technologie (changement de génération) avec des équipements

différents.

1.4.1 La première génération Wireless 1G (1973)

Il est le premier service de télécommunication mobile pour transmettre la voix.

1.4.2 La seconde génération GSM 2G (1982) : Global system for

mobile communications

W. Kiélem année 2020 page 7 sur 20

Initiation à Internet Les systèmes informatiques

Cette génération est basée sur une technologie qui permet de transporter la voix et

les données dans le réseau avec l’aide d’une carte à puce SIM (subscriber Identity

Module). Les débits mis en jeu sont de l’ordre de 10 kbits/s. La 2G a subi plusieurs

améliorations.

GPRS (general packet radio service) 2.5 G (2000) : Cette technologie permet

d’améliorer les débits du réseau GSM et de partager des ressources sur le réseau Wap

(wireless application protocol) avec des débits de 9 à 20 Kbits/s.

EDGE 2.5 G (enhanced data rate for GSM evolution) est une amélioration du débit du

réseau GPRS jusqu’a 250 Kbits/s.

1.4.3 La troisième génération UMTS 3g (Universal mobile

telecommunication system)

Elle offre de nouveaux services sur les réseaux mobiles (video, internet). C’est une

évolution du réseau GSM avec de nouveaux équipements et des débits plus élevés de

16 à 384 Kbits/s. HSDPA (high speed downlink packet access) est une amélioration de

la norme pour des débits plus élevés. Quelques Mbits/s.

1.4.4 La quatrième génération LTE 4g Long Term Evolution (2010)

Elle permet d’avoir de plus hauts débits que la norme 3G de l’ordre de 100 Mbits/s et

de nouveaux services tels que les jeux en ligne et la vidéo.

2 Le réseau internet

Le mot Internet vient de l’acronyme anglais internetwork. C'est réseau d'ordinateurs

communiquant entre eux grâce à un ensemble de protocoles.

Internet permet d'avoir accès, à partir d’une machine, à un ensemble de ressources

quel que soit leur situation géographique. Les données échangées sont sous forme

numérique et peuvent être de divers type : texte, image, sons ou vidéos. Pour utiliser

internet, il faut disposer de certaines ressources :

W. Kiélem année 2020 page 8 sur 20

Université Polytechnique de Bobo-Dioulasso Licence première année

Unité de Formation et de Recherche Sciences et Techniques Semestre 2

un ordinateur : ordinateur portable, smartphone, tablette, ordinateur de

bureau ;

un accès à internet par une souscription : la communication passe par une ligne

téléphonique ou un modem ;

Un fournisseur d'accès internet qui est une société commerciale qui fournit

l'accès à internet ;

un site Web ou Site Internet disponible ;

Modulateur/Démodulateur (Modem) : c’est un appareil qui permet de relier

l'ordinateur au réseau téléphonique et sert à envoyer et à recevoir de

l'information. Il peut être intégrer à la machine ou être dissocié.

2.1 La connexion internet

Le réseau de téléphonie fixe a été le premier à être installé. Ce réseau relie plusieurs

utilisateurs et leur permet de communiquer. Les informations sont sous forme

analogiques et elles sont transmises à travers des fils électriques de cuivre (paire

torsadée).

Les ordinateurs utilisent des informations binaires pour communiquer entre eux. Pour

les longues distances, un autre réseau n’a pas été installé. Les informations transitent

d’un ordinateur à l’autre à travers le réseau téléphonique.

2.1.1 Le modem (modulateur/démodulateur)

Le modem est un équipement qui convertit les données binaires de l’ordinateur sous

forme analogique afin d’assurer la compatibilité avec le réseau téléphonique existant.

Ce processus s’appelle la modulation. Un autre modem doit être installé avant

l’ordinateur du correspondant pour convertir cette fois les informations analogiques

du réseau téléphonique en données binaire : c’est la démodulation.

W. Kiélem année 2020 page 9 sur 20

Initiation à Internet Les systèmes informatiques

Figure 1: réseau internet : architecture et équipements

2.1.2 Le point d’accès

Le point d’accès internet est le point d’aboutissement de la liaison sur le réseau. Il

constitue la porte d’accès à internet pour un utilisateur. Le point d’accès peut être un

dispositif matériel. Il peut aussi être un paramètre de configuration qui permet à une

machine d’avoir accès à internet.

2.1.3 Le fournisseur d’accès internet

Le fournisseur d’accès internet est un prestataire de services qui offre la connexion

internet aux utilisateurs. L’accès à internet passe toujours par un fournisseur d’accès

qui s’occupe aussi de la tarification de la communication.

2.2 La navigation sur internet

Pour avoir accès aux services disponibles sur internet, il faut souscrire auprès d’un

fournisseur d’accès internet. La navigation sur le réseau fait appel à plusieurs outils.

2.2.1 Le World Wide Web ou web

W. Kiélem année 2020 page 10 sur 20

Université Polytechnique de Bobo-Dioulasso Licence première année

Unité de Formation et de Recherche Sciences et Techniques Semestre 2

C’est un logiciel de gestion de contenu qui permet grâce aux liens hypertextes de

parcourir un ensemble de documents.

2.2.2 Le serveur Web

C’est une machine qui stocke une grande quantité de documents web. Les

ordinateurs connectés au serveur peuvent accéder à ces documents grâce à un

navigateur.

2.2.3 Le navigateur Web

Un navigateur est logiciel servant à accéder aux documents disponibles sur internet

grâce aux liens hypertextes. Il est composé de boutons de navigation, d'une barre

d'adresse, d'une barre de menus, et une barre d'outils personnalisable.

Les commandes habituelles :

Précédente : pour revenir à la page précédente, Suivante : Pour aller à la page

suivante si elle a déjà été visitée,

Arrêter : Pour arrêter le chargement de la page en cours

Actualiser : Pour recharger la page en cours

Démarrage : Pour accéder à la page d'accueil du navigateur (celle qui est

affichée au lancement du navigateur)

Exemples de navigateur :

2.2.4 Le site web

Le site web est un ensemble de pages stockées sur un ordinateur de type serveur

connecté en permanence à Internet. Il est habituellement organisé autour d'une page

centrale, appelée page d'accueil et contient des liens hypertextes vers d'autres pages.

W. Kiélem année 2020 page 11 sur 20

Initiation à Internet Les systèmes informatiques

C’est une ressource qui peut être consultée à l’aide d’un navigateur web et qui

possède une adresse web nommée URL.

2.2.5 L’adresse d’une ressource

Dans un réseau, chaque équipement possède une adresse (physique ou logique) qui

permet de l’identifier.

L’adresse physique est unique pour chaque équipement.

Exemple d’adresse physique

adresse MAC (media access control) pour les cartes réseaux ;

numéro IMEI (International Mobile Equipment Identity)

L’adresse logique d’une information sur le Web est appelée URL (Uniform Ressource

Locator). Elle permet de désigner un équipement dans un réseau. Cette adresse

contient les informations suivantes :

Le protocole utilisé,

L'adresse du réseau

L’adresse de la machine qui héberge l’information,

L'adresse du document.

Exemple :

www.google.com Adresse URL de la machine serveur de Google

https://univ-bobo.bf/ Adresse URL de la machine serveur de l’Université Nazi

BONI

192.168.1.1 Adresse IP de la machine serveur de l’Université Nazi BONI

Pour accéder à une ressource sur internet, il suffit de connaître son adresse IP

(numéro) ou son URL (adresse). De la même manière, dans un répertoire se trouve le

nom d’un contact (équivalent à l’URL) associé à son numéro (équivalent à l’adresse IP).

2.2.6 Le protocole

Un protocole est un ensemble de règles et de procédures qui permet à des

ordinateurs de natures différentes de pouvoir communiquer.

Exemples :

W. Kiélem année 2020 page 12 sur 20

Université Polytechnique de Bobo-Dioulasso Licence première année

Unité de Formation et de Recherche Sciences et Techniques Semestre 2

Le protocole IP (Internet Protocol) définit comment l’information est

formatée et transférée de la source jusqu’à la destination.

Le protocole TCP (Transfert Control Protocol) contrôle le flux d’information

pour réassembler les paquets dans le bon ordre.

Le protocole FTP (File Transfert Protocol) permet d’échanger des fichiers

entre une source et une destination.

Le protocole HTTP (HyperText Transfer Protocol) pour consulter des pages

web (textes, images, vidéos, ...) sur un site Internet.

2.3 La recherche sur Internet

Le réseau internet permet de partager des ressources entre les machines connectées.

Chaque ressource possède une adresse qui permet de localiser la machine qui la

contient dans le réseau.

Pour avoir accès à une ressources, il faut disposer d’un logiciel qui permet de

parcourir les liens hypertextes, comme un navigateur. Le navigateur permet de

rechercher des informations sur un sujet à partir d’une barre de recherche. Cette barre

permet de saisir les mots-clés qui nous intéressent ou de renseigner l'URL de la page

désirée.

2.3.1 Le moteur de recherche

La recherche sur internet fait appel à des outils appelés moteurs de recherche. Un

moteur de recherche est un outil (matérielle et logicielle) qui permet de visiter les

sites en ligne, de les indexer, de les trier puis de les présenter en fonction des critères

de recherche pour les associer à des mots-clés.

Exemples de moteurs de recherche :

Altavista

Lycos

Il faut prendre la précaution d’installer un logiciel antivirus avant toute navigation sur

internet afin de se protéger contre d’éventuelles attaques.

Les résultats de la recherche sont liés aux mots-clés utilisés et ils sont classés par

ordre de pertinence. Lorsque les résultats ne sont pas pertinents (peu de résultats), il

W. Kiélem année 2020 page 13 sur 20

Initiation à Internet Les systèmes informatiques

faut élargir la recherche avec d'autres mots qui sont en rapport avec le sujet. Lorsque

le domaine des réponses est vaste, Il faut affiner la recherche avec d'autres critères.

Les résultats d’une recherche font apparaitre :

2.3.2 Le téléchargement d’un fichier

Lors de la navigation, il est possible d’avoir accès à certains documents. Ces

documents peuvent, en fonction des autorisations, être téléchargés. Le transfert de

fichiers ou téléchargement de fichiers depuis internet sur un périphérique

(ordinateur) permet d’avoir une copie du document localement sur la machine de

l’utilisateur qui pourra y accéder sans connexion internet.

2.3.3 Les opérateurs pour raffiner la recherche d’information

Le résultat d’une recherche sur internet affiche les liens hypertextes qui contiennent

un ou plusieurs des mots-clés utilisés. Il est possible de filtrer les informations

renvoyées par le moteur de recherche avec des opérateurs. Ce sont des symboles qui

permettent à l’utilisateur de paramétrer les critères de recherche.

Opérateurs Action sur le moteur de recherche

&

ET Permet d’obtenir les résultats qui contiennent tous les mots-

AND clés utilisés

+

AND NOT

Permet d’exclure un mot -clé des résultats de recherche

-

OR Résultats qui contiennent au moins l’un des mots-clés

“liste de mots-

pour imposer l’ordre exact des mots

clés ”

(liste de mots-

Pour imposer l’ordre exact des mots-clés

clés)

3 Les outils collaboratifs

Un outil collaboratif est un logiciel qui permet à plusieurs personnes de travailler

ensemble à distance en communiquant et en partageant des documents et des

informations.

W. Kiélem année 2020 page 14 sur 20

Université Polytechnique de Bobo-Dioulasso Licence première année

Unité de Formation et de Recherche Sciences et Techniques Semestre 2

L’accès à la plateforme collaborative doit être sécurisée et chaque publication doit

être validée par une procédure d’approbation définie. Les utilisateurs possèdent un

profil associé à un identifiant ou nom d’utilisateur et d’un mot de passe.

La messagerie électronique permet d’envoyer et de recevoir du courrier électronique

dans lequel il est possible de joindre des fichiers.

L’agenda partagé permet de mettre à la disposition d’une communauté, une partie

des informations de son agenda et de permettre la modification des informations.

Le partage de documents (Dropbox, Google docs) permet de stocker ses documents

en ligne et de mettre certains à la disposition d’une communauté pour consultation

ou pour modification.

3.1 La messagerie électronique

Elle permet d’envoyer et de recevoir du courrier électronique dans lequel il est

possible de joindre des fichiers. Les données sont stockées sur un serveur du

fournisseur de messagerie (yahoo, google, hotmail) et accessible par à un navigateur

et une connexion à Internet.

Chaque utilisateur possède un profil associé à un identifiant ou nom d’utilisateur, .et

un mot de passe. Pour envoyer et recevoir du courrier électronique, l'utilisateur a

besoin d'un navigateur ou d'un logiciel de messagerie électronique.

Le navigateur permet d'interagir avec ses messages seulement pendant une

session de connexion au cours de laquelle l'utilisateur est connecté à internet.

Le logiciel de messagerie permet de travailler hors connexion et de stocker les

messages sur un périphérique (ordinateur, téléphone portable).

Exemple de logiciel de messagerie :

Microsoft Outlook,

Gmail

Thunderbird.

3.1.1 La rédaction du courrier électronique

W. Kiélem année 2020 page 15 sur 20

Initiation à Internet Les systèmes informatiques

Pour rédiger un courrier électronique, l’utilisateur doit accéder à son compte de

messagerie avec ses paramètres de connexion (nom d’utilisateur et mot de passe). Les

champs suivants doivent être renseignés dans un email :

Champ Description

À adresses électroniques des destinataires principaux

CC (Copie carbonée) adresses électroniques des destinataires qui recevront

une copie du message

CCI (Copie carbonée adresses électroniques des destinataires dont l'adresse

invisible) ne sera pas visible qui recevront une copie du message

Objet sujet ou titre du message

Corps du message Information à transmettre

3.1.2 Les pièces jointes

Une pièce jointe est un document qui sera insérer dans le message. Il sera transmis en

même temps que le courrier électronique. Il existe une taille maximale pour les pièces

jointes (cette taille dépend du fournisseur de messagerie). Le document en pièce

jointe peut être n'importe quel type de fichier :

Image,

Son,

fichier texte.

Pour insérer une pièce jointe :

utiliser le menu Insertion ou l'icône pièce jointe (en forme d’une trombone),

parcourrir son support de stockage pour localiser le fichier concerné,

sélectionner le fichier correspondant.

Après avoir rempli les différents champs, il faut composer le message dans la fenêtre

principale. Le bouton Envoyer permet d'envoyer le message aux destinataires.

3.1.3 L’organisation de la boîte de messagerie

La boîte de messagerie contient les informations sur les courriers électroniques. Les

dossiers du courrier électronique permettent d’organiser les informations contenues

dans la boîte de messagerie.

Le dossier Boîte de réception contient les messages reçus.

W. Kiélem année 2020 page 16 sur 20

Université Polytechnique de Bobo-Dioulasso Licence première année

Unité de Formation et de Recherche Sciences et Techniques Semestre 2

Le dossier Boîte d'envoi contient les messages envoyés aux différents

correspondants.

Le dossier Brouillon contient les messages en cours de rédaction ou enregistrés qui

n'ont pas été envoyés.

Le dossier Corbeille contient les messages qui ont été supprimés.

3.2 Les médias sociaux

Un média social est un ensemble de sites et de fonctionnalités basées sur la

technologie du World Wide Web (ou Web) qui permettent à un ensemble d’individus

de publier des contenus de type texte, images ou vidéos, de communiquer avec

d’autres utilisateurs, ou d’élaborer un projet commun.

Exemple de médias sociaux :

Le blog est une page personnelle qui permet de publier en ligne des

informations à l’attention du public et de recevoir des messages sur sa page.

Le forum de discussion est un espace public sur une page d’un site pour

permettre à différents interlocuteurs de poster leurs avis sur un sujet, ou une

réponse à une sollicitation.

Le wiki est un site d’élaboration de contenu qui permet à un individu de

contribuer à l’élaboration d’un système de connaissances sur un thème donné.

Le réseau social est un média social orienté vers la communication entre les acteurs.

Chaque utilisateur dispose de son espace personnel. Une partie de cet espace est

privée et réservée uniquement à des personnes bien ciblées. Une partie de l’espace

peut être ouverte au public. Cette partie devient un espace public et est accessible

aux autres utilisateurs. Le réseau social favorise l’interaction entre les utilisateurs et

possède les caractéristiques suivantes :

L’espace de présentation : qui permet à l’utilisateur de personnaliser son profil

et de publier du contenu.

Un outil de rechercher pour sélectionner les membres ou le contenu en

fonction de critères tels que la zone géographique, l’activité professionnelle, les

liens familiaux.

La communication avec les autres acteurs grâce à la messagerie instantanée et

la possibilité de commenter les contenus.

W. Kiélem année 2020 page 17 sur 20

Initiation à Internet Les systèmes informatiques

Les outils collaboratifs pour échanger sur un thème précis avec plusieurs

acteurs par la création de groupes.

Exemple de réseaux sociaux :

Snapchat et Instagram pour publier et partager des photos dans le cadre

professionnel.

LinkedIn pour collaborer dans le cadre professionnel.

Facebook et Twitter pour communiquer dans le cadre professionnel ou

personnel.

4 La sécurité des systèmes informatiques

La sécurisation est un ensemble de mesures qui visent à protéger des pannes, des

accidents, des intrusions des malveillances ou des maladresses. Elle ne consiste pas à

supprimer tous les risques mais plutôt à les anticiper. Elle concerne aussi bien le

matériel physique que le logiciel qui s’exécute sur la machine.

Un défaut de sécurité peut conduire aux conséquences suivantes :

La discontinuité de service : indisponibilité du réseau ou interruption

partielle ou totale des services ;

La perte de données par la destruction ou l’altération des données ;

Le vol et divulgation des informations à la concurrence, à la presse ou au

public ;

4.1 Les types de menaces de sécurité

4.1.1 Le facteur humain

La sécurité est d’abord un facteur humain (code d’éthique). Les acteurs doivent

respecter les différentes chartes élaborées dans le cadre de la sécurisation des

installations et des informations.

4.1.2 Les défaillances matérielles

Les équipements ont une durée de vie limitée et sont sujets aux pannes électriques

ou mécaniques. Les conditions environnementales ont aussi un impact sur le

fonctionnement du matériel (température, humidité). De plus, il faut protéger le

W. Kiélem année 2020 page 18 sur 20

Université Polytechnique de Bobo-Dioulasso Licence première année

Unité de Formation et de Recherche Sciences et Techniques Semestre 2

matériel des chocs électriques (foudre), des intempéries et des accès non autorisés en

les isolants dans des salles techniques aménagées à cet effet.

4.1.3 Les défaillances logicielles

Le malware ou logiciel malveillant est un programme qui a pour objectif de

provoquer un comportement inattendu de la machine infectée. Il peut prendre

plusieurs formes en fonction de la cible visée et de l’activité du logiciel malveillant.

Le virus est un programme qui peut se propager d’un ordinateur vers les

périphériques de stockage ou vers d’autres ordinateurs. Il efface ou

endommage les fichiers de l’utilisateur.

Les vers sont des virus qui se propagent d’un ordinateur à un autre.

Le cheval de Troie ou Trojan est un logiciel qui s’installe sur la machine et

devient indétectable. Il collecte les données de la machine hôte (mots de

passe, informations personnelles, etc.).

Les logiciels antivirus permettent de lutter efficacement contre les menaces de type

logiciel. Il faut cependant veiller à les mettre à jours de manière régulière. Les éditeurs

suivants proposent des antivirus (payant ou gratuits) : Kaspersky, Avast, Eset.

4.2 La protection contre les risques de sécurité

Pour s’introduire dans un réseau, un cybercriminel doit avoir les droits d’accès

nécessaires sur les informations (lecture, écriture, modification). Pour cela, la première

attitude à adopter dans le cadre de la sécurité consiste à garantir la confidentialité des

accès (identifiant et mot de passe). Pour cela, il faut :

Éviter de répondre aux mails publicitaires ou aux sollicitations pour

participer à une activité très rentable ;

Éviter de cliquer sur des liens dans les messages électroniques ;

Télécharger ou installer de manière légale les logiciels ;

Mettre à jour son logiciel antivirus et son système d’exploitation ;

Sauvegarder régulièrement ses données sur un périphérique externe ;

Utiliser un mot de passe long et difficile à deviner, qui ne soit pas un mot du

dictionnaire, avec une combinaison de lettres majuscules et minuscules, de

chiffres et de symboles ;

Éviter de se connecter aux réseaux sans fils inconnus ;

W. Kiélem année 2020 page 19 sur 20

Initiation à Internet Les systèmes informatiques

4.3 Les indicateurs pour déceler les cas d’intrusion

En cas de défaillance logicielle, le fonctionnement de la machine est affecté et peut

conduire à la réception d’images ou de messages inattendus, l’exécution de

programmes sans l’intervention de l’utilisateur, la perte de fichiers ou de dossiers,

l’envoi de messages aux contacts sans autorisation, la difficulté à fermer la fenêtre du

navigateur, le ralentissement ou le blocage dans le fonctionnement de l’ordinateur.

4.4 Les mesures à prendre en cas d’intrusion

Pour résoudre les problèmes liés à une attaque logicielle, il faut au préalable se

déconnecter des réseaux car plusieurs malwares transmettent des informations à

travers le réseau. La majeure partie des menaces peuvent être enrayées par l’antivirus.

Il suffit alors de faire analyser son système et ses périphériques de stockage. En cas

d’échec, il faut changer d’antivirus et recommencer la procédure. Si le problème

persiste, il faut contacter un agent de maintenance habilité qui pourra sauvegarder

les données et faire une nouvelle installation du système d’exploitation, de l’antivirus

et des différents logiciels.

W. Kiélem année 2020 page 20 sur 20

Vous aimerez peut-être aussi

- Generalité Sur Les Réseaux InformatiqueDocument4 pagesGeneralité Sur Les Réseaux InformatiqueRi Hab100% (1)

- Réseaux OptiqueDocument92 pagesRéseaux OptiquedfdPas encore d'évaluation

- Cours D'initiation Aux Reseaux UnikamDocument79 pagesCours D'initiation Aux Reseaux Unikamkazimoto pacomePas encore d'évaluation

- Chapitre 2 Les Réseaux LocauxDocument13 pagesChapitre 2 Les Réseaux LocauxNouzha BoukoubaPas encore d'évaluation

- La révolution technologique qui va bientôt nous surprendreD'EverandLa révolution technologique qui va bientôt nous surprendrePas encore d'évaluation

- Réseaux mobiles et satellitaires: Principes, calculs et simulationsD'EverandRéseaux mobiles et satellitaires: Principes, calculs et simulationsPas encore d'évaluation

- Cours Generalites Reseaux InformatiquesDocument30 pagesCours Generalites Reseaux InformatiquesDeku KunPas encore d'évaluation

- Chapitre 1 Generalites Reseaux InformatiquesDocument7 pagesChapitre 1 Generalites Reseaux InformatiquesFerdyvesPas encore d'évaluation

- Chapitre 01 - Introduction Aux Réseaux de CommunicationDocument17 pagesChapitre 01 - Introduction Aux Réseaux de CommunicationWissem FäễPas encore d'évaluation

- Chapitre1 Transmission Des DonnéesDocument17 pagesChapitre1 Transmission Des Donnéesdhia bejaoui100% (1)

- Chapitre 2Document23 pagesChapitre 2WAFA FIFI100% (1)

- TP 01: Réseau Actuel de Notre Faculté FST.: DateDocument6 pagesTP 01: Réseau Actuel de Notre Faculté FST.: Datefashionista louliPas encore d'évaluation

- Introduction Aux Reseaux Informatiques - 1Document39 pagesIntroduction Aux Reseaux Informatiques - 1Mohamed BillaPas encore d'évaluation

- #1-Chapitre 1 - Intro - Télécoms - IntroductionDocument32 pages#1-Chapitre 1 - Intro - Télécoms - Introductionوجدي ريدانPas encore d'évaluation

- Cours TeleinfoDocument48 pagesCours TeleinfoNabila Touisi100% (1)

- CHAPITRE 1 Introduction Aux Réseaux InformatiquesDocument15 pagesCHAPITRE 1 Introduction Aux Réseaux InformatiquesMelia LouPas encore d'évaluation

- Définition DDocument19 pagesDéfinition DsekPas encore d'évaluation

- Chapitre 1 PDFDocument30 pagesChapitre 1 PDFAnouar BelabbesPas encore d'évaluation

- FC ReseauxDocument21 pagesFC ReseauxGuency Alven Rhocky KOMBILAPas encore d'évaluation

- Cours 1reseauxDocument5 pagesCours 1reseauxsabri rabiePas encore d'évaluation

- Chapitre 1introduction Aux RéseauxDocument42 pagesChapitre 1introduction Aux RéseauxHfd Nour100% (1)

- Support Du Cours ReseauxDocument40 pagesSupport Du Cours ReseauxkamiliaPas encore d'évaluation

- Cours Routage IpDocument15 pagesCours Routage IpNenissa AmazouzPas encore d'évaluation

- IntroductionDocument43 pagesIntroductionakagami shankesPas encore d'évaluation

- M103 Chap3Document8 pagesM103 Chap3Groupe Excel MarrakechPas encore d'évaluation

- INTRODUCTIONDocument13 pagesINTRODUCTIONImed MohamedPas encore d'évaluation

- Concepts Généraux Des Réseaux 1Document93 pagesConcepts Généraux Des Réseaux 1El TutuPas encore d'évaluation

- Chapitre3 Environnement TicsDocument13 pagesChapitre3 Environnement Ticsmohamedhassaneassane003Pas encore d'évaluation

- Chp1 - CopieDocument17 pagesChp1 - CopieKamal IssamPas encore d'évaluation

- Resume Cours RsDocument10 pagesResume Cours Rssalma.lakehalPas encore d'évaluation

- Résumé Réseaux Informatiques IDocument7 pagesRésumé Réseaux Informatiques Iamal.khalilPas encore d'évaluation

- R Sum R Seaux Informatiques IDocument6 pagesR Sum R Seaux Informatiques IbbbPas encore d'évaluation

- Support de Cours InfosDocument8 pagesSupport de Cours InfosJunior NoulaPas encore d'évaluation

- Sesson NtroductveDocument20 pagesSesson NtroductveFONDJA LEDAGAPas encore d'évaluation

- Andrihajajoseph ESPA ING 05Document70 pagesAndrihajajoseph ESPA ING 05Njaka RandPas encore d'évaluation

- Groupe IiDocument20 pagesGroupe IiIbrahim LaoualiPas encore d'évaluation

- Base Optique L3Document51 pagesBase Optique L3dfdPas encore d'évaluation

- (Module4) (1-Notion de Réseau Informatique) (Korrasaty - Blogspot.com)Document6 pages(Module4) (1-Notion de Réseau Informatique) (Korrasaty - Blogspot.com)Rachid AlikaPas encore d'évaluation

- Reseaux Com Mounira ZouaghiDocument24 pagesReseaux Com Mounira ZouaghiAmel RhahliaPas encore d'évaluation

- Chapitre 2 Les Réseaux LocauxDocument17 pagesChapitre 2 Les Réseaux LocauxSihem MansouriPas encore d'évaluation

- RAseaux - Chapitre 3Document10 pagesRAseaux - Chapitre 3Amine NsrPas encore d'évaluation

- Architecture Des Reseaux Chap1-4Document48 pagesArchitecture Des Reseaux Chap1-4alphaousmanesow891Pas encore d'évaluation

- Chapitre 01 TCP IPDocument17 pagesChapitre 01 TCP IPNeila MerzoukiPas encore d'évaluation

- Architecture Des Reseaux Chap 1-6Document98 pagesArchitecture Des Reseaux Chap 1-6alphaousmanesow891Pas encore d'évaluation

- Administration Des Systèmes Et Des RéseauxDocument132 pagesAdministration Des Systèmes Et Des RéseauxEya SarhaniPas encore d'évaluation

- My 581e0aea9484eDocument2 pagesMy 581e0aea9484eseghier mekideche100% (1)

- Cours Reseaux PDFDocument60 pagesCours Reseaux PDFezechielsawasawa1Pas encore d'évaluation

- Cours de Communication LAN Et WirelessDocument10 pagesCours de Communication LAN Et WirelessRonice TsafackPas encore d'évaluation

- Chap 1Document8 pagesChap 1Messi Charly DeccaPas encore d'évaluation

- Shico ZANDI-MANGUMBE, Cours de Système Des Télécoms L2 ISPT-Kin 2019 FINALDocument322 pagesShico ZANDI-MANGUMBE, Cours de Système Des Télécoms L2 ISPT-Kin 2019 FINALPapy KabeyaPas encore d'évaluation

- Adressage Rappport StageDocument18 pagesAdressage Rappport StagehngelengwaPas encore d'évaluation

- FINALEDocument16 pagesFINALEÔū Wï ĶõPas encore d'évaluation

- Chapitre IIDocument16 pagesChapitre IIRedouane SousiPas encore d'évaluation

- Chapitre 2 Réseaux Ad Hoc - RoutageDocument16 pagesChapitre 2 Réseaux Ad Hoc - RoutageEl Arbi Abdellaoui AlaouiPas encore d'évaluation

- Intro - Telecoms IDocument23 pagesIntro - Telecoms IJinette BaptistePas encore d'évaluation

- Reseaux Locaux 2021Document34 pagesReseaux Locaux 2021Dalhoumi FatmaPas encore d'évaluation

- A. Terminologie Des Reseaux, Modeles Osi Et Tcp/IpDocument42 pagesA. Terminologie Des Reseaux, Modeles Osi Et Tcp/IpKalmjovial MabaPas encore d'évaluation

- Interconnexion Boucle Locale RadioDocument4 pagesInterconnexion Boucle Locale RadioAmandine Koubolou100% (3)

- 1 Introduction Aux R - Seaux InformatiquesDocument28 pages1 Introduction Aux R - Seaux InformatiquesFouaz TouilPas encore d'évaluation

- Structure Ultra Struc sb1 2021 A-1Document10 pagesStructure Ultra Struc sb1 2021 A-1livibotenjbPas encore d'évaluation

- Chap 2, Le GèneDocument7 pagesChap 2, Le GènelivibotenjbPas encore d'évaluation

- Sujet 2FDocument5 pagesSujet 2FlivibotenjbPas encore d'évaluation

- Biologie Florale, CoursDocument38 pagesBiologie Florale, CourslivibotenjbPas encore d'évaluation

- Atomistique 1Document6 pagesAtomistique 1livibotenjbPas encore d'évaluation

- TD Protocoles IoTcorrigÃDocument6 pagesTD Protocoles IoTcorrigÃHsen ZayatiPas encore d'évaluation

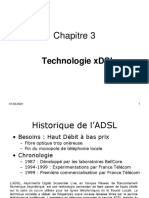

- Cours N°3 Technologie XDSLDocument16 pagesCours N°3 Technologie XDSLBrazza In My VeinsPas encore d'évaluation

- Exam ARM2015 MarDocument2 pagesExam ARM2015 MardocteurgynecoPas encore d'évaluation

- Rapport Final de StageDocument56 pagesRapport Final de StageDjallo haman Hamadou babaniPas encore d'évaluation

- Chapitre 1 Généralités Sur Les Réseaux Sans FilDocument8 pagesChapitre 1 Généralités Sur Les Réseaux Sans FilNour El Houda100% (1)

- Compte Rendu RSFMDocument4 pagesCompte Rendu RSFMlazhar beghouraPas encore d'évaluation

- Mémoire de Fin D'étudeDocument91 pagesMémoire de Fin D'étudeDjënčÿ Jc MusediaPas encore d'évaluation

- Les Pronoms Compléments Direstc Et Indirects Exercices Et CorrigéDocument6 pagesLes Pronoms Compléments Direstc Et Indirects Exercices Et Corrigéimanetebib2210Pas encore d'évaluation

- TD 1Document2 pagesTD 1Ahmed Abdmouleh50% (2)

- JPTVArabophoneDocument3 pagesJPTVArabophoneقناة الإعادةPas encore d'évaluation

- KPG FR C Epr1 2023A 121821Document8 pagesKPG FR C Epr1 2023A 121821Kostas AmanatidisPas encore d'évaluation

- Téléphonie FixeDocument64 pagesTéléphonie FixeOtmane El FaihPas encore d'évaluation

- Test de Positionnement Écrit - 11-14 Ans A1-A2-1Document4 pagesTest de Positionnement Écrit - 11-14 Ans A1-A2-1Dumitru BogdanPas encore d'évaluation

- Droit Des TélécommunicationDocument3 pagesDroit Des TélécommunicationMimo Bobo100% (1)

- Formulaire-Souscription-Lbpaccess24 - 2023 (7) (Glissés)Document1 pageFormulaire-Souscription-Lbpaccess24 - 2023 (7) (Glissés)Guillaume Esnol de FrancePas encore d'évaluation

- TD 1Document2 pagesTD 1Souleyman Amadou DialloPas encore d'évaluation

- Rapport TelecomDocument18 pagesRapport TelecomNada KnaniPas encore d'évaluation

- 5 - InterfacesCanaux Et ProtocolesDocument3 pages5 - InterfacesCanaux Et Protocolesdev clinikPas encore d'évaluation

- Cours OfficialDocument35 pagesCours OfficialAhmed Amine AmouchiPas encore d'évaluation

- Stallation Et Configuration D'une Unité D'ABONNEDocument102 pagesStallation Et Configuration D'une Unité D'ABONNELeilaKenzoPas encore d'évaluation

- Chapitre 5 Réseaux Mobiles SatellitairesDocument22 pagesChapitre 5 Réseaux Mobiles Satellitairesmohamed amine boukariPas encore d'évaluation

- Examen Blanc 1ere GleDocument5 pagesExamen Blanc 1ere GleIsrael DJEGUEPas encore d'évaluation

- Dialogo en FrancesDocument1 pageDialogo en FrancesCamilo GuerreroPas encore d'évaluation

- Alcatel C250 Voice Wireless PhoneDocument2 pagesAlcatel C250 Voice Wireless PhoneMichael LoupisPas encore d'évaluation

- Recapitulatif Contractuel Serie Special 240go Avantages SmartphoneDocument2 pagesRecapitulatif Contractuel Serie Special 240go Avantages SmartphoneLouisa MehdaouiPas encore d'évaluation

- Modulations Et Techniques D'accès AvancéesDocument31 pagesModulations Et Techniques D'accès AvancéesALAN100% (2)

- Manuel Utilisateur: Pabx NumeriqueDocument226 pagesManuel Utilisateur: Pabx NumeriqueIsmaila CoulibalyPas encore d'évaluation

- Plan MemoireDocument8 pagesPlan MemoireDadain KimbembePas encore d'évaluation

- EXAMEN 2eme TRIMESTRE FADILA SAADANE 3ASDocument5 pagesEXAMEN 2eme TRIMESTRE FADILA SAADANE 3ASyasminezeddam17Pas encore d'évaluation

- 0 Porter SecoursDocument7 pages0 Porter SecoursPhilippe LouisPas encore d'évaluation