Académique Documents

Professionnel Documents

Culture Documents

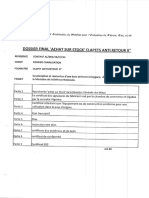

Charte Informatique Sonatrach

Charte Informatique Sonatrach

Transféré par

SaidTitre original

Copyright

Formats disponibles

Partager ce document

Partager ou intégrer le document

Avez-vous trouvé ce document utile ?

Ce contenu est-il inapproprié ?

Signaler ce documentDroits d'auteur :

Formats disponibles

Charte Informatique Sonatrach

Charte Informatique Sonatrach

Transféré par

SaidDroits d'auteur :

Formats disponibles

Règles de sécurité

Direction Centrale Informatique et Système d’Information 1

Objet

La présente charte a pour objet de définir les règles d’utilisation des ressources

informatiques et des services communs de la Société ainsi que les responsabilités des

utilisateurs pour un usage optimal de ces ressources et services.

Champ d’application

La présente charte s'applique à l'ensemble des utilisateurs de toutes les structures de

SONATRACH qui ont accès aux ressources informatiques.

Les administrateurs des ressources informatiques et le personnel travaillant au niveau des

salles des ordinateurs bien qu’ils soient concernés par la présente charte sont soumis à

des responsabilités et obligations inhérentes à leur activité, définis dans des procédures et

documents spécifiques.

Définitions

Structure informatique : désigne toute entité ayant les responsabilités d’installation et

d’administration des ressources informatiques.

Ressources informatiques : désignent tous les réseaux, les moyens informatiques de

calcul ou de gestion locaux, ainsi que ceux auxquels il est possible d’accéder à

distance à partir du réseau de l’entité, les logiciels, les applications, les bases de

données…etc mis à la disposition de l’utilisateur.

Services communs : désignent les services fournis via les réseaux intranet et internet

(navigation web, messagerie, transfert et partage de fichiers,…etc.) mis à disposition

pour l’échange d’informations et de communication.

Moyens d’accès aux ressources informatiques : désignent notamment les types

d’accès suivants :

Le réseau local (LAN : Local Area Network),

Le réseau étendu SONATRACH (WAN : Wide Area Network),

Internet

Utilisateur : désigne tout agent quel que soit son statut, stagiaire et consultant inclus,

ayant un droit d’accès ou utilisant les ressources informatiques et services communs.

Compte ou autorisation d’accès : désignent l’association d’un identifiant d’utilisateur

et d’un mot de passe constituant la clef d’accès aux ressources informatiques.

Fichiers de traces : désignent l’ensemble des informations sur les actions enregistrées

lors de l’utilisation des ressources informatiques. Ces fichiers de traces conservent,

entre autres, des informations sur la messagerie, la navigation internet, les accès aux

bases de données, les accès aux dossiers partagés.

Direction Centrale Informatique et Système d’Information 2

Ressources informatiques mises à la disposition des utilisateurs

SONATRACH met à disposition, dans le cadre de ses activités, des ressources

informatiques constituées de :

Stations et postes de travail,

Réseaux informatiques et de télécommunications,

Ensemble de logiciels (bureautiques, applicatif métiers etc.),

Equipements et systèmes multimédia,

Système de visioconférence.

Ces moyens sont la propriété exclusive de SONATRACH. Des outils et des mécanismes

nécessaires sont mis en place afin d’assurer au mieux leur bon fonctionnement et leur

sécurité. SONATRACH, par le biais de ses structures informatiques, se réserve le droit de

superviser et de contrôler leur utilisation à tout moment.

Utilisation des comptes et des dispositifs de contrôle

L’accès aux ressources informatiques se fait au moyen d’un compte d’accès personnel.

L’utilisateur ne doit en aucun cas le communiquer à des tiers. Tout départ temporaire ou

définitif du personnel implique la désactivation de son compte.

Tout utilisateur est responsable de l’usage des ressources informatiques et du réseau

auxquels il a accès.

L’utilisation des ressources informatiques à des fins personnelles est tolérée dans la

stricte mesure où elle demeure exceptionnelle et ne doit pas se faire au détriment de

l’activité professionnelle. Elle doit obéir aux bonnes règles d’usage énoncées dans cette

charte.

En cas de constat d’incidents (comme la perte de données inexpliquée ou le

fonctionnement anormal d’une ressource informatique), l’utilisateur est informé que des

fichiers de traces pourraient, à la demande du Directeur de sa structure, faire l’objet d’une

exploitation interne ou être utilisés dans le cadre d’une procédure judiciaire.

SONATRACH ne pourra être tenue responsable des détériorations d’informations ou des

infractions commises par un utilisateur.

Règles d’usage des ressources informatiques

Règles de sécurité

L’utilisation des ressources informatiques et l’usage des services communs sont destinés

à l’activité professionnelle des utilisateurs conformément au règlement intérieur, afin

d’éviter la saturation, la détérioration ou le détournement à des fins non professionnelles.

Direction Centrale Informatique et Système d’Information 3

L’utilisateur doit :

Sauvegarder les données professionnelles (fichiers, bases de données, …etc.) sur les

espaces de stockage sécurisés et fournis par la structure informatique ;

Choisir des mots de passe difficiles à détecter, qui ne doivent pas être communiqués à

des tiers, et procéder régulièrement à leur changement ;

Verrouiller sa session de travail avant de quitter son poste de travail ;

Utiliser exclusivement la messagerie de la Société lors des échanges professionnels ;

Signaler toute tentative de violation de son compte et, de façon générale, toute

anomalie qu’il peut constater ;

Veiller à ce que les supports de mémoire personnels (flash disque, disque externe,

…etc.) utilisés ne contiennent pas des programmes malveillants ;

Faire usage de l’internet dans le cadre de ses activités professionnelles et dans le

respect des principes généraux et des règles propres aux divers sites ainsi que dans le

respect du règlement intérieur.

L’utilisateur ne doit pas :

Utiliser ou essayer d’utiliser des comptes autres que le sien ;

Masquer sa véritable identité, ou se connecter sous le nom d’un autre utilisateur,

Contourner les restrictions d’utilisation mises en place ;

Tenter directement ou indirectement de lire, modifier, copier, diffuser à l’extérieur ou

détruire des données appartenant à la Société ou à un autre utilisateur sans

autorisation écrite ;

Laisser à la disposition des tiers des supports informatiques (flash disque, CD-Rom,

…etc.) contenant des informations ou des données professionnelles ;

Procéder à une diffusion générale de tout message sans y être autorisé ;

Provoquer volontairement des perturbations au bon fonctionnement des systèmes

informatiques et des réseaux, que ce soit par manipulation de matériel ou par

introduction de logiciels malveillants.

Règles de bon usage

Les ressources informatiques ne doivent être utilisées que dans le cadre professionnel, et

dans le respect du règlement intérieur.

L’utilisateur est tenu de :

Veiller à ne pas saturer les espaces de stockage fournis par la structure informatique ;

Respecter les procédures dans l’utilisation de la messagerie de la Société (respect de

la voie hiérarchique sauf autorisation préalable, envoi de copies nominatives,…etc.) ;

Faire preuve de correction à l’égard de ses interlocuteurs dans les échanges

électroniques professionnels par messages, forums de discussions ;

Eviter de ralentir le fonctionnement de la messagerie par la transmission de fichiers de

taille importante ;

Faire preuve de vigilance et prendre toutes les précautions lors de l’utilisation du

compte messagerie de SONATRACH à distance (via le web), particulièrement dans les

lieux publics.

Direction Centrale Informatique et Système d’Information 4

L’utilisateur ne doit pas :

Sauvegarder sur les espaces de stockage fournis par la structure informatique des

données autres que professionnelles ;

Publier, diffuser ou distribuer au moyen des ressources de la Société, des messages,

des documents, information, images, vidéos, particulièrement :

à caractère religieux ou éducatif,

de publicité ou de propagande,

susceptibles de porter atteinte au respect des droits des personnes et droit public,

portant atteinte à l’image de marque de SONATRACH ou de ses partenaires.

Procéder à l’installation de matériel ou de logiciel ;

Connecter au réseau de la Société des moyens informatiques personnels (Ordinateur

portable, modem, Switch, etc.) sans autorisation préalable ;

Utiliser des licences de logiciels de la Société à des fins autres que professionnelles ;

Laisser à la disposition des personnes non autorisées un accès aux systèmes et aux

réseaux, à travers des moyens dont il a l’usage ;

User de logiciels ou d’équipements, cachés ou apparents, afin de contourner les

restrictions d’utilisation des ressources informatiques.

Règles de confidentialité

Tout utilisateur est tenu pour responsable des données (Stratégiques, Administratives,

Techniques,…) qu’il manipule dans le cadre de son activité et doit veiller à leur

confidentialité, II ne doit en aucun cas entraver l’accès à ces données pour la Société.

Il lui est, en particulier, interdit de prendre connaissance d’informations détenues par

d’autres utilisateurs, même lorsque ceux-ci ne les auraient pas explicitement protégées.

Règles de respect des droits de propriétés et droits d’auteurs

L’utilisateur doit veiller :

Au respect des droits de propriété intellectuelle sur des œuvres protégées (documents,

logos, images, données…etc.), qui font interdiction de les utiliser, de les reproduire ou

de les exploiter sans l’autorisation de leur auteur ou du titulaire de leurs droits.

SONATRACH veillera au respect des droits de propriété intellectuelle, elle ne pourra

être tenue responsable des délits commis par un utilisateur dans ce domaine.

Direction Centrale Informatique et Système d’Information 5

Mesures préventives et sanctions

La loi, le règlement intérieur et la Charte informatique des utilisateurs définissent les droits

et obligations des personnes utilisant les moyens informatiques.

Tout utilisateur est tenu pour responsable de toute opération informatique, locale ou

distante, effectuée à partir de son compte. Il assume aussi la responsabilité des

conséquences inhérentes à ses actions.

Tout utilisateur peut faire l’objet de mesures préventives en cas de mauvaise utilisation

des ressources et moyens mis à sa disposition.

Le manquement et le non-respect par l’utilisateur aux règles cette charte l’expose, selon la

gravité des faits qui lui sont reprochés, à des sanctions conformément au règlement

intérieur de la Société et/ou à des poursuites judiciaires.

Direction Centrale Informatique et Système d’Information 6

Vous aimerez peut-être aussi

- Python Offensif : Le guide du débutant pour apprendre les bases du langage Python et créer des outils de hacking.D'EverandPython Offensif : Le guide du débutant pour apprendre les bases du langage Python et créer des outils de hacking.Pas encore d'évaluation

- Sonatrach: S) Lou4) 'UDocument97 pagesSonatrach: S) Lou4) 'Uyasmine yaya100% (4)

- Exemple Audit Informatique PDFDocument2 pagesExemple Audit Informatique PDFJamie50% (2)

- Gestion Parc InformatiqueDocument138 pagesGestion Parc Informatiquekeletigui camara100% (1)

- HSE Référentiel D'accidentsDocument65 pagesHSE Référentiel D'accidentsSaid100% (3)

- Procédure de Mise A La Reforme Des Biens Corporels Et Incorporels de Toute Nature Figurant Dans Le Patrimoine de SonatrachDocument39 pagesProcédure de Mise A La Reforme Des Biens Corporels Et Incorporels de Toute Nature Figurant Dans Le Patrimoine de SonatrachAmiNaRussicada100% (4)

- Fonctionnement VPNDocument11 pagesFonctionnement VPNbillstomer100% (3)

- Gestion Des ArchivesDocument27 pagesGestion Des ArchivesSerge Éric Akéo100% (2)

- Chapitre 4 - Audit de SécuritéDocument30 pagesChapitre 4 - Audit de SécuritéAbdenour Mohandi100% (1)

- Mise en Place D Un Service de Messagerie Avec Exchange ServerDocument27 pagesMise en Place D Un Service de Messagerie Avec Exchange Servernissam7280% (5)

- Architecture Réseau SécuriséeDocument25 pagesArchitecture Réseau SécuriséeKhadijaAbdelmoumenPas encore d'évaluation

- Qu'Est Ce Qu'Un Gaz CompriméDocument7 pagesQu'Est Ce Qu'Un Gaz CompriméSaidPas encore d'évaluation

- Curriculum Vitae: FormationDocument1 pageCurriculum Vitae: FormationSaidPas encore d'évaluation

- Boucadair SolutionsSecuriteSIP2 PDFDocument12 pagesBoucadair SolutionsSecuriteSIP2 PDFenchufePas encore d'évaluation

- Paybox SystemDocument15 pagesPaybox SystemguebregPas encore d'évaluation

- Charte Informatique 2021-2022Document2 pagesCharte Informatique 2021-2022ES ChaymaaPas encore d'évaluation

- Memoire de Fin de CycleDocument101 pagesMemoire de Fin de CycleDimba KONATEPas encore d'évaluation

- COURS DE SECURITE INFORMATIQUE by Prof. YENDE RGDocument141 pagesCOURS DE SECURITE INFORMATIQUE by Prof. YENDE RGAbdallah Grima100% (1)

- Module 1 - Gestion de Parc Informatique - Les Bonnes Pratiques. - Nowteam, Spécialiste de L'infogérance Et Maintenance Informatique PDFDocument14 pagesModule 1 - Gestion de Parc Informatique - Les Bonnes Pratiques. - Nowteam, Spécialiste de L'infogérance Et Maintenance Informatique PDFcastro sixfreed endeng ngoua100% (1)

- Refonte ReseauDocument36 pagesRefonte ReseauMarouani AmorPas encore d'évaluation

- Exemple de Contrat de Maintenance Informatique PDFDocument2 pagesExemple de Contrat de Maintenance Informatique PDFPatrickPas encore d'évaluation

- Module Réseau - chapitreII - Les Composants D'un Réseau InformatiqueDocument13 pagesModule Réseau - chapitreII - Les Composants D'un Réseau InformatiqueAbdenour MohandiPas encore d'évaluation

- Audit InformatiqueDocument22 pagesAudit InformatiqueNada Nour100% (1)

- Developpement de eRDV - Applic - Oumaima OUADOUD - 3980Document103 pagesDeveloppement de eRDV - Applic - Oumaima OUADOUD - 3980Ahmed Abdou100% (1)

- 44 - Guide Securite Electronique SolutionsDocument16 pages44 - Guide Securite Electronique SolutionsJoaquim Varanda Da CostaPas encore d'évaluation

- Présentation Générale de SonatrachDocument4 pagesPrésentation Générale de SonatrachaminePas encore d'évaluation

- Protocole Telnet CoursDocument5 pagesProtocole Telnet CoursStephane Nloga100% (1)

- Protocole SSHDocument78 pagesProtocole SSHLeNantais SonderangebotePas encore d'évaluation

- Audit Et Definition D'une Politique de Sécurité Cas D'etude SONATRACH DPDocument124 pagesAudit Et Definition D'une Politique de Sécurité Cas D'etude SONATRACH DPNarimene BOUROUAISPas encore d'évaluation

- 2014-2015-Gouvernance Des Systèmes d'Information-Modèles SAMDocument42 pages2014-2015-Gouvernance Des Systèmes d'Information-Modèles SAMM'hamedElbaziPas encore d'évaluation

- Sécurité InformatiqueDocument10 pagesSécurité InformatiqueHàmmà Bèn ÀissàPas encore d'évaluation

- Nessus: L'outil D'audit RéseauDocument13 pagesNessus: L'outil D'audit RéseauKONE100% (1)

- Switch Federateur Niveau 3 (Caracteristique) 2016Document4 pagesSwitch Federateur Niveau 3 (Caracteristique) 2016Saadi Badis0% (2)

- Administration Et Sécurité Des Réseaux Informatiques: Ministère de La Formation Et de L'enseignement ProfessionnelsDocument58 pagesAdministration Et Sécurité Des Réseaux Informatiques: Ministère de La Formation Et de L'enseignement Professionnelshocine faliPas encore d'évaluation

- Audit Et Informatique-FinalDocument92 pagesAudit Et Informatique-FinalMohamed El Bourghi100% (3)

- Gestion D'un Parc InformatiqueDocument6 pagesGestion D'un Parc InformatiquedezaxxlPas encore d'évaluation

- Csi Canevas Charte Informatique-31-01-2019Document18 pagesCsi Canevas Charte Informatique-31-01-2019carklounPas encore d'évaluation

- Intranet ExtranetDocument7 pagesIntranet ExtranetbillmikaPas encore d'évaluation

- Bro Memento Cybersecurite DirigeantDocument5 pagesBro Memento Cybersecurite DirigeanttataPas encore d'évaluation

- FORMATION Sécurité InformatiqueDocument21 pagesFORMATION Sécurité Informatiquegnatagbi8696Pas encore d'évaluation

- Memoire 2Document48 pagesMemoire 2Voundai Mahamat100% (2)

- Archivage ElectroniqueDocument11 pagesArchivage ElectroniqueMehdi Oqaili100% (1)

- La Politique de Securite InformatiqueDocument3 pagesLa Politique de Securite Informatiquelaurent novoaPas encore d'évaluation

- Presentation SonatrachDocument12 pagesPresentation SonatrachomoulayePas encore d'évaluation

- Cahiers Des ChargesDocument72 pagesCahiers Des ChargesAli BoubeniaPas encore d'évaluation

- FirewallDocument28 pagesFirewalltarekhachichaPas encore d'évaluation

- Gestion Des Incidents CERTAQ Gouv QCDocument45 pagesGestion Des Incidents CERTAQ Gouv QCNadine DubePas encore d'évaluation

- Expose Sur La Gestion Des ComptesDocument42 pagesExpose Sur La Gestion Des ComptesTMK BEATS .0% (1)

- Rapport de StageDocument4 pagesRapport de StageAsafPas encore d'évaluation

- Cloud Computing Final-2Document43 pagesCloud Computing Final-2Med BouhirmaniPas encore d'évaluation

- CHAPITRE 1 Présentation-Système D'information D'entrepriseDocument52 pagesCHAPITRE 1 Présentation-Système D'information D'entrepriseHchch ChchPas encore d'évaluation

- Securité InformatiqueDocument139 pagesSecurité Informatiqueجمال سحنون البيضاوي100% (1)

- Politique Gestion Documents ArchivesDocument17 pagesPolitique Gestion Documents ArchivesJuniorMbonguePas encore d'évaluation

- TCP/IPDocument23 pagesTCP/IPهشام درياس100% (1)

- Cours Securité InformatiqueDocument166 pagesCours Securité InformatiqueChaaBani NiZar78% (9)

- Cours 3 FirewallDocument46 pagesCours 3 FirewallKamilia bouhraouaPas encore d'évaluation

- Procedeuvres SociaDocument8 pagesProcedeuvres SociaNourredine SabriPas encore d'évaluation

- Charte InformatiqueDocument12 pagesCharte InformatiqueLuc BosquetPas encore d'évaluation

- Charte Informatique Arts Et MetiersDocument4 pagesCharte Informatique Arts Et MetiersAntoon LorentsPas encore d'évaluation

- RGPDDocument2 pagesRGPDmalo81lakersPas encore d'évaluation

- Eurecia Modele Charte InformatiqueDocument7 pagesEurecia Modele Charte InformatiqueTendry RakotoarivonyPas encore d'évaluation

- Pix CharteDocument3 pagesPix CharteMaxxence31Pas encore d'évaluation

- Pix Charte 2Document3 pagesPix Charte 2atmani.zoulikhaPas encore d'évaluation

- Modele de Charte InformatiqueDocument6 pagesModele de Charte InformatiqueJean Louis KacouPas encore d'évaluation

- Charte cd33 PDFDocument9 pagesCharte cd33 PDFBachir AboubakerPas encore d'évaluation

- Canada Oil and Gas Installations Regulations Règlement Sur Les Installations Pétrolières Et Gazières Au CanadaDocument94 pagesCanada Oil and Gas Installations Regulations Règlement Sur Les Installations Pétrolières Et Gazières Au CanadaSaidPas encore d'évaluation

- Etude D'impacts Sur L'environnement Du Gazoduc MEDGAZDocument171 pagesEtude D'impacts Sur L'environnement Du Gazoduc MEDGAZSaidPas encore d'évaluation

- Achat Sur Stock Clapets Anti Retour 8''Document32 pagesAchat Sur Stock Clapets Anti Retour 8''SaidPas encore d'évaluation

- Dossier Final PFFDocument67 pagesDossier Final PFFSaidPas encore d'évaluation

- 1 Dossier Constructeur Index FrenchDocument2 pages1 Dossier Constructeur Index FrenchSaidPas encore d'évaluation

- Canada Oil and Gas Installations Regulations Règlement Sur Les Installations Pétrolières Et Gazières Au CanadaDocument94 pagesCanada Oil and Gas Installations Regulations Règlement Sur Les Installations Pétrolières Et Gazières Au CanadaSaidPas encore d'évaluation

- Fiche Inscription 2018-2019 AdultesDocument2 pagesFiche Inscription 2018-2019 AdultesSaidPas encore d'évaluation

- Dossier DGMDocument54 pagesDossier DGMSaidPas encore d'évaluation

- Materiaux Metalliques - Phenomenes de Corrosion PDFDocument108 pagesMateriaux Metalliques - Phenomenes de Corrosion PDFSaidPas encore d'évaluation

- Tableau de Référence de VannesDocument4 pagesTableau de Référence de VannesSaidPas encore d'évaluation

- WPS N°4 Oc 7010Document2 pagesWPS N°4 Oc 7010Said100% (1)

- Bordereau AltumetDocument1 pageBordereau AltumetSaidPas encore d'évaluation

- Cs - Documents A Fournir 2Document3 pagesCs - Documents A Fournir 2SaidPas encore d'évaluation

- Application de La Logique Floue Pour La Caracterisation Élastique D'un Éco-CompositeDocument77 pagesApplication de La Logique Floue Pour La Caracterisation Élastique D'un Éco-CompositeSaidPas encore d'évaluation

- Liste de Produits A CodifierDocument1 pageListe de Produits A CodifierSaidPas encore d'évaluation

- Arrt 211013 FRDocument4 pagesArrt 211013 FRSaidPas encore d'évaluation

- Dossier Préliminaire Multicyclone ST-S-085-18-C-GDPFDocument160 pagesDossier Préliminaire Multicyclone ST-S-085-18-C-GDPFSaid100% (1)

- Arrt 211013 FRDocument4 pagesArrt 211013 FRSaidPas encore d'évaluation

- Public Review Draft 2404Document87 pagesPublic Review Draft 2404Said100% (1)

- Code Réseau TRC 2018Document53 pagesCode Réseau TRC 2018Said100% (3)

- Installation de FTP (Enregistré Automatiquement)Document15 pagesInstallation de FTP (Enregistré Automatiquement)vendre priveePas encore d'évaluation

- Rat 2023Document4 pagesRat 2023essaicha814Pas encore d'évaluation

- Rapport DDocument11 pagesRapport DLili YongoPas encore d'évaluation

- Article La Diffusion Des TIC Améliore T'elle Qualitativement Les Institutions PubliquesDocument13 pagesArticle La Diffusion Des TIC Améliore T'elle Qualitativement Les Institutions Publiquessimplice tene penkaPas encore d'évaluation

- Lush StephaniegiustiDocument30 pagesLush StephaniegiustiStéphanie GstPas encore d'évaluation

- Memoir Fin D Etude e CommerceDocument42 pagesMemoir Fin D Etude e Commerceفيديوهات متنوعة والاغانيPas encore d'évaluation

- WWW Leboncoin FR Sports - Hobbies 1988145919 HTM - Ac 2404136686Document2 pagesWWW Leboncoin FR Sports - Hobbies 1988145919 HTM - Ac 2404136686Bernardo JeanPas encore d'évaluation

- Mise en Place Du Serveur VoIP FreePBX AsteriskDocument20 pagesMise en Place Du Serveur VoIP FreePBX AsteriskJohanesMaholisonPas encore d'évaluation

- TP3 Et CorrigeDocument48 pagesTP3 Et Corrigebocar diopPas encore d'évaluation

- Web2 Cours 4pDocument15 pagesWeb2 Cours 4pbelhajsalemislem83Pas encore d'évaluation

- Cours CSSDocument18 pagesCours CSSmoula.lina2002Pas encore d'évaluation

- Activation Et Configuration de SSH Sur Les Routeurs CiscoDocument3 pagesActivation Et Configuration de SSH Sur Les Routeurs CiscoChristian Trésor KandoPas encore d'évaluation

- Guide Du Precablage Des Reseaux de CommunicationDocument163 pagesGuide Du Precablage Des Reseaux de CommunicationSosse Alaoui100% (1)

- FR CCNA Exploration Scope and SequenceDocument18 pagesFR CCNA Exploration Scope and SequenceFani FigoPas encore d'évaluation

- Gestion D'une Classe Hétérogène: Exemples TirésDocument16 pagesGestion D'une Classe Hétérogène: Exemples TirésmetralPas encore d'évaluation

- TP2Document8 pagesTP2Maryam El HamdiPas encore d'évaluation

- Routage Classless Vlsm/CidrDocument24 pagesRoutage Classless Vlsm/CidrFaical BitamPas encore d'évaluation

- Master MemoireDocument129 pagesMaster MemoireMAHAMANE I TOUNKARAPas encore d'évaluation

- Examens Et Corrigé Type Réseaux Informatique Locaux, Univ Msila 2019Document2 pagesExamens Et Corrigé Type Réseaux Informatique Locaux, Univ Msila 2019Kenza AmoudachePas encore d'évaluation

- Complete Instructions VFR 091 PDFDocument13 pagesComplete Instructions VFR 091 PDFAnonymous oyUAtpKPas encore d'évaluation

- NET375 TP7 Interprétation de La Table de RoutageDocument6 pagesNET375 TP7 Interprétation de La Table de RoutageNoelie KONDOPas encore d'évaluation

- Pourquoi Et Comment Engager Vos CommunautésDocument15 pagesPourquoi Et Comment Engager Vos CommunautésSarah Ponsard-LachauxPas encore d'évaluation

- TD de Reseaux InformatiquesDocument2 pagesTD de Reseaux Informatiquesabdoulrazackouedraogo1Pas encore d'évaluation

- Reseau Communication LegrandDocument44 pagesReseau Communication LegrandalbundPas encore d'évaluation

- Intro - Web (I Fall) - 1Document280 pagesIntro - Web (I Fall) - 1Mahamat Hamit AmirPas encore d'évaluation

- Fondamentaux Des Réseaux: Le DNSDocument5 pagesFondamentaux Des Réseaux: Le DNSIT-NetworkPas encore d'évaluation

- TP DHCP DnsDocument9 pagesTP DHCP DnsHajer DridiPas encore d'évaluation

- Protocole HTTPDocument20 pagesProtocole HTTPDOTSYS DevPas encore d'évaluation