Académique Documents

Professionnel Documents

Culture Documents

Rapport de Stage

Transféré par

Elio Huncho OuradeiCopyright

Formats disponibles

Partager ce document

Partager ou intégrer le document

Avez-vous trouvé ce document utile ?

Ce contenu est-il inapproprié ?

Signaler ce documentDroits d'auteur :

Formats disponibles

Rapport de Stage

Transféré par

Elio Huncho OuradeiDroits d'auteur :

Formats disponibles

REPUBLIQUE TOGOLAISE

Travail-Liberté-Patrie

MINISTERE DU PLAN DE DEVELOPEMENT

ET DE LA COOPERATION

INSTITUT AFRICAINE D’INFORMATIQUE

Représentation du Togo (IAI-TOGO)

Tel: (+228) 22 20 47 00

Site web: www.iai-togo.tg

E-mail : iaitogo@iai-togo.tg

BP : 12456 Lomé 07, TOGO

Type de stage : Maintenance & Réseau

THEME DE STAGE:

SECURISATION DES ROUTEURS CISCO

Période : Du 06 juin au 05 Aout 2022

Rédigé et Présenté par :

OURADEI ESSOGOBOU ELIEL

Etudiant en Deuxième année Tronc-commun

Année académique : 2021-2022

Superviseur Maitre de stage

Mr TETE Kositse Mr DAVON Essè

Enseignant à l’IAI (IAI-TOGO) Enseignant à l’IAI (IAI-TOGO)

REMERCIEMENTS

Au terme de ce travail du projet de stage de 2eme année, je tiens à

exprimer, mes sincères remerciements à DIEU pour sa protection ; M.AGBETI

Kodjo pour le cadre de stage mon maitre de stage M .DAVON et mon

Superviseur

M. TETE qui n’ont ménagé aucun effort pour le bon déroulement de ce projet.

Ils

ont apporté leur encouragement, leurs remarques critiques et leur disponibilité.

Mes estimes les plus sincères s’adressent également à ceux qui s’intéressent

à mon travail, en vue d’exploiter et particulièrement les responsables de

l’Institut Africaine d’Informatique(IAI).

Qu’ils acceptent tous mes respectueux remerciements.

Securisation des routeurs Cisco

SOMMAIRE

Remerciements………………………………………………………………II

Sommaire……………………………………………………………………..III

Liste des

figures……………………………………………………………..IV

Liste des tableaux…………………………………………………………...V

INTRODUCTION……………………………………………………………...1

PREMIERE PARTIE : Cahier de charge………………………………….3

1.1 Présentation du sujet……………………………………………...4

1.2 Problématique du sujet…………………………………………....4

1.3 Intérêt du sujet……………………………………………...………5

DEUXIEME PARTIE : Travaux effectués ……………………………......6

2.1 Différentes installations………………………………………...13

2.2 Différentes configurations……………………………………...16

2.3 Les tests………………………………………………………….31

2.4 Evaluation financière…………………………………………….34

Securisation des routeurs Cisco

LISTES DES FIGURES

Figure 1:Architecture interne d’un routeur CISCO....................................7

Figure 2: Cisco IOS (Inter network Operating System).............................9

Figure 3:Vue arrière du routeur Cisco : Les ports d’accès......................10

Figure 4: Page d'accueil d'un Packet Tracer..........................................14

Figure 5: Types d’équipements..............................................................14

Figure 6: Différentes connexions proposées..........................................15

Figure 7: Schéma d'un réseau................................................................15

Figure 8: Configuration des machines....................................................16

Figure 9:Structure de l'invite IOS............................................................17

Figure 10: Principaux modes de l'IOS....................................................18

Figure 11: Configuration d'un nom d'hôte IOS........................................19

Figure 12: Exemple de scenario d'écoute sur le réseau.........................25

Figure 13: Usurpation de l'adresse ip.....................................................27

Figure 14: Déni de service......................................................................27

Figure 15: Phinshing...............................................................................28

Figure 16: Test du ping...........................................................................37

Figure 17:Test connectivite.....................................................................38

Figure 18: Génération des clés rsa.........................................................38

Figure 19: Test d’authentification (test réussi)........................................39

Figure 20: Test d'authentification (Echec du test)...................................39

Securisation des routeurs Cisco

LISTE DES TABLEAUX

Tableau 1: Cout du matériel.....................................................40

Tableau 2: Cout total de la main d'oeuvre................................40

Tableau 3: Couts totaux...........................................................41

Securisation des routeurs Cisco

INTRODUCTION

Les réseaux informatiques sont devenus indispensables à la bonne marche

des entreprises. La croissance accélérée de ces réseaux qui sont aujourd'hui de plus

en plus ouverts sur Internet, est à priori bénéfique, pose néanmoins un problème

majeur : il en découle un nombre croissant d’attaques qui peuvent aboutir à de

graves conséquences professionnelles et financières en menaçant l'intégrité, la

confidentialité et la disponibilité de l’information. Les menaces informatiques peuvent

se catégoriser de la manière suivante :

Accès physique,

Interception de communication,

Détournement ou altération de message,

Déni de service(Dos),

Intrusion.

Afin de pouvoir immuniser un système contre ces menaces, il est nécessaire de :

Se tenir informé des mises à jour des OS et les correctifs des failles,

Mettre en place des dispositifs (pare-feu, système de détection d’intrusion,

antivirus) permettant de sécuriser l’infrastructure réseau,

De corriger les erreurs de conception et d’implémentation par les constructeurs

(comme CISCO, Microsoft…) dès que la vulnérabilité est découverte. L’infrastructure

réseau, qui présente le périmètre du Système d’information, est considérée comme

la première cible des pirates. Etant donné que la plupart des entreprises déploient

des équipements réseaux de marque CISCO, les routeurs de cette marque ont été la

cible de plusieurs attaques basées sur l’exploitation frauduleuse des protocoles

réseaux, ainsi que les failles liées à leurs configurations.

Securisation des routeurs Cisco

En vue de protéger son Système d’information, et essentiellement son infrastructure

réseau, constituée principalement d’équipements CISCO, l’institut Africaine

d’Informatique a eu le besoin de prévenir les menaces susceptibles de nuire au bon

fonctionnement du réseau.

Le présent projet a pour but de présenter l’architecture des routeurs CISCO,

de définir l’Internetwork Operating System, d’établir la configuration de base d’un

routeur, d’étudier les techniques d’attaques réseaux et enfin définir une politique de

sécurité.

Securisation des routeurs Cisco

PARTIE I : CAHIER DES CHARGES

Securisation des routeurs Cisco

1.1 PRESENTATION DU SUJET

De nos jours en entreprise, Le réseau est exposé à des risques : perte

d'informations, panne du SI, attaques de tout genre. En tant que pièce maîtresse

du système d'information, le réseau doit être protégé. La sécurité du réseau

informatique via les routeurs CISCO entre dans la sécurisation globale du système

d'information (SI) d'une entreprise. Plus précisément, elle consiste à désactiver

tout ce qui ne sert pas afin d'éviter que cela soit utilisé par une personne

malintentionnée.

Le système d'information est généralement défini par l'ensemble des

données et des ressources matérielles et logicielles de l'entreprise permettant de

les stocker ou de les faire circuler. Il représente un patrimoine essentiel de

l'entreprise, qu'il convient de protéger.

L’objectif est de protéger le réseau de l’entreprise en sécurisant au

préalable les routeurs CISCO et de se prémunir contre tout type de risques

pouvant dégrader ses performances.

I.2 PROBLEMATIQUE

L’IAI est confronté à plusieurs problèmes dans la sécurité du réseau

informatique et surtout celle des routeurs Cisco dont elle dispose.

En effet, force est de constater qu’elle fait face à des attaques incessants liée

à la croissance des réseaux qui sont très ouverts sur l’internet ; et les conséquences

peuvent être graves pour l’IAI. Il nous revient donc de nous poser les questions

suivantes :

Quels sont les éléments internes d’un routeur Cisco ?

Quelles sont les techniques d’attaques perpétrer contre les routeurs

Cisco ?

Comment configurer un routeur Cisco ?

Quelle politique de sécurité adopté et à mettre en place sur les routeurs

Cisco ?

Securisation des routeurs Cisco

1.4 INTERET DU SUJET

1.4.1 OBJECTIFS GLOBALES

L’objectif global de la sécurisation d’un routeur Cisco est de protéger les données de

l’IAI des logiciels malveillants, des intrusions, des attaques par déni de service et des

menaces avancées.

1.4.2 OBJECTIFS SPECIFIQUES

La sécurisation d’un routeur Cisco permettra de :

Comprendre la fonctionnalité d’un routeur

Mettre en œuvre la politique de sécurité définie

Eviter les intrusions

Régler les failles du réseau

Améliorer la protection du réseau

Définir une politique de sécurité

Etudier les différentes techniques d’attaques réseaux

Mise en place des procédures de sécurité

Maîtrise augmenté face aux attaques réseaux

Permettre la bonne circulation de l’information

1.4.3 RESULTATS ATTENDUS

A la fin de ce stage les résultats attendus sont les suivants :

Les utilisateurs autorisés juste auront accès au routeur Cisco

La sécurité mis en place doit permettre au routeur Cisco d’être

épargné voir insensible face au attaques réseaux

Securisation des routeurs Cisco

PARTIE II: TRAVAUX EFFECTUES

Securisation des routeurs Cisco

2.1 LES DIFFERENTES INSTALLATIONS

2.1.1 Présentation de Packet Tracer

Pour parvenir au bon déroulement du projet, il est nécessaire de se munir de

l’outil Packet Tracer qui est simulateur de matériel réseau Cisco, C’est un outil gratuit

qui permet de reproduire virtuellement un réseau et d’y simuler le comportement de

différents protocoles. Il nous sera utile afin de parvenir à nos différents objectifs.

2.1.2 Description générale

La figure ci-dessous montre un aperçu général de Packet Tracer. La zone (1) est la

partie dans laquelle le réseau est construit. Les équipements sont regroupés en

catégories accessibles dans la zone (2). Une fois la catégorie sélectionnée, le type

d’équipements peut être sélectionné dans la zone (3). La zone (6) contient un

ensemble d’outils pour déplacer des équipements, – Move Layout pour déplacer le

plan de travail, plcae note, delete…….

La zone (5) permet d’ajouter des indications dans le réseau. Enfin, la zone (4)

permet de passer du mode temps réel au mode simulation.

Figure 1: Page d'accueil d'un Packet Tracer

Securisation des routeurs Cisco

2.1.3 Construire un réseau

Pour construire un réseau, on doit choisir l’équipement à configurer « routeur »

Figure 2: Types d’équipements

Figure 3: Différentes connexions proposées

Puis pour relier deux équipements, il faut choisir la catégorie “Connections” puis

cliquer sur la connexion désirée.

Figure 4: Schéma d'un réseau

Securisation des routeurs Cisco

2.1.4 Configuration d’un équipement

Lorsqu’un ordinateur a été ajouté, il est possible de le configurer en cliquant

dessus, une fois ajouté dans le réseau. Une nouvelle fenêtre s’ouvre comportant 4

onglets : Physical (aperçu réel de la machine et de ses modules), Config

(configuration passerelle, DNS et adresse IP) Desktop (ligne de commande ou

navigateur Web) et Programming.

Dans l’onglet Config, il est possible de configurer la passerelle par défaut,

ainsi que l’adresse du serveur DNS. Il est possible aussi de configurer l’adresse IP et

le masque de sous-réseau (cliquez pour cela sur le bouton FastEthernet en-dessous

du bouton INTERFACE).

Figure 5: Configuration d’une machine

2.2 LES DIFFERENTES CONFIGURATIONS

INTRODUCTION

Pour atteindre notre objectif principal de sécuriser les routeurs Cisco, il nous est

important de connaitre les bases de la configuration du routeur Cisco. Ces

différentes configurations seront présentées dans la configuration de base du routeur

Cisco.

A. CONFIGURATION DE BASE D’UN ROUTEUR

Il nous faut tout d’abord connaitre certaine notion de base :

Mode Cisco IOS:

Securisation des routeurs Cisco

Cisco IOS a été conçu comme un système d’exploitation modal. L’adjectif

modal qualifie un système offrant différents modes d’exploitation ayant chacun

son propre domaine de fonctionnement. Les modes de l’environnement ILC sont

organisés selon une structure hiérarchique. Dans l’ordre de haut en bas, les

principaux modes sont les suivants :

- mode d’exécution utilisateur,

- mode d’exécution privilégié,

- mode de configuration globale,

- autres modes de configuration spécifiques.

Invites de commandes

Dans l’environnement ILC, le mode dans lequel vous travaillez est

reconnaissable à son invite de commandes unique. Cette invite est composée

des mots et des symboles qui apparaissent au début de la ligne de

commande. Comme l’indique le mot invite, le système vous invite à effectuer

une entrée.

Par défaut, toute invite commence par le nom du périphérique. Après le

nom du périphérique, le reste de l’invite précise le mode. Par exemple, l’invite

par défaut pour le mode de configuration globale sur un routeur est : Router

(config)#

Comme le montre la figure, lorsque vous entrez des commandes et

passez d’un mode à l’autre, l’invite change pour refléter le contexte en cours.

Figure 6:Structure de l'invite IOS

Modes principaux

Les deux principaux modes d’exécution sont :

- le mode utilisateur,

Securisation des routeurs Cisco

- le mode privilégié.

Par mesure de sécurité, Cisco IOS prévoit deux modes d’accès distincts

pour les sessions d’exécution. Ces deux modes d’accès principaux sont

utilisés dans le cadre de la structure hiérarchique de l’environnement Cisco

ILC.

Ces deux modes offrent des commandes semblables. Toutefois, le mode

d’exécution privilégié bénéficie de pouvoirs plus étendus dans les actions qu’il

permet d’exécuter.

Figure 7: Principaux modes de l'IOS

Les principaux modes sont les suivants :

Mode d’exécution utilisateur : Permet de consulter toutes les informations liées au

routeur sans pouvoir les modifier. Le Shell est le suivant: Router >

Mode d’exécution privilégié : Permet de visualiser l'état du routeur et

d'importer/exporter des images d'IOS. Le Shell est le suivant: Router #

Mode de configuration globale : Permet d'utiliser les commandes de configuration

générales du routeur. Le Shell est le suivant: Router (config) #

Mode de configuration d'interfaces: Permet d'utiliser des commandes de

configuration des interfaces (Adresses IP, masque, etc.). Le Shell est le suivant:

Router (config-if) #

Mode de configuration de ligne: Permet de configurer une ligne (exemple: accès

au routeur par Telnet). Le Shell est le suivant: Router (config-line) #

Securisation des routeurs Cisco

Mode spécial: RXBoot Mode de maintenance qui peut servir, notamment, à

réinitialiser les mots de passe du routeur. Le Shell est le suivant: rommon >

2.2.1 Configuration du nom d’hôte IOS

En mode d’exécution privilégié, accédez au mode de configuration globale en entrant

la commande configure terminal : Router# configure terminal Après exécution de

cette commande, l’invite devient : Router (config)# En mode de configuration globale,

entrez le nom d’hôte : Router (config)#hostname r1 Après exécution de cette

commande, l’invite devient : r1 (config)#

Figure 8: Configuration d'un nom d'hôte IOS

Limitation de l’accès aux périphériques avec mots de passe

Les mots de passe présentés ici sont les suivants :

Mot de passe de console - limite l’accès au périphérique par une connexion

console

r1 (config) #line console 0

r1 (config-line) #password 123

r1 (config-line) #login

r1 (config-line) #exit

r1 (config)#

Application d'un mot de passe à l'accès Privilégié

Cette partie explique comment appliquer un mot de passe à l'utilisateur privilégié. Il

faut tout d'abord, se connecter en mode privilégié, puis en mode de configuration

globale pour effectuer cette manipulation:

r1 > enable

Securisation des routeurs Cisco

r1 # configure terminal

r1(config) #

Une fois en mode de configuration globale, Il suffit de taper une seule commande

pour appliquer un mot de passe:

r1 (config) # enable password mot_de_passe

A présent, la prochaine fois qu'un utilisateur tentera de se connecter en mode

utilisateur privilégié, un mot de passe vous sera demandé.

A ce stade, il est recommandé d'enregistrer régulièrement la configuration à l'aide

de la commande suivante (à effectuer en mode privilégié):

copy running-config startup-config

Mot de passe « enable secret » - chiffré, limite l’accès au mode d’exécution

privilégié r1 (config)#enable secret 123

Configuration de l’accès Telnet au routeur

La configuration avec le câble console et HyperTerminal n'étant pas très pratique, il

est possible d'autoriser les administrateurs à se connecter au routeur via une session

Telnet à partir de n'importe quel poste des deux réseaux.

Passez d'abord en mode de configuration globale, puis en mode de configuration

de ligne VTY:

r1 > enable Password:

r1 # configure terminal

r1 (config) # line vty 0 4

Va configurer la possibilité de 5 sessions Telnet simultanées sur ce routeur. Nous

arrivons maintenant sur le prompt de configuration de ligne. Pour activer le Telnet, il

vous suffit juste d'appliquer un mot de passe à la ligne:

r1 (config-line) # password mot_de_passe

r1 (config-line) # login

Securisation des routeurs Cisco

r1 (config-line) # exit

Il est recommandé d’utiliser des mots de passe différents pour chacun de ces

niveaux d’accès. En effet, bien que l’utilisation de plusieurs mots de passe différents

ne facilite pas l’ouverture d’une session, cette précaution est nécessaire pour

protéger convenablement l’infrastructure réseau contre l’accès non autorisé

2.2.2 Configuration d’une interface

Nous devons faire communiquer les deux réseaux connectés au routeur.

Admettons que le nom de l'interface reliée au PC1 est fa0/0 et celle reliée au PC2,

fa0/1 et que nous sommes en mode de configuration globale. Les étapes de

configuration d’une interface sont les suivantes :

Étape 1. Spécification du type d’interface et du numéro de port de l’interface,

Étape 2. Spécification d’une description de l’interface,

Étape 3. Configuration de l’adresse IP et du masque de sous-réseau de l’interface,

Étape 4. Activation de l’interface.

Voici les commandes à saisir:

Interface fa0/0:

r1 (config) # interface fa0/0

r1 (config-if) # ip address 192.168.1.1 255.255.255.0

r1 (config-if) # no shutdown

r1 (config-if) # exit

Interface fa0/1:

r1 (config) # interface serial 0/0/0

r1 (config-if) # ip address 10.0.0.1 255.0.0.0

r1 (config-if) no shutdown

r1 (config-if) exit

Securisation des routeurs Cisco

2.2.3 Les commandes IOS de base

2.2.3.1 Passage entre les différentes modes d’utilisateurs

Utilisateur normal: Aucune commande à effectuer, c'est dans ce mode que

commence une session.

Utilisateur privilégié (à effectuer à partir du mode normal):

r1 > enable

r1 > en

Mode de configuration globale (à effectuer à partir du mode Privilégié):

r1 # configure terminal

r1 # conf t

Mode de configuration d'interface (à effectuer à partir du mode de

configuration globale):

r1 (config) # interface nom_interface

r1 (config) # int nom_interface

Mode de configuration de ligne (à effectuer à partir du mode de configuration

globale):

r1 (config) # line nom_de_la_ligne

2.2.3.2 Commandes d’information

Les commandes d'information permettent d'afficher les informations relatives au

routeur. Elles commencent toutes avec le préfixe show ou sh. Elles sont, pour la

plupart, à effectuer à partir du mode privilégié.

Afficher le fichier de configuration courante du routeur: show running-config

show run

sh run

Securisation des routeurs Cisco

Afficher les informations sur la configuration matérielle du système et sur

l'IOS:

show version

sh version

Afficher les processus actifs:

show processes

Afficher les protocoles configurés de couche 3 du modèle OSI:

show protocols

Afficher les statistiques de mémoire du routeur:

show memory

Afficher des information et statistiques sur une interface:

show interfaces nom_interface

sh interfaces nom_interface

sh int nom_interface

Afficher la table de routage IP:

sh ip route

2.2.3.3 Commandes d’interface

Ces commandes sont liées à la configuration des interfaces du routeur. Elles

sont, pour la plupart, à effectuer à partir du mode de configuration d'interface.

Attribution d’une adresse IP à une interface:

ip address @IP masque

Activation de l'interface:

no shutdown

Securisation des routeurs Cisco

2.2.3.4 Commandes d’enregistrement de la configuration

courante

Ces commandes permettent de sauvegarder la configuration actuelle pour la

réappliquer automatiquement en cas de redémarrage du routeur. Elles s'exécutent

en mode Privilégié

Sauvegarde avec demande de confirmation:

copy running-config startup-config

copy run start

Sauvegarde sans demande de confirmation: write

2.2.3.5 Commandes d’annulation

Cette commande permet de revenir à la dernière configuration enregistrée,

annulant toutes les modifications ayant été faites à la configuration depuis. Elle

s'exécute en mode Privilégié.

copy startup-config running-config

copy start run

2.2.3.6 Annulation d’une commande particulière

Pour annuler une commande particulière, on utilisera le préfixe ‘no’ devant la

commande précédemment exécutée. Exemple: annuler la configuration d'une

interface:

no ip address

2.2.3.7 Configuration de la longueur minimale d’un mot

de passe

2.2.3.8 Empêcher les ouvertures de sessions sur les lignes

(auxiliaires et virtuelles)

// Ligne auxiliaire

Securisation des routeurs Cisco

/

/ Ligne virtuelle

Etude des techniques d’attaques réseaux

L’objet de cette étude est de comprendre les mécanismes d’attaques, autrement dit,

comprendre l’esprit d’un pirate et savoir manipuler ses outils pour pouvoir cerner les

menaces et trouver des contre-attaques.

1. Le sniffing des mots de passe et des paquets

Si un hacker ne peut pas deviner un mot de passe, il a d’autres outils pour

l’obtenir. Une façon qui est devenue assez populaire est le sniffing.

Figure 9: Exemple de scenario d'écoute sur le réseau

La plupart des réseaux utilisent la technologie de broadcast (comme

Ethernet). En pratique, tous les ordinateurs sauf le destinataire du message vont

s’apercevoir que le message ne leur est pas destiné et vont donc l’ignorer. Mais par

Securisation des routeurs Cisco

contre, beaucoup d’ordinateurs peuvent être programmés pour regarder chaque

message qui traverse le réseau c’est le mode promiscuité.

Il existe des programmes qui utilisent ce procédé et qui capturent tous les

messages qui circulent sur le réseau en repérant les mots de passe. Si quelqu’un se

connecte à un ordinateur à travers un réseau (à travers Telnet, par exemple), alors

cette personne risque de donner son mot de passe.

C’est pourquoi il existe une menace sérieuse pour les personnes qui se

connectent sur des ordinateurs distants, où les mots de passe apparaissent en clair

dans la trame. Comme par exemple accéder à un périphérique réseau (routeur,

Switch..) pour mettre à jour sa configuration à distance.

Parmi les programmes de sniffing les plus connus l’outil dsniff [4] : est un

renifleur de trafic réseau, comme tcpdump et ethereal/wireshark, mais il se contente

de rechercher les mots de passe qui transitent en clair, exploitant ainsi les faiblesses

de certains protocoles. Il supporte les protocoles FTP, Telnet, SMTP, http, POP,

SNMP, RIP, OSPF.

2. L'usurpation d'adresse IP

En anglais IP spoofing, cette technique est basée sur le trucage de l’adresse source.

Pour pénétrer un système, le pirate substitue son adresse IP par une adresse

autorisée et émet avec cette adresse. Il peut ainsi passer toutes les barrières qui ne

font pas de l’anti-spoofing.

Le principe de base de cette attaque consiste à forger ses propres paquets IP

dans lesquels le pirate modifiera, entre autres, l'adresse IP source. Effectivement, les

réponses éventuelles des paquets envoyés ne peuvent pas arriver à la machine du

pirate puisque la source est falsifiée. Ils se dirigent donc vers la machine spoofée.

Securisation des routeurs Cisco

Figure 10: Usurpation de l'adresse ip

3. Attaque de type " Deny of Service "

Les attaques par déni de service sont destinées à refuser des services à des

hôtes légitimes qui tentent d’établir des connexions. Les attaques par déni de service

sont utilisées par les pirates pour bloquer les réponses système.

Figure 11: Déni de service

4. Spamming Hameçonnage (phishing)

L'hameçonnage ou phishing est une forme d'escroquerie sur internet.

Le fraudeur se fait passer pour un organisme que vous connaissez (banque,

service des impôts, CAF, etc.), en utilisant le logo et le nom de cet organisme. Il vous

envoie un mail vous demandant généralement de "mettre à jour" ou de "confirmer

Securisation des routeurs Cisco

vos informations suite à un incident technique", notamment vos coordonnées

bancaires (numéro de compte, codes personnels, etc.).

Figure 12: Phinshing

Politique de sécurité

1. Définition d’une politique de sécurité

La politique de sécurité d’un routeur dans une entreprise est une exigence qui

découle de la politique appliquée sur le Système d’information. La politique ne donne

fruit que lorsqu’ on a une stratégie de sécurité dans l’entreprise. La stratégie de

sécurité, qui est une déclaration formelle des règles qui doivent être respectées par

les personnes ayant accès aux ressources technologiques et données vitales de

l’entreprise, définit un ensemble de fonctions qui participe à réussite et la mise en

place d’une telle politique de sécurité

2. Les propriétés d’une politique de sécurité

Les Propriétés d’une politique de sécurité se traduisent par la réalisation des

mesures, fonctions, procédures, services comme:

Des règles de classification de l’information, d’utilisation des ressources

Des outils: contrôles d’accès, chiffrement des données….

Des contrats de services: clause responsabilité, devoir ……

Des plans gestion de crise, de secours, de continuité et de reprise

Securisation des routeurs Cisco

Des mesures d’assurance, de gestion de la performance

La définition de la politique de sécurité doit être :

Simple et compréhensible

Aisément réalisable

De maintenance facile

Vérifiable et contrôlable

Adoptable par un personnel préalablement sensibilité, voire formé

3. Les étapes d’une politique de sécurité réseau

Une politique de sécurité d’un routeur doit passer par les étapes suivantes :

1. Gestion de la sécurité routeur (mesures de sécurité de bases)

2. Sécurisation des accès administratifs à distances des routeurs

3. Journalisation de l’activité du routeur

4. Sécurisation des services et des interfaces vulnérables du routeur

5. Sécurisation des protocoles de routage

6. Contrôle et filtrage du trafic La politique de sécurité peut commencer avant

même l’acquisition et le déploiement du routeur.

a) Politique d'acquisition

Avant d'acquérir un routeur, il convient de définir une politique d'acquisition.

– Quelles sont les fonctionnalités auxquelles nous souhaitons que le routeur

assure?

– Quel constructeur choisir?

– Quel est la garantie?

– Le support est- il assuré ?

– Faut-il un contrat de maintenance ?

Securisation des routeurs Cisco

Ce sont quelques questions dont les réponses doivent figurer dans la politique

d'acquisition.

b) Politique de déploiement ou de mise en œuvre

Une fois le routeur acquis, il convient de définir une politique de mise en œuvre.

Cette politique devra tenir compte de son installation, de sa configuration et de sa

mise en service. Par exemple, il doit être placé dans un endroit sécurisé (accès

protégé), derrière un dispositif de protection comme un pare-feu par exemple.

c) Gestion de sécurité du routeur ou mesures de base de sécurité :

Politique de mot de passe

Les routeurs présentent plusieurs types et niveaux d'accès (telnet, ligne virtuelle

(vty), http, ligne auxiliaire, mode enable, etc.). Chacun de ces accès est protégé par

un mot de passe. Une politique de mots de passe doit être définie et appliquée pour

éviter leur compromission. Par exemple, les mots de passe doivent être changés

suivant une périodicité (tous les trois mois par exemple). Ils doivent être forts, c'est à

dire composé des chiffres, caractères spéciaux (@§!&#), majuscules et minuscules.

Ceci permet d'éviter les attaques par dictionnaire ou par force brute.

d) Politique de durcissement

Il convient de définir une politique de durcissement du routeur. Par exemple, en

définissant les rôles et responsabilités des différents intervenants (administrateur

réseaux, fournisseurs, etc.), les services et comptes inutiles à désactiver, les types

d'accès autorisés, la politique de sauvegarde de la configuration, etc... .

e) Politique de journalisation

Un routeur étant un équipement sensible, il est important de le surveiller afin

d'avoir une idée sur ses différentes activités (trafic, connexion, etc.). Cette

surveillance passe par les fichiers journaux générés par celui-ci. Il convient donc de

définir une politique de journalisation. Par exemple, comment doivent être utilisé les

fichiers journaux, où doivent-ils être stockés ? L'envoi des fichiers journaux (log) vers

un serveur centralisé (syslog par exemple) doit être sécurisé, une sauvegarde d’une

copie des logs doit être réalisée

Securisation des routeurs Cisco

4. Mise en place d’une politique de sécurité proprement dite

Nous allons parler des procédures de configuration de base des routeurs Cisco et

prévenir les techniques d’attaques qui menacent l’intégrité du routeur. Nous allons

exposer aussi notre environnement de travail tout en définissant les exigences de

sécurité à prendre en compte.

a. Environnement du Travail

Environnement Matériel L’environnement matériel sur lequel nous avons travaillé

est constitué :

Édition Windows 10 Professionnel

Version : 21H2

Nom de l'appareil : HP ProBook

Processeur Intel(R) Core(TM) i5-4300M 2.60GHz

Mémoire RAM installée : 8,00 Go

Disque Dur : 500 GB

Type du système : Système d’exploitation 64 bits, processeur x64

b. Environnement Logiciel

Pour la configuration des routeurs nous avons fait recours au logiciel de

simulation Packet tracer (voir 2.1.1 page 13)

-Anti-virus installé : Avast Antivirus

Application de la politique de sécurité

Sécurisation mots de passe et privilèges

Configuration des mots de passe de routeur

Cette commande permet d’attribuer un mot de passe pour le mode configuration

Vérification

Securisation des routeurs Cisco

Chiffrement de mot de passe

Cette commande permet de secret le mot de passe

Activer le service de cryptage

Vérification

Securisation des routeurs Cisco

Application d’une longueur de mot de passe minimal

Sécurité physique

Pour un fonctionnement optimal des routeurs Cisco, il faut au préalable songer à un

emplacement sécurisé situe dans un environnement respectant les normes à suivre :

Salle ou chambre climatisée

Une armoire fermée à clé

Protection contre la poussière

Protection contre les employés non-autorisés

Désactiver les services et interfaces non utilisés

Un certain nombre de services peuvent être activés sur le matériel Cisco.

Selon les versions de l’IOS ces services sont activés par défaut, mais sont bien

souvent inutiles

Finger

Ce service peut révéler à une personne mal intentionnée et non autorisée des

informations sur les utilisateurs connectés. :

Securisation des routeurs Cisco

UDP small server et tcp small server

Ces deux services représentent les services echo, chargen, discrad et

daytime avec les protocoles UDP et TCP. Ces services peuvent être exploités pour

obtenir indirectement des informations sur le système cible ou effectuer des Dénis de

services.

Bootp

Bootp est un protocole permettant à une machine de booter sur le réseau. Ce

service permet à un routeur d’être utilisé comme serveur Bootp pour les autres

routeurs.

Requêtes TFTP

Les routeurs Cisco émettent des requêtes TFTP à intervalles réguliers pour

vérifier l’intégrité de leur configuration. Cela peut présenter un risque de sécurité, il

est conseillé de le désactiver.

Cisco Discovery Protocol

CDP est un protocole activé par défaut sur le matériel Cisco fournissant de

nombreuses informations sur les équipements voisins comme les interfaces du

routeur auxquelles ils sont connectés, leur numéro de modèle, etc. Une personne

mal intentionnée pourrait utiliser les informations fournies par CDP pour parvenir à

ses fins.

Proxy arp(En mode de configuration d’interface)

Le proxy arp est utilisé sur les routeurs lorsqu’un PC du réseau ne dispose pas de

passerelle pour joindre un autre réseau. Si celui-ci ne dispose pas d’une adresse de

Securisation des routeurs Cisco

passerelle et possède un masque lui faisant croire être dans le même réseau que

l’hôte du réseau distant, alors il enverra une simple requête ARP pour le joindre et

c’est le routeur qui y répondra grâce au proxy arp. Le routeur se fera donc passer

pour la machine distante en répondant à sa place, d’où le nom proxy arp.

Désactiver le port auxiliaire

Assurer que le port auxiliaire est désactivé avec une configuration similaire à la

suivante :

Sécuriser l’accès Telnet

L’utilisation du protocole SSH

SSH (« Secure Shell ») est un protocole hautement sécurisé, de conception

récente. L'utilisation du protocole SSH au lieu de Telnet pour se connecter à distance

au routeur permet de faire diminuer sensiblement les menaces car : La signature

numérique d'un serveur fournit la vérification pour son identité. La communication

complète entre un système client et un système serveur (routeur) ne peut être utilisé

si elle est interceptée car tous les paquets sont chiffrés. Il n'est pas possible

d'usurper l'identité d'un des deux systèmes, parce que les paquets sont chiffrés et

leurs clés ne sont connues que par les systèmes locaux et distants.

La commande « Line vty 0 4 » permet de entrer en mode de configuration de ligne

telnet

La commande « no transport input » désactiver les lignes virtuelle

La commande « transport input SSH » permet d’activer le SSH

– Configuration de SSh :

Securisation des routeurs Cisco

Etape1 : Définition du nom de domaine

Etape 2 : Génération de clés asymétriques

Etape 3 : Configuration de l’authentification locale et VTY

Etape 4 : Configuration des détails d’attente SSH

Access-list contre le spoofing

L'Access-List suivante interdit l'accès au réseau pour tous les datagrammes en

provenance de l'extérieur

Securisation des routeurs Cisco

Détection des sniffers

En principe, les sniffers sont indétectables puisque ne générant aucun trafic, se

contentant d’être passif, en écoute active. Il existe des outils pour essayer de les

piéger. Voici quelques méthodes utilisées pour tenter d’opérer cette détection.

2.3 Les tests

2.3.1 Vérification de la connectivité

Test de la pile de protocoles:

Commande Ping

L’utilisation de la commande Ping constitue un moyen efficace de tester la

connectivité.

Figure 13: Test du ping

On constate que le ping du pc 0 vers le pc 1 marche

Securisation des routeurs Cisco

Figure 14:Test connectivite

De même, aussi avec les pc de l’autre réseau.

2.3.2 Test d’authentification

A ce niveau nous allons utiliser le mode d’authentification SSH avec mot de

passe. Voici les étapes :

Figure 15: Génération des clés rsa

Securisation des routeurs Cisco

La figure [20] nous montre les étapes à suivre ; au préalable définir un domaine et

ensuite rentrer crypto key generate rsa.

Figure 16: Test d’authentification (test réussi)

Nous nous connectons via ssh et on peut voir que l’accès est autorisée juste que si

le username, l’adresse ip du routeur et le mot de passe attribuer au username sont

les bons.

Figure 17: Test d'authentification (Echec du test)

Au contraire, au bout de trois tentatives, le login est annulé.

Test

2.4 EVALUTION FINANCIERE

Nous allons effectuer une évaluation financière regroupant les couts matériels

et humains de notre solution

Securisation des routeurs Cisco

2.4.1 Coût des différentes configurations

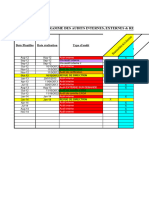

Le tableau comporte l’estimation des couts qui seront portés aux configurations

nécessaire pour sécurisation des routeurs Cisco.

Tableau 1: Cout des différentes configurations

Configuration Cout total (FCFA)

Configuration de la configuration 93500

SSH

Configuration du port 57650

console

Configuration du port 84000

AUX

Total 235150

2.4.2 Coût humain

Le tableau ci-dessous représente la facturation de la main d’œuvre

Tableau 2: Cout total de la main d'œuvre

Nombre d’heure Total (CFA) Total

Stagiaire 240(2mois) 70000(SMIG Togolais, 70000

https://www.republicoftogo.

com

Formation 2 semaines 250000 250000

pour les

employés

320000

Le coût humain s’élève au total à 320 000 franc CFA

2.4.3 Coût totaux

Le cout total des opérations sont les suivants :

Securisation des routeurs Cisco

Tableau 3: Couts totaux

Désignation Montant (FCFA)

Coût des différentes configurations 235150

Coût humain 320000

Total 555150

Securisation des routeurs Cisco

CONCLUSION

Durant ces 2 mois, nous avons travaillé sur un projet informatique dont la

préoccupation principale était d’effectuer la sécurisation des routeurs Cisco.

Au cours de ce stage, nous avons pu mettre en application nos connaissances

reçues au cours de notre formation et celles acquises à travers nos recherches

personnelles. Ainsi nous avons réussi à sécuriser (la sécurité n’étant pas à 100%)

les routeurs Cisco répondant ainsi aux objectifs visés par le projet.

Ce stage a été pour nous l'occasion de nous perfectionner, d'acquérir beaucoup plus

de connaissance et d'améliorer notre intellect. Elle nous a aussi permis de

développer notre capacité de recherche et nous a permis de nous familiariser à

l’univers professionnelle.

Securisation des routeurs Cisco

WEBOGRAPHIE INDICATIVE

https://www.memoireonline.com 16 juin 2022 à 15h26

https://www.netacad.com 07 juin 2022 à 11h15

https://www.cisco.com 06 juin 2020 à 9h48

DOCUMENTS ANNEXES

Notes de cours

Cours de CCNA 1 dispensé par M. DAVON Essè, 2020-2021

Cours de CCNA 2 dispensé par M. MODEDZI Julien, 2020-2021

ANCIEN RAPPORT DE STAGE CONSULTE

Sécurisation des routeurs Cisco, présente par TCHABLY Penouel, 2020-

2021

Securisation des routeurs Cisco

TABLE DES MATIERE

S

Remerciements………………………………………………………………...................iii

INTRODUCTION......................................................................................................... 1

1.1 PRESENTATION DU SUJET............................................................................4

1.2 PROBLEMATIQUE........................................................................................... 4

1.4 INTERET DU SUJET.........................................................................................5

2.1 LES DIFFERENTES INSTALLATIONS............................................................7

2.1.1 Présentation de Packet Tracer........................................................................7

2.1.2 Description générale....................................................................................... 7

2.1.3 Construire un réseau.......................................................................................8

2.1.4 Configuration d’un équipement..................................................................9

2.2 LES DIFFERENTES CONFIGURATIONS......................................................10

2.2.1 Configuration du nom d’hôte IOS.............................................................12

2.2.2 Configuration d’une interface....................................................................15

2.2.3 Les commandes IOS de base.......................................................................16

2.2.3.1 Passage entre les différentes modes d’utilisateurs................................16

2.2.3.2 Commandes d’information........................................................................16

2.2.3.3 Commandes d’interface.............................................................................17

2.2.3.4 Commandes d’enregistrement de la configuration courante.................18

2.2.3.5 Commandes d’annulation..........................................................................18

2.2.3.6 Annulation d’une commande particulière................................................18

2.2.3.7 Configuration de la longueur minimale d’un mot de passe....................18

Securisation des routeurs Cisco

2.2.3.8 Empêcher les ouvertures de sessions sur les lignes (auxiliaires et

virtuelles)..................................................................................................................18

Etude des techniques d’attaques réseaux............................................................19

Politique de sécurité................................................................................................22

2.3 Les tests.......................................................................................................31

2.3.1 Vérification de la connectivité....................................................................31

2.3.2 Test d’authentification...............................................................................32

2.4 EVALUTION FINANCIERE.............................................................................33

2.4.1 Coût des différentes configurations............................................................34

2.4.2 Coût humain...................................................................................................34

2.4.3 Coût totaux.....................................................................................................34

CONCLUSION...........................................................................................................36

WEBOGRAPHIE INDICATIVE..................................................................................37

DOCUMENTS ANNEXES......................................................................................... 37

Securisation des routeurs Cisco

Vous aimerez peut-être aussi

- Conception Et Réalisation D'un Système D'optimisation Des Itinéraires Pour Les Animateurs de Zone de DjezzyDocument119 pagesConception Et Réalisation D'un Système D'optimisation Des Itinéraires Pour Les Animateurs de Zone de DjezzyjonePas encore d'évaluation

- Cisco Packet Tracer: Simulation Du Fonctionnement D'un Réseau InformatiqueDocument59 pagesCisco Packet Tracer: Simulation Du Fonctionnement D'un Réseau InformatiqueaymenayariPas encore d'évaluation

- La Tendresse (Violon)Document2 pagesLa Tendresse (Violon)Marine BaudoinPas encore d'évaluation

- Corrige Exam Theo Info 2013 Sess1Document5 pagesCorrige Exam Theo Info 2013 Sess1ziedPas encore d'évaluation

- Projet Fin D'etude2019-2020Document52 pagesProjet Fin D'etude2019-2020Jmaia JaaiderPas encore d'évaluation

- La Convention collective: Savoir la négocier, l'interpréter, l'appliquerD'EverandLa Convention collective: Savoir la négocier, l'interpréter, l'appliquerÉvaluation : 5 sur 5 étoiles5/5 (1)

- Rapport de StageDocument32 pagesRapport de StageEbnou SaadbouhPas encore d'évaluation

- Acquisition de Donnees A Distance Dans Les Reseaux de Capteurs Sans Fil 2Document47 pagesAcquisition de Donnees A Distance Dans Les Reseaux de Capteurs Sans Fil 2wissemPas encore d'évaluation

- Rapport de Stage 1Document9 pagesRapport de Stage 1api-365507855Pas encore d'évaluation

- Exemple Memoire PDFDocument73 pagesExemple Memoire PDFLoïc TZOUMPEPas encore d'évaluation

- Mémoire de Fin de Formation: Étude Et Simulation D'Une Solution Toip Au Sein D'Une Entreprise Cas: EniemDocument116 pagesMémoire de Fin de Formation: Étude Et Simulation D'Une Solution Toip Au Sein D'Une Entreprise Cas: EniemFadhilaCelinePas encore d'évaluation

- Installation Serveur Blynk LocalDocument17 pagesInstallation Serveur Blynk Localtayari_lPas encore d'évaluation

- Presentation Projet de Fin D EtudeDocument44 pagesPresentation Projet de Fin D Etudevolac963Pas encore d'évaluation

- Rapport de Stage Technicien V8Document45 pagesRapport de Stage Technicien V8yassinesalhi0070Pas encore d'évaluation

- Rapport 4GDocument25 pagesRapport 4GHoucem Bn SalemPas encore d'évaluation

- Simulation D'un Réseau de Capteur Sous Cooja AvecDocument70 pagesSimulation D'un Réseau de Capteur Sous Cooja Avecdark musPas encore d'évaluation

- Equilibrage de Charge (Données) Dans Le Cloud ComputingDocument65 pagesEquilibrage de Charge (Données) Dans Le Cloud Computingrock n'rollPas encore d'évaluation

- DS2-Projet CCNA4-5GTR-S1-2020-21Document3 pagesDS2-Projet CCNA4-5GTR-S1-2020-21Ayman HoumidPas encore d'évaluation

- Rapport TP01 RIL Cisco Packet Tracer Prise en Main de LogicielDocument8 pagesRapport TP01 RIL Cisco Packet Tracer Prise en Main de LogicielBOUZANA ElaminePas encore d'évaluation

- Network Simulator 2 Gns3: Présenter Par: Jamal BoussoufDocument18 pagesNetwork Simulator 2 Gns3: Présenter Par: Jamal Boussoufjaouad AGHLALAPas encore d'évaluation

- RemerciementsDocument34 pagesRemerciementsguedri khensaPas encore d'évaluation

- Rapport de Projet Fin EtudesDocument39 pagesRapport de Projet Fin EtudesSALIM ZBADIPas encore d'évaluation

- MODELE OSI Et TCPIPDocument16 pagesMODELE OSI Et TCPIPLeila Karar100% (1)

- Rapport de StageDocument75 pagesRapport de StageFirmatos SinzoyihebaPas encore d'évaluation

- CN 1900023Document73 pagesCN 1900023aissaniPas encore d'évaluation

- Mèmoire Final RESAUXDocument74 pagesMèmoire Final RESAUXkahina chafaï100% (1)

- Rapport Service DimpressionDocument16 pagesRapport Service DimpressionAdil AbouelhassanPas encore d'évaluation

- Rapport de Stage TelecomDocument34 pagesRapport de Stage TelecomNada KnaniPas encore d'évaluation

- La Virtualisation:: 1-Les AvantagesDocument4 pagesLa Virtualisation:: 1-Les Avantageswalid baccariPas encore d'évaluation

- Rapport de Stage BTS 1ADocument29 pagesRapport de Stage BTS 1AfatimaPas encore d'évaluation

- M206 Cours Part3 Cours1Document20 pagesM206 Cours Part3 Cours1mustapha gomiPas encore d'évaluation

- Communication Entre Deux Machines Virtuelles (Virtual Box) Pierre BLONDEAUDocument3 pagesCommunication Entre Deux Machines Virtuelles (Virtual Box) Pierre BLONDEAUBAILA ATHIMAN ROLANDPas encore d'évaluation

- Mise en Place D'une Solution de Supervision Cacti Cas D'étude: Cevital Mise en Place D'une Solution de Supervision Cacti Cas D'étude: CevitalDocument81 pagesMise en Place D'une Solution de Supervision Cacti Cas D'étude: Cevital Mise en Place D'une Solution de Supervision Cacti Cas D'étude: CevitalSelma MehenniPas encore d'évaluation

- Adaptation Du Protocole CSMACA Pour La Localisation Des Mobiles en Temps Réel PDFDocument112 pagesAdaptation Du Protocole CSMACA Pour La Localisation Des Mobiles en Temps Réel PDFfoyemtcha harmelPas encore d'évaluation

- 2036F31 SpecsDocument128 pages2036F31 SpecsStephane FabreguePas encore d'évaluation

- Memoire Online - Optimisation de La Fiabilité D'un Réseau Par La Technologie PPPoE Du RouterOS Mikrotik - Daudet KALENGADocument3 pagesMemoire Online - Optimisation de La Fiabilité D'un Réseau Par La Technologie PPPoE Du RouterOS Mikrotik - Daudet KALENGAdarocha mokePas encore d'évaluation

- Restructuration Du Reseau Loca (Cas de L'inptic)Document62 pagesRestructuration Du Reseau Loca (Cas de L'inptic)Khabila Muphasa y'Enghong100% (1)

- Rapport de Stage - DialloDocument51 pagesRapport de Stage - DialloSalif Zongo100% (1)

- Rapport de Stage NovDocument38 pagesRapport de Stage NovNabil BerguichPas encore d'évaluation

- TFC John RUBUZDocument68 pagesTFC John RUBUZBleu SkyPas encore d'évaluation

- Raccordement Baie de Brassage1Document9 pagesRaccordement Baie de Brassage1Boubaker LazharPas encore d'évaluation

- Solution de MonitoringDocument4 pagesSolution de MonitoringDanielle KoagnePas encore d'évaluation

- Stage Initation CnteDocument37 pagesStage Initation CnteRa NimPas encore d'évaluation

- td4 FiltrtageetaclcorrDocument4 pagestd4 FiltrtageetaclcorrRoland Kitoko100% (1)

- Rapport TELECOM...Document21 pagesRapport TELECOM...Ibtì Ssëm LimemPas encore d'évaluation

- Pfe Lastic3Document49 pagesPfe Lastic3Fteiti MondherPas encore d'évaluation

- Projet de Fin D'année (FreeRadius)Document43 pagesProjet de Fin D'année (FreeRadius)Salim Amir Salim MaladiPas encore d'évaluation

- TSEI 2 Reseau LocauxDocument37 pagesTSEI 2 Reseau Locauxmomo chardinPas encore d'évaluation

- Asa Avec VPN - Khalid Katkout PDFDocument74 pagesAsa Avec VPN - Khalid Katkout PDFkhadirPas encore d'évaluation

- Initiation Au RéseauDocument11 pagesInitiation Au Réseauمحمد الوردي السلاويPas encore d'évaluation

- Rapport de Stage-1Document128 pagesRapport de Stage-1Tresor NdamPas encore d'évaluation

- Documents - MX - Mise en Place Dun Systeme de Load Balancing Et de FailoverDocument54 pagesDocuments - MX - Mise en Place Dun Systeme de Load Balancing Et de FailoverMax VainqPas encore d'évaluation

- Rapport de StageDocument12 pagesRapport de StageTafa BraïmaPas encore d'évaluation

- Rapport PFE ZAHEG MayssaDocument70 pagesRapport PFE ZAHEG Mayssayosrsnoussi97Pas encore d'évaluation

- Rapport de Stage Pfsense - CopieDocument34 pagesRapport de Stage Pfsense - CopieMamindraibe FloretPas encore d'évaluation

- Rapport StageDocument28 pagesRapport StageWajih Barhoumi100% (1)

- Développement D'une Application Web Pour L'optimisation Du Processus D'archivage Et D'accès Aux Données D'une Entreprise (Cas de Bell Equipement)Document19 pagesDéveloppement D'une Application Web Pour L'optimisation Du Processus D'archivage Et D'accès Aux Données D'une Entreprise (Cas de Bell Equipement)Billiet Leon100% (1)

- Mise en Place Et Config D'un Réseau Local Pour Beauty CenterDocument20 pagesMise en Place Et Config D'un Réseau Local Pour Beauty CenterRAIAN ABBOUDIPas encore d'évaluation

- Techniques Reseau Rla Part 1Document7 pagesTechniques Reseau Rla Part 1Anonymous SX4UuvnXq7Pas encore d'évaluation

- Apprendre et enseigner sur le Web: quelle ingénierie pédagogique?D'EverandApprendre et enseigner sur le Web: quelle ingénierie pédagogique?Pas encore d'évaluation

- Relais Différentiels HR 421 Earth Leakage Relays HR 421 Relais Différentiels HR 422 Earth Leakage Relays HR 422Document2 pagesRelais Différentiels HR 421 Earth Leakage Relays HR 421 Relais Différentiels HR 422 Earth Leakage Relays HR 422Jose TazzoPas encore d'évaluation

- Formulaire de Demande de Financement PAEEJ FR 4Document17 pagesFormulaire de Demande de Financement PAEEJ FR 4ZidranisPas encore d'évaluation

- Urgence Infectieuse ORL À LabéDocument15 pagesUrgence Infectieuse ORL À LabéSaliou KeitaPas encore d'évaluation

- Copie de Cours-Gratuit - Com - Id-12857-1Document23 pagesCopie de Cours-Gratuit - Com - Id-12857-1HassanPas encore d'évaluation

- Petrole Muanda 201113Document72 pagesPetrole Muanda 201113SaveVirungaPas encore d'évaluation

- controle 3-s2 1bac se biof - CopieDocument1 pagecontrole 3-s2 1bac se biof - CopieHassani AmraniPas encore d'évaluation

- L'acoustics Sb18Document18 pagesL'acoustics Sb18Pape Mbaye FallPas encore d'évaluation

- Série N°2 PDFDocument2 pagesSérie N°2 PDFMuss777Pas encore d'évaluation

- 00 Dossier Standard 2022 03 15Document5 pages00 Dossier Standard 2022 03 15Pascal MeunierPas encore d'évaluation

- Loptimisation Fiscal Et Prix de TransfertDocument15 pagesLoptimisation Fiscal Et Prix de TransfertDhehiba ABOUHPas encore d'évaluation

- UntitledDocument56 pagesUntitledGabrielPas encore d'évaluation

- FeuilletageDocument23 pagesFeuilletageZakaria ChouliPas encore d'évaluation

- Altistart 01 - ATS01N206QNDocument6 pagesAltistart 01 - ATS01N206QNbahassiPas encore d'évaluation

- StriclyHipHop Mag N°1Document30 pagesStriclyHipHop Mag N°1SwiftArtisteTristePas encore d'évaluation

- Thèse CHEBIRA 2021Document163 pagesThèse CHEBIRA 2021Hadjer HadjooraPas encore d'évaluation

- Capp Info 36Document7 pagesCapp Info 36Julanor LeePas encore d'évaluation

- ConcatDocument2 pagesConcatFDPas encore d'évaluation

- WORTSCHATS2Document15 pagesWORTSCHATS2zefzegfPas encore d'évaluation

- Biologie Du SolDocument472 pagesBiologie Du SolNicole KalindaPas encore d'évaluation

- Les Pactes D'actionnaires Dans L'espace OHADA - Cabinet NouvionDocument5 pagesLes Pactes D'actionnaires Dans L'espace OHADA - Cabinet NouvionStephanePas encore d'évaluation

- STG H100Document6 pagesSTG H100bouabdallah larefPas encore d'évaluation

- Correction - Copie (Enregistré Automatiquement)Document77 pagesCorrection - Copie (Enregistré Automatiquement)Koudjo FioklouPas encore d'évaluation

- Etude Des Models Mathematique Issue Du VivantDocument217 pagesEtude Des Models Mathematique Issue Du VivantKaredo MoraPas encore d'évaluation

- Cours - Math - Trigonométrie - 2ème Sciences Exp (2015-2016) MR Lotfi BEN MALEKDocument4 pagesCours - Math - Trigonométrie - 2ème Sciences Exp (2015-2016) MR Lotfi BEN MALEKjalel ben arousPas encore d'évaluation

- Alfred Hitchcock Présentation Du PersonnageDocument24 pagesAlfred Hitchcock Présentation Du PersonnageLAPROSEPas encore d'évaluation

- Clients Prives Explications Facture D Electricite PDFDocument2 pagesClients Prives Explications Facture D Electricite PDFHachemane ImadeddinePas encore d'évaluation

- TD DiodeDocument4 pagesTD DiodeParfumerie Actu'EllePas encore d'évaluation

- Rapport de Stage Dans Le Domaine ÉvénementielleDocument18 pagesRapport de Stage Dans Le Domaine ÉvénementielleAAMR LEBBARPas encore d'évaluation

- Vérification Semelle Filante de 100x30cmDocument2 pagesVérification Semelle Filante de 100x30cmabdouchefPas encore d'évaluation