Académique Documents

Professionnel Documents

Culture Documents

Architecture Client Serveur

Transféré par

Lokmane MohamedTitre original

Copyright

Formats disponibles

Partager ce document

Partager ou intégrer le document

Avez-vous trouvé ce document utile ?

Ce contenu est-il inapproprié ?

Signaler ce documentDroits d'auteur :

Formats disponibles

Architecture Client Serveur

Transféré par

Lokmane MohamedDroits d'auteur :

Formats disponibles

Université Hassiba Ben Bouali Chlef

Faculté des sciences et sciences de l’ingénieur / Département TCT

1er Année MI LMD – S2

Architectures réseau

On distingue généralement deux architectures de réseaux suivants :

• Les réseaux poste à poste (peer to peer / égal à égal)

• Réseaux organisés autour de serveurs (Client/Serveur)

Ces deux types de réseau ont des capacités différentes. Le type de réseau à installer

dépend des critères suivants :

• Taille de l’entreprise

• Niveau de sécurité nécessaire et type d’activité

• Niveau de compétence d’administration disponible

• Volume du trafic sur le réseau

• Besoins des utilisateurs du réseau

• Budget alloué au fonctionnement du réseau (pas seulement l’achat mais aussi

l’entretien et la maintenance).

1. Architecture poste à poste

Dans une architecture poste à poste (appelée aussi « égal à égal», en anglais peer to peer,

notée P2P), contrairement à une architecture de réseau de type client/serveur, il n'y a pas de

serveur dédié. Ainsi chaque ordinateur dans un tel réseau joue à la fois le rôle de serveur et de

client. Cela signifie notamment que chacun des ordinateurs du réseau est libre de partager ses

ressources. Un ordinateur relié à une imprimante pourra donc éventuellement la partager afin

que tous les autres ordinateurs puissent y accéder via le réseau.

1.1. Avantage de l’architecture poste à poste

L'architecture poste à poste possède tout de même les avantages suivants :

• Un coût réduit (les coûts engendrés par un tel réseau sont le matériel, les câbles et la

maintenance)

• Une simplicité à toute épreuve.

1.2. Inconvénients de l’architecture poste à poste

Les réseaux poste à poste ont néanmoins un certain nombre d'inconvénients :

• Ce système n'est pas du tout centralisé, ce qui le rend très difficile à administrer ;

• La sécurité est moins facile à assurer, compte tenu des échanges transversaux ;

• Aucun maillon du système ne peut être considéré comme fiable.

Année 2009/2010 http://berrabah.site.voila.fr

Université Hassiba Ben Bouali Chlef

Faculté des sciences et sciences de l’ingénieur / Département TCT

1er Année MI LMD – S2

Ainsi, les réseaux poste à poste sont préférentiellement utilisées pour des applications ne

nécessitant pas un haut niveau de sécurité ni une disponibilité maximale (il est donc

déconseillé pour un réseau professionnel avec des données sensibles).

2. Architecture Client/Serveur

De nombreuses applications fonctionnent selon un environnement client/serveur, cela

signifie que des machines clientes (des machines faisant partie du réseau) contactent un

serveur, une machine généralement très puissante en terme de capacités d'entrée-sortie, qui

leur fournit des services. Ces services sont des programmes fournissant des ressources telles

que données, des fichiers, une connexion et aussi des ressources matériels.

Les services sont exploités par des programmes, appelés programmes clients, s'exécutant sur

les machines clientes. On parle ainsi de client (client FTP, client de messagerie, etc.)

Serveurs : ordinateurs spécialisés dans la fourniture et le stockage des ressources partagées

entre les utilisateurs du réseau.

Clients : ordinateurs qui accèdent aux ressources partagées fournies par un serveur du réseau.

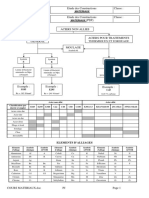

2.1 Fonctionnement de l’architecture Client/Serveur

Un système client/serveur fonctionne selon le schéma suivant :

Fig1. Fonctionnement de l’architecture Client/Serveur

Le client émet une requête vers le serveur grâce à son adresse IP et le port, qui désigne un

service particulier du serveur.

Le serveur reçoit la demande et répond (réponse) à l'aide de l'adresse de la machine cliente et

son port.

Année 2009/2010 http://berrabah.site.voila.fr

Université Hassiba Ben Bouali Chlef

Faculté des sciences et sciences de l’ingénieur / Département TCT

1er Année MI LMD – S2

2.2 Avantage de l’architecture Client/Serveur

L'architecture client/serveur est particulièrement recommandée pour des réseaux nécessitant

un grand niveau de fiabilité, ses principaux atouts sont :

• Des ressources centralisées : étant donné que le serveur est au centre du réseau, il peut

gérer des ressources communes à tous les utilisateurs, comme par exemple une base de

données centralisée, afin d'éviter les problèmes de redondance et de contradiction

• Une meilleure sécurité : car le nombre de points d'entrée permettant l'accès aux

données est moins important

• Une administration au niveau serveur : les clients ayant peu d'importance dans ce

modèle, ils ont moins besoin d'être administrés

• Un réseau évolutif : grâce à cette architecture il est possible de supprimer ou rajouter

des clients sans perturber le fonctionnement du réseau et sans modification majeure

2.3 Inconvénients de l’architecture Client/Serveur

L'architecture client/serveur a tout de même quelques lacunes parmi lesquelles :

• Un coût élevé dû à la technicité du serveur

• Un maillon faible : le serveur est le seul maillon faible du réseau client/serveur, étant

donné que tout le réseau est architecturé autour de lui ! Heureusement, le serveur a une

grande tolérance aux pannes (notamment grâce au système RAID)

2.4 Architecture à deux niveaux

L'architecture à deux niveaux caractérise le système client/serveur dans lequel le client

demande une ressource au serveur qui la lui fournit directement (le serveur ne fait appel à

aucune application pour fournir ce service).

Fig2. Architecture à deux niveaux

3

Année 2009/2010 http://berrabah.site.voila.fr

Université Hassiba Ben Bouali Chlef

Faculté des sciences et sciences de l’ingénieur / Département TCT

1er Année MI LMD – S2

2.5 Architecture multi niveaux

Dans l'architecture multi niveaux, il existe un niveau intermédiaire.

- Un client, c'est-à-dire l'ordinateur demandeur de ressources (niveau 1), équipée d'une

interface utilisateur (un navigateur web par exemple) chargée de la présentation.

- Le serveur d'application (appelé également middleware), chargé de fournir la ressource

mais faisant appel à un autre serveur (niveau 2).

- Le serveur secondaire (serveur de base de données), fournissant au serveur d'application les

données dont il a besoin (niveau 3) pour retourner directement la réponse vers le demandeur.

Fig3. Architecture multi niveaux

5. Les types de réseaux

On distingue différents types de réseaux (privés) selon leur taille (en terme de nombre de

machines), leur vitesse de transfert des données ainsi que leur étendue. Les réseaux privés

sont des réseaux appartenant à une même organisation. On fait généralement trois catégories

de réseaux :

LAN (Local Area Network)

MAN (Metropolitan Area Network)

WAN (Wide Area Network)

5.1. Réseaux locaux LAN

Les réseaux locaux comprennent les éléments suivants:

• Ordinateurs

• Cartes réseau

• Equipements périphériques

• Médias réseau

• Equipements de réseau

Année 2009/2010 http://berrabah.site.voila.fr

Université Hassiba Ben Bouali Chlef

Faculté des sciences et sciences de l’ingénieur / Département TCT

1er Année MI LMD – S2

Les réseaux locaux permettent aux entreprises de partager localement des fichiers et des

imprimantes de manière efficace et rendent possibles les communications internes. Le

courrier électronique est un bon exemple de cette technologie. Les réseaux locaux gèrent les

données, les communications locales et l’équipement informatique.

5.2. Réseaux métropolitains MAN

Un réseau MAN est un réseau qui s’étend à une zone métropolitaine telle qu’une ville ou une

zone de banlieue.

Un réseau MAN comprend habituellement au moins deux réseaux LAN situés dans une zone

géographique commune. Par exemple, une banque possédant plusieurs agences peut utiliser ce

type de réseau.

5.3. Réseaux étendus WAN

Les réseaux étendus interconnectent des réseaux locaux. Comme les réseaux étendus relient

des réseaux utilisateurs géographiquement dispersés, ils permettent aux entreprises de

communiquer entre elles sur de grandes distances.

Les réseaux étendus permettent le partage d’ordinateurs, imprimantes et autres équipements

raccordés à un LAN situé sur un lieu distant. Les réseaux étendus fournissent des

communications instantanées à l’intérieur de grandes zones géographiques.

Les réseaux WAN sont conçus pour effectuer les tâches suivantes:

• Fonctionner dans des zones étendues ou géographiquement dispersées

• Permettre aux utilisateurs de disposer de capacités de communication en temps réel

avec d’autres utilisateurs

• Fournir des ressources distantes en temps réel connectées aux services locaux

• Fournir des services de courrier électronique, Internet, de transfert de fichiers et de

commerce électronique.

Le plus connu des WAN est Internet.

5.4. Réseaux SAN

Un réseau de stockage SAN (Storage Area Network) est un réseau à haute performance dédié

qui permet de transférer des données entre des serveurs et des ressources de stockage.

Les réseaux SAN offrent les caractéristiques suivantes:

• Performance : les réseaux SAN permettent un accès simultané à haut débit.

• Disponibilité : Les réseaux SAN intègrent la tolérance aux sinistres. Les données

peuvent être dupliquées sur un réseau SAN situé jusqu’à 10 km de distance.

• Evolutivité : Un réseau SAN peut utiliser les technologies les plus variées. Cela

5

Année 2009/2010 http://berrabah.site.voila.fr

Université Hassiba Ben Bouali Chlef

Faculté des sciences et sciences de l’ingénieur / Département TCT

1er Année MI LMD – S2

facilite le déplacement des données de sauvegarde, des opérations, la migration des

fichiers et la réplication des données entre les systèmes.

Cette figure illustre les tailles relatives des réseaux locaux et des réseaux étendus.

Fig4. Types de réseaux et leurs tailles relatives

Année 2009/2010 http://berrabah.site.voila.fr

Vous aimerez peut-être aussi

- Maîtriser PowerShell: Guide Complet: La collection informatiqueD'EverandMaîtriser PowerShell: Guide Complet: La collection informatiquePas encore d'évaluation

- TSEI 2 Reseau LocauxDocument37 pagesTSEI 2 Reseau Locauxmomo chardinPas encore d'évaluation

- Le Guide Rapide Du Cloud Computing Et De La CybersécuritéD'EverandLe Guide Rapide Du Cloud Computing Et De La CybersécuritéPas encore d'évaluation

- Client ServeurDocument3 pagesClient ServeurBenkhedda SamiraPas encore d'évaluation

- Spring Boot par la pratique: Développer les services Rest avec Spring-Boot et Spring-RestTemplateD'EverandSpring Boot par la pratique: Développer les services Rest avec Spring-Boot et Spring-RestTemplatePas encore d'évaluation

- Chapitre I Principe de Base D'architecture Client ServerDocument12 pagesChapitre I Principe de Base D'architecture Client Serveryeokarim831Pas encore d'évaluation

- Architecture Reseau SecuriteDocument31 pagesArchitecture Reseau SecuriteOumar KOITAPas encore d'évaluation

- Technologie Des ServeursDocument8 pagesTechnologie Des Serveurszaki nygma100% (1)

- Cours Reseau STGDocument24 pagesCours Reseau STGInnocent Until Proven GuiltyPas encore d'évaluation

- Architecture reseau.pdfDocument12 pagesArchitecture reseau.pdfgaetantaffoPas encore d'évaluation

- CHAP1 IntroductionDocument8 pagesCHAP1 IntroductionhamdihamdisfaxiPas encore d'évaluation

- Client ServeurDocument22 pagesClient Serveurroxdox100% (7)

- Exposé de SI2Document15 pagesExposé de SI2gaspard junior BIWONO NGADENAPas encore d'évaluation

- Chapitre IiDocument12 pagesChapitre IiWalter FopaPas encore d'évaluation

- Deployement ApplicationDocument15 pagesDeployement ApplicationMery SerhanePas encore d'évaluation

- Microsoft Word - Generalité Sur Les ReseauDocument49 pagesMicrosoft Word - Generalité Sur Les Reseausaid amer yacine100% (1)

- Memoire Site WebDocument26 pagesMemoire Site Webcasper4519793316Pas encore d'évaluation

- Mémoire Fin D ÉtudesDocument31 pagesMémoire Fin D Étudescchou1369Pas encore d'évaluation

- Suite Réseau InformatiqueDocument3 pagesSuite Réseau InformatiqueMossafir MossafirPas encore d'évaluation

- Réseau by Mr. SANGDocument18 pagesRéseau by Mr. SANGAmagana SagaraPas encore d'évaluation

- Introduction RéseauDocument25 pagesIntroduction RéseauELKADDOURIPas encore d'évaluation

- Cisco ECNMDocument6 pagesCisco ECNMAnonymous k2SY4zdI3Pas encore d'évaluation

- Cours Réseau Informatique Master1 OkDocument58 pagesCours Réseau Informatique Master1 OkBARRYPas encore d'évaluation

- Présentation de L'architecture D'un Système Client ServeurDocument6 pagesPrésentation de L'architecture D'un Système Client Serveurmarabane100% (1)

- Chapitre 2 Client ServeurDocument10 pagesChapitre 2 Client ServeurMohamed Ahmed AbdillahiPas encore d'évaluation

- Cours Reseau 01Document24 pagesCours Reseau 01Gahi SaidPas encore d'évaluation

- Architectures Client Serveur PDFDocument6 pagesArchitectures Client Serveur PDFMeed SmailPas encore d'évaluation

- Cours ReseauxDocument25 pagesCours Reseaux0305d7d72bPas encore d'évaluation

- Chapitre IX EcosystemDocument15 pagesChapitre IX EcosystemBenzerroug ilhemPas encore d'évaluation

- Chapitre 2 Généralité Sur Les Réseaux InformatiqueDocument18 pagesChapitre 2 Généralité Sur Les Réseaux InformatiqueFadhilaCeline0% (1)

- ReseauxDocument5 pagesReseauxtaheniiPas encore d'évaluation

- Chap 2 Principe de LANv2Document12 pagesChap 2 Principe de LANv2Leila BaPas encore d'évaluation

- ReseauxDocument5 pagesReseauxJunior MassogoPas encore d'évaluation

- Cours Reseau Informatique MASTER1Document22 pagesCours Reseau Informatique MASTER1BARRYPas encore d'évaluation

- Master Reseau2Document26 pagesMaster Reseau2BARRYPas encore d'évaluation

- Réseau PapeDocument41 pagesRéseau PapeAssalia MaigaPas encore d'évaluation

- 1 - Introduction Aux Systèmes Et Applications RépartiesDocument41 pages1 - Introduction Aux Systèmes Et Applications RépartiesKadiro SoltaniPas encore d'évaluation

- 01 Client-Serveur Et Poste À PosteDocument22 pages01 Client-Serveur Et Poste À PosteaichaPas encore d'évaluation

- PASSAGE - DU - CLIENT - LOURD - AU - CLIENT - LEGER - PPT - Mode de CompatibilitéDocument39 pagesPASSAGE - DU - CLIENT - LOURD - AU - CLIENT - LEGER - PPT - Mode de CompatibilitéhouceemPas encore d'évaluation

- Module de Cours 1 Environnement Infractructure ReseauDocument22 pagesModule de Cours 1 Environnement Infractructure ReseauWambe ChristellePas encore d'évaluation

- Module Dev Site Wen Dyn PARTIE 1 ET 2 - PHPDocument77 pagesModule Dev Site Wen Dyn PARTIE 1 ET 2 - PHPtco7f1bzcfzadnx580oPas encore d'évaluation

- Cours ReseauxDocument24 pagesCours Reseaux0305d7d72bPas encore d'évaluation

- Different Types of NetworksDocument4 pagesDifferent Types of Networksildevert mboutsou bouilaPas encore d'évaluation

- Cour ReseauDocument11 pagesCour ReseauEman BchPas encore d'évaluation

- M22 Programmation Client/ServeurDocument17 pagesM22 Programmation Client/Serveurdriouchb100% (1)

- Solution InformatiqueDocument5 pagesSolution InformatiqueDelphisamPas encore d'évaluation

- Arcitecture 2-TiersDocument18 pagesArcitecture 2-Tiersaymen toounsiPas encore d'évaluation

- Cours ReseauxDocument23 pagesCours ReseauxYoussef AtertourPas encore d'évaluation

- Projet Réseau de Kherfallah - Ipm - 2010 - 2011Document17 pagesProjet Réseau de Kherfallah - Ipm - 2010 - 2011Boubaker KherfallahPas encore d'évaluation

- Introductionreseaux1 2Document48 pagesIntroductionreseaux1 2sylvere moundoungaPas encore d'évaluation

- Réseau InformatiquesadfDocument28 pagesRéseau InformatiquesadfYu sha100% (1)

- Chapitre 1-Les Notions - de - Base de ReseauxDocument10 pagesChapitre 1-Les Notions - de - Base de ReseauxDrissa Michael CoulibalyPas encore d'évaluation

- Le Modèle Client-SeveurDocument81 pagesLe Modèle Client-SeveurbouhsinePas encore d'évaluation

- Réseaux WANDocument26 pagesRéseaux WANmohamed nassiriPas encore d'évaluation

- Environnement de ReseauDocument4 pagesEnvironnement de ReseauMamadou KeitaPas encore d'évaluation

- Cours Bases Réseaux - ProtocolesDocument7 pagesCours Bases Réseaux - ProtocolesThomas PochetPas encore d'évaluation

- Technologies Pour Les Applications Client-ServeurDocument22 pagesTechnologies Pour Les Applications Client-ServeurARSENEPas encore d'évaluation

- Survol Et Historique Des Architectures Des Systemes InformatiquesDocument25 pagesSurvol Et Historique Des Architectures Des Systemes InformatiquesSerePas encore d'évaluation

- L'architecture D'un Système Client ServeurDocument11 pagesL'architecture D'un Système Client Serveurhamoud hamoudPas encore d'évaluation

- 1-GLSI3-Intro CS SocketsDocument40 pages1-GLSI3-Intro CS Socketsfab fabPas encore d'évaluation

- TP Final InitiationDocument10 pagesTP Final InitiationAgape LwanzoPas encore d'évaluation

- 04 Sigma Binome ChapitreDocument29 pages04 Sigma Binome ChapitrefbdbhdPas encore d'évaluation

- Đáp Án (Answer Key) Cuốn ETS 2019Document14 pagesĐáp Án (Answer Key) Cuốn ETS 2019Pham NguyenPas encore d'évaluation

- BclogoDocument31 pagesBclogonour1960Pas encore d'évaluation

- Expresiones Coloquiales en FrancésDocument5 pagesExpresiones Coloquiales en FrancésPaul DaugentePas encore d'évaluation

- Cours MateriauxDocument6 pagesCours Materiauxbeey2001Pas encore d'évaluation

- Grève de La SNAVDocument27 pagesGrève de La SNAV68ardenPas encore d'évaluation

- Administrateur Système & ApplicationDocument2 pagesAdministrateur Système & Applicationfokom talom gaetanPas encore d'évaluation

- N18 - Fluidisation PCBDocument17 pagesN18 - Fluidisation PCBrania rejebPas encore d'évaluation

- Plan de Ferraillage TablierDocument1 pagePlan de Ferraillage TablierFiras KorPas encore d'évaluation

- Reactualisation Etudes Impact Block CI PDFDocument252 pagesReactualisation Etudes Impact Block CI PDFAdikoDenzeyAnonhPas encore d'évaluation

- H.248 Protocol FRDocument51 pagesH.248 Protocol FRAbdelilah Charboub100% (1)

- (1905) Grammaire Annamite À L'usage Des Français de L'annam Et Du Tonkin - P. VallotDocument262 pages(1905) Grammaire Annamite À L'usage Des Français de L'annam Et Du Tonkin - P. Vallotnvh92Pas encore d'évaluation

- Propriétés Et Appropriation Des Lectures Numériques Au Sein Du Medium TabletteDocument98 pagesPropriétés Et Appropriation Des Lectures Numériques Au Sein Du Medium TabletteNoamNorkhat100% (1)

- CelluloseDocument36 pagesCelluloseYussef Daniel MontplaisirPas encore d'évaluation

- Livre PDFDocument166 pagesLivre PDFviviana100% (7)

- OrangeMoney Terms FRDocument26 pagesOrangeMoney Terms FRMVOGO FabienPas encore d'évaluation

- 604 S - Eléments de Technologie CAT PDFDocument61 pages604 S - Eléments de Technologie CAT PDFHugo Tia100% (4)

- Reussir Pas A Pas Dans LongrichDocument17 pagesReussir Pas A Pas Dans LongrichAbdoulaye OlaoyePas encore d'évaluation

- Ressources Formation PowerShell Niveau InitiationDocument89 pagesRessources Formation PowerShell Niveau InitiationHenri HemlePas encore d'évaluation

- Le Passage Du Résultat Comptable Au Résultat FiscalDocument138 pagesLe Passage Du Résultat Comptable Au Résultat Fiscalabouyoucef ABBAD100% (2)

- Facteurs Dinfluences ExternesDocument2 pagesFacteurs Dinfluences ExternesJean-Luc BastinPas encore d'évaluation

- Communique Officiel Punaise de LitDocument2 pagesCommunique Officiel Punaise de LitMohamed InnekidenePas encore d'évaluation

- Recommandations Professionnelles Pour La Manutention en Sécurité Des Éléments Architecturaux 178P Octobre2008Document57 pagesRecommandations Professionnelles Pour La Manutention en Sécurité Des Éléments Architecturaux 178P Octobre2008Sénant Jean-MarcPas encore d'évaluation

- Lexique - Les Nouvelles TechnologiesDocument3 pagesLexique - Les Nouvelles Technologiesmaria jesusPas encore d'évaluation

- QCMS EntrainementDocument13 pagesQCMS EntrainementEchafaiPas encore d'évaluation

- Duo Pour Piano Et GuitareDocument4 pagesDuo Pour Piano Et Guitarecamilo sanabriaPas encore d'évaluation

- Cei FRDocument2 pagesCei FRelmoummyPas encore d'évaluation

- Management DES ORGANISATIONS PubliquesDocument42 pagesManagement DES ORGANISATIONS PubliquesRandom AccountPas encore d'évaluation

- L'analyse fondamentale facile à apprendre: Le guide d'introduction aux techniques et stratégies d'analyse fondamentale pour anticiper les événements qui font bouger les marchésD'EverandL'analyse fondamentale facile à apprendre: Le guide d'introduction aux techniques et stratégies d'analyse fondamentale pour anticiper les événements qui font bouger les marchésÉvaluation : 3.5 sur 5 étoiles3.5/5 (4)

- Wireshark pour les débutants : Le guide ultime du débutant pour apprendre les bases de l’analyse réseau avec Wireshark.D'EverandWireshark pour les débutants : Le guide ultime du débutant pour apprendre les bases de l’analyse réseau avec Wireshark.Pas encore d'évaluation

- Comment analyser les gens : Introduction à l’analyse du langage corporel et les types de personnalité.D'EverandComment analyser les gens : Introduction à l’analyse du langage corporel et les types de personnalité.Pas encore d'évaluation

- Python | Programmer pas à pas: Le guide du débutant pour une initiation simple & rapide à la programmationD'EverandPython | Programmer pas à pas: Le guide du débutant pour une initiation simple & rapide à la programmationPas encore d'évaluation

- Dark Python : Apprenez à créer vos outils de hacking.D'EverandDark Python : Apprenez à créer vos outils de hacking.Évaluation : 3 sur 5 étoiles3/5 (1)

- Hacking pour débutants : Le guide complet du débutant pour apprendre les bases du hacking avec Kali LinuxD'EverandHacking pour débutants : Le guide complet du débutant pour apprendre les bases du hacking avec Kali LinuxÉvaluation : 4.5 sur 5 étoiles4.5/5 (4)

- L'analyse technique facile à apprendre: Comment construire et interpréter des graphiques d'analyse technique pour améliorer votre activité de trading en ligne.D'EverandL'analyse technique facile à apprendre: Comment construire et interpréter des graphiques d'analyse technique pour améliorer votre activité de trading en ligne.Évaluation : 3.5 sur 5 étoiles3.5/5 (6)

- Le trading en ligne facile à apprendre: Comment devenir un trader en ligne et apprendre à investir avec succèsD'EverandLe trading en ligne facile à apprendre: Comment devenir un trader en ligne et apprendre à investir avec succèsÉvaluation : 3.5 sur 5 étoiles3.5/5 (19)

- WiFi Hacking : Le guide simplifié du débutant pour apprendre le hacking des réseaux WiFi avec Kali LinuxD'EverandWiFi Hacking : Le guide simplifié du débutant pour apprendre le hacking des réseaux WiFi avec Kali LinuxÉvaluation : 3 sur 5 étoiles3/5 (1)

- Hacking pour débutant Le guide ultime du débutant pour apprendre les bases du hacking avec Kali Linux et comment se protéger des hackersD'EverandHacking pour débutant Le guide ultime du débutant pour apprendre les bases du hacking avec Kali Linux et comment se protéger des hackersPas encore d'évaluation

- Guide Pour Les Débutants En Matière De Piratage Informatique: Comment Pirater Un Réseau Sans Fil, Sécurité De Base Et Test De Pénétration, Kali LinuxD'EverandGuide Pour Les Débutants En Matière De Piratage Informatique: Comment Pirater Un Réseau Sans Fil, Sécurité De Base Et Test De Pénétration, Kali LinuxÉvaluation : 1 sur 5 étoiles1/5 (1)

- Secrets du Marketing des Médias Sociaux 2021: Conseils et Stratégies Extrêmement Efficaces votre Facebook (Stimulez votre Engagement et Gagnez des Clients Fidèles)D'EverandSecrets du Marketing des Médias Sociaux 2021: Conseils et Stratégies Extrêmement Efficaces votre Facebook (Stimulez votre Engagement et Gagnez des Clients Fidèles)Évaluation : 4 sur 5 étoiles4/5 (2)

- Manuel de fabrication du savon: Je fabrique mes savons facilementD'EverandManuel de fabrication du savon: Je fabrique mes savons facilementÉvaluation : 5 sur 5 étoiles5/5 (4)

- Wi-Fi Hacking avec kali linux Guide étape par étape : apprenez à pénétrer les réseaux Wifi et les meilleures stratégies pour les sécuriserD'EverandWi-Fi Hacking avec kali linux Guide étape par étape : apprenez à pénétrer les réseaux Wifi et les meilleures stratégies pour les sécuriserPas encore d'évaluation

- NFT et Cryptoart: Le guide complet pour investir, créer et vendre avec succès des jetons non fongibles sur le marché de l'art numériqueD'EverandNFT et Cryptoart: Le guide complet pour investir, créer et vendre avec succès des jetons non fongibles sur le marché de l'art numériqueÉvaluation : 5 sur 5 étoiles5/5 (5)

- Explication De La Technologie Blockchain: Guide Ultime Du Débutant Au Sujet Du Portefeuille Blockchain, Mines, Bitcoin, Ripple, EthereumD'EverandExplication De La Technologie Blockchain: Guide Ultime Du Débutant Au Sujet Du Portefeuille Blockchain, Mines, Bitcoin, Ripple, EthereumPas encore d'évaluation

- Kali Linux pour débutant : Le guide ultime du débutant pour apprendre les bases de Kali Linux.D'EverandKali Linux pour débutant : Le guide ultime du débutant pour apprendre les bases de Kali Linux.Évaluation : 5 sur 5 étoiles5/5 (1)

- La communication professionnelle facile à apprendre: Le guide pratique de la communication professionnelle et des meilleures stratégies de communication d'entrepriseD'EverandLa communication professionnelle facile à apprendre: Le guide pratique de la communication professionnelle et des meilleures stratégies de communication d'entrepriseÉvaluation : 5 sur 5 étoiles5/5 (1)

- Le Bon Accord avec le Bon Fournisseur: Comment Mobiliser Toute la Puissance de vos Partenaires Commerciaux pour Réaliser vos ObjectifsD'EverandLe Bon Accord avec le Bon Fournisseur: Comment Mobiliser Toute la Puissance de vos Partenaires Commerciaux pour Réaliser vos ObjectifsÉvaluation : 4 sur 5 étoiles4/5 (2)

- Piraté: Guide Ultime De Kali Linux Et De Piratage Sans Fil Avec Des Outils De Test De SécuritéD'EverandPiraté: Guide Ultime De Kali Linux Et De Piratage Sans Fil Avec Des Outils De Test De SécuritéPas encore d'évaluation

- Gestion de projet : outils pour la vie quotidienneD'EverandGestion de projet : outils pour la vie quotidienneÉvaluation : 5 sur 5 étoiles5/5 (2)

- Créer Son Propre Site Internet Et Son Blog GratuitementD'EverandCréer Son Propre Site Internet Et Son Blog GratuitementÉvaluation : 5 sur 5 étoiles5/5 (1)

- La psychologie du travail facile à apprendre: Le guide d'introduction à l'utilisation des connaissances psychologiques dans le domaine du travail et des organisationsD'EverandLa psychologie du travail facile à apprendre: Le guide d'introduction à l'utilisation des connaissances psychologiques dans le domaine du travail et des organisationsPas encore d'évaluation

- Marketing: Guide Pour Gagner De L'argent En Ligne Avec Les Réseaux SociauxD'EverandMarketing: Guide Pour Gagner De L'argent En Ligne Avec Les Réseaux SociauxPas encore d'évaluation

- Technologie automobile: Les Grands Articles d'UniversalisD'EverandTechnologie automobile: Les Grands Articles d'UniversalisPas encore d'évaluation

- Le plan marketing en 4 étapes: Stratégies et étapes clés pour créer des plans de marketing qui fonctionnentD'EverandLe plan marketing en 4 étapes: Stratégies et étapes clés pour créer des plans de marketing qui fonctionnentPas encore d'évaluation