Académique Documents

Professionnel Documents

Culture Documents

V1 - Manuel de Gestion de La Tierce Maintenance Applicative

Transféré par

Yannick BléTitre original

Copyright

Formats disponibles

Partager ce document

Partager ou intégrer le document

Avez-vous trouvé ce document utile ?

Ce contenu est-il inapproprié ?

Signaler ce documentDroits d'auteur :

Formats disponibles

V1 - Manuel de Gestion de La Tierce Maintenance Applicative

Transféré par

Yannick BléDroits d'auteur :

Formats disponibles

Famille de chaine de valeurs

Code

de pilotage

Gérer le système

Version 001

d’information

Manuel de gestion de la tierce

date 21/06/2021

maintenance applicative

RESUME :

Ce présent manuel a pour objectif de décrire le processus de gestion de la

tierce maintenance applicative et de définir le cycle de vie d’une demande

d’accès des tierces parties ainsi que les responsabilités des différents

intervenants dans son traitement.

CLASSIFICATION DANS LE REFERENTIEL DES PROCESSUS

Famille de chaine de Valeur Famille de chaine de valeur de pilotage

Chaine de Valeur Gérer le système d’information

Processus Manuel de gestion de la tierce

maintenance applicative

Nom Fonction Date Signature

Rédigée par Krim Consultant IT 21/06/2021

Mohamed

Vérifiée par

Approuvée

par

Etat des modifications

Version Dates Nature des modifications Pages

Classification : CI- Interne

1

Famille de chaine de valeurs

Code

de pilotage

Gérer le système

Version 001

d’information

Manuel de gestion de la tierce

date 21/06/2021

maintenance applicative

Table des matières

Objet : ................................................................................................. 3

1- Domaine d’application ................................................................ 3

2- Terminologies et abréviations :................................................. 3

3- Evènements générateurs............................................................ 3

4- Description du processus : ........................................................ 4

4.1 Processus d’enrôlement ........................................................... 4

4.2 Processus d’approbation .......................................................... 9

5- Rôles et responsabilités ........................................................... 13

6- Archivage ................................................................................. 14

7- Schéma comptable.................................................................... 14

8- Surveillance permanente ......................................................... 14

a- Sécurité au quotidien :........................................................... 14

b- Supervision formalisée :........................................................ 14

9- Procédure détaillée .................................................................. 15

Classification : CI- Interne

2

Famille de chaine de valeurs

Code

de pilotage

Gérer le système

Version 001

d’information

Manuel de gestion de la tierce

date 21/06/2021

maintenance applicative

Objet :

L’objectif de ce manuel est de détailler le processus de traitement

et de prise en charge de toute demande d’accès distant des tierces

parties au SI de la SGCI à travers la TMA ainsi que les rôles et

responsabilités de chaque intervenant pour satisfaire cette dernière.

1- Domaine d’application

Ce processus s’applique pour la prise en charge et le traitement de

toute demande d’accès distant des parties tierces au SI de la SGCI.

2- Terminologies et abréviations :

RSSI : Responsable de la sécurité des systèmes d’information

RH : Ressources Humaines

SGCI : Société Générale Côte d’Ivoire

DOSI : Direction de l’Organisation et des Systèmes

d’Information

SI : Systèmes d’information

TMA : Tierce maintenance Applicative

GFR: Gestion des flux Réseaux (Workflow)

GDA : Gestion des accès (Workflow)

3- Evènements générateurs

Demande d’accès à distance

Classification : CI- Interne

3

Famille de chaine de valeurs

Code

de pilotage

Gérer le système

Version 001

d’information

Manuel de gestion de la tierce

date 21/06/2021

maintenance applicative

4- Description du processus :

Le processus de traitement et de prise en charge de toute demande

d’accès des tierces parties au SI de la SGCI à travers la TMA passe

par deux sous procéssus : le procéssus d’enrôlement et le processus

d’approbation

4.1 Processus d’enrôlement

Afin de permettre à la tierce partie d’accéder a distance au SI de la

SGCI, il est nécessaire que le partenaire ainsi que la ressource cible

soient enrôlés, le schéma ci-dessous détaille les différentes étapes

du processus d’enrôlement.

Classification : CI- Interne

4

Famille de chaine de valeurs

Code

de pilotage

Gérer le système

Version 001

d’information

Manuel de gestion de la tierce

date 21/06/2021

maintenance applicative

Classification : CI- Interne

5

Famille de chaine de valeurs

Code

de pilotage

Gérer le système

Version 001

d’information

Manuel de gestion de la tierce

date 21/06/2021

maintenance applicative

Etape 1 :

Un besoin d’accès distant est exprimé par une tierce partie, le

demandeur (Propriétaire de l’application) formule la demande pour

le compte du partenaire et l’envoie à l’équipe sécurité des systèmes

d’information.

Etape 2 :

Vérification de l’enrôlement du compte du partenaire au niveau du

bastion d’administration (Si le compte est enrôlé, aller a l’étape 12

sinon a l’étape 3).

Etape 3 :

Dans cette étape le propriétaire de l’application est chargé du

recensement des informations personnelles du partenaire en suivant

le tableau ci-dessous et les communique par la suite a l’équipe

sécurité des systèmes d’information.

AM Firstna lastna Birthda Birthna Gend User SG Entity Ciso

account me me te me er email entity CISO email

M/F SGCI

Etape 4 :

Envoi de la requête de création des comptes des partenaires au

niveau de l’AD groupe.

Etape 5 :

Réception des informations d’authentification des partenaires après

création des comptes.

Classification : CI- Interne

6

Famille de chaine de valeurs

Code

de pilotage

Gérer le système

Version 001

d’information

Manuel de gestion de la tierce

date 21/06/2021

maintenance applicative

Etape 6 :

Enrôlement du compte créé au niveau du bastion d’administration

Wallix suivants des informations relatives aux comptes créés

Etape 7 :

Envoie du guide TMA de première connexion au partenaire

Etape 8 :

Installation de l’application MFA (exemple InWebo) au niveau du

téléphone du partenaire par ce dernier.

Etape 9 :

Génération du code d’authentification du téléphone par

l’administrateur IAMAN et envoie de ce dernier au partenaire

Etape 10 :

Finalisation et validation de l’installation par le partenaire.

Classification : CI- Interne

7

Famille de chaine de valeurs

Code

de pilotage

Gérer le système

Version 001

d’information

Manuel de gestion de la tierce

date 21/06/2021

maintenance applicative

Etape 11 :

Envoie des informations d’authentification au partenaire (Si la

ressource cible est enrôlée aller à l’étape 17 sinon aller à l’étape 12)

Etape 12 :

Vérification de la création de la ressource actif à laquelle la tierce

partie souhaite accéder sur le bastion d’administration (Si la

ressource est créée, aller à l’étape 18 sinon à l’étape 13).

Etape 13 :

Saisie des demandes d’accès et d’ouverture de flux vers la zone

souhaitée sur workflow par le propriétaire de l’application.

Etape 14 :

Implémentation de la matrice des flux par les équipes réseau (Le

flux doit être ouvert depuis le bastion d’administration vers la

ressource souhaitée en RDP ou en SSH.

Etape 15 :

Création de comptes permettant aux tierces parties de s’authentifier

sur le système et lui attribuer les privilèges nécessaires

Etape 16 :

Configuration de la ressource sur le bastion WALLIX

Etape 17 :

Attribution des autorisations d’accès en veillant a :

Permettre à la tierce partie d’accéder a la ressource avec les

privilèges nécessaires

Classification : CI- Interne

8

Famille de chaine de valeurs

Code

de pilotage

Gérer le système

Version 001

d’information

Manuel de gestion de la tierce

date 21/06/2021

maintenance applicative

Ajouter les personnes qui doivent valider l’accès à votre

ressource (Propriétaire de l’application et le RSSI)

Etape 18 :

Accès à la ressource cible par le partenaire suivant le procéssus

d’approbation détaillé dans la suite du document.

4.2 Processus d’approbation

Pour permettre à la tierce partie d’accéder à distance au SI de la

SGCI, il est nécessaire que cette dernière effectue une demande

d’accès qui doit être validé par le propriétaire de l’application

suivant le processus d’approbation détaillé dans le schéma ci-

dessous

NB : le propriétaire de l’application désigné comme approbateur au

niveau du bastion d’administration Wallix doit ouvrir les flux depuis

son poste de travail vers la console d’administration pour pouvoir

gérer toute demande d’approbation

Classification : CI- Interne

9

Famille de chaine de valeurs

Code

de pilotage

Gérer le système

Version 001

d’information

Manuel de gestion de la tierce

date 21/06/2021

maintenance applicative

Etape 1 :

Le partenaire éffectue une demande d’approbation à la ressource

souhaitée suivant le guide d’utilisation communiqué au préalable.

Classification : CI- Interne

10

Famille de chaine de valeurs

Code

de pilotage

Gérer le système

Version 001

d’information

Manuel de gestion de la tierce

date 21/06/2021

maintenance applicative

Etape 2 :

Le propriétaire de l’application reçoit sous forme de notification sur

sa messagerie la demande d’approbation, ce dernier peut valider ou

autoriser l’accès. SI l’accès est autorisé aller à l’étape 6 sinon aller

à l’étape 3 après avoir configurer la durée d’accès souhaité et mis

les détails de la mission du partenaire en commentaires.

Dans cette étape le propriétaire de l’application peut à tout moment

consulter le RSSI pour identifier les risques induits par l’autorisation

de cet accès.

Etape 3 :

Accès à la ressource par la tierce partie.

Etape 4 :

Pour réduire les risques d’accès non autorisé, des contrôles

réguliers sur la sécurité des opérations de l’infrastructure au niveau

de bastion d’administration et sur les comportements suspects de

connexions à distance doivent être mis en place.

Pour une gestion efficace des traces des logs de bastion

d’administration, en plus de les sauvegarder localement, ces

derniers doivent être redirigés vers une solution type SIEM.

Etape 5 :

En cas de détection de comportement suspect de connexion à

distance (exemple connexion tardives, IP inhabituels,…), les étapes

suivantes doivent être suivies :

Confirmer qu’éffectivement l’accès est suspect.

Classification : CI- Interne

11

Famille de chaine de valeurs

Code

de pilotage

Gérer le système

Version 001

d’information

Manuel de gestion de la tierce

date 21/06/2021

maintenance applicative

Bloquer l’accès (Etape 6)

Suivre la procédure de gestion des incidents de sécurité.

Etape 6 :

Dans cette étape, l’accès n’est plus autorisé à la ressource cible,

trois cas de figure se présentent :

Refus de l’accès distant de la part du propriétaire de

l’application.

Fin de session après écoulement du temps de mission attribué

Fin de session par le RSSI suite à la détection d’une action

suspecte

Classification : CI- Interne

12

Famille de chaine de valeurs

Code

de pilotage

Gérer le système

Version 001

d’information

Manuel de gestion de la tierce

date 21/06/2021

maintenance applicative

5- Rôles et responsabilités

- Communiquer les informations nécessaires

pour la création de son compte

Tierce Partie

- Installer et configurer l’application cliente MFA

(exemple inwebo)

- Identifier les tierces parties et initier les

demandes d’accès distant.

Propriétaire de - Recenser les informations de tierces parties

l’application - Effectuer les demandes d’accès ainsi que les

matrix de flux via workflow pour permettre les

configurations des ressources

- Approuver ou non les accès des tierces parties

- Eclairer sur les risques relatifs à la demande

d’accès afin de faire valider une demande

RSSI d’accès

- Surveillance permanente ou périodique des

opérations et des accès

- Initier des demandes de création des comptes

au groupe

- Créer les comptes TMA et configurer les

ressources et les autorisations sur le bastion

Administration TMA

d’administration.

- Communiquer le guide d’utilisateur de la TMA

aux tierces parties ainsi que leurs informations

d’authentification

- effectuer les ouvertures de flux nécessaire

Administrateur Réseau

pour permettre la configuration des ressources

Classification : CI- Interne

13

Famille de chaine de valeurs

Code

de pilotage

Gérer le système

Version 001

d’information

Manuel de gestion de la tierce

date 21/06/2021

maintenance applicative

Administrateur - Création des comptes nécessaires à l’accès au

Système et niveau de la ressource cible pour permettre la

infrastructure configuration de cette dernière

6- Archivage

Néant

7- Schéma comptable

Néant

8- Surveillance permanente

a- Sécurité au quotidien :

Néant

b- Supervision formalisée :

Néant

Classification : CI- Interne

14

Famille de chaine de valeurs

Code

de pilotage

Gérer le système

Version 001

d’information

Manuel de gestion de la tierce

date 21/06/2021

maintenance applicative

9- Procédure détaillée

Processus d’enrôlement

Propriétaire de

Administrateur

Administrateur

Administrateur

Tierce Partie

infrastructure

l’application

Système et

Actions

Réseau

Etapes

Outils

TMA

RSSI

Demande d’accès Messagerie X

1

Vérifier que le compte du Bastion

X

partenaire est enrôlé d’administration

2

Recenser les informations du

Messagerie X

partenaire

3

Envoyer la demande de

Messagerie X

création au groupe

4

Réceptionner le compte crée Messagerie X

5

Enrôler le compte dans le

Bastion

bastion d’administration X

d’administration

Wallix

6

Envoyer le guide utilisateur

Messagerie X

au partenaire

7

Installer l’application MFA

Téléphone X

(Inwebo)

8

Générer le code de

IAMAN / e-mail

l’application et l’envoyer au X

+ SMS

partenaire

9

Valider l’installation Téléphone X

10

Classification : CI- Interne

15

Famille de chaine de valeurs

Code

de pilotage

Gérer le système

Version 001

d’information

Manuel de gestion de la tierce

date 21/06/2021

maintenance applicative

Envoyer des informations

d’authentification au Messagerie X

partenaire (Compte AD)

11

Vérifier que la ressource est Bastion

X

enrôlée d’administration

12

Propriétaire de

Administrateur

Administrateur

Administrateur

Tierce Partie

infrastructure

l’application

Système et

Actions

Réseau

Etapes

Outils

TMA

RSSI

Effectuer les demandes

d’accès et d’ouverture de

GFR /GDA X

flux vers la ressource

13

souhaitée

Ouvrir le flux depuis le

bastion d’administration vers GFR X

14

la ressource souhaitée

Créer le compte d’accès au

GDA X

niveau de la ressource cible

15

Configurer la ressource au

Bastion

niveau du bastion X

d’administration

16

d’administration Wallix

Attribuer les autorisations

Bastion

nécessaires pour l’accès à la X

d’administration

17

ressource

Bastion

Accès à la ressource X

d’administration

18

Processus d’approbation

Demande d’approbation Bastion X

d’administration

1

Approuver l’accès distant Bastion X

d’administration

2

Accès à la ressource Bastion X

d’administration

3

Classification : CI- Interne

16

Famille de chaine de valeurs

Code

de pilotage

Gérer le système

Version 001

d’information

Manuel de gestion de la tierce

date 21/06/2021

maintenance applicative

Bastion X

Surveillance de l’accès

d’administration

4

Détecter les actions

Bastion X

suspectes

d’administration

5

Fin de la session Bastion X X

d’administration

6

Classification : CI- Interne

17

Vous aimerez peut-être aussi

- Évaluations nationales des acquis scolaires, Volume 3: Mettre en oeuvre une évaluation nationale des acquis scolairesD'EverandÉvaluations nationales des acquis scolaires, Volume 3: Mettre en oeuvre une évaluation nationale des acquis scolairesÉvaluation : 1 sur 5 étoiles1/5 (1)

- Chapitre 5Document10 pagesChapitre 5Amira KebachePas encore d'évaluation

- Audit Et Contrôle Infor-A18Document142 pagesAudit Et Contrôle Infor-A18kawtar bourkanPas encore d'évaluation

- Referentiel de Verification de La Securite Des ApplicationsDocument140 pagesReferentiel de Verification de La Securite Des ApplicationsOsama AlamiPas encore d'évaluation

- Plan DDocument23 pagesPlan DHaris TakamPas encore d'évaluation

- Fiche002 p016 VocabulaireDocument9 pagesFiche002 p016 VocabulaireSaim SaimPas encore d'évaluation

- Présentation Projet 7Document9 pagesPrésentation Projet 7Faruk DemirciPas encore d'évaluation

- SupervisionDocument24 pagesSupervisionKhalil BoukriPas encore d'évaluation

- Mémoire Final À ImprimerDocument139 pagesMémoire Final À ImprimerFatine lbPas encore d'évaluation

- CMMC2Document33 pagesCMMC2Francisco Cabrera EsparzaPas encore d'évaluation

- Hack AzonDocument73 pagesHack AzonHdia Mouhamed AliPas encore d'évaluation

- Présentation 1Document14 pagesPrésentation 1Salmi Nour E'ddinePas encore d'évaluation

- Administration RéseauxDocument40 pagesAdministration RéseauxHerve NdongoPas encore d'évaluation

- Admin ReseauxDocument55 pagesAdmin ReseauxDSPas encore d'évaluation

- Article - Diligences Du Commissaire Aux ComptesDocument3 pagesArticle - Diligences Du Commissaire Aux ComptesYoussefPas encore d'évaluation

- Guide de La Supervision Des Émetteurs de Monnaie ÉlectroniqueDocument61 pagesGuide de La Supervision Des Émetteurs de Monnaie ÉlectroniqueLandryshopPas encore d'évaluation

- Chapitre 2 Generalites Sur L'administration Des Reseaux InformatiquesDocument20 pagesChapitre 2 Generalites Sur L'administration Des Reseaux InformatiquesUlrich Soreil Wete100% (1)

- Supervision de La Sécurité Des Réseaux IpDocument20 pagesSupervision de La Sécurité Des Réseaux Ipmohammed0781Pas encore d'évaluation

- Introduction MSIDocument24 pagesIntroduction MSIRISC2BD3S P2022Pas encore d'évaluation

- Cahier - Des - Charges - supervisionIT Guides Comparatifs Pour Grands Themas LMI CIODocument28 pagesCahier - Des - Charges - supervisionIT Guides Comparatifs Pour Grands Themas LMI CIOJOHN LUVUEZOPas encore d'évaluation

- Proposition 1 - Pratique Notion Math - SRI1Document2 pagesProposition 1 - Pratique Notion Math - SRI1Berci KaliPas encore d'évaluation

- Expose Sur SupervisionDocument20 pagesExpose Sur Supervisionsana ouferkachPas encore d'évaluation

- Le Contrôle de Gestion Cas de Maroc TelecomDocument14 pagesLe Contrôle de Gestion Cas de Maroc TelecomMasha GrPas encore d'évaluation

- Contrôle Des SIDocument74 pagesContrôle Des SIYouness Alj100% (1)

- Notes de Cours-Audit II-A21Document170 pagesNotes de Cours-Audit II-A21yousra lharmisPas encore d'évaluation

- Identification Et Planification Du SIDocument15 pagesIdentification Et Planification Du SIAbdelmounimHamdounPas encore d'évaluation

- Supervision Des Reseaux Informatiques PDFDocument74 pagesSupervision Des Reseaux Informatiques PDFsif83% (6)

- Projet SNMPDocument16 pagesProjet SNMPJoePas encore d'évaluation

- $cahier Des Charges NagiosDocument9 pages$cahier Des Charges NagiosAhmed Ben Othmen0% (2)

- Chapitre2 Admin RéseauxDocument12 pagesChapitre2 Admin RéseauxJeanFrancoisAtemengueEbangaPas encore d'évaluation

- AFI Juin 2022 Baye OmarDocument133 pagesAFI Juin 2022 Baye Omarbaye omar SocePas encore d'évaluation

- Imanache Joubert Mayaud SNMP NagiosDocument26 pagesImanache Joubert Mayaud SNMP NagiosghiskoolPas encore d'évaluation

- SNMPDocument34 pagesSNMPimanePas encore d'évaluation

- Modèle Carte Didentité Processus V1 1Document5 pagesModèle Carte Didentité Processus V1 1Oumaima DahmanPas encore d'évaluation

- QCM GeneralDocument12 pagesQCM GeneralSalma SekkatPas encore d'évaluation

- MODÈLE DE RAPPORT DAUDIT - Srini ProjetDocument3 pagesMODÈLE DE RAPPORT DAUDIT - Srini ProjetScribdTranslationsPas encore d'évaluation

- Fiche Competences ASRBDDocument7 pagesFiche Competences ASRBDAxel FoleyPas encore d'évaluation

- Nagios 123Document31 pagesNagios 123Ayoub AminePas encore d'évaluation

- Présentationmemoir - GFNDocument24 pagesPrésentationmemoir - GFNGaye Fousseinou NDIAYEPas encore d'évaluation

- CHAP Technique DadministrationDocument4 pagesCHAP Technique DadministrationsamPas encore d'évaluation

- DIA - ID - TS-05-Gérer Une Infrastructure Virtualisée - VCDocument125 pagesDIA - ID - TS-05-Gérer Une Infrastructure Virtualisée - VCZineb100% (1)

- TH3042Document137 pagesTH3042Dola FatimaPas encore d'évaluation

- Chapitre 1 Generalites Sur La Gestion Des ReseauxDocument5 pagesChapitre 1 Generalites Sur La Gestion Des ReseauxHistoire pleines D'émotionsPas encore d'évaluation

- Exposé SupervisionDocument25 pagesExposé SupervisionDaba Cheikh Wade100% (1)

- CH1 SiDocument5 pagesCH1 SiWael B KPas encore d'évaluation

- Presentation L Automatisation de L Analyse de Risque Pour La SelectiviteDocument13 pagesPresentation L Automatisation de L Analyse de Risque Pour La Selectivitecontentieux.user1Pas encore d'évaluation

- Situation 1 Ocs-GlpiDocument3 pagesSituation 1 Ocs-Glpiapi-299799682Pas encore d'évaluation

- (MFE) Contrôle de Gestion Cas Maroc TélécomDocument100 pages(MFE) Contrôle de Gestion Cas Maroc TélécomRachid BOUHROUJEPas encore d'évaluation

- Cours Du Module 34Document51 pagesCours Du Module 34Moctar CoulibalyPas encore d'évaluation

- Cours Systemes Temps Reel 2015 PDFDocument43 pagesCours Systemes Temps Reel 2015 PDFNourallah AouinaPas encore d'évaluation

- CHP2 - CopieDocument11 pagesCHP2 - CopieMuding BkPas encore d'évaluation

- Tipe-Nguyen Manh TuongDocument45 pagesTipe-Nguyen Manh TuongOtman BelhamraPas encore d'évaluation

- Norme Et Standard Dadministration ReseauDocument20 pagesNorme Et Standard Dadministration ReseauHassan RaoufPas encore d'évaluation

- Management Syst InformationDocument473 pagesManagement Syst Informationmohammed100% (1)

- Rapport Danalyse de Securite Migration DDocument5 pagesRapport Danalyse de Securite Migration DNouraPas encore d'évaluation

- Supervision ReseauPrésentation NagiosDocument41 pagesSupervision ReseauPrésentation Nagioswouendeu yvanPas encore d'évaluation

- Audit Process V6Document149 pagesAudit Process V6Abdallah Konare100% (2)

- CSNA v4 Livre de Formation Avec Annexes Et Labs Virtuels 2020-09-14Document562 pagesCSNA v4 Livre de Formation Avec Annexes Et Labs Virtuels 2020-09-14Denis Ou100% (2)

- Manuel OrganisationnelDocument28 pagesManuel Organisationnelzemalache imenePas encore d'évaluation

- Chapitre1 Admin RéseauxDocument9 pagesChapitre1 Admin RéseauxJeanFrancoisAtemengueEbangaPas encore d'évaluation

- T Rec X.1157 201509 I!!pdf FDocument34 pagesT Rec X.1157 201509 I!!pdf FYannick BléPas encore d'évaluation

- Guide de Présentation : Solutions IP OfficeDocument103 pagesGuide de Présentation : Solutions IP OfficeYannick BléPas encore d'évaluation

- UntitledDocument2 386 pagesUntitledYannick BléPas encore d'évaluation

- PRA ExchangeDocument46 pagesPRA ExchangeYannick BléPas encore d'évaluation

- Secteur BTP Au MarocDocument4 pagesSecteur BTP Au Marocayoub ghouatiPas encore d'évaluation

- Programme de Messe 5eme Dimanche de Paques A PDFDocument2 pagesProgramme de Messe 5eme Dimanche de Paques A PDFlinda nyliPas encore d'évaluation

- Denis Essoh-CVDocument2 pagesDenis Essoh-CVJoel TétchiPas encore d'évaluation

- Fichepays2014 Burkina Faso - Cle499519Document6 pagesFichepays2014 Burkina Faso - Cle499519orianechabossou2021Pas encore d'évaluation

- Omci - Liste Des Documents Requis Pour Le PartenariatDocument7 pagesOmci - Liste Des Documents Requis Pour Le PartenariatDavid nyanPas encore d'évaluation

- OntologieDocument2 pagesOntologieleilalilyana950Pas encore d'évaluation

- Approche Processus FormationDocument8 pagesApproche Processus FormationSaher WajdiPas encore d'évaluation

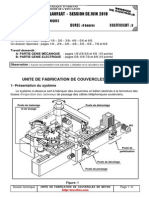

- Unite de Fabrication de Couvercle en Beton Dossier TechniqueDocument6 pagesUnite de Fabrication de Couvercle en Beton Dossier TechniqueHoussamHannad50% (2)

- Vocabolario, Grammatica e AttivitáDocument112 pagesVocabolario, Grammatica e AttivitáMihaela BajenaruPas encore d'évaluation

- Des Députés Européens de 13 Pays Écrivent À La FIFA Pour L'alerter Contre L'inclusion de Stades Dans Les Territoires Occupés Du Sahara OccidentalDocument2 pagesDes Députés Européens de 13 Pays Écrivent À La FIFA Pour L'alerter Contre L'inclusion de Stades Dans Les Territoires Occupés Du Sahara Occidentalporunsaharalibre.orgPas encore d'évaluation

- Scénario ContratDocument10 pagesScénario ContratalimadPas encore d'évaluation

- 1502 Le Cacao Dans Les Coutumes Populaires Du Venezuela J VellardDocument9 pages1502 Le Cacao Dans Les Coutumes Populaires Du Venezuela J VellardElisee princePas encore d'évaluation

- INTRODUCTIONDocument4 pagesINTRODUCTIONAbraham SchekinaPas encore d'évaluation

- La Révolution de La Finance - Tome 2 by André Lévy-LangDocument184 pagesLa Révolution de La Finance - Tome 2 by André Lévy-LangGuillaume FLOUX (Théma)Pas encore d'évaluation

- Iacm Ensto 2Document28 pagesIacm Ensto 2Hichèm BerjèbPas encore d'évaluation

- Des Jardins Originaux Dans Nos VillesDocument1 pageDes Jardins Originaux Dans Nos Villesmoussa0001Pas encore d'évaluation

- Un Guide Pour Limplantation Dglises Melvin L HodgesDocument36 pagesUn Guide Pour Limplantation Dglises Melvin L HodgesJean Gardy Dorimain100% (2)

- CSTC-2009-Bétons Ultra Hautes PerformancesDocument8 pagesCSTC-2009-Bétons Ultra Hautes PerformancesJoseph KanaanPas encore d'évaluation

- F - Chapitre 6Document26 pagesF - Chapitre 6Michel BruleyPas encore d'évaluation

- Programme Classe de CM1Document22 pagesProgramme Classe de CM1Frederic von LothringenPas encore d'évaluation

- Synthese Droit de La FamilleDocument15 pagesSynthese Droit de La FamilleDEHPas encore d'évaluation

- Manuel Atelier Boite Vitesse FiatIvecoDocument58 pagesManuel Atelier Boite Vitesse FiatIvecojuanPas encore d'évaluation

- La Religion de LislamDocument10 pagesLa Religion de LislamgilmarPas encore d'évaluation

- Project Muse 774083Document36 pagesProject Muse 774083rorowetzel02330Pas encore d'évaluation

- Fi Pathologie Batiment b11 Desordres Structurels Constructions BoisDocument2 pagesFi Pathologie Batiment b11 Desordres Structurels Constructions BoisEL Mehdi AL HYANPas encore d'évaluation

- Manuel de Fonctionnement Des ComptesDocument254 pagesManuel de Fonctionnement Des Comptesderbal.abdennacerPas encore d'évaluation

- Fiche 1Document2 pagesFiche 1Youssef AsliPas encore d'évaluation

- Éléphant de Savane D'afriqueDocument6 pagesÉléphant de Savane D'afriqueOrcel GenesysPas encore d'évaluation

- Cours D Arbitrage Pour Le PricingDocument43 pagesCours D Arbitrage Pour Le PricingAchraf SymPas encore d'évaluation

- 0 - Efm Techniques de VenteDocument2 pages0 - Efm Techniques de VentebusinessmanidouarPas encore d'évaluation